Architectures de déploiement

Introduction

Le service d’authentification fédérée (FAS) est un composant Citrix® qui s’intègre à votre autorité de certification Active Directory, permettant aux utilisateurs de s’authentifier de manière transparente au sein d’un environnement Citrix. Ce document décrit différentes architectures d’authentification qui peuvent être appropriées pour votre déploiement.

-

Lorsqu’il est activé, FAS délègue les décisions d’authentification des utilisateurs aux serveurs StoreFront de confiance. StoreFront dispose d’un ensemble complet d’options d’authentification intégrées basées sur les technologies web modernes, et est facilement extensible à l’aide du SDK StoreFront ou de plugins IIS tiers. L’objectif de conception fondamental est que toute technologie d’authentification capable d’authentifier un utilisateur sur un site web peut désormais être utilisée pour se connecter à un déploiement Citrix Virtual Apps ou Citrix Virtual Desktops™.

-

Ce document décrit des exemples d’architectures de déploiement de haut niveau, par ordre de complexité croissante.

- Déploiement interne

- Déploiement Citrix Gateway

- ADFS SAML

- Mappage de compte B2B

- Jonction Azure AD Windows 10

Des liens vers des articles FAS connexes sont fournis. Pour toutes les architectures, l’article Installer et configurer est la référence principale pour la configuration de FAS.

Présentation architecturale

FAS est autorisé à émettre automatiquement des certificats de classe carte à puce au nom des utilisateurs Active Directory authentifiés par StoreFront. Cela utilise des API similaires à celles des outils qui permettent aux administrateurs de provisionner des cartes à puce physiques. Lorsqu’un utilisateur est acheminé vers un agent de livraison virtuel (VDA) Citrix Virtual Apps™ ou Citrix Virtual Desktops, le certificat est attaché à la machine, et le domaine Windows considère la connexion comme une authentification par carte à puce standard.

Les serveurs StoreFront™ de confiance contactent FAS lorsque les utilisateurs demandent l’accès à l’environnement Citrix. FAS accorde un ticket qui permet à une seule session Citrix Virtual Apps ou Citrix Virtual Desktops de s’authentifier avec un certificat pour cette session. Lorsqu’un VDA doit authentifier un utilisateur, il se connecte à FAS et utilise le ticket. Seul FAS a accès à la clé privée du certificat utilisateur ; le VDA doit envoyer chaque opération de signature et de déchiffrement qu’il doit effectuer avec le certificat à FAS.

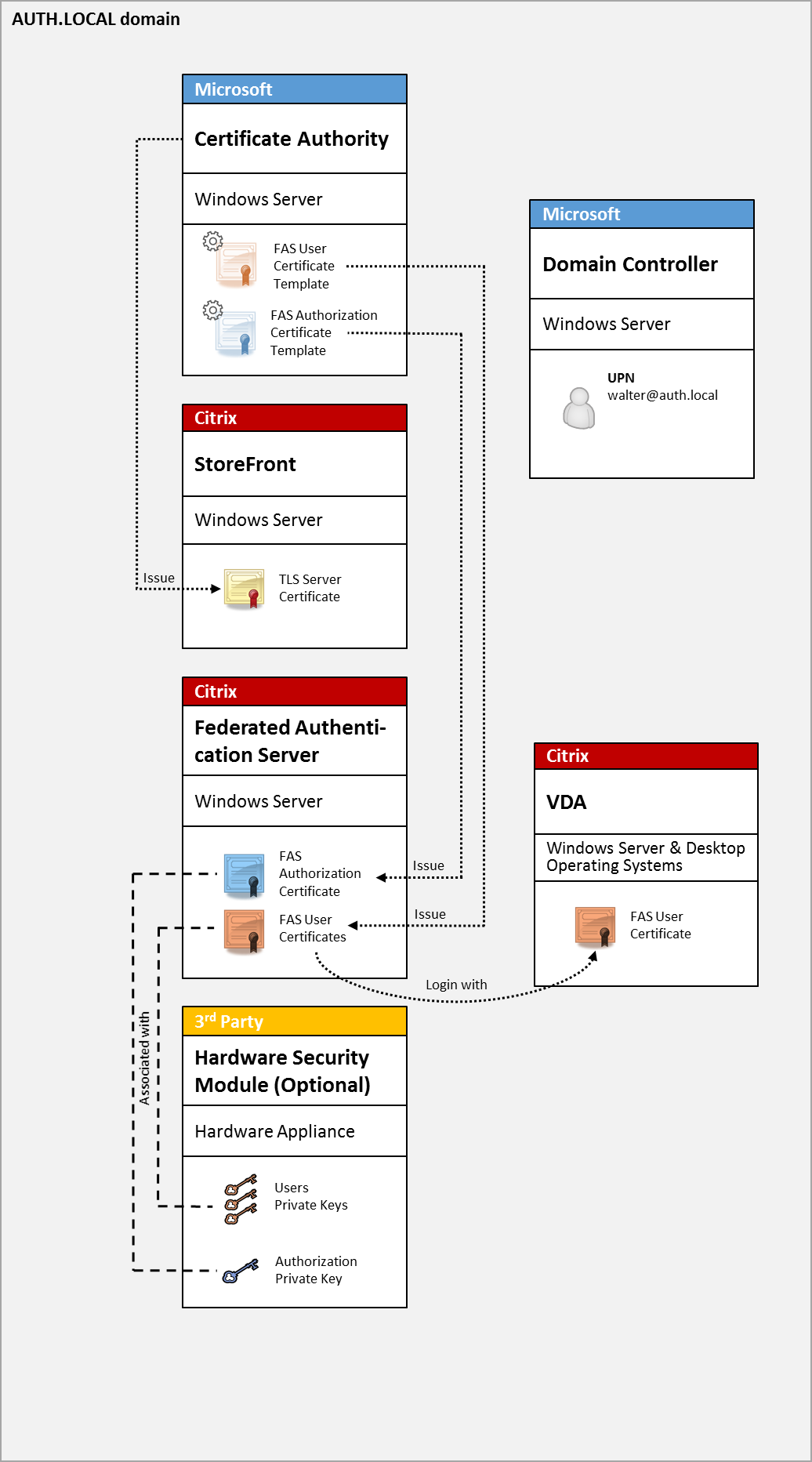

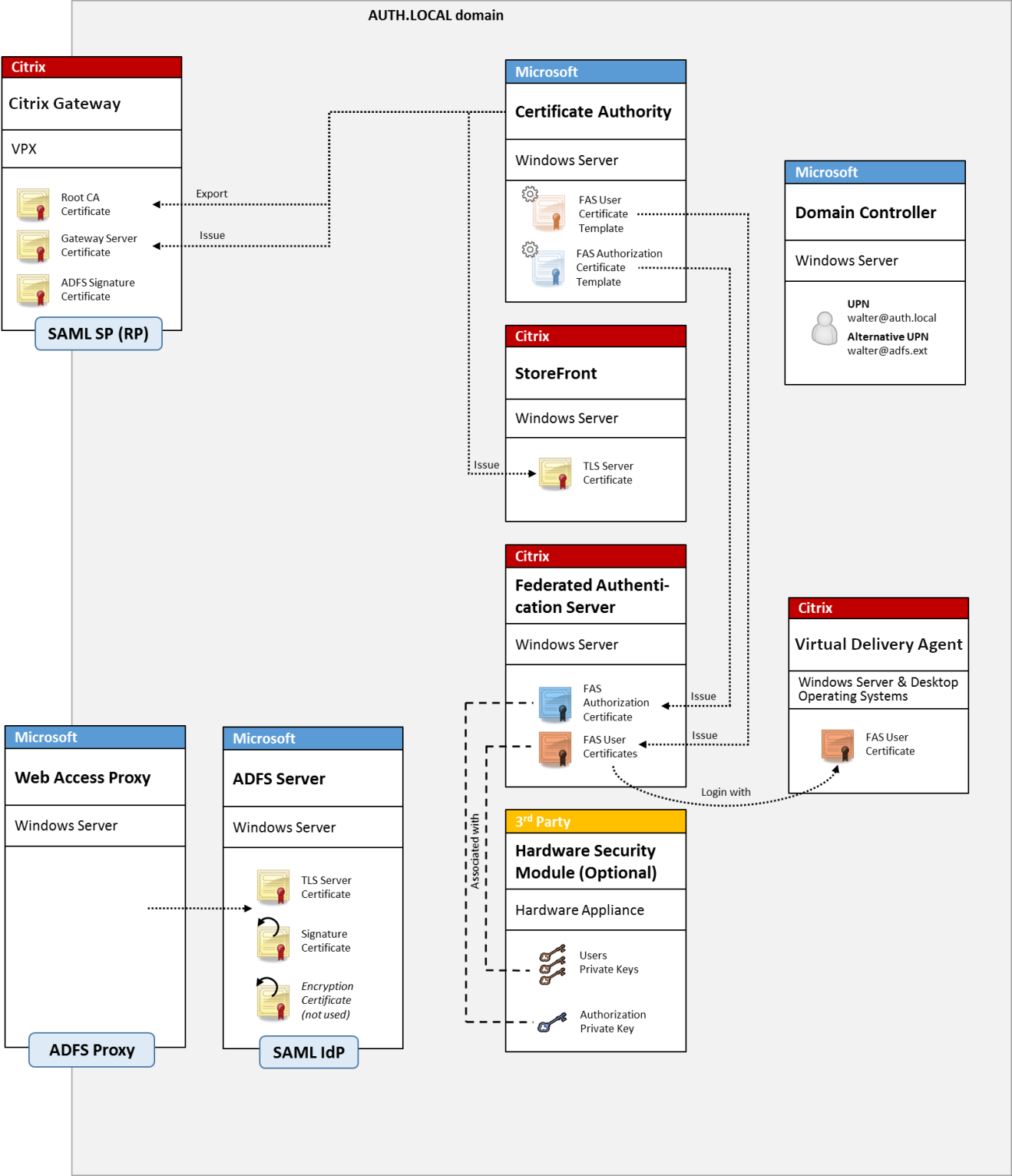

Le diagramme suivant montre FAS s’intégrant à une autorité de certification Microsoft et fournissant des services de support à StoreFront et aux agents de livraison virtuels (VDA) Citrix Virtual Apps and Desktops™.

Déploiement interne

FAS permet aux utilisateurs de s’authentifier en toute sécurité auprès de StoreFront à l’aide de diverses options d’authentification (y compris l’authentification unique Kerberos) et de se connecter à une session Citrix HDX™ entièrement authentifiée.

Cela permet l’authentification Windows sans invites de saisie des informations d’identification de l’utilisateur ou des codes PIN de carte à puce, et sans utiliser les fonctionnalités de « gestion des mots de passe enregistrés » telles que le service d’authentification unique. Cela peut être utilisé pour remplacer les fonctionnalités de connexion par délégation contrainte Kerberos disponibles dans les versions antérieures de Citrix Virtual Apps.

Tous les utilisateurs ont accès aux certificats d’infrastructure à clé publique (PKI) au sein de leur session, qu’ils se connectent ou non aux périphériques de point de terminaison avec une carte à puce. Cela permet une migration en douceur vers des modèles d’authentification à deux facteurs, même à partir d’appareils tels que les smartphones et les tablettes qui ne disposent pas de lecteur de carte à puce.

- Ce déploiement ajoute un nouveau serveur exécutant FAS, qui est autorisé à émettre des certificats de classe carte à puce au nom des utilisateurs. Ces certificats sont ensuite utilisés pour se connecter aux sessions utilisateur dans un environnement Citrix HDX comme si une connexion par carte à puce avait été utilisée.

L’environnement Citrix Virtual Apps ou Citrix Virtual Desktops doit être configuré de manière similaire à la connexion par carte à puce, ce qui est documenté dans CTX206156.

Dans un déploiement existant, cela implique généralement de s’assurer qu’une autorité de certification Microsoft jointe au domaine est disponible et que des certificats de contrôleur de domaine ont été attribués aux contrôleurs de domaine. (Consultez la section « Issuing Domain Controller Certificates » dans CTX206156.)

-

Informations connexes :

- Les clés peuvent être stockées dans un module de sécurité matériel (HSM) ou un module de plateforme sécurisée (TPM) intégré. Pour plus de détails, consultez l’article Protection de la clé privée.

- L’article Installer et configurer décrit comment installer et configurer FAS.

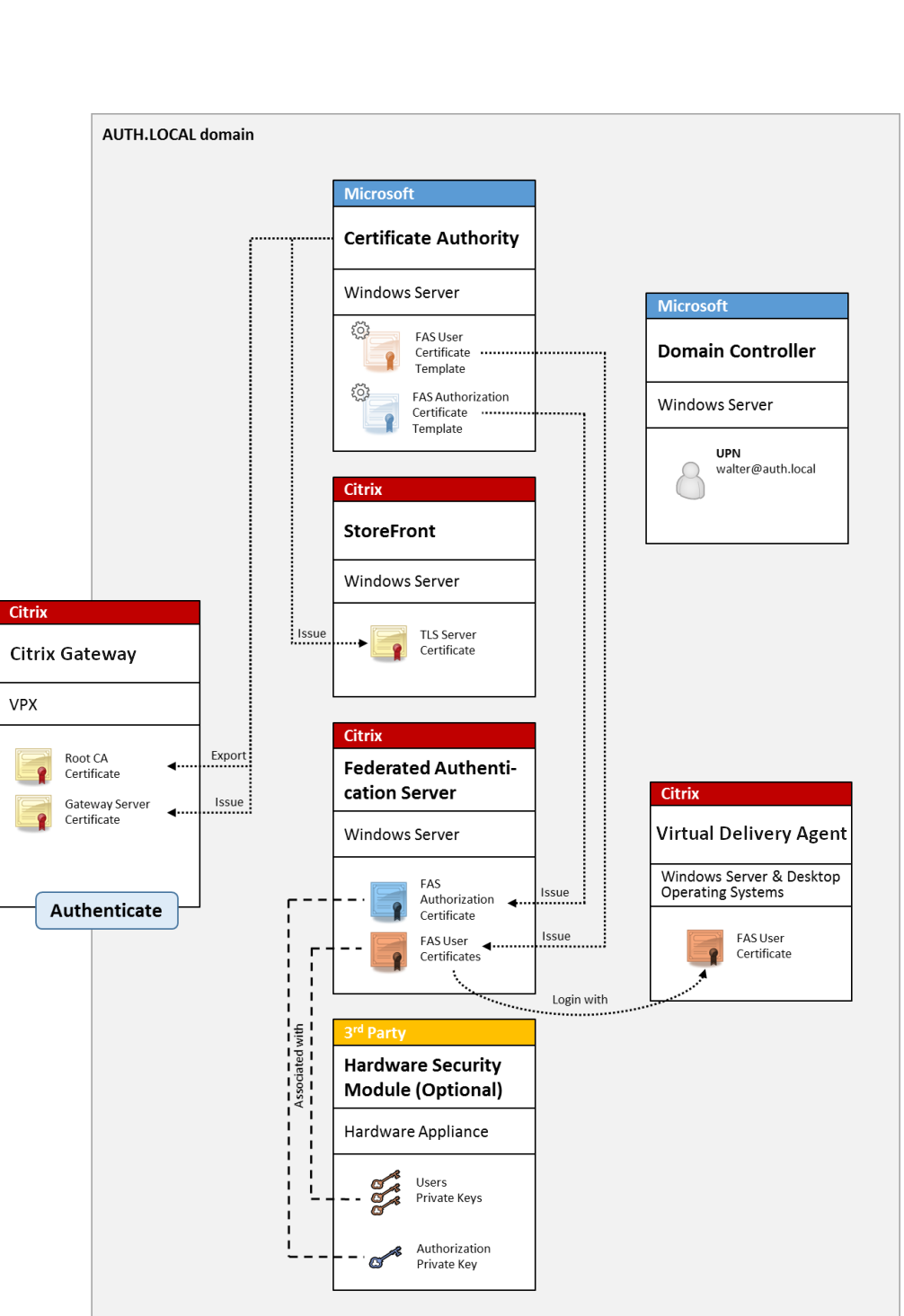

Déploiement Citrix Gateway

Le déploiement Citrix Gateway est similaire au déploiement interne, mais ajoute Citrix Gateway associé à StoreFront, déplaçant le point d’authentification principal vers Citrix Gateway lui-même. Citrix Gateway inclut des options d’authentification et d’autorisation sophistiquées qui peuvent être utilisées pour sécuriser l’accès à distance aux sites web d’une entreprise.

Ce déploiement peut être utilisé pour éviter les multiples invites de code PIN qui se produisent lors de l’authentification initiale à Citrix Gateway, puis de la connexion à une session utilisateur. Il permet également l’utilisation de technologies d’authentification Citrix Gateway avancées sans nécessiter de mots de passe AD ou de cartes à puce supplémentaires.

- L’environnement Citrix Virtual Apps ou Citrix Virtual Desktops doit être configuré de manière similaire à la connexion par carte à puce, ce qui est documenté dans CTX206156.

Dans un déploiement existant, cela implique généralement de s’assurer qu’une autorité de certification Microsoft jointe au domaine est disponible et que des certificats de contrôleur de domaine ont été attribués aux contrôleurs de domaine. (Voir la section « Émission de certificats de contrôleur de domaine » dans CTX206156).

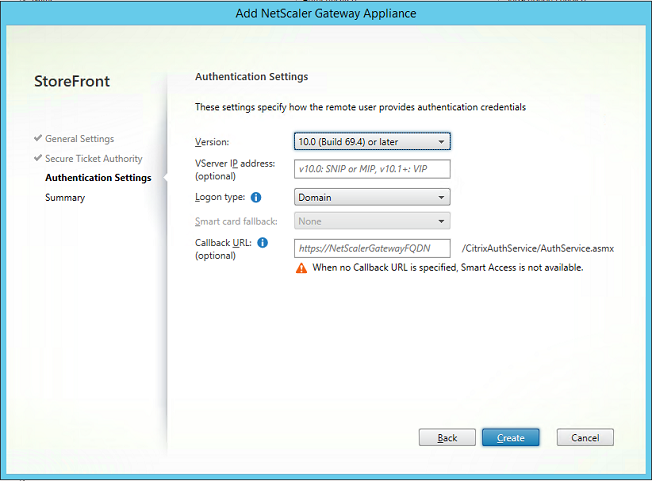

Lors de la configuration de Citrix Gateway comme système d’authentification principal, assurez-vous que toutes les connexions entre Citrix Gateway et StoreFront sont sécurisées avec TLS. En particulier, assurez-vous que l’URL de rappel (Callback Url) est correctement configurée pour pointer vers le serveur Citrix Gateway, car cela peut être utilisé pour authentifier le serveur Citrix Gateway dans ce déploiement.

Informations connexes :

- Pour configurer Citrix Gateway, consultez « Comment configurer NetScaler Gateway 10.5 pour l’utiliser avec StoreFront 3.6 et Citrix Virtual Desktops 7.6 ».

- L’article Installer et configurer décrit comment installer et configurer FAS.

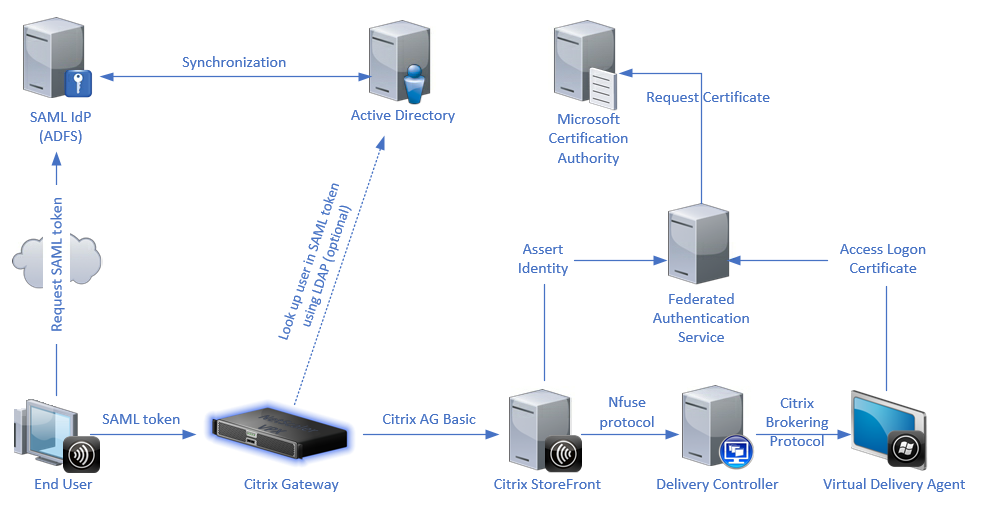

Déploiement ADFS SAML

Une technologie d’authentification clé de Citrix Gateway permet l’intégration avec Microsoft ADFS, qui peut agir comme un fournisseur d’identité SAML (IdP). Une assertion SAML est un bloc XML signé cryptographiquement, émis par un IdP de confiance, qui autorise un utilisateur à se connecter à un système informatique. Cela signifie que le serveur FAS permet de déléguer l’authentification d’un utilisateur au serveur Microsoft ADFS (ou à un autre IdP compatible SAML).

ADFS est couramment utilisé pour authentifier en toute sécurité les utilisateurs aux ressources d’entreprise à distance via Internet ; par exemple, il est souvent utilisé pour l’intégration d’Office 365.

Informations connexes :

- L’article Déploiement ADFS contient des détails.

- L’article Installer et configurer décrit comment installer et configurer FAS.

- La section Déploiement de Citrix Gateway de cet article contient des considérations de configuration.

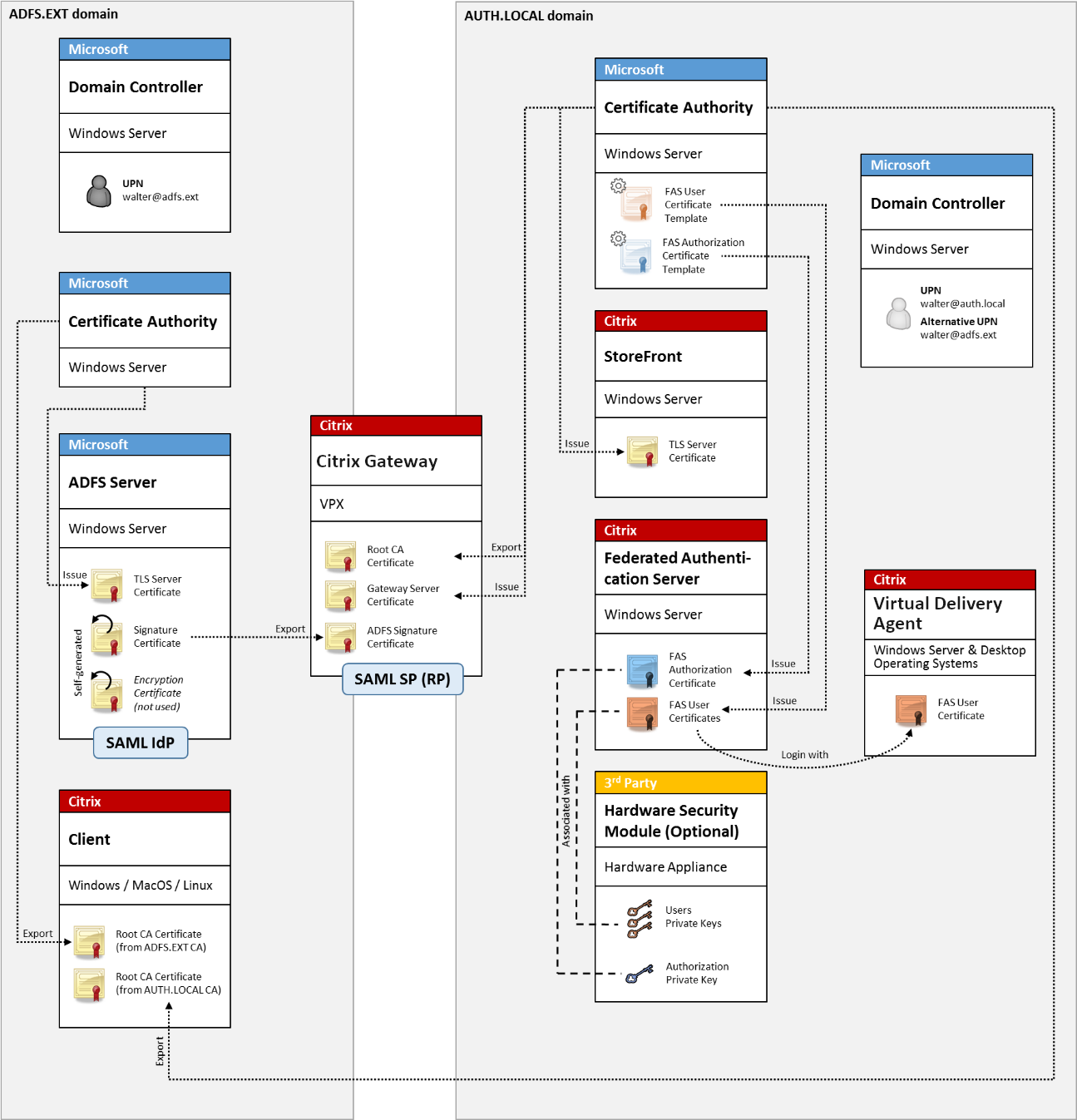

Mappage de compte B2B

Si deux entreprises souhaitent utiliser les systèmes informatiques l’une de l’autre, une option courante consiste à configurer un serveur Active Directory Federation Service (ADFS) avec une relation de confiance. Cela permet aux utilisateurs d’une entreprise de s’authentifier de manière transparente dans l’environnement Active Directory (AD) d’une autre entreprise. Lors de la connexion, chaque utilisateur utilise ses propres informations d’identification de connexion d’entreprise ; ADFS mappe automatiquement celles-ci à un « compte fantôme » dans l’environnement AD de l’entreprise partenaire.

Informations connexes :

- L’article Installer et configurer décrit comment installer et configurer FAS.

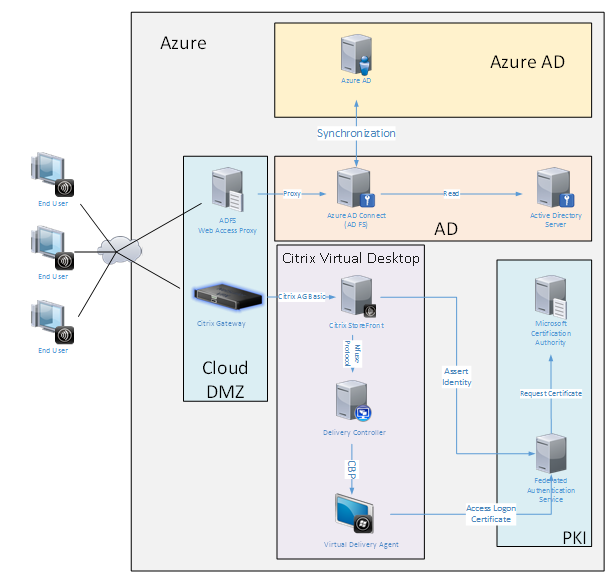

Jonction Azure AD de Windows 10

Windows 10 a introduit le concept de « jonction Azure AD », qui est conceptuellement similaire à la jonction de domaine Windows traditionnelle, mais ciblé sur les scénarios « via Internet ». Cela fonctionne bien avec les ordinateurs portables et les tablettes. Comme pour la jonction de domaine Windows traditionnelle, Azure AD dispose de fonctionnalités permettant des modèles d’authentification unique pour les sites web et les ressources d’entreprise. Ceux-ci sont tous « compatibles Internet », ils fonctionneront donc depuis n’importe quel emplacement connecté à Internet, et pas seulement depuis le réseau local du bureau.

Ce déploiement est un exemple où il n’y a effectivement aucun concept d’« utilisateurs finaux au bureau ». Les ordinateurs portables sont inscrits et s’authentifient entièrement via Internet à l’aide des fonctionnalités modernes d’Azure AD.

Notez que l’infrastructure de ce déploiement peut s’exécuter partout où une adresse IP est disponible : sur site, chez un fournisseur hébergé, dans Azure ou chez un autre fournisseur de cloud. Le synchroniseur Azure AD Connect se connectera automatiquement à Azure AD. Le graphique d’exemple utilise des machines virtuelles Azure pour des raisons de simplicité.

Informations connexes :

- L’article Installer et configurer décrit comment installer et configurer FAS.

- L’article Intégration Azure AD contient des détails.