Service d’authentification fédérée

Le Service d’authentification fédérée (FAS) de Citrix est un composant doté de privilèges conçu pour s’intégrer avec les Services de certificats Active Directory. Il émet des certificats pour les utilisateurs de manière dynamique, ce qui leur permet de se connecter à un environnement Active Directory comme s’ils avaient une carte à puce. Le FAS permet à StoreFront d’utiliser un éventail plus large d’options d’authentification, telles que les assertions SAML (Security Assertion Markup Language). SAML est généralement utilisé comme une alternative aux comptes utilisateur Windows traditionnels sur Internet.

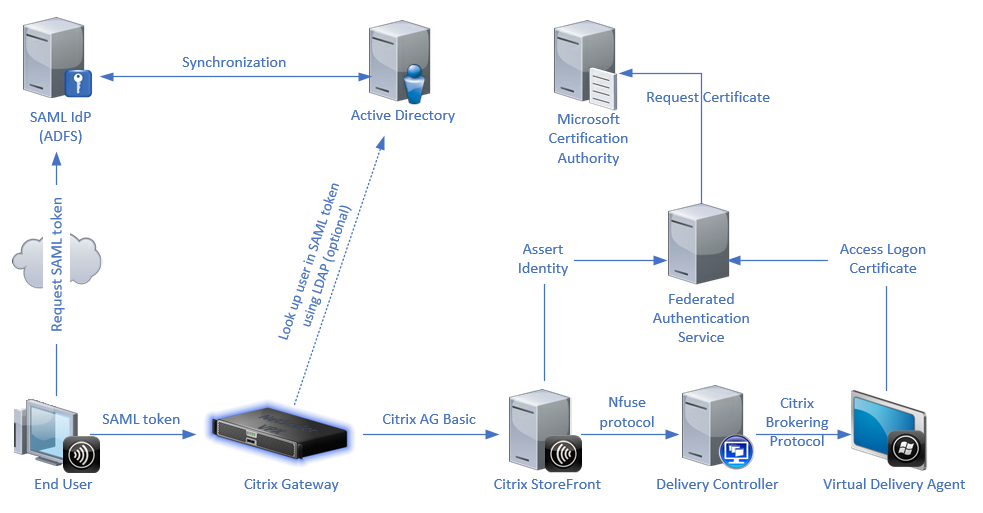

Le schéma suivant montre l’intégration de FAS à une autorité de certification pour fournir des services à StoreFront, XenApp et XenDesktop Virtual Delivery Agent (VDA).

Les serveurs StoreFront approuvés contactent le Service d’authentification fédérée (FAS) lorsque les utilisateurs demandent accès à l’environnement Citrix. Le FAS accorde un ticket qui permet à une seule session XenApp ou XenDesktop de s’authentifier avec un certificat pour cette session. Lorsqu’un VDA doit authentifier un utilisateur, il se connecte à FAS utilise le ticket. Seul le FAS a accès à la clé privée du certificat utilisateur. Le VDA envoie chaque opération de signature et de décryptage dont il a besoin avec le certificat à FAS.

Exigences

Le Service d’authentification fédérée est pris en charge sur les serveurs Windows (Windows Server 2008 R2 ou version supérieure).

- Citrix vous recommande d’installer FAS sur un serveur qui ne présente aucun autre composant Citrix.

- Le serveur Windows doit être sécurisé. Il a accès à un certificat d’autorité d’enregistrement et à la clé privée correspondante. Le serveur utilise ces accès pour délivrer le certificat aux utilisateurs du domaine. Une fois émis, le serveur a également accès aux certificats utilisateur et aux clés privées.

- Le PowerShell SDK de FAS nécessite l’installation de Windows PowerShell 64 bits sur le serveur FAS.

- Une autorité de certification telle que Microsoft Enterprise ou toute autre autorité de certification validée dans le programme Citrix Ready est requise pour émettre des certificats utilisateur.

-

Pour les autorités de certification autres que Microsoft, assurez-vous de ce qui suit :

- L’autorité de certification (CA) est enregistrée dans Active Directory en tant que service d’inscription.

- Le certificat CA se trouve dans le magasin NTAuth du contrôleur de domaine. Pour plus d’informations, consultez Comment importer des certificats d’autorités de certification (CA) tierces dans le magasin Enterprise NTAuth.

Dans le site XenApp ou XenDesktop :

- Les Delivery Controller doivent être au moins de la version 7.15.

- Les VDA doivent être au moins de la version 7.15. Veillez à appliquer la configuration de stratégie de groupe FAS aux VDA avant de créer le catalogue de machines. Pour plus d’informations, consultez la section Configurer la stratégie de groupe.

- Le serveur StoreFront doit être au moins de la version 3.12 (XenApp et XenDesktop 7.15 ISO prennent en charge la version 3.12 de StoreFront).

Lors de la planification de votre déploiement de ce service, veuillez consulter la section Considérations de sécurité.

Références :

- Services de certificats Active Directory

- Configuration de Windows pour l’ouverture de session par certificat

https://support.citrix.com/article/CTX206156

Séquence d’installation et de configuration

- Installer le Service d’authentification fédérée

- Activer le plug-in Service d’authentification fédérée sur les serveurs StoreFront

- Configurer une stratégie de groupe

- Utilisez la console d’administration Service d’authentification fédérée pour : (a) Déployer les modèles fournis, (b) Définir des autorités de certification, et (c) Autoriser le Service d’authentification fédérée à utiliser votre autorité de certification

- Configurer des règles d’utilisateur

Installer le Service d’authentification fédérée

Pour des raisons de sécurité, Citrix recommande d’installer FAS sur un serveur dédié, semblable au contrôleur de domaine ou à l’autorité de certification. Le FAS peut être installé à partir du bouton Service d’authentification fédérée sur l’écran de démarrage autorun lorsque l’ISO est inséré.

Ce processus installe les composants suivants :

- Service d’authentification fédérée

- Applets de commande du composant logiciel enfichable PowerShell pour configurer à distance le Service d’authentification fédérée

- Console d’administration du Service d’authentification fédérée

- Modèles de stratégie de groupe du Service d’authentification fédérée (CitrixFederatedAuthenticationService.admx/adml)

- Fichiers de modèle de certificat pour la configuration de l’autorité de certification

- Compteurs de performances et journaux d’événements

Activer le plug-in Service d’authentification fédérée sur un magasin StoreFront

Pour activer l’intégration du Service d’authentification fédérée sur un magasin StoreFront, exécutez les applets de commande PowerShell suivantes sous un compte d’administrateur. Si vous disposez de plus d’un magasin, ou si le magasin a un autre nom, le texte du chemin d’accès peut différer.

```

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "FASClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider "FASLogonDataProvider"

<!--NeedCopy--> ```

Pour arrêter d’utiliser le FAS, utilisez le script PowerShell suivant :

```

Get-Module "Citrix.StoreFront.*" -ListAvailable | Import-Module

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

Set-STFClaimsFactoryNames -AuthenticationService $auth -ClaimsFactoryName "standardClaimsFactory"

Set-STFStoreLaunchOptions -StoreService $store -VdaLogonDataProvider ""

<!--NeedCopy--> ```

Configurer le Delivery Controller

Pour utiliser le FAS, configurez le Delivery Controller XenApp ou XenDesktop de manière à approuver les serveurs StoreFront qui peuvent s’y connecter : exécutez l’applet de commande PowerShell Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $true.

Configurer une stratégie de groupe

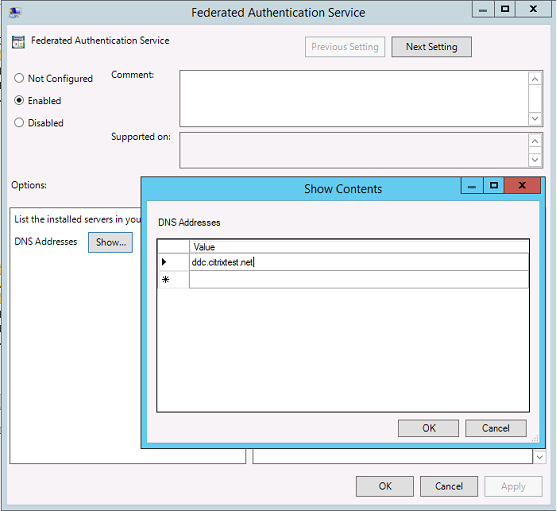

Après avoir installé le FAS, spécifiez les adresses DNS complètes des serveurs FAS dans une stratégie de groupe à l’aide des modèles de stratégie de groupe fournis dans le cadre de l’installation.

Important : assurez-vous que les serveurs StoreFront qui demandent des tickets et les VDA utilisant des tickets disposent d’adresses DNS identiques, y compris l’attribution automatique de numéros appliquée aux serveurs par l’objet de stratégie de groupe.

Les exemples suivants configurent une seule stratégie au niveau du domaine qui s’applique à toutes les machines. Toutefois, le FAS fonctionne tant que les serveurs StoreFront, les VDA et la machine exécutant la console d’administration FAS voient la même liste d’adresses DNS. L’objet de stratégie de groupe ajoute un numéro d’index à chaque entrée, qui doit également correspondre si plusieurs objets sont utilisés.

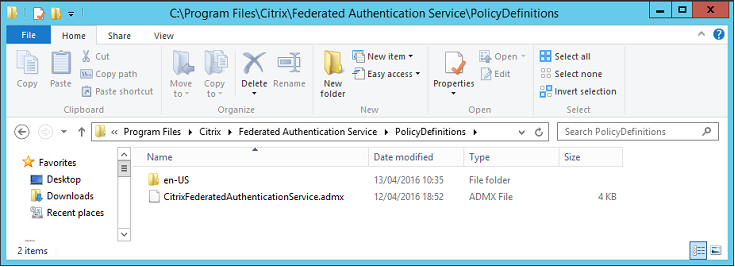

Étape 1. Sur le serveur sur lequel vous avez installé le FAS, localisez le fichier C:\Program Files\Citrix\Federated Authentication Service\PolicyDefinitions\CitrixFederatedAuthenticationService.admx et le dossier en-US.

Étape 2. Copiez les fichiers et le dossier sur votre contrôleur de domaine et placez-les dans C:\Windows\PolicyDefinitions et le sous-dossier en-US.

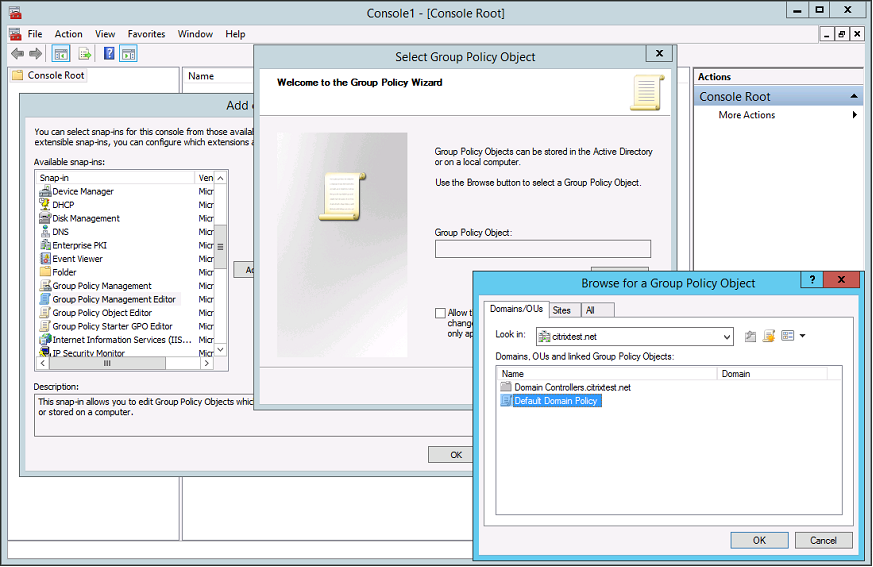

Étape 3. Exécutez la console Microsoft Management Console (mmc.exe à partir de la ligne de commande). À partir de la barre de menu, sélectionnez Fichier > Ajouter/Supprimer un composant logiciel enfichable. Ajoutez l’éditeur de gestion des stratégies de groupe.

Lorsque vous y êtes invité par un objet de stratégie de groupe, sélectionnez Parcourir, puis sélectionnez la stratégie de domaine par défaut. Vous pouvez également créer et sélectionner un objet de stratégie approprié pour votre environnement, à l’aide des outils de votre choix. La stratégie doit être appliquée à toutes les machines exécutant des logiciels Citrix affectés (VDA, serveurs StoreFront, outils d’administration).

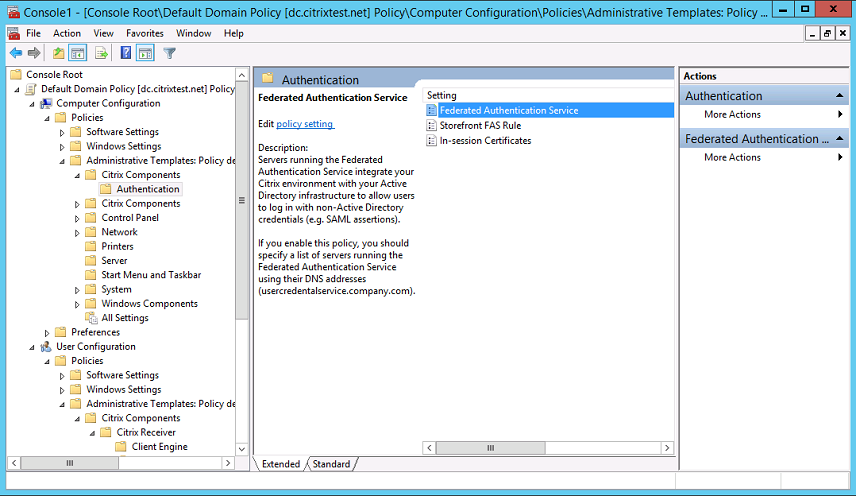

Étape 4. Accédez à la stratégie Service d’authentification fédérée dans Configuration ordinateur/Stratégies/Modèles d’administration/Composants Citrix/Authentification.

Étape 5. Ouvrez la stratégie Service d’authentification fédérée et sélectionnez Activé. Cela vous permet de sélectionner le bouton Afficher, dans lequel vous pouvez configurer les adresses DNS de vos serveurs FAS.

Étape 6. Entrez les adresses DNS des serveurs hébergeant votre service d’authentification fédérée.

N’oubliez pas : si vous entrez plusieurs adresses, l’ordre de la liste, y compris les entrées vides ou inutilisées, doit être cohérent entre les serveurs StoreFront et les VDA.

Étape 7. Cliquez sur OK pour quitter l’assistant de stratégie de groupe et appliquer les modifications à la stratégie de groupe. Vous devrez peut-être redémarrer les machines (ou exécuter gpupdate /force à partir de la ligne de commandes) pour que les modifications soient appliquées.

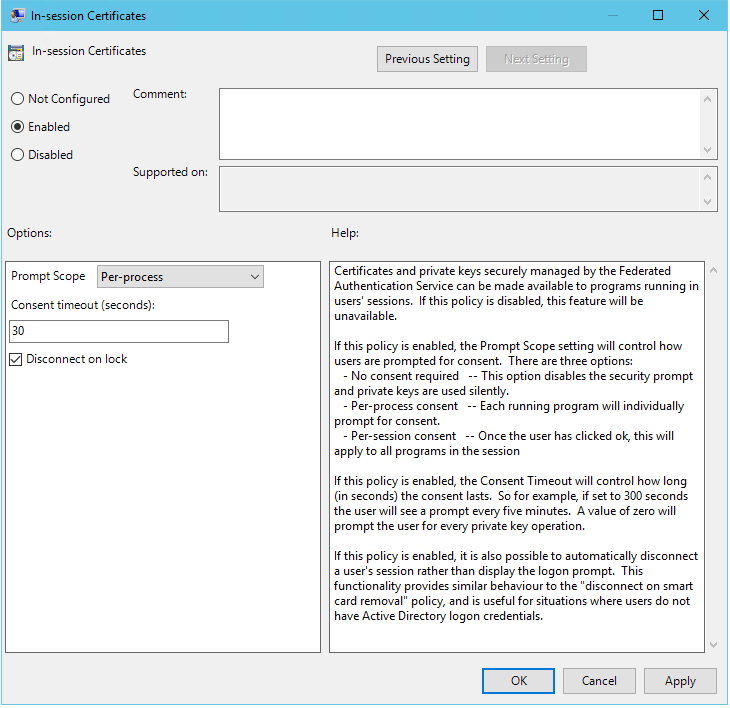

Activer la prise en charge du certificat dans la session et se déconnecter après le verrouillage

Prise en charge des certificats dans la session

Le modèle de stratégie de groupe prend en charge la configuration du système pour les certificats dans la session. Ceci place les certificats dans le magasin de certificats personnel de l’utilisateur après l’ouverture de session afin que les applications puissent les utiliser. Par exemple, si vous exigez l’authentification TLS pour accéder aux serveurs Web dans la session VDA, Internet Explorer peut utiliser le certificat. Les VDA n’autoriseront pas l’accès aux certificats après l’ouverture de session par défaut.

Déconnexion après verrouillage

Si cette stratégie est activée, la session de l’utilisateur est automatiquement déconnectée lorsqu’il verrouille l’écran. Ce comportement est semblable à la politique de « déconnexion lors du retrait de la carte à puce ». Il est utile lorsque les utilisateurs ne disposent pas d’informations d’identification d’ouverture de session Active Directory.

Remarque :

La stratégie de déconnexion après verrouillage s’applique à toutes les sessions sur le VDA.

Utiliser la console d’administration du Service d’authentification fédérée

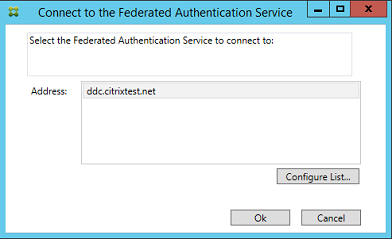

Le console d’administration du Service d’authentification fédérée est installée dans le cadre du Service d’authentification fédérée. Une icône (Service d’authentification fédérée de Citrix) est placée dans le menu Démarrer.

La console tente de localiser automatiquement les serveurs FAS dans votre environnement à l’aide de la configuration de la stratégie de groupe. Si le processus échoue, consultez la section Configurer une stratégie de groupe.

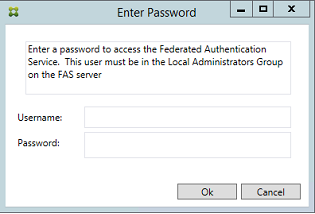

Si votre compte utilisateur n’est pas membre du groupe Administrateurs sur la machine exécutant le Service d’authentification fédérée, vous êtes invité à entrer des informations d’identification.

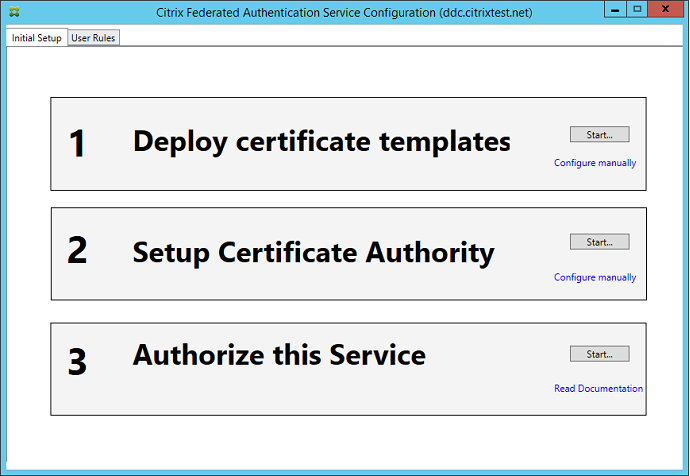

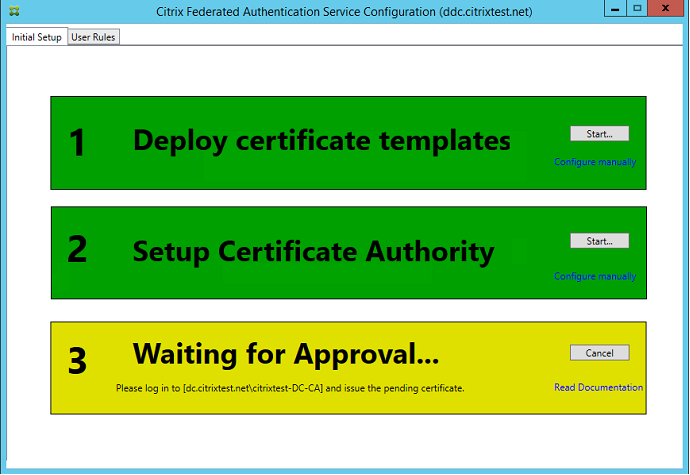

La première fois que vous utilisez la console d’administration, elle vous guide tout au long d’un processus en trois étapes qui effectue les opérations suivantes :

- Déploie des modèles de certificat.

- Configure l’autorité de certification.

- Autorise le Service d’authentification fédérée à utiliser l’autorité de certification.

Vous pouvez utiliser les outils de configuration du système d’exploitation pour effectuer certaines étapes manuellement.

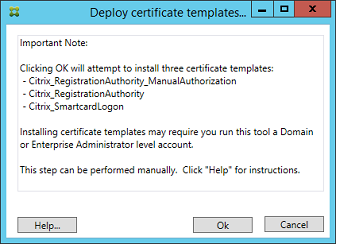

Déployer des modèles de certificat

Pour éviter des problèmes d’interopérabilité avec d’autres logiciels, le Service d’authentification fédérée offre trois modèles de certificats Citrix pour son propre usage.

- Citrix_RegistrationAuthority_ManualAuthorization

- Citrix_RegistrationAuthority

- Citrix_SmartcardLogon

Ces modèles doivent être enregistrés auprès d’Active Directory. Si la console ne peut pas les trouver, l’outil Déployer des modèles de certificat peut les installer. Cet outil doit être exécuté sous un compte disposant des autorisations nécessaires pour gérer votre forêt d’entreprise.

La configuration des modèles peut être trouvée dans les fichiers XML avec l’extension .certificatetemplate qui sont installés avec le service d’authentification fédérée dans :

C:\Program Files\Citrix\Federated Authentication Service\CertificateTemplates

Si vous ne disposez pas des autorisations nécessaires pour installer ces fichiers modèles, donnez-les à votre administrateur Active Directory.

Pour installer manuellement les modèles, vous pouvez utiliser les commandes PowerShell suivantes :

```

$template = [System.IO.File]::ReadAllBytes("$Pwd\Citrix_SmartcardLogon.certificatetemplate")

$CertEnrol = New-Object -ComObject X509Enrollment.CX509EnrollmentPolicyWebService

$CertEnrol.InitializeImport($template)

$comtemplate = $CertEnrol.GetTemplates().ItemByIndex(0)

$writabletemplate = New-Object -ComObject X509Enrollment.CX509CertificateTemplateADWritable

$writabletemplate.Initialize($comtemplate)

$writabletemplate.Commit(1, $NULL)

<!--NeedCopy--> ```

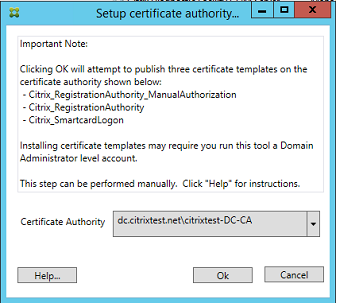

Configurer des services de certificats Active Directory

Après avoir installé les modèles de certificats Citrix, vous devez les publier sur un ou plusieurs serveurs d’autorité de certification. Reportez-vous à la documentation Microsoft sur la manière de déployer des services de certificats Active Directory.

Si les modèles ne sont pas publiés sur au moins un serveur, l’outil Configurer une autorité de certification permet de les publier. Vous devez exécuter cet outil en tant qu’utilisateur disposant d’autorisations suffisantes pour gérer l’autorité de certification.

(Les modèles de certificats peuvent également être publiés à l’aide de la console Autorité de certification de Microsoft.)

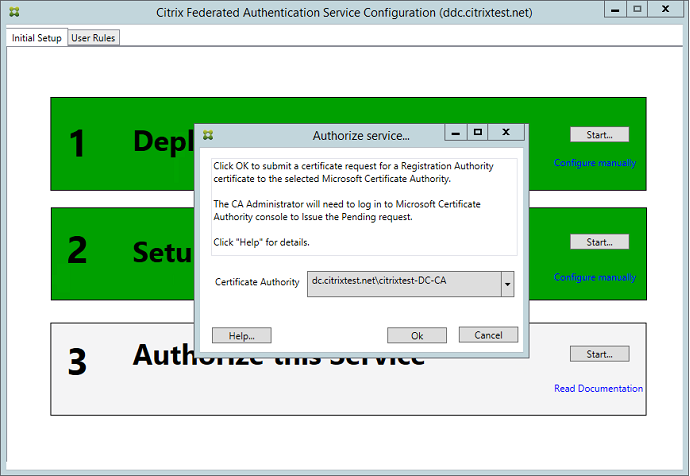

Autoriser le Service d’authentification fédérée

La dernière étape de configuration dans la console lance l’autorisation du Service d’authentification fédérée. La console d’administration utilise le modèle Citrix_RegistrationAuthority_ManualAuthorization pour générer une demande de certificat. Elle envoie ensuite la demande à l’une des autorités de certification qui publie ce modèle.

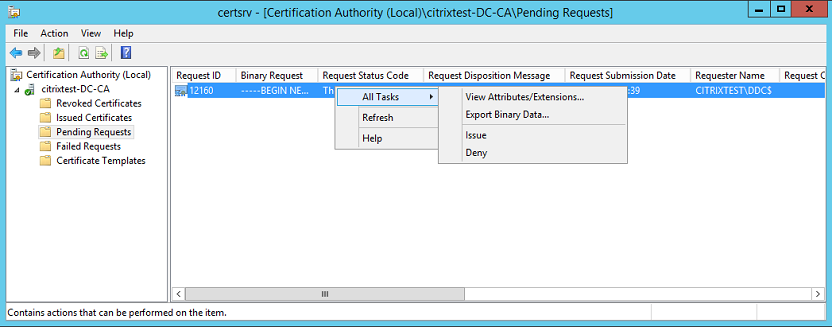

Une fois la requête envoyée, vous pouvez la voir dans la liste Demandes en attente de la console Autorité de certification de Microsoft. L’administrateur de l’autorité de certification doit choisir d’émettre ou de rejeter la requête pour que la configuration du Service d’authentification fédérée puisse continuer. La demande d’autorisation s’affiche en tant que Demande en attente depuis le compte de la machine FAS.

Cliquez avec le bouton droit sur Toutes les tâches, puis sélectionnez Émettre ou Rejeter pour la demande de certificat. La console d’administration du Service d’authentification fédérée détecte automatiquement lorsque ce processus est terminé. Cette étape peut prendre plusieurs minutes.

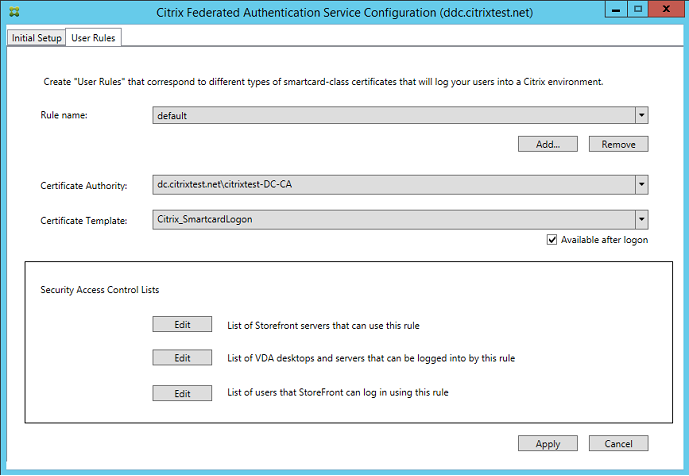

Configurer des règles d’utilisateur

Une règle d’utilisateur autorise l’émission de certificats pour l’ouverture de session sur des VDA et l’utilisation dans la session, conformément aux instructions de StoreFront. Chaque règle précise les éléments suivants :

- Serveurs StoreFront fiables pour demander des certificats.

- Ensemble d’utilisateurs pour lesquels vous pouvez demander les certificats.

- Ensemble de machines VDA autorisées à utiliser les certificats.

L’administrateur doit définir la règle par défaut pour terminer la configuration du service d’authentification fédérée. Pour définir la règle par défaut, accédez à l’onglet Règles utilisateur de la console d’administration FAS, sélectionnez une autorité de certification pour laquelle le modèle Citrix_SmartcardLogon est publié et modifiez la liste des serveurs StoreFront. La liste des VDA est par défaut Ordinateurs du domaine et la liste des utilisateurs est par défaut Utilisateurs du domaine ; ces informations peuvent être modifiées si les valeurs par défaut ne sont pas appropriées.

Champs :

Autorité de certification et Modèle de certificat : modèle de certificat et autorité de certification qui seront utilisés pour émettre des certificats utilisateur. Le modèle doit être le modèle Citrix_SmartCardLogon, ou une copie modifiée de celui-ci, sur l’une des autorités de certification dans lesquelles le modèle est publié.

La console FAS prend en charge l’ajout de multiples autorités de certification à des fins de basculement et d’équilibrage de charge, à l’aide de commandes PowerShell. De même, des options de création de certificats plus avancées peuvent être configurées à l’aide de la ligne de commande et des fichiers de configuration. Consultez les sections PowerShell et Modules matériels de sécurité.

Certificats dans la session : la case à cocher Disponible après l’ouverture de session détermine si un certificat peut également être utilisé en tant que certificat dans la session. Si cette case n’est pas sélectionnée, le certificat sera utilisé uniquement pour l’ouverture de session ou la reconnexion, et l’utilisateur n’aura pas accès au certificat après l’authentification.

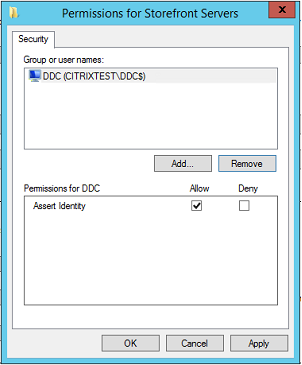

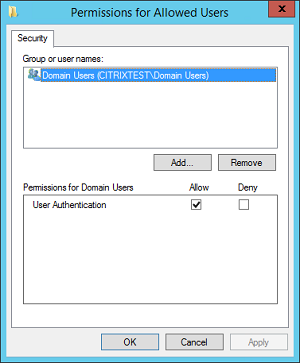

List of StoreFront servers that can use this rule : liste des serveurs StoreFront approuvés qui sont autorisés à demander des certificats pour l’ouverture de session ou la reconnexion des utilisateurs. Notez que ce paramètre est essentiel à la sécurité et doit être géré avec soin.

List of VDA desktops and servers that can be logged into by this rule : liste des machines VDA qui peuvent connecter les utilisateurs à l’aide du système FAS.

List of users that StoreFront can log in using this rule : liste des utilisateurs pour lesquels des certificats peuvent être émis par le Service d’authentification fédérée.

Utilisation avancée

Vous pouvez créer des règles supplémentaires pour référencer différents modèles de certificats et autorités de certification, et les configurer pour avoir des propriétés et des autorisations différentes. Vous pouvez configurer ces règles pour qu’elles soient utilisées par différents serveurs StoreFront. Configurez les serveurs StoreFront pour demander la règle personnalisée par nom à l’aide des options de configuration de stratégie de groupe.

Par défaut, StoreFront requiert les valeurs par défaut lors du contact du Service d’authentification fédérée. Cela peut être modifié à l’aide des options de configuration de la stratégie de groupe.

Pour créer un modèle de certificat, dupliquez le modèle Citrix_SmartcardLogon dans la console Autorité de certification de Microsoft, renommez-le (par exemple, Citrix_SmartcardLogon2) et modifiez-le si nécessaire. Créez une règle d’utilisateur en cliquant sur Ajouter afin de référencer le nouveau modèle de certificat.

Notions importantes sur la mise à niveau

- Tous les paramètres du serveur du service d’authentification fédérée sont conservés lorsque vous effectuez une mise à niveau sur place.

- Mettez à niveau le service d’authentification fédérée en exécutant le programme d’installation du produit complet de XenApp et XenDesktop.

- Avant de mettre à niveau le service d’authentification fédérée de 7.15 LTSR à 7.15 LTSR CU2 (ou une CU ultérieure prise en charge), mettez à niveau le contrôleur et les VDA (et autres composants principaux) vers la version requise.

- Assurez-vous que la console du service d’authentification fédérée est fermée avant de mettre à niveau le service d’authentification fédérée.

- Assurez-vous qu’au moins un serveur du service d’authentification fédérée est toujours disponible. Si aucun serveur n’est accessible par un serveur StoreFront activé par le Service d’authentification fédérée, les utilisateurs ne peuvent pas se connecter ni démarrer d’applications.

Considérations de sécurité

Le Service d’authentification fédérée dispose d’un certificat d’autorité d’inscription qui lui permet d’émettre des certificats de manière autonome pour vos utilisateurs de domaine. Il est important de développer et d’appliquer une stratégie de sécurité pour protéger les serveurs FAS et limiter leurs autorisations.

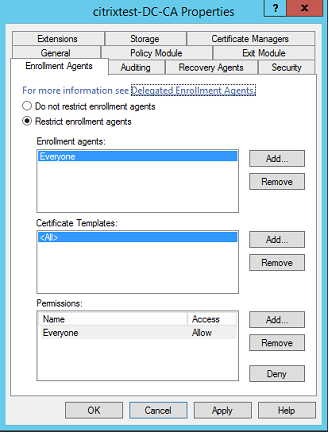

Agents d’inscription délégués

FAS émet des certificats utilisateur en agissant en tant qu’agent d’inscription. L’autorité de certification Microsoft contrôle les modèles que le serveur FAS peut utiliser. Il détermine également les utilisateurs pour lesquels le serveur FAS peut émettre des certificats.

Citrix recommande fortement de configurer ces options de façon à ce que le Service d’authentification fédérée puisse uniquement émettre des certificats pour les utilisateurs visés. Par exemple, il est conseillé d’empêcher le Service d’authentification fédérée d’émettre des certificats en faveur des utilisateurs d’un groupe d’utilisateurs protégés ou d’un groupe d’administration.

Configuration de la liste de contrôle d’accès

Comme indiqué dans la section Configurer des rôles utilisateur, vous devez configurer une liste de serveurs StoreFront autorisés à assumer des identités utilisateur sur le Service d’authentification fédérée lorsque des certificats sont émis. De même, vous pouvez restreindre les utilisateurs pour lesquels des certificats sont émis et les machines VDA auprès desquelles ils peuvent s’authentifier. Cette étape vient s’ajouter à tout Active Directory standard ou toute fonctionnalité de sécurité d’autorité de certification que vous configurez.

Paramètres de pare-feu

Toutes les communications avec les serveurs FAS utilisent des connexions réseau Kerberos WCF authentifiées mutuellement sur le port 80.

Analyse du journal des événements

Le Service d’authentification fédérée et le VDA écrivent des informations dans le journal d’événements Windows. Ce journal peut être utilisé pour à des fins de contrôle et d’audit d’informations. La section Journaux d’événements dresse la liste des entrées de journal d’événements qui peuvent être générées.

Modules matériels de sécurité

Toutes les clés privées, y compris celles des certificats utilisateur émis par le Service d’authentification fédérée, sont stockées en tant que clés privées non exportables par le Compte de service réseau. Le Service d’authentification fédérée prend en charge l’utilisation d’un module matériel de sécurité cryptographique, si votre stratégie de sécurité l’exige.

Une configuration cryptographique de faible niveau est disponible dans le fichier FederatedAuthenticationService.exe.config. Ces paramètres s’appliquent lorsque les clés privées sont créées. Par conséquent, des paramètres différents peuvent être utilisés pour les clés privées d’autorité d’inscription (par exemple, 4 096 bits, Module de plateforme sécurisée protégé) et les certificats utilisateur d’exécution.

| Paramètre | Description |

|---|---|

| ProviderLegacyCsp | Lorsque cette option est définie sur true, FAS utilise l’API CryptoAPI (CAPI) de Microsoft. Sinon, FAS utilise l’API Cryptography Next Generation (CNG) de Microsoft. |

| ProviderName | Nom du fournisseur CAPI ou CNG à utiliser. |

| ProviderType | Fait référence à la propriété Microsoft KeyContainerPermissionAccessEntry.ProviderType PROV_RSA_AES 24. Doit toujours être 24, sauf si vous utilisez un HSM avec CAPI et que le fournisseur HSM en décide autrement. |

| KeyProtection | Contrôle l’indicateur « Exportable » des clés privées. Permet également l’utilisation du stockage de clé TMP (Module de plateforme sécurisée), s’il est pris en charge par le matériel. |

| KeyLength | Longueur de clé des clés privées RSA. Les valeurs prises en charge sont 1024, 2048 et 4096 (valeur par défaut : 2048). |

SDK PowerShell

Bien que la console d’administration Service d’authentification fédérée convienne aux déploiements simples, l’interface PowerShell offre des options plus avancées. Lorsque vous utilisez des options qui ne sont pas disponibles dans la console, Citrix recommande d’utiliser uniquement PowerShell pour la configuration.

La commande suivante ajoute les applets de commande PowerShell :

Add-PSSnapin Citrix.Authentication.FederatedAuthenticationService.V1

Utilisez Get-Help <nom cmdlet> pour afficher l’aide de l’applet de commande. Le tableau suivant dresse la liste de plusieurs commandes où * représente un verbe PowerShell standard (comme New, Get, Set, Remove).

| Commandes | Vue d’ensemble |

|---|---|

| *-FasServer | Dresse la liste des serveurs FAS et les reconfigure dans l’environnement actuel. |

| *-FasAuthorizationCertificate | Gère le certificat d’autorité d’inscription. |

| *-FasCertificateDefinition | Contrôle les paramètres que le FAS utilise pour générer des certificats. |

| *-FasRule | Gère les règles d’utilisateurs configurées sur le Service d’authentification fédérée. |

| *-FasUserCertificate | Dresse la liste et gère les certificats mis en cache par le Service d’authentification fédérée. |

Des applets de commande PowerShell peuvent être utilisées à distance en spécifiant l’adresse d’un serveur FAS.

Vous pouvez également télécharger un fichier .zip contenant tous les fichiers d’aide de l’applet de commande PowerShell du Service d’authentification fédérée ; consultez l’article SDK PowerShell.

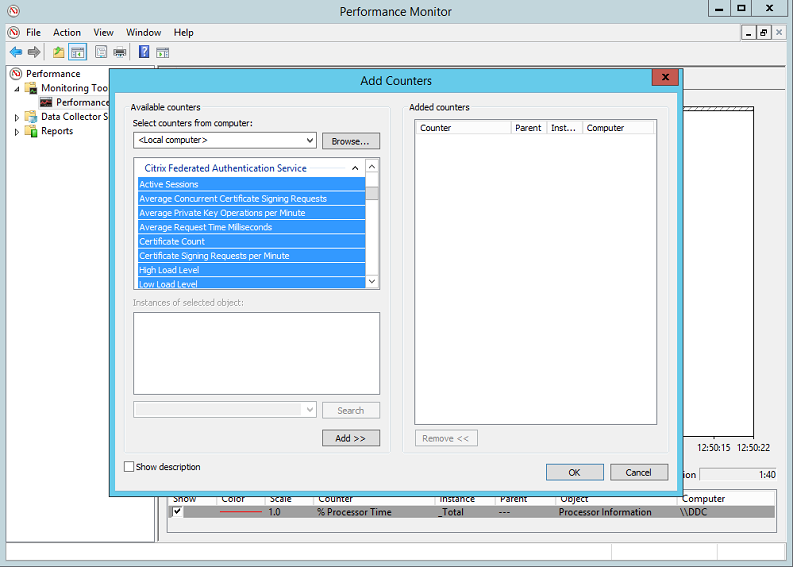

Compteurs de performances

Le Service d’authentification fédérée inclut un jeu de compteurs de performances conçus pour surveiller la charge.

Le tableau suivant répertorie les compteurs disponibles. La plupart des compteurs sont des moyennes mobiles de cinq minutes.

| Nom | Description |

|---|---|

| Active Sessions | Nombre de connexions surveillées par le Service d’authentification fédérée. |

| Concurrent CSRs | Nombre de demandes de certificat traitées simultanément. |

| Private Key ops | Nombre d’opérations de clé privée effectuées par minute. |

| Request time | Durée requise pour générer et signer un certificat. |

| Certificate Count | Nombre de certificats mis en cache dans le Service d’authentification fédérée. |

| CSR per minute | Nombre de demandes CRS traitées par minute. |

| Low/Medium/High | Estimations de la charge que le Service d’authentification fédérée peut accepter en termes de « demandes CSR par minute ». Le dépassement du seuil « High Load » peut entraîner l’échec du lancement de sessions. |

Journaux d’événements

Les tableaux suivants répertorient les entrées de journal d’événements générées par le Service d’authentification fédérée.

Événements d’administration

[Source de l’événement : Citrix.Authentication.FederatedAuthenticationService]

Le FAS enregistre ces événements en réponse aux modifications de configuration effectuées sur le serveur FAS.

| Codes de journal |

|---|

| [S001] ACCESS DENIED: User [{0}] is not a member of Administrators group |

| [S002] ACCESS DENIED: User [{0}] is not an Administrator of Role [{1}] |

| [S003] Administrator [{0}] setting Maintenance Mode to [{1}] |

| [S004] Administrator [{0}] enrolling with CA [{1}] templates [{2} and {3}] |

| [S005] Administrator [{0}] de-authorizing CA [{1}] |

| [S006] Administrator [{0}] creating new Certificate Definition [{1}] |

| [S007] Administrator [{0}] updating Certificate Definition [{1}] |

| [S008] Administrator [{0}] deleting Certificate Definition [{1}] |

| [S009] Administrator [{0}] creating new Role [{1}] |

| [S010] Administrator [{0}] updating Role [{1}] |

| [S011] Administrator [{0}] deleting Role [{1}] |

| [S012] Administrator [{0}] creating certificate [upn: {0} sid: {1} role: {2}][Certificate Definition: {3}] |

| [S013] Administrator [{0}] deleting certificates [upn: {0} role: {1} Certificate Definition: {2}] |

| Codes de journal |

|---|

| [S401] Performing configuration upgrade – [From version {0}][to version {1}] |

| [S402] ERROR: The Citrix Federated Authentication Service must be run as Network Service [currently running as: {0}] |

Création d’assertions d’identité [Service d’authentification fédérée]

Ces événements sont journalisés au moment de l’exécution sur le serveur du Service d’authentification fédérée lorsqu’un serveur approuvé assume l’ouverture de session d’un utilisateur.

| Codes de journal |

|---|

| [S101] Server [{0}] is not authorized to assert identities in role [{1}] |

| [S102] Server [{0}] failed to assert UPN [{1}] (Exception: {2}{3}) |

| [S103] Server [{0}] requested UPN [{1}] SID {2}, but lookup returned SID {3} |

| [S104] Server [{0}] failed to assert UPN [{1}] (UPN not allowed by role [{2}]) |

| [S105] Server [{0}] issued identity assertion [upn: {0}, role {1}, Security Context: [{2}] |

| [S120] Issuing certificate to [upn: {0} role: {1} Security Context: [{2}]] |

| [S121] Issuing certificate to [upn: {0} role: {1}] on behalf of account {2} |

| [S122] Warning: Server is overloaded [upn: {0} role: {1}][Requests per minute {2}]. |

Agissant en tant que partie de confiance [Service d’authentification fédérée]

Ces événements sont journalisés au moment de l’exécution sur le serveur du Service d’authentification fédérée lorsqu’un VDA connecte un utilisateur.

| Codes de journal |

|---|

| [S201] Relying party [{0}] does not have access to a password. |

| [S202] Relying party [{0}] does not have access to a certificate. |

| [S203] Relying party [{0}] does not have access to the Logon CSP |

| [S204] Relying party [{0}] accessing the Logon CSP [Operation: {1}] |

| [S205] Calling account [{0}] is not a relying party in role [{1}] |

| [S206] Calling account [{0}] is not a relying party |

| [S207] Relying party [{0}] asserting identity [upn: {1}] in role: [{2}] |

| [S208] Private Key operation failed [Operation: {0}][upn: {1} role: {2} certificateDefinition {3}][Error {4} {5}]. |

Serveur de certificats dans la session [Service d’authentification fédérée]

Ces événements sont journalisés sur le serveur du Service d’authentification fédérée lorsqu’un utilisateur utilise un certificat dans la session.

| Codes de journal |

|---|

| [S301] Access Denied: User [{0}] does not have access to a Virtual Smart Card |

| [S302] User [{0}] requested unknown Virtual Smart Card [thumbprint: {1}] |

| [S303] User [{0}] does not match Virtual Smart Card [upn: {1}] |

| [S304] User [{1}] running program [{2}] on computer [{3}] using Virtual Smart Card [upn: {4} role: {5}] for private key operation: [{6}] |

| [S305] Private Key operation failed [Operation: {0}][upn: {1} role: {2} containerName {3}][Error {4} {5}]. |

Ouverture de session [VDA]

[Source de l’événement : Citrix.Authentication.IdentityAssertion]

Ces événements sont journalisés sur le VDA durant la phase d’ouverture de session.

| Codes de journal |

|---|

| [S101] Identity Assertion Logon failed. Unrecognised Federated Authentication Service [id: {0}] |

| [S102] Identity Assertion Logon failed. Could not lookup SID for {0} [Exception: {1}{2}] |

| [S103] Identity Assertion Logon failed. User {0} has SID {1}, expected SID {2} |

| [S104] Identity Assertion Logon failed. Failed to connect to Federated Authentication Service: {0} [Error: {1} {2}] |

| [S105] Identity Assertion Logon. Logging in [Username: {0}][Domain: {1}] |

| [S106] Identity Assertion Logon. Logging in [Certificate: {0}] |

| [S107] Identity Assertion Logon failed. [Exception: {1}{2}] |

| [S108] Identity Assertion Subsystem. ACCESS_DENIED [Caller: {0}] |

Certificats dans la session [VDA]

Ces événements sont journalisés sur le VDA lorsqu’un utilisateur tente d’utiliser un certificat dans la session.

| Codes de journal |

|---|

| [S201] Virtual Smart Card Authorized [User: {0}][PID: {1} Name:{2}][Certificate {3}] |

| [S202] Virtual Smart Card Subsystem. Aucune carte à puce disponible dans la session {0} |

| [S203] Virtual Smart Card Subsystem. Access Denied [caller: {0}, session {1}, expected: {2}] |

| [S204] Virtual Smart Card Subsystem. Smart card support disabled. |

Demande de certificat et génération de codes [Service d’authentification fédérée]

[Source de l’événement : Citrix.TrustFabric]

Ces événements de bas niveau sont journalisés lorsque le serveur du Service d’authentification fédérée effectue des opérations cryptographiques au niveau du journal.

| Codes de journal |

|---|

| [S0001]TrustArea::TrustArea: Installed certificate chain |

| [S0002]TrustArea::Join: Callback has authorized an untrusted certificate |

| [S0003]TrustArea::Join: Joining to a trusted server |

| [S0004]TrustArea::Maintain: Renewed certificate |

| [S0005]TrustArea::Maintain: Retrieved new certificate chain |

| [S0006]TrustArea::Export: Exporting private key |

| [S0007]TrustArea::Import: Importing Trust Area |

| [S0008]TrustArea::Leave: Leaving Trust Area |

| [S0009]TrustArea::SecurityDescriptor: Setting Security Descriptor |

| [S0010]CertificateVerification: Installing new trusted certificate |

| [S0011]CertificateVerification: Uninstalling expired trusted certificate |

| [S0012]TrustFabricHttpClient: Attempting single sign-on to {0} |

| [S0013]TrustFabricHttpClient: Explicit credentials entered for {0} |

| [S0014]Pkcs10Request::Create: Created PKCS10 request |

| [S0015]Pkcs10Request::Renew: Created PKCS10 request |

| [S0016]PrivateKey::Create |

| [S0017]PrivateKey::Delete |

| [S0018]TrustArea::TrustArea: Waiting for Approval |

| [S0019]TrustArea::Join: Delayed Join |

| [S0020]TrustArea::Join: Delayed Join |

| [S0021]TrustArea::Maintain: Installed certificate chain |

| Codes de journal |

|---|

| [S0101]TrustAreaServer::Create root certificate |

| [S0102]TrustAreaServer::Subordinate: Join succeeded |

| [S0103]TrustAreaServer::PeerJoin: Join succeeded |

| [S0104]MicrosoftCertificateAuthority::GetCredentials: Authorized to use {0} |

| [S0104]MicrosoftCertificateAuthority::SubmitCertificateRequest Error {0} |

| [S0105]MicrosoftCertificateAuthority::SubmitCertificateRequest Issued cert {0} |

| [S0106]MicrosoftCertificateAuthority::PublishCRL: Published CRL |

| [S0107]MicrosoftCertificateAuthority::ReissueCertificate Error {0} |

| [S0108]MicrosoftCertificateAuthority::ReissueCertificate Issued Cert {0} |

| [S0109]MicrosoftCertificateAuthority::CompleteCertificateRequest - Still waiting for approval |

| [S0110]MicrosoftCertificateAuthority::CompleteCertificateRequest - Pending certificate refused |

| [S0111]MicrosoftCertificateAuthority::CompleteCertificateRequest Issued certificate |

| [S0112]MicrosoftCertificateAuthority::SubmitCertificateRequest - Waiting for approval |

| [S0120]NativeCertificateAuthority::SubmitCertificateRequest Issued cert {0} |

| [S0121]NativeCertificateAuthority::SubmitCertificateRequest Error |

| [S0122]NativeCertificateAuthority::RootCARollover New root certificate |

| [S0123]NativeCertificateAuthority::ReissueCertificate New certificate |

| [S0124]NativeCertificateAuthority::RevokeCertificate |

| [S0125]NativeCertificateAuthority::PublishCRL |

Informations connexes

- Les déploiements FAS courants sont décrits dans l’article Vue d’ensemble des architectures du Service d’authentification fédérée.

- Des informations pratiques sont disponibles dans l’article Configuration et gestion du Service d’authentification fédérée.

Dans cet article

- Exigences

- Séquence d’installation et de configuration

- Installer le Service d’authentification fédérée

- Activer le plug-in Service d’authentification fédérée sur un magasin StoreFront

- Configurer le Delivery Controller

- Configurer une stratégie de groupe

- Utiliser la console d’administration du Service d’authentification fédérée

- Déployer des modèles de certificat

- Configurer des services de certificats Active Directory

- Autoriser le Service d’authentification fédérée

- Configurer des règles d’utilisateur

- Notions importantes sur la mise à niveau

- Considérations de sécurité

- SDK PowerShell

- Compteurs de performances

- Journaux d’événements

- Informations connexes