-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

AWSでNetScaler ADC VPXインスタンスを展開する

-

-

-

-

-

-

-

-

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

ユーザーアカウントとパスワード管理

Citrix ADC では、ユーザーアカウントとパスワード構成を管理できます。以下は、 システムユーザーアカウントまたは管理者ユーザーアカウントをnsroot使用して実行できるアクティビティの一部です。

- システムユーザーアカウントのロックアウト

- システムユーザーアカウントをロックして管理アクセスできるようにする

- ロックされたシステムユーザーアカウントのロックを解除して管理アクセスできるようにする

- システムユーザーアカウントの管理アクセスを無効にする

-

nsroot管理ユーザーのパスワード変更を強制 - システムユーザーアカウントの機密ファイルを削除する

- システムユーザー向けの強力なパスワード設定

システムユーザーアカウントのロックアウト

ブルートフォースセキュリティ攻撃を防ぐために、ユーザーロックアウト設定を構成できます。この構成により、ネットワーク管理者はシステムユーザーがCitrix ADC にログオンできないようにすることができます。また、ロック期間が終了する前にユーザーアカウントのロックを解除してください。

再起動後に失敗したユーザーログインの詳細を取得するにはpersistentLoginAttempts、 パラメーターを有効にします。

コマンドプロンプトで入力します:

set aaa parameter -maxloginAttempts <value> -failedLoginTimeout <value> -persistentLoginAttempts (ENABLED | DISABLED)

例:

set aaa parameter -maxloginAttempts 3 -failedLoginTimeout 10 -persistentLoginAttempts ENABLED

注:

この

aaa.user.login_attempts式を有効にするには、「永続的なログイン試行」パラメータを無効にする必要があります。コマンドを

unset aaa parameter -persistentLoginAttempts実行して、永続的なログイン試行を無効にします (有効になっている場合)。ログイン試行機能の詳細については、「 ユーザーの現在のログイン試行を取得するためのサポート」を参照してください。

次の show コマンド出力には、認証、承認、および監査パラメータの設定ステータスが表示されます。

show aaaparameter

Configured AAA parameters

EnableStaticPageCaching: YES

EnableEnhancedAuthFeedback: NO

DefaultAuthType: LOCAL MaxAAAUsers: Unlimited

AAAD nat ip: None

EnableSessionStickiness : NO

aaaSessionLoglevel: INFORMATIONAL

AAAD Log Level: INFORMATIONAL

...

Persistent Login Attempts: DISABLED

<!--NeedCopy-->

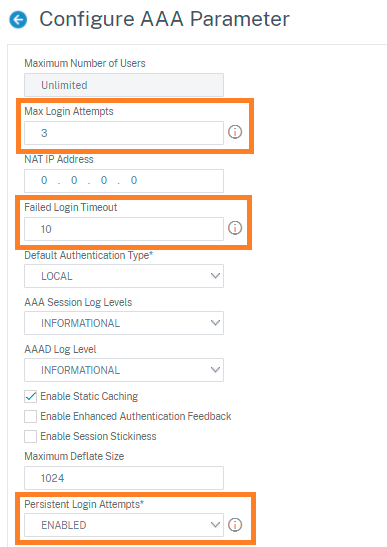

GUI を使用してシステムユーザーアカウントのロックアウトを設定します

- [ 設定] > [セキュリティ] > [AAA アプリケーショントラフィック] > [認証設定] > [認証 AAA 設定の変更] に移動します。

-

AAA パラメータの設定ページで 、次のパラメータを設定します。

- 最大ログイン試行回数。ユーザーが試すことができる最大ログオン試行回数。

- ログイン失敗タイムアウト。ユーザーによる無効なログオン試行の最大回数。

- 永続的なログインの試行。リブート後も失敗したユーザーのログイン試行を永続的に保存できます。

-

[OK] をクリックします。

パラメータを設定すると、3 回以上ログインを試みると、ユーザーアカウントは 10 分間ロックされます。また、ユーザーは有効な認証情報を使用しても 10 分間ログオンできません。

注

ロックされたユーザーがCitrix ADCにログオンしようとすると、 エラーメッセージが表示

RBA Authentication Failure: maxlogin attempt reached for test.されます。

システムユーザーアカウントをロックして管理アクセスできるようにする

Citrix ADCでは、システムユーザーを24時間ロックし、ユーザーへのアクセスを拒否できます。

Citrix ADCは、システムユーザーと外部ユーザーの両方の構成をサポートしています。

注

この機能は、

aaaパラメータのpersistentLoginAttemptsオプションを無効にした場合にのみサポートされます。

コマンドプロンプトで次のように入力します:

set aaa parameter –persistentLoginAttempts DISABLED

ここで、ユーザーアカウントをロックするには、コマンドプロンプトで次のように入力します。

lock aaa user test

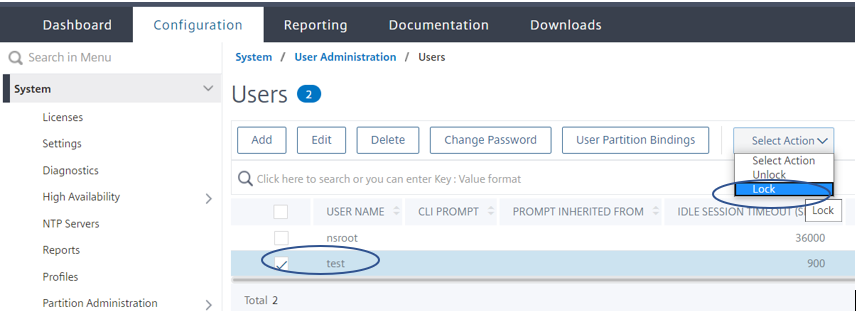

GUI を使用してシステムユーザーアカウントをロックする

- [ 設定] > [セキュリティ] > [AAA アプリケーショントラフィック] > [認証設定] > [認証 AAA 設定の変更] に移動します。

- 「 AAA パラメータの設定」の「 持続的ログイン試行回数 」リストで、「 無効」を選択します。

- [System]>[User Administration]>[Users]の順に選択します。

- ユーザーを選択します。

-

「アクションの選択」リストで、「 ロック」を選択します。

注

Citrix ADC GUIには、外部ユーザーをロックするオプションはありません。外部ユーザーをロックするには、ADC 管理者は CLI を使用する必要があります。 ロックされたシステムユーザー(ロック認証、承認、および監査ユーザーコマンドでロックされている)がCitrix ADCにログインしようとすると、「RBA認証失敗:ユーザーテストは24時間ロックされます。」というエラーメッセージが表示されます。

ユーザーが管理アクセスにログオンするようにロックされている場合、コンソールアクセスは免除されます。ロックされたユーザーはコンソールにログオンできます。

ロックされたシステムユーザーアカウントのロックを解除して管理アクセスできるようにする

システムユーザーと外部ユーザーは、ロック認証、承認、および監査ユーザーコマンドを使用して 24 時間ロックできます。

注

Citrix ADCでは、管理者はロックされたユーザーのロックを解除できます。この機能では、「PersistentLoginAttempts」コマンドで設定する必要はありません。

コマンドプロンプトで入力します:

unlock aaa user test

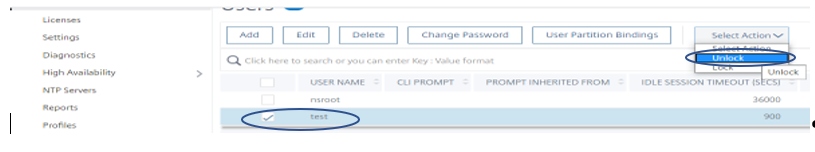

GUI を使用してシステムユーザーのロック解除を設定する

- [System]>[User Administration]>[Users]の順に選択します。

- ユーザーを選択します。

-

ロック解除] をクリックします。

Citrix ADC GUIには、ADCで作成されたシステムユーザーのみが表示されるため、GUIには外部ユーザーのロックを解除するオプションはありません。外部ユーザーのロックを解除するには、 nsroot 管理者は CLI を使用する必要があります。

システムユーザーアカウントの管理アクセスを無効にする

Citrix ADCで外部認証が設定されていて、管理アクセスにログオンするシステムユーザーのアクセスを管理者が拒否したい場合は、システムパラメータのLocalAuthオプションを無効にする必要があります。

コマンドプロンプトで、次のように入力します:

set system parameter localAuth <ENABLED|DISABLED>

例:

set system parameter localAuth DISABLED

GUI を使用してシステムユーザーへの管理アクセスを無効にする

- [ 構成] > [システム] > [設定] > [グローバルシステム設定の変更] に移動します。

- コマンドラインインターフェイス (CLI) セクションで、 ローカル認証チェックボックスを選択解除します 。

このオプションを無効にすると、ローカルシステムユーザーは ADC 管理アクセスにログオンできなくなります。

注

システムパラメータでローカルシステムユーザー認証を許可しないように、外部認証サーバーを設定し、アクセスできるようにする必要があります。ADC で管理アクセス用に設定された外部サーバーにアクセスできない場合、ローカルシステムユーザーはアプライアンスにログオンできます。この動作は回復を目的として設定されています。

管理ユーザーのパスワード変更を強制する

セキュリティでnsroot保護された認証では、 システムパラメータでオプションが有効になっている場合、Citrix ADCはユーザーにデフォルトのforcePasswordChangeパスワードを新しいパスワードに変更するように求めます。デフォルトのクレデンシャルを使用して、初回ログイン時に CLI または GUIからnsrootパスワードを変更できます。

コマンドプロンプトで入力します:

set system parameter -forcePasswordChange ( ENABLED | DISABLED )

NSIP の SSH セッションの例:

ssh nsroot@1.1.1.1

Connecting to 1.1.1.1:22...

Connection established.

To escape to local shell, press Ctrl+Alt+].

###############################################################################

WARNING: Access to this system is for authorized users only #

Disconnect IMMEDIATELY if you are not an authorized user! #

###############################################################################

Please change the default NSROOT password.

Enter new password:

Please re-enter your password:

Done

<!--NeedCopy-->

システムユーザーアカウントの機密ファイルを削除する

システムユーザーアカウントの認証キーや公開キーなどの機密データを管理するには、 removeSensitiveFiles オプションを有効にする必要があります。システムパラメータが有効になっているときに機密ファイルを削除するコマンドは次のとおりです。

- rm cluster instance

- rm cluster node

- rm 高可用性ノード

- コンフィグをクリア

- join cluster

- add cluster instance

コマンドプロンプトで入力します:

set system parameter removeSensitiveFiles ( ENABLED | DISABLED )

例:

set system parameter -removeSensitiveFiles ENABLED

システムユーザー向けの強力なパスワード設定

セキュリティで保護された認証のために、Citrix ADCはシステムユーザーと管理者にコンソールにログオンするときに強力なパスワードを設定するように求めます。パスワードは長くなければならず、次の組み合わせでなければなりません。

- 小文字を 1 つ

- 大文字 1 文字

- 1 つの数字

- 1 つの特殊文字

コマンドプロンプトで入力します:

set system parameter -strongpassword <value> -minpasswordlen <value>

各項目の意味は次のとおりです。

Strongpassword。強力なパスワード (enable all / enablelocal) を有効にした後は、すべてのパスワードまたは機密情報に次のものが必要です。

- 1 文字以上の小文字

- 少なくとも 1 文字の大文字

- 1 文字以上の数字

- 少なくとも 1 つの特殊文字

enablelocalの除外リストは - NS_FIPS, NS_CRL, NS_RSAKEY, NS_PKCS12, NS_PKCS8, NS_LDAP, NS_TACACS, NS_TACACSACTION, NS_RADIUS, NS_RADIUSACTION, NS_ENCRYPTION_PARAMS。そのため、システムユーザーに対してこれらの ObjectType コマンドに対して強固なパスワードチェックは行われません。

指定できる値: enableall、 enablelocal、

無効デフォルト値:無効

minpasswordlen。システムユーザーパスワードの最小文字数。強力なパスワードがデフォルトで有効になっている場合、最小文字数は4です。ユーザーが入力した値は 4 以上でもかまいません。強力なパスワードが無効になっている場合、デフォルトの最小値は 1 です。どちらの場合も、最大値は 127 です。

最小値:1 最大値:127

例:

set system parameter -strongpassword enablelocal -minpasswordlen 6

既定のユーザーアカウント

管理者はnsrecoverユーザーアカウントを使用してCitrix ADCアプライアンスをリカバリできます。予期しない問題が発生してデフォルトのシステムユーザー( nsroot)がログインできない場合は、 を使用してCitrix ADC にnsrecoverログオンできます。 nsrecover ログインはユーザー設定とは無関係で、シェルプロンプトに直接アクセスできます。設定の上限に達していても、nsrecoverからいつでもログインできます。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.