リモート分離ブラウザの管理と監視

公開されているブラウザのポリシーやその他の構成を管理し、リモートブラウザ分離におけるアクティブなユーザーセッションを監視できます。

管理

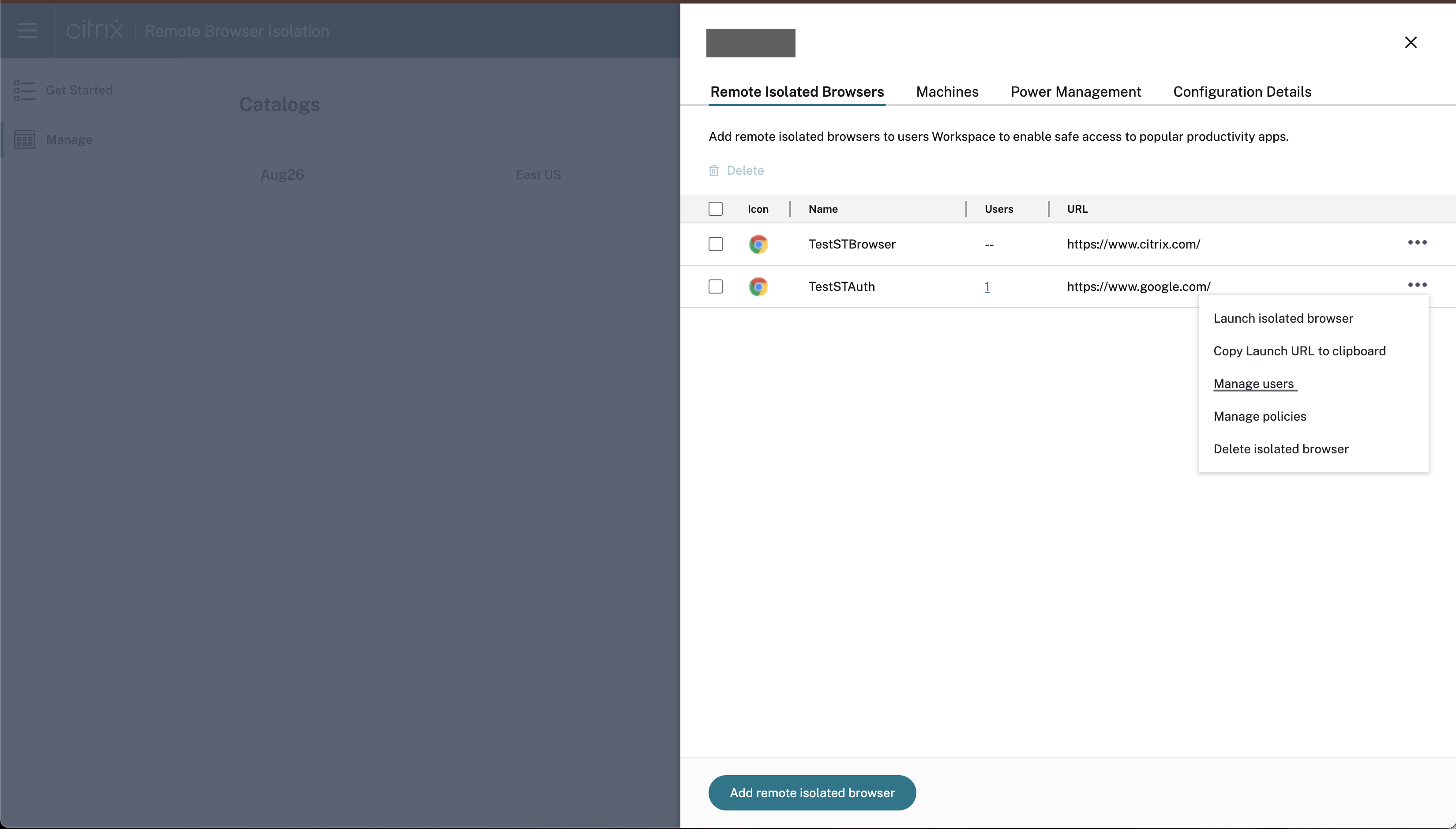

管理タブには、既存のリモートブラウザ分離 (RBI) カタログが一覧表示されます。既存のカタログを選択して、公開されているブラウザの構成を更新できます。公開されているブラウザの右端にある省略記号をクリックし、必要なタスクを選択します。

メニューエントリを選択した後、何も変更しないと決定した場合は、ダイアログボックスの外側にあるXをクリックして選択をキャンセルします。

-

- 公開されている分離ブラウザは、次のタスクを使用して管理できます。

- **公開ブラウザの起動:** 公開されているブラウザセッションを開きます。ブラウザを公開した後、このタスクを選択して、公開されているブラウザセッションの起動を確認できます。

- **URLをクリップボードにコピー:** 公開されているブラウザのURLをコピーします。このURLをエンドユーザーと共有して、公開されているブラウザにアクセスできます。

- **ポリシー:** 公開されているブラウザのポリシーを設定できます。

-

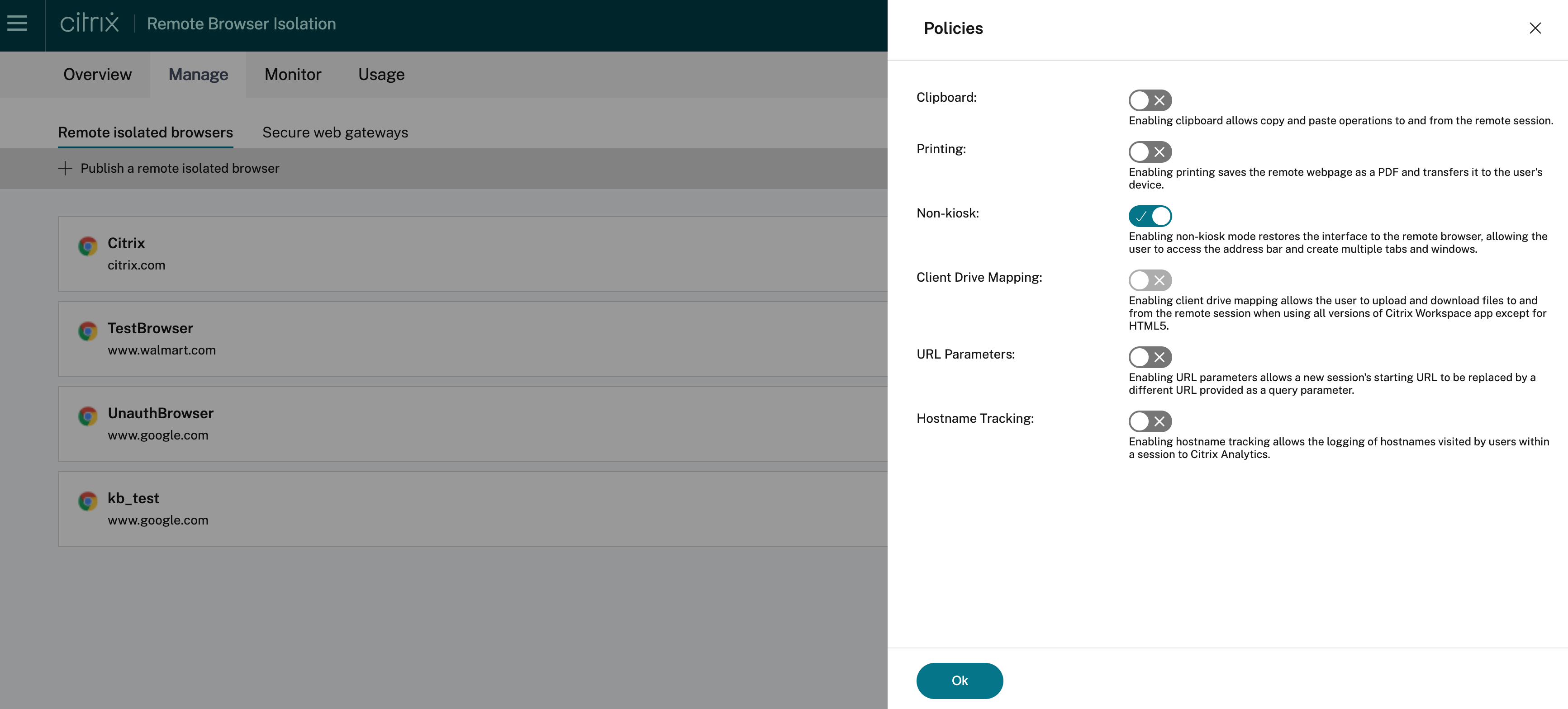

- ポリシーページの次の設定を制御します。

- **クリップボード:** クリップボードポリシーを有効にすると、リモートセッションとの間でコピー&ペースト操作が可能になります。(クリップボードポリシーを無効にすると、Citrix Workspace™アプリのツールバーからクリップボードボタンが削除されます。)デフォルトでは、この設定は無効になっています。

- **印刷:** 印刷を有効にすると、リモートWebページがPDFとして保存され、ユーザーのデバイスに転送されます。ユーザーは\<Ctrl\>-Pを押してCitrix PDFプリンターを選択できます。デフォルトでは、この設定は無効になっています。

- **非キオスクモード:** 非キオスクモードを有効にすると、インターフェイスがリモートブラウザに復元されます。ユーザーはアドレスバーにアクセスし、複数のタブやウィンドウを作成できます。(非キオスクモードを無効にすると、リモートブラウザのナビゲーションコントロールとアドレスバーが削除されます。)デフォルトでは、この設定は有効になっています(非キオスクモードがオン)。

- **リージョンフェイルオーバー:** リージョンフェイルオーバーポリシーは、現在のリージョンで問題が報告された場合、公開されているブラウザを別のリージョンに自動的に転送します。オプトアウトするには、リージョンフェイルオーバーポリシーを無効にします。**自動**リージョン選択を使用してブラウザを公開した場合、分離されたブラウザはポリシーに登録されたままになります。デフォルトでは、この設定は有効になっています。

- **クライアントドライブマッピング:** クライアントドライブマッピングポリシーを有効にすると、ユーザーはリモートセッションとの間でファイルをアップロードおよびダウンロードできます。この機能は、Citrix Workspaceアプリで起動されたセッションでのみ利用可能です。デフォルトでは、この設定は無効になっています。

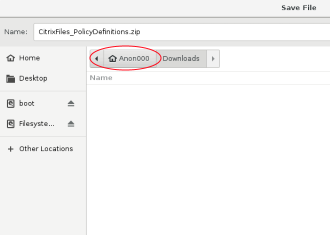

- ユーザーは、ダウンロードしたファイルを**`ctxmnt`**ディスクの**`Anonxxx`**ディレクトリにのみ保存する必要があります。そのためには、ファイルを保存する目的の場所に移動する必要があります。例:**Anonxxx > ctxmnt > C > Users > User Name > Documents**。

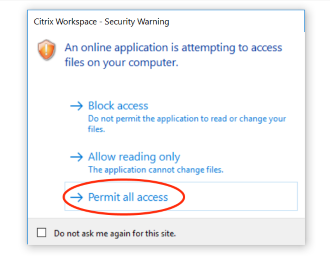

- ダイアログボックスは、**`ctxmnt`**フォルダーにアクセスするために、**すべてのアクセスを許可**または**読み取りと書き込み**のアクセス許可を受け入れるようユーザーに促す場合があります。

- **URLパラメーター:** URLパラメーターを有効にすると、ユーザーがアプリを起動したときに新しいセッションの開始URLを変更できます。このポリシーを有効にするには、疑わしいWebサイトを特定し、それらをリモートブラウザ分離にリダイレクトするようにローカルプロキシサーバーを構成します。デフォルトでは、この設定は無効になっています。詳細については、「[概念実証ガイド:AzureのCitrix ADCを使用したリモートブラウザ分離へのURLリダイレクト](/ja-jp/tech-zone/learn/poc-guides/secure-browser-adc-integration.html)」を参照してください。

- **ホスト名追跡:** ホスト名追跡を使用して、リモートブラウザ分離がユーザーセッション中にホスト名をログに記録できるようにします。このポリシーはデフォルトで無効になっています。この情報はCitrix Analyticsと共有されます。詳細については、「[Citrix Analytics](/ja-jp/citrix-analytics.html)」を参照してください。

完了したら、**OK**をクリックします。

-

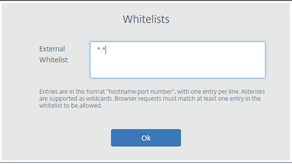

URL許可リスト: 許可リストタスクを使用して、公開されているリモートブラウザ分離セッション内で許可されたURLのみにユーザーのアクセスを制限します。この機能は、外部認証されたWebアプリで利用できます。

許可リストのエントリを

hostname:port numberの形式で入力します。各エントリを新しい行に指定します。アスタリスクはワイルドカードとしてサポートされています。ブラウザのリクエストは、許可リストの少なくとも1つのエントリと一致する必要があります。たとえば、

https://example.comを許可されたURLとして設定するには:-

example.com:*は、任意のポートからこのURLへの接続を許可します。 -

example.com:80は、ポート80からのみこのURLへの接続を許可します。 -

*:*は、任意のポートから、および他のURLやポートへの任意のリンクからこのURLへのアクセスを許可します。*.*形式は、公開されているアプリからすべての外部Webアプリへのアクセスを許可します。この形式は、Webアプリの外部許可リストフィールドのデフォルト設定です。

完了したら、OKをクリックします。

高度なWebフィルタリング機能は、アクセス制御サービスとの統合を通じて利用できます。詳細については、「ユースケース:アプリへの選択的アクセス」を参照してください。

-

監視

監視タブには、ユーザーのリアルタイムセッションに関する情報が表示されます。1つまたは複数のアクティブなセッションを監視および切断できます。

単一のセッションを停止するには、セッションを選択し、エントリの行の末尾にある省略記号メニューをクリックします。セッションのログオフをクリックし、変更を確定します。

複数のセッションを切断するには、リスト内のアクティブなセッションを選択し、ページ上部のログオフボタンをクリックします。変更を確定すると、リモートブラウザ分離は選択されたすべてのセッションを直ちに切断します。