アプライアンスの設定

Citrix SD-WAN Orchestrator サービスを使用すると、サイトレベルでアプライアンス設定を構成し、それをリモートアプライアンスにプッシュできます。

ユーザー、ネットワークアダプター、NetFlow、AppFlow、SNMP、フォールバック構成、およびパージフローの設定を構成できます。

注:

サイトテンプレートの作成中または編集中は、アプライアンス設定を構成するオプションは使用できません。

高可用性が設定されている場合は、アプライアンス設定を変更するプライマリまたはセカンダリアプライアンスを選択します。

管理インタフェース

管理インターフェイスを使用すると、ローカルユーザーアカウントとリモートユーザーアカウントを追加および管理できます。リモートユーザアカウントは、RADIUS または TACACS+ 認証サーバを使用して認証されます。

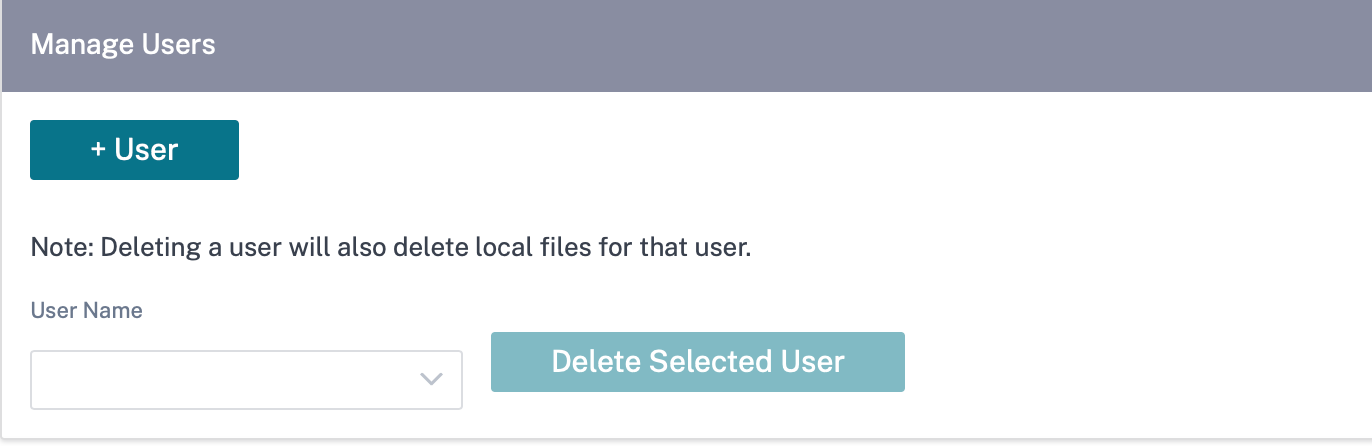

ユーザーの管理

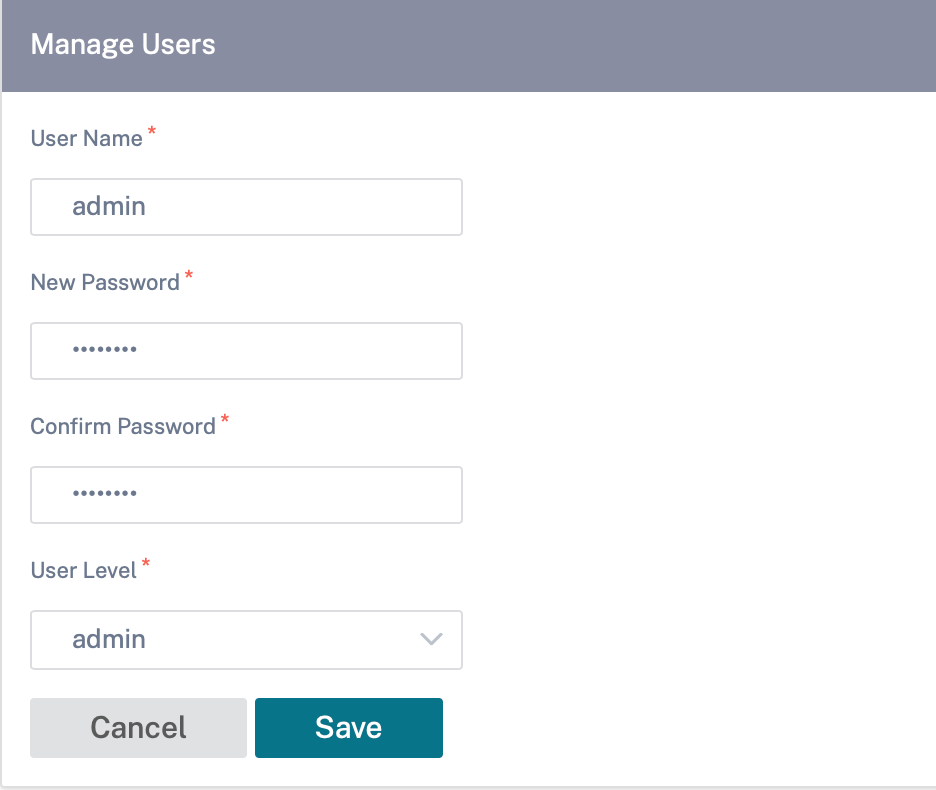

サイトに新しいユーザーアカウントを追加できます。新しいユーザーを追加するには、[ 構成 ] > [ アプライアンス設定] > [ 管理者インターフェイス ] > [ ユーザーの管理] に移動し、[ +ユーザー] をクリックします。

次の詳細を入力します。

- ユーザー名:ユーザーアカウントのユーザー名。

- 新しいパスワード:ユーザーアカウントのパスワード。

- パスワードの確認:パスワードを再入力して確認します。

-

ユーザーレベル:次のアカウント権限のいずれかを選択します。

- 管理者:管理者アカウントには、すべての設定への読み取り/書き込み権限があります。管理者は、ネットワークに対する設定とソフトウェアの更新を実行できます。

- 閲覧者:閲覧者アカウントは、ダッシュボード、レポート、監視の各セクションにアクセスできる読み取り専用のアカウントです。

- ネットワーク管理者:ネットワーク管理者には、ネットワーク設定への読み取り/書き込みアクセス権と、その他の設定への読み取り専用アクセス権があります。

-

セキュリティ管理者:セキュリティ管理者は、ファイアウォール/セキュリティ関連設定への読み取り/書き込みアクセス権を持ち、他の設定については読み取り専用アクセス権を持ちます。

注

セキュリティ管理者は、他のユーザー(管理者/閲覧者)のファイアウォールへの書き込みアクセスを無効にする権限があります。

ユーザーを削除するには、ユーザー名を選択し、「 選択したユーザーを削除」をクリックします。ユーザーアカウントとローカルファイルが削除されます。

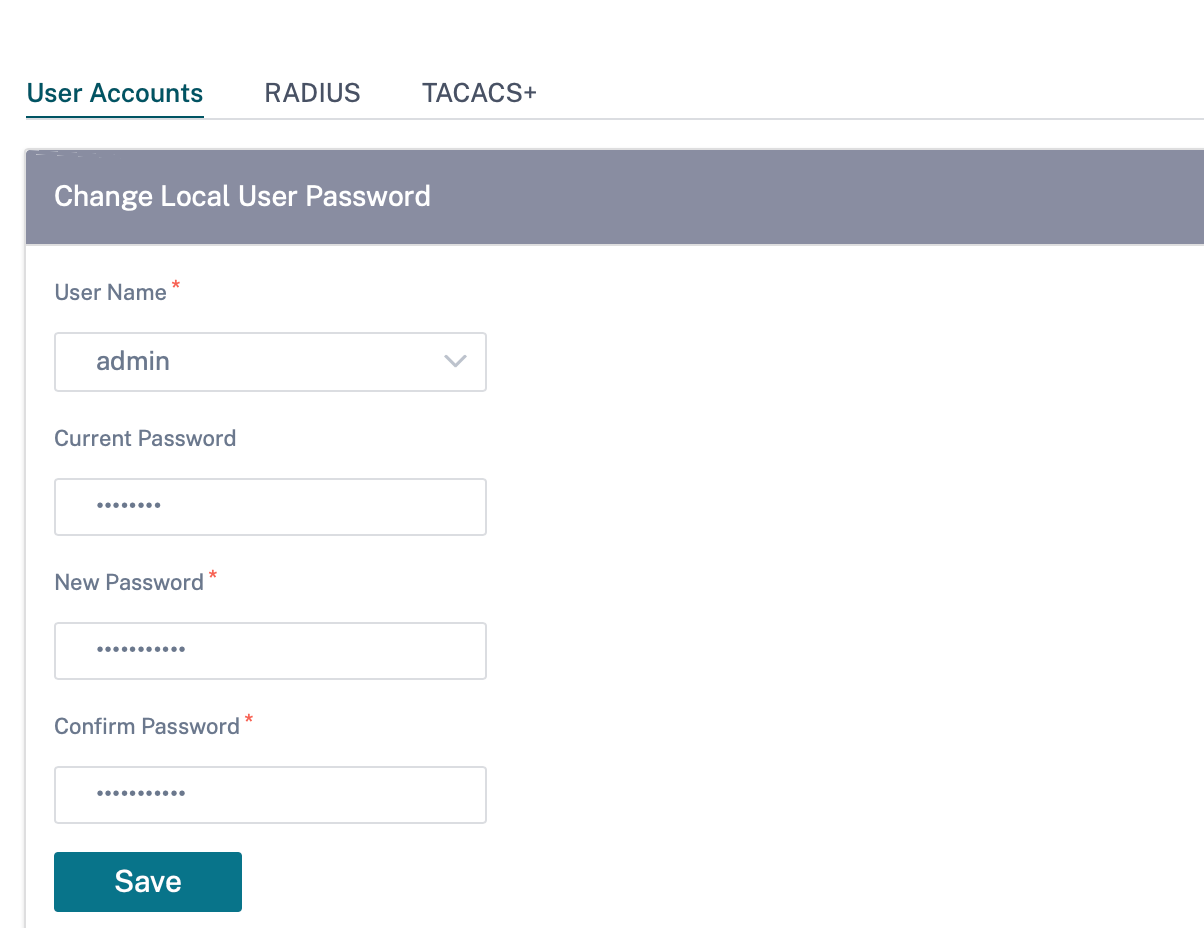

ローカルユーザーパスワードの変更

ローカルユーザーパスワードを変更するには、「 構成 」>「 アプライアンス設定 」>「 管理インターフェイス 」>「 ユーザーアカウント 」>「 ローカルユーザーパスワードの変更 」に移動し、次の値を入力します。

- ユーザー名:サイトで構成されているユーザーのリストから、 パスワードを変更するユーザー名を選択します。

- 現在のパスワード:現在のパスワードを入力します。管理者ユーザの場合、このフィールドはオプションです。

- 新しいパスワード:お好きな新しいパスワードを入力します。

- パスワードの確認:パスワードを再入力して確認します。

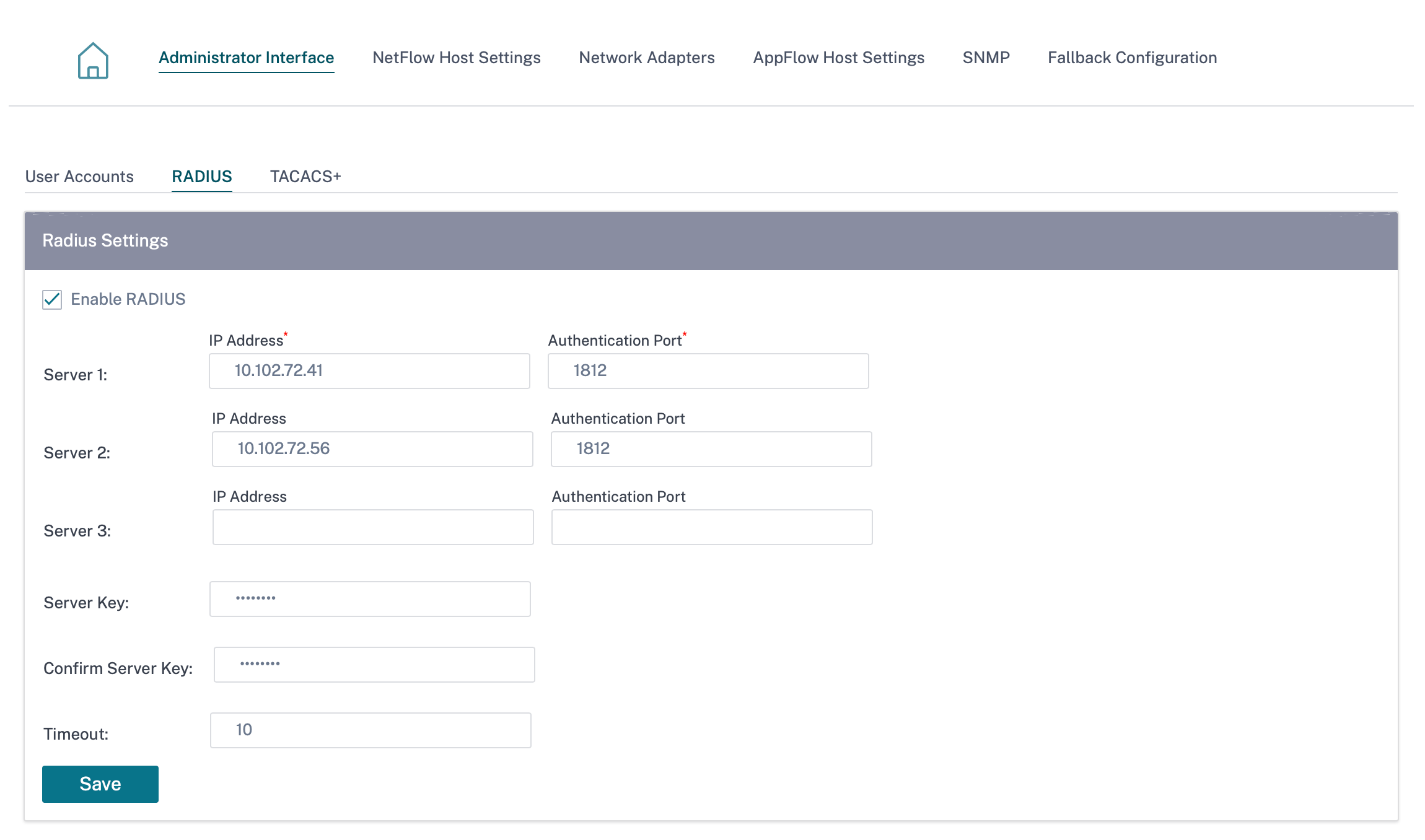

RADIUS認証サーバー

RADIUS は、アプライアンス上でリモートユーザー認証を有効にします。RADIUS 認証を使用するには、少なくとも 1 つの RADIUS サーバーを指定して設定する必要があります。オプションで、最大 3 台の冗長バックアップ RADIUS サーバを設定できます。サーバーは順番にチェックされます。必要なユーザーアカウントが RADIUS 認証サーバーで作成されていることを確認します。

RADIUS認証を設定するには、 構成 > アプライアンス設定 > 管理インタフェース > RADIUSに移動し、「RADIUSを有効にする**」をクリックします。

注

サイトで RADIUS 認証または TACACS+ 認証を有効にできます。両方を同時に有効にすることはできません。

RADIUS サーバのホスト IP アドレスと認証ポート番号を指定します。デフォルトのポート番号は 1812 です。サーバキーを入力し、それを確認します。これは RADIUS サーバへの接続に使用される秘密キーです。RADIUS サーバからの認証応答を待機する時間間隔を指定します。タイムアウト値は 60 秒以下である必要があります。

注

**サーバーキーとタイムアウトの設定は** 、設定されているすべてのサーバーに適用されます。

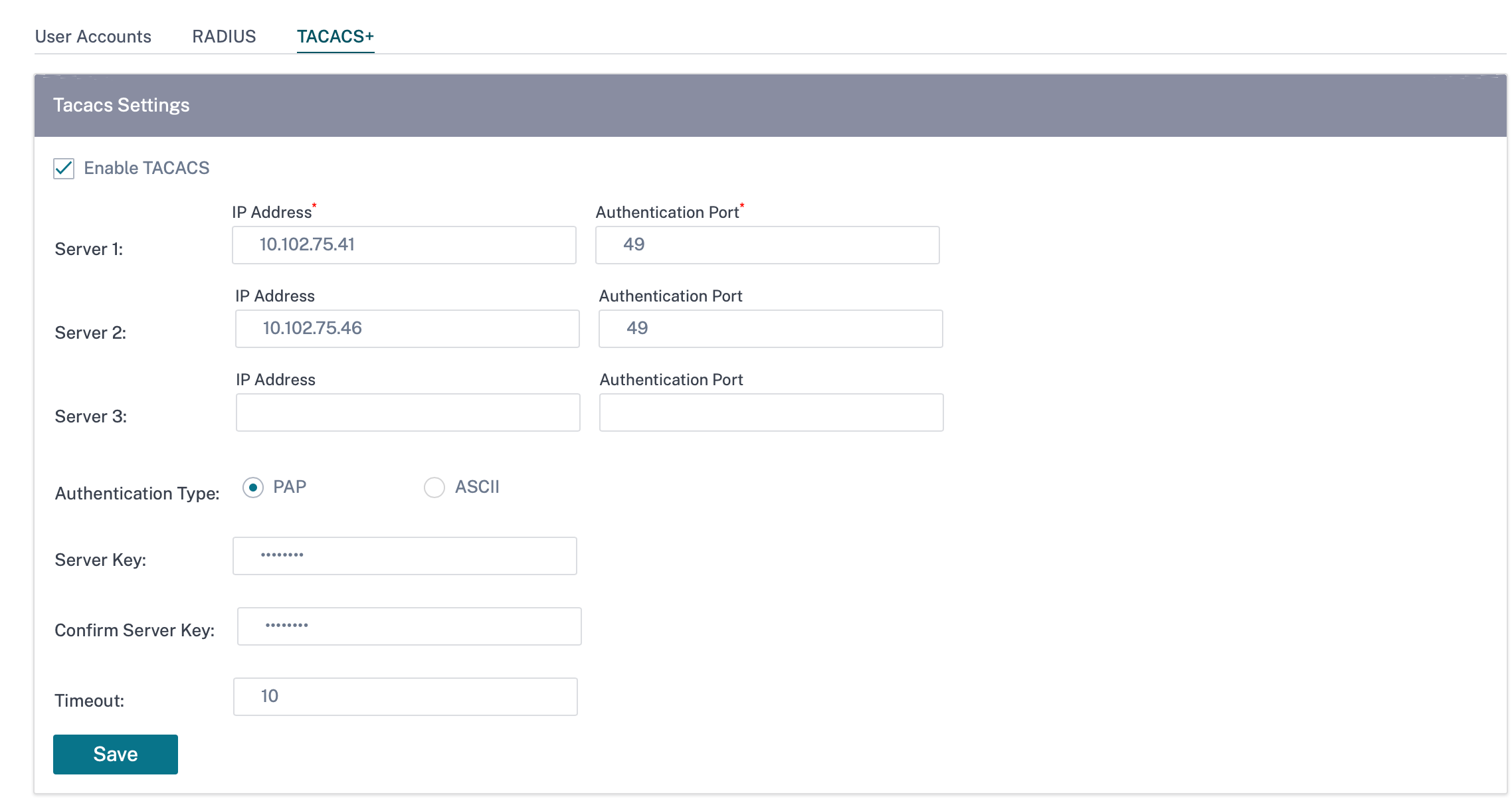

TACACS+ 認証サーバー

TACACS+ は、アプライアンスでのリモートユーザー認証を可能にします。TACACS+ 認証を使用するには、少なくとも 1 つの TACACS+ サーバを指定し、設定する必要があります。オプションで、最大 3 台の冗長バックアップ TACACS+ サーバを設定できます。サーバーは順番にチェックされます。必要なユーザーアカウントが TACACS+ 認証サーバーで作成されていることを確認します。

TACACS+認証を設定するには、「 構成 」>「 アプライアンスの設定 」>「 管理インタフェース 」>「 TACACS+ 」に移動し、「 TACACS+を有効にする」をクリックします。

注

サイトで RADIUS 認証または TACACS+ 認証を有効にできます。両方を同時に有効にすることはできません。

- ユーザ名とパスワードを TACACS+ サーバに送信する暗号化方式を選択します。

- TACACS+ サーバのホスト IP アドレスと認証ポート番号を指定します。デフォルトのポート番号は 49 です。

- サーバーキーを入力して確認します。TACACS+ サーバへの接続に使用される秘密鍵です。

- TACACS+ サーバからの認証応答を待機する時間間隔を指定します。タイムアウト値は 60 秒以下である必要があります。

注

認証タイプ、 サーバーキー、 およびタイムアウト設定は 、構成されているすべてのサーバーに適用されます。

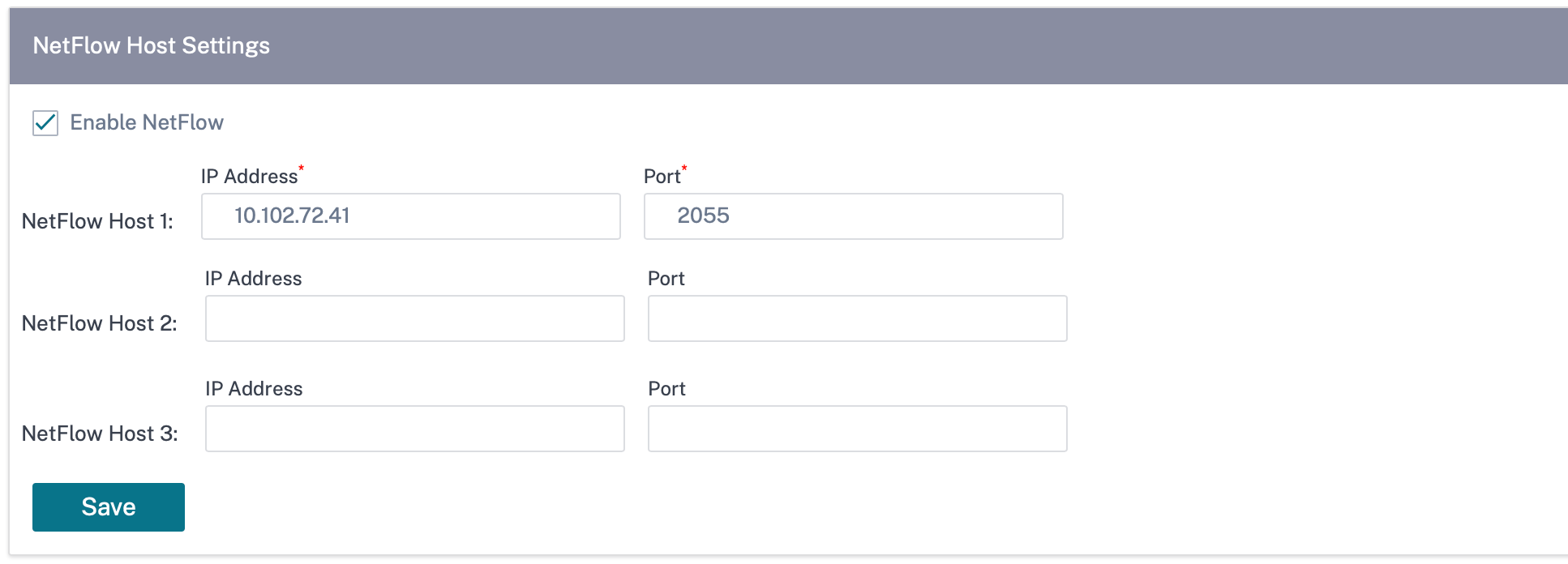

NetFlow ホストの設定

NetFlow コレクタは、SD-WAN インターフェイスに出入りすると、IP ネットワークトラフィックを収集します。NetFlow データを使用して、トラフィックの送信元と宛先、サービスクラス、およびトラフィック輻輳の原因を特定できます。詳細については、マルチ NetFlow コレクタを参照してください。

最大 3 つの NetFlow ホストを設定できます。NetFlow ホスト設定を行うには、[ 構成 ] > [ アプライアンス設定] > [NetFlow ホスト設定]に移動します。[ NetFlow を有効にする ] を選択し、NetFlow ホストの IP アドレスとポート番号を指定します。

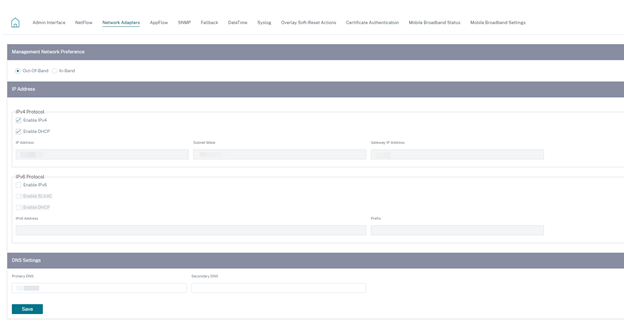

ネットワーク・アダプタ

Citrix SD-WANアプライアンスの場合、管理ネットワーク設定、管理IPアドレス、およびその他のネットワークパラメータを手動で変更できます。アプライアンスのIPv4アドレス、サブネットマスク、ゲートウェイIPアドレス、IPv6アドレス、プレフィックスを変更したり、DHCPまたはSLAAC(IPv6アドレスのみ)を有効にしてIPアドレスを自動的に取得したりできます。詳しくは、「 動的ホスト構成プロトコル」を参照してください。

注

- インターフェイスが帯域内管理に使用されている場合、IP アドレスは変更できません。帯域内管理の詳細については、「 帯域内管理」を参照してください。

- 帯域内オプションは、データポートを帯域内管理ポートとして設定し、インターネットサービスが設定されている場合にのみ機能します。管理設定を設定する前に、SD-WAN アプライアンスの帯域内管理をサポートする構成があることを確認してください。

- アプライアンスが11.4.2以降のソフトウェアバージョンを実行している場合は、管理ネットワーク設定(帯域内および帯域外)セクションが表示されます。

ネットワークアダプタ設定を行うには、 構成 > アプライアンス設定 > ネットワークアダプタに移動します。

AppFlow ホスト設定

AppFlow および IPFIX は、ネットワークインフラストラクチャ内のアプリケーションおよびトランザクションデータを識別および収集するために使用されるフローエクスポート標準です。このデータにより、アプリケーショントラフィックの使用率とパフォーマンスの可視性が向上します。

収集されたデータは、フローレコードと呼ばれ、1 つ以上の IPv4 コレクタに送信されます。コレクターはフローレコードを集約し、リアルタイムレポートまたは履歴レポートを生成します。詳細については、「 AppFlow と IPFIX」を参照してください。

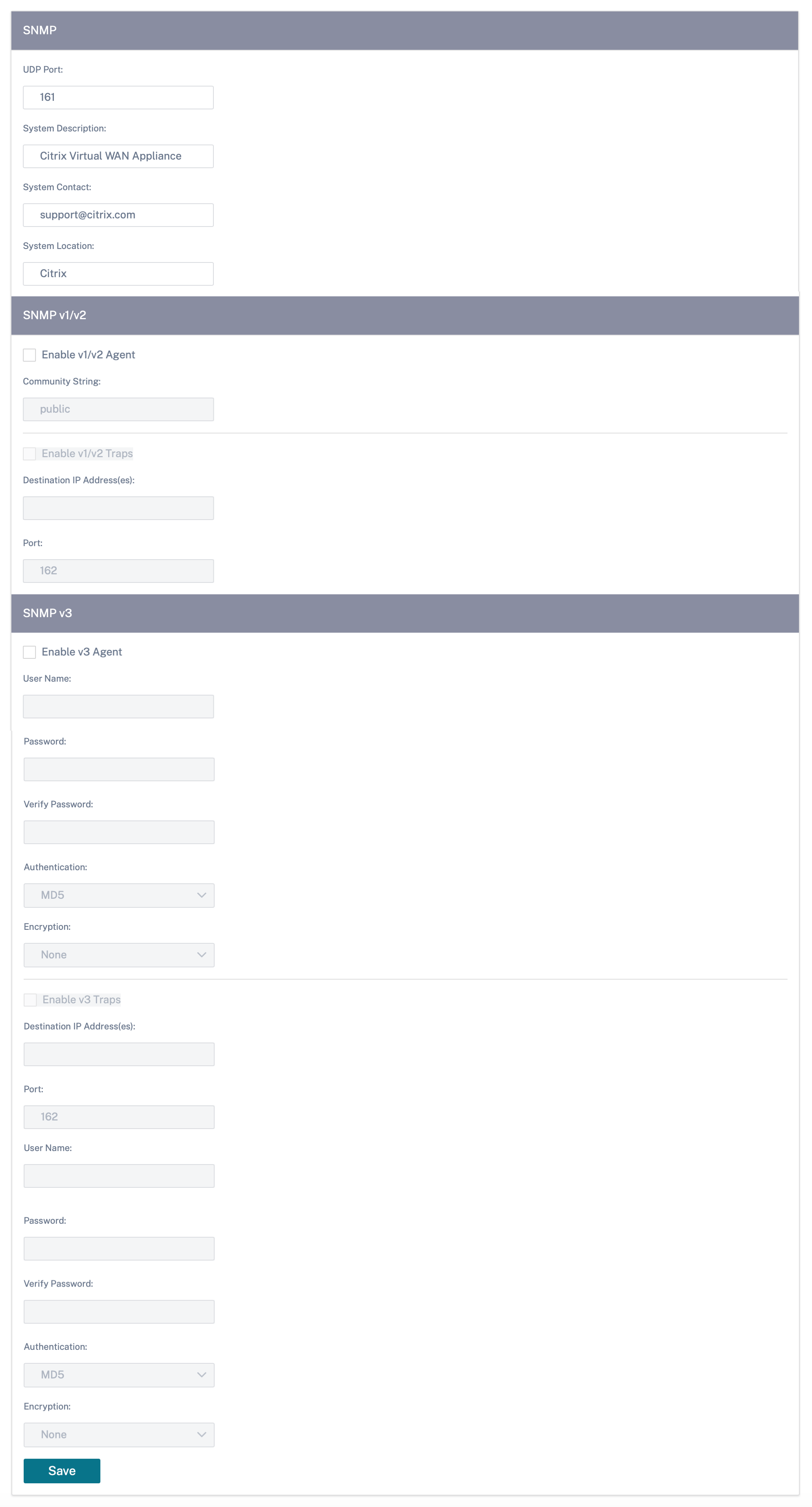

SNMP

SNMP は、ネットワークデバイス間で管理情報を交換するために使用されます。SNMPv1 は、SNMP プロトコルの最初のバージョンです。SNMPv2 は改訂されたプロトコルで、プロトコルパケットタイプ、トランスポートマッピング、MIB 構造要素の機能強化が含まれています。SNMPv3 は、SNMP のセキュアバージョンを定義します。SNMPv3 プロトコルは、SNMP エンティティのリモート設定も容易にします。

SNMPエージェントは、アプライアンスからローカルで管理情報を収集し、クエリーが行われるたびにSNMPマネージャに送信します。エージェントは、アプライアンス上で緊急イベントを検出すると、データのクエリーを待たずにマネージャに警告メッセージを送信します。この緊急メッセージはトラップと呼ばれます。必要な SNMP バージョンエージェントと対応するトラップを有効にし、必要な情報を入力します。詳細については、「SNMP」を参照してください。

SNMP設定を構成するには、「 構成 」>「 アプライアンス設定 」>「 SNMP」に移動します。

フォールバック構成

フォールバック設定により、リンク障害、設定の不一致、またはソフトウェアの不一致が発生した場合でも、アプライアンスはゼロタッチ展開サービスに接続したままになります。フォールバック構成は、デフォルト構成プロファイルを持つアプライアンスではデフォルトで有効になっています。また、既存の LAN ネットワーク設定に従ってフォールバック構成を編集することもできます。詳しくは、「 フォールバック構成」を参照してください。

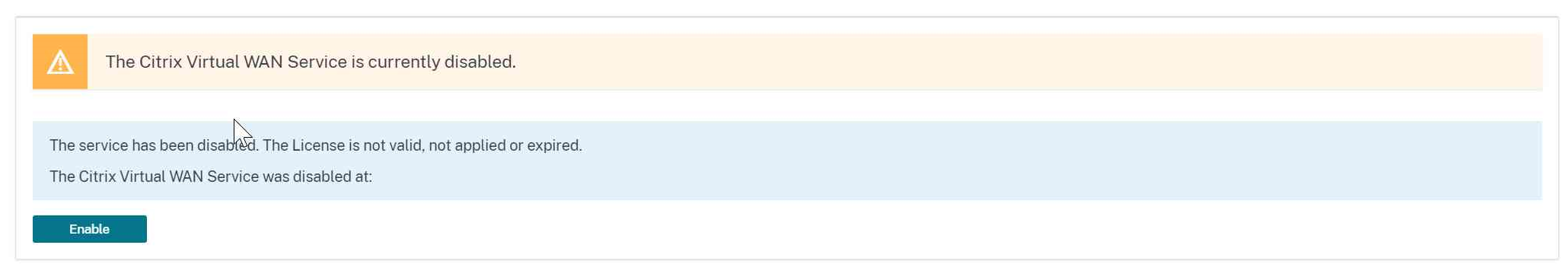

フロー

フローセクションでは、アプライアンス上のCitrix Virtual WANサービスを有効または無効にできます。サービスを有効にすると、仮想 WAN デーモンが有効になり、起動します。サービスが無効になっている場合は、Citrix Virtual WANサービスを有効にするオプションを使用できます。

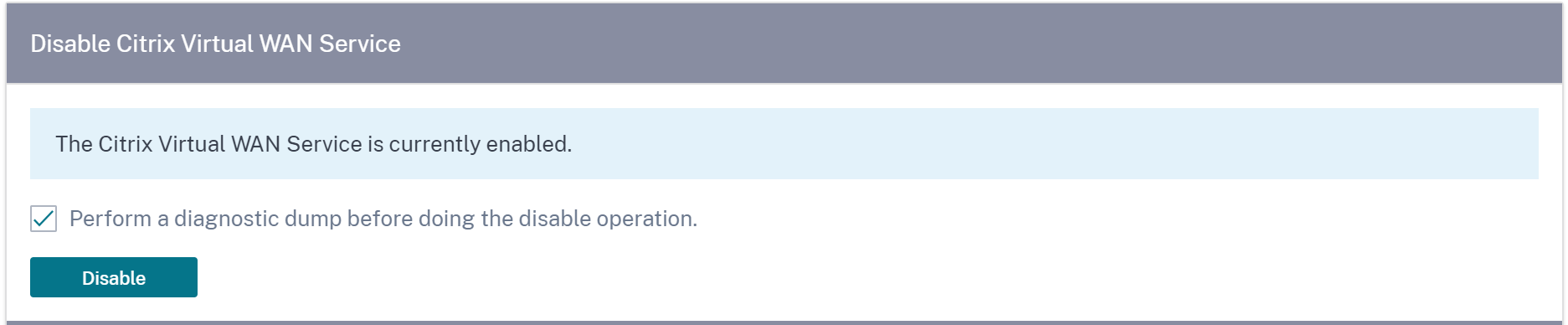

Citrix 仮想 WAN サービスを無効にする

Citrix Virtual WANサービスを無効にするオプションは 、サービスが有効になっている場合に使用できます。サービスを無効にすると、アプライアンスの仮想 WAN デーモンが停止します。

Citrix Virtual WANサービスを無効にする前に、仮想WANネットワークの診断ダンプを収集することを選択できます。

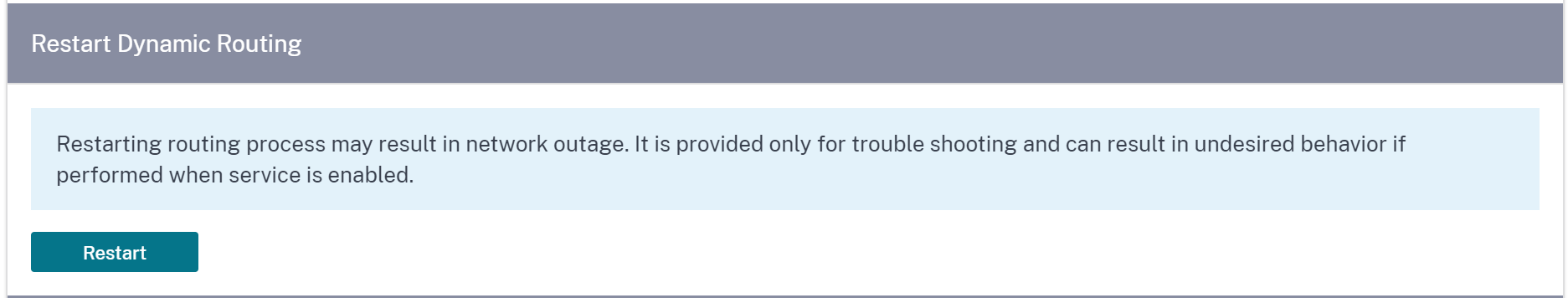

動的ルーティングを再起動

ダイナミックルートラーニングプロセスは、OSPF および BGP ルーティングプロトコルを使用して再開できます。ダイナミックルーティングを再起動するオプションは、トラブルシューティングのみを目的としています。

警告

動的ルーティングを再起動すると、ネットワークが停止する可能性があります。

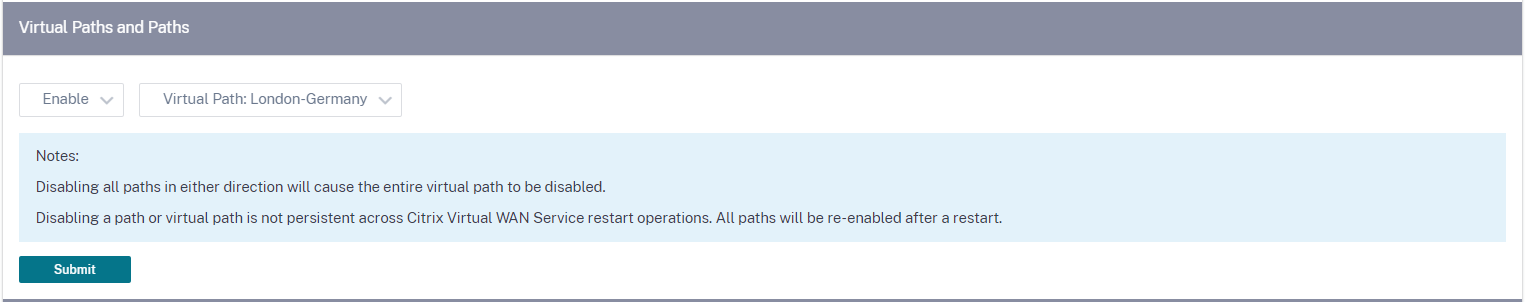

仮想パス

2 つのサイト間の仮想パスを有効にするか無効にするかを選択できます。基になる個々のパス(どちらの方向でも)を選択することも、オーバーレイ仮想パスを選択することもできます。個々のパスを無効にすると、仮想パス全体が無効になります。

注

Citrix 仮想 WAN サービスを再起動すると、すべてのパスが再び有効になります。

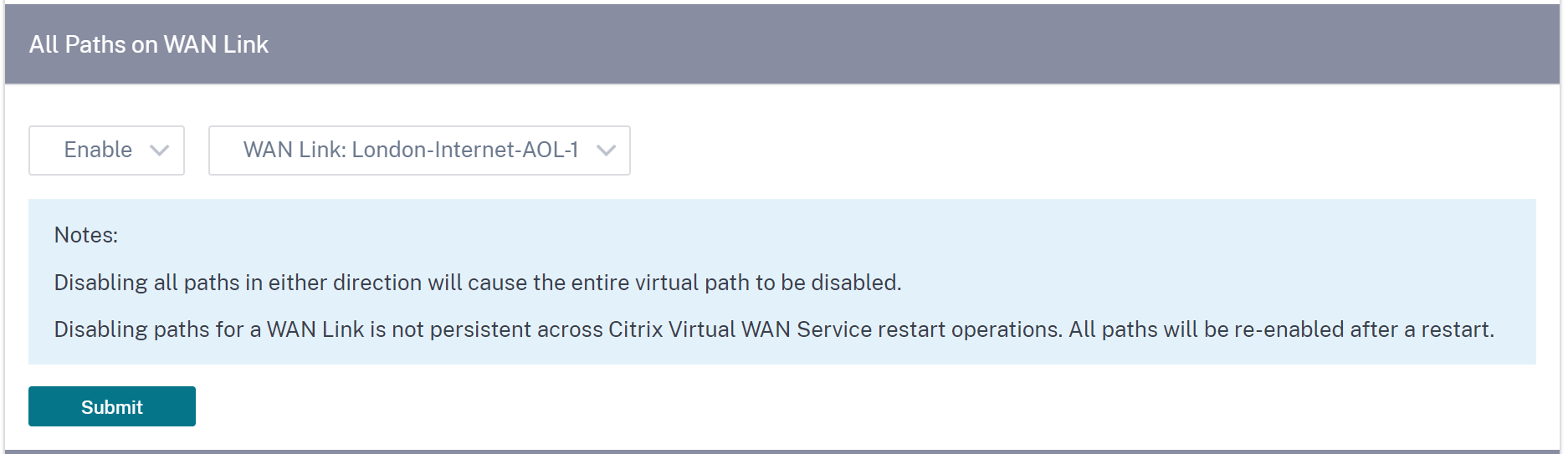

WAN リンク上のすべてのパス

2 つのサイト間の WAN リンクを有効または無効にできます。すべての WAN リンクを無効にすると、仮想パスが無効になります。

注

Citrix 仮想 WAN サービスを再起動すると、すべての WAN リンクが再び有効になります。

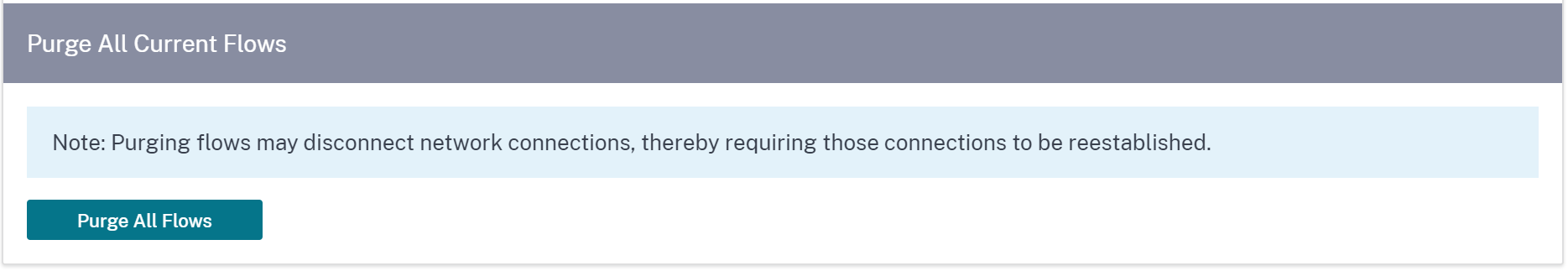

現在のフローをすべて消去

フローを削除すると、現在のフローがすべて終了し、フローテーブルがクリアされ、フロー接続が再確立され、フローテーブルが再入力されます。

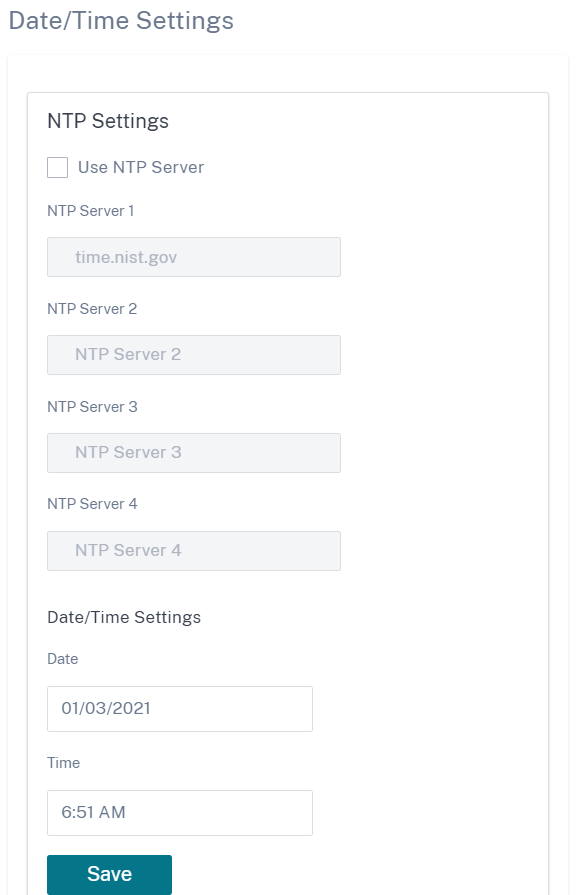

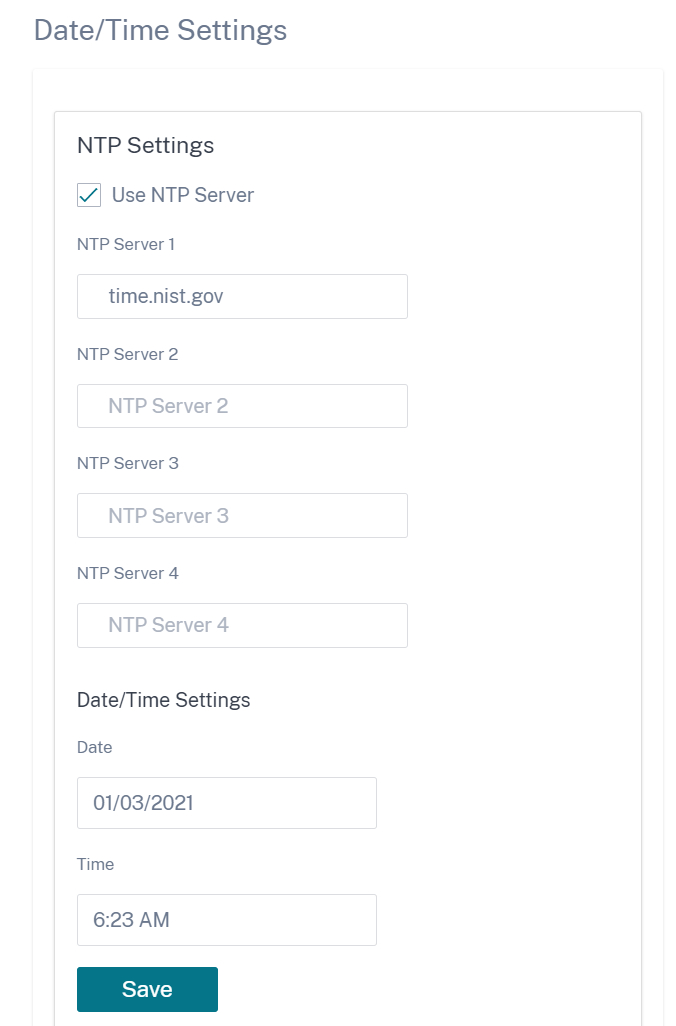

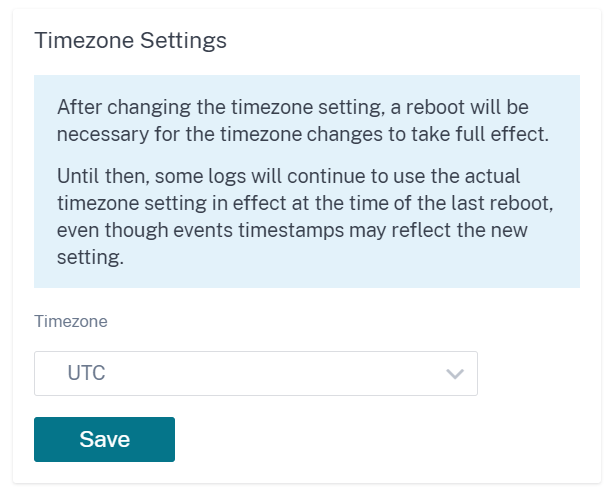

日付と時刻

アプライアンスの日付と時刻は、手動で変更することも、NTPサーバーを使用して変更することもできます。日付と時刻を手動で設定するには、「 NTPサーバーを使用 」オプションが選択されていないことを確認し、日付と時刻を指定します。

「 NTPサーバーを使用 」オプションを選択した場合、現在の日付と時刻を手動で入力することはできません。NTP サーバは 4 つまで指定できますが、少なくとも 1 つは指定する必要があります。これらはバックアップNTPサーバーとして機能し、一方のサーバーがダウンした場合、アプライアンスはもう一方のNTPサーバーと自動的に同期します。NTP サーバーのドメイン名を指定する場合、DNS サーバーも設定する必要があります。ただし、まだ設定していない場合は別です。

タイムゾーンを変更する必要がある場合は、日付と時刻を設定する前に変更してください。そうしないと、設定が保持されません。タイムゾーンを変更したら、アプライアンスを再起動します。

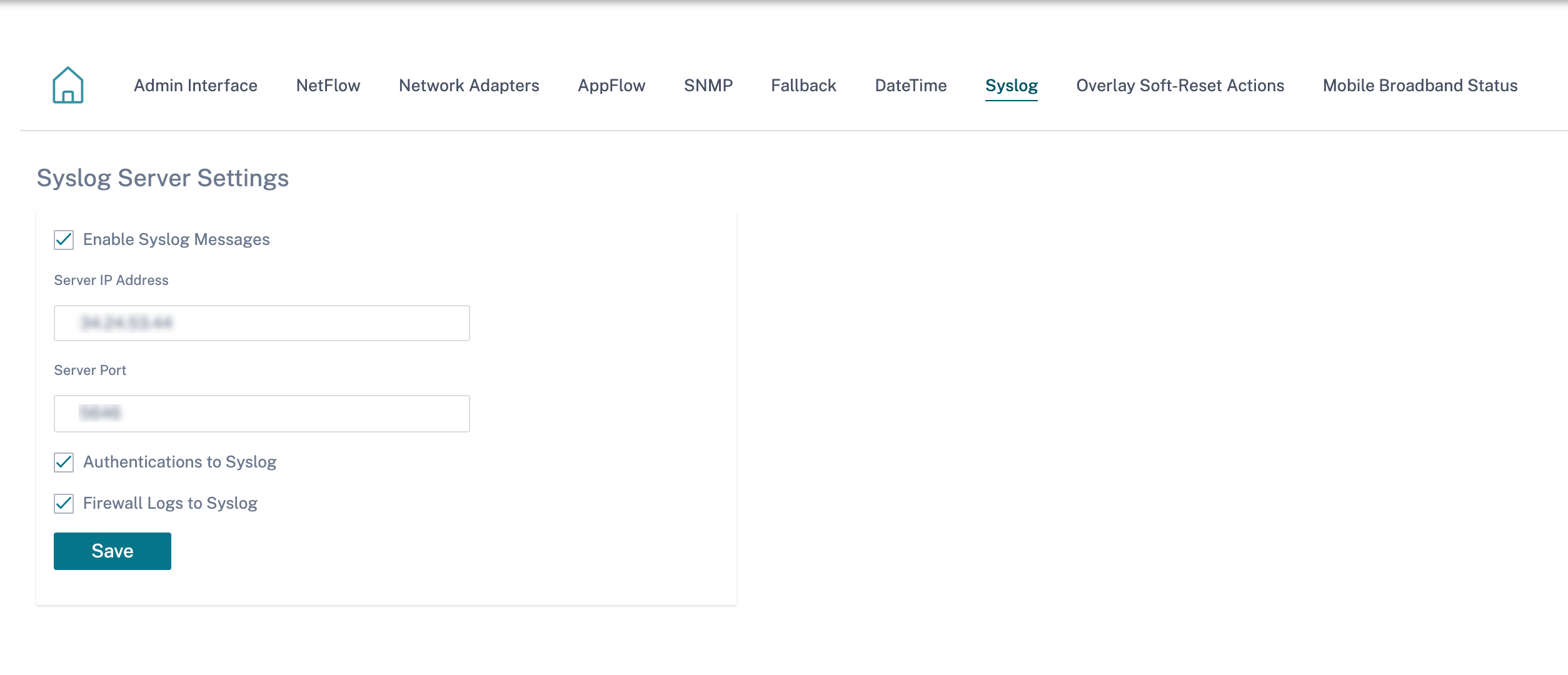

Syslog サーバー設定

Citrix SD-WAN Orchestrator サービスを使用して SD-WAN アプライアンスの Syslog サーバー設定を構成できます。Syslog設定を有効にすると、SD-WANアプライアンスのシステムアラートとイベント詳細を外部Syslogサーバーに送信できます。ただし、SD-WAN アプライアンスの UI で [ 構成 ] > [ アプライアンス設定 ] > [ ログ/監視 ] > [ アラームオプション] に移動して、イベントタイプを選択する必要があります。詳細については、「 アラームの設定」を参照してください。

次の Syslog サーバー設定は、Citrix SD-WAN Orchestrator サービスを通じて構成できます。

- Syslogメッセージを有効にする:Syslogサーバーへのログまたはイベントメッセージの送信を有効または無効にします。

- サーバーIPアドレス:SyslogサーバーのIPアドレス。

- サーバーポート:Syslogサーバーのポート番号。

- Syslogへの認証:Syslogサーバーへの認証ログまたはイベントメッセージの送信を有効または無効にします。

- Syslogへのファイアウォールログ:Syslogサーバーへのファイアウォールログの送信を有効または無効にします。

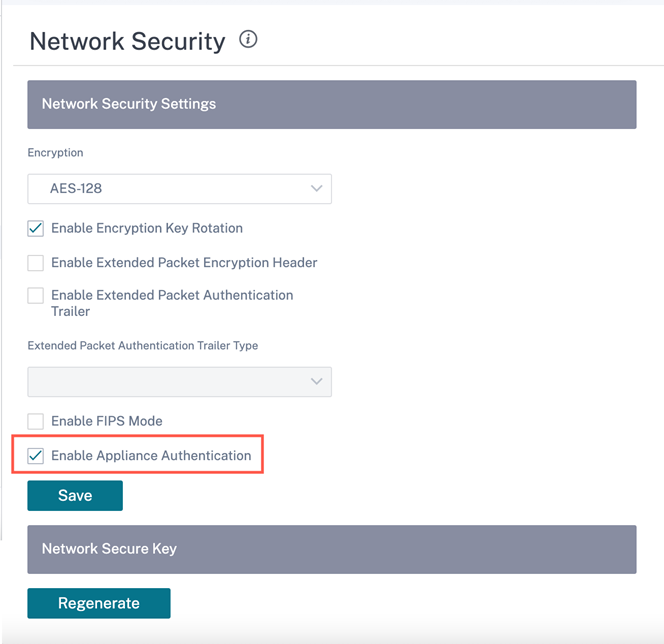

証明書の認証

Citrix SD-WAN Orchestrator サービスは、ネットワーク暗号化や仮想パス IPsec トンネルなどのセキュリティ技術を使用して、SD-WAN ネットワーク内のアプライアンス間に安全なパスを確立します。既存のセキュリティ対策に加えて、Citrix SD-WAN Orchestrator サービスでは証明書ベースの認証が導入されています。

証明書認証により、組織はプライベート認証局(CA)によって発行された証明書を使用してアプライアンスを認証できます。アプライアンスは、仮想パスを確立する前に認証されます。たとえば、ブランチアプライアンスがデータセンターに接続しようとしたときに、ブランチからの証明書がデータセンターで想定される証明書と一致しない場合、仮想パスは確立されません。

CA によって発行された証明書は、公開鍵をアプライアンスの名前にバインドします。公開キーは、証明書で識別されるアプライアンスが所有する対応する秘密キーで動作します。

アプライアンス認証をネットワークレベルで有効にするには、[ 構成 ] > [セキュリティ] > [ **ネットワークセキュリティ** ] に移動し、[ アプライアンス認証を有効にする] を選択します。[保存] をクリックします。

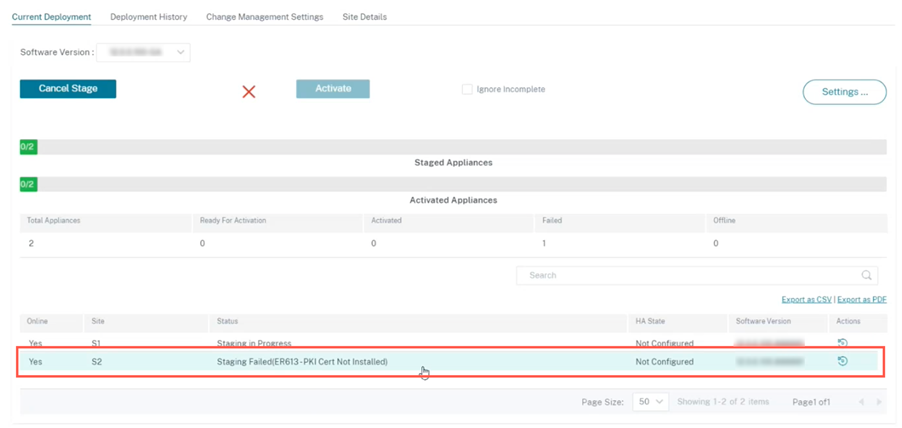

デプロイ中に、アプライアンス認証が有効になっていても PKI 証明書がアプライアンスにインストールされていない場合、ステージングは失敗ステータスと表示されます。

証明書を表示

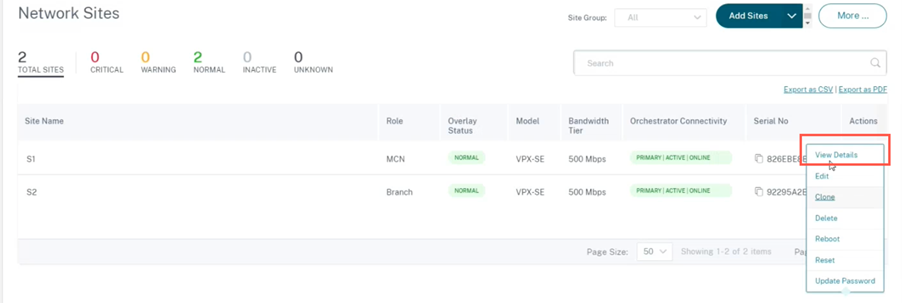

デバイスの詳細ページに移動して、PKI 証明書がインストールされているかどうかを確認できます。そのためには、[ 構成 ] > [ ネットワークホーム ] に移動し、 証明書を検証するサイトのアクションアイコンをクリックし 、[ 詳細を表示] をクリックします。

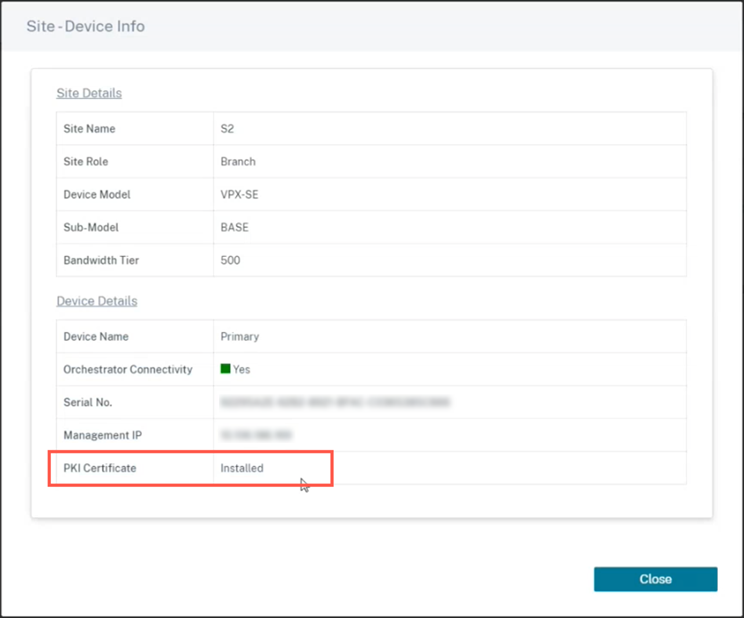

次の画面には、サイトとデバイスの詳細が表示されます。

「 デバイスの詳細 」セクションでは、PKI 証明書のインストール状況を確認できます。

ID バンドルのアップロード

Identity バンドルには、秘密鍵と秘密鍵に関連付けられた証明書が含まれます。CA によって発行されたアプライアンス証明書をアプライアンスにアップロードできます。証明書バンドルは、拡張子が.p12 の PKCS12 ファイルです。パスワードで保護することを選択できます。PKCS12 ファイルをドラッグアンドドロップし、パスワードを入力して [ アップロード] をクリックします。パスワードフィールドを空白のままにすると、パスワード保護なしとして扱われます。

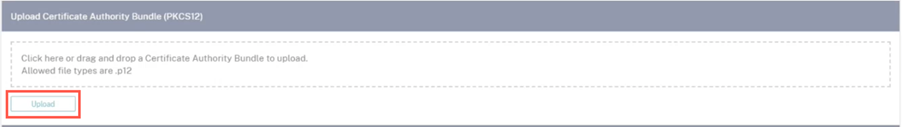

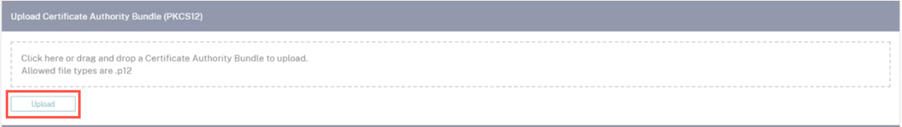

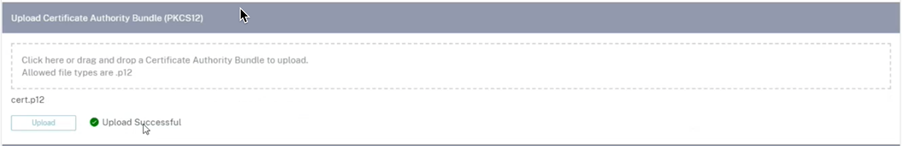

認証局バンドルのアップロード

証明書署名機関に対応する PKCS12 バンドルをアップロードします。認証局バンドルには、署名のチェーン全体、ルート、およびすべての中間署名機関が含まれています。PKCS12 バンドルをドラッグし、[ アップロード] をクリックします。

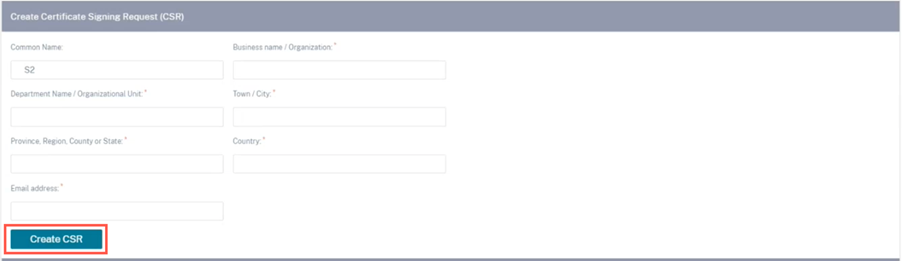

証明書署名リクエストの作成

アプライアンスは署名されていない証明書を生成し、証明書署名要求(CSR)を作成できます。アプライアンスのCSRを作成するには、組織名、部署、町/市、都道府県/地域/郡/市、国、および電子メールアドレスを入力します。アプライアンスの共通名は、自動的に入力され、編集できないサイト名です。[Create CSR]をクリックします。

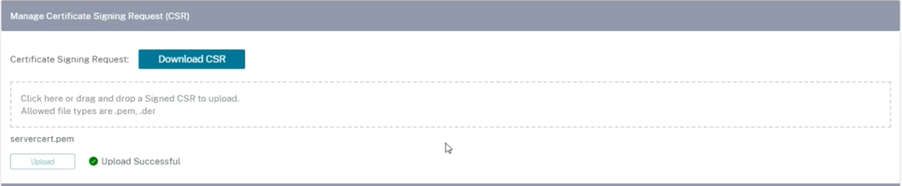

証明書署名リクエストの管理

CSR がバックエンドから正常に生成されたら、アプライアンスから CSR をダウンロードして CA による署名を取得し、PEM または DER 形式でアプライアンスにアップロードし直す必要があります。これは、アプライアンスのアイデンティティ証明書として使用されます。まず CA をアップロードして証明書に署名します。

CA がアップロードされたら、署名された CSR をアップロードします。

証明書失効リストマネージャ

証明書失効リスト (CRL) は、ネットワークで有効でなくなった証明書のシリアル番号の公開リストです。CRL ファイルは定期的にダウンロードされ、すべてのアプライアンスにローカルに保存されます。証明書が認証されると、応答側は CRL を調べて、イニシエータ証明書がすでに失効しているかどうかを確認します。Citrix SD-WAN は現在、PEMおよびDER形式のバージョン1のCRLをサポートしています。

CRL を有効にするには、「CRL 有効」チェックボックスを選択します。CRL ファイルが維持される場所を指定します。HTTP、HTTPS、および FTP の場所がサポートされています。CRL ファイルを確認およびダウンロードする間隔を指定します。範囲は 1 ~ 1440 分です。「 アップロード設定」をクリックします。

注:

virtua1 パスの再認証期間は 10 ~ 15 分です。CRL の更新間隔を短く設定すると、更新される CRL リストに現在アクティブなシリアル番号が含まれることがあります。使用頻度の低い証明書をネットワークで短期間使用できるようにします。

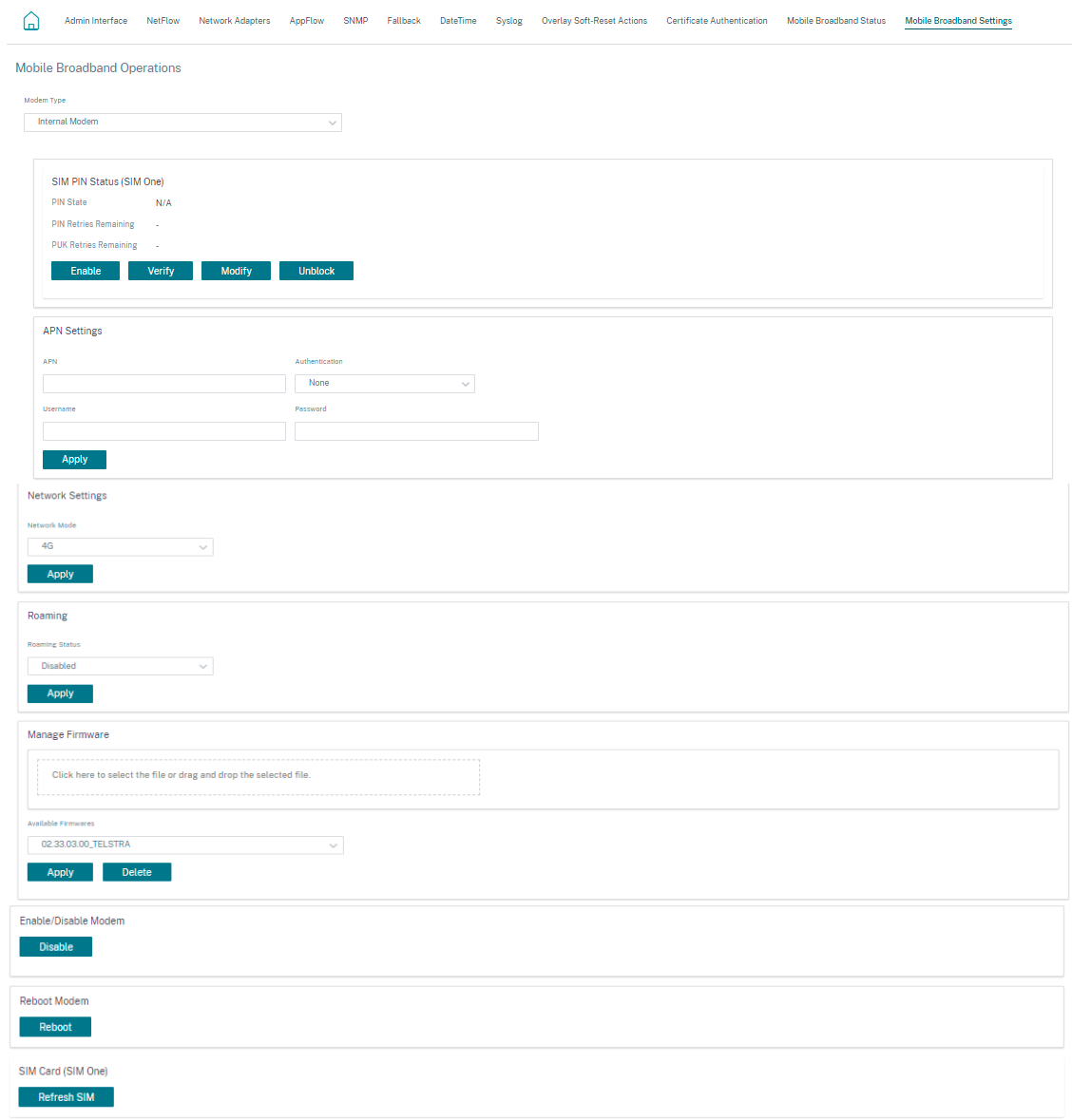

モバイルブロードバンド設定

Citrix SD-WAN Orchestrator サービスを使用すると、モバイルブロードバンド接続を使用して、Citrix SD-WAN アプライアンスをブランチサイトからネットワークに接続できます。

モバイルブロードバンド設定を行うには、サイトレベルで [ 構成 ] > [ アプライアンス設定] > [モバイルブロードバンド設定]に移動します。

現在、モバイルブロードバンド設定は Citrix SD-WAN 110 および Citrix SD-WAN-210 アプライアンスで構成できます。

Citrix SD-WAN Orchestrator サービスでは、次のモバイルブロードバンド設定を構成できます。

SIM 暗証番号ステータス

PIN でロックされている SIM カードを挿入した場合、SIM の状態は [ 有効] になります。SIM PIN で認証されるまで、SIM カードは使用できません。SIM PIN は通信事業者から入手できます。[Verify] をクリック します。

配送業者が提供した SIM PIN を入力し、[ 確認] をクリックします。

SIM PIN を無効にする

SIM PIN が有効で検証されている SIM の SIM PIN 機能を無効にすることができます。[無効化] をクリックします。SIM PIN を入力して [ 無効化] をクリックします。

SIM PIN を有効にする

SIM PIN を有効にするには、「 有効にする」をクリックします。通信事業者から提供された SIM PIN を入力し、[ 有効] をクリックします。

SIM PIN の状態が [有効] と [未検証] に変わる場合は、PIN が検証されていないことを意味し、PIN が確認されるまで操作を実行できません。

PIN を確認をクリックします。通信事業者から提供された SIM PIN を入力し、[ PIN の確認] をクリックします。

SIM PIN の変更

PIN が有効で確認済みの状態になったら、 PIN の変更を選択できます。

[修正]をクリックします。通信事業者から提供された SIM PIN を入力します。新しい SIM PIN を入力し、確認します。[修正]をクリックします。

SIM のブロック解除

SIM PINを忘れた場合、通信事業者から取得したSIM PUKを使用してSIM PINをリセットすることができます。

SIM のブロックを解除するには、[ ブロック解除] をクリックします。通信事業者から入手したSIM PINとSIM PUKを入力し、「 ブロック解除」をクリックします。

注

SIMカードは、SIMのブロックを解除しながら、PUKを10回失敗すると永久にブロックされます。新しい SIM カードについては、通信事業者のサービスプロバイダーにお問い合わせください。

APN 設定

APN設定を構成するには、通信事業者から提供されたAPN、ユーザー名、パスワード、認証を入力します。 PAP、CHAP、または **PAPCHAP認証プロトコルから選択できます。通信事業者が認証タイプを提供していない場合は、[ **なし]に設定します。

ネットワーク設定

内部モデムをサポートする Citrix SD-WAN アプライアンス上のモバイルネットワークを選択できます。

ローミング

ローミングオプションは、お使いのデバイスではデフォルトで有効になっています。無効にすることもできます。

ファームウェアの管理

LTEが有効になっているすべてのアプライアンスには、使用可能なファームウェアのセットがあります。既存のファームウェアのリストから選択するか、ファームウェアをアップロードして適用することができます。使用するファームウェアがわからない場合は、AUTO-SIMオプションを選択して、LTEモデムがアプライアンスに挿入されているSIMカードに基づいて最も一致するファームウェアを選択できるようにします。

注

現在、ファームウェアはSD-WAN SE 210 LTEアプライアンスにのみ適用できます。

モデムの有効化/無効化

ブロードバンド機能を使用する目的に応じて、モデムを有効または無効にします。デフォルトでは、モデムは有効になっています。

モデムの再起動

モデムをリブートします。このプロセスは、再起動操作が完了するまでに最大 3 ~ 5 分かかることがあります。

SIM のリフレッシュ

このオプションは、SIM カードをホットスワップして新しい SIM カードを検出する場合に使用します。

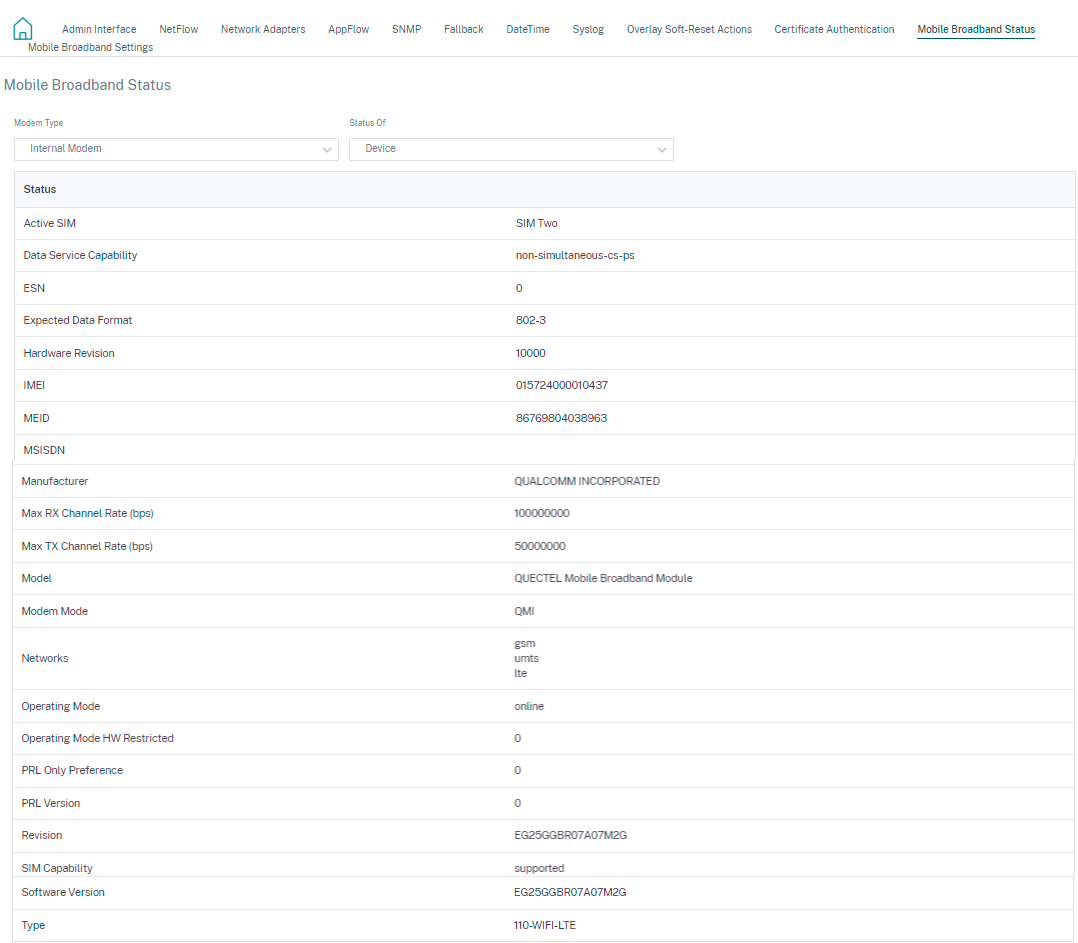

モバイルブロードバンドステータス

モバイルブロードバンドステータスセクションには、ブロードバンド構成設定のステータスが表示されます。モバイルブロードバンドステータスを表示するには、サイトレベルで [ 構成 ] > [ アプライアンス設定] > [モバイルブロードバンドステータス] に移動します。デバイスとアクティブな SIM の状態を表示できます。

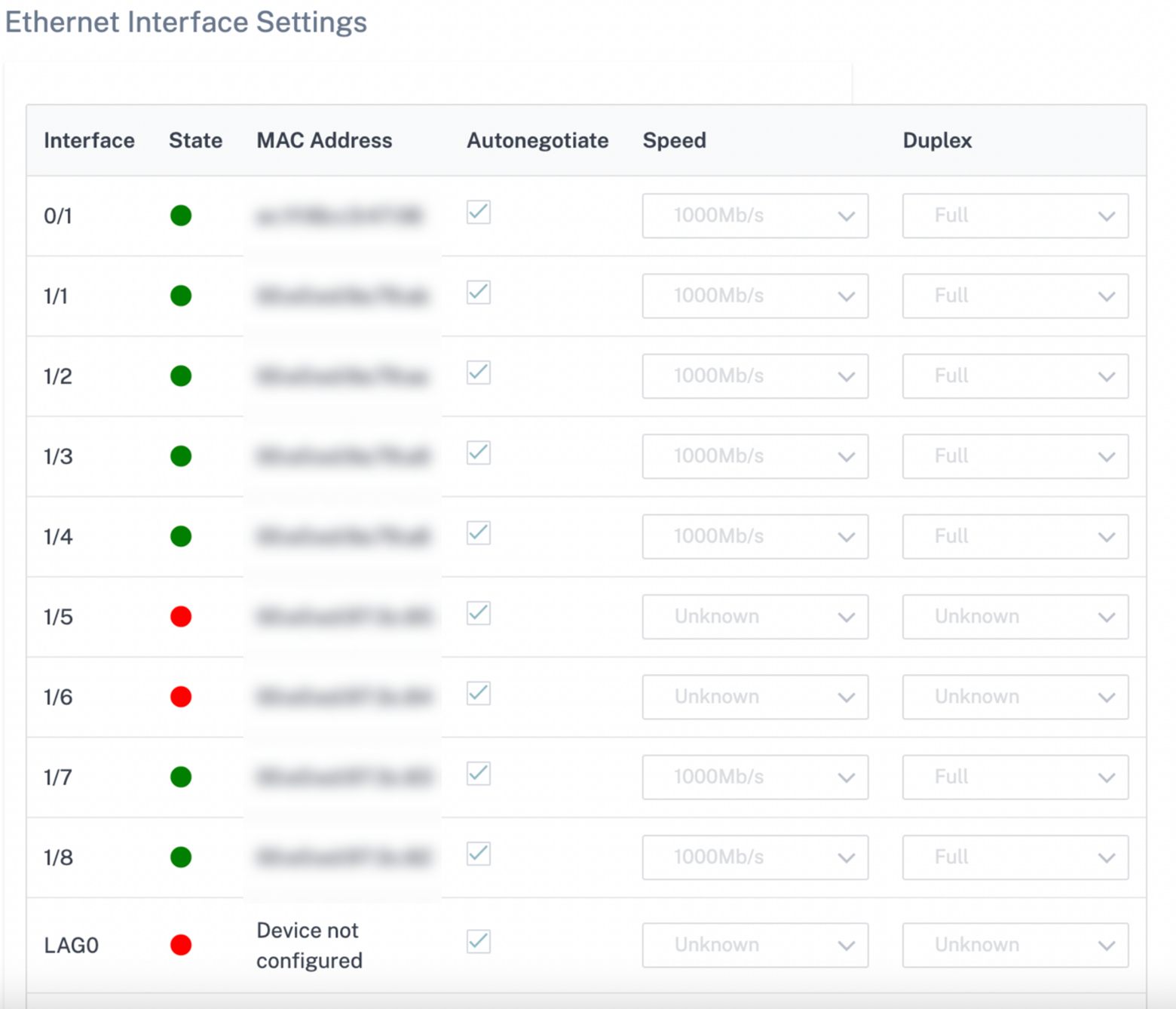

イーサネットインターフェイス設定

Ethernet Interface status セクションには、イーサネットポートの接続ステータス、インターフェイスタイプ、MAC アドレス、オートネゴシエーション、およびデュプレックス設定情報が表示されます。イーサネットインターフェイス設定を表示するには、サイトレベルで [ 構成 ] > [ アプライアンス設定] > [イーサネットインターフェイス設定]に移動します。管理上ダウンしているポートは赤色で表示されます。

注:

この設定は現在、Citrix SD-WAN Orchestrator サービス UI では読み取り専用モードで使用できます。イーサネットインターフェイスの設定を変更する場合は、SD-WAN アプライアンスの新しいユーザーインターフェイスを使用して変更できます。