認証プロンプトのシナリオ

Secure Hubで認証するために、ユーザーがデバイスに資格情報を入力するよう促される様々なシナリオがあります。

-

シナリオは、以下の要因によって変化します。

- Endpoint Managementコンソール設定におけるMDXアプリポリシーとクライアントプロパティの構成

- 認証がオフラインで発生するか、オンラインで発生するか(デバイスがEndpoint Managementへのネットワーク接続を必要とするか)

さらに、ユーザーが入力する資格情報の種類(Active Directoryパスワード、Citrix PINまたはパスコード、ワンタイムパスワード、指紋認証(iOSではTouch IDとして知られている)など)も、認証の種類と認証の頻度に基づいて変化します。

-

認証プロンプトが表示されるシナリオから始めましょう。

-

デバイスの再起動: ユーザーがデバイスを再起動すると、Secure Hubで再認証する必要があります。

-

オフラインでの非アクティビティ(タイムアウト): App Passcode MDXポリシーが有効になっている場合(デフォルト)、非アクティビティタイマーと呼ばれるEndpoint Managementクライアントプロパティが適用されます。非アクティビティタイマーは、セキュアコンテナを使用するいずれかのアプリでユーザーアクティビティがないまま経過できる時間の長さを制限します。

非アクティビティタイマーが期限切れになると、ユーザーはデバイス上のセキュアコンテナに再認証する必要があります。たとえば、ユーザーがデバイスを置いて離れ、非アクティビティタイマーが期限切れになった場合、他の誰かがデバイスを手に取ってコンテナ内の機密データにアクセスすることはできません。非アクティビティタイマークライアントプロパティはEndpoint Managementコンソールで設定します。デフォルトは15分です。App PasscodeがONに設定されていることと、非アクティビティタイマーのクライアントプロパティの組み合わせは、おそらく最も一般的な認証プロンプトのシナリオの原因となります。

-

Secure Hubからのサインオフ: ユーザーがSecure Hubからサインオフすると、次回Secure HubまたはMDXアプリにアクセスする際に再認証する必要があります。これは、App Passcode MDXポリシーと非アクティビティタイマーのステータスによってアプリがパスコードを要求する場合です。

-

最大オフライン期間: このシナリオは、アプリごとのMDXポリシーによって駆動されるため、個々のアプリに固有です。最大オフライン期間MDXポリシーのデフォルト設定は3日です。Secure Hubでのオンライン認証なしでアプリが実行できる期間が経過すると、アプリの資格を確認し、ポリシーを更新するためにEndpoint Managementとのチェックインが必要になります。このチェックインが発生すると、アプリはオンライン認証のためにSecure Hubをトリガーします。ユーザーはMDXアプリにアクセスする前に再認証する必要があります。

最大オフライン期間とアクティブポーリング期間MDXポリシーの関係に注意してください。

- アクティブポーリング期間は、アプリロックやアプリワイプなどのセキュリティアクションを実行するために、アプリがEndpoint Managementとチェックインする間隔です。さらに、アプリは更新されたアプリポリシーも確認します。

-

アクティブポーリング期間ポリシーを介したポリシーの確認が成功した後、最大オフライン期間タイマーはリセットされ、再度カウントダウンを開始します。

-

アクティブポーリング期間と最大オフライン期間の期限切れの両方について、Endpoint Managementとのチェックインには、デバイス上に有効なCitrix Gatewayトークンが必要です。デバイスに有効なCitrix Gatewayトークンがある場合、アプリはユーザーに中断を与えることなくEndpoint Managementから新しいポリシーを取得します。アプリがCitrix Gatewayトークンを必要とする場合、Secure Hubへの切り替えが発生し、ユーザーはSecure Hubで認証プロンプトを目にします。

-

Androidデバイスでは、Secure Hubのアクティビティ画面は現在のアプリ画面の真上に直接開きます。しかし、iOSデバイスでは、Secure Hubがフォアグラウンドに表示される必要があり、これにより一時的に現在のアプリが置き換えられます。

-

ユーザーが資格情報を入力すると、Secure Hubは元のアプリに戻ります。この場合、キャッシュされたActive Directory資格情報を許可しているか、クライアント証明書が構成されている場合、ユーザーはPIN、パスワード、または指紋認証を入力できます。そうでない場合、ユーザーは完全なActive Directory資格情報を入力する必要があります。

-

Citrix ADCトークンは、Citrix Gatewayセッションの非アクティビティまたは強制セッションタイムアウトポリシーにより無効になる場合があります。これについては、Citrix Gatewayポリシーの以下のリストで説明します。ユーザーがSecure Hubに再度サインオンすると、アプリの実行を継続できます。

-

Citrix Gatewayセッションポリシー: 2つのCitrix Gatewayポリシーも、ユーザーが認証を求められるタイミングに影響します。これらの場合、ユーザーはEndpoint Managementに接続するためにCitrix ADCとのオンラインセッションを作成するために認証します。

-

セッションタイムアウト: 設定された期間、ネットワークアクティビティがない場合、Endpoint Management用のCitrix ADCセッションは切断されます。デフォルトは30分です。ただし、Citrix Gatewayウィザードを使用してポリシーを構成する場合、デフォルトは1440分です。ユーザーは企業ネットワークに再接続するための認証プロンプトを目にします。

-

強制タイムアウト: オンの場合、強制タイムアウト期間が経過すると、Endpoint Management用のCitrix ADCセッションは切断されます。強制タイムアウトは、設定された期間後に再認証を必須にします。その後、ユーザーは次回使用時に企業ネットワークに再接続するための認証プロンプトを目にします。デフォルトはオフです。ただし、Citrix Gatewayウィザードを使用してポリシーを構成する場合、デフォルトは1440分です。

-

資格情報の種類

ユーザーが認証を求められるタイミングについては、前のセクションで説明しました。このセクションでは、ユーザーが入力する必要がある資格情報の種類について説明します。デバイス上の暗号化されたデータにアクセスするには、さまざまな認証方法による認証が必要です。デバイスを最初にロック解除するには、プライマリコンテナをロック解除します。これが完了し、コンテナが再度保護された後、再度アクセスするには、セカンダリコンテナをロック解除します。

注:

- > *管理対象アプリ*とは、MDX Toolkitでラップされ、App Passcode MDXポリシーがデフォルトで有効になっており、Inactivity Timerクライアントプロパティを使用しているアプリを指します。

- 資格情報の種類を決定する状況は次のとおりです。

-

プライマリコンテナのロック解除: プライマリコンテナをロック解除するには、Active Directoryパスワード、Citrix PINまたはパスコード、ワンタイムパスワード、Touch IDまたは指紋IDが必要です。

- iOSでは、ユーザーがデバイスにアプリをインストールした後、Secure Hubまたは管理対象アプリを初めて開くとき。

- iOSでは、ユーザーがデバイスを再起動してからSecure Hubを開くとき。

- Androidでは、Secure Hubが実行されていない場合にユーザーが管理対象アプリを開くとき。

- Androidでは、デバイスの再起動を含む何らかの理由でユーザーがSecure Hubを再起動するとき。

- セカンダリコンテナのロック解除: セカンダリコンテナをロック解除するには、指紋認証(構成されている場合)、Citrix PINまたはパスコード、またはActive Directory資格情報が必要です。

- ユーザーが管理対象アプリを開いた後、非アクティブタイマーの有効期限が切れたとき。

-

ユーザーがSecure Hubからサインオフしてから管理対象アプリを開くとき。

-

以下の条件が満たされる場合、いずれかのコンテナのロック解除状況でActive Directory資格情報が必要です。

-

- ユーザーが企業アカウントに関連付けられているパスコードを変更した場合。

- Endpoint ManagementコンソールでCitrix PINを有効にするクライアントプロパティ(ENABLE_PASSCODE_AUTHおよびENABLE_PASSWORD_CACHING)を設定していない場合。

- NetScaler® Gatewayセッションが終了した場合。これは、セッションタイムアウトまたは強制タイムアウトポリシータイマーの有効期限が切れた場合、デバイスが資格情報をキャッシュしない場合、またはクライアント証明書がない場合に発生します。

指紋認証が有効になっている場合、アプリの非アクティブ化によりオフライン認証が必要なときに、ユーザーは指紋を使用してサインオンできます。ユーザーは、Secure Hubに初めてサインオンするとき、およびデバイスを再起動するときに、引き続きPINを入力する必要があります。指紋認証の有効化については、「指紋またはTouch ID認証」を参照してください。

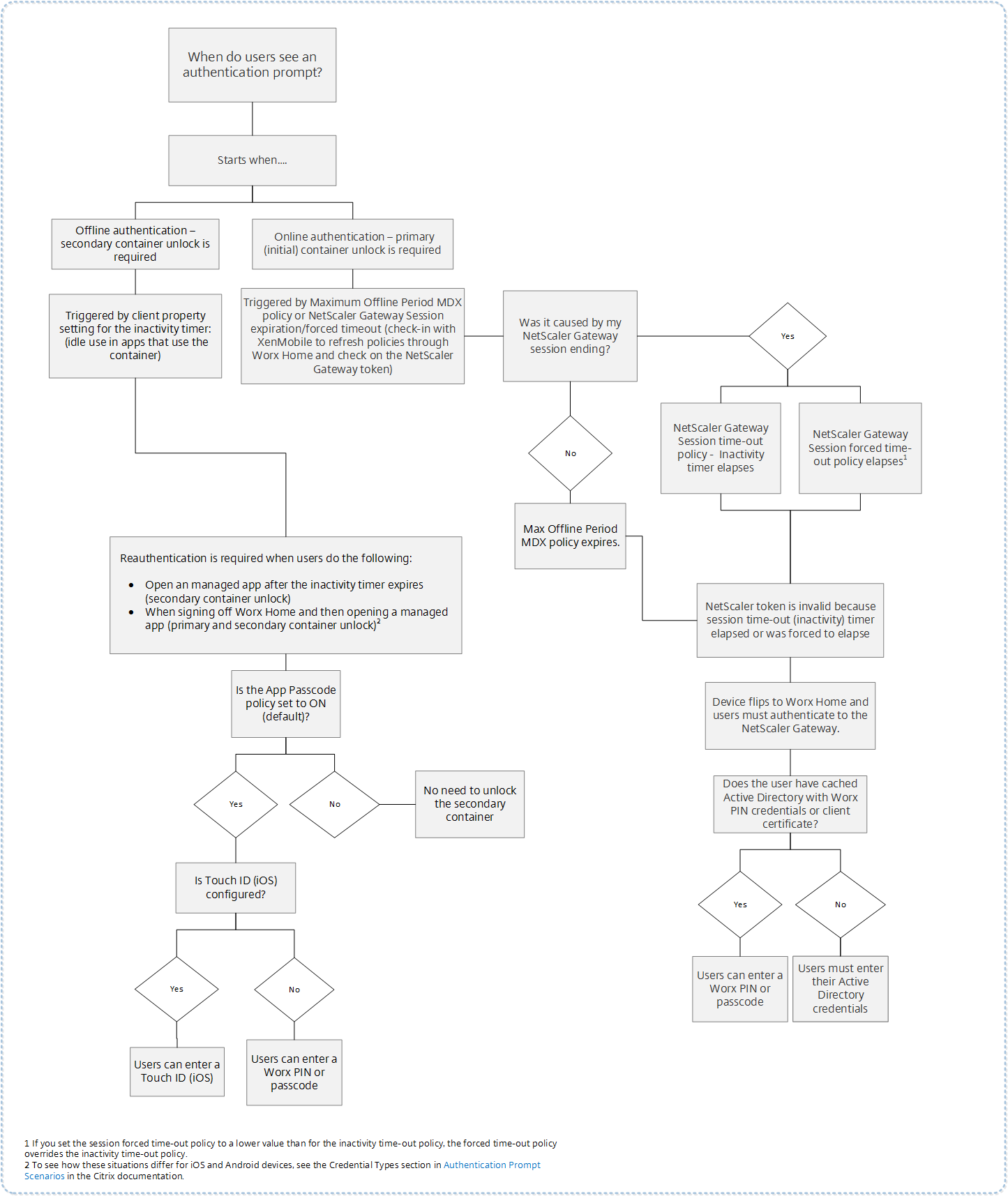

以下のフローチャートは、ユーザーが認証を求められたときに入力する必要がある資格情報を決定する意思決定フローをまとめたものです。

Secure Hubの画面切り替えについて

アプリからSecure Hubへの切り替え、そして再びアプリへの切り替えが必要となる状況も注目すべき点です。この切り替えでは、ユーザーが確認する必要がある通知が表示されます。この場合、認証は不要です。この状況は、Maximum offline periodおよびActive poll period MDXポリシーで指定されているように、Endpoint Managementとのチェックインが行われた後、Endpoint ManagementがSecure Hubを介してデバイスにプッシュする必要がある更新されたポリシーを検出したときに発生します。

デバイスパスコードのパスコードの複雑さ(Android 12以降)

パスコードの複雑さは、カスタムパスワード要件よりも推奨されます。パスコードの複雑さのレベルは、事前定義されたレベルの1つです。したがって、エンドユーザーはより低い複雑さのレベルのパスワードを設定できません。

Android 12以降のデバイスのパスコードの複雑さは次のとおりです。

- **パスコードの複雑さを適用:** カスタムパスワード要件ではなく、プラットフォームによって定義された複雑さのレベルのパスワードを要求します。Android 12以降のデバイスおよびSecure Hub 22.9以降を使用しているデバイスのみ。

- **複雑さのレベル:** 事前定義されたパスワードの複雑さのレベル。

- **なし:** パスワードは不要です。

- **低:** パスワードは次のいずれかです。

- パターン

- 4桁以上のPIN

- **中:** パスワードは次のいずれかです。

- 繰り返しシーケンス(4444)または順序シーケンス(1234)を含まない、4桁以上のPIN

- 4文字以上の英字

- 4文字以上の英数字

- **高:** パスワードは次のいずれかです。

- 繰り返しシーケンス(4444)または順序シーケンス(1234)を含まない、8桁以上のPIN

- 6文字以上の英字

- 6文字以上の英数字

注:

- BYODデバイスの場合、最小長、必須文字、生体認証、詳細ルールなどのパスコード設定はAndroid 12以降では適用されません。代わりにパスコードの複雑さを使用してください。

- ワークプロファイルのパスコードの複雑さが有効になっている場合、デバイス側のパスコードの複雑さも有効にする必要があります。

詳細については、Citrix Endpoint Managementドキュメントの「Android Enterprise設定」を参照してください。