認証

環境のセキュリティを最大限に高めるには、Citrix Workspaceアプリと公開するリソース間の接続を保護する必要があります。Citrix Workspaceアプリには、ドメインパススルー、スマートカード、Kerberosパススルーなど、さまざまな種類の認証を設定できます。

ドメインパススルー認証

シングルサインオンを使用すると、ドメインに認証し、Citrix Virtual Apps and Desktops™およびCitrix DaaS(旧Citrix Virtual Apps and Desktopsサービス)を再認証することなく使用できます。

- Citrix Workspaceアプリにログオンすると、資格情報がアプリ、デスクトップ、およびスタートメニューの設定とともにStoreFrontにパススルーされます。シングルサインオンを設定すると、資格情報を再入力することなくCitrix Workspaceアプリにログオンし、仮想アプリおよびデスクトップセッションを起動できます。

すべてのWebブラウザでは、グループポリシーオブジェクト(GPO)管理用テンプレートを使用してシングルサインオンを設定する必要があります。グループポリシーオブジェクト(GPO)管理用テンプレートを使用したシングルサインオンの設定について詳しくは、「Citrix Gatewayでのシングルサインオンの構成」を参照してください。

シングルサインオンは、新規インストールまたはアップグレード設定のいずれでも、以下のいずれかのオプションを使用して構成できます。

- コマンドラインインターフェイス

- GUI

新規インストール時のシングルサインオンの構成

新規インストール時にシングルサインオンを構成するには、次の手順を実行します。

- StoreFrontでの構成

- Delivery ControllerでのXML信頼サービスの構成

- Internet Explorer設定の変更

- シングルサインオンを使用したCitrix Workspaceアプリのインストール

StoreFrontでのシングルサインオンの構成

シングルサインオンを使用すると、ドメインに認証し、Citrix Virtual Apps and DesktopsおよびCitrix DaaSを同じドメインから使用できます。これにより、各アプリまたはデスクトップに再認証する必要がなくなります。

Storebrowseユーティリティを使用してストアを追加すると、資格情報は、列挙されたアプリ、デスクトップ、およびスタートメニューの設定とともにCitrix Gatewayサーバーにパススルーされます。シングルサインオンを設定すると、ストアを追加し、アプリとデスクトップを列挙し、必要なリソースを複数回資格情報を入力することなく起動できます。

Citrix Virtual Apps and Desktopsの展開に応じて、管理コンソールを使用してStoreFrontでシングルサインオン認証を構成できます。

さまざまなユースケースとその構成については、次の表を使用してください。

| ユースケース | 構成の詳細 | 追加情報 |

|---|---|---|

| StoreFrontでSSONを構成済みの場合 | Citrix Studioを起動し、[ストア] > [認証方法の管理 - ストア] に移動し、[ドメインパススルー] を有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法は自動的に[ドメインパススルー]から[ユーザー名とパスワード]に切り替わります。 |

| Web用ワークスペースが必要な場合 | [ストア] > [Webサイト用ワークスペース] > [認証方法の管理 - ストア] を起動し、[ドメインパススルー] を有効にします。 | Citrix Workspaceアプリがシングルサインオンで構成されていない場合、利用可能であれば、認証方法は自動的に[ドメインパススルー]から[ユーザー名とパスワード]に切り替わります。 |

Citrix Gatewayでのシングルサインオンの構成

グループポリシーオブジェクト管理用テンプレートを使用して、Citrix Gatewayでシングルサインオンを有効にします。

-

gpedit.mscを実行して、Citrix WorkspaceアプリのGPO管理用テンプレートを開きます。 - [コンピューターの構成] ノードで、[管理用テンプレート] > [Citrix Components] > [Citrix Workspace] > [ユーザー認証] に移動し、[Citrix Gatewayのシングルサインオン] ポリシーを選択します。

- [有効] を選択します。

- [適用] と [OK] をクリックします。

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

Delivery ControllerでのXML信頼サービスの構成

Citrix Virtual Apps and DesktopsおよびCitrix DaaS™で、Delivery Controllerで管理者として次のPowerShellコマンドを実行します。

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Internet Explorer設定の変更

- Internet Explorerを使用してStoreFrontサーバーを信頼済みサイトのリストに追加します。追加するには:

- コントロールパネルから[インターネットオプション]を起動します。

-

[セキュリティ] > [ローカルインターネット] をクリックし、[サイト] をクリックします。

[ローカルイントラネット] ウィンドウが表示されます。

- [詳細設定] を選択します。

- 適切なHTTPまたはHTTPSプロトコルを使用して、StoreFront FQDNのURLを追加します。

- [適用] と [OK] をクリックします。

-

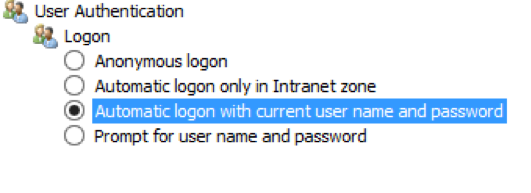

Internet Explorerの[ユーザー認証]設定を変更します。変更するには:

- コントロールパネルから[インターネットオプション]を起動します。

- [セキュリティ] タブ > [信頼済みサイト] をクリックします。

- [レベルのカスタマイズ] をクリックします。[セキュリティ設定 - 信頼済みサイトゾーン] ウィンドウが表示されます。

-

[ユーザー認証] ペインで、[現在のユーザー名とパスワードで自動的にログオンする] を選択します。

- 「適用」と「OK」をクリックします。

コマンドラインインターフェースを使用したシングルサインオンの構成

/includeSSON スイッチを使用してCitrix Workspaceアプリをインストールし、変更を有効にするためにCitrix Workspaceアプリを再起動します。

注:

シングルサインオンコンポーネントなしでWindows版Citrix Workspaceアプリをインストールした場合、

/includeSSONスイッチを使用してCitrix Workspaceアプリの最新バージョンにアップグレードすることはサポートされていません。

GUIを使用したシングルサインオンの構成

- Citrix Workspaceアプリのインストールファイル (

CitrixWorkspaceApp.exe) を見つけます。 -

CitrixWorkspaceApp.exeをダブルクリックしてインストーラーを起動します。 - シングルサインオンの有効化インストールウィザードで、「シングルサインオンを有効にする」オプションを選択します。

- 「次へ」をクリックし、プロンプトに従ってインストールを完了します。

これで、ユーザー資格情報を入力することなく、Citrix Workspaceアプリを使用して既存のストアにログオン(または新しいストアを構成)できます。

Workspace for Webでのシングルサインオンの構成

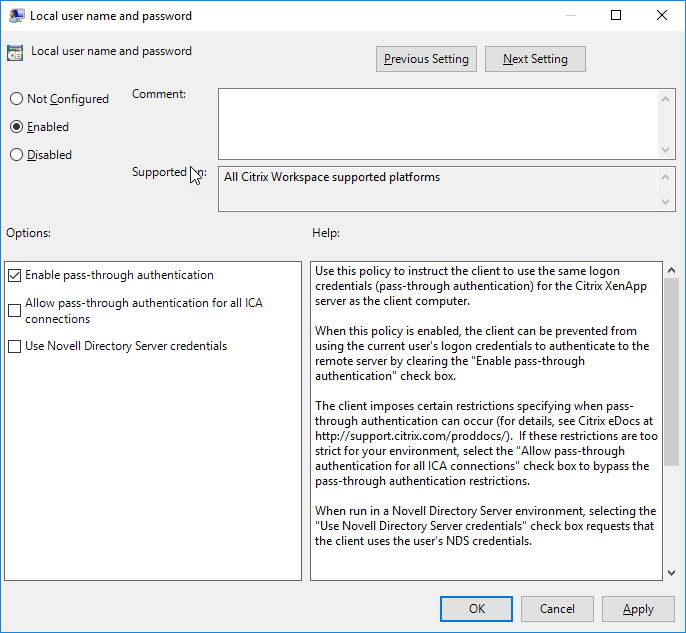

- グループポリシーオブジェクト管理用テンプレートを使用して、Workspace for Webでシングルサインオンを構成できます。

- gpedit.msc を実行して、Workspace for Web GPO管理用テンプレートを開きます。

- コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証 に移動します。

- ローカルユーザー名とパスワードポリシーを選択し、「有効」に設定します。

- 「パススルー認証を有効にする」をクリックします。このオプションにより、Workspace for Webはリモートサーバーでの認証にログイン資格情報を使用できます。

- 「すべてのICA®接続でパススルー認証を許可する」をクリックします。このオプションは、認証制限をバイパスし、すべての接続で資格情報のパススルーを許可します。

- 「適用」と「OK」をクリックします。

- 変更を有効にするために、Workspace for Webを再起動します。

タスクマネージャーを起動し、ssonsvr.exe プロセスが実行されていることを確認して、シングルサインオンが有効になっていることを確認します。

Active Directoryを使用したシングルサインオンの構成

Active Directoryグループポリシーを使用して、パススルー認証のためにCitrix Workspaceアプリを構成するには、次の手順を完了します。このシナリオでは、Microsoft System Center Configuration Managerなどのエンタープライズソフトウェア展開ツールを使用せずに、シングルサインオン認証を実現できます。

-

Citrix Workspaceアプリのインストールファイル (CitrixWorkspaceApp.exe) をダウンロードし、適切なネットワーク共有に配置します。これは、Citrix Workspaceアプリをインストールするターゲットマシンからアクセスできる必要があります。

-

-

Citrix Workspaceアプリ for Windowsダウンロードページから、

CheckAndDeployWorkspacePerMachineStartupScript.batテンプレートを取得します。

-

Citrix Workspaceアプリ for Windowsダウンロードページから、

-

-

CitrixWorkspaceApp.exeの場所とバージョンを反映するようにコンテンツを編集します。 -

Active Directoryグループポリシー管理コンソールで、

CheckAndDeployWorkspacePerMachineStartupScript.batをスタートアップスクリプトとして入力します。スタートアップスクリプトの展開の詳細については、Active Directoryセクションを参照してください。 -

コンピューターの構成ノードで、管理用テンプレート > テンプレートの追加/削除 に移動して

receiver.admlファイルを追加します。 -

receiver.admlテンプレートを追加した後、コンピューターの構成 > 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証 に移動します。テンプレートファイルの追加の詳細については、グループポリシーオブジェクト管理用テンプレートを参照してください。 -

ローカルユーザー名とパスワードポリシーを選択し、「有効」に設定します。

-

「パススルー認証を有効にする」を選択し、「適用」をクリックします。

-

変更を有効にするために、マシンを再起動します。

StoreFrontでのシングルサインオンの構成

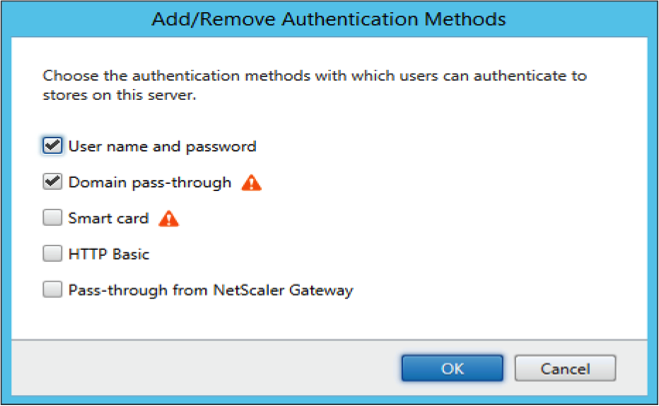

StoreFrontの構成

- StoreFrontサーバーでCitrix Studioを起動し、ストア > 認証方法の管理 - ストア を選択します。

- ドメインパススルーを選択します。

認証トークン

認証トークンは暗号化され、ローカルディスクに保存されます。これにより、システムまたはセッションの再起動時に資格情報を再入力する必要がなくなります。Citrix Workspaceアプリは、認証トークンをローカルディスクに保存しないようにするオプションを提供します。

セキュリティを強化するため、認証トークンの保存を構成するためのグループポリシーオブジェクト (GPO) ポリシーを提供するようになりました。

注: - > - > この構成はクラウド展開でのみ適用可能です。

グループポリシーオブジェクト (GPO) ポリシーを使用して認証トークンの保存を無効にするには:

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 - コンピューターの構成ノードで、管理用テンプレート > Citrix Components > SelfServiceに移動します。

-

認証トークンを保存ポリシーで、次のいずれかを選択します。

- 有効: 認証トークンがディスクに保存されることを示します。デフォルトでは、有効に設定されています。

- 無効: 認証トークンがディスクに保存されないことを示します。システムまたはセッションの再起動時に資格情報を再入力してください。

- 適用とOKをクリックします。

バージョン2106以降、Citrix Workspaceアプリは、認証トークンをローカルディスクに保存しないようにする別のオプションを提供します。既存のGPO構成に加えて、Global App Configuration Serviceを使用して、認証トークンをローカルディスクに保存しないようにすることもできます。

Global App Configuration Serviceで、Store Authentication Tokens属性をFalseに設定します。

詳細については、Global App Configuration Serviceのドキュメントを参照してください。

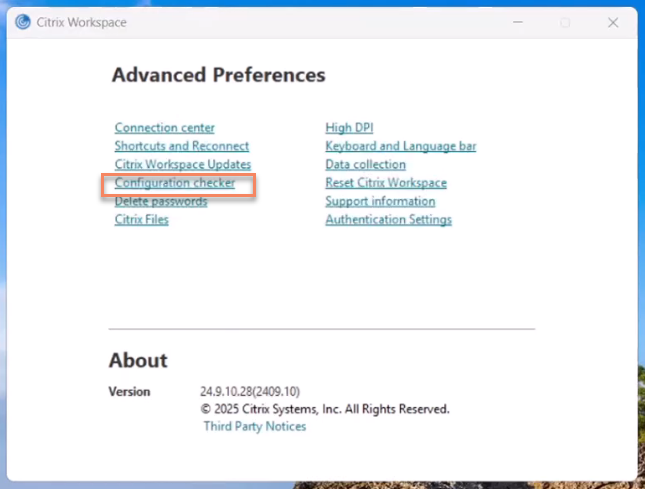

構成チェッカーを使用すると、シングルサインオンが適切に構成されているかを確認するためのテストを実行できます。このテストは、シングルサインオン構成のさまざまなチェックポイントで実行され、構成結果を表示します。

- 通知領域のCitrix Workspaceアプリのアイコンを右クリックし、高度な設定をクリックします。 高度な設定ダイアログが表示されます。

-

構成チェッカーをクリックします。 Citrix構成チェッカーウィンドウが表示されます。

- 選択ペインからSSONCheckerを選択します。

- 実行をクリックします。テストのステータスを示すプログレスバーが表示されます。

構成チェッカーウィンドウには、次の列があります。

-

ステータス: 特定のチェックポイントでのテスト結果を表示します。

- 緑色のチェックマークは、特定のチェックポイントが適切に構成されていることを示します。

- 青色の「I」は、チェックポイントに関する情報を示します。

- 赤色の「X」は、特定のチェックポイントが適切に構成されていないことを示します。

- プロバイダー: テストが実行されるモジュールの名前を表示します。この場合、シングルサインオンです。

- スイート: テストのカテゴリを示します。例: インストール。

- テスト: 実行される特定のテストの名前を示します。

- 詳細: 合格と不合格の両方について、テストに関する追加情報を提供します。

ユーザーは、各チェックポイントとそれに対応する結果に関する詳細情報を取得できます。

次のテストが実行されます。

- シングルサインオンでインストール済み。

- ログオン資格情報のキャプチャ。

- ネットワークプロバイダーの登録: ネットワークプロバイダーの登録に対するテスト結果は、「Citrix Single Sign-on」がネットワークプロバイダーのリストで最初に設定されている場合にのみ、緑色のチェックマークを表示します。Citrix Single Sign-onがリストの他の場所に表示される場合、ネットワークプロバイダーの登録に対するテスト結果は、青色の「I」と追加情報とともに表示されます。

- シングルサインオンプロセスが実行中。

- グループポリシー: デフォルトでは、このポリシーはクライアントで構成されています。

-

- セキュリティゾーンのインターネット設定: インターネットオプションのセキュリティゾーンのリストにStore/XenApp Service URLを追加してください。

- セキュリティゾーンがグループポリシーを介して構成されている場合、ポリシーの変更を有効にし、テストの正しいステータスを表示するには、高度な設定ウィンドウを再度開く必要があります。

-

- StoreFrontの認証方法。

- セキュリティゾーンのインターネット設定: インターネットオプションのセキュリティゾーンのリストにStore/XenApp Service URLを追加してください。

-

注:

- Web用ワークスペースにアクセスしている場合、テスト結果は適用されません。

- Citrix Workspaceアプリが複数のストアで構成されている場合、認証方法テストは構成されているすべてのストアで実行されます。

- テスト結果をレポートとして保存できます。デフォルトのレポート形式は.txtです。

高度な設定ウィンドウから構成チェッカーオプションを非表示にする

-

gpedit.mscを実行して、Citrix WorkspaceアプリのGPO管理用テンプレートを開きます。-

- Citrix Components > Citrix Workspace > Self Service > DisableConfigCheckerに移動します。

-

-

- 有効をクリックして、高度な設定ウィンドウから構成チェッカーオプションを非表示にします。

-

- 適用とOKをクリックします。

-

-

gpupdate /forceコマンドを実行します。

-

制限事項:

構成チェッカーには、Citrix Virtual Apps and Desktopsサーバー上のXMLサービスに送信される信頼要求の構成に関するチェックポイントは含まれていません。

ビーコンテスト

Citrix Workspaceアプリでは、構成チェッカーユーティリティの一部として利用できるビーコンチェッカーを使用してビーコンテストを実行できます。ビーコンテストは、ビーコン (ping.citrix.com) に到達可能かどうかを確認するのに役立ちます。この診断テストは、リソース列挙の遅延の多くの原因の1つである、ビーコンが利用できないという問題を排除するのに役立ちます。テストを実行するには、通知領域のCitrix Workspaceアプリを右クリックし、[高度な設定] > [構成チェッカー] を選択します。テストの一覧から[ビーコンチェッカー]オプションを選択し、[実行]をクリックします。

テスト結果は次のいずれかになります。

- 到達可能 – Citrix Workspaceアプリがビーコンに正常に接続できます。

- 到達不能 – Citrix Workspaceアプリがビーコンに接続できません。

- 部分的に到達可能 – Citrix Workspaceアプリがビーコンに断続的に接続できます。

注:

- テスト結果はWeb用ワークスペースには適用されません。

- テスト結果はレポートとして保存できます。レポートのデフォルト形式は.txtです。

Kerberosを使用したドメインパススルー認証

このトピックは、Windows向けCitrix WorkspaceアプリとStoreFront、Citrix Virtual Apps and Desktops、Citrix DaaS間の接続にのみ適用されます。

Citrix Workspaceアプリは、スマートカードを使用する展開において、ドメインパススルー認証にKerberosをサポートしています。Kerberosは、統合Windows認証(IWA)に含まれる認証方法の1つです。

有効にすると、KerberosはCitrix Workspaceアプリのパスワードなしで認証を行います。その結果、パスワードへのアクセスを試みるユーザーデバイスへのトロイの木馬型攻撃を防ぎます。ユーザーは、任意の認証方法を使用してログオンし、公開リソース(例:指紋リーダーなどの生体認証デバイス)にアクセスできます。

スマートカード認証用に構成されたCitrix Workspaceアプリ、StoreFront、Citrix Virtual Apps and Desktops、Citrix DaaSにスマートカードを使用してログオンすると、Citrix Workspaceアプリは次の処理を行います。

-

- シングルサインオン中にスマートカードのPINをキャプチャします。

-

- IWA(Kerberos)を使用してユーザーをStoreFrontに認証します。その後、StoreFrontは利用可能なCitrix Virtual Apps and DesktopsおよびCitrix DaaSに関する情報をCitrix Workspaceアプリに提供します。

-

注

-

-

余分なPINプロンプトを回避するには、Kerberosを有効にします。Kerberos認証が使用されていない場合、Citrix Workspaceアプリはスマートカードの資格情報を使用してStoreFrontに認証します。

- HDXエンジン(以前はICAクライアントと呼ばれていました)は、スマートカードのPINをVDAに渡し、ユーザーをCitrix Workspaceアプリセッションにログオンさせます。その後、Citrix Virtual Apps and DesktopsおよびCitrix DaaSは要求されたリソースを配信します。

Citrix WorkspaceアプリでKerberos認証を使用するには、Kerberos構成が以下に準拠していることを確認してください。

- Kerberosは、Citrix Workspaceアプリと、同じまたは信頼されたWindows Serverドメインに属するサーバーとの間でのみ機能します。サーバーは委任のために信頼されており、このオプションはActive Directoryユーザーとコンピューター管理ツールを通じて構成します。

- Kerberosは、ドメインとCitrix Virtual Apps and DesktopsおよびCitrix DaaSの両方で有効にする必要があります。セキュリティを強化し、Kerberosが使用されるようにするため、ドメイン上のKerberos以外のIWAオプションをすべて無効にしてください。

-

Kerberosログオンは、基本認証、常に指定されたログオン情報を使用、または常にパスワードを要求するように構成されているリモートデスクトップサービス接続では利用できません。

-

警告

-

レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になるような深刻な問題が発生する可能性があります。Citrixは、レジストリエディターの誤用によって生じる問題が解決されることを保証できません。レジストリエディターは自己責任で使用してください。編集する前にレジストリをバックアップしてください。

スマートカードで使用するためのKerberosによるドメインパススルー認証

続行する前に、Citrix Virtual Apps and Desktopsドキュメントの「展開の保護」セクションを参照してください。

Windows向けCitrix Workspaceアプリをインストールするときは、次のコマンドラインオプションを含めます。

-

/includeSSONこのオプションは、ドメイン参加済みコンピューターにシングルサインオンコンポーネントをインストールし、ワークスペースがIWA(Kerberos)を使用してStoreFrontに認証できるようにします。シングルサインオンコンポーネントは、HDXエンジンがスマートカードのハードウェアと資格情報をCitrix Virtual Apps and DesktopsおよびCitrix DaaSにリモートするときに使用するスマートカードPINを保存します。Citrix Virtual Apps and DesktopsおよびCitrix DaaSは、スマートカードから証明書を自動的に選択し、HDXエンジンからPINを取得します。

関連オプションである

ENABLE_SSONは、デフォルトで有効になっています。

セキュリティポリシーによりデバイスでのシングルサインオンの有効化が妨げられる場合は、グループポリシーオブジェクト管理用テンプレートを使用してCitrix Workspaceアプリを構成します。

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- [管理用テンプレート] > [Citrix Components] > [Citrix Workspace] > [ユーザー認証] > [ローカルユーザー名とパスワード] の順に選択します。

- [パススルー認証を有効にする] を選択します。

-

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

StoreFrontを構成するには:

StoreFrontサーバーで認証サービスを構成するときは、[ドメインパススルー]オプションを選択します。この設定により、統合Windows認証が有効になります。ドメインに参加していないクライアントがスマートカードを使用してStoreFrontに接続する場合を除き、[スマートカード]オプションを選択する必要はありません。

StoreFrontでのスマートカードの使用について詳しくは、StoreFrontドキュメントの「認証サービスの構成」を参照してください。

Azure Active Directoryでの条件付きアクセスのサポート

条件付きアクセスは、Azure Active Directoryが組織のポリシーを適用するために使用するツールです。ワークスペース管理者は、Citrix Workspaceアプリに認証するユーザーに対して、Azure Active Directoryの条件付きアクセスポリシーを構成および適用できます。Citrix Workspaceアプリを実行しているWindowsマシンには、Microsoft Edge WebView2 Runtimeバージョン92以降がインストールされている必要があります。

Azure Active Directoryでの条件付きアクセスポリシーの構成に関する詳細および手順については、Azure AD Conditional Access documentationを参照してください。

注:

この機能は、Workspace (Cloud)展開でのみサポートされています。

Citrix Workspaceへのその他の認証方法

Citrix Workspaceアプリで、以下の認証メカニズムを構成できます。以下の認証メカニズムが期待どおりに機能するには、Citrix Workspaceアプリを実行しているWindowsマシンにMicrosoft Edge WebView2 Runtimeバージョン92以降がインストールされている必要があります。

- Windows Helloベースの認証 – Windows Helloベースの認証の構成手順については、Configure Windows Hello for Business Policy settings - Certificate Trustを参照してください。

注:

ドメインパススルーを使用したWindows Helloベースの認証はサポートされていません。

- FIDO2セキュリティキーベースの認証 – FIDO2セキュリティキーは、企業従業員がユーザー名やパスワードを入力せずに認証するためのシームレスな方法を提供します。Citrix WorkspaceへのFIDO2セキュリティキーベースの認証を構成できます。ユーザーがFIDO2セキュリティキーを使用してAzure ADアカウントでCitrix Workspaceに認証できるようにする場合は、Enable passwordless security key sign-inを参照してください。

- また、IDプロバイダーとしてAADを使用するMicrosoft Azure Active Directory (AAD)参加済みマシンからCitrix Workspaceアプリへのシングルサインオン (SSO) を構成することもできます。Azure Active Directory Domain Servicesの構成に関する詳細については、Configuring Azure Active Directory Domain servicesを参照してください。Azure Active DirectoryをCitrix Cloudに接続する方法については、Connect Azure Active Directory to Citrix Cloudを参照してください。

スマートカード

Windows向けCitrix Workspaceアプリは、以下のスマートカード認証をサポートしています。

-

パススルー認証(シングルサインオン) - パススルー認証は、ユーザーがCitrix Workspaceアプリにログオンする際にスマートカードの資格情報を取得します。Citrix Workspaceアプリは、取得した資格情報を次のように使用します。

- スマートカードを使用してCitrix Workspaceアプリにログオンするドメイン参加済みデバイスのユーザーは、再認証することなく仮想デスクトップとアプリケーションを起動できます。

- スマートカードの資格情報を持つ非ドメイン参加済みデバイスで実行されているCitrix Workspaceアプリは、仮想デスクトップまたはアプリケーションを起動するために資格情報を再度入力する必要があります。

パススルー認証には、StoreFrontとCitrix Workspaceアプリの両方での構成が必要です。

-

バイモーダル認証 - バイモーダル認証は、スマートカードの使用とユーザー名およびパスワードの入力の選択肢をユーザーに提供します。この機能は、スマートカードを使用できない場合に効果的です。たとえば、ログオン証明書の有効期限が切れている場合などです。スマートカードを許可するためにDisableCtrlAltDelメソッドをFalseに設定して、バイモーダル認証を許可するには、サイトごとに専用のストアを設定する必要があります。バイモーダル認証にはStoreFrontの構成が必要です。

バイモーダル認証を使用すると、StoreFront管理者は、StoreFrontコンソールで選択することにより、同じストアに対してユーザー名とパスワードの両方およびスマートカード認証を許可できます。StoreFrontドキュメントを参照してください。

-

複数の証明書 - 1枚のスマートカードに対して複数の証明書を利用でき、複数のスマートカードが使用されている場合も同様です。スマートカードをカードリーダーに挿入すると、その証明書はCitrix Workspaceアプリを含むユーザーデバイスで実行されているすべてのアプリケーションに適用されます。

-

クライアント証明書認証 - クライアント証明書認証には、Citrix GatewayとStoreFrontの構成が必要です。

- Citrix Gatewayを介してStoreFrontにアクセスするには、スマートカードを取り外した後に再認証する必要があります。

- Citrix Gateway SSL構成がMandatory client certificate authenticationに設定されている場合、操作はより安全になります。ただし、必須クライアント証明書認証はバイモーダル認証と互換性がありません。

-

ダブルホップセッション - ダブルホップが必要な場合、Citrix Workspaceアプリとユーザーの仮想デスクトップ間に接続が確立されます。

-

スマートカード対応アプリケーション - Microsoft OutlookやMicrosoft Officeなどのスマートカード対応アプリケーションを使用すると、ユーザーは仮想アプリおよびデスクトップセッションで利用可能なドキュメントにデジタル署名または暗号化できます。

制限事項:

- 証明書はユーザーデバイスではなくスマートカードに保存する必要があります。

- Citrix Workspaceアプリはユーザー証明書の選択を保存しませんが、構成されている場合はPINを保存します。PINはユーザーセッション中のみ非ページメモリにキャッシュされ、ディスクには保存されません。

- スマートカードが挿入されても、Citrix Workspaceアプリはセッションに再接続しません。

- スマートカード認証用に構成されている場合、Citrix Workspaceアプリは仮想プライベートネットワーク(VPN)シングルサインオンまたはセッションの事前起動をサポートしません。スマートカード認証でVPNを使用するには、Citrix Gatewayプラグインをインストールします。スマートカードとPINを使用してWebページからログオンし、各ステップで認証します。Citrix Gatewayプラグインを使用したStoreFrontへのパススルー認証は、スマートカードユーザーには利用できません。

- citrix.comおよびMerchandising ServerとのCitrix Workspaceアプリアップデーターの通信は、Citrix Gatewayでのスマートカード認証と互換性がありません。

警告

一部の構成にはレジストリの編集が必要です。レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になる問題が発生する可能性があります。Citrixは、レジストリエディターの誤用によって生じる問題が解決できることを保証できません。編集する前にレジストリをバックアップしてください。

スマートカード認証のシングルサインオンを有効にするには:

Windows向けCitrix Workspaceアプリを構成するには、インストール中に次のコマンドラインオプションを含めます。

-

ENABLE_SSON=Yesシングルサインオンは、パススルー認証の別名です。この設定を有効にすると、Citrix WorkspaceアプリがPINの2回目のプロンプトを表示するのを防ぎます。

-

レジストリエディターで、以下のパスに移動し、シングルサインオンコンポーネントをインストールしていない場合は、

SSONCheckEnabled文字列をFalseに設定します。HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\このキーは、Citrix Workspaceアプリの認証マネージャーがシングルサインオンコンポーネントをチェックするのを防ぎ、Citrix WorkspaceアプリがStoreFrontに対して認証を行うことを可能にします。

Kerberosの代わりにStoreFrontへのスマートカード認証を有効にするには、以下のコマンドラインオプションを使用してWindows向けCitrix Workspaceアプリをインストールします。

-

/includeSSONはシングルサインオン(パススルー)認証をインストールします。これにより、資格情報のキャッシュとパススルーによるドメインベース認証の使用が可能になります。 -

ユーザーが異なる認証方法(例:ユーザー名とパスワード)でエンドポイントにログオンする場合、コマンドラインは次のとおりです。

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

この認証タイプは、ログオン時の資格情報のキャプチャを防ぎ、Citrix WorkspaceアプリがCitrix Workspaceアプリのログイン中にPINを保存することを可能にします。

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 - 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証 > ローカルユーザー名とパスワードに移動します。

- パススルー認証を有効にするを選択します。構成とセキュリティ設定によっては、パススルー認証が機能するようにすべてのICAオプションでパススルー認証を許可するを選択します。

StoreFrontを構成するには:

- 認証サービスを構成する際に、スマートカードチェックボックスを選択します。

StoreFrontでのスマートカードの使用について詳しくは、StoreFrontドキュメントの認証サービスの構成を参照してください。

スマートカードを使用するためにユーザーデバイスを有効にするには:

- 証明機関のルート証明書をデバイスのキーストアにインポートします。

- ベンダーの暗号化ミドルウェアをインストールします。

- Citrix Workspaceアプリをインストールして構成します。

証明書の選択方法を変更するには:

既定では、複数の有効な証明書がある場合、Citrix Workspaceアプリはユーザーにリストから証明書を選択するよう促します。代わりに、Citrix Workspaceアプリを構成して、既定の証明書(スマートカードプロバイダーによる)または最新の有効期限を持つ証明書を使用させることができます。有効なログオン証明書がない場合、ユーザーに通知され、利用可能な場合は代替のログオン方法を使用するオプションが提供されます。

有効な証明書は、以下のすべての特性を備えている必要があります。

- ローカルコンピューターの現在の時刻が、証明書の有効期間内であること

- サブジェクト公開キーはRSAアルゴリズムを使用し、キー長が1024ビット、2048ビット、または4096ビットであること

- キー使用法にはデジタル署名が含まれていること

- サブジェクト代替名にはユーザープリンシパル名(UPN)が含まれていること

- 拡張キー使用法にはスマートカードログオンとクライアント認証、またはすべてのキー使用法が含まれていること

- 証明書の発行者チェーンにある証明機関のいずれかが、TLSハンドシェイクでサーバーから送信された許可された識別名(DN)のいずれかと一致すること

証明書の選択方法を以下のいずれかの方法で変更します。

-

Citrix Workspaceアプリのコマンドラインで、オプション

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }を指定します。Promptが既定です。SmartCardDefaultまたはLatestExpiryの場合、複数の証明書が条件を満たしていると、Citrix Workspaceアプリはユーザーに証明書を選択するよう促します。 -

レジストリキー

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerに以下のキー値を追加します:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }。

HKEY_CURRENT_USERで定義された値は、ユーザーが証明書を選択する際に最も役立つように、HKEY_LOCAL_MACHINEの値よりも優先されます。

CSP PINプロンプトを使用するには:

既定では、ユーザーに表示されるPINプロンプトは、スマートカード暗号化サービスプロバイダー(CSP)ではなく、Windows向けCitrix Workspaceアプリによって提供されます。Citrix Workspaceアプリは、必要に応じてユーザーにPINの入力を促し、そのPINをスマートカードCSPに渡します。サイトまたはスマートカードに、プロセスごとまたはセッションごとのPINキャッシュを許可しないなど、より厳格なセキュリティ要件がある場合は、Citrix Workspaceアプリを構成して、PINのプロンプトを含むPIN入力を管理するためにCSPコンポーネントを使用できます。

PIN入力の処理方法を、以下のいずれかの方法で変更します。

- Citrix Workspaceアプリのコマンドラインで、オプション

AM_SMARTCARDPINENTRY=CSPを指定します。 - レジストリキー

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerに次のキー値を追加します: SmartCardPINEntry=CSP。

スマートカードのサポートと削除に関する変更

スマートカードを取り外すと、Citrix Virtual Appsセッションはログオフします。Citrix Workspaceアプリがスマートカードを認証方法として構成されている場合、Citrix Virtual Appsセッションのログオフを強制するために、Windows向けCitrix Workspaceアプリで対応するポリシーを構成します。ユーザーはCitrix Workspaceアプリセッションにログインしたままです。

制限事項:

スマートカード認証を使用してCitrix Workspaceアプリサイトにログオンすると、ユーザー名は **Logged On** と表示されます。

Fast Smart Card

Fast Smart Cardは、既存のHDX PC/SCベースのスマートカードリダイレクトに対する改善です。高遅延WAN環境でスマートカードを使用する際のパフォーマンスを向上させます。

Fast Smart CardはWindows VDAでのみサポートされています。

Citrix WorkspaceアプリでFast Smart Cardログオンを有効にするには:

Fast Smart Cardログオンは、VDAではデフォルトで有効になっており、Citrix Workspaceアプリではデフォルトで無効になっています。Fast Smart Cardログオンを有効にするには、関連するStoreFrontサイトの default.ica ファイルに次のパラメーターを含めます。

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

Citrix WorkspaceアプリでFast Smart Cardログオンを無効にするには:

Citrix WorkspaceアプリでFast Smart Cardログオンを無効にするには、関連するStoreFrontサイトの default.ica ファイルから SmartCardCryptographicRedirection パラメーターを削除します。

詳細については、「スマートカード」を参照してください。

Citrix Workspaceのサイレント認証

Citrix Workspaceアプリには、Citrix Workspaceのサイレント認証を有効にするためのグループポリシーオブジェクト(GPO)ポリシーが導入されています。このポリシーにより、Citrix Workspaceアプリはシステム起動時にCitrix Workspaceに自動的にログインできます。このポリシーは、ドメイン参加済みデバイス上のCitrix Workspaceでドメインパススルー(シングルサインオン)が構成されている場合にのみ使用してください。

このポリシーが機能するには、次の条件を満たす必要があります。

- シングルサインオンが有効になっている必要があります。

- レジストリエディターで

SelfServiceModeキーがOffに設定されている必要があります。

サイレント認証の有効化:

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 -

**コンピューターの構成**ノードで、**管理用テンプレート**>**Citrix Workspace**>**セルフサービス**の順に移動します。 -

**Citrix Workspaceのサイレント認証**ポリシーをクリックし、**有効**に設定します。 -

**適用**をクリックし、**OK**をクリックします。