네트워킹 관리

이 섹션의 네트워크 구성 절차는 독립 실행형 서버를 구성하는지 또는 리소스 풀의 일부인 서버를 구성하는지에 따라 다릅니다.

독립 실행형 서버에서 네트워크 생성

호스트 설치 중에 각 PIF에 대해 외부 네트워크가 생성되므로 일반적으로 추가 네트워크를 만들면 다음 작업만 필요합니다.

-

사설 네트워크 사용

-

VLAN 또는 NIC 본딩과 같은 고급 작업 지원

Citrix Hypervisor 센터를 사용하여 네트워크를 추가하거나 삭제하는 방법에 대한 자세한 내용은 Citrix Hypervisor 센터 설명서에서 새 네트워크 추가를 참조하십시오.

Citrix Hypervisor 서버 텍스트 콘솔을 엽니다.

network-create 명령을 사용하여 네트워크를 생성합니다. 이 명령은 새로 생성된 네트워크의 UUID를 반환합니다.

xe network-create name-label=mynetwork

<!--NeedCopy-->

이 시점에서 네트워크는 PIF에 연결되지 않으므로 내부에 있습니다.

리소스 풀에 네트워크 생성

리소스 풀의 모든 Citrix Hypervisor 서버에는 동일한 수의 물리적 NIC가 있어야 합니다. 이 요구 사항은 호스트가 풀에 가입될 때 엄격하게 적용되지 않습니다. NIC 중 하나는 항상 Citrix Hypervisor 관리 트래픽에 사용되는 관리 인터페이스로 지정됩니다.

풀의 모든 호스트가 공통 네트워크 집합을 공유하므로 풀에 있는 Citrix Hypervisor 서버에 대해 동일한 물리적 네트워킹 구성을 사용하는 것이 중요합니다. 개별 호스트의 PIF는 디바이스 이름을 기반으로 풀 전체 네트워크에 연결됩니다. 예를 들어, eth0 NIC가 있는 풀의 모든 Citrix Hypervisor 서버에는 풀 전체 Network 0 네트워크에 연결된 해당 PIF가 있습니다. eth1 NIC 및 Network 1 및 기타 NIC가 풀에 있는 하나 이상의 Citrix Hypervisor 서버에 있는 호스트의 경우에도 마찬가지입니다.

한 Citrix Hypervisor 서버의 NIC 수가 풀의 다른 호스트와 다를 경우 문제가 발생할 수 있습니다. 모든 풀 네트워크가 모든 풀 호스트에 유효한 것은 아니기 때문에 문제가 발생할 수 있습니다. 예를 들어 호스트 host1 과 host2 가 같은 풀에 있으며 host1에는 4개의 NIC가 있고 host2에는 2개만 있을 경우 host2에서는 eth0 및 eth1에 해당하는 PIF에 연결된 네트워크만 유효합니다. eth2 및 eth3에 해당하는 네트워크에 연결된 VIF가 있는 host1의 VM은 host2로 마이그레이션할 수 없습니다.

VLAN 생성

리소스 풀에 있는 서버의 경우 pool-vlan-create 명령을 사용할 수 있습니다. 이 명령은 VLAN을 만들고 풀의 호스트에 필요한 PIF를 자동으로 만들고 플러그인합니다. 자세한 내용은 pool-vlan-create 항목을 참조하십시오.

Citrix Hypervisor 서버 콘솔을 엽니다.

VLAN과 함께 사용할 네트워크를 생성합니다. 새 네트워크의 UUID가 반환됩니다.

xe network-create name-label=network5

<!--NeedCopy-->

pif-list 명령을 사용하여 원하는 VLAN 태그를 지원하는 물리적 NIC에 해당하는 PIF의 UUID를 찾습니다. 기존의 모든 VLAN을 포함하여 모든 PIF의 UUID 및 장치 이름이 반환됩니다.

xe pif-list

<!--NeedCopy-->

새 VLAN에 연결될 모든 VM에서 원하는 물리적 PIF 및 VLAN 태그를 지정하여 VLAN 개체를 만듭니다. 새 PIF가 작성되어 지정된 네트워크에 연결됩니다. 새 PIF 개체의 UUID가 반환됩니다.

xe vlan-create network-uuid=network_uuid pif-uuid=pif_uuid vlan=5

<!--NeedCopy-->

VM VIF를 새 네트워크에 연결합니다. 자세한 내용은 독립 실행형 서버에서 네트워크 만들기를 참조하십시오.

독립 실행형 호스트에서 NIC 연결 생성

Citrix Hypervisor 센터를 사용하여 NIC 본드를 만드는 것이 좋습니다. 자세한 내용은 NIC 구성을 참조하십시오.

이 섹션에서는 xe CLI를 사용하여 풀에 없는 Citrix Hypervisor 서버에서 NIC 인터페이스를 연결하는 방법에 대해 설명합니다. xe CLI를 사용하여 리소스 풀을 구성하는 Citrix Hypervisor 서버에서 NIC 연결을 만드는 방법에 대한 자세한 내용은 리소스 풀에 NIC 본드 만들기를 참조하십시오.

NIC 본드 생성

NIC를 결합하면 본드가 관리 인터페이스로 사용 중인 PIF/NIC를 흡수합니다. 관리 인터페이스는 자동으로 본드 PIF로 이동됩니다.

-

network-create명령을 사용하여 연결된 NIC에 사용할 네트워크를 생성합니다. 새 네트워크의 UUID가 반환됩니다.xe network-create name-label=bond0 <!--NeedCopy--> -

pif-list명령을 사용하여 결합에 사용할 PIF의 UUID를 결정합니다.xe pif-list <!--NeedCopy--> -

다음 중 하나를 수행합니다.

-

액티브-액티브 모드 (기본값) 에서 본드를 구성하려면

bond-create명령을 사용하여 본드를 만듭니다. 쉼표를 사용하여 매개 변수를 구분하고, 새로 생성된 네트워크 UUID와 연결할 PIF의 UUID를 지정합니다.xe bond-create network-uuid=network_uuid / pif-uuids=pif_uuid_1,pif_uuid_2,pif_uuid_3,pif_uuid_4 <!--NeedCopy-->4개의 NIC를 결합할 때 2개의 NIC와 4개의 UUID를 결합하는 경우 2개의 UUID를 입력합니다. 명령을 실행하면 본드의 UUID가 반환됩니다.

-

액티브-패시브 또는 LACP 본드 모드에서 본드를 구성하려면 동일한 구문을 사용하고 선택적

mode매개 변수를 추가한 후lacp또는active-backup를 지정합니다.xe bond-create network-uuid=network_uuid pif-uuids=pif_uuid_1, / pif_uuid_2,pif_uuid_3,pif_uuid_4 / mode=balance-slb | active-backup | lacp <!--NeedCopy-->

-

본드의 MAC 주소 제어

관리 인터페이스를 연결하면 관리 인터페이스로 사용 중인 PIF/NIC가 포함됩니다. 호스트가 DHCP를 사용하는 경우 본드의 MAC 주소는 사용 중인 PIF/NIC와 동일합니다. 관리 인터페이스의 IP 주소는 변경되지 않을 수 있습니다.

본드의 MAC 주소가 (현재) 관리 인터페이스 NIC의 MAC 주소와 달라지도록 변경할 수 있습니다. 그러나 본드가 활성화되고 사용 중인 MAC/IP 주소가 변경되면 호스트에 대한 기존 네트워크 세션이 삭제됩니다.

본드의 MAC 주소는 다음 두 가지 방법으로 제어할 수 있습니다.

-

bond-create명령에서 선택적mac매개 변수를 지정할 수 있습니다. 이 매개 변수를 사용하여 본드 MAC 주소를 임의의 주소로 설정할 수 있습니다. -

mac매개 변수를 지정하지 않으면 Citrix Hypervisor는 본드의 인터페이스 중 하나인 경우 관리 인터페이스의 MAC 주소를 사용합니다. 관리 인터페이스가 본드의 일부가 아니지만 다른 관리 인터페이스가 인 경우 본드는 해당 관리 인터페이스의 MAC 주소 (및 IP 주소) 를 사용합니다. 본드에 있는 NIC가 관리 인터페이스가 아닌 경우 본드는 첫 번째로 명명된 NIC의 MAC을 사용합니다.

NIC 본드 되돌리기

Citrix Hypervisor 서버를 연결되지 않은 구성으로 되돌릴 때 이 bond-destroy 명령은 자동으로 기본 NIC를 관리 인터페이스의 인터페이스로 구성합니다. 따라서 모든 VIF가 관리 인터페이스로 이동됩니다. 호스트의 관리 인터페이스가 태그가 지정된 VLAN 연결 인터페이스에 있으면 bond-destroy 실행 시 관리 VLAN이 기본 NIC로 이동됩니다.

기본 NIC라는 용어는 연결을 만들 때 MAC 및 IP 구성을 복사한 PIF입니다. 두 개의 NIC를 결합할 때 기본 NIC는 다음과 같습니다.

-

관리 인터페이스 NIC (관리 인터페이스가 연결된 NIC 중 하나인 경우)

-

IP 주소가 있는 다른 모든 NIC(관리 인터페이스가 본드의 일부가 아닌 경우)

-

첫 번째 이름 지정된 NIC. 다음을 실행하여 확인할 수 있습니다.

xe bond-list params=all <!--NeedCopy-->

리소스 풀에 NIC 결합 생성

가능하면 더 많은 호스트를 풀에 조인하거나 VM을 생성하기 전에 초기 리소스 풀 생성의 일부로 NIC 결합을 생성합니다. 이렇게 하면 연결 구성이 풀에 조인될 때 호스트에 자동으로 복제되고 필요한 단계 수가 줄어듭니다.

NIC 본드를 기존 풀에 추가하려면 다음 중 하나가 필요합니다.

-

CLI를 사용하여 마스터에서 본드를 구성한 다음 풀의 각 구성원을 구성합니다.

-

CLI를 사용하여 마스터에서 본드를 구성한 다음 마스터에서 설정을 상속하도록 각 풀 멤버를 다시 시작합니다.

-

Citrix Hypervisor 센터를 사용하여 마스터에서 본드를 구성합니다. Citrix Hypervisor 센터는 구성원 서버의 네트워킹 설정을 마스터와 자동으로 동기화하므로 구성원 서버를 다시 시작할 필요가 없습니다.

단순하고 잘못된 구성을 방지하기 위해 Citrix Hypervisor 센터를 사용하여 NIC 결합을 만드는 것이 좋습니다. 자세한 내용은 NIC 구성을 참조하십시오.

이 섹션에서는 xe CLI를 사용하여 리소스 풀을 구성하는 Citrix Hypervisor 서버에서 연결된 NIC 인터페이스를 만드는 방법에 대해 설명합니다. xe CLI를 사용하여 독립 실행형 호스트에서 NIC 연결을 생성하는 방법에 대한 자세한 내용은 독립 실행형 호스트에서 NIC 연결 생성을 참조하십시오.

경고:

고가용성이 활성화된 경우 네트워크 본드를 생성하지 마십시오. 본드 생성 프로세스는 진행 중인 고가용성 하트비트를 방해하고 호스트가 자체 차단 (자체 종료) 하도록 합니다. 호스트가 제대로 다시 시작되지 않을 수 있으며 복구

host-emergency-ha-disable명령이 필요할 수 있습니다.

마스터로 지정할 호스트를 선택합니다. 기본적으로 마스터 호스트는 이름이 지정되지 않은 풀에 속합니다. CLI로 리소스 풀을 만들려면 이름 없는 기존 풀의 이름을 변경합니다.

xe pool-param-set name-label="New Pool" uuid=pool_uuid

<!--NeedCopy-->

NIC 본드 만들기에 설명된 대로 NIC 본드를 생성합니다.

풀에 참가시킬 호스트에서 콘솔을 열고 다음 명령을 실행합니다.

xe pool-join master-address=host1 master-username=root master-password=password

<!--NeedCopy-->

네트워크 및 본드 정보가 자동으로 새 호스트에 복제됩니다. 관리 인터페이스는 원래 구성되었던 호스트 NIC에서 연결된 PIF로 자동 이동됩니다. 즉, 관리 인터페이스가 본드에 흡수되어 전체 채권이 관리 인터페이스로 기능합니다.

host-list 명령을 사용하여 구성 중인 호스트의 UUID를 찾습니다.

xe host-list

<!--NeedCopy-->

경고:

고가용성이 활성화된 동안에는 네트워크 본드를 생성하지 마십시오. 본드 생성 프로세스는 진행 중인 고가용성 하트비트를 방해하고 호스트가 자체 차단 (자체 종료) 하도록 합니다. 호스트가 제대로 다시 시작되지 않을 수 있으며 복구하려면

host-emergency-ha-disable명령을 실행해야 할 수 있습니다.

전용 스토리지 NIC 구성

Citrix Hypervisor 센터 또는 xe CLI를 사용하여 NIC에 IP 주소를 할당하고 스토리지 트래픽과 같은 특정 기능에 전용으로 지정할 수 있습니다. IP 주소가 있는 NIC를 구성할 때는 보조 인터페이스를 만들면 됩니다. (관리에 사용되는 IP 지원 NIC Citrix Hypervisor 관리 인터페이스라고 합니다.)

특정 용도를 위한 전용 보조 인터페이스를 사용하려는 경우 적절한 네트워크 구성이 적절한지 확인합니다. 이는 NIC가 원하는 트래픽에만 사용되도록 하기 위한 것입니다. NIC를 스토리지 트래픽 전용으로 지정하려면 할당된 NIC를 통해서만 타겟에 액세스할 수 있도록 NIC, 스토리지 대상, 스위치 및 VLAN을 구성합니다. 물리적 구성과 IP 구성이 스토리지 NIC를 통해 전송되는 트래픽을 제한하지 않는 경우 보조 인터페이스를 통해 관리 트래픽과 같은 트래픽을 전송할 수 있습니다.

스토리지 트래픽에 대한 새 보조 인터페이스를 생성할 때는 다음과 같은 IP 주소를 할당해야 합니다.

-

스토리지 컨트롤러와 동일한 서브넷에서 (해당되는 경우)

-

다른 보조 인터페이스 또는 관리 인터페이스와 동일한 서브넷에 있지 않습니다.

보조 인터페이스를 구성할 때는 각 보조 인터페이스가 별도의 서브넷에 있어야 합니다. 예를 들어 스토리지에 대해 두 개의 보조 인터페이스를 추가로 구성하려면 관리 인터페이스용 서브넷 1개, 보조 인터페이스 1을 위한 서브넷 1개, 보조 인터페이스 2를 위한 서브넷 1개 등 3개의 서브넷에 IP 주소가 필요합니다.

스토리지 트래픽의 복원력을 위해 본딩을 사용하는 경우 Linux 브리지 연결 대신 LACP를 사용하는 것이 좋습니다. LACP 본드를 사용하려면 vSwitch를 네트워킹 스택으로 구성해야 합니다. 자세한 내용은 vSwitch 네트워크를 참조하십시오.

참고:

iSCSI 또는 NFS SR에 사용할 보조 인터페이스로 구성할 NIC를 선택할 때는 전용 NIC가 관리 인터페이스에서 라우팅될 수 없는 별도의 IP 서브넷을 사용해야 합니다. 이 설정을 적용하지 않으면 네트워크 인터페이스가 초기화되는 순서로 인해 호스트를 재시작한 후 스토리지 트래픽이 주 관리 인터페이스를 통해 전달될 수 있습니다.

PIF가 별도의 서브넷에 있거나 선택한 PIF에서 원하는 트래픽을 강제하도록 네트워크 토폴로지에 맞게 라우팅이 구성되어 있는지 확인합니다.

모드 매개 변수에 적절한 값을 추가하여 PIF에 대한 IP 구성을 설정합니다. 고정 IP 주소 지정을 사용하는 경우 IP, 넷마스크, 게이트웨이 및 DNS 매개 변수를 추가합니다.

xe pif-reconfigure-ip mode=DHCP | Static uuid=pif-uuid

<!--NeedCopy-->

PIF의 disallow-unplug 매개 변수를 true로 설정합니다.

xe pif-param-set disallow-unplug=true uuid=pif-uuid

<!--NeedCopy-->

xe pif-param-set other-config:management_purpose="Storage" uuid=pif-uuid

<!--NeedCopy-->

관리 인터페이스에서도 라우팅할 수 있는 스토리지용 보조 인터페이스를 사용하려는 경우에는 다음 두 가지 옵션 중에서 선택할 수 있습니다. 단, 이 구성은 권장 구성은 아님에 유의하십시오.

-

호스트를 다시 시작한 후 보조 인터페이스가 올바르게 구성되었는지 확인합니다.

xe pbd-unplug및xe pbd-plug명령을 사용하여 호스트의 스토리지 접속을 다시 초기화합니다. 이 명령은 스토리지 연결을 다시 시작하고 올바른 인터페이스를 통해 라우팅합니다. -

또는

xe pif-forget를 사용하여 Citrix Hypervisor 데이터베이스에서 인터페이스를 삭제하고 제어 도메인에서 수동으로 구성할 수 있습니다.xe pif-forget는 고급 옵션이며 Linux 네트워킹을 수동으로 구성하는 방법에 익숙해야 합니다.

SR-IOV 지원 NIC 사용

SR-IOV (단일 루트 I/O 가상화) 는 단일 PCI 장치를 물리적 시스템에서 여러 PCI 장치로 표시할 수 있는 가상화 기술입니다. 실제 물리적 장치를 물리적 기능 (PF) 이라고 하고 나머지는 가상 기능 (VF) 이라고 합니다. 하이퍼바이저는 가상 머신 (VM) 에 하나 이상의 VF를 할당할 수 있습니다. 그러면 게스트는 디바이스를 직접 할당된 것처럼 사용할 수 있습니다.

VM에 하나 이상의 NIC VF를 할당하면 네트워크 트래픽이 가상 스위치를 우회할 수 있습니다. 각 VM이 구성되면 NIC를 직접 사용하는 것처럼 작동하므로 처리 오버헤드가 줄어들고 성능이 향상됩니다.

SR-IOV의 장점

SR-IOV VF는 VIF보다 성능이 뛰어납니다. Citrix Hypervisor 네트워크 스택을 우회하여 동일한 NIC를 통해 서로 다른 VM의 트래픽 간에 하드웨어 기반 분리를 보장할 수 있습니다.

이 기능을 사용하여 다음을 수행할 수 있습니다.

-

SR-IOV를 지원하는 NIC에서 SR-IOV를 사용하도록 설정합니다.

-

SR-IOV를 지원하는 NIC에서 SR-IOV를 사용하지 않도록 설정합니다.

-

SR-IOV VF를 VF 리소스 풀로 관리합니다.

-

SR-IOV VF를 VM에 할당합니다.

-

SR-IOV VF를 구성합니다 (예: MAC 주소, VLAN, 속도).

-

테스트를 실행하여 SR-IOV가 자동 인증 키트의 일부로 지원되는지 확인합니다.

시스템 구성

SR-IOV를 지원하도록 하드웨어 플랫폼을 올바르게 구성합니다. 다음과 같은 기술이 필요합니다.

-

I/O MMU 가상화 (AMD-VI 및 Intel VT-d)

-

대체 라우팅 ID 해석 (ARI)

-

주소 변환 서비스 (ATS)

-

ACS (액세스 제어 서비스)

언급된 기술을 활성화하도록 BIOS를 구성하는 방법에 대한 자세한 내용은 시스템과 함께 제공된 설명서를 참조하십시오.

NIC에서 SR-IOV 네트워크를 사용하도록 설정합니다

Citrix Hypervisor 센터에서 네트워킹 탭의 새 네트워크 마법사를 사용하여 NIC에서 SR-IOV 네트워크를 만들고 사용하도록 설정합니다.

가상 인터페이스 (VM 수준) 에 SR-IOV 네트워크 할당

Citrix Hypervisor 센터의 VM 수준에서 네트워킹 탭의 가상 인터페이스 추가 마법사를 사용하여 SR-IOV 지원 네트워크를 해당 VM의 가상 인터페이스로 추가합니다. 자세한 내용은 새 네트워크 추가를 참조하십시오.

지원되는 NIC 및 게스트

지원되는 하드웨어 플랫폼 및 NIC 목록은 하드웨어 호환성 목록을 참조하십시오. 특정 게스트가 SR-IOV를 지원하는지 여부를 확인하려면 공급업체에서 제공하는 설명서를 참조하십시오.

제한 사항

-

레거시 드라이버(예: Intel I350 제품군)를 사용하는 특정 NIC의 경우 호스트를 재부팅하여 이러한 장치에서 SR-IOV를 사용하거나 사용하지 않도록 설정해야 합니다.

-

SR-IOV에서는 HVM 게스트만 지원됩니다.

-

서로 다른 유형의 NIC가 있는 풀 수준 SR-IOV 네트워크는 지원되지 않습니다.

-

동일한 NIC의 SR-IOV VF와 일반 VIF는 NIC 하드웨어 제한 사항으로 인해 서로 통신하지 못할 수 있습니다. 이러한 호스트가 통신할 수 있도록 하려면 통신에서 VF to VF 또는 VIF 대 VIF 패턴을 사용하고 VF 대 VIF 패턴을 사용하는지 확인합니다.

-

일부 SR-IOV VF의 서비스 품질 설정은 네트워크 속도 속도 제한을 지원하지 않으므로 적용되지 않습니다.

-

SR-IOV VF를 사용하는 VM에서는 라이브 마이그레이션, 일시 중단 및 체크포인트를 수행할 수 없습니다.

-

SR-IOV VF는 핫 플러깅을 지원하지 않습니다.

-

레거시 NIC 드라이버가 있는 일부 NIC의 경우 호스트를 다시 시작한 후에도 NIC에서 SR-IOV를 활성화할 수 없음을 나타내는 재부팅이 필요할 수 있습니다.

-

이전 릴리스에서 만든 VM은 Citrix Hypervisor 센터의 이 기능을 사용할 수 없습니다.

-

VM에 SR-IOV VF가 있는 경우 라이브 마이그레이션이 필요한 기능을 사용할 수 없습니다. 이는 VM이 물리적 SR-IOV 지원 NIC VF에 직접 연결되어 있기 때문입니다.

-

하드웨어 제한: SR-IOV 기능은 기능 수준 재설정 (FLR) 을 사용하여 하이퍼바이저에서 요청할 경우 컨트롤러를 사용하여 장치 기능을 100ms 이내의 초기 상태로 재설정합니다.

-

SR-IOV는 고가용성을 활용하는 환경에서 사용할 수 있습니다. 그러나 SR-IOV는 용량 계획에서 고려되지 않습니다. SR-IOV VF가 할당된 VM은 풀에 적절한 리소스가 있는 호스트가 있을 때 최선적으로 다시 시작됩니다. 이러한 리소스에는 올바른 네트워크에서 사용할 수 있는 SR-IOV와 무료 VF가 포함됩니다.

레거시 드라이버에 대해 SR-IOV VF 구성

일반적으로 NIC가 지원할 수 있는 최대 VF 수는 자동으로 결정될 수 있습니다. 레거시 드라이버(예: Intel I350 제품군)를 사용하는 NIC의 경우 제한은 드라이버 모듈 구성 파일 내에 정의됩니다. 한도는 수동으로 조정해야 할 수 있습니다. 최대값으로 설정하려면 편집기를 사용하여 파일을 열고 줄 시작을 변경하십시오.

## VFs-maxvfs-by-user:

<!--NeedCopy-->

예를 들어 igb 드라이버 편집 /etc/modprobe.d/igb.conf에서 읽을 수 있도록 최대 VF를 4로 설정하려면 다음을 수행하십시오.

## VFs-param: max_vfs

## VFs-maxvfs-by-default: 7

## VFs-maxvfs-by-user: 4

options igb max_vfs=0

<!--NeedCopy-->

참고:

값은

VFs-maxvfs-by-default행의 값보다 작거나 같아야 합니다.이 파일에서 다른 행은 변경하지 마십시오.

SR-IOV를 활성화하기 전에 변경하십시오.

CLI

SR-IOV 네트워크를 생성, 삭제, 표시하고 SR-IOV VF를 VM에 할당하는 방법에 대한 CLI 지침은 SR-IOV 명령을 참조하십시오.

발신 데이터 속도 (QoS) 제어

VM이 초당 전송할 수 있는 송신 데이터의 양을 제한하려면 VM VIF (가상 인터페이스) 에 대한 선택적 QoS(서비스 품질) 값을 설정합니다. 이 설정을 사용하면 보내는 패킷의 최대 전송 속도를 초당 킬로바이트 단위로 지정할 수 있습니다.

서비스 품질 값은 VM으로부터의 전송 속도를 제한합니다. 서비스 품질 설정은 VM이 수신할 수 있는 데이터의 양을 제한하지 않습니다. 이러한 제한이 필요한 경우 네트워크에서 들어오는 패킷 속도를 더 높게 제한하는 것이 좋습니다 (예: 스위치 수준).

풀에 구성된 네트워킹 스택에 따라 두 위치 중 하나에서 VM VIF (가상 인터페이스) 에 대한 서비스 품질 값을 설정할 수 있습니다. xe CLI를 사용하거나 Citrix Hypervisor 센터에서 이 값을 설정할 수 있습니다.

- Citrix Hypervisor 센터 가상 인터페이스의 속성 대화상자에서 서비스 품질 전송 속도 제한 값을 설정할 수 있습니다.

- xe 명령 다음 섹션의 명령을 사용하여 CLI를 사용하여 서비스 품질 (Quality of Service) 전송 속도를 설정할 수 있습니다.

QoS를 위한 CLI 명령의 예

CLI를 사용하여 VIF를 초당 100KB의 최대 전송 속도로 제한하려면 vif-param-set 명령을 사용합니다.

xe vif-param-set uuid=vif_uuid qos_algorithm_type=ratelimit

xe vif-param-set uuid=vif_uuid qos_algorithm_params:kbps=100

<!--NeedCopy-->

참고:

kbps파라미터는 초당 킬로비트 (kbps) 가 아니라 초당 킬로바이트 (kBps) 를 나타냅니다.

네트워킹 구성 옵션 변경

이 섹션에서는 Citrix Hypervisor 서버의 네트워킹 구성을 변경하는 방법에 대해 설명합니다. 여기에는 다음이 포함됩니다.

-

호스트 이름 변경 (즉, 도메인 이름 시스템 (DNS) 이름)

-

DNS 서버 추가 또는 삭제

-

IP 주소 변경

-

관리 인터페이스로 사용할 NIC 변경

-

서버에 새 물리적 NIC 추가

-

네트워크에 목적 추가

-

ARP 필터링 활성화 (스위치 포트 잠금)

호스트 이름

도메인 또는 DNS 이름이라고도 하는 시스템 호스트 이름은 풀 전체 데이터베이스에 정의되며 다음과 같이 xe host-set-hostname-live CLI 명령을 사용하여 변경됩니다.

xe host-set-hostname-live host-uuid=host_uuid host-name=host-name

<!--NeedCopy-->

기본 제어 도메인 호스트 이름은 새 호스트 이름을 반영하여 동적으로 변경됩니다.

DNS 서버

Citrix Hypervisor 서버의 IP 주소 지정 구성에서 DNS 서버를 추가하거나 삭제하려면 pif-reconfigure-ip 명령을 사용합니다. 예를 들어 정적 IP를 사용하는 PIF의 경우는 다음과 같습니다.

xe pif-reconfigure-ip uuid=pif_uuid mode=static DNS=new_dns_ip IP=IP netmask=netmask

<!--NeedCopy-->

독립 실행형 호스트의 IP 주소 구성 변경

xe CLI를 사용하여 네트워크 인터페이스 구성을 변경할 수 있습니다. 기본 네트워크 구성 스크립트를 직접 변경하지 마십시오.

PIF의 IP 주소 구성을 변경하려면 pif-reconfigure-ip CLI 명령을 사용합니다. pif-reconfigure-ip 명령의 매개 변수에 대한 자세한 내용은 pif-reconfigure-ip에서 확인하십시오. 리소스 풀의 호스트 IP 주소 변경에 대한 자세한 내용은 다음 섹션을 참조하십시오.

리소스 풀의 IP 주소 구성 변경

리소스 풀의 Citrix Hypervisor 서버에는 풀의 다른 호스트와의 관리 및 통신에 사용되는 단일 관리 IP 주소가 있습니다. 호스트의 관리 인터페이스 IP 주소를 변경하는 데 필요한 단계는 마스터 호스트와 다른 호스트에서 서로 다릅니다.

참고:

서버의 IP 주소 및 기타 네트워킹 매개 변수를 변경할 때는 주의해야 합니다. 네트워크 토폴로지 및 변경 사항에 따라 네트워크 스토리지에 대한 연결이 끊어질 수 있습니다. 이 경우 Citrix Hypervisor 센터의 저장소 복구 기능을 사용하거나

pbd-plugCLI 명령을 사용하여 스토리지를 다시 연결해야 합니다. 따라서 IP 구성을 변경하기 전에 서버에서 VM을 마이그레이션하는 것이 좋습니다.

pif-reconfigure-ip CLI 명령을 사용하여 IP 주소를 원하는 대로 설정합니다. pif-reconfigure-ip 명령의 매개 변수에 대한 자세한 내용은 pif-reconfigure-ip에서 확인하십시오.

xe pif-reconfigure-ip uuid=pif_uuid mode=DHCP

<!--NeedCopy-->

host-list CLI 명령을 사용하여 풀의 다른 모든 Citrix Hypervisor 서버가 표시되는지 확인하여 구성원 호스트가 마스터 호스트에 다시 연결되었는지 확인합니다.

xe host-list

<!--NeedCopy-->

마스터 Citrix Hypervisor 서버의 IP 주소를 변경하려면 추가 단계가 필요합니다. 이는 각 풀 구성원이 통신에 풀 마스터의 보급 IP 주소를 사용하기 때문입니다. 풀 멤버는 IP 주소가 변경될 때 마스터에 연락하는 방법을 모릅니다.

가능한 경우 풀의 수명주기 동안 변경될 가능성이 없는 전용 IP 주소를 풀 마스터에 사용하십시오.

pif-reconfigure-ip CLI 명령을 사용하여 IP 주소를 원하는 대로 설정합니다.

xe pif-reconfigure-ip uuid=pif_uuid mode=DHCP

<!--NeedCopy-->

풀 마스터의 IP 주소가 변경되면 모든 구성원 호스트가 마스터 호스트에 연결하지 못하면 비상 모드로 전환됩니다.

풀 마스터에서 pool-recover-slaves 명령을 사용하여 마스터가 각 풀 구성원에 연락하고 새 마스터 IP 주소를 알리도록 강제합니다.

xe pool-recover-slaves

<!--NeedCopy-->

관리 인터페이스

호스트에 Citrix Hypervisor를 설치하면 해당 NIC 중 하나가 관리 인터페이스로 지정됩니다. 이 NIC는 Citrix Hypervisor 관리 트래픽에 사용됩니다. 관리 인터페이스는 XenCenter 및 기타 관리 API를 호스트(예: Citrix Virtual Apps and Desktops)에 연결하고 호스트 사이에 통신하는 데 사용됩니다.

pif-list 명령을 사용하여 관리 인터페이스로 사용할 NIC에 해당하는 PIF를 확인합니다. 각 PIF의 UUID가 반환됩니다.

xe pif-list

<!--NeedCopy-->

pif-param-list 명령을 사용하여 관리 인터페이스에 사용되는 PIF의 IP 주소 지정 구성을 확인합니다. 필요한 경우 pif-reconfigure-ip 명령을 사용하여 사용할 PIF에 대한 IP 주소 지정을 구성합니다.

xe pif-param-list uuid=pif_uuid

<!--NeedCopy-->

host-management-reconfigure CLI 명령을 사용하여 관리 인터페이스에 사용되는 PIF 를 변경합니다. 이 호스트가 리소스 풀의 일부인 경우 구성원 호스트 콘솔에서 다음 명령을 실행해야 합니다.

xe host-management-reconfigure pif-uuid=pif_uuid

<!--NeedCopy-->

network-list 명령을 사용하여 풀의 모든 호스트에 대한 관리 인터페이스로 사용할 NIC에 해당하는 PIF 를 확인합니다. 풀 전체 네트워크의 UUID가 반환됩니다.

xe network-list

<!--NeedCopy-->

network-param-list 명령을 사용하여 풀에 있는 모든 호스트의 PIF UUID를 가져옵니다. pif-param-list 명령을 사용하여 관리 인터페이스의 PIF에 대한 IP 주소 지정 구성을 확인합니다. 필요한 경우 pif-reconfigure-ip 명령을 사용하여 사용할 PIF에 대한 IP 주소 지정을 구성합니다.

xe pif-param-list uuid=pif_uuid

<!--NeedCopy-->

pool-management-reconfigure CLI 명령을 사용하여 네트워크 목록에 나열된 관리 인터페이스에 사용되는 PIF를 변경합니다.

xe pool-management-reconfigure network-uuid=network_uuid

<!--NeedCopy-->

포트 80 사용 제한

포트 443을 통한 HTTPS 또는 포트 80을 통한 HTTP를 사용하여 Citrix Hypervisor와 통신할 수 있습니다. 보안상의 이유로 관리 인터페이스에서 TCP 포트 80을 닫을 수 있습니다. 기본적으로 포트 80은 여전히 열려 있습니다. 닫을 경우 관리 API를 사용하는 모든 외부 클라이언트는 포트 443을 통한 HTTPS를 사용하여 Citrix Hypervisor에 연결해야 합니다. 하지만 포트 80을 닫기 전에 모든 API 클라이언트(특히 Citrix Virtual Apps and Desktops)에서 포트 443을 통한 HTTPS를 사용할 수 있는지 확인하십시오.

포트 80을 닫으려면 https-only xe CLI 명령을 참조하십시오.

관리 액세스 사용 안 함

관리 콘솔에 대한 원격 액세스를 완전히 비활성화하려면 host-management-disable CLI 명령을 사용합니다.

경고:

관리 인터페이스를 사용하지 않도록 설정한 경우 물리적 호스트 콘솔에 로그인하여 관리 작업을 수행해야 합니다. 관리 인터페이스를 사용하지 않도록 설정하면 Citrix Hypervisor 센터와 같은 외부 인터페이스가 작동하지 않습니다.

새 물리적 NIC 추가

- 일반적인 방법으로 Citrix Hypervisor 서버에 새 물리적 NIC를 설치합니다.

- Citrix Hypervisor 서버를 다시 시작합니다.

-

다음 명령을 사용하여 해당 Citrix Hypervisor 서버의 모든 물리적 NIC를 나열합니다.

xe pif-list host-uuid=<host_uuid> -

추가 NIC가 보이지 않는 경우 다음 명령을 사용하여 새 물리적 인터페이스를 검색합니다.

xe pif-scan host-uuid=<host_uuid>이 명령은 새 NIC에 대한 새 PIF 개체를 만듭니다.

-

Citrix Hypervisor 서버의 물리적 NIC를 다시 나열하여 새 NIC가 표시되는지 확인합니다.

xe pif-list host-uuid=<host_uuid> -

새 PIF는 처음에 연결 끊김(

currently-attached ( RO): false)으로 표시됩니다. 불러오려면 다음 명령을 사용하십시오.xe pif-plug uuid=<uuid_of_pif>

아니면 XenCenter를 사용하여 새 NIC를 다시 스캔할 수도 있습니다. 자세한 내용은 XenCenter 설명서의 NIC 구성을 참조하십시오.

물리적 NIC 제거

NIC를 제거하기 전에 해당 PIF의 UUID를 알고 있는지 확인하십시오. 일반적인 방법으로 Citrix Hypervisor 서버에서 물리적 NIC를 제거합니다. 서버를 다시 시작한 후 xe CLI 명령 pif-forget uuid=<UUID>을 실행하여 PIF 객체를 제거합니다.

네트워크에 목적 추가

네트워크 용도는 네트워크에 추가 기능을 추가하는 데 사용될 수 있습니다. 예를 들어 네트워크를 사용하여 NBD 연결을 만들 수 있습니다.

네트워크 용도를 추가하려면 xe network-param-add 명령을 사용합니다.

xe network-param-add param-name=purpose param-key=purpose uuid=network-uuid

<!--NeedCopy-->

네트워크 용도를 삭제하려면 xe network-param-remove 명령을 사용합니다.

xe network-param-remove param-name=purpose param-key=purpose uuid=network-uuid

<!--NeedCopy-->

현재 네트워크 용도에 사용할 수 있는 값은 nbd 및 insecure_nbd입니다. 자세한 내용은 Citrix Hypervisor 변경 블록 추적 가이드를 참조하십시오.

스위치 포트 잠금 사용

Citrix Hypervisor 스위치 포트 잠금 기능을 사용하면 사용자에게 할당되지 않은 MAC 또는 IP 주소가 있는 것처럼 가장하는 기능을 제한하여 알 수 없거나 신뢰할 수 없거나 잠재적으로 적대적인 VM에서 전송되는 트래픽을 제어할 수 있습니다. 포트 잠금 명령을 사용하여 기본적으로 네트워크의 모든 트래픽을 차단하거나 개별 VM에서 트래픽을 보낼 수 있는 특정 IP 주소를 정의할 수 있습니다.

스위치 포트 잠금은 내부 위협이 우려되는 환경에서 퍼블릭 클라우드 서비스 공급자를 위해 설계된 기능입니다. 이 기능은 각 VM이 인터넷에 연결된 공용 IP 주소를 갖는 네트워크 아키텍처를 보유한 퍼블릭 클라우드 서비스 공급자를 지원합니다. 클라우드 테넌트는 신뢰할 수 없으므로 스푸핑 보호와 같은 보안 조치를 사용하여 테넌트가 클라우드의 다른 가상 컴퓨터를 공격할 수 없도록 할 수 있습니다.

스위치 포트 잠금을 사용하면 모든 테넌트 또는 게스트가 동일한 계층 2 네트워크를 사용할 수 있도록 하여 네트워크 구성을 단순화할 수 있습니다.

포트 잠금 명령의 가장 중요한 기능 중 하나는 신뢰할 수 없는 게스트가 보내는 트래픽을 제한할 수 있다는 것입니다. 이렇게 하면 게스트가 실제로 소유하지 않은 MAC 또는 IP 주소가 있는 것처럼 가장할 수 있는 기능이 제한됩니다. 특히 이러한 명령을 사용하여 게스트가 다음 작업을 수행하지 못하도록 할 수 있습니다.

-

Citrix Hypervisor 관리자가 사용할 수 있도록 지정한 IP 또는 MAC 주소 이외의 IP 또는 MAC 주소를 요청하는 경우

-

다른 VM의 트래픽 가로채기, 스푸핑 또는 중단

요구 사항

-

Citrix Hypervisor 스위치 포트 잠금 기능은 Linux 브리지 및 vSwitch 네트워킹 스택에서 지원됩니다.

-

환경에서 RBAC (역할 기반 액세스 제어) 를 사용하도록 설정하는 경우 스위치 포트 잠금을 구성하는 사용자는 적어도 풀 운영자 또는 풀 관리자 역할이 있는 계정으로 로그인해야 합니다. 사용자 환경에서 RBAC를 사용하도록 설정하지 않은 경우 사용자는 풀 마스터의 루트 계정으로 로그인해야 합니다.

-

스위치 포트 잠금 명령을 실행할 때 네트워크는 온라인 상태이거나 오프라인 상태일 수 있습니다.

-

Windows 게스트의 경우 XenServer VM Tools가 게스트에 설치된 경우에만 연결이 끊긴 네트워크 아이콘이 나타납니다.

참고

스위치 포트 잠금 구성이 없으면 VIF는 “network_default”로 설정되고 네트워크는 “unlocked”로 설정됩니다.“

타사 컨트롤러가 환경에서 사용 중인 경우에는 스위치 포트 잠금 구성이 지원되지 않습니다.

스위치 포트 잠금은 클라우드 테넌트가 다음을 방해하지 않습니다.

-

다른 테넌트/사용자에 대해 IP 수준 공격 수행. 그러나 스위치 포트 잠금이 구성된 상태에서 클라이언트 테넌트가 클라우드의 다른 테넌트 또는 사용자를 가장하거나 다른 사용자를 위한 트래픽의 가로채기를 시작하여 IP 수준 공격을 수행하려고 할 경우에는 스위치 포트 잠금을 통해 이를 방지할 수 있습니다.

-

네트워크 리소스 고갈.

-

브로드캐스트 MAC 주소 또는 알 수 없는 대상 MAC 주소에 대한 일반적인 스위치 대량 유입 동작을 통해 다른 가상 컴퓨터를 위한 일부 트래픽 수신

마찬가지로 스위치 포트 잠금은 VM이 트래픽을 보낼 수 있는 위치를 제한하지 않습니다.

구현 노트

명령줄 또는 Citrix Hypervisor API를 사용하여 스위치 포트 잠금 기능을 구현할 수 있습니다. 그러나 자동화가 주요 관건인 대규모 환경에서 가장 일반적인 구현 방법은 API를 사용하는 것입니다.

예제

이 섹션에서는 스위치 포트 잠금을 통해 특정 유형의 공격을 방지하는 방법을 보여 주는 예제를 제공합니다. 이러한 예제에서 VM-c는 악의적인 테넌트((테넌트 C)가 공격을 위해 임대 및 사용하는 가상 컴퓨터입니다. VM-a와 VM-b는 비공격 테넌트가 임대한 가상 컴퓨터입니다.

예 1: 스위치 포트 잠금으로 ARP 스푸핑 방지를 방지하는 방법:

ARP 스푸핑은 공격자가 자신의 MAC 주소를 다른 노드의 IP 주소와 연결하려고 시도했음을 나타내는 데 사용됩니다. ARP 스푸핑으로 인해 노드의 트래픽이 공격자에게 대신 전송될 수 있습니다. 이 목표를 달성하기 위해 공격자는 가짜 (스푸핑된) ARP 메시지를 이더넷 LAN에 보냅니다.

시나리오:

VM-a (가상 시스템 A) 는 VM-B의 IP 주소로 주소를 지정하여 VM-A에서 VM-b (가상 시스템 B) 로 IP 트래픽을 전송하려고 합니다. 가상 머신 C의 소유자가 ARP 스푸핑을 사용하여 VM-c가 실제로 VM-b인 것처럼 가장하려고 합니다.

-

VM-c는 ARP 응답의 예측 스트림을 VM-a로 보냅니다. ARP는 응답의 MAC 주소 (c_MAC) 가 IP 주소 B_IP와 연결되어 있다고 주장합니다.

결과: 관리자가 스위치 포트 잠금을 사용하도록 설정했기 때문에 스위치 포트 잠금을 사용하도록 설정하면 가장이 방지되므로 이러한 패킷이 모두 삭제됩니다.

-

VM-b는 VM-a에 ARP 회신을 전송하여 회신의 MAC 주소(b_MAC)가 IP 주소 b_IP와 연결되어 있는 것으로 주장합니다.

결과: VM-a는 VM-b의 ARP 응답을 수신합니다.

예 2: IP 스푸핑 방지:

IP 주소 스푸핑은 위조된 소스 IP 주소로 IP (인터넷 프로토콜) 패킷을 생성하여 패킷의 ID를 숨기는 프로세스입니다.

시나리오:

테넌트 C가 자격 증명을 위장하기 위해 원격 시스템에서 호스트 호스트 C를 사용하여 서비스 거부 공격을 수행하려고 합니다.

시도 1:

테넌트 C는 호스트 C의 IP 주소와 MAC 주소를 VM-A의 IP 및 MAC 주소 (A_IP 및 A_MAC) 로 설정합니다. 테넌트 C는 호스트-C에 원격 시스템으로 IP 트래픽을 전송하라고 지시합니다.

결과: 호스트-C 패킷이 삭제됩니다. 이는 관리자가 스위치 포트 잠금을 활성화했기 때문입니다. 스위치 포트 잠금을 사용하도록 설정하면 가장이 방지되므로 Host-C 패킷이 삭제됩니다.

시도 2:

테넌트 C는 호스트-C의 IP 주소를 VM-A의 IP 주소 (a_IP) 로 설정하고 원래 C_Mac을 유지합니다.

테넌트 C는 호스트-C에 원격 시스템으로 IP 트래픽을 전송하라고 지시합니다.

결과: 호스트-C 패킷이 삭제됩니다. 이는 관리자가 스위치 포트 잠금을 사용하도록 설정하여 가장이 방지되기 때문입니다.

예 3: 웹 호스팅:

시나리오:

Alice는 인프라 관리자입니다.

테넌트 중 한 명인 테넌트 B는 VM-b에서 여러 웹 사이트를 호스팅하고 있습니다. 각 웹 사이트에는 동일한 VIF (가상 네트워크 인터페이스) 에서 호스팅되는 고유한 IP 주소가 필요합니다.

Alice는 호스트-B의 VIF를 단일 MAC으로 잠그되 여러 IP 주소를 허용하도록 다시 구성합니다.

스위치 포트 잠금 작동 방식

스위치 포트 잠금 기능을 사용하면 두 수준 중 하나 이상에서 패킷 필터링을 제어할 수 있습니다.

-

VIF 수준. VIF에서 구성한 설정에 따라 패킷 필터링 방식이 결정됩니다. VM이 트래픽을 전송하는 것을 방지하도록 VIF를 설정하거나, 할당된 IP 주소를 사용하는 트래픽만 전송할 수 있도록 VIF를 제한하거나, VM이 VIF에 연결된 네트워크의 모든 IP 주소로 트래픽을 전송하는 것을 허용할 수 있습니다.

-

네트워크 수준. Citrix Hypervisor 네트워크는 패킷이 필터링되는 방식을 결정합니다. VIF의 잠금 모드가

network_default로 설정된 경우 네트워크 수준 잠금 설정을 참조하여 허용할 트래픽을 결정합니다.

이 기능은 사용하는 네트워크 스택에 관계없이 동일하게 작동합니다. 그러나 다음 섹션에서 자세히 설명한 것처럼 Linux 브리지는 IPv6의 스위치 포트 잠금을 완전히 지원하지 않습니다.

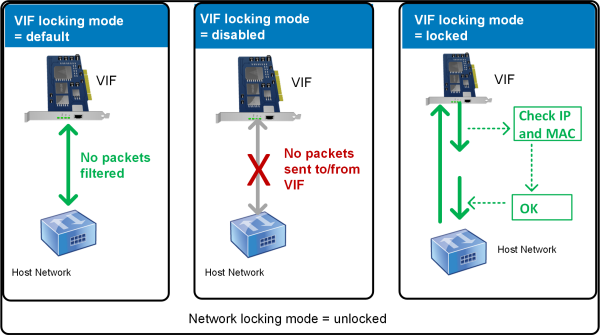

VIF 잠금 모드 상태

Citrix Hypervisor 스위치 포트 잠금 기능은 4가지 다른 상태로 VIF를 구성할 수 있는 잠금 모드를 제공합니다. 이러한 상태는 VIF가 실행 중인 가상 컴퓨터에 연결된 경우에만 적용됩니다.

-

Network_default. VIF의 상태가

network_default로 설정된 경우 Citrix Hypervisor 네트워크의default-locking-mode매개 변수를 사용하여 VIF를 통과하는 패킷을 필터링할지 여부나 방법을 결정합니다. 이 동작은 연결된 네트워크의 네트워크 기본 잠금 모드 매개 변수가 disabled로 설정되어 있는지 unlocked로 설정되어 있는지에 따라 달라집니다.-

default-locking-mode=disabled, Citrix Hypervisor는 VIF가 모든 트래픽을 삭제하도록 필터링 규칙을 적용합니다.-

default-locking-mode=unlocked, Citrix Hypervisor는 VIF와 연결된 모든 필터링 규칙을 제거합니다. 기본적으로 기본 잠금 모드 매개 변수는unlocked로 설정되어 있습니다.default-locking-mode매개 변수에 대한 자세한 내용은 네트워크 명령을 참조하십시오.네트워크의 기본 잠금 모드는 잠금 상태가

network_default가 아닌 연결된 VIF에는 영향을 주지 않습니다.참고:

활성 VIF가 연결된 네트워크의

default-locking-mode는 변경할 수 없습니다. -

Locked. Citrix Hypervisor는 지정된 MAC 및 IP 주소에서 송수신된 트래픽만 VIF를 통해 전송될 수 있도록 필터링 규칙을 적용합니다. 이 모드에서 IP 주소가 지정되지 않은 경우 VM은 해당 네트워크에서 해당 VIF를 통해 트래픽을 보낼 수 없습니다.

VIF가 트래픽을 허용하는 IP 주소를 지정하려면

ipv4_allowed또는ipv6_allowed매개 변수를 사용하여 IPv4 또는 IPv6 IP 주소를 사용합니다. 그러나 Linux 브리지를 구성한 경우에는 IPv6 주소를 입력하지 마십시오.Linux 브리지가 활성 상태일 때 Citrix Hypervisor를 사용하면 IPv6 주소를 입력할 수 있습니다. 그러나 Citrix Hypervisor는 입력된 IPv6 주소를 기준으로 필터링할 수 없습니다. 그 이유는 Linux 브리지에 NDP (인접 요소 검색 프로토콜) 패킷을 필터링하는 모듈이 없기 때문입니다. 따라서 완벽한 보호를 구현할 수 없으며 게스트는 NDP 패킷을 위조하여 다른 게스트를 가장할 수 있습니다. 따라서 IPv6 주소를 하나라도 지정하면 Citrix Hypervisor를 사용하여 모든 IPv6 트래픽이 VIF를 통과할 수 있습니다. IPv6 주소를 지정하지 않으면 Citrix Hypervisor는 IPv6 트래픽이 VIF로 전달되는 것을 허용하지 않습니다.

-

잠금이 해제되었습니다. 모든 네트워크 트래픽이 VIF를 통과할 수 있습니다. 즉, VIF에서 들어오고 나가는 모든 트래픽에 필터가 적용되지 않습니다.

-

사용 안 함. 트래픽이 VIF를 통과할 수 없습니다. 즉, Citrix Hypervisor는 VIF가 모든 트래픽을 삭제하도록 필터링 규칙을 적용합니다.

스위치 포트 잠금 구성

이 절에서는 다음 세 가지 절차에 대해 설명합니다.

-

특정 IP 주소를 사용하도록 VIF 제한

-

기존의 제한된 목록에 IP 주소를 추가합니다. 예를 들어 VM이 실행 중이고 네트워크에 연결되어 있을 때 VIF에 IP 주소를 추가합니다 (예: 네트워크를 일시적으로 오프라인 상태로 전환하는 경우).

-

기존의 제한된 목록에서 IP 주소 제거

VIF의 잠금 모드가 locked로 설정된 경우 ipv4-allowed 또는 ipv6-allowed 매개 변수에 지정된 주소만 사용할 수 있습니다.

비교적 드물기는 하지만 일부 경우에는 VIF의 IP 주소가 둘 이상일 수 있으므로 하나의 VIF에 대해 여러 개의 IP 주소를 지정할 수 있습니다.

VIF가 연결되기 전이나 후에 (또는 VM이 시작됨) 이러한 절차를 수행할 수 있습니다.

다음 명령을 실행하여 기본 잠금 모드를 locked로 변경합니다(VIF가 아직 해당 모드를 사용하지 않고 있는 경우).

xe vif-param-set uuid=vif-uuid locking-mode=locked

<!--NeedCopy-->

vif-uuid는 트래픽을 전송하도록 허용할 VIF의 UUID를 나타냅니다. UUID를 얻으려면 호스트에서 xe vif-list 명령을 실행합니다. vm-uuid는 정보가 표시되는 가상 시스템을 나타냅니다. 장치 ID는 VIF의 장치 번호를 나타냅니다.

vif-param-set 명령을 실행하여 가상 시스템이 트래픽을 전송할 수 있는 IP 주소를 지정합니다. 다음 중 하나 이상을 수행합니다.

-

하나 이상의 IPv4 IP 주소 대상을 지정합니다. 예:

xe vif-param-set uuid=vif-uuid ipv4-allowed=comma separated list of ipv4-addresses <!--NeedCopy--> -

하나 이상의 IPv6 IP 주소 대상을 지정합니다. 예:

xe vif-param-set uuid=vif-uuid ipv6-allowed=comma separated list of ipv6-addresses <!--NeedCopy-->

앞의 예제에서 보여 준 것처럼 여러 개의 IP 주소를 쉼표로 구분하여 지정할 수 있습니다.

특정 IP 주소를 사용하도록 VIF를 제한하는 절차를 수행한 후 VIF에서 사용할 수 있는 IP 주소를 하나 이상 추가할 수 있습니다.

vif-param-add 명령을 실행하여 IP 주소를 기존 목록에 추가합니다. 다음 중 하나 이상을 수행합니다.

-

IPv4 IP 주소를 지정합니다. 예:

xe vif-param-add uuid=vif-uuid ipv4-allowed=comma separated list of ipv4-addresses <!--NeedCopy--> -

IPv6 IP 주소를 지정합니다. 예:

xe vif-param-add uuid=vif-uuid ipv6-allowed=comma separated list of ipv6-addresses <!--NeedCopy-->

두 개 이상의 IP 주소를 사용하도록 VIF를 제한하는 경우 목록에서 해당 IP 주소 중 하나를 삭제할 수 있습니다.

vif-param-remove 명령을 실행하여 기존 목록에서 IP 주소를 삭제합니다. 다음 중 하나 이상을 수행합니다.

-

삭제할 IPv4 IP 주소를 지정합니다. 예:

xe vif-param-remove uuid=vif-uuid ipv4-allowed=comma separated list of ipv4-addresses <!--NeedCopy--> -

삭제할 IPv6 IP 주소를 지정합니다. 예:

xe vif-param-remove uuid=vif-uuid ipv6-allowed=comma separated list of ipv6-addresses <!--NeedCopy-->

가상 시스템이 특정 네트워크에서 트래픽을 보내거나 받지 못하도록 방지

다음 절차에서는 가상 컴퓨터가 특정 VIF를 통해 통신하지 못하도록 합니다. VIF가 특정 Citrix Hypervisor 네트워크에 연결되면 이 절차를 사용하여 가상 컴퓨터가 특정 네트워크에서 트래픽을 보내거나 받지 못하도록 할 수 있습니다. 이렇게 하면 전체 네트워크를 사용하지 않도록 설정할 때보다 더 세부적인 수준으로 제어할 수 있습니다.

CLI 명령을 사용하는 경우 VIF의 잠금 모드를 설정하기 위해 VIF를 분리할 필요가 없습니다. VIF가 실행되는 동안 이 명령은 필터링 규칙을 변경합니다. 이 경우 네트워크 연결은 여전히 존재하는 것처럼 보이지만 VIF는 VM에서 보내려는 패킷을 모두 삭제합니다.

팁:

VIF의 UUID를 찾으려면 호스트에서 xe

vif-list명령을 실행합니다. 장치 ID는 VIF의 장치 번호를 나타냅니다.

VIF가 트래픽을 수신하지 못하도록 하려면 VM의 트래픽 수신을 중지할 네트워크에 연결된 VIF를 사용하지 않도록 설정합니다.

xe vif-param-set uuid=vif-uuid locking-mode=disabled

<!--NeedCopy-->

VM의 네트워킹 탭에서 가상 네트워크 인터페이스를 선택하고 비활성화를 클릭하여 Citrix Hypervisor 센터에서 VIF를 사용하지 않도록 설정할 수도 있습니다.

IP 주소에 대한 VIF 제한 제거

기본 (원래) 잠금 모드 상태로 되돌리려면 다음 절차를 따르십시오. 기본적으로 VIF를 만들 때 Citrix Hypervisor는 특정 IP 주소를 사용하도록 제한되지 않도록 VIF를 구성합니다.

VIF를 잠금 해제된 상태로 되돌리려면 VIF 기본 잠금 모드를 잠금 해제됨으로 변경합니다. 해당 모드를 아직 사용하지 않는 경우 다음 명령을 실행합니다.

xe vif-param-set uuid=vif_uuid locking-mode=unlocked

<!--NeedCopy-->

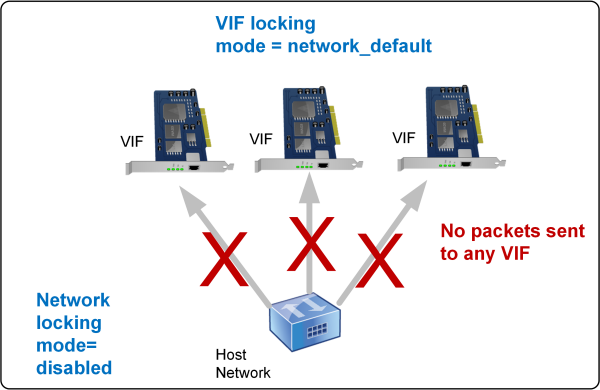

클라우드에서 VIF 잠금 모드 구성 간소화

각 VIF에 대해 VIF 잠금 모드 명령을 실행하는 대신 모든 VIF가 기본적으로 사용되지 않도록 설정할 수 있습니다. 이렇게 하려면 네트워크 수준에서 패킷 필터링을 변경해야 합니다. 패킷 필터링을 변경하면 이전 섹션 스위치 포트 잠금의 작동 방식에 설명된 대로 Citrix Hypervisor 네트워크가 패킷이 필터링되는 방식을 결정합니다.

특히 네트워크 default-locking-mode 설정에 따라 기본 설정이 있는 새 VIF의 작동 방식이 결정됩니다. VIF의 locking-mode가 default로 설정될 때마다 VIF는 네트워크 잠금 모드(default-locking-mode)를 참조하여 VIF를 통과하는 패킷을 필터링할지 여부나 방법을 결정합니다.

-

잠금이 해제되었습니다. 네트워크

default-locking-mode매개 변수를unlocked로 설정하면 Citrix Hypervisor를 사용하여 VM이 VIF가 연결된 네트워크의 모든 IP 주소로 트래픽을 보낼 수 있습니다. -

사용 안 함.

default-locking-mode매개 변수를disabled로 설정하면 Citrix Hypervisor는 VIF가 모든 트래픽을 삭제하도록 필터링 규칙을 적용합니다.

기본적으로 Citrix Hypervisor 센터에서 만들고 CLI를 사용하여 만든 모든 네트워크에 대한 default-locking-mode가 unlocked로 설정됩니다.

VIF의 잠금 모드를 default(network_default) 로 설정하면 특정 네트워크에 연결되는 새로 생성된 모든 VIF에 대해 네트워크 수준에서 기본 기본 구성을 만들 수 있습니다.

이 그림에서는 VIF locking-mode가 기본 설정(network_default)으로 설정된 경우 VIF가 네트워크 default-locking-mode를 사용하여 동작을 확인하는 방법을 보여 줍니다.

예를 들어 기본적으로 VIF는 locking-mode가 network_default로 설정된 상태로 만들어집니다. 네트워크의 default-locking-mode=disabled를 설정하면 잠금 모드를 구성하지 않은 모든 새 VIF가 비활성화됩니다. VIF는 (a) 개별 VIF의 locking-mode 매개 변수를 변경하거나 (b) 명시적으로 VIF의 locking-mode를 잠금 해제됨으로 설정할 때까지 비활성화된 상태로 유지됩니다. 이 기능은 특정 VM을 충분히 신뢰하여 트래픽을 필터링하지 않으려는 경우에 유용합니다.

네트워크의 기본 잠금 모드 설정을 변경하려면:

네트워크를 만든 후 다음 명령을 실행하여 기본 잠금 모드를 변경합니다.

xe network-param-set uuid=network-uuid default-locking-mode=[unlocked|disabled]

<!--NeedCopy-->

참고:

네트워크의 UUID를 가져오려면 xe

network-list명령을 실행합니다. 이 명령은 명령을 실행한 호스트의 모든 네트워크에 대한 UUID를 표시합니다.

네트워크의 기본 잠금 모드 설정을 확인하려면:

다음 명령 중 하나를 실행합니다.

xe network-param-get uuid=network-uuid param-name=default-locking-mode

<!--NeedCopy-->

또는

xe network-list uuid=network-uuid params=default-locking-mode

<!--NeedCopy-->

VIF 트래픽 필터링에 네트워크 설정 사용

다음 절차에서는 가상 컴퓨터의 VIF에 네트워크 자체의 Citrix Hypervisor 네트워크 default-locking-mode 설정을 사용하여 트래픽을 필터링하는 방법을 결정하도록 지시합니다.

-

다음 명령을 실행하여 VIF 잠금 상태를 (이미 해당 모드를 사용하고 있지 않은 경우)

network_default로 변경합니다.xe vif-param-set uuid=vif_uuid locking-mode=network_default <!--NeedCopy--> -

다음 명령을 실행하여 기본 잠금 모드를 (이미 해당 모드를 사용하고 있지 않은 경우)

unlocked로 변경합니다.xe network-param-set uuid=network-uuid default-locking-mode=unlocked <!--NeedCopy-->