-

-

SameSite cookie 属性的配置支持

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

SameSite cookie 属性的配置支持

SameSite 属性指示浏览器能够将 cookie 用于跨站点环境还是仅用于同一站点环境。此外,如果应用程序打算在跨站点上下文中访问,则只能通过 HTTPS 连接进行访问。有关详细信息,请参阅 RFC6265。

截至 2020 年 2 月,Citrix ADC 中没有明确设置 SameSite 属性。浏览器采用了默认值 (None)。未设置 SameSite 属性不会影响 Citrix Gateway 以及身份验证、授权和审核部署。

随着某些浏览器的升级,例如 Google Chrome 80,cookie 的默认跨域行为会发生变化。可以将 SameSite 属性设置为以下值之一。Google Chrome 的默认值设置为 Lax。对于其他浏览器的某些版本,SameSite 属性的默认值可能仍设置为 None。

- 无:表示浏览器仅在安全连接时在跨站点上下文中使用 cookie。

- Lax: 表示浏览器对同一域和跨站点的请求使用 Cookie。对于跨站点,只有像 GET 请求这样的安全 HTTP 方法才能使用 cookie。例如,一个子域 abc.example.com 的 GET 请求可以使用 GET 读取另一个子域 xyz.example.com 的 cookie。 对于跨站点,仅使用安全 HTTP 方法,因为安全 HTTP 方法不会更改服务器状态。有关详细信息,请参阅https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/Set-Cookie/SameSite#lax

- Strict(严格):仅在同一站点环境中使用 cookie。

如果 cookie 中没有 SameSite 属性,Google Chrome 将假定 SameSite = Lax 的功能。 因此,对于需要浏览器插入 Cookie 的跨站点上下文的 iframe 中的部署,Google Chrome 不会共享跨站点的 Cookie。因此,Web 站点中的 iframe 可能无法加载。

配置 SameSite cookie 属性

名为 SameSite 的新 cookie 属性将添加到 VPN 以及身份验证、授权和审核虚拟服务器中。可以在全局级别和虚拟服务器级别设置此属性。

要配置 SameSite 属性,必须执行以下操作:

- 为虚拟服务器设置 SameSite 属性

- 将 cookie 绑定到 patset(如果浏览器丢弃跨站 cookie)

使用 CLI 设置 SameSite 属性

要在虚拟服务器级别设置 SameSite 属性,请使用以下命令。

set vpn vserver VP1 -SameSite [STRICT | LAX | None]

set authentication vserver AV1 -SameSite [STRICT | LAX | None]

<!--NeedCopy-->

要在全局级别设置 SameSite 属性,请使用以下命令。

set aaa parameter -SameSite [STRICT | LAX | None]

set vpn parameter -SameSite [STRICT | LAX | None]

<!--NeedCopy-->

注意:虚拟服务器级别设置的优先级高于全局级别设置。Citrix 建议在虚拟服务器级别设置 SameSite cookie 属性。

使用 CLI 将 cookie 绑定到 patset

如果浏览器丢弃跨站点 cookie,您可以将该 cookie 字符串绑定到现有 ns_cookies_SameSite patset,以便将 SameSite 属性添加到 cookie 中。

示例:

bind patset ns_cookies_SameSite "NSC_TASS"

bind patset ns_cookies_SameSite "NSC_TMAS"

<!--NeedCopy-->

使用 GUI 设置 SameSite 属性

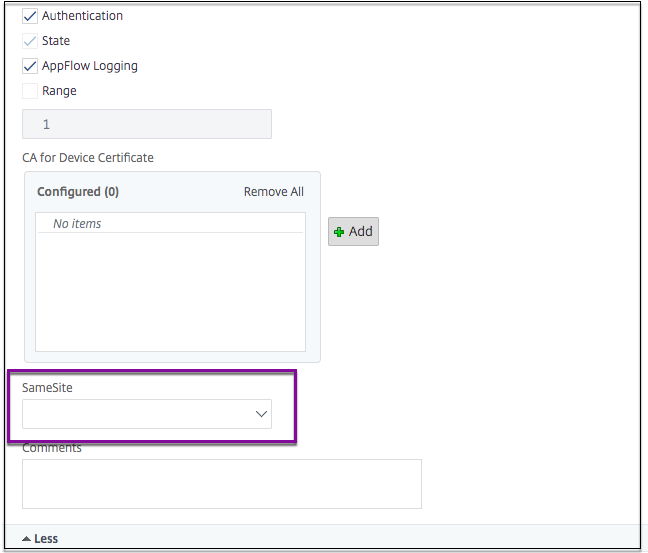

要在虚拟服务器级别设置 SameSite 属性,请执行以下操作:

- 导航到 安全 > AAA — 应用程序流量 > 虚拟服务器。

- 选择虚拟服务器,然后单击 Edit(编辑)。

- 单击 Basic Settings(基本设置)部分中的编辑图标,然后单击 More(更多)。

- 在 SameSite 中,根据需要选择该选项。

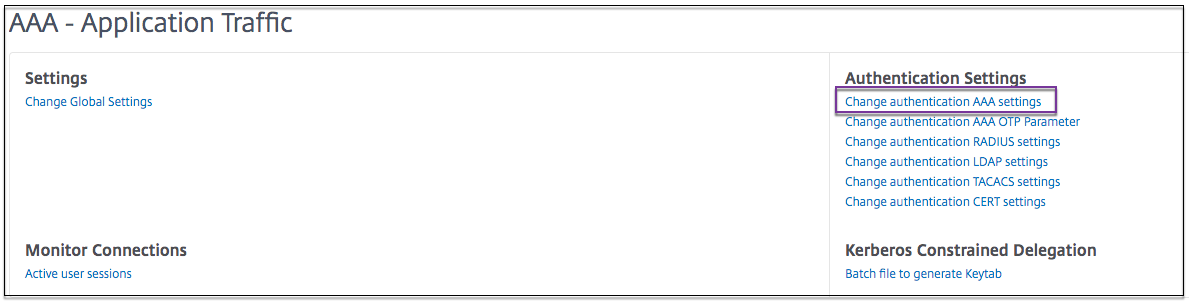

要在全局级别设置 SameSite 属性,请执行以下操作:

-

导航到 Security(安全)> AAA - Application Traffic(AAA - 应用程序流量)> Change Authentication Settings(更改身份验证设置)。

-

在 Configure AAA Parameter(配置 AAA 参数)页面中,单击 SameSite 列表,然后根据需要选择该选项。

共享

共享

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.