配置 SAML 单点登录

要跨服务提供商托管的应用程序提供单点登录功能,可以在 SAML SP 上配置 SAML 单点登录。

使用命令行接口配置 SAML 单点登录

-

配置 SAML SSO 配置文件。

示例

在以下命令中, 示例 是具有来自 SharePoint 门户的 Web 链接的负载平衡虚拟服务器。Nssp.example.com 是用于平衡 SharePoint 服务器负载的流量管理虚拟服务器。

add tm samlSSOProfile tm-saml-sso -samlSigningCertName nssp -assertionConsumerServiceURL "https://nssp2.example.com/cgi/samlauth" -relaystateRule "\\"https://nssp2.example.com/samlsso.html\\"" -sendPassword ON -samlIssuerName nssp.example.com <!--NeedCopy--> -

将 SAML SSO 配置文件与流量操作相关联。

示例

以下命令将启用 SSO,并将在上面创建的 SAML SSO 配置文件绑定到流量操作。

add tm trafficAction html_act -SSO ON -samlSSOProfile tm-saml-sso <!--NeedCopy--> -

配置指定何时必须运行操作的流量策略。

示例

以下命令将流量操作与流量策略相关联。

add tm trafficPolicy html_pol "HTTP.REQ.URL.CONTAINS(\\"abc.html\\")" html_act <!--NeedCopy--> -

将之前创建的流量策略绑定到流量管理虚拟服务器(负载平衡或内容交换)。或者,可以在全局范围内关联流量策略。

注意

此流量管理虚拟服务器必须与与 SAML 操作关联的相关身份验证虚拟服务器关联。

bind lb vserver lb1_ssl -policyName html_pol -priority 100 -gotoPriorityExpression END -type REQUEST <!--NeedCopy-->

使用 GUI 配置 SAML 单点登录

要配置 SAML 单点登录,您需要定义 SAML SSO 配置文件、流量配置文件和流量策略,并将流量策略绑定到流量管理虚拟服务器或全局绑定到 NetScaler 设备。

-

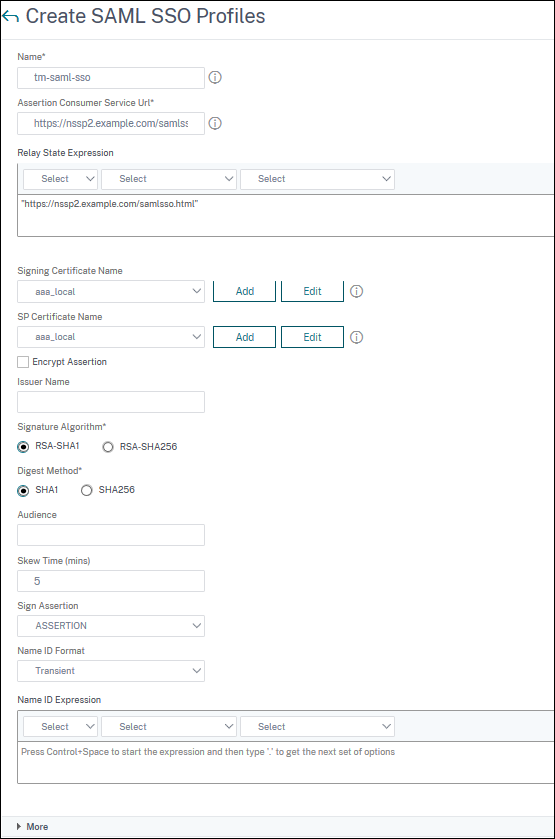

导航到 Security(安全)> AAA - Application Traffic(AAA - 应用程序流量) > Policies(策略)> Traffic(流量)> SAML SSO Profiles(SAML SSO 配置文件),然后单击 Add(添加)。

-

在 Create SAML SSO Profiles(创建 SAML SSO 配置文件)页面上,输入以下字段的值,然后单击 Create(创建)。

- Name(名称)- SAML SSO 配置文件的名称

- Assertion Consumer Service Url(断言使用者服务 URL)- 断言要发送到的 URL

- Signing Certificate Name(签名证书名称)- 用于对断言进行签名的 SSL 证书的名称

- SP Certificate Name(SP 证书名称)- 用于加密断言的对等方/接收方的 SSL 证书的名称

- 发行者名称-从 NetScaler 发送到 IdP 的请求中使用的名称,用于唯一识别 NetScaler

- Signature Algorithm(签名算法)- 用于签名/验证 SAML 事务的算法

- 摘要方法-用于计算/验证 SAML 事务摘要的算法

- Audience(受众)- IdP 发送的断言适用的受众。这通常是表示服务提供商的实体名称或 URL

- Audience(受众)- IdP 发送的断言适用的受众。这通常是表示服务提供商的实体名称或 URL

- Skew Time (mins)(倾斜时间(分钟))- 断言有效的当前时间两侧的分钟数

- 签名断言-在 NetScaler IdP 发送断言时对部分断言进行签名的选项。根据用户的选择,可以dui 断言或响应或两者进行签名,或者不签名。

- Name ID Format(名称 ID 格式)- 在断言中发送的名称标识符的格式

- 名称 ID 表达式-为获取要在断言中发送的 NameIdentifier 而计算的表达式

-

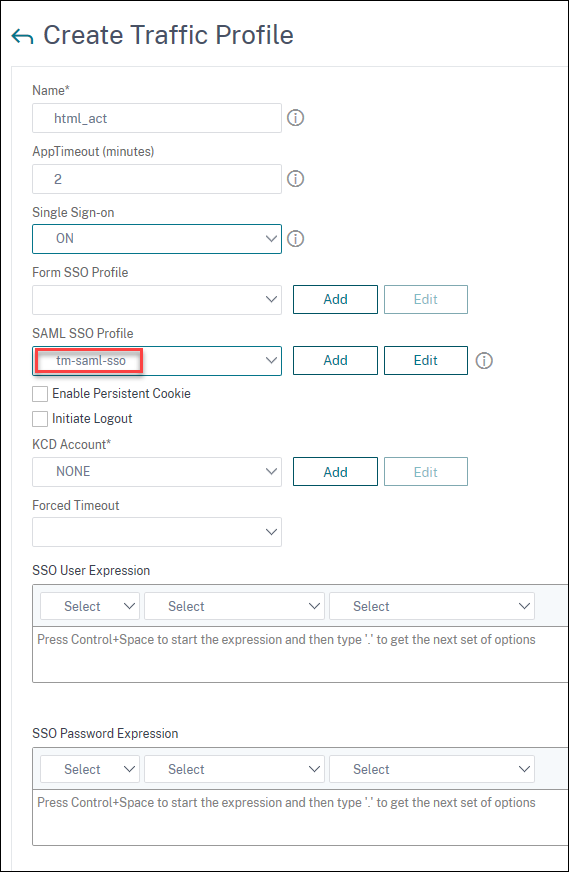

导航到 Security(安全)> AAA - Application Traffic(AAA - 应用程序流量) > Policies(策略)> Traffic(流量)> Traffic Profiles(流量策略),然后单击 Add(添加)。

-

在 Create Traffic Profile(创建流量配置文件)页面上,输入以下字段的值,然后单击 Create(创建)。

- Name(名称)- 流量操作的名称。

- AppTimeout (minutes)(应用程序超时(分钟))- 用户不活动状态的时间间隔(以分钟为单位),之后连接将关闭。

- 单点登录 - 选择“ON”(开)

- SAML SSO Profile(SAML SSO 配置文件)- 选择创建的 SAML SSO 配置文件

- KCD Account(KCD 帐户)- Kerberos 约束的委派帐户名称

- SSO 用户表达式-为获取 SingleSignOn 用户名而评估的表达式

- SSO 密码表达式-为获取 SingleSignon 密码而评估的表达式

-

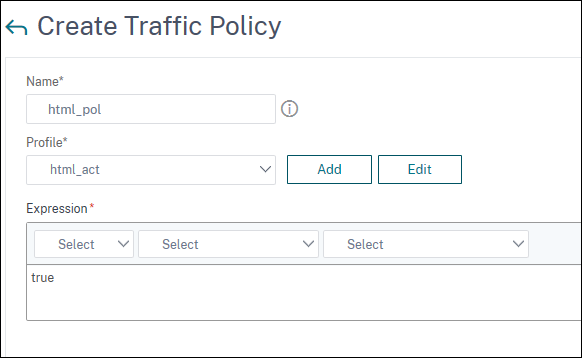

导航到 Security(安全)> AAA - Application Traffic(AAA - 应用程序流量) > Policies(策略)> Traffic(流量)> Traffic Policies(流量策略),然后单击 Add(添加)。

-

在 Create Traffic policy(创建流量策略)页面上,输入以下字段的值,然后单击 Create(创建)。

- Name(名称)- 要创建的流量策略的名称

- Profile(配置文件)- 选择创建的流量配置文件

- 表达式 -策略用于响应特定请求的高级策略表达式。例如,true。

-

要将流量策略绑定到流量管理虚拟服务器,请导航到 配置 > 流量管理 > 负载平衡 > 虚拟服务器 ,然后选择虚拟服务器。

-

在“高级设置”下,单击“策略”。

-

在 Choose Policy(选择策略)字段中选择 Traffic(流量),在 Choose Type(选择类型)字段中选择 Request(请求),然后单击 Continue(继续)。

-

在“选择策略”下,单击选择创建的流量。

-

单击 Select(选择)。

-

单击 Bind(绑定)将流量策略绑定到虚拟服务器。