适用于 Citrix Gateway 的 Citrix Content Collaboration 单点登录配置指南

您可以使用 Citrix ADC AAA 功能配置 Citrix Gateway ADC 以充当 SAML 身份提供商。

在此配置中,使用 Web 浏览器或其他 Citrix Files 客户端登录 Citrix Content Collaboration 的用户将被重定向到 Citrix Gateway 上启用了用户身份验证的 SAML IP 策略的虚拟服务器。使用 Citrix Gateway 成功进行身份验证后,用户将收到一个 SAML 令牌,该令牌对登录其 Citrix Content Collaboration 帐户有效。

创建 SP 证书需要进行配置,才能将其导入 Citrix Gateway 并将其绑定到 Citrix ADC AAA 虚拟服务器。就本文档而言,假设您已经创建了相应的外部和内部 DNS 条目来路由 Citrix Gateway 监听的身份验证请求,并且已经在 Citrix Gateway 上创建并安装了用于 SSL/HTTPS 通信的 SSL 证书。

配置 Citrix Content Collaboration

- 使用具有管理员权限的用户帐户登录到您的帐户,URL 为

https://subdomain.sharefile.com。 - 选择“设置”>“管理员设置”。

- 选择“安全”>“登录和安全策略”,向下滚动并选择“单点登录配置”选项。

- 在“基本设置”下,选中“启用 SAML”。

- 在 ShareFile 发行者/实体 ID 字段中输入:

https://subdomain.sharefile.com/saml/acs - 在 登录 URL 字段中,输入用户在使用 SAML 时被重定向到的 URL。示例:

https://aaavip.mycompany.com/saml/login - 在“注销 URL”字段中,输入在 Web UI 中选择注销选项后会使用户会话过期的注销 URL。示例:

https://aaavip.mycompany.com/cgi/tmlogout - 对于 X.509 证书,必须从 Citrix Gateway 设备导出 SSL 证书,该证书将用于接听您的 Citrix ADC AAA 流量。在上面的示例中,这被引用为分配了以下 FQDN:

aaavip.mycompany.com。

请按照以下步骤导出此证书。

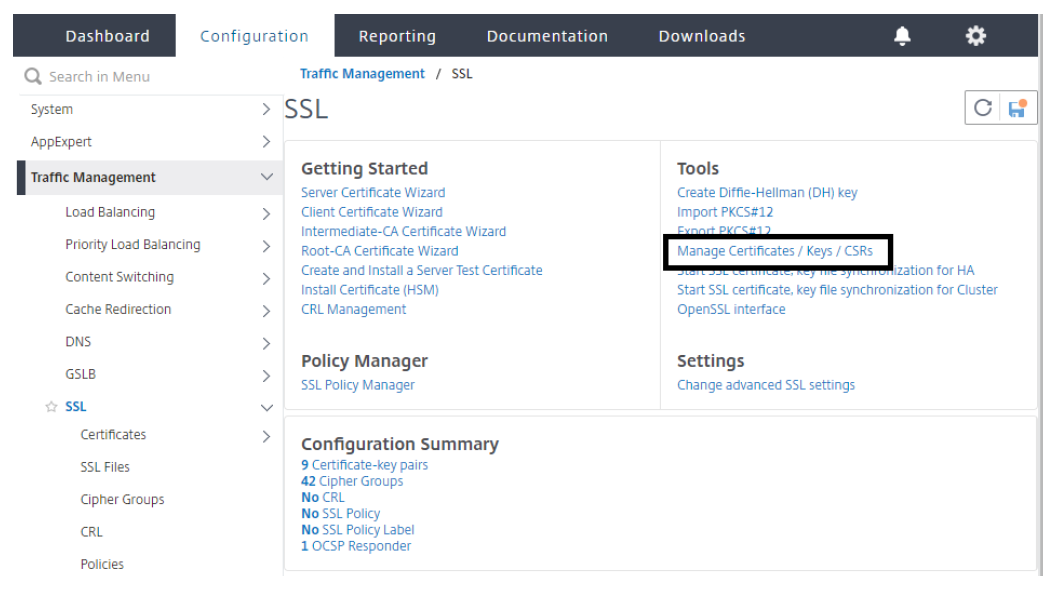

- 使用配置实用程序登录 Citrix Gateway 设备。

- 选择 流量管理 > SSL。

-

在右侧的“工具”下方,选择“管理证书/密钥/CSR”。

- 在 管理证书 窗口中,浏览到您用于 Citrix ADC AAA 虚拟服务器的证书。选择证书,然后选择“下载”按钮。将证书保存到您选择的位置。

- 从下载的位置右键单击证书,然后使用记事本等文本编辑器将其打开。

- 将证书的全部内容复制到剪贴板。

- 使用 Web 浏览器导航回 Citrix Content Collaboration 帐户。

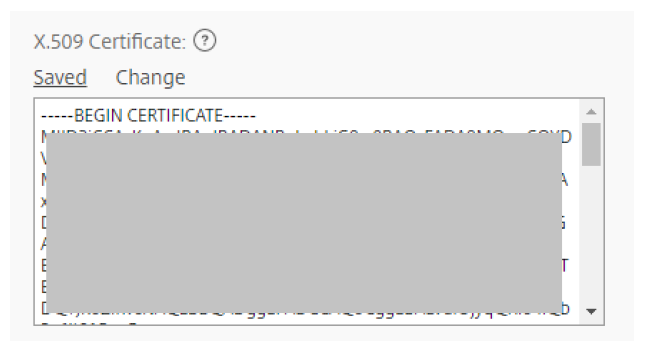

-

对于 X.509 证书,选择 更改。将复制到剪贴板的证书内容粘贴到窗口中。

-

选择保存。

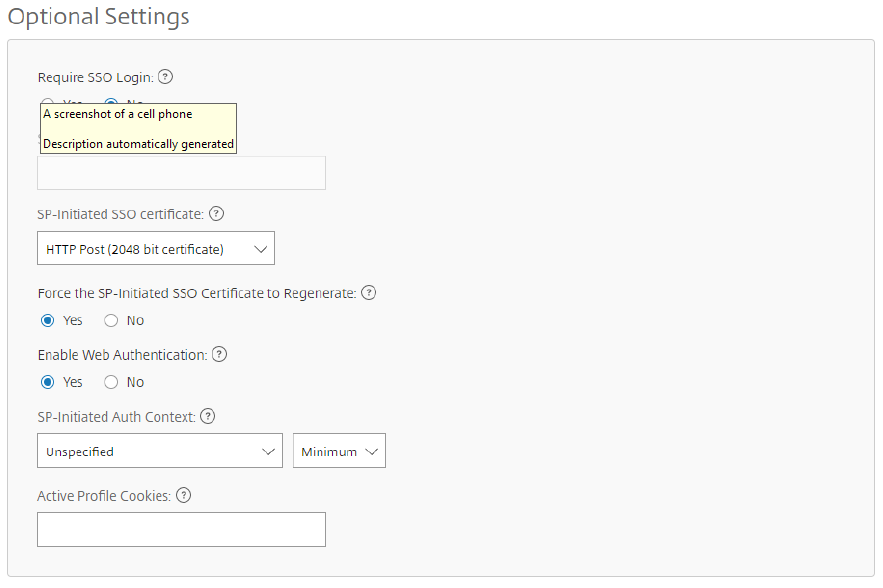

- 如果您希望要求所有员工用户使用其 AD 凭据登录,请在“可选设置”下,将“需要 SSO 登录”切换为“是”。

- 选择 SP 启动的 SSO 证书旁边的列表。从列表中选择 HTTP Post(2048 位证书)。

- 选中“是”可强制重新生成 SP 启动的 SSO 证书。

- 选中“是”以启用 Web 身份验证。

-

在 SP 启动的身份验证上下文下,选择 未指定。

- 选择屏幕底部的“保存”按钮。

配置 Citrix Gateway

作为 SAML 身份提供商的支持需要以下配置:

- LDAP 身份验证策略和用于域身份验证的服务器

- SSL 证书与外部/内部 DNS 相应配置为证书提供的 FQDN(支持通配符证书)

- ShareFile SP 证书

- SAML IdP 政策和配置文件

- Citrix ADC AAA 虚拟服务器

出于本材料的目的,我们介绍了 LDAP 配置、Citrix Gateway 上的 ShareFile SP 证书导入、SAML IDP 设置和 Citrix ADC AAA 虚拟服务器配置。SSL 证书和 DNS 配置必须在安装之前就绪。

配置域身份验证

要使域用户能够使用其公司电子邮件地址登录,必须在 Citrix Gateway 上配置 LDAP 身份验证服务器和策略并将其绑定到 Citrix ADC AAA VIP。还支持使用现有 LDAP 配置。

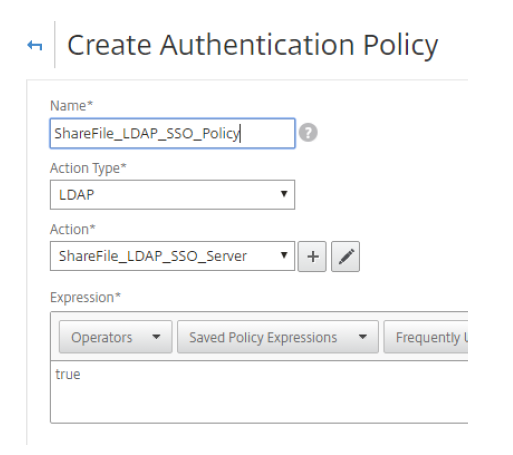

- 在配置实用程序中,在左侧导航窗格中选择 安全 > AAA — 应用程序流量 > 策略 > 身份验证 > 基本策略 > 策略 > LDAP 。

- 要创建 LDAP 策略,请在策略选项卡上单击添加…,然后输入 ShareFile_LDAP_SSO_Policy 作为名称。在 操作类型中,选择 LDAP。

- 在操作字段中,单击 + 添加服务器。将出现“创建身份验证 LDAP 服务器”窗口。

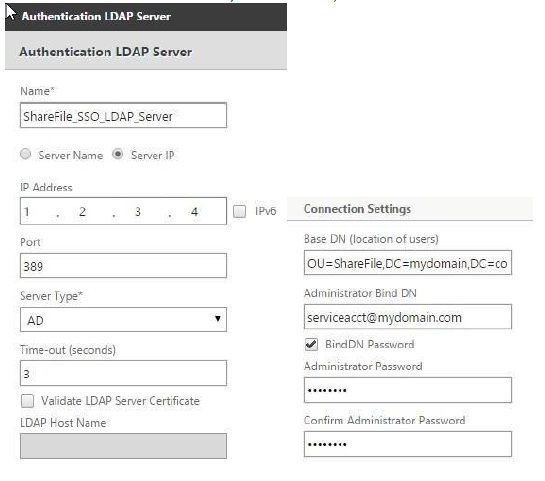

- 在“名称”字段中,输入 ShareFile_LDAP_SSO_Server。

- 选择 服务器 IP的项目符号。输入其中一个 AD 域控制器的 IP 地址。如果您正在进行负载平衡 DC,也可以指向虚拟服务器 IP 以获得冗余。

- 指定 NSIP 用于与域控制器通信的端口。对 LDAP 使用 389 ,对于安全 LDAP,使用 636 。

- 在“连接设置”下,输入要允许身份验证的用户帐户位于 AD 中的 基本 DN 。例如。OU=ShareFile,DC=domain,DC=com。

- 在 管理员绑定 DN 字段中,添加有权浏览 AD 树的域帐户(使用电子邮件地址以便于配置)。建议使用服务帐户,这样,如果配置的帐户有密码过期,则登录不会出现问题。

- 选中“绑定 DN 密码”复选框并提供两次密码。

- 在 其他设置下,输入 sAMAccountName 作为 服务器登录名称属性。

- 在“组属性”字段下,输入 memberof。

- 在 子属性 字段下,输入 CN。

- 单击 More(更多)。

- 向下滚动,然后在属性字段,属性 1 中输入邮件。

- 单击“创建”按钮完成 LDAP 服务器设置。

- 对于 LDAP 策略配置,从服务器菜单中选择新创建的 LDAP 服务器,然后在表 达式 字段中键入 true。

单击 创建 完成 LDAP 策略和服务器配置。

将 SP 证书导入 Citrix Gateway

- 使用具有管理员权限的用户帐户登录到您的帐户,URL 为

https://subdomain.sharefile.com。 - 选择页面左侧/中心附近的“设置”>“管理员设置”链接。选择“安全”>“登录和安全策略”,然后向下滚动到“单点登录配置”。

- 在“可选设置”下,在 SP 发起的 SSO 证书旁边,HTTP Post(2048 位证书)单击查看。

- 将整个证书哈希复制到剪贴板,然后将其粘贴到记事本等文本阅读器中。

- 观察格式并删除文件末尾的所有多余空格或回车符,然后将文本文件另存为 ShareFile_SAML.cer。

- 导航到 Citrix Gateway 配置实用程序。

- 选择 流量管理 > SSL > 证书 > CA 证书。

- 单击安装。

- 在“安装证书”窗口中,提供 证书密钥对名称。

- 在“证书文件名”部分下,选择“浏览”旁边的菜单,然后选择“本地”。浏览到保存 ShareFile_SAML.cer 文件的位置。

- 选择文件后,选择“安装”。

配置 SAML IdP 策略和配置文件

为了让用户接收 SAML 令牌以登录 Citrix Content Collaboration,必须配置 SAML IdP 策略和配置文件,该策略和配置文件绑定到用户向其提供凭据的 Citrix ADC AAA 虚拟服务器。

以下步骤概述了此过程:

- 打开 Citrix Gateway 配置实用程序并导航到安全 > AAA — 应用程序流量 > 策略 > 身份验证 > 高级策略 > SAML IDP。

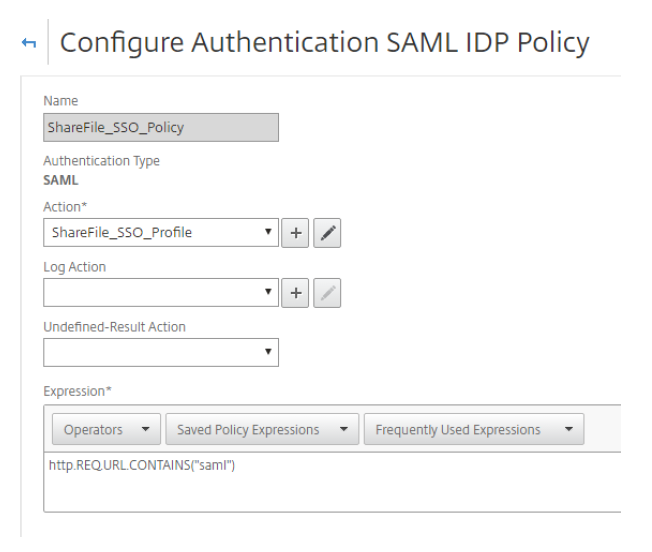

- 在“策略”选项卡下,选择“添加”按钮。

- 在创建身份验证 SAML IDP 策略窗口中,为您的策略提供一个名称,例如 ShareFile_SSO_Policy。

- 在“操作”字段的右侧,选择“+”号以添加新的操作/配置文件。

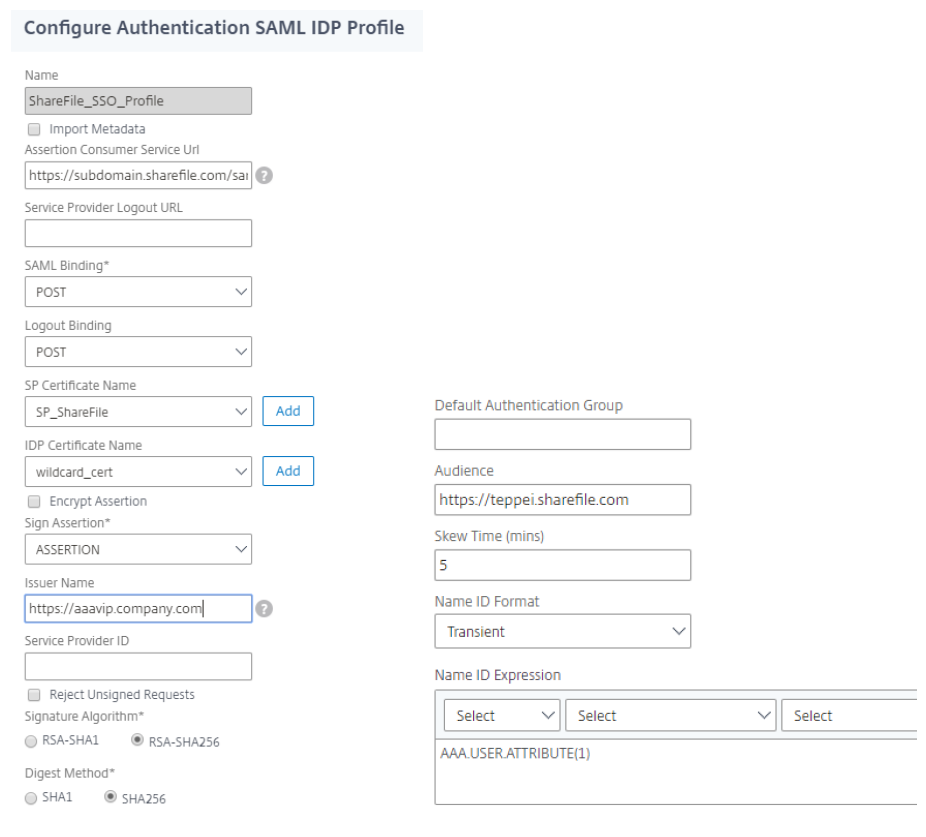

- 提供诸如 ShareFile_SSO_Profile 之类的名称并移除“导入元数据”复选框。如果您运行的是旧版本的 NetScaler,则此复选框可能不存在。

- 在“断言消费者服务 URL”字段中,输入您的 Citrix Content Collaboration 帐户 URL,然后输入 /saml/acs:

Ex. https://subdomain.sharefile.com/saml/acs - 在 IDP 证书名称字段中,浏览到 Citrix Gateway 上安装的用于保护您的 Citrix ADC AAA 身份验证虚拟服务器的证书。

- 在 SP 证书名称 字段中,选择菜单,然后浏览至之前导入并添加为 CA 证书的 SP 证书。

- 对于 签名断言,请留下 断言。

- 清除“发送密码”。

- 在发行人名称字段中,输入您的 Citrix ADC AAA 流量的 URL。示例 —

https://aaavip.mycompany.com。 - 将 服务提供商 ID 留空。

- 清除 拒绝未签名的请求。

- 签名算法, RSA-SHA256

- 摘要方法, SHA256。

- 对于 SAML 绑定,请选择 POST。

- 单击 More(更多)。

- 在“受众”字段下,提供您的 Citrix Content Collaboration 帐户的 URL。

- 对于“偏移时间”,输入 5。这允许客户端、Citrix Gateway 和 Citrix Content Collaboration 之间有 5 分钟的时差。

- 对于“名称 ID 格式”,选择“短暂性”。

-

在“名称 ID 表达式”字段中,键入以下内容:

aaa.user.attribute(1)。如果使用 NetScaler 11.x,请键入http.req.user.attribute(1)。

- 单击 创建 完成 SAML IdP 配置文件配置并返回到 SAML IdP 策略创建窗口。

- 在表达式字段中,添加以下表达式:

HTTP.REQ.URL.CONTAINS(“saml”) -

单击创建以完成 SAML IdP 配置。

配置 Citrix ADC AAA 虚拟服务器

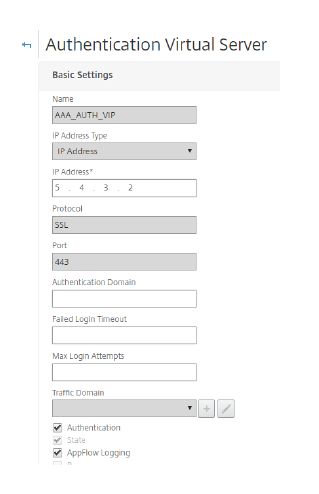

当员工尝试登录以使用公司凭证时,他们将被重定向到 Citrix Gateway Citrix ADC AAA 虚拟服务器。此虚拟服务器在端口 443 上侦听除了对 Citrix Gateway 上托管的 IP 地址进行外部和内部 DNS 解析外,该端口 443 需要 SSL 证书。以下步骤要求这些预先存在,假定 DNS 名称解析已经到位,并且您的 Citrix Gateway 设备上已安装 SSL 证书。

- 在配置实用程序中,导航到“安全”>“AAA — 应用程序流量”>“虚拟服务器”,然后选择“添加”按钮。

- 在“身份验证虚拟服务器”窗口中,提供名称和 IP 地址。

-

向下滚动并确保选中“身份验证”和“状态”复选框

- 单击继续。

- 在“证书”部分中,单击“无服务器证书”。

- 在“服务器证书密钥”窗口中,单击“绑定”。

- 在 SSL 证书下,选择 Citrix ADC AAA SSL 证书,然后选择 插入。注意:这不是 ShareFile SP 证书

- 单击“绑定”,然后单击“继续”。

- 在“高级身份验证策略”选项中,单击“无身份验证策略”。

- 在“策略绑定”页面中,选择 策略,选择之前创建的 ShareFile_LDAP_SSO_Policy。

- 单击 选择,然后单击 绑定 (保留默认值)以返回到身份验证虚拟服务器屏幕。

- 在“高级身份验证策略”下,单击“无 SAML IDP 策略”。

- 在“策略”下,选择您的 SHAREFILE_SSO_POLICY。单击 Select(选择)。

- 在“策略绑定”页面(保留默认值)中,单击“绑定”,然后单击“关闭”。

- 单击“继续”和“完成”。

验证配置

- 转到

https://subdomain.sharefile.com/saml/login。现在,您将被重定向到 Citrix Gateway 登录表单。 - 使用对您配置的环境有效的用户凭据登录。现在将在

subdomain.sharefile.com下显示您的文件夹。