安全性

密码要求

您可以在此处控制用户的密码要求。默认情况下,所有密码必须至少包含 8 个字符,至少包含 1 个数字、1 个大写字母和 1 个小写字母。

要为用户创建其他密码要求,请填写此页面上的表格。用户下次更改密码时,您所做的任何更改都将生效。

对于所有用户,密码:

- 必须包含至少 8 个字符,最多包含 50 个字符。

- 必须包含 1 个大写字母和 1 个小写字母。

- 必须至少包含 1 个数字。

- 必须包含至少 1 个以下特殊字符:!

# $ % ^ & * ( ) - _ + = / . ? \ [ ] | ' ~ @ ' - 不能与他们最近 25 个密码相同。

强制重置密码

为了应对 Internet 帐户凭据(用户名和密码)盗窃事件的增加,ShareFile 可能需要重置密码,并继续将定期的强制密码重置纳入我们的正常操作程序。

登录和安全策略

可信域

您可以输入一个或多个域以允许 iframe 嵌入和跨域资源共享 (CORS)。

帐户锁定配置

这允许您选择用户在您选择的特定时间段内被锁定在帐户之外之前可以输入无效密码的次数。

条款和条件

可以将条款和条件添加到客户的登录页面中。我们建议单点登录客户也在登录页面上实施条款和条件,以获得全面覆盖。您可以选择包含必须接受的可定制条款和条件,以表明在输入帐户之前遵守条款。请联系 ShareFile 支持部门,获取有关向登录页面添加条款的帮助。

IP 限制

使用 IP 限制来限制您的用户可以在哪里登录您的帐户。要设置 IP 限制,请联系 ShareFile 支持部门。

身份验证

非活动用户可以在选择的不活动持续时间后退出帐户。默认情况下,此持续时间设置为 1 小时。

应用程序和 API 使用 oAuth 令牌进行身份验证。在此处选择的期限之后,用户将需要对所有应用程序重新进行身份验证。如果设置为“从不”,oAuth 令牌仍可通过“个人设置”下的“我的连接”手动过期,或者由管理员在用户的个人资料页面上使用“用户”菜单手动过期。

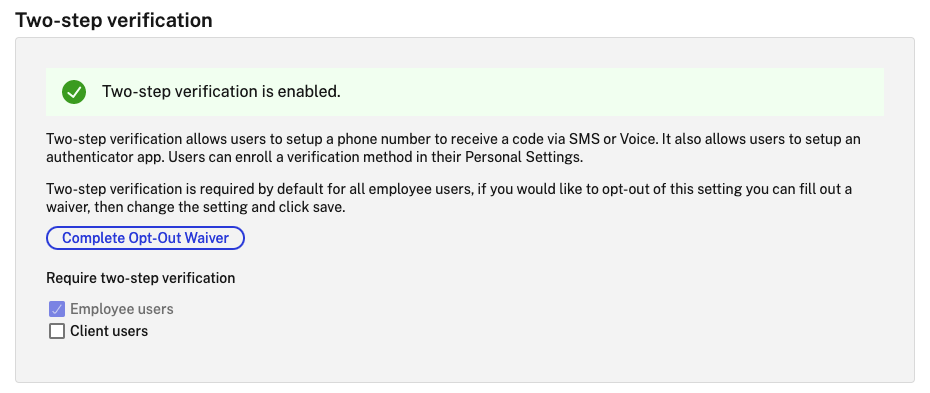

两步验证

两步验证使用手机为您的用户名提供额外的安全保护层。登录后,系统会要求您输入使用短信 (SMS) 或语音通话发送到手机的验证码。Google 和 Microsoft 等受支持的身份验证器应用程序可以用作选项,而不是通常的密码。

备注:

对所有 ShareFile 帐户中的所有员工用户强制执行两步验证。

希望对员工用户禁用两步验证强制执行的管理员可以通过在两步验证弹出窗口中选择“完全选择退出豁免来选择退出此强制措施。这会禁用强制执行,但是,员工用户可以自己启用强制执行以提高其帐户的安全性。

即使管理员没有强制使用该功能,客户用户也可以使用两步验证。

客户和员工用户均可使用此功能。iOS 和 Android 移动设备支持两步验证。

某些应用需要特定于应用的密码,每次要登录应用程序时都必须生成该密码。

限制

- 此功能不适用于试用帐户。

- 此功能不能与公司凭据或自定义登录页面一起使用。

要求两步验证 要求用户组注册并选择两步验证。启用后,将为所有员工用户或客户端用户或两者启用该设置。默认情况下,所有 ShareFile 帐户上的所有员工用户都必须使用此选项。

对于新用户,激活过程要求用户输入为短信 (SMS) 或语音启用的电话号码。对于现有用户,系统会提示用户在下次从 Web、桌面或移动应用程序登录时输入为短信 (SMS) 或语音启用的电话号码。

设备安全

您可以使用这些选项来控制其他用户用于访问 ShareFile 帐户的设备的安全级别。这些设置会覆盖任何单个用户首选项

可修改的设备安全设置包括:

文件自毁 -确定在自动从移动设备中删除帐户之前,用户没有登录或访问帐户的天数。即使用户处于离线状态,也会发生自毁。选项包括:从不、1、3、7、14 天、30 天、45 天或 60 天。当设备上触发自毁时,启用了移动推送通知的用户可能会收到一条引用 毒药 激活的通知。

需要用户密码 -控制用户是需要输入 4 位数 PIN 还是密码才能访问其内容。设置后,所有内容都将被加密。选项包括:PIN、密码或用户选择的密码。

启用外部应用程序 - 确定用户是否可以在 ShareFile 应用程序之外打开下载的文件。

启用对文件的脱机访问 - 控制用户在设备离线时是否可以看到 ShareFile 内容。

限制修改后的设备 - 启用此选项会限制用户在越狱设备上使用 ShareFile。Citrix 无法完全解决选择越狱设备的用户遇到的问题。

启用自动登录 -确定用户是否可以选择在设备上保存密码。

设备安全预设

您可以在配置设备安全性菜单中单独配置每项设置。除了“自定义”设置选项之外,Citrix 还提供了几个具有各种差异的预设。

- Standard

- 安全

- 仅限联机

- 自定义虚拟机

超级用户组

管理员,也称为超级用户,会自动添加到给定 ShareFile 帐户上的所有新文件夹和现有文件夹。超级用户对所有文件夹都具有上载、下载、删除和管理员权限。无法在文件夹访问菜单中修改或删除超级用户组对文件夹的访问权限。默认情况下,在您的帐户上启用此功能。

管理超级用户组

管理超级用户需要具有“管理超级用户组”成员资格权限。

- 转到 管理 > 安全 > 编辑超级用户组。

- 要添加用户,请单击 添加新用户。

- 从帐户员工列表中的菜单中选择一个用户。

- 使用复选框选择要添加的用户。点击 *添加**。

- 单击保存。

您还可以从超级用户组中删除所有用户。任何具有“允许此用户管理超级用户组”管理员权限的员工用户都可以编辑该组 。超级用户出现在每个 文件夹的“文件夹访问权限”部分中。管理员用户可以选择不在访问列表中显示该组。

要在“文件夹访问权限”部分隐藏超级用户,请转至“管理”>“安全”>“编辑超级用户组”,然后选中“在 文件夹访问列表中隐藏超级组”复选框。

可以逐个文件夹在文件夹访问菜单中为超级用户组启用下载或上传警报。

单点登录 (SSO)

可以使用各种 IdP 和某些基于 SAML 2.0 或 3.0 的联合身份验证使用基本身份验证、集成或表单身份验证来配置单点登录 (SSO)。此功能可用于商业和企业计划。

支持的配置

以下配置已经过测试,大多数环境都支持这些配置。

更多配置

我们的工程团队已成功配置和测试了这些配置。由于持续的产品增强和改进,以下配置文档可能会发生变化。以下配置指南按原样呈现:

数据丢失预防

ShareFile 与第三方数据丢失防护 (DLP) 系统集成,用于识别包含敏感信息的文件。要限制基于项目内容的访问和共享,请在存储区域控制器上启用 DLP 扫描,然后在此页面上配置设置。

如果您有一个或多个专用存储区域配置为使用第三方 DLP 系统扫描和分类文档,请启用“基于文件的内容限制对文件的访 问”设置。启用此设置后,将根据 DLP 扫描结果将共享和访问过滤器应用于文档。使用此页面上的设置为每个分类定义共享和访问过滤器。

- 未扫描的文档 -允许对 DLP 系统尚未扫描的文档进行这些操作。这包括存储在 Citrix 管理的存储区域或其他未启用 DLP 的存储区域中的所有文档。

- 已扫描:正常 -对 DLP 系统接受的文档允许这些操作。

- 已扫描:已拒绝 -允许对 DLP 系统因包含敏感数据而拒绝的文档执行这些操作。

有关数据丢失防护的详细信息,请参阅 数据丢失防护。