Google Cloud-Umgebungen

Mit Citrix Virtual Apps and Desktops™ können Sie Maschinen in Google Cloud bereitstellen und verwalten.

Anforderungen

- Citrix Cloud™-Konto. Die in diesem Artikel beschriebene Funktion ist nur in Citrix Cloud verfügbar.

- Ein Google Cloud-Projekt. Das Projekt speichert alle mit dem Maschinenkatalog verbundenen Compute-Ressourcen. Es kann ein bestehendes oder ein neues Projekt sein.

- Aktivieren Sie vier APIs in Ihrem Google Cloud-Projekt. Weitere Informationen finden Sie unter Google Cloud APIs aktivieren.

- Google Cloud-Dienstkonto. Das Dienstkonto authentifiziert sich bei Google Cloud, um den Zugriff auf das Projekt zu ermöglichen. Weitere Informationen finden Sie unter Dienstkonten konfigurieren und aktualisieren.

- Aktivieren Sie den privaten Google-Zugriff. Weitere Informationen finden Sie unter Privaten Google-Zugriff aktivieren.

Google Cloud APIs aktivieren

Um die Google Cloud-Funktionalität über Web Studio zu nutzen, aktivieren Sie diese APIs in Ihrem Google Cloud-Projekt:

- Compute Engine API

- Cloud Resource Manager API

- Identity and Access Management (IAM) API

- Cloud Build API

- Cloud Key Management Service (KMS)

Führen Sie in der Google Cloud Console die folgenden Schritte aus:

-

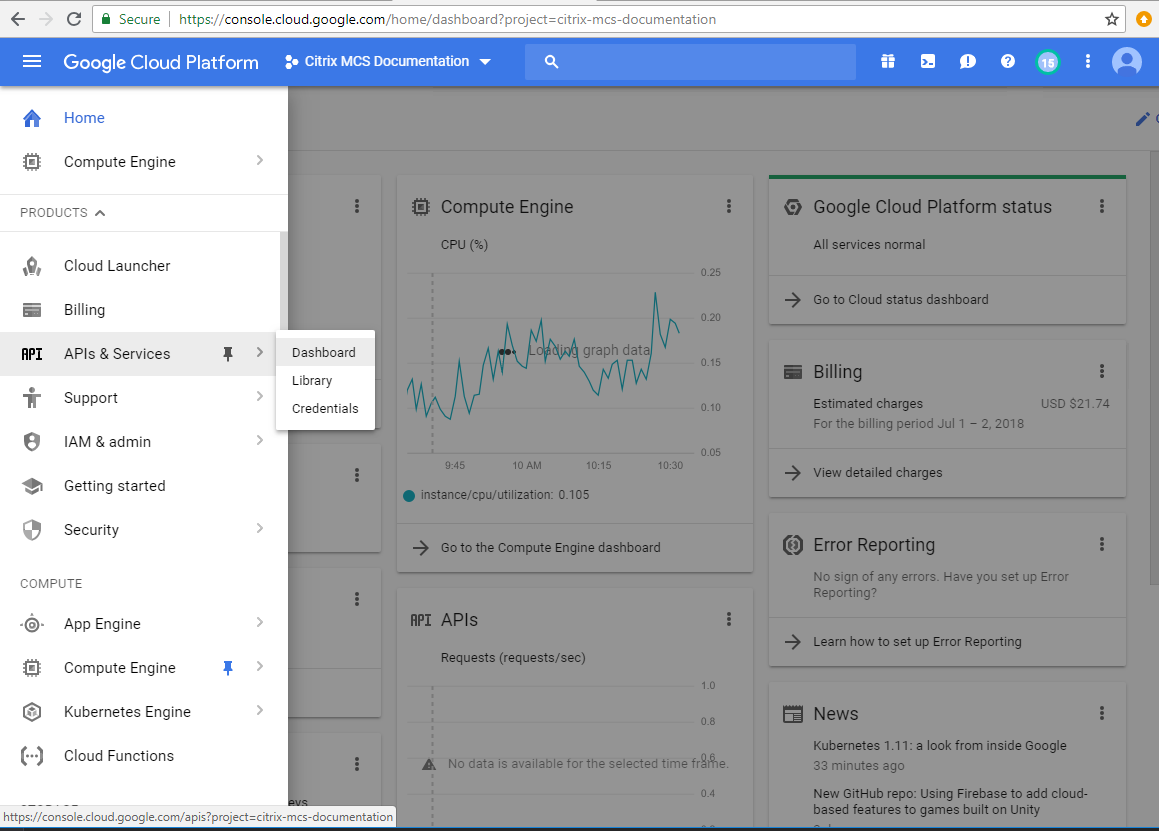

Wählen Sie im Menü oben links APIs & Dienste > Dashboard aus.

-

Stellen Sie auf dem Bildschirm Dashboard sicher, dass die Compute Engine API aktiviert ist. Falls nicht, führen Sie die folgenden Schritte aus:

-

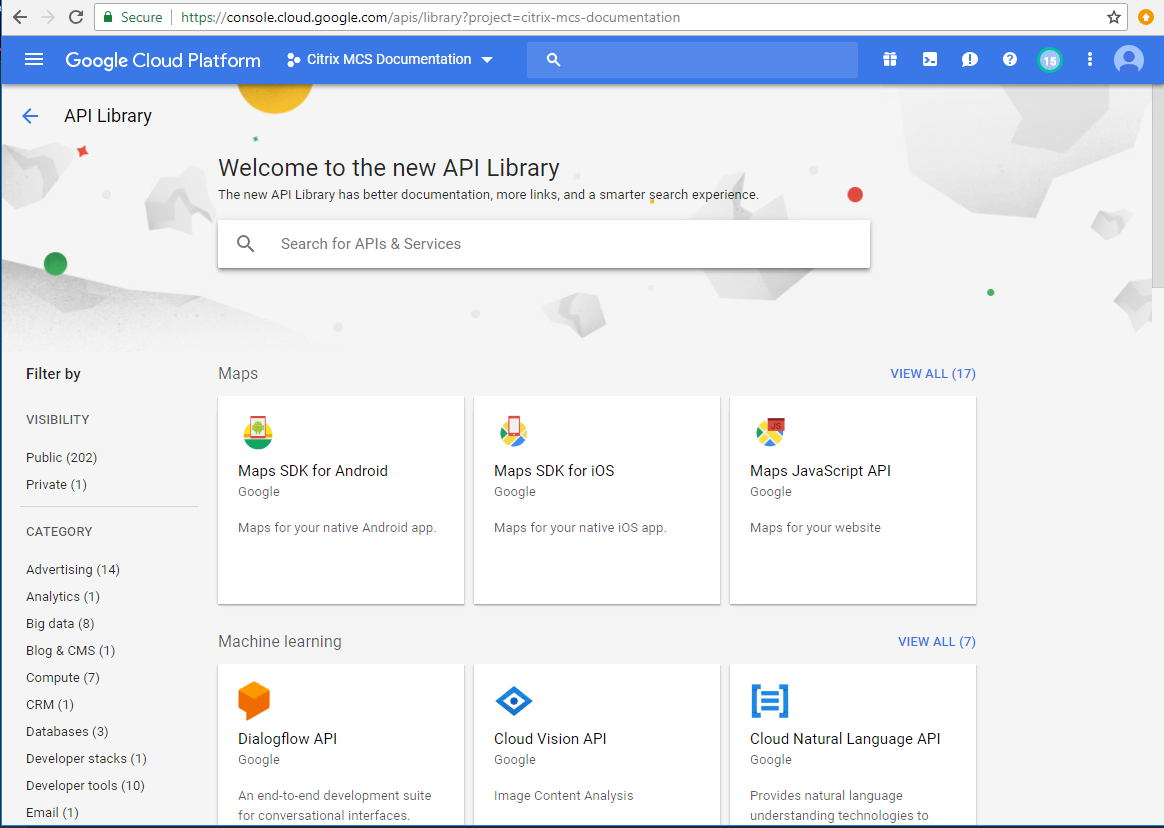

Navigieren Sie zu APIs & Dienste > Bibliothek.

-

Geben Sie im Suchfeld Compute Engine ein.

-

Wählen Sie in den Suchergebnissen Compute Engine API aus.

-

Wählen Sie auf der Seite Compute Engine API die Option Aktivieren aus.

-

-

Aktivieren Sie die Cloud Resource Manager API.

-

Navigieren Sie zu APIs & Dienste > Bibliothek.

-

Geben Sie im Suchfeld Cloud Resource Manager ein.

-

Wählen Sie in den Suchergebnissen Cloud Resource Manager API aus.

-

Wählen Sie auf der Seite Cloud Resource Manager API die Option Aktivieren aus. Der Status der API wird angezeigt.

-

-

Aktivieren Sie auf ähnliche Weise die Identity and Access Management (IAM) API und die Cloud Build API.

Sie können die APIs auch über die Google Cloud Shell aktivieren. Gehen Sie dazu wie folgt vor:

- Öffnen Sie die Google Console und laden Sie die Cloud Shell.

-

Führen Sie die folgenden vier Befehle in der Cloud Shell aus:

- gcloud services enable compute.googleapis.com

- gcloud services enable cloudresourcemanager.googleapis.com

- gcloud services enable iam.googleapis.com

- gcloud services enable cloudbuild.googleapis.com

- Klicken Sie auf Autorisieren, wenn die Cloud Shell dazu auffordert.

Dienstkonten konfigurieren und aktualisieren

Hinweis:

GCP führt nach dem 29. April 2024 Änderungen am Standardverhalten und der Verwendung von Dienstkonten des Cloud Build-Dienstes ein. Weitere Informationen finden Sie unter Änderung des Cloud Build-Dienstkontos. Ihre bestehenden Google-Projekte, bei denen die Cloud Build API vor dem 29. April 2024 aktiviert wurde, sind von dieser Änderung nicht betroffen. Wenn Sie jedoch das bestehende Cloud Build-Dienstverhalten nach dem 29. April beibehalten möchten, können Sie die Organisationsrichtlinie erstellen oder anwenden, um die Erzwingung der Einschränkung zu deaktivieren, bevor Sie die Cloud Build API aktivieren. Daher ist der folgende Inhalt in zwei Abschnitte unterteilt: Vor dem 29. April 2024 und Nach dem 29. April 2024. Wenn Sie die neue Organisationsrichtlinie festlegen, folgen Sie dem Abschnitt Vor dem 29. April 2024.

Vor dem 29. April 2024

Citrix Cloud verwendet drei separate Dienstkonten innerhalb des Google Cloud-Projekts:

-

Citrix Cloud-Dienstkonto: Dieses Dienstkonto ermöglicht Citrix Cloud den Zugriff auf das Google-Projekt, die Bereitstellung und Verwaltung von Maschinen. Dieses Dienstkonto authentifiziert sich bei Google Cloud mithilfe eines von Google Cloud generierten Schlüssels.

Sie müssen dieses Dienstkonto manuell wie hier beschrieben erstellen. Weitere Informationen finden Sie unter Ein Citrix Cloud-Dienstkonto erstellen.

Sie können dieses Dienstkonto anhand einer E-Mail-Adresse identifizieren. Zum Beispiel:

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Cloud Build-Dienstkonto: Dieses Dienstkonto wird automatisch bereitgestellt, nachdem Sie alle in Google Cloud APIs aktivieren genannten APIs aktiviert haben. Um alle automatisch erstellten Dienstkonten anzuzeigen, navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM und aktivieren Sie das Kontrollkästchen Google-provided role grants einschließen.

Sie können dieses Dienstkonto anhand einer E-Mail-Adresse identifizieren, die mit der Projekt-ID und dem Wort cloudbuild beginnt. Zum Beispiel:

<project-id>@cloudbuild.gserviceaccount.com.Überprüfen Sie, ob dem Dienstkonto die folgenden Rollen zugewiesen wurden. Wenn Sie Rollen hinzufügen müssen, befolgen Sie die Schritte unter Rollen zum Cloud Build-Dienstkonto hinzufügen.

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

-

Cloud Compute-Dienstkonto: Dieses Dienstkonto wird von Google Cloud zu Instanzen hinzugefügt, die in Google Cloud erstellt werden, sobald die Compute API aktiviert ist. Dieses Konto hat die grundlegende IAM-Editor-Rolle, um die Operationen auszuführen. Wenn Sie jedoch die Standardberechtigung löschen, um eine granularere Kontrolle zu haben, müssen Sie eine Storage Admin-Rolle hinzufügen, die die folgenden Berechtigungen erfordert:

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Sie können dieses Dienstkonto anhand einer E-Mail-Adresse identifizieren, die mit der Projekt-ID und dem Wort compute beginnt. Zum Beispiel: <project-id>-compute@developer.gserviceaccount.com.

Ein Citrix Cloud-Dienstkonto erstellen

Führen Sie die folgenden Schritte aus, um ein Citrix Cloud-Dienstkonto zu erstellen:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > Service accounts.

- Wählen Sie auf der Seite Service accounts die Option CREATE SERVICE ACCOUNT.

- Geben Sie auf der Seite Create service account die erforderlichen Informationen ein und wählen Sie dann CREATE AND CONTINUE.

-

Klicken Sie auf der Seite Grant this service account access to project auf das Dropdown-Menü Select a role und wählen Sie die erforderlichen Rollen aus. Klicken Sie auf +ADD ANOTHER ROLE, wenn Sie weitere Rollen hinzufügen möchten.

Jedes Konto (persönlich oder Dienstkonto) verfügt über verschiedene Rollen, die die Verwaltung des Projekts definieren. Weisen Sie diesem Dienstkonto die folgenden Rollen zu:

- Compute-Administrator

- Speicher-Administrator

- Cloud Build-Bearbeiter

- Dienstkontobenutzer

- Cloud Datastore-Benutzer

- Cloud KMS Krypto-Operator

Der Cloud KMS Krypto-Operator erfordert die folgenden Berechtigungen:

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

Hinweis:

Aktivieren Sie alle APIs, um die vollständige Liste der verfügbaren Rollen beim Erstellen eines neuen Dienstkontos zu erhalten.

- Klicken Sie auf CONTINUE.

- Fügen Sie auf der Seite Grant users access to this service account Benutzer oder Gruppen hinzu, um ihnen Zugriff auf Aktionen in diesem Dienstkonto zu gewähren.

- Klicken Sie auf DONE.

- Navigieren Sie zur IAM-Hauptkonsole.

- Identifizieren Sie das erstellte Dienstkonto.

- Überprüfen Sie, ob die Rollen erfolgreich zugewiesen wurden.

Überlegungen:

Berücksichtigen Sie beim Erstellen des Dienstkontos Folgendes:

- Die Schritte Grant this service account access to project und Grant users access to this service account sind optional. Wenn Sie diese optionalen Konfigurationsschritte überspringen, wird das neu erstellte Dienstkonto nicht auf der Seite IAM & Admin > IAM angezeigt.

- Um die einem Dienstkonto zugeordneten Rollen anzuzeigen, fügen Sie die Rollen hinzu, ohne die optionalen Schritte zu überspringen. Dieser Prozess stellt sicher, dass die Rollen für das konfigurierte Dienstkonto angezeigt werden.

Citrix Cloud-Dienstkontoschlüssel

Der Citrix Cloud-Dienstkontoschlüssel ist erforderlich, um eine Verbindung in Citrix DaaS herzustellen. Der Schlüssel ist in einer Anmeldeinformationsdatei (.json) enthalten. Die Datei wird nach dem Erstellen des Schlüssels automatisch heruntergeladen und im Ordner Downloads gespeichert. Stellen Sie beim Erstellen des Schlüssels sicher, dass der Schlüsseltyp auf JSON eingestellt ist. Andernfalls kann Web Studio ihn nicht parsen.

Um einen Dienstkontoschlüssel zu erstellen, navigieren Sie zu IAM & Admin > Service accounts und klicken Sie auf die E-Mail-Adresse des Citrix Cloud-Dienstkontos. Wechseln Sie zur Registerkarte Keys und wählen Sie Add Key > Create new key. Stellen Sie sicher, dass Sie JSON als Schlüsseltyp auswählen.

Tipp:

Erstellen Sie Schlüssel über die Seite Service accounts in der Google Cloud Console. Wir empfehlen, Schlüssel aus Sicherheitsgründen regelmäßig zu ändern. Sie können der Anwendung Citrix Virtual Apps™ and Desktops neue Schlüssel bereitstellen, indem Sie eine vorhandene Google Cloud-Verbindung bearbeiten.

Rollen zum Citrix Cloud-Dienstkonto hinzufügen

So fügen Sie dem Citrix Cloud-Dienstkonto Rollen hinzu:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM.

-

Suchen Sie auf der Seite IAM > PERMISSIONS das von Ihnen erstellte Dienstkonto, das anhand einer E-Mail-Adresse identifizierbar ist.

Zum Beispiel:

<my-service-account>@<project-id>.iam.gserviceaccount.com - Wählen Sie das Bleistiftsymbol, um den Zugriff auf den Prinzipal des Dienstkontos zu bearbeiten.

- Wählen Sie auf der Seite Edit access to “project-id” für die ausgewählte Prinzipaloption ADD ANOTHER ROLE, um die erforderlichen Rollen nacheinander zu Ihrem Dienstkonto hinzuzufügen, und wählen Sie dann SAVE.

Rollen zum Cloud Build-Dienstkonto hinzufügen

So fügen Sie dem Cloud Build-Dienstkonto Rollen hinzu:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM.

-

Suchen Sie auf der Seite IAM das Cloud Build-Dienstkonto, das anhand einer E-Mail-Adresse identifizierbar ist, die mit der Projekt-ID und dem Wort cloudbuild beginnt.

Zum Beispiel:

<project-id>@cloudbuild.gserviceaccount.com - Wählen Sie das Bleistiftsymbol, um die Rollen des Cloud Build-Kontos zu bearbeiten.

-

Wählen Sie auf der Seite Edit access to “project-id” für die ausgewählte Prinzipaloption ADD ANOTHER ROLE, um die erforderlichen Rollen nacheinander zu Ihrem Cloud Build-Dienstkonto hinzuzufügen, und wählen Sie dann SAVE.

Hinweis:

Aktivieren Sie alle APIs, um die vollständige Liste der Rollen zu erhalten.

Nach dem 29. April 2024

Citrix Cloud verwendet zwei separate Dienstkonten innerhalb des Google Cloud-Projekts:

-

Citrix Cloud-Dienstkonto: Dieses Dienstkonto ermöglicht Citrix Cloud den Zugriff auf das Google-Projekt, die Bereitstellung und Verwaltung von Maschinen. Dieses Dienstkonto authentifiziert sich bei Google Cloud mithilfe eines von Google Cloud generierten Schlüssels.

Sie müssen dieses Dienstkonto manuell erstellen.

Sie können dieses Dienstkonto anhand einer E-Mail-Adresse identifizieren. Zum Beispiel:

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Cloud Compute-Dienstkonto: Dieses Dienstkonto wird automatisch bereitgestellt, nachdem Sie alle unter Google Cloud APIs aktivieren genannten APIs aktiviert haben. Um alle automatisch erstellten Dienstkonten anzuzeigen, navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM und aktivieren Sie das Kontrollkästchen Include Google-provided role grants. Dieses Konto verfügt über die grundlegende IAM-Editorrolle, um die Operationen auszuführen. Wenn Sie jedoch die Standardberechtigung löschen, um eine granularere Kontrolle zu erhalten, müssen Sie die Rolle Speicher-Administrator hinzufügen, die die folgenden Berechtigungen erfordert:

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Sie können dieses Dienstkonto anhand einer E-Mail-Adresse identifizieren, die mit der Projekt-ID und dem Wort compute beginnt. Zum Beispiel:

<project-id>-compute@developer.gserviceaccount.com.Überprüfen Sie, ob dem Dienstkonto die folgenden Rollen zugewiesen wurden.

- Cloud Build-Dienstkonto

- Compute-Instanz-Administrator

- Dienstkontobenutzer

Ein Citrix Cloud-Dienstkonto erstellen

Gehen Sie wie folgt vor, um ein Citrix Cloud-Dienstkonto zu erstellen:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > Dienstkonten.

- Wählen Sie auf der Seite Dienstkonten die Option DIENSTKONTO ERSTELLEN.

- Geben Sie auf der Seite Dienstkonto erstellen die erforderlichen Informationen ein und wählen Sie dann ERSTELLEN UND FORTFAHREN.

-

Klicken Sie auf der Seite Diesem Dienstkonto Zugriff auf das Projekt gewähren auf das Dropdown-Menü Rolle auswählen und wählen Sie die erforderlichen Rollen aus. Klicken Sie auf +WEITERE ROLLE HINZUFÜGEN, wenn Sie weitere Rollen hinzufügen möchten.

Jedes Konto (persönlich oder Dienstkonto) verfügt über verschiedene Rollen, die die Verwaltung des Projekts definieren. Weisen Sie diesem Dienstkonto die folgenden Rollen zu:

- Compute-Administrator

- Speicher-Administrator

- Cloud Build-Editor

- Dienstkontobenutzer

- Cloud Datastore-Benutzer

- Cloud KMS Crypto-Operator

Der Cloud KMS Crypto-Operator erfordert die folgenden Berechtigungen:

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

Hinweis:

Aktivieren Sie alle APIs, um die vollständige Liste der verfügbaren Rollen beim Erstellen eines neuen Dienstkontos zu erhalten.

- Klicken Sie auf WEITER.

- Fügen Sie auf der Seite Benutzern Zugriff auf dieses Dienstkonto gewähren Benutzer oder Gruppen hinzu, um ihnen Zugriff zum Ausführen von Aktionen in diesem Dienstkonto zu gewähren.

- Klicken Sie auf FERTIG.

- Navigieren Sie zur IAM-Hauptkonsole.

- Identifizieren Sie das erstellte Dienstkonto.

- Überprüfen Sie, ob die Rollen erfolgreich zugewiesen wurden.

Überlegungen:

Berücksichtigen Sie beim Erstellen des Dienstkontos Folgendes:

- Die Schritte Diesem Dienstkonto Zugriff auf das Projekt gewähren und Benutzern Zugriff auf dieses Dienstkonto gewähren sind optional. Wenn Sie diese optionalen Konfigurationsschritte überspringen, wird das neu erstellte Dienstkonto nicht auf der Seite IAM & Admin > IAM angezeigt.

- Um einem Dienstkonto zugeordnete Rollen anzuzeigen, fügen Sie die Rollen hinzu, ohne die optionalen Schritte zu überspringen. Dieser Prozess stellt sicher, dass die Rollen für das konfigurierte Dienstkonto angezeigt werden.

Citrix Cloud-Dienstkontoschlüssel

Der Citrix Cloud-Dienstkontoschlüssel ist für das Erstellen einer Verbindung in Citrix DaaS erforderlich. Der Schlüssel ist in einer Anmeldeinformationsdatei (.json) enthalten. Die Datei wird nach dem Erstellen des Schlüssels automatisch heruntergeladen und im Ordner Downloads gespeichert. Stellen Sie beim Erstellen des Schlüssels sicher, dass der Schlüsseltyp auf JSON eingestellt ist. Andernfalls kann Web Studio ihn nicht analysieren.

Um einen Dienstkontoschlüssel zu erstellen, navigieren Sie zu IAM & Admin > Dienstkonten und klicken Sie auf die E-Mail-Adresse des Citrix Cloud-Dienstkontos. Wechseln Sie zur Registerkarte Schlüssel und wählen Sie Schlüssel hinzufügen > Neuen Schlüssel erstellen. Stellen Sie sicher, dass Sie JSON als Schlüsseltyp auswählen.

Tipp:

Erstellen Sie Schlüssel über die Seite Dienstkonten in der Google Cloud Console. Wir empfehlen, Schlüssel aus Sicherheitsgründen regelmäßig zu ändern. Sie können der Anwendung Citrix Virtual Apps and Desktops neue Schlüssel bereitstellen, indem Sie eine vorhandene Google Cloud-Verbindung bearbeiten.

Rollen zum Citrix Cloud-Dienstkonto hinzufügen

So fügen Sie dem Citrix Cloud-Dienstkonto Rollen hinzu:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM.

-

Suchen Sie auf der Seite IAM > BERECHTIGUNGEN das von Ihnen erstellte Dienstkonto, das anhand einer E-Mail-Adresse identifizierbar ist.

Beispiel:

<my-service-account>@<project-id>.iam.gserviceaccount.com - Wählen Sie das Bleistiftsymbol aus, um den Zugriff auf den Prinzipal des Dienstkontos zu bearbeiten.

- Wählen Sie auf der Seite Zugriff auf „project-id“ bearbeiten für die ausgewählte Prinzipaloption die Option WEITERE ROLLE HINZUFÜGEN aus, um die erforderlichen Rollen einzeln zu Ihrem Dienstkonto hinzuzufügen, und wählen Sie dann SPEICHERN.

Rollen zum Cloud Compute-Dienstkonto hinzufügen

So fügen Sie dem Cloud Compute-Dienstkonto Rollen hinzu:

- Navigieren Sie in der Google Cloud Console zu IAM & Admin > IAM.

-

Suchen Sie auf der Seite IAM das Cloud Compute-Dienstkonto, das anhand einer E-Mail-Adresse identifizierbar ist, die mit der Projekt-ID und dem Wort compute beginnt.

Beispiel:

<project-id>-compute@developer.gserviceaccount.com - Wählen Sie das Bleistiftsymbol aus, um die Rollen des Cloud Build-Kontos zu bearbeiten.

-

Wählen Sie auf der Seite Zugriff auf „project-id“ bearbeiten für die ausgewählte Prinzipaloption die Option WEITERE ROLLE HINZUFÜGEN aus, um die erforderlichen Rollen einzeln zu Ihrem Cloud Build-Dienstkonto hinzuzufügen, und wählen Sie dann SPEICHERN.

Hinweis:

Aktivieren Sie alle APIs, um die vollständige Liste der Rollen zu erhalten.

Speicherberechtigungen und Bucket-Verwaltung

Citrix Virtual Apps and Desktops verbessert den Prozess der Berichterstattung über Cloud Build-Fehler für den Google Cloud-Dienst. Dieser Dienst führt Builds in der Google Cloud aus. Citrix Virtual Apps and Desktops erstellt einen Speicher-Bucket namens citrix-mcs-cloud-build-logs-{region}-{5 random characters}, in dem die Google Cloud-Dienste Build-Protokollinformationen erfassen. Für diesen Bucket ist eine Option festgelegt, die den Inhalt nach 30 Tagen löscht. Dieser Prozess erfordert, dass das für die Verbindung verwendete Dienstkonto über Google Cloud-Berechtigungen verfügt, die auf storage.buckets.update gesetzt sind. Wenn das Dienstkonto diese Berechtigung nicht hat, ignoriert Citrix Virtual Apps and Desktops Fehler und fährt mit dem Katalogerstellungsprozess fort. Ohne diese Berechtigung erhöht sich die Größe der Build-Protokolle und erfordert eine manuelle Bereinigung.

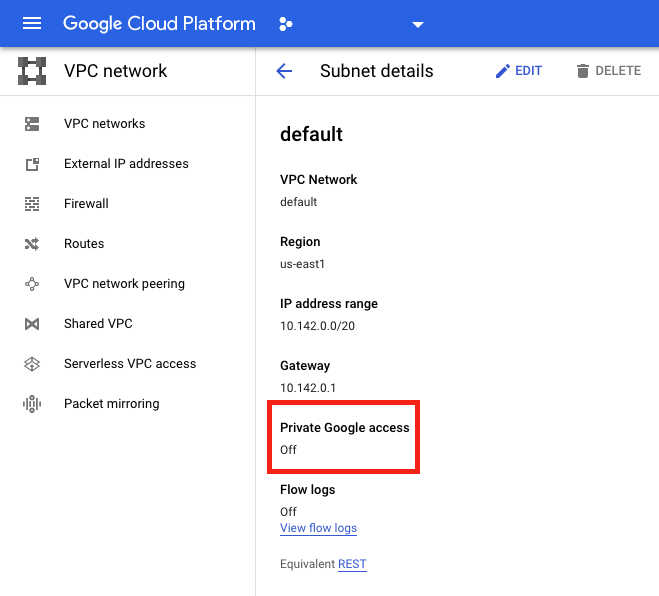

Privaten Google-Zugriff aktivieren

Wenn einer VM keine externe IP-Adresse an ihrer Netzwerkschnittstelle zugewiesen ist, werden Pakete nur an andere interne IP-Adressziele gesendet. Wenn Sie den privaten Zugriff aktivieren, stellt die VM eine Verbindung zu den externen IP-Adressen her, die von der Google API und den zugehörigen Diensten verwendet werden.

Hinweis:

Unabhängig davon, ob der private Google-Zugriff aktiviert ist, müssen alle VMs, die öffentliche und keine öffentlichen IP-Adressen haben, auf öffentliche Google-APIs zugreifen können, insbesondere wenn Netzwerkgeräte von Drittanbietern in der Umgebung installiert wurden.

Um sicherzustellen, dass eine VM in Ihrem Subnetz ohne öffentliche IP-Adresse für die MCS-Bereitstellung auf die Google APIs zugreifen kann:

- Greifen Sie in Google Cloud auf die VPC-Netzwerkkonfiguration zu.

- Aktivieren Sie im Bildschirm mit den Subnetzdetails den privaten Google-Zugriff.

Weitere Informationen finden Sie unter Privaten Google-Zugriff konfigurieren.

Wichtig:

Wenn Ihr Netzwerk so konfiguriert ist, dass der VM-Zugriff auf das Internet verhindert wird, stellen Sie sicher, dass Ihre Organisation die Risiken übernimmt, die mit der Aktivierung des privaten Google-Zugriffs für das Subnetz verbunden sind, mit dem die VM verbunden ist.

Nächste Schritte

- Kernkomponenten installieren

- VDAs installieren

- Eine Site erstellen

- Informationen zum Erstellen und Verwalten einer Verbindung in Google Cloud-Umgebungen finden Sie unter Verbindung zu Google Cloud-Umgebungen