Prepara la inscripción de dispositivos y la entrega de recursos

Importante:

Antes de continuar, asegúrate de completar todas las tareas descritas en Configuración de incorporación y recursos.

Mantén a tus usuarios informados sobre los próximos cambios. Consulta Bienvenido a tu kit de adopción de usuarios de Citrix.

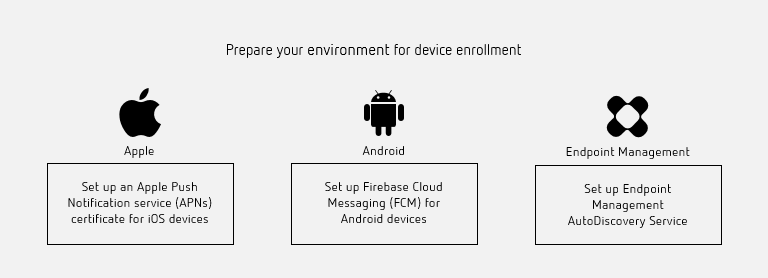

Citrix Endpoint Management admite varias opciones de inscripción. Este artículo cubre la configuración básica necesaria para permitir que todos los dispositivos compatibles se inscriban. El siguiente diagrama resume la configuración básica.

Para obtener una lista de los dispositivos compatibles, consulta Sistemas operativos de dispositivos compatibles.

-

Configurar un certificado del servicio de notificaciones push de Apple (APNs) para dispositivos iOS

Importante:

El soporte de Apple para el protocolo binario heredado de APNs finaliza el 31 de marzo de 2021. Apple recomienda usar la API de proveedor de APNs basada en HTTP/2 en su lugar. A partir de la versión 20.1.0, Citrix Endpoint Management es compatible con la API basada en HTTP/2. Para obtener más información, consulta la actualización de noticias, “Apple Push Notification Service Update” en https://developer.apple.com/. Para obtener ayuda con la comprobación de la conectividad a APNs, consulta Comprobaciones de conectividad.

-

Citrix Endpoint Management requiere un certificado del servicio de notificaciones push de Apple (APNs) de Apple para inscribir y administrar dispositivos iOS. Citrix Endpoint Management también requiere un certificado APNs para las notificaciones push de Citrix Secure Mail para iOS.

-

Para obtener un certificado de Apple, se requiere un ID de Apple y una cuenta de desarrollador. Para obtener más información, consulta el sitio web del Programa para desarrolladores de Apple.

-

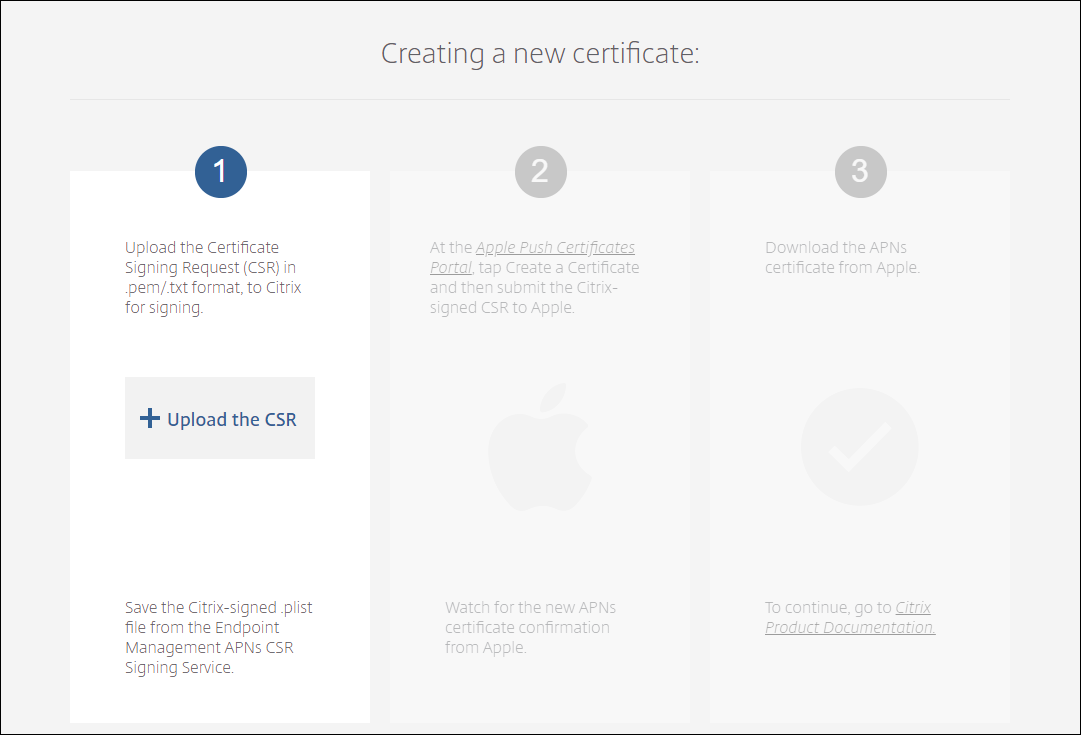

Para obtener un certificado APNs e importarlo en Citrix Endpoint Management, consulta Certificados APNs.

-

-

Para obtener más información sobre Citrix Endpoint Management y APNs, consulta Notificaciones push para Citrix Secure Mail para iOS.

Configurar Firebase Cloud Messaging (FCM) para dispositivos Android

- Firebase Cloud Messaging (FCM) controla cómo y cuándo los dispositivos Android se conectan al servicio Citrix Endpoint Management. Cualquier acción de seguridad o comando de implementación activa una notificación push. La notificación solicita a los usuarios que se reconecten a Citrix Endpoint Management.

-

La configuración de FCM requiere que configures tu cuenta de Google. Para crear credenciales de Google Play, consulta Administrar la información de tu cuenta de desarrollador. También usas Google Play para agregar, comprar y aprobar aplicaciones para su implementación en el espacio de trabajo de Android Enterprise en un dispositivo. Puedes usar Google Play para implementar tus aplicaciones Android privadas, aplicaciones públicas y aplicaciones de terceros.

- Para configurar FCM, consulta Firebase Cloud Messaging.

Configurar el servicio AutoDiscovery de Citrix Endpoint Management

El servicio AutoDiscovery simplifica el proceso de inscripción para los usuarios mediante el descubrimiento de URL basado en correo electrónico. El servicio AutoDiscovery también ofrece funciones como la verificación de inscripción, la fijación de certificados y otros beneficios para los clientes de Citrix Workspace. El servicio, alojado en Citrix Cloud, es una parte importante de muchas implementaciones de Citrix Endpoint Management.

Con el servicio AutoDiscovery, los usuarios:

- Pueden usar sus credenciales de red corporativa para inscribir sus dispositivos.

- No necesitan introducir detalles sobre la dirección del servidor de Citrix Endpoint Management.

- Introducen su nombre de usuario en formato de nombre principal de usuario (UPN). Por ejemplo,

usuario@miempresa.com.

Recomendamos que uses el servicio AutoDiscovery para entornos de alta seguridad. El servicio AutoDiscovery admite la fijación de certificados de clave pública, lo que evita ataques de intermediario. La fijación de certificados garantiza que el certificado firmado por tu empresa se utilice cuando los clientes de Citrix se comuniquen con Citrix Endpoint Management. Para configurar la fijación de certificados para tus sitios de Citrix Endpoint Management, ponte en contacto con el soporte técnico de Citrix. Para obtener información sobre la fijación de certificados, consulta Fijación de certificados.

Para acceder al servicio AutoDiscovery, ve a https://adsui.cloud.com (comercial).

Requisitos previos

- El nuevo servicio AutoDiscovery en Citrix Cloud requiere la última versión de Citrix Secure Hub:

- Para iOS, Citrix Secure Hub versión 21.6.0 o posterior

-

Para Android, Citrix Secure Hub versión 21.8.5 o posterior

- Los dispositivos que ejecutan versiones anteriores de Citrix Secure Hub podrían experimentar interrupciones en el servicio.

- Para acceder al nuevo servicio AutoDiscovery, debes tener una cuenta de administrador de Citrix Cloud con acceso completo. El servicio AutoDiscovery no admite cuentas de administrador con acceso personalizado. Si no tienes una cuenta, consulta Registrarse en Citrix Cloud.

Citrix migró todos los registros de AutoDiscovery existentes a Citrix Cloud sin interrupción del servicio. Los registros migrados no aparecen automáticamente en la nueva consola. Debes reclamar dominios en el nuevo servicio AutoDiscovery para demostrar la propiedad. Para obtener más información, consulta CTX312339.

- Antes de empezar a usar el servicio AutoDiscovery para tus implementaciones de Citrix Endpoint Management, verifica y reclama tu dominio. Puedes reclamar hasta 10 dominios. La reclamación asocia el dominio verificado con el servicio AutoDiscovery. Para reclamar más de 10 dominios, abre un ticket SRE o ponte en contacto con el soporte técnico de Citrix.

- Usa la configuración de Puerto MAM en lugar del FQDN de NetScaler Gateway para dirigir el tráfico MAM a tu centro de datos. Si introduces un nombre de dominio completo junto con el puerto de tu NetScaler Gateway, el dispositivo cliente usa la configuración del ajuste Puerto MAM.

- Si un bloqueador de anuncios impide que el sitio se abra, asegúrate de deshabilitar el bloqueador de anuncios para todo el sitio web.

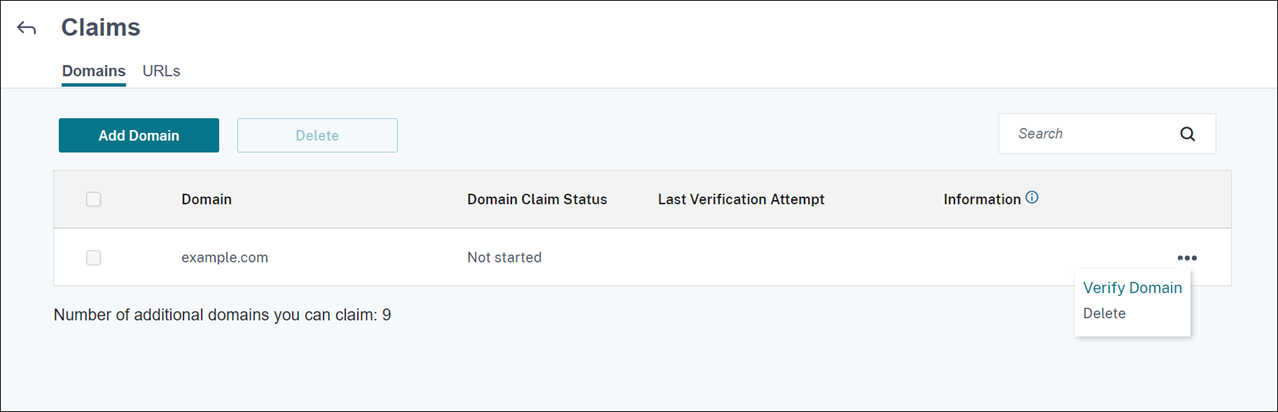

Reclamar un dominio

-

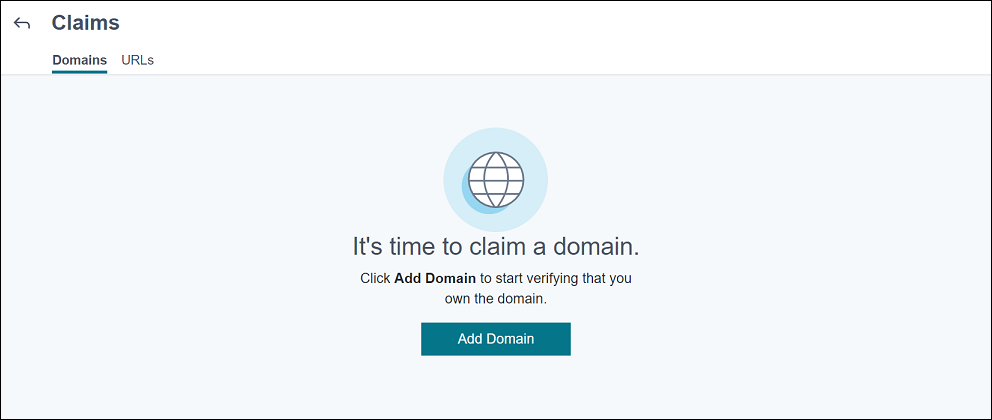

En la ficha Reclamaciones > Dominios, haz clic en Agregar dominio.

-

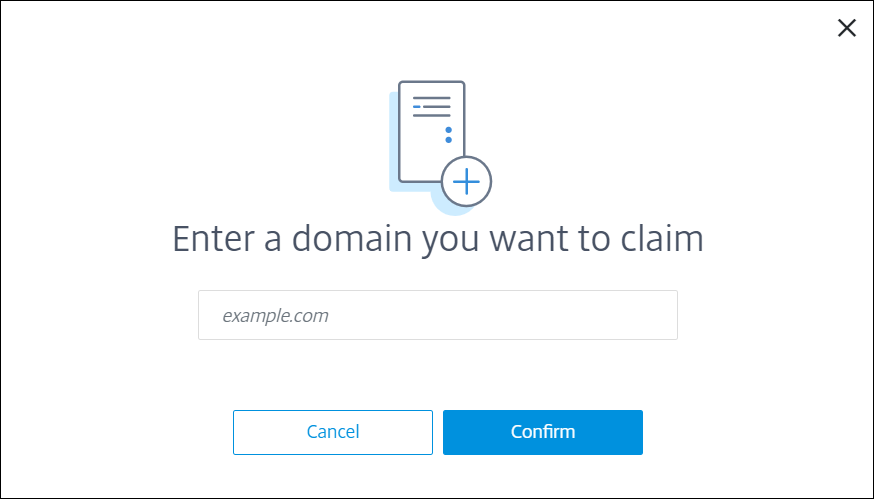

- En el cuadro de diálogo que aparece, introduce el nombre de dominio de tu entorno de Citrix Endpoint Management y, a continuación, haz clic en Confirmar. Tu dominio aparece en Reclamaciones > Dominios.

-

- En el dominio que agregaste, haz clic en el menú de puntos suspensivos y selecciona Verificar dominio para iniciar el proceso de verificación. Aparece la página Verificar tu dominio.

-

-

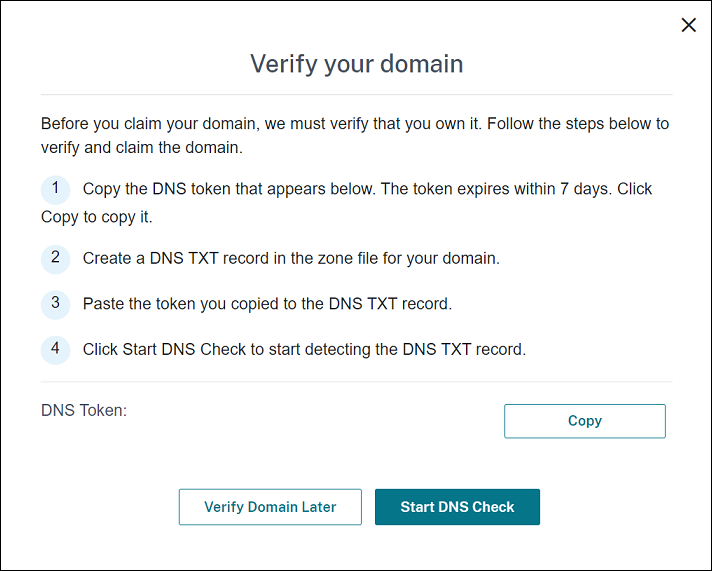

En la página Verificar tu dominio, sigue las instrucciones para verificar que eres el propietario del dominio.

-

-

- Haz clic en Copiar para copiar el token DNS en el portapapeles.

-

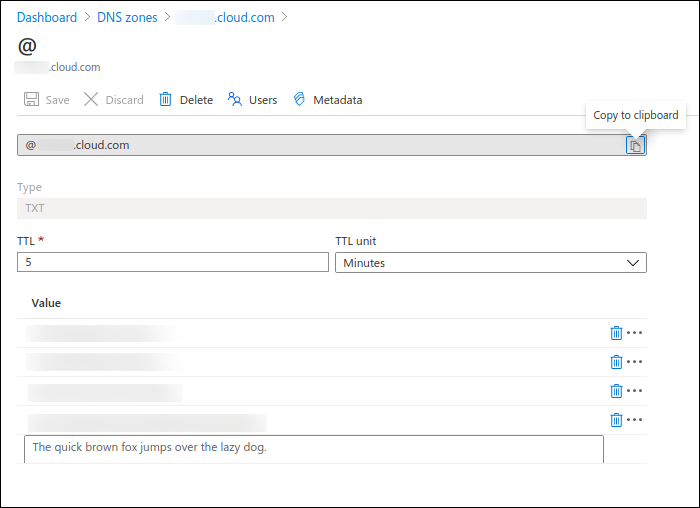

- Crea un registro DNS TXT en el archivo de zona de tu dominio. Para ello, ve al portal de tu proveedor de alojamiento de dominios y agrega el token DNS que copiaste.

-

La siguiente captura de pantalla muestra un portal de proveedor de alojamiento de dominios. Tu portal podría tener un aspecto diferente.

-

- En Citrix Cloud, en la página Verificar tu dominio, haz clic en Iniciar comprobación de DNS para empezar a detectar tu registro DNS TXT. Si quieres verificar el dominio más tarde, haz clic en Verificar dominio más tarde.

El proceso de verificación suele tardar aproximadamente una hora. Sin embargo, puede tardar hasta dos días en devolver una respuesta. Puedes cerrar sesión y volver a iniciarla durante la comprobación de estado.

Una vez completada la configuración, el estado de tu dominio cambia de Pendiente a Verificado.

-

-

Después de reclamar tu dominio, proporciona información sobre el servicio AutoDiscovery. Haz clic en el menú de puntos suspensivos del dominio que agregaste y, a continuación, haz clic en Agregar información de Citrix Endpoint Management. Aparece la página Información del servicio AutoDiscovery.

-

Introduce la siguiente información y, a continuación, haz clic en Guardar.

-

FQDN del servidor de Citrix Endpoint Management: Introduce el nombre de dominio completo del servidor de Citrix Endpoint Management. Por ejemplo:

example.xm.cloud.com. Esta configuración se utiliza para el control del tráfico MDM y MAM. -

FQDN de NetScaler Gateway: Introduce el nombre de dominio completo de NetScaler Gateway, en el formato FQDN o FQDN:puerto. Por ejemplo:

example.com. Esta configuración se utiliza para dirigir el tráfico MAM a tu centro de datos. Para implementaciones solo de MDM, deja este campo en blanco.Nota:

-

Citrix recomienda que uses la configuración de Puerto MAM en lugar de FQDN de NetScaler Gateway para controlar el tráfico MAM. Si introduces un nombre de dominio completo junto con el puerto de tu NetScaler Gateway, el dispositivo cliente utiliza la configuración del ajuste Puerto MAM.

-

Nombre de instancia: Introduce el nombre de instancia del servidor de Citrix Endpoint Management que configuraste anteriormente. Si no estás seguro del nombre de tu instancia, deja el valor predeterminado zdm.

-

Puerto MDM: Introduce el puerto utilizado para el tráfico de control MDM y la inscripción MDM. Para servicios basados en la nube, el valor predeterminado es 443.

- Puerto MAM: Introduce el puerto utilizado para el tráfico de control MAM, la inscripción MAM, la inscripción de iOS y la enumeración de aplicaciones. Para servicios basados en la nube, el valor predeterminado es 8443.

-

Solicitar AutoDiscovery para dispositivos Windows

Si planeas inscribir dispositivos Windows, haz lo siguiente:

-

Ponte en contacto con el Soporte de Citrix y crea una solicitud de soporte para habilitar Windows AutoDiscovery.

-

Obtén un certificado SSL firmado públicamente y no comodín para

enterpriseenrollment.mycompany.com. La partemycompany.comes el dominio que tiene las cuentas que los usuarios utilizan para inscribirse. Adjunta el certificado SSL en formato .pfx y su contraseña a la solicitud de soporte creada en el paso anterior.

-

Para usar más de un dominio para inscribir dispositivos Windows, también puedes usar un certificado multidominio con la siguiente estructura:

- Un SubjectDN con un CN que especifica el dominio principal al que sirve (por ejemplo, enterpriseenrollment.mycompany1.com).

- Los SAN apropiados para los dominios restantes (por ejemplo, enterpriseenrollment.mycompany2.com, enterpriseenrollment.mycompany3.com, etc.).

-

Crea un registro de nombre canónico (CNAME) en tu DNS y asigna la dirección de tu certificado SSL (enterpriseenrollment.mycompany.com) a autodisc.xm.cloud.com.

Cuando un usuario de un dispositivo Windows se inscribe usando un UPN, el servidor de inscripción de Citrix:

- Proporciona los detalles de tu servidor de Citrix Endpoint Management.

- Indica al dispositivo que solicite un certificado válido a Citrix Endpoint Management.

En este punto, puedes inscribir todos los dispositivos compatibles. Ve a la siguiente sección para prepararte para entregar recursos a los dispositivos.

Integrar con Acceso condicional de Azure AD

-

Puedes configurar Citrix Endpoint Management para aplicar la compatibilidad con Acceso condicional de Azure AD a las aplicaciones de Office 365. Esta función te permite implementar la metodología de Confianza cero para los usuarios de dispositivos al implementar aplicaciones de Office 365. Puedes usar el estado del dispositivo, la puntuación de riesgo, la ubicación y las protecciones del dispositivo para aplicar acciones automatizadas y definir el acceso a las aplicaciones de Office 365 en dispositivos Android Enterprise e iOS administrados.

-

Para aplicar el cumplimiento de dispositivos de Azure AD, debes configurar directivas de Acceso condicional para aplicaciones individuales de Office 365. Puedes restringir el acceso de los usuarios a aplicaciones específicas de Office 365 en dispositivos no administrados y no conformes, y permitir el acceso a aplicaciones individuales solo en dispositivos administrados y conformes.

Requisitos previos

- Para esta integración, debes tener una suscripción premium válida de Azure AD, incluidas las licencias de Intune y Microsoft Office 365.

- Citrix Secure Hub versión 21.4.0 y posteriores

- Configura Azure AD como proveedor de identidades (IdP) en Citrix Cloud y, a continuación, establece la identidad de Citrix como el tipo de IdP para Citrix Endpoint Management. Para obtener información, consulta Autenticación con Azure Active Directory a través de Citrix Cloud.

- Da tu consentimiento a la aplicación AAD multiempresa de Citrix para permitir que las aplicaciones móviles se autentiquen con la aplicación cliente de AAD. Solo es necesario si el administrador global de Azure estableció el valor de Los usuarios pueden registrar aplicaciones en No. Configura esta opción en el portal de Azure en Azure Active Directory > Usuarios > Configuración de usuario. Para dar tu consentimiento, consulta Configurar Citrix Endpoint Management para la administración de cumplimiento de Azure AD.

- Instala la aplicación Microsoft Authenticator en el dispositivo antes de iniciar el proceso de registro de dispositivos de Azure AD.

- Para la plataforma Android Enterprise, configura una aplicación de navegador web como la aplicación de tienda pública requerida.

-

Deshabilita la configuración de Valores predeterminados de seguridad en la consola de Azure AD. Cuando inicias la configuración de Azure AD, reemplazas los valores predeterminados de seguridad con directivas de Acceso condicional de Azure AD más granulares. Para obtener más información sobre los valores predeterminados de seguridad, consulta la documentación de Microsoft.

- ### Configurar el cumplimiento de dispositivos mediante directivas de Acceso condicional de Azure AD-

Los pasos generales para configurar el cumplimiento de dispositivos mediante directivas de Acceso condicional de Azure AD son los siguientes:

-

- Configuración de Citrix Endpoint Management:

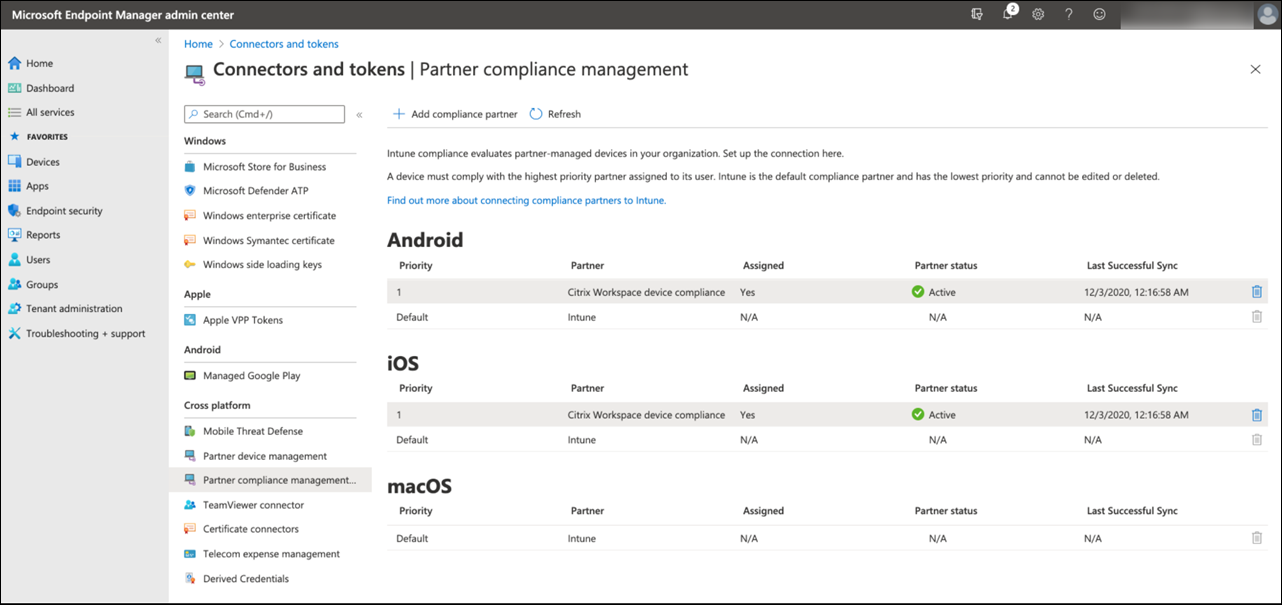

- En el centro de administración de Microsoft Endpoint Manager, agrega Citrix Workspace device compliance como socio de cumplimiento para cada plataforma de dispositivo y asigna grupos de usuarios.

-

En Citrix Endpoint Management, sincroniza la información del centro de administración de Microsoft Endpoint Manager.

-

- Configuración de Azure AD: En el portal de Azure AD, establece directivas de Acceso condicional para aplicaciones individuales de Office 365.

-

- Configuración de Citrix Endpoint Management: Después de configurar las directivas de Acceso condicional para las aplicaciones de Office 365, agrega la aplicación Microsoft Authenticator y las aplicaciones de Office 365 como aplicaciones de tienda pública en Citrix Endpoint Management. Asigna estas aplicaciones públicas al grupo de entrega y establécelas como aplicaciones requeridas.

-

-

Configurar Citrix Endpoint Management para la administración de cumplimiento de Azure AD

- 1. Inicia sesión en el [centro de administración de Microsoft Endpoint Manager](https://endpoint.microsoft.com/) y navega hasta **Administración de inquilinos > Conectores y tokens > Administración de cumplimiento de dispositivos**. Haz clic en **Agregar socio de cumplimiento** y elige **Citrix Workspace device compliance** como socio de cumplimiento para cada plataforma de dispositivo. Luego, asigna grupos de usuarios.

-

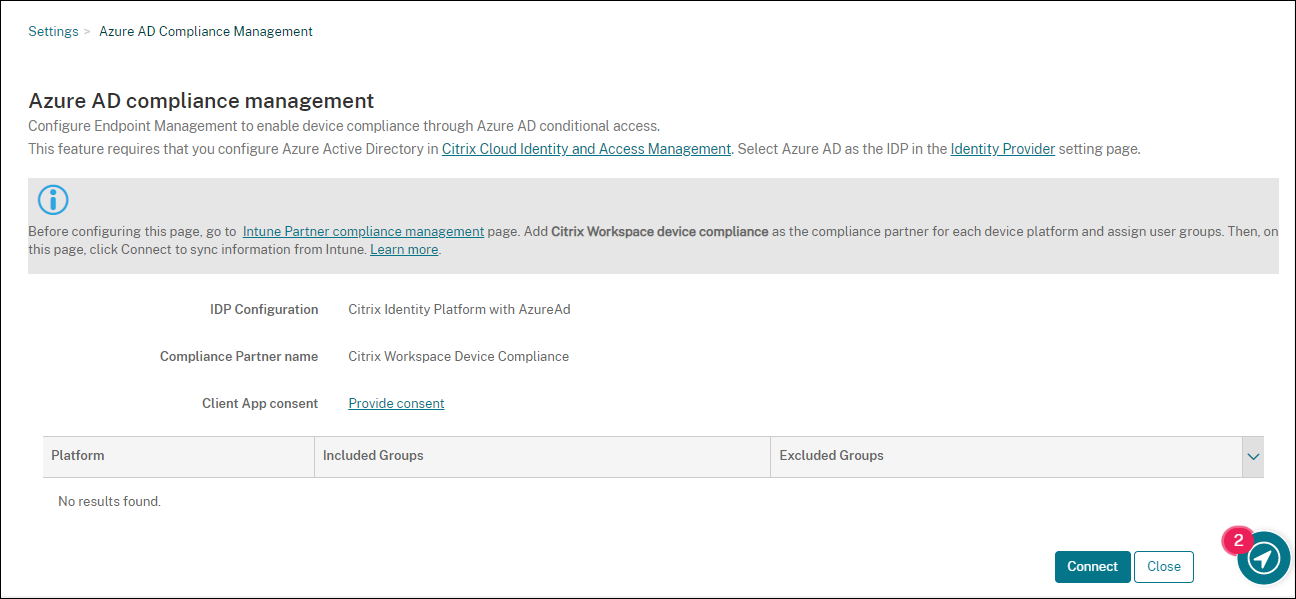

- 1. En Citrix Endpoint Management, ve a **Configuración > Administración de cumplimiento de Azure AD**.

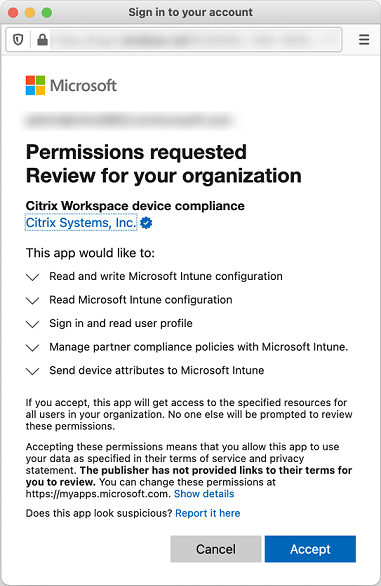

- 1. Opcionalmente, establece el consentimiento global para que los usuarios no necesiten dar su consentimiento en cada dispositivo. Junto a **Consentimiento de la aplicación cliente**, haz clic en **Proporcionar consentimiento**. Introduce tus credenciales de administrador global de Azure AD y sigue las indicaciones para proporcionar el consentimiento global para las aplicaciones cliente.

- 1. Haz clic en **Conectar** para sincronizar la información del centro de administración de Microsoft Endpoint Manager.

-

- Un cuadro de diálogo te pide que aceptes los permisos para esta configuración. Haz clic en **Aceptar**. Una vez completada la configuración, las plataformas de dispositivos sincronizadas aparecen en la lista.

-

Configurar directivas de Acceso condicional en Azure AD

- En el portal de Azure AD, configura directivas de Acceso condicional para las aplicaciones de Office 365 para aplicar el cumplimiento de dispositivos. Ve a **Dispositivos > Acceso condicional > Directivas > Nueva directiva**. Para obtener más información, consulta la [documentación de Microsoft](https://docs.microsoft.com/es-es/mem/intune/protect/create-conditional-access-intune).

- Para configurar el cumplimiento de dispositivos para aplicaciones administradas por Intune:

- [Configurar aplicaciones administradas por Intune para la entrega a dispositivos](/es-es/citrix-endpoint-management/integration-with-mem.html#configure-intune-managed-apps-for-delivery-to-devices)

- [Requerir aplicaciones cliente aprobadas](https://docs.microsoft.com/es-es/azure/active-directory/conditional-access/app-based-conditional-access)

Configurar aplicaciones en Citrix Endpoint Management

Después de configurar las directivas de Acceso condicional para las aplicaciones de Office 365, agrega la aplicación Microsoft Authenticator y las aplicaciones de Office 365 como aplicaciones de tienda pública en Citrix Endpoint Management. Asigna estas aplicaciones públicas al grupo de entrega y establécelas como aplicaciones requeridas. Para obtener información, consulta Agregar una aplicación de tienda pública.

Flujo de trabajo de autenticación de usuario

- Los usuarios que inscribieron dispositivos con Active Directory (AD) local y que luego se integraron con el proveedor de identidades de Citrix mediante Microsoft Azure Active Directory (AAD) no necesitan volver a inscribirse. Puedes sincronizar las cuentas de tu Active Directory local con Microsoft Azure Active Directory. Para obtener más información, consulta Preparar Active Directory y Azure AD.

- Citrix Endpoint Management envía Microsoft Authenticator y las aplicaciones de Office 365 configuradas a un dispositivo como aplicaciones obligatorias. Si configuraste una aplicación de navegador web como la aplicación obligatoria de la tienda pública para la plataforma Android, Citrix Endpoint Management también la envía al dispositivo del usuario.

- Citrix Secure Hub instala y muestra automáticamente todas las aplicaciones administradas a través de Citrix Endpoint Management.

- Cuando un usuario intenta iniciar sesión en cualquier aplicación de Office 365 disponible, el dispositivo pide al usuario que toque el enlace de registro de Azure AD para iniciar el proceso de registro.

- Después de que el usuario toca el enlace de registro, la aplicación Microsoft Authenticator se abre. El usuario introduce las credenciales de Azure AD y acepta los términos de inscripción del dispositivo. Luego, la aplicación Microsoft Authenticator se cierra y Citrix Secure Hub se vuelve a abrir.

-

Citrix Secure Hub muestra un mensaje de que el registro de dispositivos de Azure AD se ha completado. El usuario ahora puede usar las aplicaciones de Microsoft para acceder a sus recursos en la nube.

Después de que el registro se completa, Azure AD marca el dispositivo como administrado y compatible en la consola.

Directivas de dispositivo predeterminadas y aplicaciones de productividad móvil

Si te incorporas a partir de Citrix Endpoint Management 19.5.0 o posterior, preconfiguramos algunas directivas de dispositivo y aplicaciones de productividad móvil. Esa configuración te permite:

- Implementar inmediatamente la funcionalidad básica en los dispositivos

- Empezar con las configuraciones de referencia recomendadas para un espacio de trabajo seguro

Para las plataformas Android, Android Enterprise, iOS, macOS y Windows Desktop/Tablet, tu sitio tiene estas directivas de dispositivo preconfiguradas:

- **Directiva de dispositivo de código de acceso:** La directiva de dispositivo de código de acceso está **activada**, con todas las configuraciones predeterminadas de código de acceso habilitadas.

-

Directiva de dispositivo de inventario de aplicaciones: La directiva de dispositivo de inventario de aplicaciones está activada.

- Directiva de dispositivo de restricciones: La directiva de dispositivo de restricciones está activada, con todas las configuraciones predeterminadas de restricciones habilitadas.

Esas directivas están en el grupo de entrega AllUsers, que tiene todos los usuarios de Active Directory y locales. Te recomendamos que uses el grupo de entrega AllUsers solo para las pruebas iniciales. Luego, crea tus grupos de entrega y desactiva el grupo de entrega AllUsers. Puedes reutilizar las directivas de dispositivo y las aplicaciones preconfiguradas en tus grupos de entrega.

Todas las directivas de dispositivo de Citrix Endpoint Management están documentadas en Directivas de dispositivo. Ese artículo incluye información sobre cómo usar la consola para modificar las directivas de dispositivo. Para obtener información sobre algunas directivas de dispositivo de uso común, consulta Directivas de dispositivo y comportamiento de casos de uso.

Para las plataformas iOS y Android, tu sitio tiene estas aplicaciones de productividad móvil preconfiguradas:

- **Citrix Secure Mail**

- **Citrix Secure Web**

- **Citrix Files**

Esas aplicaciones están en el grupo de entrega AllUsers.

Para obtener más información, consulta Acerca de las aplicaciones de productividad móvil.

Continúa con la configuración de Citrix Endpoint Management

Después de completar la configuración básica para la inscripción de dispositivos, la forma en que configures Citrix Endpoint Management varía mucho según tus casos de uso. Por ejemplo:

- ¿Cuáles son tus requisitos de seguridad y cómo quieres equilibrar esos requisitos con la experiencia del usuario?

- ¿Qué plataformas de dispositivo admites?

- ¿Los usuarios son propietarios de sus dispositivos o usan dispositivos corporativos?

- ¿Qué directivas de dispositivo quieres enviar a los dispositivos?

- ¿Qué tipos de aplicaciones proporcionas a los usuarios?

Esta sección te ayuda a navegar por las muchas opciones de configuración dirigiéndote a los artículos de este conjunto de documentación.

A medida que completes la configuración en sitios de terceros, toma nota de la información y su ubicación, para consultarla cuando configures los ajustes de la consola de Citrix Endpoint Management.

- Seguridad y autenticación. Citrix Endpoint Management usa certificados para crear conexiones seguras y autenticar a los usuarios. Citrix proporciona certificados comodín para tu instancia de Citrix Endpoint Management.

- Para una discusión de los componentes de autenticación y las configuraciones recomendadas por nivel de seguridad, consulta el artículo "Conceptos avanzados", [Autenticación](/es-es/citrix-endpoint-management/advanced-concepts/deployment/authentication.html). Consulta también [Seguridad y experiencia del usuario](/es-es/citrix-endpoint-management/advanced-concepts/deployment/security-user-experience.html).

- Para obtener una descripción general de los componentes de autenticación utilizados durante las operaciones de Citrix Endpoint Management, consulta [Certificados y autenticación](/es-es/citrix-endpoint-management/authentication.html).

- Puedes elegir entre los siguientes tipos de autenticación. La configuración de la autenticación incluye tareas en las consolas de Citrix Endpoint Management y NetScaler Gateway.

- [Autenticación de dominio o de dominio más token de seguridad](/es-es/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [Certificado de cliente o certificado más autenticación de dominio](/es-es/citrix-endpoint-management/authentication/client-certificate.html)

- Para entregar certificados a los usuarios, configura:

- [Entidades PKI](/es-es/citrix-endpoint-management/authentication/pki-entities.html)

- [Proveedores de credenciales](/es-es/citrix-endpoint-management/authentication/credential-providers.html)

- Modos de seguridad de inscripción de dispositivos. Los modos de seguridad de inscripción de dispositivos especifican los tipos de credenciales y los pasos de inscripción necesarios para que los usuarios inscriban sus dispositivos en Citrix Endpoint Management. Para obtener información, consulta [Configurar modos de seguridad de inscripción](/es-es/citrix-endpoint-management/users.html#configure-enrollment-security-modes).

- Para permitir que los usuarios se autentiquen con credenciales de Azure Active Directory, consulta [Autenticación con Azure Active Directory a través de Citrix Cloud](/es-es/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html).

-

Inscripción de dispositivos

- Hay programas disponibles para inscribir un gran número de dispositivos:

-

Para inscribir dispositivos Android, crea una cuenta de administrador de Android Enterprise. Consulta Android Enterprise. O bien, consulta Android Enterprise heredado para clientes de Google Workspace.

- Puedes usar invitaciones de inscripción o enviar notificaciones para la inscripción.

- Para obtener más información sobre la inscripción, consulta Administración de dispositivos y los artículos de ese nodo.

-

Directivas y administración de dispositivos

-

Directivas de dispositivos (MDM). Todas las directivas de dispositivos de Citrix Endpoint Management están documentadas en Directivas de dispositivos. Para obtener información sobre algunas directivas de dispositivos de uso común, consulta Directivas de dispositivos y comportamiento de casos de uso.

-

Propiedades de cliente. Las propiedades de cliente contienen información que se proporciona directamente a Citrix Secure Hub en los dispositivos de los usuarios. Consulta Propiedades de cliente y Propiedades de cliente de Citrix Endpoint Management.

-

Grupos de entrega. Para ver un ejemplo de caso de uso relacionado con los grupos de entrega, consulta Comunidades de usuarios y Agregar un grupo de entrega.

-

-

Preparar aplicaciones para la implementación

-

Para obtener información sobre las aplicaciones compatibles con Citrix Endpoint Management, consulta Agregar aplicaciones.

-

Puedes administrar las licencias de aplicaciones iOS mediante Apple Volume Purchase. Para obtener más información, consulta Apple Volume Purchase.

-

Puedes usar Citrix Endpoint Management para implementar iBooks que obtengas a través de Apple Volume Purchase. Consulta Agregar contenido multimedia.

-

Citrix proporciona aplicaciones de productividad móvil, incluidas Citrix Secure Mail y Citrix Secure Web. Consulta Acerca de las aplicaciones de productividad móvil.

-

Como alternativa a Citrix Secure Mail, puedes entregar correo nativo a los dispositivos. Consulta:

-

Para permitir que los usuarios transfieran de forma segura documentos y datos a las aplicaciones de Microsoft Office 365, consulta Permitir la interacción segura con las aplicaciones de Office 365 y Directiva de dispositivos de Office.

-

Para obtener información general sobre las directivas de aplicaciones, consulta Directivas de aplicaciones y escenario de caso de uso.

-

MDX Toolkit es una tecnología de encapsulado de aplicaciones que prepara las aplicaciones empresariales para una implementación segura con Citrix Endpoint Management. El SDK de MAM reemplaza a MDX Toolkit. MDX Toolkit tiene previsto alcanzar el fin de vida útil (EOL) en julio de 2023.

Para obtener información sobre el SDK de MAM, consulta Información general del SDK de MAM.

-

Para obtener más información sobre las aplicaciones, consulta otros artículos en Agregar aplicaciones.

-

-

La función de control de acceso basado en roles (RBAC) de Citrix Endpoint Management te permite asignar roles predefinidos, o conjuntos de permisos, a usuarios y grupos. Estos permisos controlan el nivel de acceso que tienen los usuarios a las funciones del sistema. Para obtener información, consulta Configurar roles con RBAC.

-

Puedes crear acciones automatizadas en Citrix Endpoint Management para especificar la acción que se debe realizar en respuesta a eventos, ciertas configuraciones o la presencia de aplicaciones en los dispositivos de los usuarios. Para obtener información, consulta Acciones automatizadas.

En este artículo

- Configurar un certificado del servicio de notificaciones push de Apple (APNs) para dispositivos iOS

- Configurar Firebase Cloud Messaging (FCM) para dispositivos Android

- Configurar el servicio AutoDiscovery de Citrix Endpoint Management

- Integrar con Acceso condicional de Azure AD

- Directivas de dispositivo predeterminadas y aplicaciones de productividad móvil

- Continúa con la configuración de Citrix Endpoint Management