Préparer l’inscription des appareils et la livraison des ressources

Important :

Avant de poursuivre, assurez-vous d’avoir effectué toutes les tâches décrites dans Intégration et configuration des ressources.

Tenez vos utilisateurs informés des changements à venir. Consultez Bienvenue dans votre kit d’adoption utilisateur Citrix.

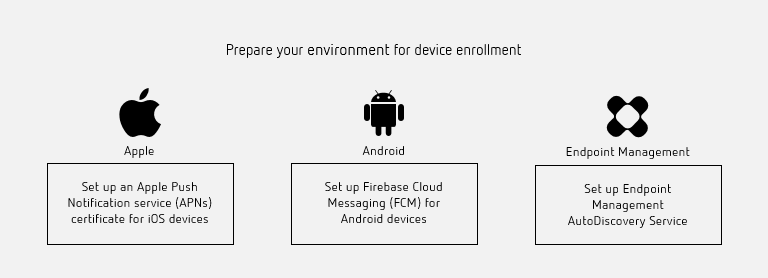

Citrix Endpoint Management prend en charge diverses options d’inscription. Cet article couvre la configuration de base requise pour permettre l’inscription de tous les appareils pris en charge. Le diagramme suivant récapitule la configuration de base.

Pour obtenir la liste des appareils pris en charge, consultez Systèmes d’exploitation des appareils pris en charge.

-

Configurer un certificat APNs (Apple Push Notification service) pour les appareils iOS

Important :

La prise en charge par Apple du protocole binaire hérité APNs a pris fin le 31 mars 2021. Apple vous recommande d’utiliser l’API du fournisseur APNs basée sur HTTP/2 à la place. À partir de la version 20.1.0, Citrix Endpoint Management prend en charge l’API basée sur HTTP/2. Pour plus d’informations, consultez l’actualité « Apple Push Notification Service Update » sur https://developer.apple.com/. Pour obtenir de l’aide sur la vérification de la connectivité aux APNs, consultez Vérifications de la connectivité.

-

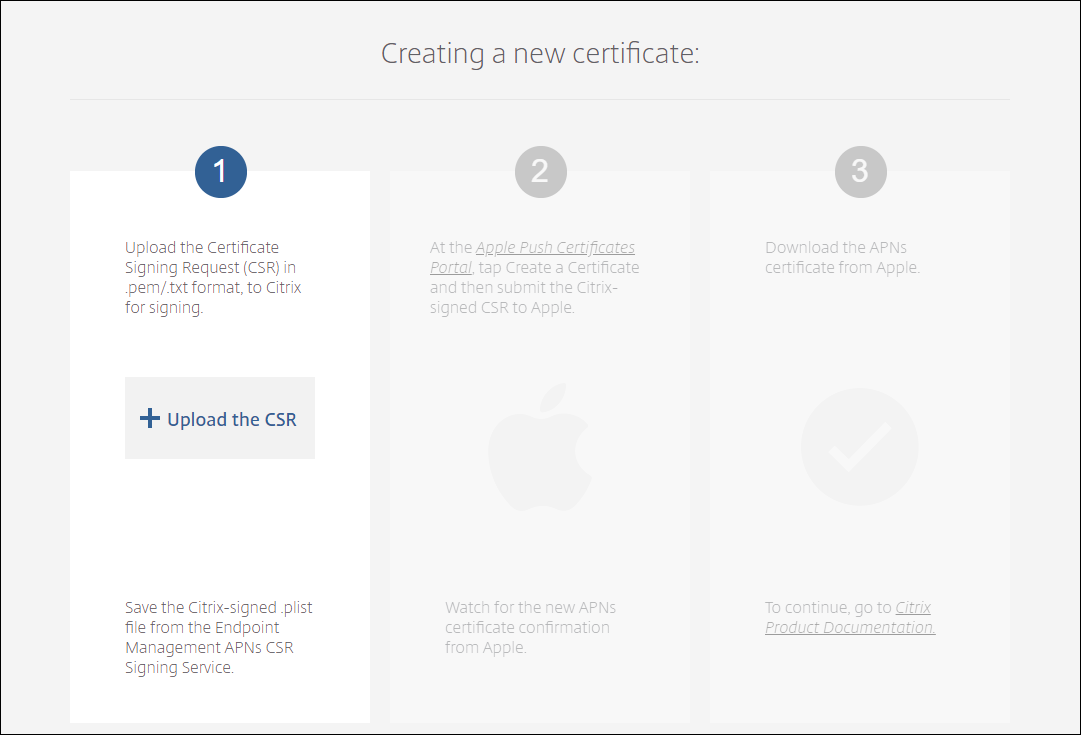

Citrix Endpoint Management nécessite un certificat APNs (Apple Push Notification service) d’Apple pour inscrire et gérer les appareils iOS. Citrix Endpoint Management nécessite également un certificat APNs pour les notifications push de Citrix Secure Mail pour iOS.

-

Pour obtenir un certificat d’Apple, vous avez besoin d’un identifiant Apple et d’un compte développeur. Pour plus de détails, consultez le site web du Programme pour développeurs Apple.

-

Pour obtenir un certificat APNs et l’importer dans Citrix Endpoint Management, consultez Certificats APNs.

-

-

Pour plus d’informations sur Citrix Endpoint Management et les APNs, consultez Notifications push pour Citrix Secure Mail pour iOS.

Configurer Firebase Cloud Messaging (FCM) pour les appareils Android

- Firebase Cloud Messaging (FCM) contrôle la manière et le moment où les appareils Android se connectent au service Citrix Endpoint Management. Toute action de sécurité ou commande de déploiement déclenche une notification push. La notification invite les utilisateurs à se reconnecter à Citrix Endpoint Management.

-

La configuration de FCM nécessite que vous configuriez votre compte Google. Pour créer des informations d’identification Google Play, consultez Gérer les informations de votre compte de développeur. Vous utilisez également Google Play pour ajouter, acheter et approuver des applications à déployer sur l’espace de travail Android Enterprise sur un appareil. Vous pouvez utiliser Google Play pour déployer vos applications Android privées, applications publiques et applications tierces.

- Pour configurer FCM, consultez Firebase Cloud Messaging.

Configurer le service AutoDiscovery de Citrix Endpoint Management

Le service AutoDiscovery simplifie le processus d’inscription pour les utilisateurs grâce à la découverte d’URL basée sur l’e-mail. Le service AutoDiscovery offre également des fonctionnalités telles que la vérification de l’inscription, l’épinglage de certificat et d’autres avantages pour les clients Citrix Workspace. Le service, hébergé dans Citrix Cloud, est une partie importante de nombreux déploiements Citrix Endpoint Management.

Avec le service AutoDiscovery, les utilisateurs :

- Peuvent utiliser leurs informations d’identification réseau d’entreprise pour inscrire leurs appareils.

- N’ont pas besoin de saisir les détails concernant l’adresse du serveur Citrix Endpoint Management.

- Saisissent leur nom d’utilisateur au format UPN (User Principal Name). Par exemple,

utilisateur@monentreprise.com.

Nous vous recommandons d’utiliser le service AutoDiscovery pour les environnements à haute sécurité. Le service AutoDiscovery prend en charge l’épinglage de certificat de clé publique, ce qui empêche les attaques de l’homme du milieu. L’épinglage de certificat garantit que le certificat signé par votre entreprise est utilisé lorsque les clients Citrix communiquent avec Citrix Endpoint Management. Pour configurer l’épinglage de certificat pour vos sites Citrix Endpoint Management, contactez le support Citrix. Pour plus d’informations sur l’épinglage de certificat, consultez Épinglage de certificat.

Pour accéder au service AutoDiscovery, accédez à https://adsui.cloud.com (commercial).

Conditions préalables

- Le nouveau service AutoDiscovery dans Citrix Cloud nécessite la dernière version de Citrix Secure Hub :

- Pour iOS, Citrix Secure Hub version 21.6.0 ou ultérieure

-

Pour Android, Citrix Secure Hub version 21.8.5 ou ultérieure

- Les appareils exécutant des versions antérieures de Citrix Secure Hub peuvent subir des interruptions de service.

- Pour accéder au nouveau service AutoDiscovery, vous devez disposer d’un compte administrateur Citrix Cloud avec un accès complet. Le service AutoDiscovery ne prend pas en charge les comptes administrateur avec un accès personnalisé. Si vous n’avez pas de compte, consultez S’inscrire à Citrix Cloud.

Citrix a migré tous les enregistrements AutoDiscovery existants vers Citrix Cloud sans interruption de service. Les enregistrements migrés n’apparaissent pas automatiquement dans la nouvelle console. Vous devez récupérer les domaines dans le nouveau service AutoDiscovery pour prouver la propriété. Pour plus d’informations, consultez CTX312339.

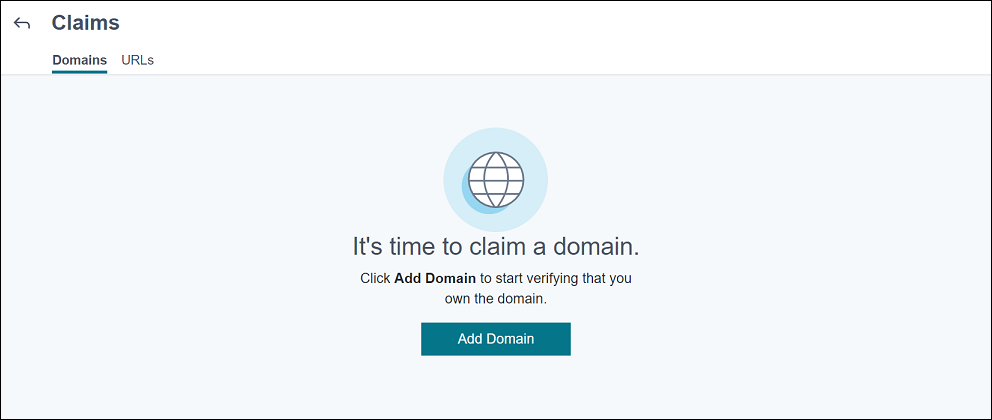

- Avant de commencer à utiliser le service AutoDiscovery pour vos déploiements Citrix Endpoint Management, vérifiez et revendiquez votre domaine. Vous pouvez revendiquer jusqu’à 10 domaines. La revendication associe le domaine vérifié au service AutoDiscovery. Pour revendiquer plus de 10 domaines, ouvrez un ticket SRE ou contactez le support technique de Citrix.

- Utilisez le paramètre Port MAM au lieu du FQDN de NetScaler Gateway pour diriger le trafic MAM vers votre centre de données. Si vous saisissez un nom de domaine complet avec le port de votre NetScaler Gateway, l’appareil client utilise la configuration du paramètre Port MAM.

- Si un bloqueur de publicités empêche l’ouverture du site, assurez-vous de désactiver le bloqueur de publicités pour l’ensemble du site web.

Revendiquer un domaine

-

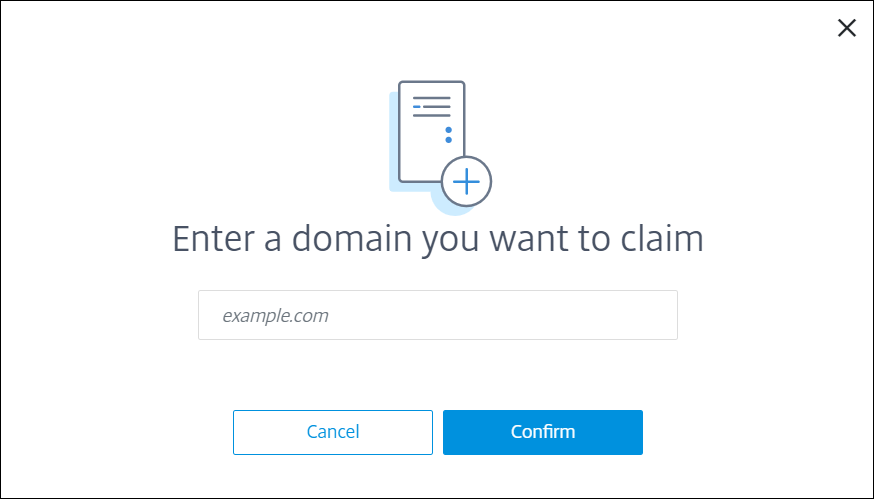

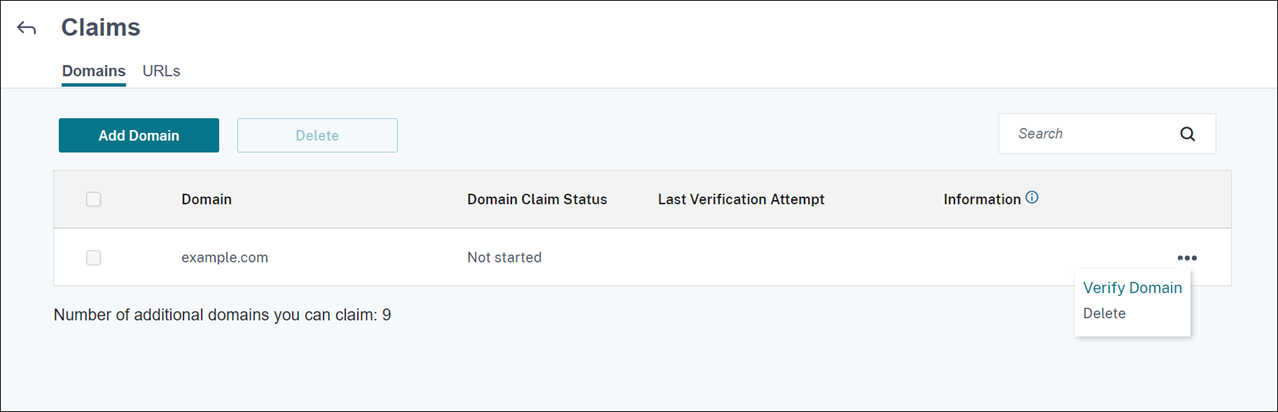

Dans l’onglet Revendications > Domaines, cliquez sur Ajouter un domaine.

-

- Dans la boîte de dialogue qui apparaît, saisissez le nom de domaine de votre environnement Citrix Endpoint Management, puis cliquez sur Confirmer. Votre domaine apparaît dans Revendications > Domaines.

-

- Sur le domaine que vous avez ajouté, cliquez sur le menu des points de suspension et sélectionnez Vérifier le domaine pour démarrer le processus de vérification. La page Vérifier votre domaine apparaît.

-

-

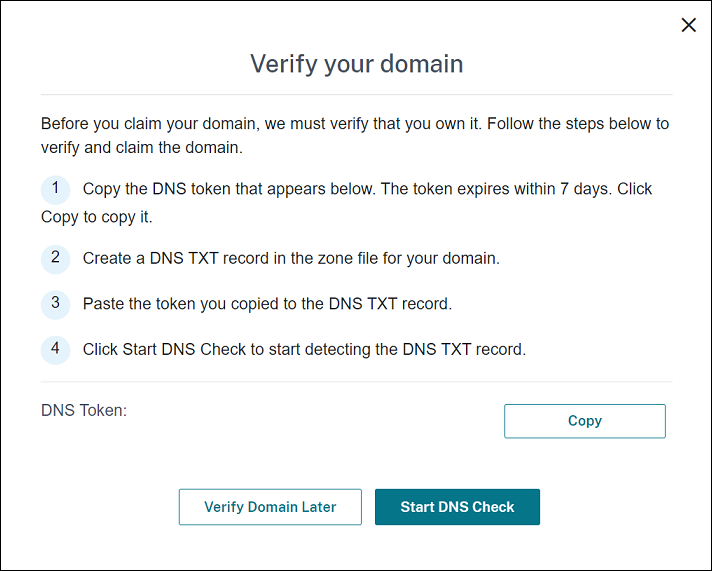

Sur la page Vérifier votre domaine, suivez les instructions pour vérifier que vous êtes propriétaire du domaine.

-

-

- Cliquez sur Copier pour copier le jeton DNS dans le presse-papiers.

-

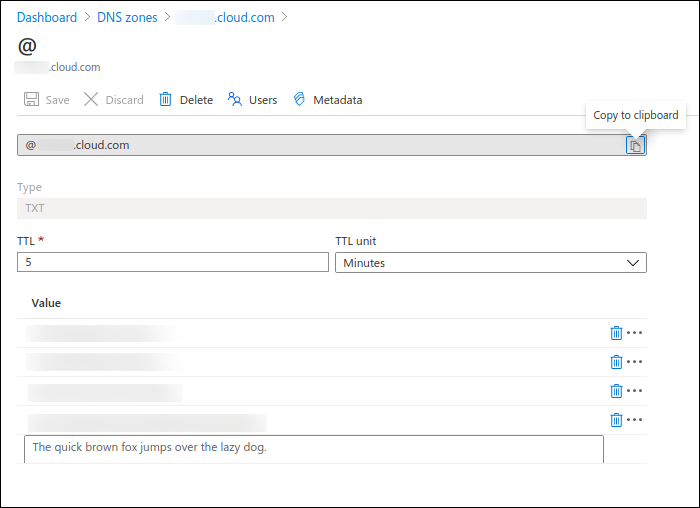

- Créez un enregistrement DNS TXT dans le fichier de zone de votre domaine. Pour ce faire, accédez au portail de votre fournisseur d’hébergement de domaine et ajoutez le jeton DNS que vous avez copié.

-

La capture d’écran suivante montre un portail de fournisseur d’hébergement de domaine. Votre portail peut être différent.

-

- Dans Citrix Cloud, sur la page Vérifier votre domaine, cliquez sur Démarrer la vérification DNS pour commencer à détecter votre enregistrement DNS TXT. Si vous souhaitez vérifier le domaine ultérieurement, cliquez sur Vérifier le domaine plus tard.

Le processus de vérification prend généralement environ une heure. Cependant, il peut prendre jusqu’à deux jours pour renvoyer une réponse. Vous pouvez vous déconnecter et vous reconnecter pendant la vérification de l’état.

Une fois la configuration terminée, l’état de votre domaine passe de En attente à Vérifié.

-

-

Après avoir revendiqué votre domaine, fournissez des informations sur le service AutoDiscovery. Cliquez sur le menu des points de suspension sur le domaine que vous avez ajouté, puis cliquez sur Ajouter des informations Citrix Endpoint Management. La page Informations sur le service AutoDiscovery apparaît.

-

Saisissez les informations suivantes, puis cliquez sur Enregistrer.

-

FQDN du serveur Citrix Endpoint Management : Saisissez le nom de domaine complet (FQDN) du serveur Citrix Endpoint Management. Par exemple :

example.xm.cloud.com. Ce paramètre est utilisé pour le contrôle du trafic MDM et MAM. -

FQDN de NetScaler Gateway : Saisissez le nom de domaine complet (FQDN) de NetScaler Gateway, sous la forme FQDN ou FQDN:port. Par exemple :

example.com. Ce paramètre est utilisé pour diriger le trafic MAM vers votre centre de données. Pour les déploiements MDM uniquement, laissez ce champ vide.Remarque :

-

Citrix vous recommande d’utiliser le paramètre Port MAM au lieu de FQDN de NetScaler Gateway pour contrôler le trafic MAM. Si vous saisissez un nom de domaine complet avec le port de votre NetScaler Gateway, l’appareil client utilise la configuration du paramètre Port MAM.

-

Nom de l’instance : Saisissez le nom de l’instance du serveur Citrix Endpoint Management que vous avez configuré précédemment. Si vous n’êtes pas sûr du nom de votre instance, laissez la valeur par défaut zdm.

-

Port MDM : Saisissez le port utilisé pour le trafic de contrôle MDM et l’inscription MDM. Pour les services basés sur le cloud, la valeur par défaut est 443.

- Port MAM : Saisissez le port utilisé pour le trafic de contrôle MAM, l’inscription MAM, l’inscription iOS et l’énumération des applications. Pour les services basés sur le cloud, la valeur par défaut est 8443.

-

Demander AutoDiscovery pour les appareils Windows

Si vous prévoyez d’inscrire des appareils Windows, procédez comme suit :

-

Contactez le support Citrix et créez une demande de support pour activer AutoDiscovery pour Windows.

-

Obtenez un certificat SSL public signé, non générique, pour

enterpriseenrollment.mycompany.com. La partiemycompany.comest le domaine qui contient les comptes que les utilisateurs utilisent pour s’inscrire. Joignez le certificat SSL au format .pfx et son mot de passe à la demande de support créée à l’étape précédente.

-

Pour utiliser plusieurs domaines pour inscrire des appareils Windows, vous pouvez également utiliser un certificat multi-domaine avec la structure suivante :

- Un SubjectDN avec un CN qui spécifie le domaine principal qu’il dessert (par exemple, enterpriseenrollment.mycompany1.com).

- Les SAN appropriés pour les domaines restants (par exemple, enterpriseenrollment.mycompany2.com, enterpriseenrollment.mycompany3.com, etc.).

-

Créez un enregistrement de nom canonique (CNAME) dans votre DNS et mappez l’adresse de votre certificat SSL (enterpriseenrollment.mycompany.com) vers autodisc.xm.cloud.com.

Lorsqu’un utilisateur d’appareil Windows s’inscrit à l’aide d’un UPN, le serveur d’inscription Citrix :

- Fournit les détails de votre serveur Citrix Endpoint Management.

- Demande à l’appareil de solliciter un certificat valide auprès de Citrix Endpoint Management.

À ce stade, vous pouvez inscrire tous les appareils pris en charge. Passez à la section suivante pour préparer la distribution des ressources aux appareils.

Intégrer avec l’accès conditionnel Azure AD

-

Vous pouvez configurer Citrix Endpoint Management pour appliquer la prise en charge de l’accès conditionnel Azure AD aux applications Office 365. Cette fonctionnalité vous permet de déployer la méthodologie Zero Trust auprès des utilisateurs d’appareils lors du déploiement d’applications Office 365. Vous pouvez utiliser l’état de l’appareil, le score de risque, l’emplacement et les protections de l’appareil pour appliquer des actions automatisées et définir l’accès aux applications Office 365 sur les appareils Android Enterprise et iOS gérés.

-

Pour appliquer la conformité des appareils Azure AD, vous devez configurer des stratégies d’accès conditionnel pour les applications Office 365 individuelles. Vous pouvez restreindre l’accès des utilisateurs à des applications Office 365 spécifiques sur des appareils non gérés et non conformes, et autoriser l’accès aux applications individuelles uniquement sur des appareils gérés et conformes.

Conditions préalables

- Pour cette intégration, vous devez disposer d’un abonnement Azure AD Premium valide, incluant des licences Intune et Microsoft Office 365.

- Citrix Secure Hub version 21.4.0 et ultérieure

- Configurez Azure AD en tant que fournisseur d’identité (IdP) dans Citrix Cloud, puis définissez l’identité Citrix comme type d’IdP pour Citrix Endpoint Management. Pour plus d’informations, consultez Authentification avec Azure Active Directory via Citrix Cloud.

- Donnez votre consentement à l’application AAD multilocataire Citrix pour permettre aux applications mobiles de s’authentifier auprès de l’application cliente AAD. Nécessaire uniquement si l’administrateur général Azure a défini la valeur de Les utilisateurs peuvent enregistrer des applications sur Non. Configurez ce paramètre dans le portail Azure sous Azure Active Directory > Utilisateurs > Paramètres utilisateur. Pour donner votre consentement, consultez Configurer Citrix Endpoint Management pour la gestion de la conformité Azure AD.

- Installez l’application Microsoft Authenticator sur l’appareil avant de démarrer le processus d’enregistrement d’appareil Azure AD.

- Pour la plateforme Android Enterprise, configurez une application de navigateur Web comme application de magasin public requise.

-

Désactivez le paramètre Paramètres de sécurité par défaut dans la console Azure AD. Lorsque vous démarrez la configuration Azure AD, vous remplacez les paramètres de sécurité par défaut par des stratégies d’accès conditionnel Azure AD plus granulaires. Pour plus d’informations sur les paramètres de sécurité par défaut, consultez la documentation Microsoft.

- ### Configurer la conformité des appareils via les stratégies d'accès conditionnel Azure AD-

Les étapes générales pour configurer la conformité des appareils via les stratégies d’accès conditionnel Azure AD sont les suivantes :

-

- Configuration de Citrix Endpoint Management :

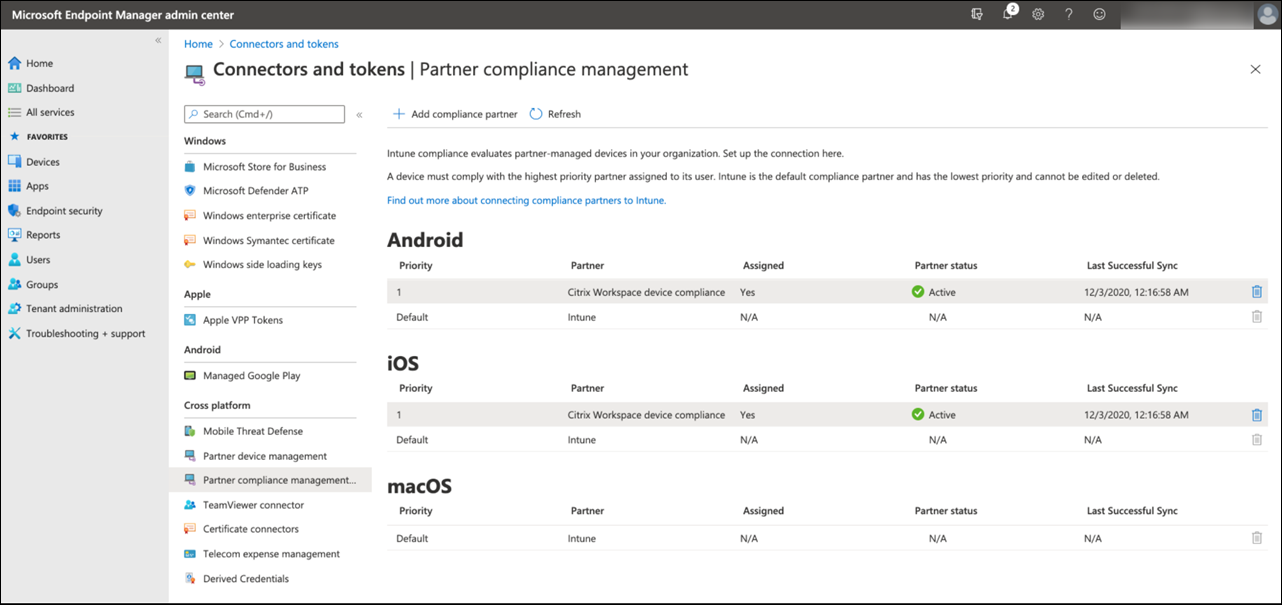

- Dans le centre d’administration Microsoft Endpoint Manager, ajoutez Conformité des appareils Citrix Workspace en tant que partenaire de conformité pour chaque plateforme d’appareil et attribuez des groupes d’utilisateurs.

-

Dans Citrix Endpoint Management, synchronisez les informations du centre d’administration Microsoft Endpoint Manager.

-

- Configuration Azure AD : Dans le portail Azure AD, définissez des stratégies d’accès conditionnel pour les applications Office 365 individuelles.

-

- Configuration de Citrix Endpoint Management : Après avoir configuré les stratégies d’accès conditionnel pour les applications Office 365, ajoutez l’application Microsoft Authenticator et les applications Office 365 en tant qu’applications de magasin public dans Citrix Endpoint Management. Attribuez ces applications publiques au groupe de mise à disposition et définissez-les comme applications requises.

-

-

Configurer Citrix Endpoint Management pour la gestion de la conformité Azure AD

- 1. Connectez-vous au [centre d'administration Microsoft Endpoint Manager](https://endpoint.microsoft.com/) et accédez à **Administration du locataire > Connecteurs et jetons > Gestion de la conformité des appareils**. Cliquez sur **Ajouter un partenaire de conformité** et choisissez **Conformité des appareils Citrix Workspace** comme partenaire de conformité pour chaque plateforme d'appareil. Attribuez ensuite des groupes d'utilisateurs.

-

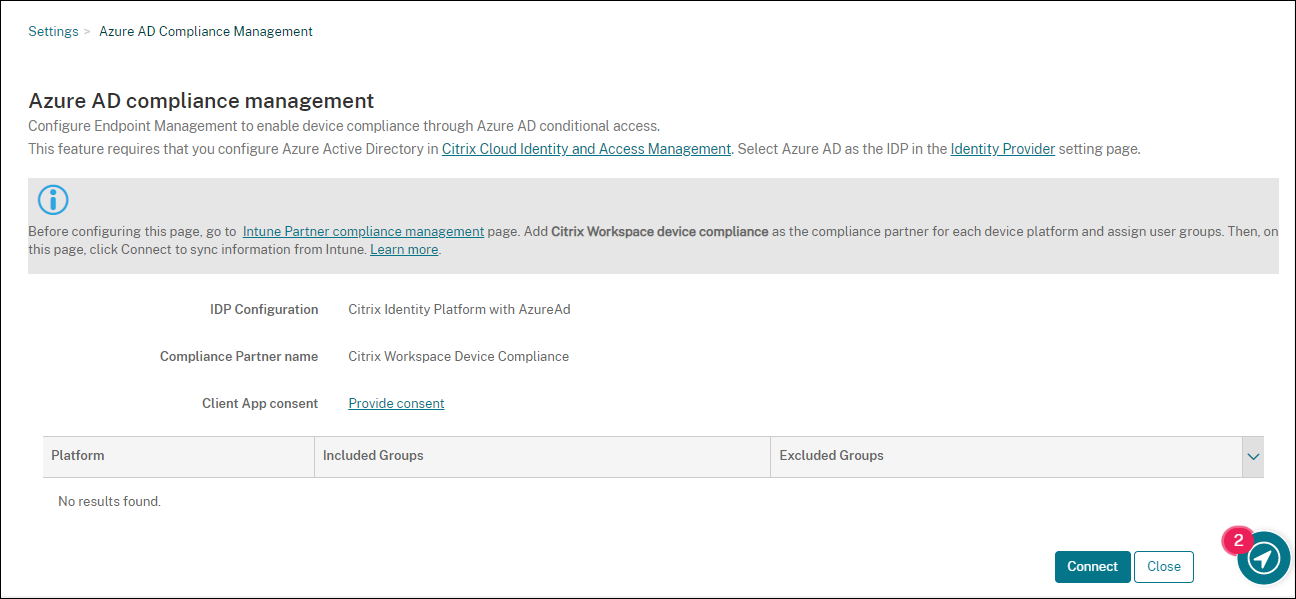

- 1. Dans Citrix Endpoint Management, accédez à **Paramètres > Gestion de la conformité Azure AD**.

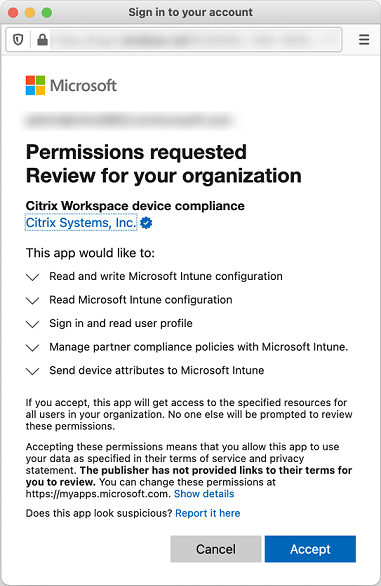

- 1. Vous pouvez éventuellement définir un consentement global afin que les utilisateurs n'aient pas besoin de donner leur consentement sur chaque appareil. À côté de **Consentement de l'application cliente**, cliquez sur **Fournir le consentement**. Saisissez vos informations d'identification d'administrateur général Azure AD et suivez les invites pour fournir un consentement global pour les applications clientes.

- 1. Cliquez sur **Connecter** pour synchroniser les informations du centre d'administration Microsoft Endpoint Manager.

-

- Une boîte de dialogue vous invite à accepter les autorisations pour cette configuration. Cliquez sur **Accepter**. Une fois la configuration terminée, les plateformes d'appareils synchronisées apparaissent dans la liste.

-

Configurer les stratégies d’accès conditionnel dans Azure AD

- Dans le portail Azure AD, configurez des stratégies d'accès conditionnel pour les applications Office 365 afin d'appliquer la conformité des appareils. Accédez à **Appareils > Accès conditionnel > Stratégies > Nouvelle stratégie**. Pour plus d'informations, consultez la [documentation Microsoft](https://docs.microsoft.com/fr-fr/mem/intune/protect/create-conditional-access-intune).

- Pour configurer la conformité des appareils pour les applications gérées par Intune :

- [Configurer les applications gérées par Intune pour la distribution aux appareils](/fr-fr/citrix-endpoint-management/integration-with-mem.html#configure-intune-managed-apps-for-delivery-to-devices)

- [Exiger des applications clientes approuvées](https://docs.microsoft.com/fr-fr/azure/active-directory/conditional-access/app-based-conditional-access)

- [Exiger une stratégie de protection des applications et une application cliente approuvée pour l'accès aux applications cloud](https://docs.microsoft.com/fr-fr/azure/active-directory/conditional-access/app-protection-based-conditional-access)

Configurer les applications dans Citrix Endpoint Management

Après avoir configuré les stratégies d’accès conditionnel pour les applications Office 365, ajoutez l’application Microsoft Authenticator et les applications Office 365 en tant qu’applications de magasin public dans Citrix Endpoint Management. Attribuez ces applications publiques au groupe de mise à disposition et définissez-les comme applications requises. Pour plus d’informations, consultez Ajouter une application de magasin public.

Workflow d’authentification de l’utilisateur

- Les utilisateurs qui ont inscrit des appareils avec Active Directory (AD) local et qui ont ensuite intégré le fournisseur d’identité Citrix à l’aide de Microsoft Azure Active Directory (AAD) n’ont pas besoin de se réinscrire. Vous pouvez synchroniser les comptes de votre Active Directory local vers Microsoft Azure Active Directory. Pour plus d’informations, consultez Préparer votre Active Directory et Azure AD.

- Citrix Endpoint Management déploie Microsoft Authenticator et les applications Office 365 configurées sur un appareil en tant qu’applications requises. Si vous avez configuré une application de navigateur web comme application de magasin public requise pour la plateforme Android, Citrix Endpoint Management la déploie également sur l’appareil de l’utilisateur.

- Citrix Secure Hub installe et affiche automatiquement toutes les applications gérées via Citrix Endpoint Management.

- Lorsqu’un utilisateur tente de se connecter à une application Office 365 disponible, l’appareil invite l’utilisateur à appuyer sur le lien Inscription Azure AD pour démarrer le processus d’inscription.

- Une fois que l’utilisateur a appuyé sur le lien d’inscription, l’application Microsoft Authenticator s’ouvre. L’utilisateur saisit ses informations d’identification Azure AD et accepte les conditions d’inscription de l’appareil. Ensuite, l’application Microsoft Authenticator se ferme et Citrix Secure Hub se rouvre.

-

Citrix Secure Hub affiche un message indiquant que l’inscription de l’appareil Azure AD est terminée. L’utilisateur peut désormais utiliser les applications Microsoft pour accéder à ses ressources cloud.

Une fois l’inscription terminée, Azure AD marque l’appareil comme géré et conforme dans la console.

Stratégies d’appareil par défaut et applications de productivité mobile

Si vous commencez à utiliser Citrix Endpoint Management 19.5.0 ou une version ultérieure, nous préconfigurons quelques stratégies d’appareil et applications de productivité mobile. Cette configuration vous permet de :

- Déployer immédiatement les fonctionnalités de base sur les appareils

- Commencer avec les configurations de base recommandées pour un espace de travail sécurisé

Pour les plateformes Android, Android Enterprise, iOS, macOS et Windows Desktop/Tablet, votre site dispose de ces stratégies d’appareil préconfigurées :

- **Stratégie d'appareil de code d'accès :** La stratégie d'appareil de code d'accès est **Activée**, avec tous les paramètres de code d'accès par défaut activés.

-

Stratégie d’appareil d’inventaire d’applications : La stratégie d’appareil d’inventaire d’applications est Activée.

- Stratégie d’appareil de restrictions : La stratégie d’appareil de restrictions est Activée, avec tous les paramètres de restrictions par défaut activés.

Ces stratégies se trouvent dans le groupe de mise à disposition AllUsers, qui contient tous les utilisateurs Active Directory et locaux. Nous vous recommandons d’utiliser le groupe de mise à disposition AllUsers uniquement pour les tests initiaux. Ensuite, créez vos groupes de mise à disposition et désactivez le groupe de mise à disposition AllUsers. Vous pouvez réutiliser les stratégies d’appareil et les applications préconfigurées dans vos groupes de mise à disposition.

Toutes les stratégies d’appareil Citrix Endpoint Management sont documentées sous Stratégies d’appareil. Cet article contient des informations sur la façon d’utiliser la console pour modifier les stratégies d’appareil. Pour plus d’informations sur certaines stratégies d’appareil couramment utilisées, consultez Stratégies d’appareil et comportement des cas d’utilisation.

Pour les plateformes iOS et Android, votre site dispose de ces applications de productivité mobile préconfigurées :

- **Citrix Secure Mail**

- **Citrix Secure Web**

- **Citrix Files**

Ces applications se trouvent dans le groupe de mise à disposition AllUsers.

Pour plus d’informations, consultez À propos des applications de productivité mobile.

Poursuivre la configuration de Citrix Endpoint Management

Une fois la configuration de base pour l’inscription des appareils terminée, la façon dont vous configurez Citrix Endpoint Management varie considérablement en fonction de vos cas d’utilisation. Par exemple :

- Quelles sont vos exigences de sécurité et comment souhaitez-vous équilibrer ces exigences avec l'expérience utilisateur ?

- Quelles plateformes d'appareil prenez-vous en charge ?

- Les utilisateurs possèdent-ils leurs appareils ou utilisent-ils des appareils appartenant à l'entreprise ?

- Quelles stratégies d'appareil souhaitez-vous déployer sur les appareils ?

- Quels types d'applications fournissez-vous aux utilisateurs ?

Cette section vous aide à naviguer parmi les nombreux choix de configuration en vous orientant vers les articles de cet ensemble de documentation.

Lorsque vous effectuez la configuration sur des sites tiers, notez les informations et leur emplacement, pour référence lorsque vous configurez les paramètres de la console Citrix Endpoint Management.

- Sécurité et authentification. Citrix Endpoint Management utilise des certificats pour créer des connexions sécurisées et authentifier les utilisateurs. Citrix fournit des certificats génériques pour votre instance Citrix Endpoint Management.

- Pour une discussion sur les composants d'authentification et les configurations recommandées par niveau de sécurité, consultez l'article "Concepts avancés", [Authentification](/fr-fr/citrix-endpoint-management/advanced-concepts/deployment/authentication.html). Voir aussi, [Sécurité et expérience utilisateur](/fr-fr/citrix-endpoint-management/advanced-concepts/deployment/security-user-experience.html).

- Pour un aperçu des composants d'authentification utilisés lors des opérations de Citrix Endpoint Management, consultez [Certificats et authentification](/fr-fr/citrix-endpoint-management/authentication.html).

- Vous pouvez choisir parmi les types d'authentification suivants. La configuration de l'authentification inclut des tâches dans les consoles Citrix Endpoint Management et NetScaler Gateway.

- [Authentification par domaine ou par domaine plus jeton de sécurité](/fr-fr/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [Authentification par certificat client ou par certificat plus domaine](/fr-fr/citrix-endpoint-management/authentication/client-certificate.html)

- Pour distribuer des certificats aux utilisateurs, configurez :

- [Entités PKI](/fr-fr/citrix-endpoint-management/authentication/pki-entities.html)

- [Fournisseurs d'informations d'identification](/fr-fr/citrix-endpoint-management/authentication/credential-providers.html)

- Modes de sécurité d'inscription des appareils. Les modes de sécurité d'inscription des appareils spécifient les types d'informations d'identification et les étapes d'inscription requises pour que les utilisateurs puissent inscrire leurs appareils dans Citrix Endpoint Management. Pour plus d'informations, consultez [Configurer les modes de sécurité d'inscription](/fr-fr/citrix-endpoint-management/users.html#configure-enrollment-security-modes).

- Pour permettre aux utilisateurs de s’authentifier avec les informations d’identification Azure Active Directory, consultez [Authentification avec Azure Active Directory via Citrix Cloud](/fr-fr/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html).

-

Inscription des appareils

- Des programmes sont disponibles pour inscrire un grand nombre d’appareils :

-

Pour inscrire des appareils Android, créez un compte administrateur Android Enterprise. Consultez Android Enterprise. Ou consultez Android Enterprise hérité pour les clients Google Workspace.

- Vous pouvez utiliser des invitations d’inscription ou envoyer des notifications pour l’inscription.

- Pour plus d’informations sur l’inscription, consultez Gestion des appareils et les articles sous ce nœud.

-

Stratégies et gestion des appareils

-

Stratégies d’appareil (MDM). Toutes les stratégies d’appareil Citrix Endpoint Management sont documentées sous Stratégies d’appareil. Pour plus d’informations sur certaines stratégies d’appareil couramment utilisées, consultez Stratégies d’appareil et comportement des cas d’utilisation.

-

Propriétés du client. Les propriétés du client contiennent des informations directement fournies à Citrix Secure Hub sur les appareils des utilisateurs. Consultez Propriétés du client et Propriétés du client Citrix Endpoint Management.

-

Groupes de mise à disposition. Pour un exemple de cas d’utilisation lié aux groupes de mise à disposition, consultez Communautés d’utilisateurs et Ajouter un groupe de mise à disposition.

-

-

Préparer les applications pour le déploiement

-

Pour plus d’informations sur les applications prises en charge par Citrix Endpoint Management, consultez Ajouter des applications.

-

Vous pouvez gérer les licences d’applications iOS à l’aide d’Apple Volume Purchase. Pour plus d’informations, consultez Apple Volume Purchase.

-

Vous pouvez utiliser Citrix Endpoint Management pour déployer des iBooks que vous obtenez via Apple Volume Purchase. Consultez Ajouter des médias.

-

Citrix fournit des applications de productivité mobile, notamment Citrix Secure Mail et Citrix Secure Web. Consultez À propos des applications de productivité mobile.

-

Comme alternative à Citrix Secure Mail, vous pouvez distribuer le courrier natif aux appareils. Consultez :

-

Pour permettre aux utilisateurs de transférer en toute sécurité des documents et des données vers les applications Microsoft Office 365, consultez Autoriser l’interaction sécurisée avec les applications Office 365 et Stratégie d’appareil Office.

-

Pour des informations générales sur les stratégies d’application, consultez Stratégies d’application et scénario de cas d’utilisation.

-

Le MDX Toolkit est une technologie d’encapsulation d’applications qui prépare les applications d’entreprise pour un déploiement sécurisé avec Citrix Endpoint Management. Le MAM SDK remplace le MDX Toolkit. Le MDX Toolkit devrait atteindre sa fin de vie (EOL) en juillet 2023.

Pour plus d’informations sur le MAM SDK, consultez Présentation du MAM SDK.

-

Pour plus d’informations sur les applications, consultez les autres articles sous Ajouter des applications.

-

-

La fonctionnalité de contrôle d’accès basé sur les rôles (RBAC) de Citrix Endpoint Management vous permet d’attribuer des rôles prédéfinis, ou des ensembles d’autorisations, aux utilisateurs et aux groupes. Ces autorisations contrôlent le niveau d’accès des utilisateurs aux fonctions du système. Pour plus d’informations, consultez Configurer les rôles avec RBAC.

-

Vous créez des actions automatisées dans Citrix Endpoint Management pour spécifier l’action à entreprendre en réaction à des événements, à certains paramètres ou à la présence d’applications sur les appareils des utilisateurs. Pour plus d’informations, consultez Actions automatisées.

Dans cet article

- Configurer un certificat APNs (Apple Push Notification service) pour les appareils iOS

- Configurer Firebase Cloud Messaging (FCM) pour les appareils Android

- Configurer le service AutoDiscovery de Citrix Endpoint Management

- Intégrer avec l’accès conditionnel Azure AD

- Stratégies d’appareil par défaut et applications de productivité mobile

- Poursuivre la configuration de Citrix Endpoint Management