-

Notas de la versión de los parches acumulativos

-

Notas de la versión de XenMobile Server 10.16

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.16 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.15

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.15 Parche acumulativo 1

-

-

Notas de la versión de XenMobile Server 10.14

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 13

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 12

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 11

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 10

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 9

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 8

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 7

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 6

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 5

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 4

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 3

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 2

-

Notas de la versión de XenMobile Server 10.14 Parche acumulativo 1

-

-

-

-

Directiva de dispositivo de control de actualizaciones del SO

-

Directivas de administración declarativa de dispositivos (versión preliminar técnica)

-

Directiva de dispositivo de cuenta de Google (versión preliminar técnica)

-

Directiva de dispositivo de código de acceso (versión preliminar técnica)

-

Directiva de dispositivo de aplicación de actualizaciones de software (versión preliminar técnica)

-

Directiva de dispositivo de suscripciones de estado (versión preliminar técnica)

-

Directiva de dispositivo de identidad de usuario (versión preliminar técnica)

-

-

Directiva de dispositivo de atestación de estado del dispositivo

-

Directiva de dispositivo de importación de perfiles de iOS y macOS

-

Directiva de dispositivo de clave de Knox Platform for Enterprise

-

Directiva de dispositivo de eliminación de perfiles de aprovisionamiento

-

Directiva de dispositivo de protección de información de Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Directiva de dispositivo de Windows Information Protection

Windows Information Protection (WIP), anteriormente conocida como protección de datos empresariales (EDP), es una tecnología de Windows que protege contra la posible fuga de datos empresariales. La fuga de datos puede producirse al compartir datos empresariales con aplicaciones no protegidas para empresas, entre aplicaciones o fuera de la red de la organización. Para obtener más información, consulta Proteger los datos empresariales con Windows Information Protection (WIP).

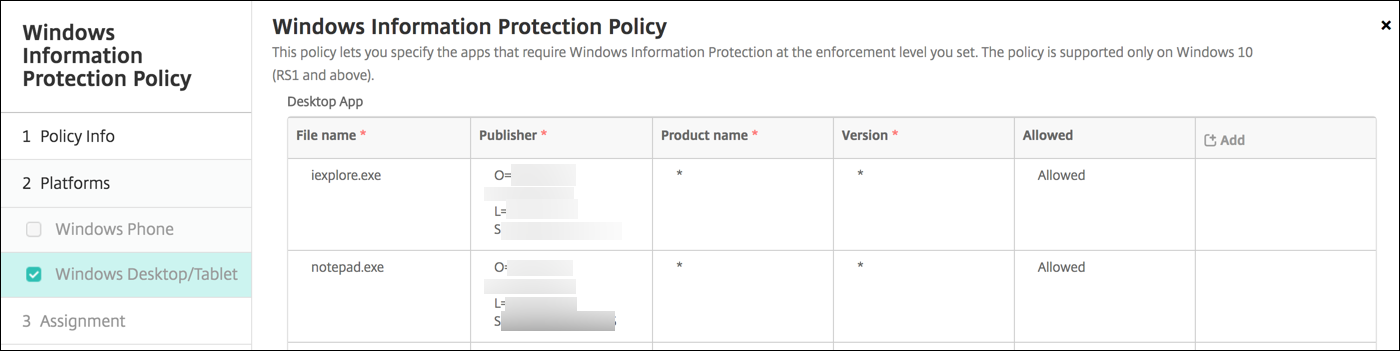

Puedes crear una directiva de dispositivo en XenMobile® para especificar las aplicaciones que requieren Windows Information Protection en el nivel de aplicación que establezcas. La directiva de Windows Information Protection es para tabletas y equipos de escritorio supervisados que ejecutan Windows 10 o Windows 11.

XenMobile incluye algunas aplicaciones comunes y puedes agregar otras. Para la directiva, especificas un nivel de aplicación que afecta a la experiencia del usuario. Por ejemplo, puedes:

-

Bloquear cualquier uso compartido de datos inapropiado.

-

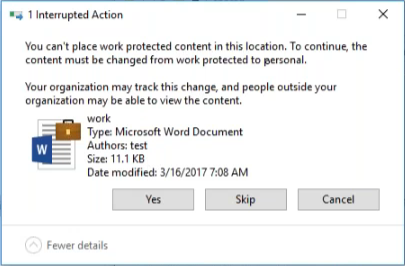

Advertir sobre el uso compartido de datos inapropiado y permitir a los usuarios anular la directiva.

-

Ejecutar WIP en segundo plano mientras se registra y se permite el uso compartido de datos inapropiado.

Para excluir aplicaciones de Windows Information Protection, define las aplicaciones en archivos XML de Microsoft AppLocker y, a continuación, importa esos archivos a XenMobile.

Para agregar o configurar esta directiva, ve a Configurar > Directivas de dispositivo. Para obtener más información, consulta Directivas de dispositivo.

Configuración de Windows 10 y Windows 11

-

Aplicación de escritorio (Windows 10 o Windows 11 para escritorio), Aplicación de la tienda (Windows 10 o Windows 11 para tableta): XenMobile incluye algunas aplicaciones comunes, como se muestra en el ejemplo anterior. Puedes modificar o quitar esas aplicaciones según sea necesario.

Para agregar otras aplicaciones: En la tabla Aplicación de escritorio o Aplicación de la tienda, haz clic en Agregar y proporciona la información de la aplicación.

Las aplicaciones permitidas pueden leer, crear y actualizar datos empresariales. Las aplicaciones denegadas no pueden acceder a los datos empresariales. Las aplicaciones exentas pueden leer datos empresariales, pero no pueden crear ni modificar los datos.

-

XML de AppLocker: Microsoft proporciona una lista de aplicaciones de Microsoft que tienen problemas de compatibilidad conocidos con WIP. Para excluir esas aplicaciones de WIP, haz clic en Explorar para cargar la lista. XenMobile combina el XML de AppLocker cargado y las aplicaciones de escritorio y de la tienda configuradas en la directiva enviada al dispositivo. Para obtener más información, consulta Lista de bloqueo recomendada para Windows Information Protection.

-

Nivel de aplicación: Selecciona una opción para especificar cómo quieres que Windows Information Protection proteja y administre el uso compartido de datos. El valor predeterminado es Desactivado.

-

0-Desactivado: WIP está desactivado y no protege ni audita tus datos.

-

1-En segundo plano: WIP se ejecuta en segundo plano, registra el uso compartido de datos inapropiado y no bloquea nada. Puedes acceder a los registros a través de Reporting CSP.

-

2-Anular: WIP advierte a los usuarios sobre el uso compartido de datos potencialmente inseguro. Los usuarios pueden anular las advertencias y compartir los datos. Este modo registra las acciones, incluidas las anulaciones de usuario, en tu registro de auditoría.

-

3-Bloquear: WIP impide que los usuarios completen el uso compartido de datos potencialmente inseguro.

-

-

Nombres de dominio protegidos: Los dominios que tu empresa utiliza para sus identidades de usuario. Esta lista de dominios de identidad administrados, junto con el dominio principal, conforman la identidad de tu empresa administradora. El primer dominio de la lista es la identidad corporativa principal utilizada en la interfaz de usuario de Windows. Usa “ ” para separar los elementos de la lista. Por ejemplo: domain1.com | domain2.com -

Certificado de recuperación de datos: Haz clic en Explorar y, a continuación, selecciona un certificado de recuperación para usarlo en la recuperación de datos de archivos cifrados. Este certificado es el mismo que el certificado del agente de recuperación de datos (DRA) para el sistema de cifrado de archivos (EFS), solo que se entrega a través de MDM en lugar de la Directiva de grupo. Si no hay un certificado de recuperación disponible, créalo. Para obtener información, consulta “Crear un certificado de recuperación de datos” en esta sección.

-

Nombres de dominio de red: Una lista de dominios que comprenden los límites de la empresa. WIP protege todo el tráfico a los dominios completos de esta lista. Esta configuración, junto con la configuración de Intervalo de IP, detecta si un punto de conexión de red es empresarial o personal en redes privadas. Usa una coma para separar los elementos de la lista. Por ejemplo: corp.example.com,region.example.com

-

Intervalo de IP: Una lista de los intervalos IPv4 e IPv6 empresariales que definen los equipos en la red empresarial. WIP considera estas ubicaciones como destinos seguros para el uso compartido de datos empresariales. Usa comas para separar los elementos de la lista. Por ejemplo:

10.0.0.0-10.255.255.255,2001:4898::-2001:4898:7fff:ffff:ffff:ffff:ffff:ffff -

La lista de intervalos de IP es autoritativa: Para evitar la detección automática de intervalos de IP por parte de Windows, cambia esta configuración a Activado. El valor predeterminado es Desactivado.

-

Servidores proxy: Una lista de los servidores proxy que la empresa puede usar para los recursos corporativos. Esta configuración es necesaria si usas un proxy en tu red. Sin un servidor proxy, los recursos empresariales podrían no estar disponibles cuando un cliente está detrás de un proxy. Por ejemplo, los recursos podrían no estar disponibles desde ciertos puntos de acceso Wi-Fi en hoteles y restaurantes. Usa comas para separar los elementos de la lista. Por ejemplo:

proxy.example.com:80;157.54.11.118:443 -

Servidores proxy internos: Una lista de los servidores proxy por los que pasan tus dispositivos para llegar a tus recursos en la nube. El uso de este tipo de servidor indica que los recursos en la nube a los que te conectas son recursos empresariales. No incluyas en esta lista ninguno de los servidores de la configuración de Servidores proxy, que se utilizan para el tráfico no protegido por WIP. Usa comas para separar los elementos de la lista. Por ejemplo:

example.internalproxy1.com;10.147.80.50 -

Recursos en la nube: Una lista de recursos en la nube protegidos por WIP. Para cada recurso en la nube, también puedes especificar opcionalmente un servidor proxy en la lista de Servidores proxy para enrutar el tráfico de este recurso en la nube. Todo el tráfico enrutado a través de los Servidores proxy se trata como tráfico empresarial. Usa comas para separar los elementos de la lista. Por ejemplo:

domain1.com:InternalProxy.domain1.com,domain2.com:InternalProxy.domain2.com -

Revocar el certificado WIP al anular la inscripción: Especifica si se deben revocar las claves de cifrado locales de un dispositivo de usuario cuando se anula su inscripción en Windows Information Protection. Una vez revocadas las claves de cifrado, un usuario no puede acceder a los datos corporativos cifrados. Si está Desactivado, las claves no se revocan y el usuario sigue teniendo acceso a los archivos protegidos después de anular la inscripción. El valor predeterminado es Activado.

- Mostrar iconos de superposición: Especifica si se debe incluir la superposición del icono de Windows Information Protection en los archivos corporativos del Explorador y en los mosaicos de aplicaciones solo empresariales del menú Inicio. El valor predeterminado es Desactivado.

-

Crear un certificado de recuperación de datos

Se requiere un certificado de recuperación de datos para habilitar la directiva de Windows Information Protection.

-

En la máquina donde se ejecuta la consola de XenMobile, abre un símbolo del sistema y navega a una carpeta (que no sea Windows\System32) donde quieras crear un certificado.

-

Ejecuta este comando:

cipher /r:ESFDRA -

Cuando se te solicite, introduce una contraseña para proteger el archivo de clave privada.

El comando cipher crea un archivo .cer y un archivo .pfx.

-

En la consola de XenMobile, ve a Configuración > Certificados e importa el archivo .cer, que se aplica a las tabletas con Windows 10 y Windows 11.

Experiencia del usuario

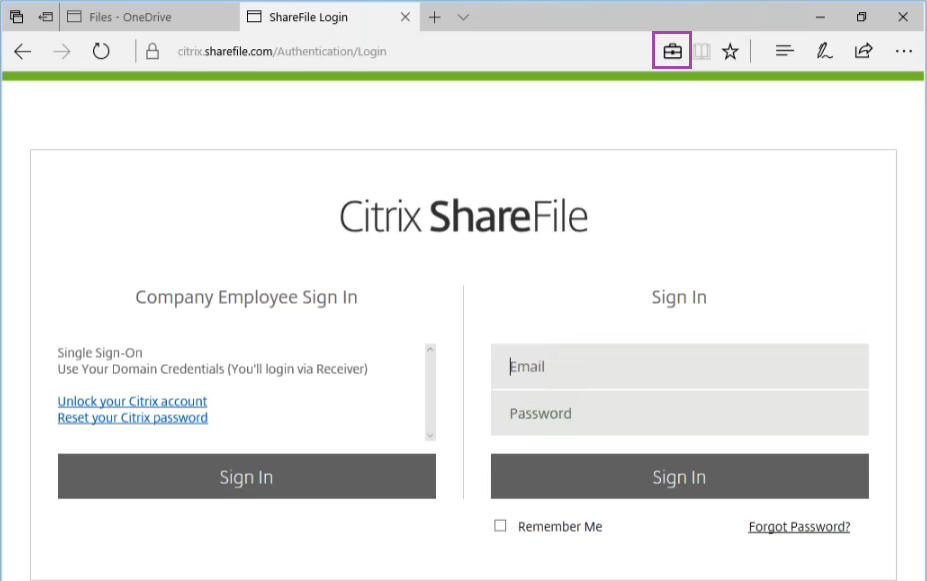

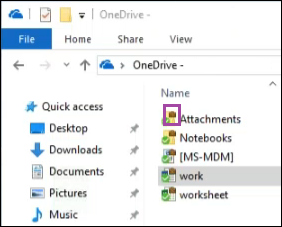

Cuando Windows Information Protection está en vigor, las aplicaciones y los archivos incluyen un icono:

Si un usuario copia o guarda un archivo protegido en una ubicación no protegida, aparece la siguiente notificación, según el nivel de aplicación configurado.

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.