-

Notas de versão para Patches Contínuos

-

Notas de versão para XenMobile Server 10.16

-

-

-

Políticas de Gerenciamento Declarativo de Dispositivos (Pré-visualização Técnica)

-

Política de dispositivo de Conta Google (Pré-visualização Técnica)

-

Política de dispositivo de Imposição de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Configurações de Atualização de Software (Pré-visualização Técnica)

-

Política de dispositivo de Assinaturas de Status (Pré-visualização Técnica)

-

Política de dispositivo de Identidade do Usuário (Pré-visualização Técnica)

-

-

Política de dispositivo de Atestado de Integridade do Dispositivo

-

Política de dispositivo de Chave da Plataforma Knox para Empresas

-

Política de dispositivo de número máximo de usuários residentes

-

Política de dispositivo de remoção de perfil de provisionamento

-

Política de dispositivo de Proteção de Informações do Windows

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

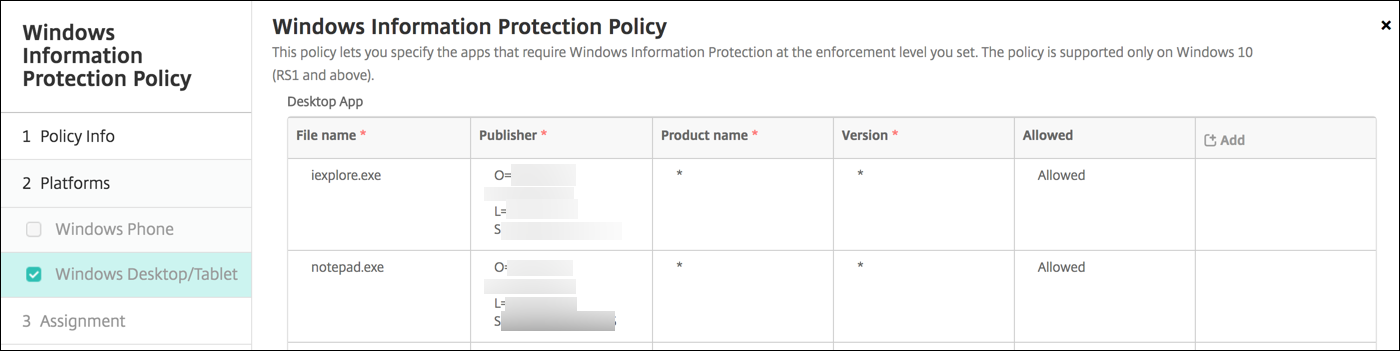

Política de dispositivo do Windows Information Protection

O Windows Information Protection (WIP), anteriormente conhecido como proteção de dados corporativos (EDP), é uma tecnologia do Windows que protege contra o vazamento potencial de dados corporativos. O vazamento de dados pode ocorrer ao compartilhar dados corporativos com aplicativos não protegidos pela empresa, entre aplicativos ou fora da rede da organização. Para obter mais informações, consulte Proteger seus dados corporativos usando o Windows Information Protection (WIP).

Você pode criar uma política de dispositivo no XenMobile® para especificar os aplicativos que exigem o Windows Information Protection no nível de imposição que você definir. A política do Windows Information Protection é para tablets e desktops supervisionados que executam o Windows 10 ou Windows 11.

O XenMobile inclui alguns aplicativos comuns e você pode adicionar outros. Você especifica para a política um nível de imposição que afeta a experiência do usuário. Por exemplo, você pode:

-

Bloquear qualquer compartilhamento de dados inadequado.

-

Alertar sobre compartilhamento de dados inadequado e permitir que os usuários ignorem a política.

-

Executar o WIP silenciosamente enquanto registra e permite o compartilhamento de dados inadequado.

Para excluir aplicativos do Windows Information Protection, defina os aplicativos em arquivos XML do Microsoft AppLocker e, em seguida, importe esses arquivos para o XenMobile.

Para adicionar ou configurar esta política, vá para Configurar > Políticas de Dispositivo. Para obter mais informações, consulte Políticas de dispositivo.

Configurações do Windows 10 e Windows 11

-

Aplicativo de Área de Trabalho (Windows 10 ou Windows 11 Desktop), Aplicativo da Loja (Windows 10 ou Windows 11 Tablet): O XenMobile inclui alguns aplicativos comuns, conforme mostrado no exemplo anterior. Você pode editar ou remover esses aplicativos conforme necessário.

Para adicionar outros aplicativos: Na tabela Aplicativo de Área de Trabalho ou Aplicativo da Loja, clique em “Adicionar” e forneça as informações do aplicativo.

Aplicativos Permitidos podem ler, criar e atualizar dados corporativos. Aplicativos Negados não podem acessar dados corporativos. Aplicativos Isentos podem ler dados corporativos, mas não podem criar ou modificar os dados.

-

XML do AppLocker: A Microsoft fornece uma lista de aplicativos Microsoft que apresentam problemas de compatibilidade conhecidos com o WIP. Para excluir esses aplicativos do WIP, clique em “Procurar” para carregar a lista. O XenMobile combina o XML do AppLocker carregado e os aplicativos de área de trabalho e da loja configurados na política enviada ao dispositivo. Para obter mais informações, consulte Lista de bloqueio recomendada para o Windows Information Protection.

-

Nível de imposição: Selecione uma opção para especificar como você deseja que o Windows Information Protection proteja e gerencie o compartilhamento de dados. O padrão é Desativado.

-

0-Desativado: O WIP está desativado e não protege nem audita seus dados.

-

1-Silencioso: O WIP é executado silenciosamente, registra o compartilhamento de dados inadequado e não bloqueia nada. Você pode acessar os logs por meio do CSP de Relatórios.

-

2-Substituir: O WIP alerta os usuários sobre o compartilhamento de dados potencialmente inseguro. Os usuários podem ignorar os avisos e compartilhar os dados. Este modo registra ações, incluindo substituições de usuário, em seu log de auditoria.

-

3-Bloquear: O WIP impede que os usuários concluam o compartilhamento de dados potencialmente inseguro.

-

-

Nomes de domínio protegidos: Os domínios que sua empresa usa para suas identidades de usuário. Esta lista de domínios de identidade gerenciados, juntamente com o domínio primário, compõe a identidade de sua empresa gerenciadora. O primeiro domínio na lista é a identidade corporativa primária usada na interface do usuário do Windows. Use “ ” para separar os itens da lista. Por exemplo: domain1.com | domain2.com -

Certificado de recuperação de dados: Clique em “Procurar” e selecione um certificado de recuperação para usar na recuperação de dados de arquivos criptografados. Este certificado é o mesmo que o certificado do agente de recuperação de dados (DRA) para o sistema de arquivos com criptografia (EFS), mas entregue por meio de MDM em vez de Política de Grupo. Se um certificado de recuperação não estiver disponível, crie-o. Para obter informações, consulte “Criar um certificado de recuperação de dados” nesta seção.

-

Nomes de domínio de rede: Uma lista de domínios que compõem os limites da empresa. O WIP protege todo o tráfego para os domínios totalmente qualificados nesta lista. Esta configuração, com a configuração de Intervalo de IP, detecta se um ponto de extremidade de rede é corporativo ou pessoal em redes privadas. Use uma vírgula para separar os itens da lista. Por exemplo: corp.example.com,region.example.com

-

Intervalo de IP: Uma lista dos intervalos IPv4 e IPv6 corporativos que definem os computadores na rede da empresa. O WIP considera esses locais como destinos seguros para o compartilhamento de dados corporativos. Use vírgulas para separar os itens da lista. Por exemplo:

10.0.0.0-10.255.255.255,2001:4898::-2001:4898:7fff:ffff:ffff:ffff:ffff:ffff -

A lista de intervalos de IP é autoritativa: Para evitar a detecção automática de intervalos de IP pelo Windows, altere esta configuração para Ativado. O padrão é Desativado.

-

Servidores proxy: Uma lista dos servidores proxy que a empresa pode usar para recursos corporativos. Esta configuração é necessária se você usar um proxy em sua rede. Sem um servidor proxy, os recursos corporativos podem ficar indisponíveis quando um cliente está atrás de um proxy. Por exemplo, os recursos podem estar indisponíveis em certos pontos de acesso Wi-Fi em hotéis e restaurantes. Use vírgulas para separar os itens da lista. Por exemplo:

proxy.example.com:80;157.54.11.118:443 -

Servidores proxy internos: Uma lista dos servidores proxy pelos quais seus dispositivos passam para acessar seus recursos de nuvem. O uso desse tipo de servidor indica que os recursos de nuvem aos quais você está se conectando são recursos corporativos. Não inclua nesta lista nenhum dos servidores na configuração de Servidores proxy, que são usados para tráfego não protegido pelo WIP. Use vírgulas para separar os itens da lista. Por exemplo:

example.internalproxy1.com;10.147.80.50 -

Recursos de nuvem: Uma lista de recursos de nuvem protegidos pelo WIP. Para cada recurso de nuvem, você também pode, opcionalmente, especificar um servidor proxy na lista de Servidores proxy para rotear o tráfego para este recurso de nuvem. Todo o tráfego roteado por meio dos Servidores proxy é tratado como tráfego corporativo. Use vírgulas para separar os itens da lista. Por exemplo:

domain1.com:InternalProxy.domain1.com,domain2.com:InternalProxy.domain2.com -

Revogar certificado WIP ao cancelar o registro: Especifica se as chaves de criptografia locais de um dispositivo de usuário devem ser revogadas quando ele é cancelado do Windows Information Protection. Depois que as chaves de criptografia são revogadas, um usuário não pode acessar dados corporativos criptografados. Se Desativado, as chaves não são revogadas e o usuário continua a ter acesso a arquivos protegidos após o cancelamento do registro. O padrão é Ativado.

- Mostrar ícones de sobreposição: Especifica se deve incluir a sobreposição do ícone do Windows Information Protection em arquivos corporativos no Explorer e em blocos de aplicativos somente corporativos no menu Iniciar. O padrão é Desativado.

-

Criar um certificado de recuperação de dados

Um certificado de recuperação de dados é necessário para habilitar a política de Windows Information Protection.

-

Na máquina onde o console do XenMobile está sendo executado, abra um prompt de comando e navegue até uma pasta (diferente de Windows\System32) onde você deseja criar um certificado.

-

Execute este comando:

cipher /r:ESFDRA -

Quando solicitado, insira uma senha para proteger o arquivo de chave privada.

-

O comando cipher cria um arquivo .cer e um arquivo .pfx.

-

No console do XenMobile, vá para Configurações > Certificados e importe o arquivo .cer, que se aplica a tablets com Windows 10 e Windows 11.

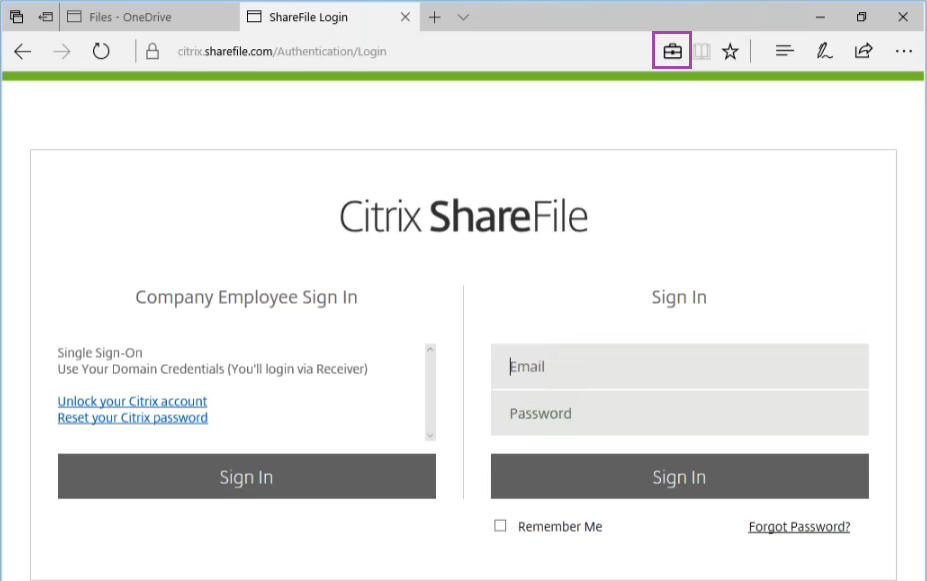

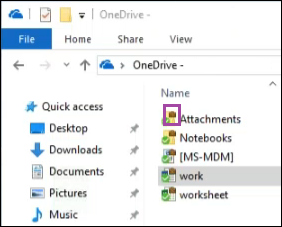

Experiência do usuário

Quando o Windows Information Protection está em vigor, aplicativos e arquivos incluem um ícone:

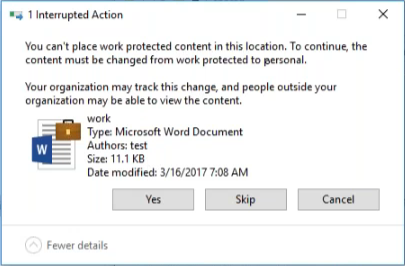

Se um usuário copiar ou salvar um arquivo protegido em um local não protegido, a seguinte notificação aparecerá, dependendo do nível de imposição configurado.

Compartilhar

Compartilhar

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.