Configurer ADFS en tant que fournisseur SAML pour l’authentification de l’espace de travail

Cet article explique comment configurer l’approbation de partie de confiance requise par Citrix Cloud™ pour se connecter à Citrix Workspace™ ou à Citrix Cloud à l’aide de SAML.

Une fois les étapes de cet article terminées, vous pouvez configurer la connexion SAML entre votre serveur ADFS et Citrix Cloud, comme décrit dans Connecter SAML en tant que fournisseur d’identité dans Citrix Cloud. Pour obtenir des conseils sur la saisie des valeurs ADFS correctes pour votre connexion SAML, consultez Configuration SAML dans Citrix Cloud dans cet article.

-

Conditions préalables

- Les instructions de cet article supposent que vous disposez d’un déploiement de serveur ADFS opérationnel avec Citrix FAS dans votre environnement. Citrix FAS est requis pour fournir l’authentification unique aux VDA lors du lancement de session.

Pour plus d’informations, reportez-vous aux articles suivants :

- Documentation Citrix FAS :

- [Installer et configurer](/fr-fr/federated-authentication-service/current-release/install-configure.html)

- [Déploiement ADFS](/fr-fr/federated-authentication-service/current-release/deployment-architectures/adfs)

- Citrix Tech Zone : Architecture de référence : Federated Authentication Service

Configurer une approbation de partie de confiance pour Citrix Cloud

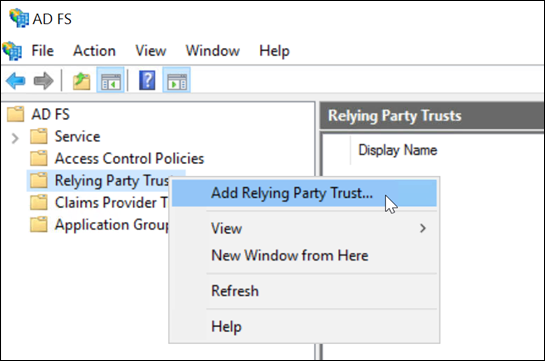

- Dans la console de gestion AD FS, développez le nœud AD FS dans le volet gauche.

-

Cliquez avec le bouton droit sur Approbations de partie de confiance et sélectionnez Ajouter une approbation de partie de confiance.

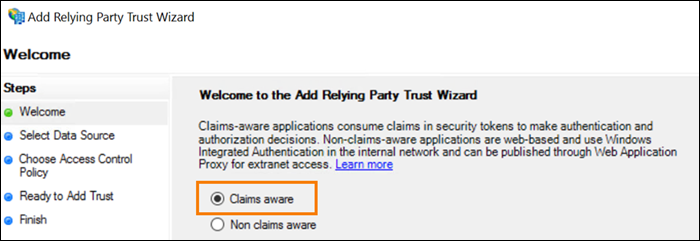

L’assistant Ajout d’approbation de partie de confiance apparaît.

-

Sélectionnez Conscient des revendications (Claims aware), puis sélectionnez Suivant.

-

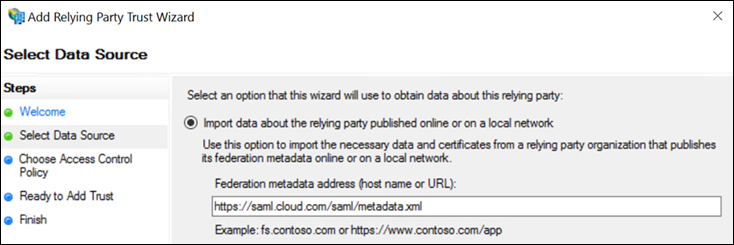

Dans Adresse des métadonnées de fédération, entrez

https://saml.cloud.com/saml/metadata.xml. Sélectionnez Suivant.

-

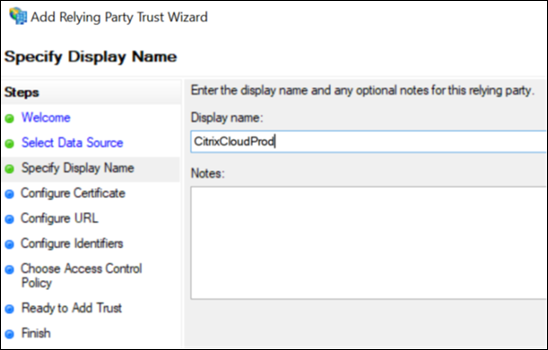

Pour le nom d’affichage, entrez

CitrixCloudProd. Sélectionnez Suivant.

-

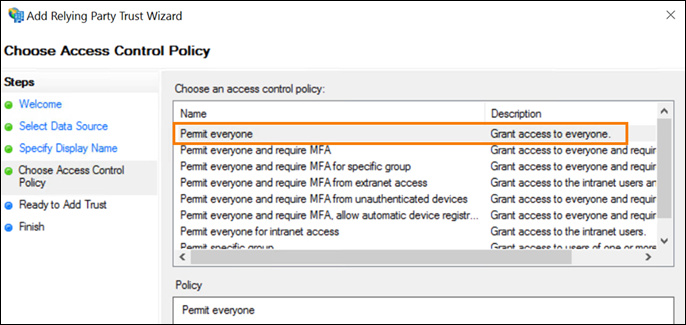

Pour la politique de contrôle d’accès, sélectionnez Autoriser tout le monde. Sélectionnez Suivant.

- Sur l’écran Prêt à ajouter l’approbation, sélectionnez Suivant.

-

Sur l’écran Terminer, sélectionnez Configurer la politique d’émission de revendications pour cette application. Sélectionnez Suivant.

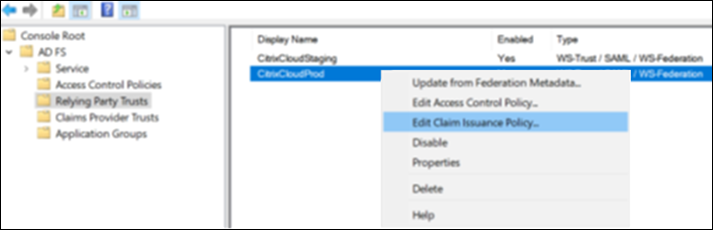

- Cliquez avec le bouton droit sur l’approbation de partie de confiance nouvellement créée et sélectionnez Modifier la politique d’émission de revendications.

- Cliquez sur Ajouter une règle, puis sélectionnez Envoyer les attributs LDAP en tant que revendications. Sélectionnez Suivant.

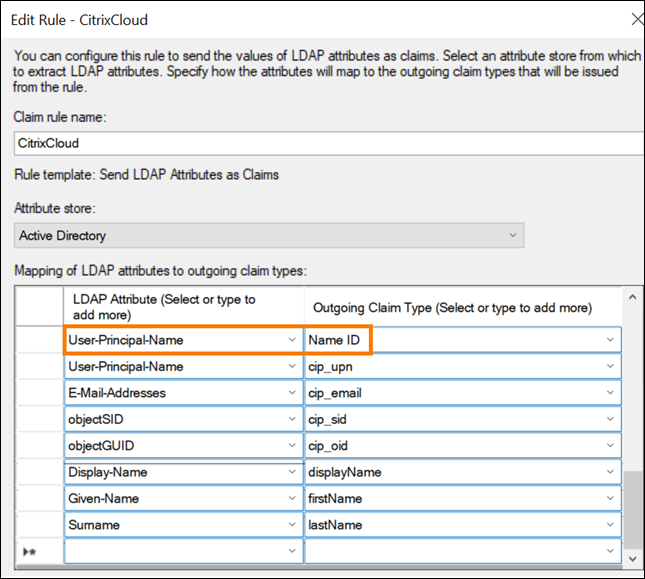

- Dans Nom de la règle de revendication, entrez

CitrixCloud. - Dans Magasin d’attributs, sélectionnez Active Directory.

-

Sous Mappage des attributs LDAP aux types de revendications sortantes, ajoutez les attributs LDAP suivants, exactement comme indiqué :

Attribut LDAP Type de revendication sortante User-Principal-Name Name ID User-Principal-Name cip_upn Display-Name displayName Given-Name givenName Surname familyName Important :

Le NameID doit toujours être la première revendication ajoutée à la liste des revendications, sinon la déconnexion unique (SLO) ne fonctionnera pas correctement.

-

Sélectionnez Terminer.

-

Cliquez avec le bouton droit sur l’approbation de partie de confiance nouvellement créée appelée “CitrixCloudProd” et sélectionnez les propriétés.

-

Sélectionnez l’onglet Points de terminaison et cliquez sur Ajouter SAML.

- Sélectionnez Déconnexion SAML dans la liste déroulante du type de point de terminaison.

-

- Sélectionnez POST dans la liste déroulante de la liaison.

-

- Entrez

https://saml.cloud.com/saml/logout/callback>dans les champs URL approuvée : et URL de réponse :

- Entrez

- Cliquez sur OK et Appliquer.

Modifier une approbation de partie de confiance Citrix Cloud à l’aide de PowerShell

Si vous avez configuré votre serveur ADFS à l’aide de la configuration par défaut « prête à l’emploi », les étapes de cette section vous permettent de le mettre à jour afin qu’il corresponde à la configuration recommandée par Citrix. Cette tâche est nécessaire pour résoudre un problème où la déconnexion unique SAML de Citrix Cloud ou Citrix Workspace échoue si l’attribut nameidentifier n’est pas inclus dans l’ensemble de règles de revendication ou n’est pas le premier attribut SAML dans l’ensemble de règles de revendication.

Remarque :

Vous n’avez pas besoin d’effectuer cette tâche si vous avez créé votre ensemble de règles de revendication en suivant les étapes de Configurer une approbation de partie de confiance pour Citrix Cloud dans cet article.

Pour effectuer cette tâche, vous remplacez l’ensemble de règles existant par un nouvel ensemble de règles de revendication à l’aide de PowerShell. La console de gestion ADFS ne prend pas en charge ce type d’opération.

- Sur le serveur ADFS, localisez le PowerShell ISE. Cliquez avec le bouton droit et sélectionnez Exécuter en tant qu’administrateur.

-

Sauvegardez vos règles de revendication ADFS existantes dans un fichier texte :

Get-ADFSRelyingPartyTrust -name "CitrixCloudProd" | Select-Object -ExpandProperty IssuanceTransformRules | Out-File "$env:USERPROFILE\desktop\claimrulesbackup.txt" <!--NeedCopy--> - Téléchargez le fichier claimrules.txt fourni par Citrix à l’adresse https://github.com/citrix/sample-scripts/tree/master/citrix-cloud.

- Copiez le fichier claimrules.txt sur votre bureau.

-

Importez les règles de revendication requises à l’aide du fichier claimrules.txt :

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -MetadataUrl "https://saml.cloud.com/saml/metadata" ` -AutoUpdateEnabled $True ` -IssuanceTransformRulesFile "$env:USERPROFILE\desktop\claimrules.txt" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" ` -Enabled $True <!--NeedCopy-->

Mettre à jour les paramètres de signature SAML pour l’approbation de partie de confiance à l’aide de PowerShell

Par défaut, les approbations de partie de confiance ADFS ont les paramètres suivants :

- EncryptClaims: True

- SignedSamlRequestsRequired: False

- SamlResponseSignature: AssertionOnly

Pour une sécurité accrue, Citrix recommande d’utiliser des requêtes SAML signées pour l’authentification unique (SSO) et la déconnexion unique. Cette section explique comment mettre à jour les paramètres de signature d’une approbation de partie de confiance existante à l’aide de PowerShell afin qu’ils correspondent à la configuration recommandée par Citrix.

-

Obtenez la configuration actuelle de RelyingPartyTrust sur votre serveur ADFS.

Get-ADFSRelyingPartyTrust -TargetName "CitrixCloudProd" <!--NeedCopy--> -

Mettez à jour les paramètres d’approbation de partie de confiance CitrixCloudProd.

Set-ADFSRelyingPartyTrust -Name "CitrixCloudProd" ` -SignedSamlRequestsRequired $True ` -SamlResponseSignature "MessageAndAssertion" <!--NeedCopy-->

Configuration SAML dans Citrix Cloud

Lorsque vous configurez la connexion SAML dans Citrix Cloud (comme décrit dans Ajouter les métadonnées du fournisseur SAML à Citrix Cloud), vous saisirez les valeurs pour ADFS comme suit :

Utilisez les valeurs par défaut recommandées pour la connexion SAML dans Gestion des identités et des accès > Authentification > Ajouter un fournisseur d’identité > SAML.

| Dans ce champ de Citrix Cloud | Entrez cette valeur |

|---|---|

| ID d’entité |

https://adfs.YourDomain.com/adfs/services/trust, où YourDomain.com est le domaine de votre serveur ADFS. |

| Signer la demande d’authentification | Oui |

| URL du service SSO |

https://adfs.YourDomain.com/adfs/ls, où YourDomain.com est le domaine de votre serveur ADFS. |

| Mécanisme de liaison SSO | HTTP Post |

| Réponse SAML | Signer la réponse ou l’assertion |

| Contexte d’authentification | Non spécifié, Exact |

| URL de déconnexion |

https://adfs.YourDomain.com/adfs/ls, où YourDomain.com est le domaine de votre serveur ADFS. |

| Signer la demande de déconnexion | Oui |

| Mécanisme de liaison SLO | HTTP Post |

Exportez le certificat de signature ADFS depuis la console de gestion MMC ADFS. Reportez-vous à la capture d’écran ci-dessous pour savoir lequel des 3 certificats est le bon à télécharger dans Citrix Cloud dans le cadre de la connexion SAML.

Dans cet article

- Conditions préalables

- Configurer une approbation de partie de confiance pour Citrix Cloud

- Modifier une approbation de partie de confiance Citrix Cloud à l’aide de PowerShell

- Mettre à jour les paramètres de signature SAML pour l’approbation de partie de confiance à l’aide de PowerShell

- Configuration SAML dans Citrix Cloud