Environnements Google Cloud

Citrix Virtual Apps and Desktops™ vous permet de provisionner et de gérer des machines sur Google Cloud.

Exigences

- Compte Citrix Cloud™. La fonctionnalité décrite dans cet article est disponible uniquement dans Citrix Cloud.

- Un projet Google Cloud. Le projet stocke toutes les ressources de calcul associées au catalogue de machines. Il peut s’agir d’un projet existant ou d’un nouveau projet.

- Activez quatre API dans votre projet Google Cloud. Pour plus de détails, consultez Activer les API Google Cloud.

- Compte de service Google Cloud. Le compte de service s’authentifie auprès de Google Cloud pour permettre l’accès au projet. Pour plus de détails, consultez Configurer et mettre à jour les comptes de service.

- Activez l’accès privé Google. Pour plus de détails, consultez Activer l’accès privé Google.

Activer les API Google Cloud

Pour utiliser les fonctionnalités de Google Cloud via Web Studio, activez ces API dans votre projet Google Cloud :

- API Compute Engine

- API Cloud Resource Manager

- API Identity and Access Management (IAM)

- API Cloud Build

- Cloud Key Management Service (KMS)

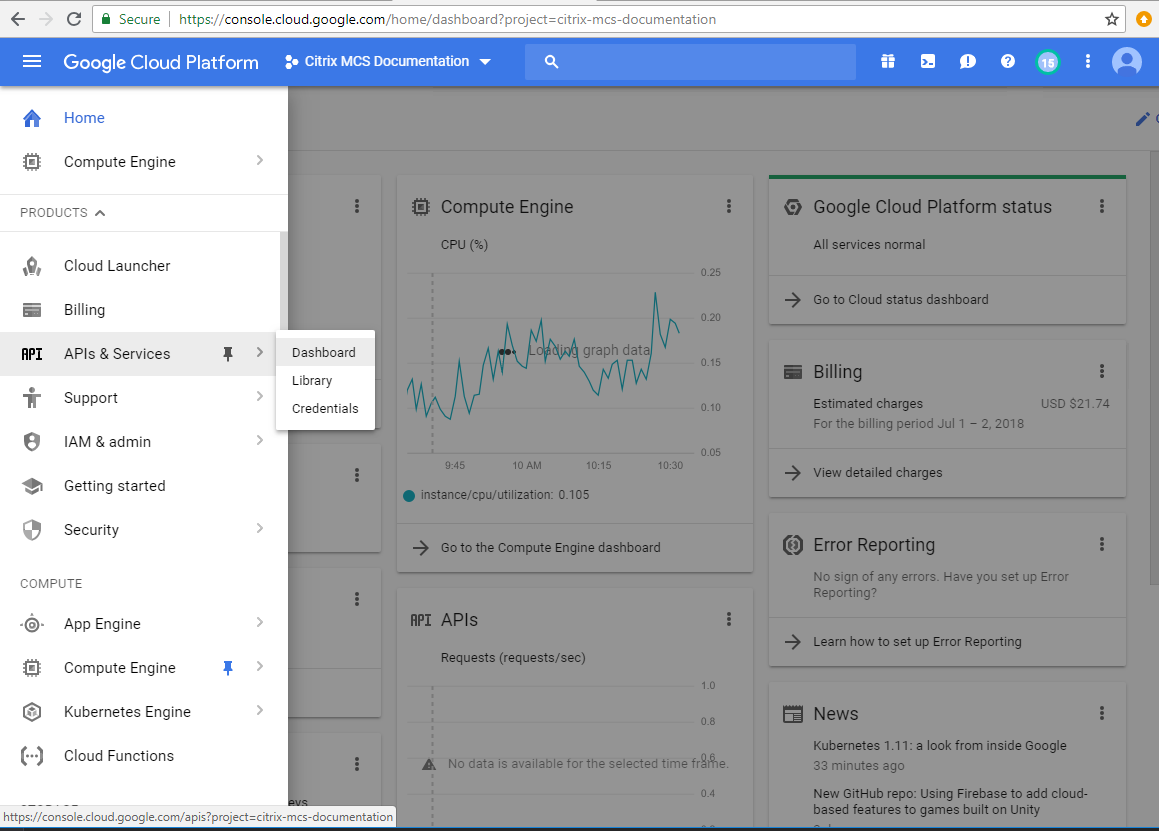

Depuis la console Google Cloud, suivez ces étapes :

-

Dans le menu supérieur gauche, sélectionnez API et services > Tableau de bord.

-

Sur l’écran Tableau de bord, assurez-vous que l’API Compute Engine est activée. Si ce n’est pas le cas, suivez ces étapes :

-

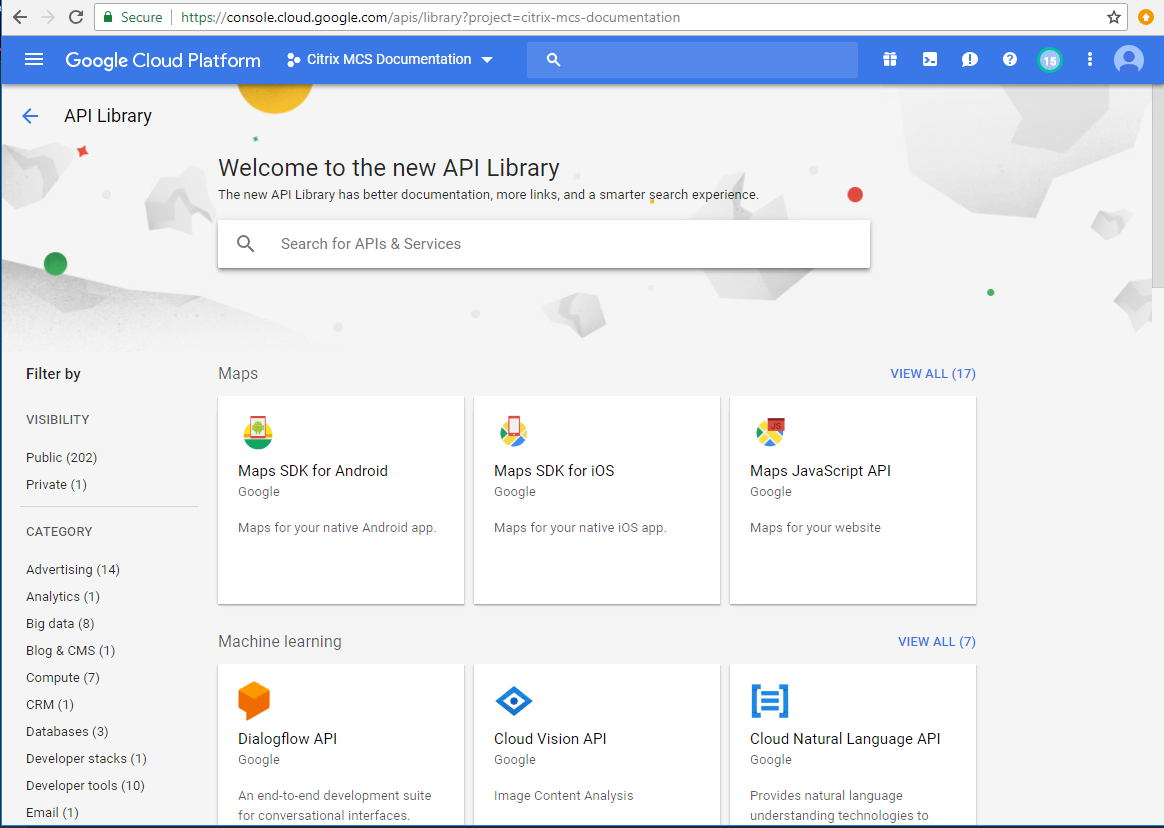

Accédez à API et services > Bibliothèque.

-

Dans la zone de recherche, tapez Compute Engine.

-

Dans les résultats de recherche, sélectionnez API Compute Engine.

-

Sur la page API Compute Engine, sélectionnez Activer.

-

-

Activez l’API Cloud Resource Manager.

-

Accédez à API et services > Bibliothèque.

-

Dans la zone de recherche, tapez Cloud Resource Manager.

-

Dans les résultats de recherche, sélectionnez API Cloud Resource Manager.

-

Sur la page API Cloud Resource Manager, sélectionnez Activer. L’état de l’API s’affiche.

-

-

De même, activez l’API Identity and Access Management (IAM) et l’API Cloud Build.

Vous pouvez également utiliser Google Cloud Shell pour activer les API. Pour ce faire :

- Ouvrez la console Google et chargez Cloud Shell.

-

Exécutez les quatre commandes suivantes dans Cloud Shell :

- gcloud services enable compute.googleapis.com

- gcloud services enable cloudresourcemanager.googleapis.com

- gcloud services enable iam.googleapis.com

- gcloud services enable cloudbuild.googleapis.com

- Cliquez sur Autoriser si Cloud Shell vous y invite.

Configurer et mettre à jour les comptes de service

Remarque :

GCP introduit des modifications au comportement par défaut et à l’utilisation des comptes de service de Cloud Build Service après le 29 avril 2024. Pour plus d’informations, consultez Modification du compte de service Cloud Build. Vos projets Google existants avec l’API Cloud Build activée avant le 29 avril 2024 ne sont pas affectés par ce changement. Cependant, si vous souhaitez conserver le comportement existant de Cloud Build Service après le 29 avril, vous pouvez créer ou appliquer la politique d’organisation pour désactiver l’application des contraintes avant d’activer l’API Cloud Build. Par conséquent, le contenu suivant est divisé en deux : Avant le 29 avril 2024 et Après le 29 avril 2024. Si vous définissez la nouvelle politique d’organisation, suivez la section Avant le 29 avril 2024.

Avant le 29 avril 2024

Citrix Cloud utilise trois comptes de service distincts au sein du projet Google Cloud :

-

Compte de service Citrix Cloud : ce compte de service permet à Citrix Cloud d’accéder au projet Google, de provisionner et de gérer des machines. Ce compte de service s’authentifie auprès de Google Cloud à l’aide d’une clé générée par Google Cloud.

Vous devez créer ce compte de service manuellement, comme indiqué ici. Pour plus d’informations, consultez Créer un compte de service Citrix Cloud.

Vous pouvez identifier ce compte de service par une adresse e-mail. Par exemple,

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Compte de service Cloud Build : ce compte de service est provisionné automatiquement après l’activation de toutes les API mentionnées dans Activer les API Google Cloud. Pour afficher tous les comptes de service créés automatiquement, accédez à IAM et administration > IAM dans la console Google Cloud et cochez la case Inclure les attributions de rôles fournies par Google.

Vous pouvez identifier ce compte de service par une adresse e-mail qui commence par l’ID du projet et le mot cloudbuild. Par exemple,

<project-id>@cloudbuild.gserviceaccount.comVérifiez si les rôles suivants ont été attribués au compte de service. Si vous devez ajouter des rôles, suivez les étapes décrites dans Ajouter des rôles au compte de service Cloud Build.

- Compte de service Cloud Build

- Administrateur d’instances Compute

- Utilisateur du compte de service

-

Compte de service Cloud Compute : ce compte de service est ajouté par Google Cloud aux instances créées dans Google Cloud une fois l’API Compute activée. Ce compte dispose du rôle d’éditeur de base IAM pour effectuer les opérations. Cependant, si vous supprimez l’autorisation par défaut pour un contrôle plus granulaire, vous devez ajouter un rôle Administrateur du stockage qui nécessite les autorisations suivantes :

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Vous pouvez identifier ce compte de service par une adresse e-mail qui commence par l’ID de projet et le mot compute. Par exemple, <project-id>-compute@developer.gserviceaccount.com.

Créer un compte de service Citrix Cloud

Pour créer un compte de service Citrix Cloud, suivez ces étapes :

- Dans la console Google Cloud, accédez à IAM et administration > Comptes de service.

- Sur la page Comptes de service, sélectionnez CRÉER UN COMPTE DE SERVICE.

- Sur la page Créer un compte de service, saisissez les informations requises, puis sélectionnez CRÉER ET CONTINUER.

-

Sur la page Accorder à ce compte de service l’accès au projet, cliquez sur le menu déroulant Sélectionner un rôle et sélectionnez les rôles requis. Cliquez sur +AJOUTER UN AUTRE RÔLE si vous souhaitez ajouter d’autres rôles.

Chaque compte (personnel ou de service) possède différents rôles définissant la gestion du projet. Accordez les rôles suivants à ce compte de service :

- Administrateur Compute

- Administrateur du stockage

- Éditeur Cloud Build

- Utilisateur de compte de service

- Utilisateur Cloud Datastore

- Opérateur de chiffrement Cloud KMS

L’opérateur de chiffrement Cloud KMS nécessite les autorisations suivantes :

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

Remarque :

Activez toutes les API pour obtenir la liste complète des rôles disponibles lors de la création d’un nouveau compte de service.

- Cliquez sur CONTINUER.

- Sur la page Accorder aux utilisateurs l’accès à ce compte de service, ajoutez des utilisateurs ou des groupes pour leur accorder l’accès afin d’effectuer des actions dans ce compte de service.

- Cliquez sur TERMINÉ.

- Accédez à la console principale IAM.

- Identifiez le compte de service créé.

- Validez que les rôles sont attribués avec succès.

Considérations :

Lors de la création du compte de service, tenez compte des éléments suivants :

- Les étapes Accorder à ce compte de service l’accès au projet et Accorder aux utilisateurs l’accès à ce compte de service sont facultatives. Si vous choisissez d’ignorer ces étapes de configuration facultatives, le compte de service nouvellement créé ne s’affiche pas sur la page IAM et administration > IAM.

- Pour afficher les rôles associés à un compte de service, ajoutez les rôles sans ignorer les étapes facultatives. Ce processus garantit que les rôles apparaissent pour le compte de service configuré.

Clé de compte de service Citrix Cloud

La clé de compte de service Citrix Cloud est requise pour créer une connexion dans Citrix DaaS. La clé est contenue dans un fichier d’informations d’identification (.json). Le fichier est automatiquement téléchargé et enregistré dans le dossier Téléchargements après la création de la clé. Lorsque vous créez la clé, assurez-vous de définir le type de clé sur JSON. Sinon, Web Studio ne peut pas l’analyser.

Pour créer une clé de compte de service, accédez à IAM et administration > Comptes de service et cliquez sur l’adresse e-mail du compte de service Citrix Cloud. Accédez à l’onglet Clés et sélectionnez Ajouter une clé > Créer une nouvelle clé. Assurez-vous de sélectionner JSON comme type de clé.

Conseil :

Créez des clés à l’aide de la page Comptes de service dans la console Google Cloud. Nous vous recommandons de changer régulièrement les clés pour des raisons de sécurité. Vous pouvez fournir de nouvelles clés à l’application Citrix Virtual Apps™ and Desktops en modifiant une connexion Google Cloud existante.

Ajouter des rôles au compte de service Citrix Cloud

Pour ajouter des rôles au compte de service Citrix Cloud :

- Dans la console Google Cloud, accédez à IAM et administration > IAM.

-

Sur la page IAM > AUTORISATIONS, localisez le compte de service que vous avez créé, identifiable par une adresse e-mail.

Par exemple,

<my-service-account>@<project-id>.iam.gserviceaccount.com - Sélectionnez l’icône en forme de crayon pour modifier l’accès au principal du compte de service.

- Sur la page Modifier l’accès à “project-id” pour l’option de principal sélectionnée, sélectionnez AJOUTER UN AUTRE RÔLE pour ajouter les rôles requis à votre compte de service un par un, puis sélectionnez ENREGISTRER.

Ajouter des rôles au compte de service Cloud Build

Pour ajouter des rôles au compte de service Cloud Build :

- Dans la console Google Cloud, accédez à IAM et administration > IAM.

-

Sur la page IAM, localisez le compte de service Cloud Build, identifiable par une adresse e-mail qui commence par l’ID de projet et le mot cloudbuild.

Par exemple,

<project-id>@cloudbuild.gserviceaccount.com - Sélectionnez l’icône en forme de crayon pour modifier les rôles du compte Cloud Build.

-

Sur la page Modifier l’accès à la page “project-id” pour l’option de principal sélectionnée, sélectionnez AJOUTER UN AUTRE RÔLE pour ajouter les rôles requis à votre compte de service Cloud Build un par un, puis sélectionnez ENREGISTRER.

Remarque :

Activez toutes les API pour obtenir la liste complète des rôles.

Après le 29 avril 2024

Citrix Cloud utilise deux comptes de service distincts au sein du projet Google Cloud :

-

Compte de service Citrix Cloud : Ce compte de service permet à Citrix Cloud d’accéder au projet Google, de provisionner et de gérer les machines. Ce compte de service s’authentifie auprès de Google Cloud à l’aide d’une clé générée par Google Cloud.

Vous devez créer ce compte de service manuellement.

Vous pouvez identifier ce compte de service par une adresse e-mail. Par exemple,

<my-service-account>@<project-id>.iam.gserviceaccount.com. -

Compte de service Cloud Compute : Ce compte de service est provisionné automatiquement après que vous avez activé toutes les API mentionnées dans Activer les API Google Cloud. Pour afficher tous les comptes de service créés automatiquement, accédez à IAM et administration > IAM dans la console Google Cloud et cochez la case Inclure les attributions de rôles fournies par Google. Ce compte dispose du rôle d’éditeur de base IAM pour effectuer les opérations. Cependant, si vous supprimez l’autorisation par défaut pour avoir un contrôle plus granulaire, vous devez ajouter le rôle Administrateur du stockage qui nécessite les autorisations suivantes :

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

Vous pouvez identifier ce compte de service par une adresse e-mail qui commence par l’ID de projet et le mot compute. Par exemple,

<project-id>-compute@developer.gserviceaccount.com.Vérifiez si les rôles suivants ont été accordés au compte de service.

- Compte de service Cloud Build

- Administrateur d’instances Compute

- Utilisateur de compte de service

Créer un compte de service Citrix Cloud

Pour créer un compte de service Citrix Cloud, suivez ces étapes :

- Dans la console Google Cloud, accédez à IAM et administration > Comptes de service.

- Sur la page Comptes de service, sélectionnez CRÉER UN COMPTE DE SERVICE.

- Sur la page Créer un compte de service, saisissez les informations requises, puis sélectionnez CRÉER ET CONTINUER.

-

Sur la page Accorder à ce compte de service l’accès au projet, cliquez sur le menu déroulant Sélectionner un rôle et sélectionnez les rôles requis. Cliquez sur +AJOUTER UN AUTRE RÔLE si vous souhaitez ajouter d’autres rôles.

Chaque compte (personnel ou de service) possède différents rôles définissant la gestion du projet. Attribuez les rôles suivants à ce compte de service :

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

- Cloud KMS Crypto Operator

L’opérateur de chiffrement Cloud KMS nécessite les autorisations suivantes :

cloudkms.cryptoKeys.getcloudkms.cryptoKeys.listcloudkms.keyRings.getcloudkms.keyRings.list

Remarque :

Activez toutes les API pour obtenir la liste complète des rôles disponibles lors de la création d’un nouveau compte de service.

- Cliquez sur CONTINUER.

- Sur la page Accorder aux utilisateurs l’accès à ce compte de service, ajoutez des utilisateurs ou des groupes pour leur accorder l’accès afin d’effectuer des actions dans ce compte de service.

- Cliquez sur TERMINÉ.

- Accédez à la console principale IAM.

- Identifiez le compte de service créé.

- Vérifiez que les rôles sont attribués avec succès.

Considérations :

Lors de la création du compte de service, tenez compte des éléments suivants :

- Les étapes Accorder à ce compte de service l’accès au projet et Accorder aux utilisateurs l’accès à ce compte de service sont facultatives. Si vous choisissez d’ignorer ces étapes de configuration facultatives, le compte de service nouvellement créé ne s’affiche pas sur la page IAM et administration > IAM.

- Pour afficher les rôles associés à un compte de service, ajoutez les rôles sans ignorer les étapes facultatives. Ce processus garantit que les rôles apparaissent pour le compte de service configuré.

Clé de compte de service Citrix Cloud

La clé de compte de service Citrix Cloud est requise pour créer une connexion dans Citrix DaaS. La clé est contenue dans un fichier d’informations d’identification (.json). Le fichier est automatiquement téléchargé et enregistré dans le dossier Téléchargements après la création de la clé. Lorsque vous créez la clé, assurez-vous de définir le type de clé sur JSON. Sinon, Web Studio ne peut pas l’analyser.

Pour créer une clé de compte de service, accédez à IAM et administration > Comptes de service et cliquez sur l’adresse e-mail du compte de service Citrix Cloud. Accédez à l’onglet Clés et sélectionnez Ajouter une clé > Créer une nouvelle clé. Assurez-vous de sélectionner JSON comme type de clé.

Conseil :

Créez des clés à l’aide de la page Comptes de service dans la console Google Cloud. Nous vous recommandons de changer régulièrement de clé pour des raisons de sécurité. Vous pouvez fournir de nouvelles clés à l’application Citrix Virtual Apps and Desktops en modifiant une connexion Google Cloud existante.

Ajouter des rôles au compte de service Citrix Cloud

Pour ajouter des rôles au compte de service Citrix Cloud :

- Dans la console Google Cloud, accédez à IAM et administration > IAM.

-

Sur la page IAM > AUTORISATIONS, localisez le compte de service que vous avez créé, identifiable par une adresse e-mail.

Par exemple,

<my-service-account>@<project-id>.iam.gserviceaccount.com - Sélectionnez l’icône en forme de crayon pour modifier l’accès au principal du compte de service.

- Sur la page Modifier l’accès à « project-id » pour l’option de principal sélectionnée, sélectionnez AJOUTER UN AUTRE RÔLE pour ajouter les rôles requis à votre compte de service un par un, puis sélectionnez ENREGISTRER.

Ajouter des rôles au compte de service Cloud Compute

Pour ajouter des rôles au compte de service Cloud Compute :

- Dans la console Google Cloud, accédez à IAM et administration > IAM.

-

Sur la page IAM, localisez le compte de service Cloud Compute, identifiable par une adresse e-mail qui commence par l’ID du projet et le mot compute.

Par exemple,

<project-id>-compute@developer.gserviceaccount.com - Sélectionnez l’icône en forme de crayon pour modifier les rôles du compte Cloud Build.

-

Sur la page Modifier l’accès à « project-id » pour l’option de principal sélectionnée, sélectionnez AJOUTER UN AUTRE RÔLE pour ajouter les rôles requis à votre compte de service Cloud Build un par un, puis sélectionnez ENREGISTRER.

Remarque :

Activez toutes les API pour obtenir la liste complète des rôles.

Autorisations de stockage et gestion des buckets

Citrix Virtual Apps and Desktops améliore le processus de signalement des échecs de build cloud pour le service Google Cloud. Ce service exécute des builds sur Google Cloud. Citrix Virtual Apps and Desktops crée un bucket de stockage nommé citrix-mcs-cloud-build-logs-{region}-{5 random characters} où les services Google Cloud capturent les informations de journal de build. Une option est définie sur ce bucket qui supprime le contenu après une période de 30 jours. Ce processus exige que le compte de service utilisé pour la connexion dispose des autorisations Google Cloud définies sur storage.buckets.update. Si le compte de service ne dispose pas de cette autorisation, Citrix Virtual Apps and Desktops ignore les erreurs et poursuit le processus de création de catalogue. Sans cette autorisation, la taille des journaux de build augmente et nécessite un nettoyage manuel.

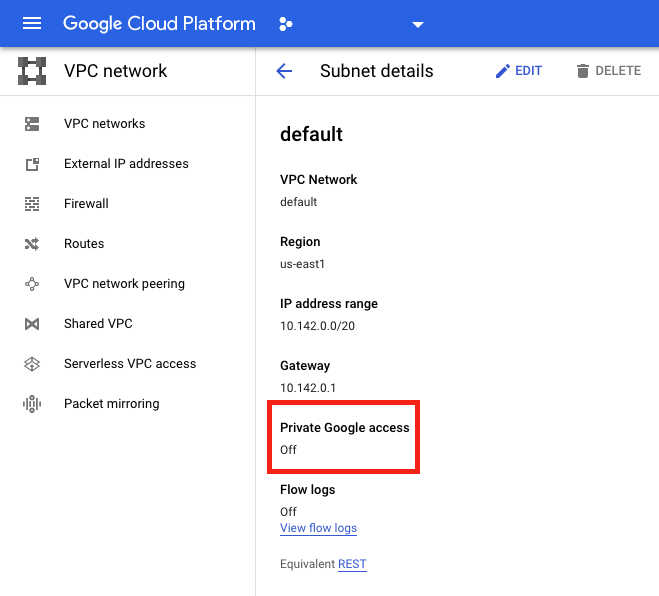

Activer l’accès privé Google

Lorsqu’une machine virtuelle ne dispose pas d’une adresse IP externe attribuée à son interface réseau, les paquets ne sont envoyés qu’à d’autres destinations d’adresses IP internes. Lorsque vous activez l’accès privé, la machine virtuelle se connecte à l’ensemble des adresses IP externes utilisées par l’API Google et les services associés.

Remarque :

Que l’accès privé Google soit activé ou non, toutes les machines virtuelles, avec et sans adresses IP publiques, doivent pouvoir accéder aux API publiques de Google, en particulier si des appliances réseau tierces ont été installées dans l’environnement.

Pour vous assurer qu’une machine virtuelle de votre sous-réseau peut accéder aux API Google sans adresse IP publique pour le provisionnement MCS :

- Dans Google Cloud, accédez à la configuration du réseau VPC.

- Dans l’écran Détails du sous-réseau, activez l’accès privé Google.

Pour plus d’informations, consultez Configuration de l’accès privé Google.

Important :

Si votre réseau est configuré pour empêcher l’accès des machines virtuelles à Internet, assurez-vous que votre organisation assume les risques associés à l’activation de l’accès privé Google pour le sous-réseau auquel la machine virtuelle est connectée.

Où aller ensuite

- Installer les composants principaux

- Installer les VDA

- Créer un site

- Pour la création et la gestion d’une connexion dans les environnements Google Cloud, consultez Connexion aux environnements Google Cloud