Authentification unique (pass-through) au domaine vers Citrix Workspace à l’aide d’Azure Active Directory comme fournisseur d’identité

Vous pouvez implémenter l’authentification unique (SSO) à Citrix Workspace en utilisant Azure Active Directory (AAD) comme fournisseur d’identité avec des points de terminaison/VMs joints au domaine, hybrides et inscrits à Azure AD.

-

Avec cette configuration, vous pouvez également utiliser Windows Hello pour l’authentification unique à Citrix Workspace à l’aide de points de terminaison inscrits à AAD.

- Vous pouvez vous authentifier à l’application Citrix Workspace à l’aide de Windows Hello.

- Authentification basée sur FIDO2 avec l’application Citrix Workspace.

- Authentification unique à l’application Citrix Workspace depuis des machines jointes à Microsoft AAD (AAD comme IdP) et accès conditionnel avec AAD.

Pour réaliser l’authentification unique aux applications et bureaux virtuels, vous pouvez soit déployer FAS, soit configurer l’application Citrix Workspace comme suit.

Remarque :

Vous pouvez réaliser l’authentification unique aux ressources Citrix Workspace uniquement lorsque vous utilisez Windows Hello. Cependant, il vous sera demandé un nom d’utilisateur et un mot de passe lors de l’accès à vos applications et bureaux virtuels publiés. Pour résoudre cette invite, vous pouvez déployer FAS et l’authentification unique aux applications et bureaux virtuels.

Conditions préalables :

- Connectez Azure Active Directory à Citrix Cloud. Pour plus d’informations, consultez Connecter Azure Active Directory à Citrix Cloud dans la documentation Citrix Cloud.

- Activez l’authentification Azure AD pour accéder à l’espace de travail. Pour plus d’informations, consultez Activer l’authentification Azure AD pour les espaces de travail dans la documentation Citrix Cloud.

Pour réaliser l’authentification unique à Citrix Workspace :

- 1. Configurez l'application Citrix Workspace avec includeSSON.

- Désactivez l’attribut

prompt=logindans Citrix Cloud. - Configurez l’authentification pass-through Azure Active Directory avec Azure Active Directory Connect.

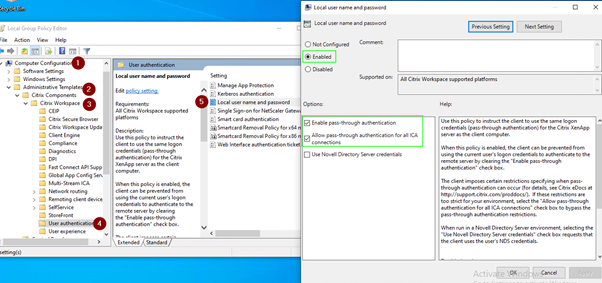

À partir de l’application Citrix Workspace™ pour Windows version 2503, le système installe SSON par défaut en mode dormant. Vous pouvez activer SSON après l’installation à l’aide de la stratégie d’objet de stratégie de groupe (GPO). Pour l’activer, accédez à Authentification de l’utilisateur > Nom d’utilisateur et mot de passe locaux et cochez la case Activer l’authentification pass-through.

Remarque :

Vous devez redémarrer le système après avoir mis à jour la stratégie GPO pour que le paramètre SSON prenne effet.

Configurer l’application Citrix Workspace pour prendre en charge l’authentification unique

Conditions préalables :

- Citrix Workspace version 2109 ou ultérieure.

- > **Remarque :** > > Si vous utilisez FAS pour l'authentification unique, la configuration de Citrix Workspace n'est pas nécessaire.

-

Installez l’application Citrix Workspace depuis la ligne de commande administrative avec l’option

includeSSON:CitrixWorkspaceApp.exe /includeSSON - Déconnectez-vous du client Windows et reconnectez-vous pour démarrer le serveur SSON.

-

Cliquez sur Configuration ordinateur > Modèles d’administration > Composants Citrix > Citrix Workspace > Authentification de l’utilisateur pour modifier la GPO de Citrix Workspace afin d’autoriser Nom d’utilisateur et mot de passe locaux.

Remarque :

Ces stratégies peuvent être poussées vers le périphérique client via Active Directory. Cette étape n’est requise que lors de l’accès à Citrix Workspace depuis le navigateur web.

-

Activez le paramètre comme indiqué dans la capture d’écran.

-

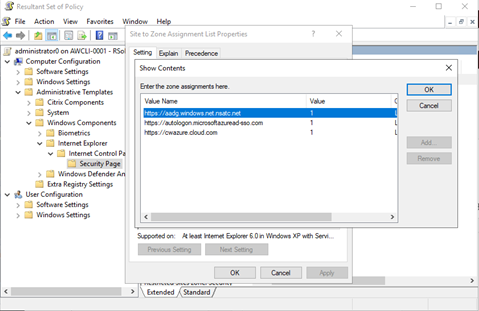

- Ajoutez les sites de confiance suivants via GPO :

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.com-

https://xxxtenantxxx.cloud.com: URL de l’espace de travail

Remarque :

L’authentification unique pour AAD est désactivée lorsque le registre AllowSSOForEdgeWebview dans

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\Dazzleest défini sur false.

Désactiver le paramètre prompt=login dans Citrix Cloud

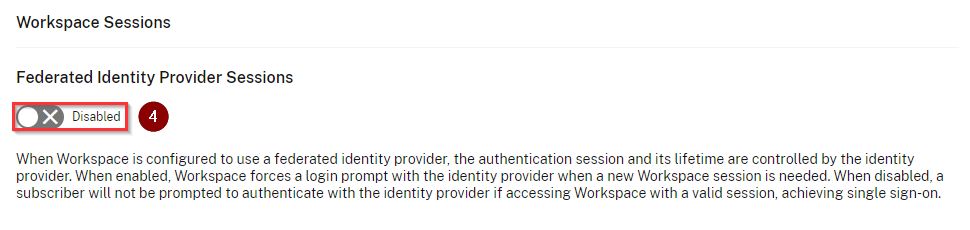

Par défaut, prompt=login est activé pour Citrix Workspace, ce qui force l’authentification même si l’utilisateur a choisi de rester connecté ou si l’appareil est joint à Azure AD.

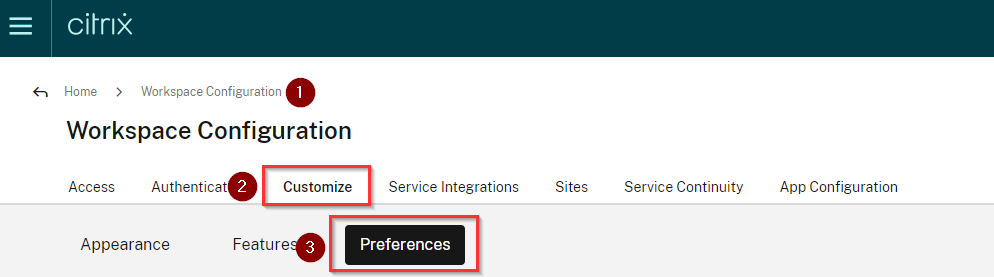

Vous pouvez désactiver prompt=login dans votre compte Citrix Cloud. Accédez à Configuration de l'espace de travail\Personnaliser\Préférences - Sessions du fournisseur d'identité fédéré et désactivez le bouton bascule.

Pour plus d’informations, consultez l’article du Centre de connaissances CTX253779.

Remarque :

Sur les appareils joints à AAD ou hybrides joints à AAD, si AAD est utilisé comme IdP pour Workspace, l’application Citrix Workspace ne demande pas d’informations d’identification. Les utilisateurs peuvent se connecter automatiquement à l’aide de leur compte professionnel ou scolaire.

Pour permettre aux utilisateurs de se connecter avec un compte différent, définissez le registre suivant sur false.

Créez et ajoutez une chaîne de registre REG_SZ nommée AllowSSOForEdgeWebview sous

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleouComputer\HKEY_CURRENT_USER\SOFTWARE\Citrix\Dazzleet définissez sa valeur sur False. Alternativement, si les utilisateurs se déconnectent de l’application Citrix Workspace, ils peuvent se connecter avec un compte différent lors de la prochaine connexion.

Configurer l’authentification pass-through Azure Active Directory avec Azure Active Directory Connect

- Si vous installez Azure Active Directory Connect pour la première fois, sur la page Connexion utilisateur, sélectionnez Authentification pass-through comme méthode de connexion. Pour plus d’informations, consultez Authentification pass-through Azure Active Directory : Démarrage rapide dans la documentation Microsoft.

- Si Microsoft Azure Active Directory Connect existe déjà :

- Sélectionnez la tâche Modifier la connexion utilisateur et cliquez sur Suivant.

- Sélectionnez Authentification pass-through comme méthode de connexion.

Remarque :

Vous pouvez ignorer cette étape si le périphérique client est joint à Azure AD, ou joint en mode hybride. Si le périphérique est joint à AD, l’authentification pass-through de domaine fonctionne à l’aide de l’authentification Kerberos.