Nouveautés de XenMobile Server 10.13

XenMobile Server 10.13 (Téléchargement PDF)

Prise en charge continue des stratégies classiques dépréciées de Citrix ADC

Citrix a récemment annoncé la dépréciation de certaines fonctionnalités basées sur les stratégies classiques à partir de Citrix ADC 12.0 build 56.20. Les avis de dépréciation de Citrix ADC n’ont aucun impact sur les intégrations existantes de XenMobile Server avec Citrix Gateway. XenMobile Server continue de prendre en charge les stratégies classiques et aucune action n’est requise.

Annonces de dépréciation

Pour un préavis des fonctionnalités Citrix XenMobile qui sont progressivement supprimées, consultez Dépréciation.

Avant de mettre à niveau les points de terminaison vers iOS 14.5

Citrix recommande qu’avant de mettre à niveau un point de terminaison vers iOS 14.5, vous effectuiez les actions suivantes pour atténuer les blocages d’applications :

- Mettez à niveau Citrix Secure Mail et Secure Web vers la version 21.2.X ou ultérieure. Consultez Mettre à niveau les applications MDX ou d’entreprise.

- Si vous utilisez le MDX Toolkit, encapsulez toutes les applications iOS tierces avec le MDX Toolkit 21.3.X ou une version ultérieure. Consultez la page de téléchargement du MDX Toolkit pour la dernière version.

Avant de mettre à niveau un Citrix ADC local

La mise à niveau d’un Citrix ADC local vers certaines versions peut entraîner une erreur d’authentification unique. L’authentification unique à Citrix Files ou à l’URL du domaine ShareFile dans un navigateur avec l’option Connexion de l’employé de l’entreprise entraîne une erreur. L’utilisateur ne peut pas se connecter.

Pour contourner ce problème : si vous n’avez pas déjà exécuté la commande suivante à partir de l’interface de ligne de commande (CLI) d’ADC sur Citrix Gateway, exécutez-la pour activer l’authentification unique globale :

`set vpn parameter SSO ON`

`bind vpn vs <vsName> -portalTheme X1`

Pour plus d’informations, consultez :

Une fois la solution de contournement terminée, les utilisateurs peuvent s’authentifier auprès de Citrix Files ou de l’URL du domaine ShareFile à l’aide de l’authentification unique dans un navigateur avec l’option Connexion de l’employé de l’entreprise. [CXM-88400]

Avant de mettre à niveau vers XenMobile 10.13 (local)

Certaines configurations système requises ont changé. Pour plus d’informations, consultez Configuration système requise et compatibilité et Compatibilité XenMobile.

-

Si la machine virtuelle exécutant le serveur XenMobile® à mettre à niveau dispose de moins de 8 Go de RAM, nous vous recommandons d’augmenter la RAM à au moins 8 Go.

-

Mettez à jour votre Citrix License Server vers la version 11.16 ou ultérieure avant de passer à la dernière version de XenMobile Server 10.13.

La dernière version de XenMobile nécessite Citrix License Server 11.16 (version minimale).

Remarque :

La date des Customer Success Services (anciennement, date Subscription Advantage) dans XenMobile 10.13 est le 29 septembre 2020. La date des Customer Success Services sur votre licence Citrix doit être postérieure à cette date.

Vous pouvez afficher la date à côté de la licence dans le License Server. Si vous connectez la dernière version de XenMobile à un environnement License Server plus ancien, la vérification de la connectivité échoue et vous ne pouvez pas configurer le License Server.

Pour renouveler la date de votre licence, téléchargez le dernier fichier de licence depuis le portail Citrix et téléchargez le fichier sur le Licensing Server. Consultez Customer Success Services.

-

Pour un environnement en cluster : les déploiements de stratégies et d’applications iOS sur les appareils exécutant iOS 11 et versions ultérieures ont les exigences suivantes. Si Citrix Gateway est configuré pour la persistance SSL, vous devez ouvrir le port 80 sur tous les nœuds XenMobile Server.

-

Recommandation : avant d’installer une mise à jour XenMobile, utilisez la fonctionnalité de votre machine virtuelle pour prendre un instantané de votre système. Sauvegardez également votre base de données de configuration système. Si vous rencontrez des problèmes lors d’une mise à niveau, des sauvegardes complètes vous permettent de récupérer.

Pour mettre à niveau

Avec cette version, XenMobile prend en charge VMware ESXi 7.0. Assurez-vous de mettre à niveau vers la version 10.13 avant d’installer ou de mettre à niveau ESXi 7.0.

Vous pouvez directement mettre à niveau vers XenMobile 10.13 à partir de XenMobile 10.12.x ou 10.11.x. Pour effectuer la mise à niveau, téléchargez le dernier binaire disponible : accédez à https://www.citrix.com/downloads. Accédez à Citrix Endpoint Management (XenMobile) > XenMobile Server > Product Software > XenMobile Server 10. Sur la vignette du logiciel XenMobile Server pour votre hyperviseur, cliquez sur Download File.

Pour télécharger la mise à niveau, utilisez la page Gestion des versions dans la console XenMobile. Consultez Pour mettre à niveau à l’aide de la page Gestion des versions.

Après la mise à niveau

Si les fonctionnalités impliquant des connexions sortantes cessent de fonctionner et que vous n’avez pas modifié votre configuration de connexion, vérifiez le journal du serveur XenMobile pour les erreurs telles que : « Impossible de se connecter au serveur VPP : le nom d’hôte ‘192.0.2.0’ ne correspond pas au sujet du certificat fourni par le pair ».

- L’erreur de validation de certificat signifie que vous devez désactiver la vérification du nom d’hôte sur le serveur XenMobile.

- Par défaut, la vérification du nom d’hôte est activée sur les connexions sortantes, à l’exception du serveur PKI Microsoft.

- Si la vérification du nom d’hôte interrompt votre déploiement, définissez la propriété de serveur

disable.hostname.verificationsurtrue. La valeur par défaut de cette propriété estfalse.

Mises à jour de la prise en charge de la plateforme

-

iOS 14 : XenMobile Server et les applications de productivité Citrix Mobile sont compatibles avec iOS 14, mais ne prennent pas actuellement en charge les nouvelles fonctionnalités d’iOS 14. Utilisez le MDX Toolkit 20.8.5 ou version ultérieure ou préparez les applications à l’aide du SDK MAM.

-

Android 11 : XenMobile Server prend en charge Android 11. Pour plus d’informations sur l’impact de la dépréciation des API d’administration des appareils Google sur les appareils exécutant Android 10+, consultez Migrer de l’administration des appareils vers Android Enterprise. Consultez également ce blog Citrix.

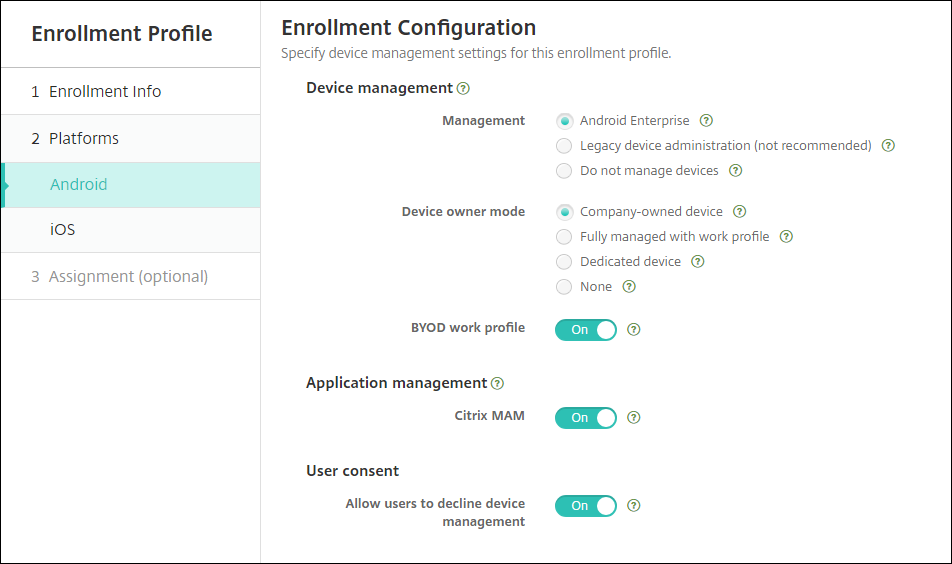

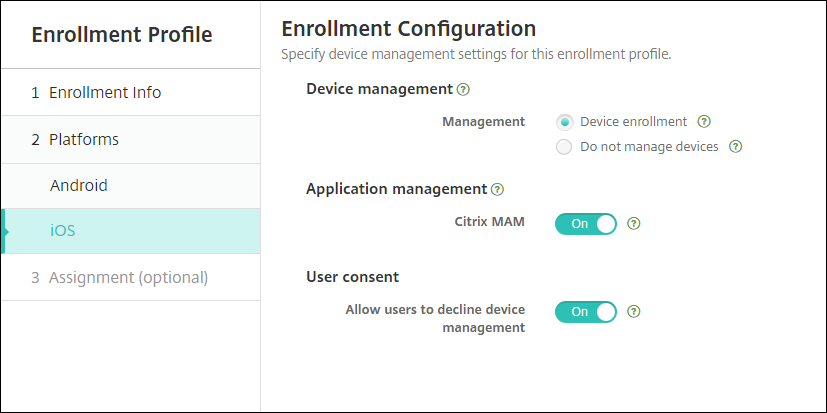

Configurer plusieurs modes de gestion des appareils et des applications dans un environnement unique

Vous pouvez désormais configurer un seul site XenMobile pour prendre en charge plusieurs configurations d’inscription. Le rôle des profils d’inscription a été étendu pour inclure les paramètres d’inscription pour la gestion des appareils et des applications.

Les profils d’inscription prennent en charge plusieurs cas d’utilisation et chemins de migration d’appareils au sein d’une seule console XenMobile. Les cas d’utilisation incluent :

- Gestion des appareils mobiles (MDM uniquement)

- MDM+Gestion des applications mobiles (MAM)

- MAM uniquement

- Inscriptions d’appareils d’entreprise

- Inscription BYOD (la possibilité de refuser l’inscription MDM)

- Migration des inscriptions d’administrateur d’appareil Android vers les inscriptions Android Enterprise (entièrement géré, profil de travail, appareil dédié)

Les profils d’inscription remplacent la propriété de serveur désormais dépréciée, xms.server.mode. Cette modification n’a aucun impact sur vos groupes de mise à disposition et vos appareils inscrits existants.

Si vous n’avez pas besoin d’inscrire des appareils dédiés, vous pouvez désactiver cette fonctionnalité en définissant la propriété de serveur enable.multimode.xms sur false. Consultez Propriétés du serveur.

Le tableau suivant présente le chemin de migration automatisé du mode de propriété de serveur existant vers la nouvelle fonctionnalité de profil d’inscription :

| Propriété de serveur existante | Nouveau mode de gestion |

|---|---|

| Mode ENT (iOS) | Inscription d’appareil Apple avec Citrix MAM |

| Mode ENT (Android) | Administrateur d’appareil hérité avec Citrix MAM |

| Mode ENT (Android Enterprise) | Profil de travail sur entièrement géré (anciennement COPE), avec Citrix MAM |

| Mode MAM (iOS et Android) | Citrix MAM |

| Mode MDM (iOS) | Inscription d’appareil Apple |

| Mode MDM (Android) | Administrateur d’appareil hérité |

| Mode MDM (Android Enterprise) | Profil de travail sur entièrement géré |

Lorsque vous créez un groupe de mise à disposition, vous pouvez y associer un profil d’inscription. Si vous n’associez pas de profil d’inscription, XenMobile associe le profil d’inscription global.

Les profils d’inscription offrent les fonctionnalités de gestion des appareils suivantes :

-

Migration plus facile du mode administrateur d’appareil Android (DA) vers Android Enterprise. Pour les appareils Android Enterprise, les paramètres incluent un mode propriétaire d’appareil tel que : Entièrement géré, profil de travail sur entièrement géré ou dédié. Consultez Android Enterprise.

Pour cette mise à niveau, votre configuration XenMobile actuelle pour le mode serveur et Paramètres > Android Enterprise correspondent aux nouveaux paramètres de profil d’inscription comme suit.

Configuration actuelle Paramètre de gestion Paramètre du mode propriétaire de l’appareil Paramètre Citrix MAM MDM. Google Play géré (Android Enterprise) Android Enterprise Profil de travail sur entièrement géré Désactivé MDM ; G Suite (DA hérité) DA hérité non applicable Désactivé MAM Ne pas gérer les appareils non applicable Activé MDM+MAM. Google Play géré (Android Enterprise) Android Enterprise* Profil de travail sur entièrement géré Activé MDM+MAM ; G Suite (DA hérité) DA hérité* non applicable Activé * Si l’inscription est requise, Autoriser les utilisateurs à refuser la gestion des appareils est Désactivé.

Après la mise à niveau, vos profils d’inscription actuels reflètent ces mappages. Déterminez si vous souhaitez créer d’autres profils d’inscription pour gérer de nouveaux cas d’utilisation à mesure que vous abandonnez l’administrateur d’appareil hérité.

-

Gestion iOS plus facile. Pour les appareils iOS, les paramètres incluent un choix entre l’inscription des appareils comme gérés ou non gérés.

Pour cette mise à niveau, vos configurations antérieures correspondent aux nouveaux paramètres de profil d’inscription comme suit.

Mode serveur Paramètre de gestion Paramètre Citrix MAM MDM Inscription d’appareil Désactivé MAM Ne pas gérer les appareils Activé MDM+MAM Inscription d’appareil Activé Si l’inscription est requise, Autoriser les utilisateurs à refuser la gestion des appareils est Désactivé.

Les limitations suivantes existent pour les profils d’inscription améliorés :

- La fonctionnalité de profil d’inscription amélioré n’est pas disponible pour les invitations d’inscription par code PIN unique ou par authentification à deux facteurs.

Consultez Profils d’inscription.

Prise en charge de la dernière API de fournisseur APNs basée sur HTTP/2

La prise en charge par Apple du protocole binaire hérité du service de notification push Apple prend fin le 31 mars 2021. Apple vous recommande d’utiliser l’API de fournisseur APNs basée sur HTTP/2 à la place. XenMobile Server prend désormais en charge l’API basée sur HTTP/2. Pour plus d’informations, consultez l’actualité « Apple Push Notification Service Update » sur https://developer.apple.com/. Pour obtenir de l’aide sur la vérification de la connectivité aux APNs, consultez Vérifications de la connectivité.

Les versions suivantes de XenMobile Server activent la prise en charge de l’API basée sur HTTP/2 par défaut :

- XenMobile Server 10.13

- XenMobile Server 10.12 Rolling Patch 5 et versions ultérieures

Si vous utilisez les versions suivantes de XenMobile Server, vous devez ajouter la propriété de serveur apple.apns.http2 pour activer la prise en charge :

- XenMobile Server 10.12 Rolling Patches 2 à 4 et versions ultérieures

- XenMobile Server 10.11 Rolling Patch 5 et versions ultérieures

Nous ne prenons plus en charge XenMobile Server 10.11 et vous recommandons de passer à la dernière version.

Utiliser un VPN IPsec basé sur un certificat d’appareil avec de nombreux appareils iOS

Au lieu de configurer une stratégie d’appareil VPN et une stratégie d’appareil d’informations d’identification pour chaque appareil iOS nécessitant un VPN IPsec basé sur un certificat d’appareil, automatisez le processus.

- Configurez une stratégie d’appareil VPN iOS avec le type de connexion Toujours activé IKEv2.

- Sélectionnez Basé sur le certificat de l’appareil et l’identité de l’appareil comme méthode d’authentification de l’appareil.

- Sélectionnez le Type d’identité de l’appareil à utiliser.

- Importez en masse vos certificats d’appareil à l’aide de l’API REST.

Pour plus d’informations sur la configuration de la stratégie d’appareil VPN, consultez Stratégie d’appareil VPN. Pour plus d’informations sur l’importation de certificats en masse, consultez Charger des certificats en masse à l’aide de l’API REST.

Mises à jour automatiques pour les applications Apple Volume Purchase

Lorsque vous ajoutez un compte Volume Purchase (Paramètres > Paramètres iOS), vous pouvez désormais activer les mises à jour automatiques pour toutes les applications iOS. Consultez le paramètre Mise à jour automatique des applications dans Apple Volume Purchase.

Exigences de mot de passe pour un compte d’utilisateur local

Lorsque vous ajoutez ou modifiez un compte d’utilisateur local dans la console XenMobile, assurez-vous de respecter les dernières exigences en matière de mot de passe.

Pour plus d’informations, consultez Pour ajouter un compte d’utilisateur local.

-

Exigences de mot de passe : lorsque vous ajoutez ou modifiez un compte d’utilisateur local dans la console XenMobile Server, respectez les dernières exigences en matière de mot de passe. Consultez Pour ajouter un compte d’utilisateur local.

-

Verrouillage du compte d’utilisateur local : si un utilisateur atteint le nombre maximal de tentatives de connexion invalides consécutives, le compte d’utilisateur local est verrouillé pendant 30 minutes. Le système refuse toutes les tentatives d’authentification ultérieures jusqu’à l’expiration de la période de verrouillage. Pour déverrouiller le compte dans la console XenMobile Server, accédez à Gérer > Utilisateurs, sélectionnez le compte d’utilisateur, puis cliquez sur Déverrouiller l’utilisateur local. Consultez Pour déverrouiller un compte d’utilisateur local.

Stratégies d’appareil

De nouvelles stratégies d’appareil et de nouveaux paramètres de stratégie d’appareil ont été ajoutés pour les appareils Android Enterprise.

Masquer l’icône de la barre d’état sur les appareils Android Enterprise

Vous pouvez désormais choisir si l’icône de la barre d’état est masquée ou visible pour les appareils Android Enterprise. Consultez Stratégie d’appareil Options XenMobile.

Plus de fonctionnalités de gestion des certificats pour les appareils Android Enterprise en mode profil professionnel ou en mode entièrement géré

En plus d’installer des autorités de certification dans le keystore géré, vous pouvez désormais gérer les fonctionnalités suivantes :

- Configurez les certificats utilisés par des applications gérées spécifiques. La stratégie d’appareil Informations d’identification pour Android Enterprise inclut désormais le paramètre Applications à utiliser les certificats. Vous pouvez spécifier les applications qui utiliseront les certificats utilisateur émis par le fournisseur d’informations d’identification sélectionné dans cette stratégie. Les applications se voient accorder un accès silencieux aux certificats pendant l’exécution. Pour utiliser les certificats pour toutes les applications, laissez la liste des applications vide. Consultez Stratégie d’appareil Informations d’identification.

- Supprimez silencieusement les certificats du keystore géré ou désinstallez tous les certificats CA non système. Consultez Stratégie d’appareil Informations d’identification.

- Empêchez les utilisateurs de modifier les informations d’identification stockées dans le keystore géré. La stratégie d’appareil Restrictions pour Android Enterprise inclut désormais le paramètre Autoriser l’utilisateur à configurer les informations d’identification de l’utilisateur. Par défaut, ce paramètre est Activé. Consultez Stratégie d’appareil Restrictions.

Utilisation facilitée de l’alias de certificat dans les configurations gérées

Utilisez le nouveau paramètre Alias de certificat dans la stratégie d’appareil Informations d’identification avec la stratégie d’appareil Configurations gérées. Cela permet aux applications de s’authentifier sur le VPN sans intervention de l’utilisateur. Au lieu de trouver l’alias d’informations d’identification dans les journaux de l’application, vous créez l’alias d’informations d’identification. Créez l’alias en le saisissant dans le champ Alias de certificat de la stratégie d’appareil Configurations gérées. Ensuite, vous saisissez le même alias de certificat dans le paramètre Alias de certificat de la stratégie d’appareil Informations d’identification. Consultez Stratégie de configurations gérées et Stratégie d’appareil Informations d’identification.

Contrôler le paramètre « Utiliser un seul verrouillage » sur les appareils Android Enterprise

Le nouveau paramètre Activer le code d’accès unifié dans la stratégie d’appareil Code d’accès vous permet de contrôler si un appareil nécessite un code d’accès distinct pour l’appareil et le profil professionnel. Avant ce paramètre, les utilisateurs contrôlaient ce comportement avec le paramètre Utiliser un seul verrouillage sur l’appareil. Lorsque Activer le code d’accès unifié est Activé, les utilisateurs peuvent utiliser le même code d’accès pour l’appareil que pour le profil professionnel. Si Activer le code d’accès unifié est Désactivé, les utilisateurs ne peuvent pas utiliser le même code d’accès pour l’appareil que pour le profil professionnel. La valeur par défaut est Désactivé. Le paramètre Activer le verrouillage unifié est disponible pour les appareils Android Enterprise exécutant Android 9.0 ou version ultérieure. Consultez Stratégie d’appareil Code d’accès.

Afficher les applications et les raccourcis sur les appareils Android Enterprise non conformes

La stratégie d’appareil Code d’accès pour Android Enterprise dispose d’un nouveau paramètre Afficher les applications et les raccourcis lorsque le code d’accès n’est pas conforme. Activez le paramètre pour que les applications et les raccourcis restent visibles lorsque le code d’accès de l’appareil n’est plus conforme. Citrix vous recommande de créer une action automatisée pour marquer l’appareil comme non conforme lorsque le code d’accès n’est pas conforme. Consultez Stratégie d’appareil Code d’accès.

Désactiver la possibilité d’imprimer sur les appareils Android Enterprise en mode profil professionnel ou entièrement gérés

Dans la stratégie d’appareil Restrictions, le paramètre Ne pas autoriser l’impression vous permet de spécifier si les utilisateurs peuvent imprimer sur n’importe quelle imprimante accessible depuis l’appareil Android Enterprise. Consultez Paramètres Android Enterprise.

Autoriser les applications sur les appareils dédiés en ajoutant leur nom de package dans la stratégie Kiosque

Vous pouvez désormais saisir le nom de package que vous souhaitez autoriser sur la plateforme Android Enterprise. Consultez Paramètres Android Enterprise.

Gérer les fonctionnalités de verrouillage d’écran pour les appareils Android Enterprise en mode profil professionnel et entièrement gérés

Le verrouillage d’écran Android gère les écrans de verrouillage de l’appareil et du défi professionnel. Utilisez la stratégie d’appareil Gestion du verrouillage d’écran pour contrôler :

- La gestion du verrouillage d’écran sur les appareils en mode profil professionnel. Vous pouvez spécifier les fonctionnalités disponibles pour les utilisateurs avant qu’ils ne déverrouillent le verrouillage d’écran de l’appareil et le verrouillage d’écran du défi professionnel. Par exemple, par défaut, les utilisateurs peuvent utiliser le déverrouillage par empreinte digitale et afficher les notifications non masquées sur l’écran de verrouillage. Vous pouvez également utiliser la stratégie de gestion du verrouillage d’écran pour désactiver toute authentification biométrique pour les appareils exécutant Android 9.0 et versions ultérieures.

- La gestion du verrouillage d’écran sur les appareils entièrement gérés et dédiés. Vous pouvez spécifier les fonctionnalités disponibles, telles que les agents de confiance et la caméra sécurisée, avant qu’ils ne déverrouillent l’écran de verrouillage. Ou, vous pouvez choisir de désactiver toutes les fonctionnalités de verrouillage d’écran.

Consultez Stratégie d’appareil Gestion du verrouillage d’écran.

Publier des applications d’entreprise pour Android Enterprise dans la console XenMobile

Vous n’avez plus besoin de vous inscrire à un compte développeur Google Play lorsque vous ajoutez une application privée Android Enterprise. La console XenMobile ouvre une interface utilisateur du Google Play Store géré pour que vous puissiez télécharger et publier le fichier APK. Pour plus d’informations, consultez Ajouter une application d’entreprise.

Publier des applications web pour Android Enterprise dans la console XenMobile

Vous n’avez plus besoin d’accéder à Google Play géré ou au portail Google Developer pour publier des applications web Android Enterprise pour XenMobile. Lorsque vous cliquez sur Charger dans Configurer > Applications > Lien web, une interface utilisateur du Google Play Store géré s’ouvre pour que vous puissiez télécharger et enregistrer le fichier. L’approbation et la publication de l’application peuvent prendre environ 10 minutes. Pour plus d’informations, consultez Ajouter un lien web.

Charger des certificats en masse sur les appareils iOS avec l’API REST de XenMobile Server

Si le chargement des certificats un par un n’est pas pratique, utilisez l’API REST de XenMobile Server pour charger les certificats en masse sur les appareils iOS.

- Configurez une stratégie d’appareil VPN iOS avec le type de connexion Toujours activé IKEv2.

- Sélectionnez Basé sur le certificat de l’appareil et l’identité de l’appareil comme méthode d’authentification de l’appareil.

- Sélectionnez le Type d’identité de l’appareil à utiliser.

- Importez en masse vos certificats d’appareil avec l’API REST.

Pour plus d’informations sur la configuration de la stratégie d’appareil VPN, consultez Stratégie d’appareil VPN. Pour plus d’informations sur l’importation de certificats en masse, consultez Charger des certificats en masse sur les appareils iOS avec l’API REST.

Actualiser les clés de chiffrement

L’option Actualiser les clés de chiffrement est ajoutée dans les paramètres avancés de l’interface de ligne de commande (CLI) de XenMobile. Vous pouvez utiliser cette option pour actualiser les clés de chiffrement un nœud à la fois. Consultez Options système.

Prise en charge d’ESXi 7.0

Avec cette version, XenMobile prend en charge VMware ESXi 7.0. Assurez-vous de mettre à niveau vers la version 10.13 avant d’installer ou de mettre à niveau ESXi 7.0.

Nouvelles propriétés de serveur

Les propriétés de serveur suivantes sont désormais disponibles :

- Autoriser les noms d’hôte pour les liens de l’App Store iOS : pour ajouter des applications publiques de l’App Store pour iOS à l’aide des API publiques plutôt que de la console, configurez une liste de noms d’hôte autorisés si vous le souhaitez.

- Limite de verrouillage du compte d’utilisateur local : configurez le nombre de tentatives de connexion dont dispose un utilisateur local avant que son compte ne soit verrouillé.

- Durée de verrouillage du compte d’utilisateur local : configurez la durée pendant laquelle un utilisateur local est verrouillé après un trop grand nombre de tentatives de connexion échouées.

- Restriction de taille maximale de fichier téléchargé activée : activez la restriction de la taille maximale de fichier pour les fichiers téléchargés.

- Taille maximale de fichier téléchargé autorisée : définissez la taille maximale de fichier pour les fichiers téléchargés.

Pour des informations plus détaillées sur ces propriétés, consultez Propriétés du serveur.

Nettoyage de disque en libre-service

Une nouvelle option d’interface de ligne de commande appelée Utilisation du disque est disponible dans le Menu Dépannage. Cette option vous permet de voir une liste de fichiers de vidage de la mémoire et de fichiers de bundle de support. Après avoir consulté la liste, vous pouvez choisir de supprimer tous ces fichiers via la ligne de commande. Pour plus d’informations sur les outils d’interface de ligne de commande, consultez Options de l’interface de ligne de commande.

Dans cet article

- Prise en charge continue des stratégies classiques dépréciées de Citrix ADC

- Annonces de dépréciation

- Avant de mettre à niveau les points de terminaison vers iOS 14.5

- Avant de mettre à niveau un Citrix ADC local

- Avant de mettre à niveau vers XenMobile 10.13 (local)

- Pour mettre à niveau

- Après la mise à niveau

- Mises à jour de la prise en charge de la plateforme

- Configurer plusieurs modes de gestion des appareils et des applications dans un environnement unique

- Prise en charge de la dernière API de fournisseur APNs basée sur HTTP/2

- Utiliser un VPN IPsec basé sur un certificat d’appareil avec de nombreux appareils iOS

- Mises à jour automatiques pour les applications Apple Volume Purchase

- Exigences de mot de passe pour un compte d’utilisateur local

- Stratégies d’appareil

- Publier des applications d’entreprise pour Android Enterprise dans la console XenMobile

- Publier des applications web pour Android Enterprise dans la console XenMobile

- Charger des certificats en masse sur les appareils iOS avec l’API REST de XenMobile Server

- Actualiser les clés de chiffrement

- Prise en charge d’ESXi 7.0

- Nouvelles propriétés de serveur

- Nettoyage de disque en libre-service