-

Notes de publication des correctifs cumulatifs

-

Notes de publication pour XenMobile Server 10.16

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.15

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.14

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 1

-

-

-

-

Stratégie d'appareil de contrôle des mises à jour du système d'exploitation

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de suppression de profil de provisioning

-

Stratégie d'appareil de protection des informations Windows

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Stratégie d’appareil Windows Information Protection

Windows Information Protection (WIP), anciennement connue sous le nom de protection des données d’entreprise (EDP), est une technologie Windows qui protège contre les fuites potentielles de données d’entreprise. Les fuites de données peuvent se produire par le partage de données d’entreprise avec des applications non protégées par l’entreprise, entre applications ou en dehors du réseau de l’organisation. Pour plus d’informations, consultez Protéger vos données d’entreprise à l’aide de Windows Information Protection (WIP).

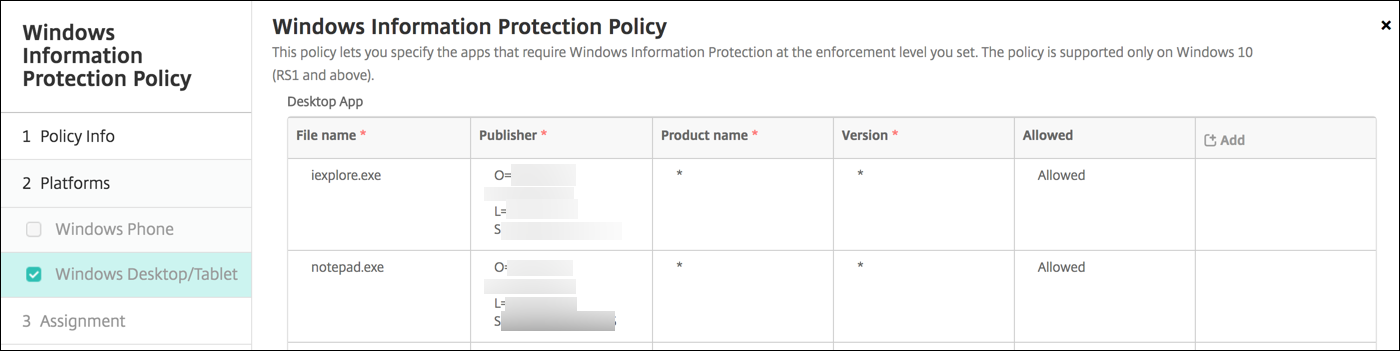

Vous pouvez créer une stratégie d’appareil dans XenMobile® pour spécifier les applications qui nécessitent Windows Information Protection au niveau d’application que vous définissez. La stratégie Windows Information Protection est destinée aux tablettes et ordinateurs de bureau supervisés exécutant Windows 10 ou Windows 11.

XenMobile inclut certaines applications courantes et vous pouvez en ajouter d’autres. Vous spécifiez pour la stratégie un niveau d’application qui affecte l’expérience utilisateur. Par exemple, vous pouvez :

-

Bloquer tout partage de données inapproprié.

-

Avertir en cas de partage de données inapproprié et permettre aux utilisateurs d’outrepasser la stratégie.

-

Exécuter WIP en mode silencieux tout en enregistrant et en autorisant le partage de données inapproprié.

Pour exclure des applications de Windows Information Protection, définissez les applications dans des fichiers XML Microsoft AppLocker, puis importez ces fichiers dans XenMobile.

Pour ajouter ou configurer cette stratégie, accédez à Configurer > Stratégies d’appareil. Pour plus d’informations, consultez Stratégies d’appareil.

Paramètres Windows 10 et Windows 11

-

Application de bureau (Windows 10 ou Windows 11 Desktop), Application du Store (Windows 10 ou Windows 11 Tablet) : XenMobile inclut certaines applications courantes, comme indiqué dans l’exemple précédent. Vous pouvez modifier ou supprimer ces applications selon vos besoins.

Pour ajouter d’autres applications : Dans le tableau Application de bureau ou Application du Store, cliquez sur Ajouter et fournissez les informations de l’application.

Les applications autorisées peuvent lire, créer et mettre à jour les données d’entreprise. Les applications refusées ne peuvent pas accéder aux données d’entreprise. Les applications exemptées peuvent lire les données d’entreprise mais ne peuvent pas créer ou modifier les données.

-

XML AppLocker : Microsoft fournit une liste d’applications Microsoft présentant des problèmes de compatibilité connus avec WIP. Pour exclure ces applications de WIP, cliquez sur Parcourir pour charger la liste. XenMobile combine le fichier XML AppLocker téléchargé et les applications de bureau et du Store configurées dans la stratégie envoyée à l’appareil. Pour plus d’informations, consultez Liste de blocage recommandée pour Windows Information Protection.

-

Niveau d’application : Sélectionnez une option pour spécifier comment vous souhaitez que Windows Information Protection protège et gère le partage de données. La valeur par défaut est Désactivé.

-

0-Désactivé : WIP est désactivé et ne protège ni n’audite vos données.

-

1-Silencieux : WIP s’exécute en mode silencieux, enregistre les partages de données inappropriés et ne bloque rien. Vous pouvez accéder aux journaux via Reporting CSP.

-

2-Outrepasser : WIP avertit les utilisateurs des partages de données potentiellement dangereux. Les utilisateurs peuvent outrepasser les avertissements et partager les données. Ce mode enregistre les actions, y compris les outrepassions de l’utilisateur, dans votre journal d’audit.

-

3-Bloquer : WIP empêche les utilisateurs d’effectuer des partages de données potentiellement dangereux.

-

-

Noms de domaine protégés : Les domaines que votre entreprise utilise pour ses identités d’utilisateur. Cette liste de domaines d’identité gérés, ainsi que le domaine principal, constituent l’identité de votre entreprise de gestion. Le premier domaine de la liste est l’identité d’entreprise principale utilisée dans l’interface utilisateur Windows. Utilisez « » pour séparer les éléments de la liste. Par exemple : domain1.com | domain2.com -

Certificat de récupération de données : Cliquez sur Parcourir, puis sélectionnez un certificat de récupération à utiliser pour la récupération de données des fichiers chiffrés. Ce certificat est le même que le certificat d’agent de récupération de données (DRA) pour le système de fichiers de chiffrement (EFS), mais il est fourni via MDM au lieu de la stratégie de groupe. Si un certificat de récupération n’est pas disponible, créez-le. Pour plus d’informations, consultez « Créer un certificat de récupération de données » dans cette section.

-

Noms de domaine réseau : Liste des domaines qui constituent les limites de l’entreprise. WIP protège tout le trafic vers les domaines entièrement qualifiés de cette liste. Ce paramètre, avec le paramètre Plage d’adresses IP, détecte si un point de terminaison réseau est d’entreprise ou personnel sur les réseaux privés. Utilisez une virgule pour séparer les éléments de la liste. Par exemple : corp.example.com,region.example.com

-

Plage d’adresses IP : Liste des plages IPv4 et IPv6 d’entreprise qui définissent les ordinateurs du réseau d’entreprise. WIP considère ces emplacements comme des destinations sûres pour le partage de données d’entreprise. Utilisez des virgules pour séparer les éléments de la liste. Par exemple :

10.0.0.0-10.255.255.255,2001:4898::-2001:4898:7fff:ffff:ffff:ffff:ffff:ffff -

La liste des plages d’adresses IP fait autorité : Pour empêcher la détection automatique des plages d’adresses IP par Windows, définissez ce paramètre sur Activé. La valeur par défaut est Désactivé.

-

Serveurs proxy : Liste des serveurs proxy que l’entreprise peut utiliser pour les ressources d’entreprise. Ce paramètre est requis si vous utilisez un proxy dans votre réseau. Sans serveur proxy, les ressources d’entreprise peuvent être indisponibles lorsqu’un client se trouve derrière un proxy. Par exemple, les ressources peuvent être indisponibles à partir de certains points d’accès Wi-Fi dans les hôtels et les restaurants. Utilisez des virgules pour séparer les éléments de la liste. Par exemple :

proxy.example.com:80;157.54.11.118:443 -

Serveurs proxy internes : Liste des serveurs proxy par lesquels vos appareils passent pour atteindre vos ressources cloud. L’utilisation de ce type de serveur indique que les ressources cloud auxquelles vous vous connectez sont des ressources d’entreprise. N’incluez pas dans cette liste les serveurs du paramètre Serveurs proxy, qui sont utilisés pour le trafic non protégé par WIP. Utilisez des virgules pour séparer les éléments de la liste. Par exemple :

example.internalproxy1.com;10.147.80.50 -

Ressources cloud : Liste des ressources cloud protégées par WIP. Pour chaque ressource cloud, vous pouvez également spécifier en option un serveur proxy dans la liste Serveurs proxy pour acheminer le trafic vers cette ressource cloud. Tout le trafic acheminé via les Serveurs proxy est traité comme du trafic d’entreprise. Utilisez des virgules pour séparer les éléments de la liste. Par exemple :

domain1.com:InternalProxy.domain1.com,domain2.com:InternalProxy.domain2.com -

Révoquer le certificat WIP lors de la désinscription : Spécifie s’il faut révoquer les clés de chiffrement locales d’un appareil utilisateur lorsqu’il est désinscrit de Windows Information Protection. Une fois les clés de chiffrement révoquées, un utilisateur ne peut plus accéder aux données d’entreprise chiffrées. Si Désactivé, les clés ne sont pas révoquées et l’utilisateur continue d’avoir accès aux fichiers protégés après la désinscription. La valeur par défaut est Activé.

- Afficher les icônes de superposition : Spécifie s’il faut inclure la superposition d’icônes Windows Information Protection sur les fichiers d’entreprise dans l’Explorateur et sur les vignettes d’applications d’entreprise uniquement dans le menu Démarrer. La valeur par défaut est Désactivé.

-

Créer un certificat de récupération de données

Un certificat de récupération de données est requis pour activer la stratégie Windows Information Protection.

-

Sur la machine où la console XenMobile est en cours d’exécution, ouvrez une invite de commandes et accédez à un dossier (autre que Windows\System32) où vous souhaitez créer un certificat.

-

Exécutez cette commande :

cipher /r:ESFDRA -

Lorsque vous y êtes invité, entrez un mot de passe pour protéger le fichier de clé privée.

La commande cipher crée un fichier .cer et un fichier .pfx.

-

Dans la console XenMobile, accédez à Paramètres > Certificats et importez le fichier .cer, qui s’applique aux tablettes Windows 10 et Windows 11.

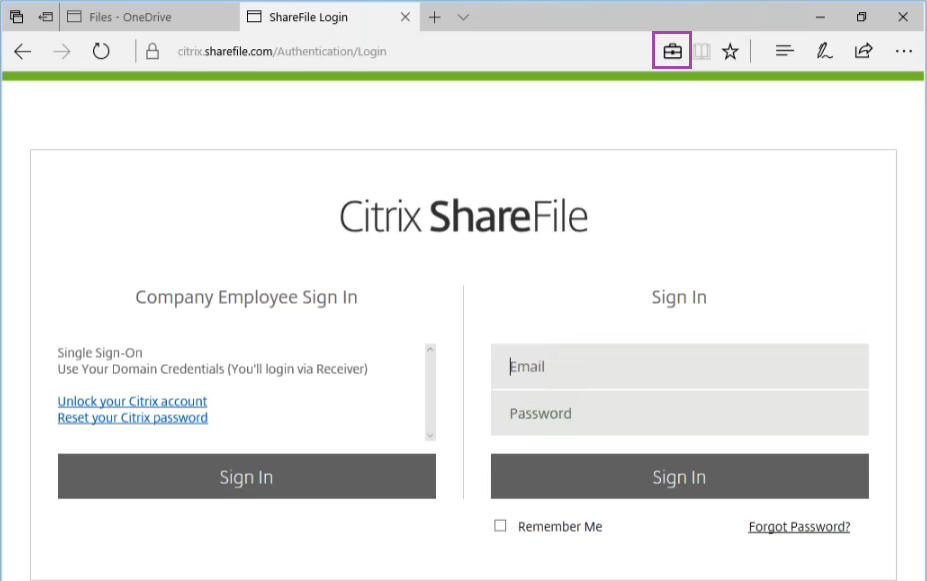

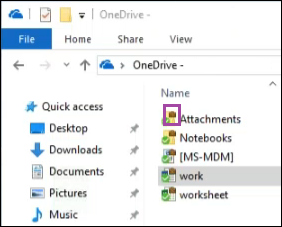

Expérience utilisateur

Lorsque Windows Information Protection est activé, les applications et les fichiers incluent une icône :

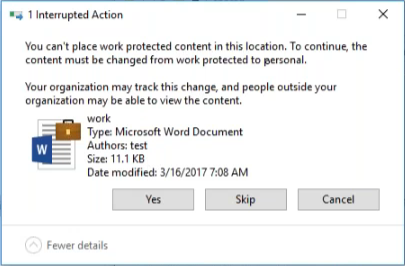

Si un utilisateur copie ou enregistre un fichier protégé dans un emplacement non protégé, la notification suivante apparaît, en fonction du niveau d’application configuré.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.