Citrix Workspaceアプリへのシングルサインオンの構成

Azure Active Directoryを使用したシングルサインオン

このセクションでは、ハイブリッドまたはAAD登録済みエンドポイントのドメイン参加済みワークロードで、Azure Active Directory (AAD) をIDプロバイダーとして使用してシングルサインオン (SSO) を実装する方法について説明します。この構成により、AADに登録されているエンドポイントでWindows HelloまたはFIDO2を使用してWorkspaceに認証できます。

注:

Windows Helloをスタンドアロン認証として使用する場合、Citrix Workspaceアプリへのシングルサインオンを実現できます。ただし、公開された仮想アプリまたはデスクトップにアクセスする際に、ユーザー名とパスワードの入力を求められます。回避策として、Federated Authentication Service (FAS) の実装を検討してください。

-

前提条件

-

Citrix CloudへのアクティブなAzure Active Directory接続。詳しくは、「Citrix CloudへのAzure Active Directoryの接続」を参照してください。

-

Azure Active Directoryワークスペース認証。詳しくは、「ワークスペースのAzure AD認証の有効化」を参照してください。

-

Azure AD Connectが構成されていることを確認します。詳しくは、「エクスプレス設定を使用したAzure AD Connectの概要」を参照してください。

-

Azure AD Connectでパススルー認証をアクティブ化します。また、Azureポータルでシングルサインオンとパススルーオプションが機能することを確認します。詳しくは、「Azure Active Directoryパススルー認証:クイックスタート」を参照してください。

-

構成

- デバイスでSSOを構成するには、次の手順を実行します。

- 1. `includeSSON`オプションを使用して、WindowsコマンドラインからCitrix Workspaceアプリをインストールします。

CitrixWorkspaceApp.exe /includeSSON

-

デバイスを再起動します。

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

-

- 管理用テンプレート > Citrix Components > Citrix Workspace > ユーザー認証 > ローカルユーザー名とパスワードに移動します。

-

- パススルー認証を有効にするを選択します。構成とセキュリティ設定に応じて、パススルー認証を機能させるためにすべてのICA®でパススルー認証を許可するオプションを選択します。

-

Internet Explorerのユーザー認証設定を変更します。設定を変更するには:

- コントロールパネルからインターネットのプロパティを開きます。

-

全般 > ローカルイントラネットに移動し、サイトをクリックします。

-

ローカルイントラネットウィンドウで、詳細設定をクリックし、信頼済みサイトを追加して、次の信頼済みサイトを追加し、閉じるをクリックします。

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.com- テナントの名前(例:

https://xxxtenantxxx.cloud.com)

-

テナントの

prompt=login属性を無効にすることで、追加の認証プロンプトを無効にします。詳しくは、「フェデレーション認証プロバイダーを使用している場合にWorkspace URLで追加の資格情報を求められる」を参照してください。Citrixテクニカルサポートに連絡して、テナントのprompt=login属性を無効にし、シングルサインオンを正常に構成できます。 -

Citrix Workspaceアプリクライアントでドメインパススルー認証を有効にします。詳しくは、「ドメインパススルー認証」を参照してください。

-

変更を有効にするには、Citrix Workspaceアプリを再起動します。

OktaおよびFederated Authentication Serviceを使用したシングルサインオン

このセクションでは、OktaをIDプロバイダーとして、ドメイン参加済みデバイスとFederated Authentication Service (FAS) を使用してシングルサインオン (SSO) を実装する方法について説明します。この構成により、Oktaを使用してWorkspaceに認証し、シングルサインオンを有効にして2回目のログオンプロンプトを防ぐことができます。この認証メカニズムを機能させるには、Citrix CloudでCitrix Federated Authentication Serviceを使用する必要があります。詳しくは、「Citrix Federated Authentication ServiceをCitrix Cloudに接続する」を参照してください。

前提条件

-

Cloud Connector。Cloud Connectorのインストールについて詳しくは、「Cloud Connectorのインストール」を参照してください。

-

Oktaエージェント。Oktaエージェントのインストールについて詳しくは、「Okta Active Directoryエージェントのインストール」を参照してください。また、Windowsドメイン参加済みデバイスからログインするようにOkta IWA Webエージェントを構成することもできます。詳しくは、「デスクトップシングルサインオン用のOkta IWA Webエージェントのインストールと構成」を参照してください。

-

Citrix CloudへのアクティブなAzure Active Directory接続。詳しくは、「Citrix CloudへのAzure Active Directoryの接続」を参照してください。

-

Federated Authentication Service。詳しくは、「Federated Authentication Serviceのインストール」を参照してください。

構成

デバイスでSSOを構成するには、次の手順を実行します。

Citrix Cloud™をOkta組織に接続する:

-

Okta Active Directoryエージェントをダウンロードしてインストールします。詳しくは、「Okta Active Directoryエージェントのインストール」を参照してください。

-

https://citrix.cloud.comでCitrix Cloudにサインインします。 -

Citrix Cloudメニューから、IDおよびアクセス管理を選択します。

-

Oktaを見つけて、省略記号メニューから接続を選択します。

-

Okta URLに、Oktaドメインを入力します。

-

Okta APIトークンに、Okta組織のAPIトークンを入力します。

-

クライアントIDとクライアントシークレットに、以前に作成したOIDC Webアプリ統合のクライアントIDとシークレットを入力します。これらの値をOktaコンソールからコピーするには、アプリケーションを選択し、Oktaアプリケーションを見つけます。クライアント資格情報の下で、各値のクリップボードにコピーボタンを使用します。

-

テストと完了をクリックします。Citrix CloudはOktaの詳細を確認し、接続をテストします。

ワークスペースのOkta認証を有効にする:

-

Citrix Cloudメニューから、ワークスペース構成 > 認証を選択します。

-

Oktaを選択します。プロンプトが表示されたら、サブスクライバーエクスペリエンスへの影響を理解していますを選択します。

-

承認をクリックして、権限要求を承認します。

Federated Authentication Serviceを有効にする:

-

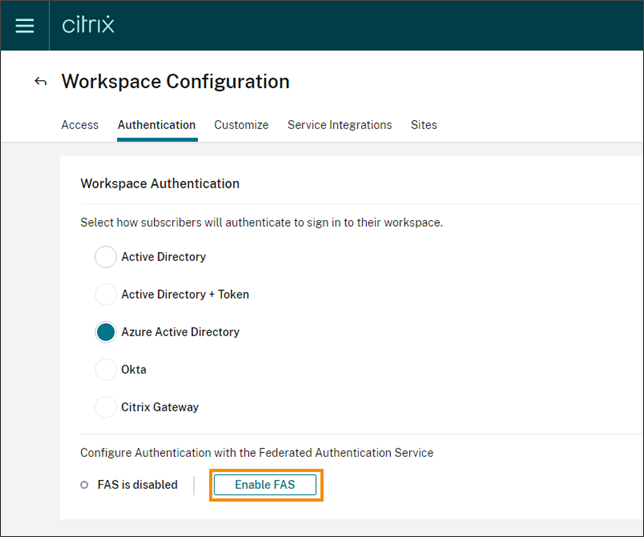

Citrix Cloudメニューから、ワークスペース構成を選択し、次に認証を選択します。

-

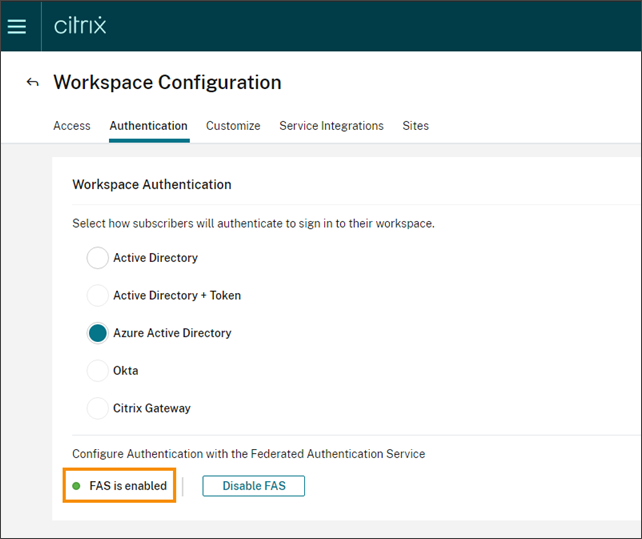

FASを有効にするをクリックします。この変更がサブスクライバーセッションに適用されるまで、最大5分かかる場合があります。

その後、Citrix Workspaceからのすべての仮想アプリおよびデスクトップの起動に対して、Federated Authentication Serviceがアクティブになります。

サブスクライバーがワークスペースにサインインし、FASサーバーと同じリソースの場所にある仮想アプリまたはデスクトップを起動すると、資格情報の入力を求められることなくアプリまたはデスクトップが起動します。

注:

リソースロケーション内のすべてのFASサーバーがダウンしているか、メンテナンスモードの場合、アプリケーションの起動は成功しますが、シングルサインオンはアクティブになりません。サブスクライバーは、各アプリケーションまたはデスクトップにアクセスするためにAD資格情報の入力を求められます。