Azure Active DirectoryをIDプロバイダーとして使用したCitrix Workspaceへのドメインパススルー

Azure Active Directory (AAD) をIDプロバイダーとして使用し、ドメイン参加済み、ハイブリッド、Azure AD登録済みのエンドポイント/VMで、Citrix Workspaceへのシングルサインオン (SSO) を実装できます。

-

この構成により、AAD登録済みエンドポイントを使用してWindows HelloでCitrix WorkspaceにSSOすることもできます。

- Windows Helloを使用してCitrix Workspaceアプリに認証できます。

- Citrix WorkspaceアプリでのFIDO2ベースの認証。

- Microsoft AAD参加済みマシンからのCitrix Workspaceアプリへのシングルサインオン (AADをIdPとして) およびAADによる条件付きアクセス。

仮想アプリおよびデスクトップへのSSOを実現するには、FASを展開するか、Citrix Workspaceアプリを次のように構成できます。

注:

Windows Helloを使用している場合にのみ、Citrix WorkspaceリソースへのSSOを実現できます。ただし、公開された仮想アプリおよびデスクトップにアクセスする際には、ユーザー名とパスワードの入力を求められます。このプロンプトを解決するには、FASを展開し、仮想アプリおよびデスクトップへのSSOを実現できます。

前提条件:

- Azure Active DirectoryをCitrix Cloudに接続します。詳細については、Citrix CloudドキュメントのAzure Active DirectoryをCitrix Cloudに接続するを参照してください。

-

- ワークスペースにアクセスするためのAzure AD認証を有効にします。詳細については、Citrix CloudドキュメントのワークスペースのAzure AD認証を有効にするを参照してください。

-

Citrix Workspaceへのシングルサインオンを実現するには:

- Citrix WorkspaceアプリをincludeSSONで構成します。

- Citrix Cloudで

prompt=login属性を無効にします。 - Azure Active Directory ConnectでAzure Active Directoryパススルーを構成します。

SSOをサポートするためのCitrix Workspaceアプリの構成

前提条件:

- Citrix Workspaceバージョン2109以降。

- > **注:**

- >

- > SSOにFASを使用している場合、Citrix Workspaceの構成は不要です。

-

オプション

includeSSONを指定して、管理者コマンドラインからCitrix Workspaceアプリをインストールします。CitrixWorkspaceApp.exe /includeSSON - Windowsクライアントからサインアウトし、サインインしてSSONサーバーを起動します。

-

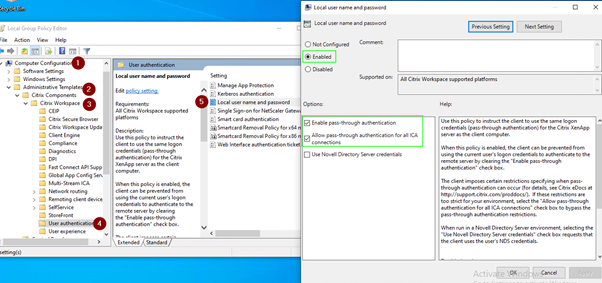

コンピューターの構成 > 管理用テンプレート > Citrixコンポーネント > Citrix Workspace > ユーザー認証をクリックして、Citrix Workspace GPOを変更し、ローカルユーザー名とパスワードを許可します。

注:

これらのポリシーは、Active Directory経由でクライアントデバイスにプッシュできます。この手順は、WebブラウザーからCitrix Workspaceにアクセスする場合にのみ必要です。

-

スクリーンショットに従って設定を有効にします。

-

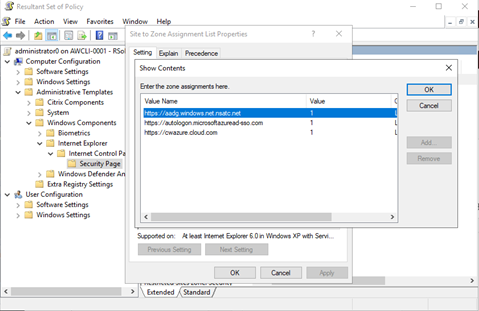

GPO経由で次の信頼済みサイトを追加します。

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.com-

https://xxxtenantxxx.cloud.com: Workspace URL

注:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleにあるAllowSSOForEdgeWebviewレジストリがfalseに設定されている場合、AADのシングルサインオンは無効になります。

Citrix Cloudでのprompt=loginパラメーターの無効化

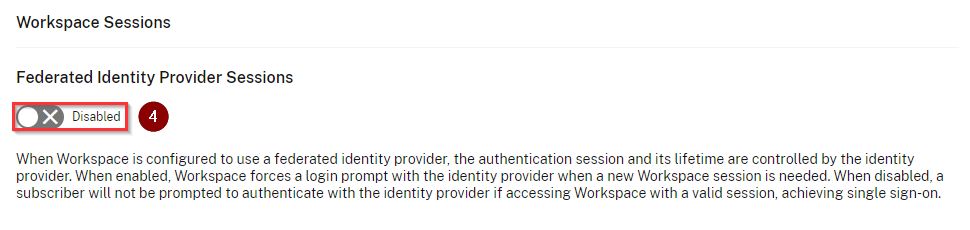

デフォルトでは、Citrix Workspaceでprompt=loginが有効になっています。これは、ユーザーがサインイン状態を維持することを選択した場合や、デバイスがAzure AD参加済みである場合でも、認証を強制します。

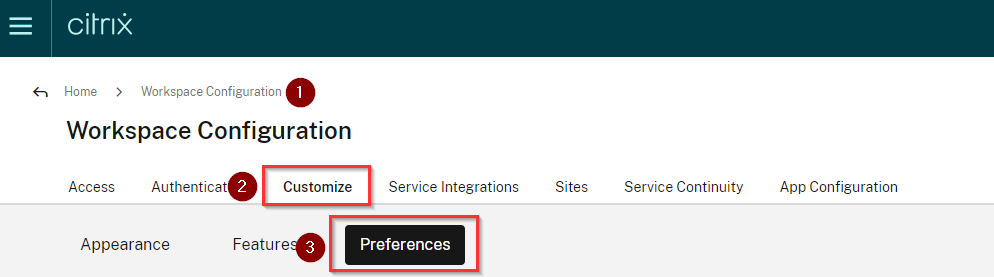

Citrix Cloudアカウントでprompt=loginを無効にできます。Workspace Configuration\Customize\Preferences-Federated Identity Provider Sessionsに移動し、トグルを無効にします。

詳細については、Knowledge Centerの記事CTX253779を参照してください。

注:

AAD参加済みまたはハイブリッドAAD参加済みデバイスで、AADがWorkspaceのIdPとして使用されている場合、Citrix Workspaceアプリは資格情報の入力を求めません。ユーザーは職場または学校のアカウントを使用して自動的にサインインできます。

ユーザーが別のアカウントを使用してサインインできるようにするには、次のレジストリをfalseに設定します。

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleまたはComputer\HKEY_CURRENT_USER\SOFTWARE\Citrix\Dazzleの下に、AllowSSOForEdgeWebviewという名前のREG_SZレジストリ文字列を作成して追加し、その値をFalseに設定します。または、ユーザーがCitrix Workspaceアプリからサインアウトした場合、次回のサインイン時に別のアカウントでサインインできます。

Azure Active Directory Connectを使用したAzure Active Directoryパススルーの構成

- Azure Active Directory Connectを初めてインストールする場合は、ユーザーサインインページで、サインオン方法としてパススルー認証を選択します。詳細については、MicrosoftドキュメントのAzure Active Directoryパススルー認証: クイックスタートを参照してください。

-

Microsoft Azure Active Directory Connectが既に存在する場合:

- ユーザーサインインの変更タスクを選択し、次へをクリックします。

- サインイン方法としてパススルー認証を選択します。

注:

クライアントデバイスがAzure AD参加済みまたはハイブリッド参加済みの場合、この手順はスキップできます。デバイスがAD参加済みの場合、ドメインパススルー認証はKerberos認証を使用して機能します。