Service-Definitionen

Bereitstellungskanäle werden grob in Services-Definitionen und Bandbreitenzuweisung unterteilt.

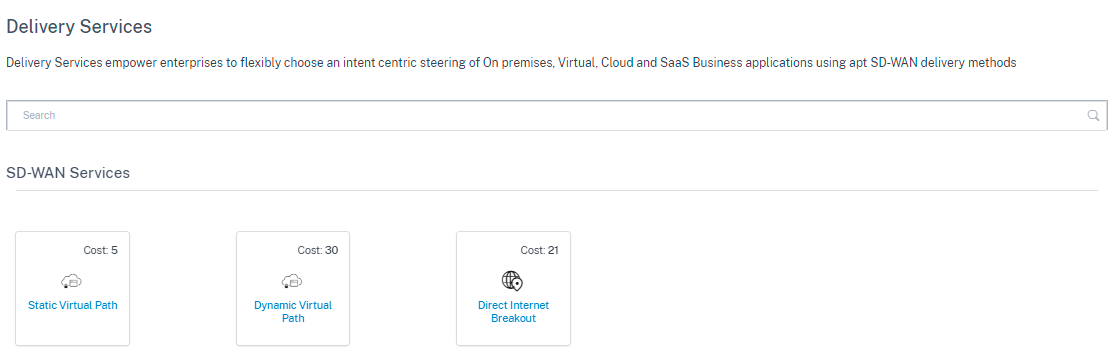

Delivery Services sind Bereitstellungsmechanismen, die auf Citrix SD-WAN verfügbar sind, um verschiedene Anwendungen oder Verkehrsprofile mithilfe der richtigen Bereitstellungsmethoden basierend auf der Geschäftsabsicht zu steuern. Sie können Bereitstellungsdienste wie Internet, Intranet, virtuelle Pfade, IPSec und LAN GRE konfigurieren. Die Bereitstellungsdienste sind global definiert und werden je nach Bedarf auf WAN-Links an einzelnen Standorten angewendet.

Jede WAN-Verbindung kann alle oder eine Teilmenge der relevanten Dienste anwenden und relative Bandbreitenanteile (%) unter allen Lieferdiensten einrichten.

Der Virtual Path-Dienst ist standardmäßig für alle Links verfügbar. Die anderen Dienste können nach Bedarf hinzugefügt werden. Um Delivery Services zu konfigurieren, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Service-Definitionen.

Delivery Services können im Großen und Ganzen wie folgt kategorisiert werden:

-

Virtual Path Service: Der Dual-Ended-Overlay-SD-WAN-Tunnel, der eine sichere, zuverlässige und qualitativ hochwertige Konnektivität zwischen zwei Standorten bietet, die SD-WAN-Appliances oder virtuelle Instanzen hosten. Legen Sie die mindestens reservierte Bandbreite für jeden virtuellen Pfad in Kbps fest. Diese Einstellung wird auf alle WAN-Verbindungen an allen Standorten im Netzwerk angewendet.

- Internetdienst: Direkter Kanal zwischen einer SD-WAN-Site und dem öffentlichen Internet, ohne dass eine SD-WAN-Kapselung erforderlich ist. Citrix SD-WAN unterstützt die Funktion zum Lastenausgleich von Sitzungen für internetgebundenen Datenverkehr über mehrere Internetverbindungen.

- Intranetdienst: Unterlegen Sie die link-basierte Konnektivität von einem SD-WAN-Site zu einem beliebigen Nicht-SD-WAN-Site. Der Datenverkehr ist nicht gekapselt oder kann jede nicht-virtuelle Pfadkapselung wie IPSec, GRE verwenden. Sie können mehrere Intranetdienste einrichten.

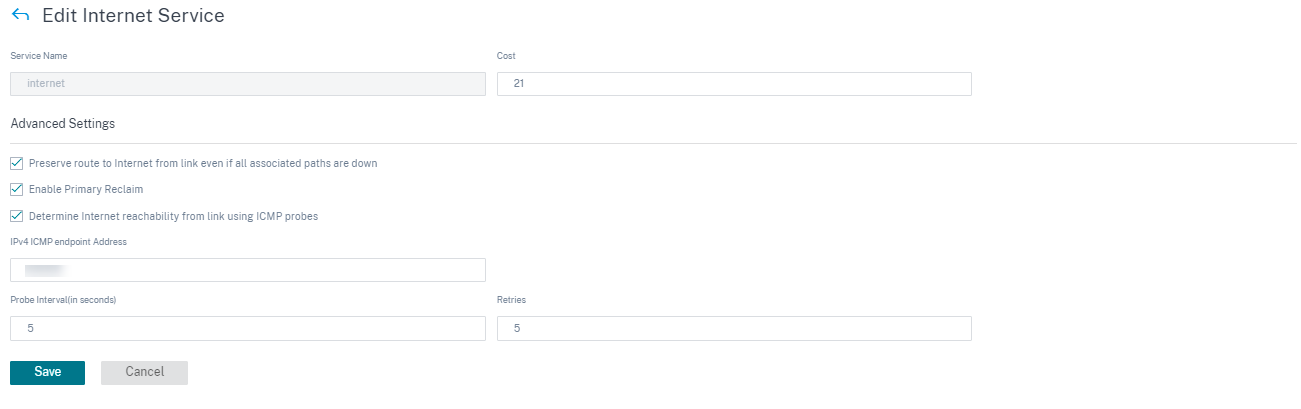

Internet Service

Internet Service ist standardmäßig als Teil der Lieferservices verfügbar. Um einen Internetdienst zu konfigurieren, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Dienstdefinitionen. Wählen Sie im Abschnitt SD-WAN-Dienste die Kachel Direct Internet Breakout aus und klicken Sie dann auf Hinzufügen.

Sie können die folgenden Internetdienste konfigurieren:

- Route zum Internet vom Link beibehalten, auch wenn alle zugehörigen Pfade ausgefallen sind: Sie können die Routenkosten für Internetdienste im Verhältnis zu anderen Bereitstellungsdiensten konfigurieren. Mit diesem Dienst können Sie die Route über den Link zum Internet beibehalten, auch wenn alle zugehörigen Pfade ausgefallen sind. Wenn alle mit einer WAN-Verbindung verknüpften Pfade tot sind, verwendet die SD-WAN-Appliance diese Route zum Senden/Empfangen von Internetverkehr.

- Ermitteln der Internet-Erreichbarkeit über eine Verbindung mithilfe von ICMP-Prüfpunkten: Sie können ICMP-Prüfungen für bestimmte Internet-WAN-Verbindungen zu einem expliziten Server im Internet aktivieren. Mit der ICMP-Testeinstellung behandelt die SD-WAN-Appliance die Internetverbindung als aktiv, wenn entweder die Mitgliedspfade der Verbindung aktiv sind oder wenn die ICMP-Testantwort vom Server empfangen wird.

- IPv4-ICMP-Endpunktadresse: Die IPv4-Zieladresse oder die Serveradresse.

- Prüfintervall (in Sekunden): Zeitintervall, in dem die SD-WAN-Appliance Tests über die im Internet konfigurierten WAN-Verbindungen sendet. Standardmäßig sendet die SD-WAN-Appliance alle 5 Sekunden Tests auf den konfigurierten WAN-Verbindungen.

- Wiederholungsversuche: Anzahl der Wiederholungsversuche, die Sie versuchen können, bevor Sie feststellen, ob die WAN-Verbindung aktiv ist oder nicht. Nach 3 aufeinanderfolgenden Sondenfehlern wird die WAN-Verbindung als tot betrachtet. Maximal zulässige Wiederholungsversuche sind 10.

Unterstützte Bereitstellungsmodi

Der Internetdienst kann in den folgenden Bereitstellungsmodi verwendet werden:

- Inline-Bereitstellungsmodus (SD-WAN-Overlay)

Citrix SD-WAN kann als Overlay-Lösung in jedem Netzwerk bereitgestellt werden. Als Overlay-Lösung wird SD-WAN im Allgemeinen hinter vorhandenen Edge-Routern und/oder Firewalls eingesetzt. Wenn SD-WAN hinter einer Netzwerk-Firewall bereitgestellt wird, kann die Schnittstelle als vertrauenswürdig konfiguriert werden und der Internetverkehr kann als Internet-Gateway an die Firewall übermittelt werden.

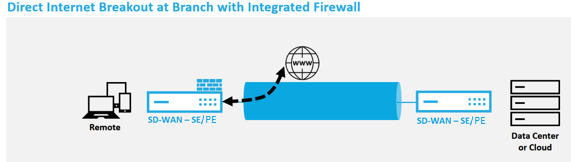

- Edge- oder Gateway Modus

Citrix SD-WAN kann als Edge-Gerät bereitgestellt werden und ersetzt vorhandene Edge-Router- und/oder Firewall-Geräte. Die integrierte Firewall-Funktion ermöglicht es SD-WAN, das Netzwerk vor direkter Internetverbindung zu schützen. In diesem Modus wird die Schnittstelle, die mit der öffentlichen Internetverbindung verbunden ist, als nicht vertrauenswürdig konfiguriert, wodurch die Verschlüsselung aktiviert wird, und Firewall- und Dynamische NAT-Funktionen sind aktiviert, um das Netzwerk zu schützen.

Intranet-Service

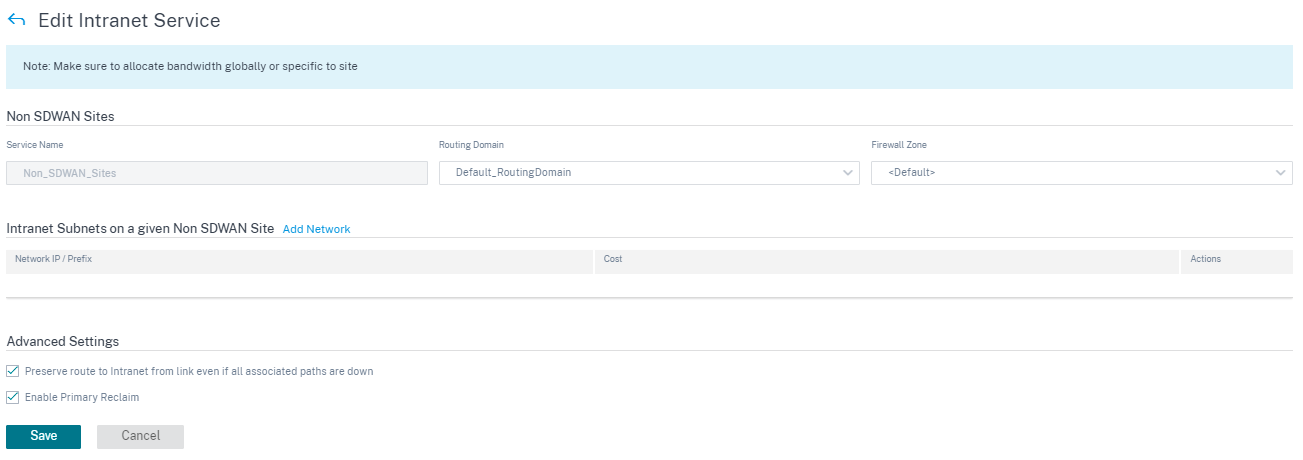

Sie können mehrere Intranetdienste erstellen. Um einen Intranet-Service hinzuzufügen, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Dienstdefinitionen. Klicken Sie im Abschnitt Intranetdienste auf Hinzufügen.

Sobald der Intranetdienst auf globaler Ebene erstellt wurde, können Sie ihn auf WAN-Link-Ebene referenzieren. Geben Sie einen Dienstnamenan, wählen Sie die gewünschte Routingdomäne und Firewallzoneaus Fügen Sie alle Intranet-IP-Adressen im Netzwerk hinzu, damit andere Standorte im Netzwerk interagieren könnten. Sie können die Route zum Intranet auch von der Verbindung aus beibehalten, selbst wenn alle zugehörigen Pfade ausgefallen sind.

GRE Service

Sie können SD-WAN-Appliances so konfigurieren, dass GRE-Tunnel im LAN beendet werden.

Um einen GRE-Service hinzuzufügen, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Dienstdefinitionen. Sie können auch unter Konfiguration > Sicherheit zur Konfigurationsseite fürGRE-Dienste**navigieren.

Navigieren Sie im Abschnitt IPSec & GRE zu IPSec-Dienste und klicken Sie auf Hinzufügen.

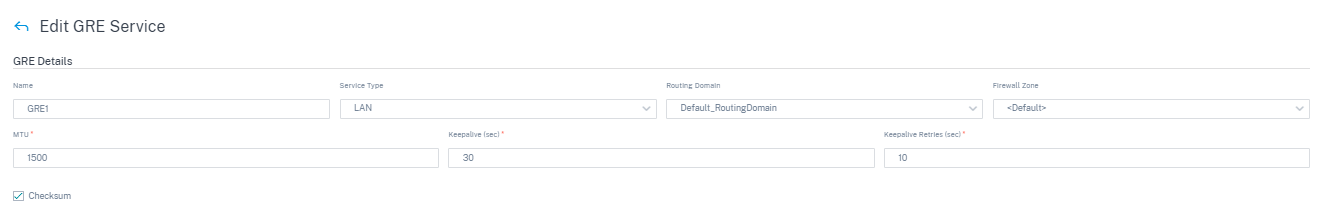

GRE-Details:

- Diensttyp: Wählen Sie den Dienst aus, den der GRE-Tunnel verwendet.

- Name: Name des LAN GRE-Dienstes.

- Routingdomäne: Die Routingdomäne für den GRE-Tunnel.

- Firewall-Zone: Die für den Tunnel gewählte Firewall-Zone. Standardmäßig wird der Tunnel in die default_LAN_Zone platziert.

- MTU: Maximale Übertragungseinheit — die Größe des größten IP-Datagramms, das über eine bestimmte Verbindung übertragen werden kann. Der Bereich reicht von 576 bis 1500. Der Standardwert ist 1500.

- Bleib am Leben: Der Zeitraum zwischen dem Senden von Keep-Alive-Nachrichten. Bei der Konfiguration auf 0 werden keine Keep Alive-Pakete gesendet, der Tunnel bleibt jedoch weiter oben.

- Keep alive Wiederholungen: Die Häufigkeit, mit der die Citrix SD-WAN Appliance Keepalive-Pakete ohne Antwort sendet, bevor der Tunnel heruntergefahren wird.

- Prüfsumme: Aktiviert oder deaktiviert Checksum für den GRE-Header des Tunnels.

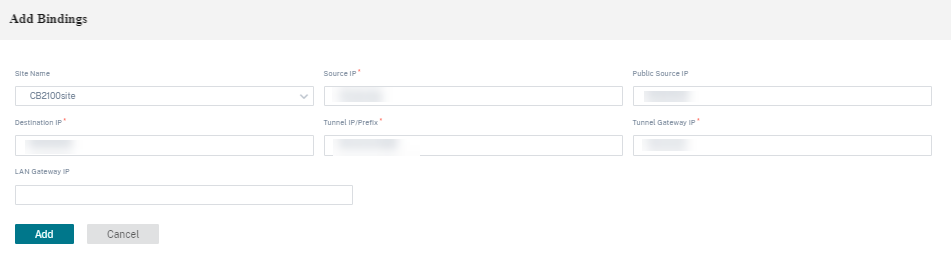

Site-Bindungen:

- Site Name: Der Standort, an dem der GRE Tunnel zugeordnet werden soll.

- Quell-IP: Die Quell-IP-Adresse des Tunnels. Dies ist eine der virtuellen Schnittstellen, die an dieser Site konfiguriert sind. Die ausgewählte Routingdomäne bestimmt die verfügbaren Quell-IP-Adressen.

- Public Source IP: Die Quell-IP, wenn der Tunnelverkehr über NAT verläuft.

- Ziel-IP: Die Ziel-IP-Adresse des Tunnels.

- Tunnel-IP/Präfix: Die IP-Adresse und das Präfix des GRE-Tunnels.

- Tunnel-Gateway-IP: Die IP-Adresse des nächsten Hops, um den Tunnelverkehr weiterzuleiten

- LAN Gateway-IP: Die IP-Adresse des nächsten Hops, um den LAN-Verkehr weiterzuleiten.

IPsec-Dienst

Citrix SD-WAN-Appliances können feste IPSec-Tunnel mit Peers von Drittanbietern auf LAN- oder WAN-Seite aushandeln. Sie können die Tunnelendpunkte definieren und die Standorte den Tunnelendpunkten zuordnen.

Sie können auch ein IPsec-Sicherheitsprofil auswählen und anwenden, das das Sicherheitsprotokoll und die IPsec-Einstellungen definiert.

So konfigurieren Sie IPsec-Einstellungen für virtuelle Pfade:

- Aktivieren Sie Virtual Path IPsec-Tunnel für alle virtuellen Pfade, bei denen FIPS-Konformität erforderlich ist.

- Konfigurieren Sie die Nachrichtenauthentifizierung, indem Sie den IPsec-Modus in AH oder ESP+Auth ändern und eine FIPS-zugelassene Hashing-Funktion verwenden. SHA1 wird von FIPS akzeptiert, aber SHA256 wird dringend empfohlen.

- Die IPsec-Lebensdauer sollte nicht länger als 8 Stunden (28.800 Sekunden) konfiguriert werden.

Citrix SD-WAN verwendet IKE Version 2 mit Pre-Shared-Keys, um IPSec-Tunnel über den virtuellen Pfad mit den folgenden Einstellungen auszuhandeln:

- DH Gruppe 19: ECP256 (256-Bit Elliptische Kurve) für Schlüsselaushandlung

- 256-Bit-AES-CBC-Verschlüsselung

- SHA256-Hashing für die Nachrichtenauthentifizierung

- SHA256-Hashing für Nachrichtenintegrität

- DH Gruppe 2: MODP-1024 für perfekte Vorwärtsgeheimnis

So konfigurieren Sie IPSec-Tunnel für einen Drittanbieter:

- Konfigurieren Sie die FIPS-genehmigte DH-Gruppe Die Gruppen 2 und 5 sind unter FIPS zulässig, jedoch werden Gruppen 14 und höher dringend empfohlen.

- Konfigurieren Sie die FIPS-genehmigte Hash-Funktion. SHA1 wird von FIPS akzeptiert, jedoch wird SHA256 dringend empfohlen.

- Konfigurieren Sie bei Verwendung von IKEv2 eine FIPS-zugelassene Integritätsfunktion. SHA1 wird von FIPS akzeptiert, jedoch wird SHA256 dringend empfohlen.

- Konfigurieren Sie eine IKE-Lebensdauer und maximale Lebensdauer von nicht mehr als 24 Stunden (86.400 Sekunden).

- Konfigurieren Sie die IPsec-Nachrichtenauthentifizierung, indem Sie den IPsec-Modus in AH oder ESP+Auth ändern und eine FIPS-zugelassene Hashing-Funktion verwenden. SHA1 wird von FIPS akzeptiert, aber SHA256 wird dringend empfohlen.

- Konfigurieren Sie eine IPsec-Lebensdauer und eine maximale Lebensdauer von nicht mehr als acht Stunden (28.800 Sekunden).

Einen IPSec-Tunnel konfigurieren

Navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Servicedefinitionen. Sie können auch unter Konfiguration > Sicherheit zur Seite IPSec-Dienstenavigieren.

Klicken Sie im Abschnitt IPSec & GRE > IPSec-Dienste auf Hinzufügen. Die Seite IPSec-Dienst bearbeiten wird angezeigt.

-

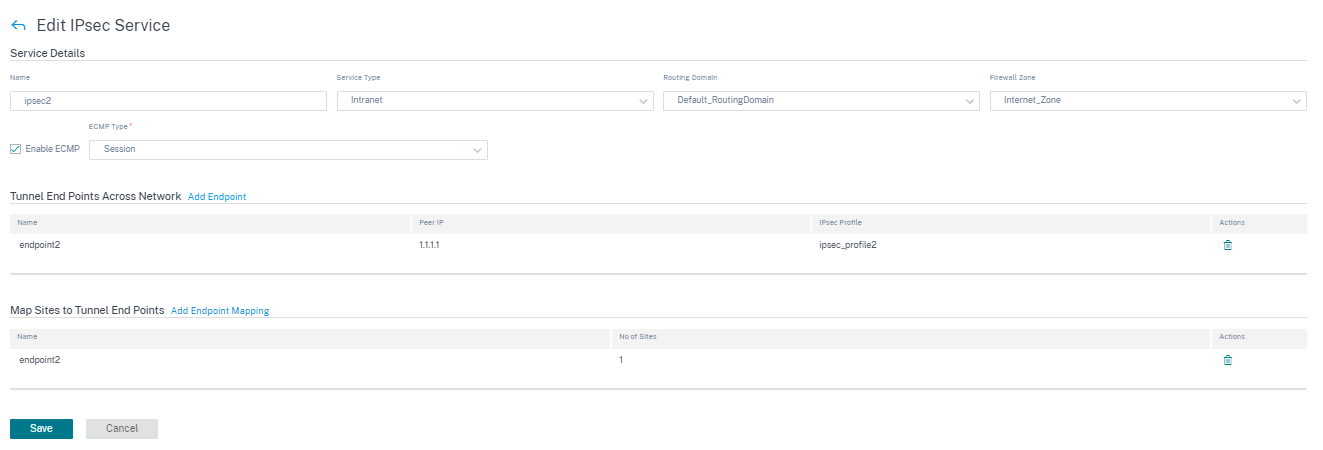

Geben Sie die Dienstdetails an.

- Dienstname: Der Name des IPsec-Diensts.

- Diensttyp: Wählen Sie den Dienst aus, den der IPSec-Tunnel verwendet.

- Routingdomäne: Wählen Sie für IPsec-Tunnel über LAN eine Routingdomäne aus. Wenn der IPSec-Tunnel einen Intranetdienst verwendet, bestimmt der Intranetdienst die Routingdomäne.

- Firewall-Zone: Die Firewall-Zone für den Tunnel. Standardmäßig wird der Tunnel in die default_LAN_Zone platziert.

- ECMP aktivieren: Wenn das Kontrollkästchen ECMP aktivieren aktiviert ist, ist der ECMP-Lastenausgleich für den IPSec-Tunnel aktiviert.

- ECMP-Typ: Wählen Sie den Typ des ECMP-Lastausgleichsmechanismus nach Bedarf aus. Weitere Informationen zu ECMP-Typen finden Sie unter ECMP-Lastenausgleich.

-

Fügen Sie den Tunnelendpunkt hinzu.

- Name: Wenn Diensttyp Intranet ist, wählen Sie einen Intranetdienst aus, den der Tunnel schützt. Andernfalls geben Sie einen Namen für den Dienst ein.

- Peer-IP: Die IP-Adresse des Remote-Peers.

- IPSec-Profil: IPSec-Sicherheitsprofil, das das Sicherheitsprotokoll und die IPSec-Einstellungen definiert.

- Pre Shared Key: Der für die IKE-Authentifizierung verwendete vorinstallierte Schlüssel.

- Peer Pre Shared Key: Der vorgefertigte Schlüssel, der für die IKEv2-Authentifizierung verwendet wird.

- Identitätsdaten: Die Daten, die bei Verwendung der manuellen Identität oder des Benutzer-FQDN-Typs als lokale Identität verwendet werden sollen.

- Peer-Identitätsdaten: Die Daten, die als Peer-Identität verwendet werden sollen, wenn eine manuelle Identität oder ein Benutzer-FQDN-Typ verwendet wird.

- Zertifikat: Wenn Sie Certificate als IKE-Authentifizierung wählen, wählen Sie aus den konfigurierten Zertifikaten.

-

Ordnen Sie Standorte den Endpunkten des Tunnels zu.

- Endpunkt wählen: Der Endpunkt, der einer Site zugeordnet werden soll.

- Site-Name: Die Site, die dem Endpunkt zugeordnet werden soll.

- Name der virtuellen Schnittstelle: Die virtuelle Schnittstelle am Standort, die als Endpunkt verwendet werden soll.

- Lokale IP: Die lokale virtuelle IP-Adresse, die als lokaler Tunnelendpunkt verwendet werden soll.

- Gateway-IP: Die IP-Adresse des nächsten Hops.

-

Erstellen Sie das geschützte Netzwerk.

- Quellnetzwerk-IP/-Präfix: Die Quell-IP-Adresse und das Präfix des Netzwerkverkehrs, den der IPsec-Tunnel schützt.

- Zielnetzwerk-IP/-Präfix: Die Ziel-IP-Adresse und das Präfix des Netzwerkverkehrs, den der IPsec-Tunnel schützt.

-

Stellen Sie sicher, dass die IPsec-Konfigurationen auf der Peer-Appliance gespiegelt werden.

Weitere Informationen zur FIPS-Konformität finden Sie unter Netzwerksicherheit.

Hinweis

Citrix SD-WAN Orchestrator for On-premises unterstützt die Konnektivität zur Oracle Cloud Infrastructure (OCI) über IPSec.

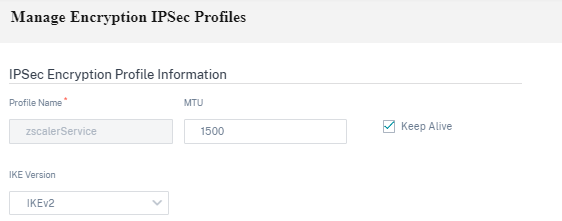

IPSec-Verschlüsselungsprofile

Um ein IPSec-Verschlüsselungsprofil hinzuzufügen, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Dienstdefinitionen. Sie können auch unter Konfiguration > Sicherheit zur Konfigurationsseite fürIPSec-Verschlüsselungsprofile**navigieren.

Wählen Sie im Abschnitt IPSec & GRE die Option Verschlüsselungs-IPSec-Profile verwalten.

IPsec bietet sichere Tunnel. Citrix SD-WAN unterstützt virtuelle IPsec-Pfade, sodass Geräte von Drittanbietern IPsec-VPN-Tunnel auf LAN- oder WAN-Seite einer Citrix SD-WAN-Appliance beenden können. Sie können Standort-zu-Standort-IPSec-Tunnel sichern, die auf einer SD-WAN-Appliance beendet werden, indem Sie eine 140-2 Level 1 FIPS-zertifizierte kryptografische IPSec-Binärdatei verwenden.

Citrix SD-WAN unterstützt auch das robuste IPsec-Tunneling mithilfe eines differenzierten virtuellen Pfadtunneling-Mechanismus.

IPsec-Profile werden beim Konfigurieren von IPsec-Diensten als Bereitstellungsdienstsätze verwendet. Geben Sie auf der Seite IPSec-Sicherheitsprofil die erforderlichen Werte für die folgenden IPSec-Verschlüsselungsprofile, IKE-Einstellungen und IPSec-Einstellungenein.

Klicken Sie auf Konfiguration überprüfen, um einen Überwachungsfehler zu überprüfen.

Informationen zum IPSec-Verschlüsselungsprofil:

- Profilname: Geben Sie einen Profilnamen an.

- MTU: Geben Sie die maximale IKE- oder IPSec-Paketgröße in Byte ein.

- Keep Alive: Aktivieren Sie das Kontrollkästchen, um den Tunnel aktiv zu halten und die Routenberechtigung zu aktivieren.

-

IKE-Version: Wählen Sie eine IKE-Protokollversion aus der Dropdownliste.

IKE-Einstellungen

-

Modus: Wählen Sie entweder Hauptmodus oder Aggressiver Modus aus der Dropdown-Liste für den IKE-Phase-1-Verhandlungsmodus aus.

- Main: Während der Verhandlung werden keine Informationen potenziellen Angreifern ausgesetzt, sind aber langsamer als der aggressive Modus. Der Hauptmodus ist FIPS-konform.

- Aggressiv: Einige Informationen (z. B. die Identität der Verhandlungskollegen) werden während der Verhandlung potenziellen Angreifern ausgesetzt, sind aber schneller als der Hauptmodus. Deraggressive Modus ist nicht FIPS-konform.

- Authentifizierung: Wählen Sie im Dropdownmenü den Authentifizierungstyp Zertifikat oder Pre-Shared Key aus.

- Peer-Authentifizierung: Wählen Sie den Peer-Authentifizierungstyp aus der Dropdownliste.

- Identität: Wählen Sie die Identitätsmethode aus der Dropdownliste aus.

- Peer-Identität: Wählen Sie die Peer-Identity-Methode aus der Dropdownliste aus.

- DH-Gruppe: Wählen Sie die Diffie-Hellman (DH) -Gruppe aus, die für die IKE-Schlüsselgenerierung verfügbar ist.

- DPD-Timeout (s): Geben Sie den Dead Peer Detection Timeout (in Sekunden) für VPN-Verbindungen ein.

- Hash-Algorithmus: Wählen Sie einen Hashing-Algorithmus aus der Dropdown-Liste aus, um IKE-Nachrichten zu authentifizieren.

- Integritätsalgorithmus: Wählen Sie den IKEv2-Hashing-Algorithmus, der für die HMAC-Überprüfung verwendet werden soll

- Verschlüsselungsmodus: Wählen Sie den Verschlüsselungsmodus für IKE-Nachrichten aus der Dropdownliste.

- Lebenszeit (en) der Sicherheitszuordnung: Geben Sie die Zeitspanne in Sekunden ein, die eine IKE-Sicherheitszuordnung bestehen soll.

- Max. Lebensdauer (en) der Sicherheitszuordnung: Geben Sie die maximale Zeit in Sekunden ein, die das Bestehen einer IKE-Sicherheitszuordnung zulassen soll.

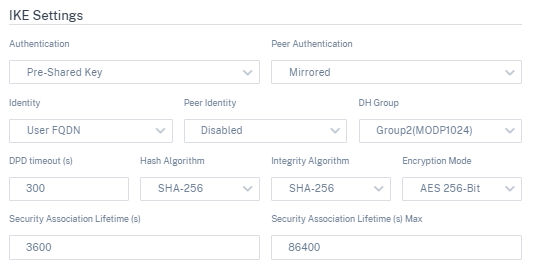

IPsec-Einstellungen

-

Tunneltyp: Wählen Sie ESP, ESP+Auth, ESP+NULLoder AH als Tunnelkapselungstyp aus der Dropdown-Liste. Diese sind unter FIPS-konformen und nicht FIPS-konformen Kategorien zusammengefasst.

- ESP: Verschlüsselt nur die Benutzerdaten

- ESP+Auth: Verschlüsselt die Benutzerdaten und beinhaltet einen HMAC

- ESP+NULL: Pakete werden authentifiziert, aber nicht verschlüsselt

- AH: Beinhaltet nur einen HMAC

- PFS-Gruppe: Wählen Sie im Dropdown-Menü die Diffie-Hellman-Gruppe aus, die für die Generierung von Perfect Forward Secrecy-Schlüsseln verwendet werden soll

- Verschlüsselungsmodus: Wählen Sie im Dropdownmenü den Verschlüsselungsmodus für IPSec-Nachrichten aus.

- Hash-Algorithmus: Die Hash-Algorithmen MD5, SHA1 und SHA-256 sind für die HMAC-Überprüfung verfügbar.

- Netzwerkkonflikt: Wählen Sie aus dem Dropdown-Menü eine Aktion aus, die ausgeführt werden soll, wenn ein Paket nicht mit den geschützten Netzwerken des IPSec-Tunnels übereinstimmt.

- Lebensdauer (en) der Sicherheitszuordnung: Geben Sie den Zeitraum (in Sekunden) ein, für den eine IPSec-Sicherheitszuordnung bestehen soll.

- Max. Lebensdauer (en) der Sicherheitszuordnung: Geben Sie die maximale Zeitspanne (in Sekunden) ein, die das Bestehen einer IPSec-Sicherheitszuordnung zulassen soll.

- Lebensdauer der Sicherheitszuordnung (KB): Geben Sie die Datenmenge (in Kilobyte) ein, die eine IPSec-Sicherheitszuordnung bestehen soll.

- Max. Lebensdauer der Sicherheitszuordnung (KB): Geben Sie die maximale Datenmenge (in Kilobyte) ein, die das Vorhandensein einer IPSec-Sicherheitszuordnung zulassen soll.

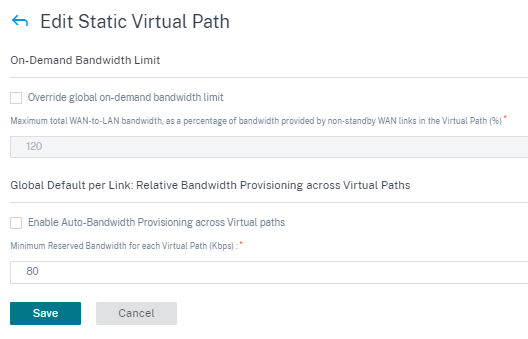

Statischer virtueller Pfad

Die Einstellungen für den virtuellen Pfad werden von den globalen Einstellungen für den automatischen WAN-Linkpfad übernommen. Sie können diese Konfigurationen überschreiben und den Mitgliedspfad hinzufügen oder entfernen. Sie können die virtuellen Pfade auch basierend auf der Site und dem angewendeten QoS-Profil filtern. Geben Sie eine Tracking-IP-Adresse für den WAN-Link an, die angepingt werden kann, um den Status des WAN-Link zu bestimmen. Sie können auch eine Reverse-Tracking-IP für den umgekehrten Pfad angeben, der angepingt werden kann, um den Status des Rückwärtspfads zu bestimmen.

Um statische virtuelle Pfade zu konfigurieren, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäleund klicken Sie auf die Kachel Statischer virtueller Pfad .

Im Folgenden sind einige der unterstützten Einstellungen aufgeführt:

-

Bandbreitenliste nach Bedarf

- Globales On-Demand-Bandbreitenlimit außer Kraft setzen: Wenn aktiviert, werden die globalen Bandbreitengrenzwerte durch standortspezifische Werte ersetzt

- Maximale gesamte WAN-zu-LAN-Bandbreite als Prozentsatz der Bandbreite, die von WAN-Verbindungen ohne Standby-Funktion im virtuellen Pfad bereitgestellt wird (%): Aktualisieren Sie die maximale Bandbreitenbeschränkung in%.

-

Globaler Standard pro Link: Provisioning relativer Bandbreite über virtuelle Pfade hinweg:

- Automatische Bandbreitenbereitstellung über virtuelle Pfade hinweg aktivieren: Wenn diese Option aktiviert ist, wird die Bandbreite für alle Dienste automatisch berechnet und entsprechend der Größe der von den Remotestandorten verbrauchten Bandbreite angewendet.

- Mindestreservierte Bandbreite für jeden virtuellen Pfad (Kbit/s): Die maximale Bandbreite, die ausschließlich für jeden Dienst auf jeder WAN-Verbindung reserviert werden muss.

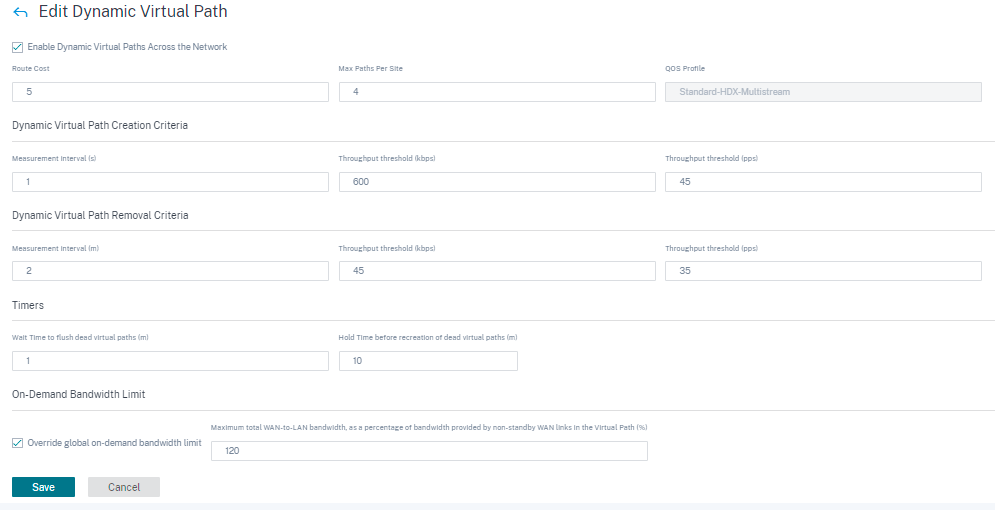

Einstellungen für dynamische virtuelle Pfade

Die globalen Einstellungen für dynamische virtuelle Pfade ermöglichen es Administratoren, Standardwerte für dynamische virtuelle Pfade im gesamten Netzwerk zu konfigurieren.

Ein dynamischer virtueller Pfad wird dynamisch zwischen zwei Standorten instanziiert, um eine direkte Kommunikation ohne dazwischenliegende SD-WAN-Knoten-Hops zu ermöglichen. In ähnlicher Weise wird auch die dynamische virtuelle Pfadverbindung dynamisch entfernt. Sowohl das Erstellen als auch das Entfernen dynamischer virtueller Pfade werden basierend auf Bandbreitenschwellen und Zeiteinstellungen ausgelöst.

Um dynamische virtuelle Pfade zu konfigurieren, navigieren Sie auf Kundenebene zu Konfiguration > Bereitstellungskanäle > Dienstdefinitionen, und klicken Sie auf die Kachel Dynamischer virtueller Pfad .

Im Folgenden sind einige der unterstützten Einstellungen aufgeführt:

- Bereitstellung zum Aktivieren oder Deaktivieren dynamischer virtueller Pfade im Netzwerk

- Die Routenkosten für dynamische virtuelle Pfade

- Das zu verwendende QoS-Profil — Standard standardmäßig.

-

Kriterien zur Erstellung dynamischer virtueller Pfade

- Messintervall (Sekunden): Die Zeitspanne, über die Paketanzahl und Bandbreite gemessen werden, um zu bestimmen, ob der dynamische virtuelle Pfad zwischen zwei Standorten erstellt werden muss — in diesem Fall zwischen einem bestimmten Zweig und dem Control Node.

- Durchsatzschwelle (kbps): Der Schwellenwert für den Gesamtdurchsatz zwischen zwei Standorten, gemessen über das Messintervall, bei dem der dynamische virtuelle Pfad ausgelöst wird. In diesem Fall gilt der Schwellenwert für den Control Node.

- Durchsatzschwelle (pps) - Der Schwellenwert des Gesamtdurchsatzes zwischen zwei Standorten, gemessen über das Messintervall, bei dem der dynamische virtuelle Pfad ausgelöst wird.

-

Kriterien zum Entfernen dynamischer virtueller Pfade

- Messintervall (Minuten): Die Zeitspanne, über die Paketanzahl und Bandbreite gemessen werden, um zu bestimmen, ob ein dynamischer virtueller Pfad zwischen zwei Standorten entfernt werden muss — in diesem Fall zwischen einem bestimmten Zweig und dem Control Node.

- Durchsatzschwelle (kbps) - Der Schwellenwert für den Gesamtdurchsatz zwischen zwei Standorten, gemessen über das Messintervall, bei dem der dynamische virtuelle Pfad entfernt wird.

- Durchsatzschwelle (pps) - Der Schwellenwert des Gesamtdurchsatzes zwischen zwei Standorten, gemessen über das Messintervall, bei dem der dynamische virtuelle Pfad entfernt wird.

-

Timer

- Wartezeit bis zum Löschen toter virtueller Pfade (m): Die Zeit, nach der ein DEAD Dynamic Virtual Path entfernt wird.

- Haltezeit vor der Wiederherstellung toter virtueller Pfade (m): Die Zeit, nach der ein dynamischer virtueller Pfad, der als DEAD entfernt wurde, neu erstellt werden kann.

- Bandbreitenliste auf

- Globales On-Demand-Bandbreitenlimit außer Kraft setzen: Wenn aktiviert, werden die globalen Bandbreitengrenzwerte durch standortspezifische Werte ersetzt

- Maximale gesamte WAN-zu-LAN-Bandbreite als Prozentsatz der Bandbreite, die von WAN-Verbindungen ohne Standby-Funktion im virtuellen Pfad bereitgestellt wird (%): Aktualisieren Sie die maximale Bandbreitenbeschränkung in%.

Klicken Sie auf Konfiguration überprüfen, um einen Überwachungsfehler zu überprüfen.