Citrix Cloud Connector

Die Citrix Cloud Connector Funktion der Citrix SD-WAN WANOP-Appliance verbindet Rechenzentren von Unternehmen mit externen Clouds und Hosting-Umgebungen, wodurch die Cloud zu einer sicheren Erweiterung Ihres Unternehmensnetzwerks wird. Cloud-gehostete Anwendungen werden so angezeigt, als ob sie in einem zusammenhängenden Unternehmensnetzwerk ausgeführt würden. Mit Citrix Cloud Connector können Sie Ihre Rechenzentren um die Kapazität und Effizienz von Cloud-Anbietern erweitern.

Mit dem Citrix Cloud Connector können Sie Ihre Anwendungen in die Cloud verschieben, um Kosten zu senken und die Zuverlässigkeit zu erhöhen.

Die WAN-Optimierungsfunktion der Citrix SD-WAN WANOP-Appliance beschleunigt den Datenverkehr und bietet LAN-ähnliche Leistung für Anwendungen, die in Rechenzentren und Clouds des Unternehmens ausgeführt werden.

Zusätzlich zur Verwendung von Citrix Cloud Connector zwischen einem Rechenzentrum und einer Cloud können Sie mit ihm zwei Rechenzentren verbinden, um eine sichere und beschleunigte Verbindung mit hoher Kapazität zu erhalten.

Um die Citrix Cloud Connector Lösung zu implementieren, verbinden Sie ein Rechenzentrum mit einem anderen Rechenzentrum oder einer externen Cloud, indem Sie einen Tunnel namens Citrix Cloud Connector -Tunnel einrichten.

Um ein Datencenter mit einem anderen Datencenter zu verbinden, richten Sie einen Citrix Cloud Connector -Tunnel zwischen zwei Appliances ein, eine in jedem Rechenzentrum.

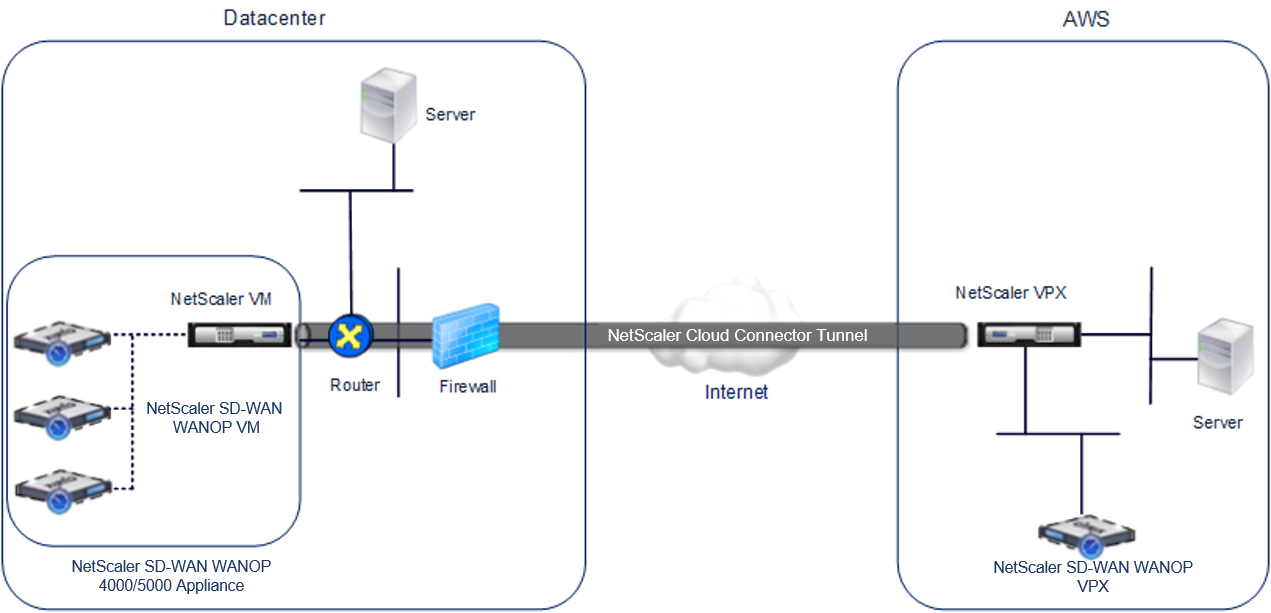

Um ein Rechenzentrum mit einer externen Cloud (z. B. Amazon AWS-Cloud) zu verbinden, richten Sie einen Citrix Cloud Connector -Tunnel zwischen einer Citrix SD-WAN WANOP-Appliance im Rechenzentrum und einer virtuellen Appliance (VPX) ein, die sich in der Cloud befindet. Der Remote-Endpunkt kann ein Citrix Cloud Connector oder ein Citrix VPX mit Platin-Lizenz sein.

Die folgende Abbildung zeigt einen Citrix Cloud Connector -Tunnel, der zwischen einem Rechenzentrum und einer externen Cloud eingerichtet wurde.

Die Appliances, zwischen denen ein Citrix Cloud Connector -Tunnel eingerichtet ist, werden als Endpunkte oder Peers des Citrix Cloud Connector-Tunnels bezeichnet.

Ein Citrix Cloud Connector -Tunnel verwendet die folgenden Protokolle:

-

Generisches Routing Encapsulation (GRE) -Protokoll

-

Open-Standard-IPsec-Protokoll-Suite, im Transportmodus

Das GRE-Protokoll bietet einen Mechanismus zum Einkapseln von Paketen aus einer Vielzahl von Netzwerkprotokollen, die über ein anderes Protokoll weitergeleitet werden. GRE wird verwendet, um:

-

Verbinden Sie Netzwerke mit Nicht-IP- und nicht-routingfähigen Protokollen.

-

Brücke über ein WAN (Wide Area Network).

-

Erstellen Sie einen Transporttunnel für jede Art von Datenverkehr, der unverändert über ein anderes Netzwerk gesendet werden muss.

Das GRE-Protokoll kapselt Pakete, indem ein GRE-Header und ein GRE-IP-Header zu den Paketen hinzugefügt wird.

Die IPsec-Protokollsuite (Internet Protocol Security) sichert die Kommunikation zwischen Peers im Citrix Cloud Connector -Tunnel.

In einem Citrix Cloud Connector -Tunnel stellt IPSec Folgendes sicher:

-

Datenintegrität

-

Datenursprungauthentifizierung

-

Datenvertraulichkeit (Verschlüsselung)

-

Schutz vor Replay-Angriffen

IPsec verwendet den Transportmodus, in dem das gekapselte GRE-Paket verschlüsselt ist. Die Verschlüsselung erfolgt durch das ESP-Protokoll (Encapsulating Security Payload). Das ESP-Protokoll stellt die Integrität des Pakets mithilfe einer HMAC-Hash-Funktion sicher und gewährleistet die Vertraulichkeit mithilfe eines Verschlüsselungsalgorithmus. Nachdem das Paket verschlüsselt und der HMAC berechnet wurde, wird ein ESP-Header generiert. Der ESP-Header wird nach dem GRE-IP-Header eingefügt und am Ende der verschlüsselten Nutzlast wird ein ESP-Trailer eingefügt.

Peers im Citrix Cloud Connector -Tunnel verwenden das IKE-Protokoll (Internet Key Exchange Version) (Teil der IPSec-Protokollsuite), um eine sichere Kommunikation auszuhandeln, wie folgt:

-

Die beiden Peers authentifizieren sich gegenseitig mit einer der folgenden Authentifizierungsmethoden:

-

Authentifizierung mit vorab freigegebenen Schlüsseln. Eine Textzeichenfolge, die als Pre-Shared Key bezeichnet wird, wird auf jedem Peer manuell konfiguriert. Die vorab geteilten Schlüssel der Peers werden zur Authentifizierung gegeneinander zugeordnet. Damit die Authentifizierung erfolgreich ist, müssen Sie daher den gleichen vorab freigegebenen Schlüssel auf jedem Peers konfigurieren.

-

Digitale Zertifikatauthentifizierung. Der Initiator (Absender) Peer signiert Nachrichtenaustauschdaten mithilfe seines privaten Schlüssels, und der andere Empfängerpeer verwendet den öffentlichen Schlüssel des Absenders, um die Signatur zu überprüfen. Normalerweise wird der öffentliche Schlüssel in Nachrichten ausgetauscht, die ein X.509v3-Zertifikat enthalten. Dieses Zertifikat bietet eine Sicherheitsstufe, dass die Identität eines Peers, wie im Zertifikat dargestellt, einem bestimmten öffentlichen Schlüssel zugeordnet ist.

-

-

Die Kollegen verhandeln dann, um eine Einigung zu erzielen über:

-

Ein Verschlüsselungsalgorithmus.

-

Kryptografische Schlüssel zum Verschlüsseln von Daten in einem Peer und zum Entschlüsseln der Daten in der anderen.

-

Diese Vereinbarung über das Sicherheitsprotokoll, den Verschlüsselungsalgorithmus und die kryptografischen Schlüssel wird als Security Association (SA) bezeichnet. SAs sind einseitig (Simplex). Wenn beispielsweise zwei Peers, CB1 und CB2, über einen Connector-Tunnel kommunizieren, verfügt CB1 über zwei Sicherheitszuordnungen. Eine SA wird für die Verarbeitung ausgehender Pakete verwendet, und die andere SA wird für die Verarbeitung eingehender Pakete verwendet.

SAs verfallen nach einer bestimmten Zeitspanne, die als Lebensdauerbezeichnet wird. Die beiden Peers verwenden das IKE-Protokoll (Internet Key Exchange) (Teil der IPsec-Protokollsuite), um neue kryptografische Schlüssel auszuhandeln und neue SAs einzurichten. Der Zweck der begrenzten Lebensdauer ist es, Angreifer daran zu hindern, einen Schlüssel zu knacken.

Außerdem bieten Citrix SD-WAN WANOP-Instanzen auf den Citrix Cloud Connector -Tunnelendpunkten eine WAN-Optimierung über den Tunnel.

Voraussetzungen für die Konfiguration des Citrix Cloud Connector -Tunnels

Bevor Sie einen Citrix Cloud Connector -Tunnel zwischen AWS Cloud und einer Citrix SD-WAN WANOP-Appliance einrichten, die für den Einarmmodus im Rechenzentrum konfiguriert ist, stellen Sie sicher, dass die folgenden Aufgaben abgeschlossen sind:

-

Stellen Sie sicher, dass die Citrix SD-WAN WANOP-Appliance im Rechenzentrum korrekt eingerichtet ist. Weitere Informationen zum Bereitstellen einer Citrix SD-WAN Appliance im Einarmmodus, die das WCCP/Virtual Inline-Protokoll verwendet, finden Sie unterStandorte mit einem WAN-Router.

-

Installieren, konfigurieren und starten Sie eine virtuelle Citrix Appliance (VPX-Instanz) in der AWS-Cloud. Weitere Informationen finden Sie unter Installieren von NetScaler VPX auf AWS.

-

Installieren, konfigurieren und starten Sie eine Instanz der virtuellen Citrix SD-WAN WANOP Appliance (VPX) in der AWS-Cloud. Weitere Informationen finden Sie unter Installieren von SD-WAN VPX S AMI auf Amazon AWS.

-

Binden Sie in AWS die Citrix SD-WAN WANOP VPX-Instanz in AWS an einen virtuellen Lastausgleichsserver in der Citrix VPX-Instanz in AWS. Diese Bindung ist erforderlich, um Datenverkehr über die Citrix SD-WAN WANOP VPX-Instanzen zu senden, um WAN-Optimierung über den Citrix Cloud Connector -Tunnel zu erreichen.

So erstellen Sie einen virtuellen Lastausgleichsserver mithilfe der Befehlszeilenschnittstelle:

Geben Sie an der Eingabeaufforderung Folgendes ein:

-

ns-Modus l2 aktivieren

-

add lb vserver <cbvpxonaws_vs_name> ANY * * -l2Conn ON -m MAC</span>

So fügen Sie die Citrix SD-WAN WANOP VPX-Instanz in AWS as a Service hinzu und binden sie mithilfe der Befehlszeilenschnittstelle an den virtuellen Lastausgleichsserver:

Geben Sie an der Eingabeaufforderung Folgendes ein:

-

add service < cbvpxonaws_service_name> <cbvpxonaws_IP> ANY * -cltTimeout 14400 -svrTimeout 14400</span>

-

bind lb vserver <cbvpxonaws_vs_name> <cbvpxonaws_service_name></span>