Office 365-Optimierung

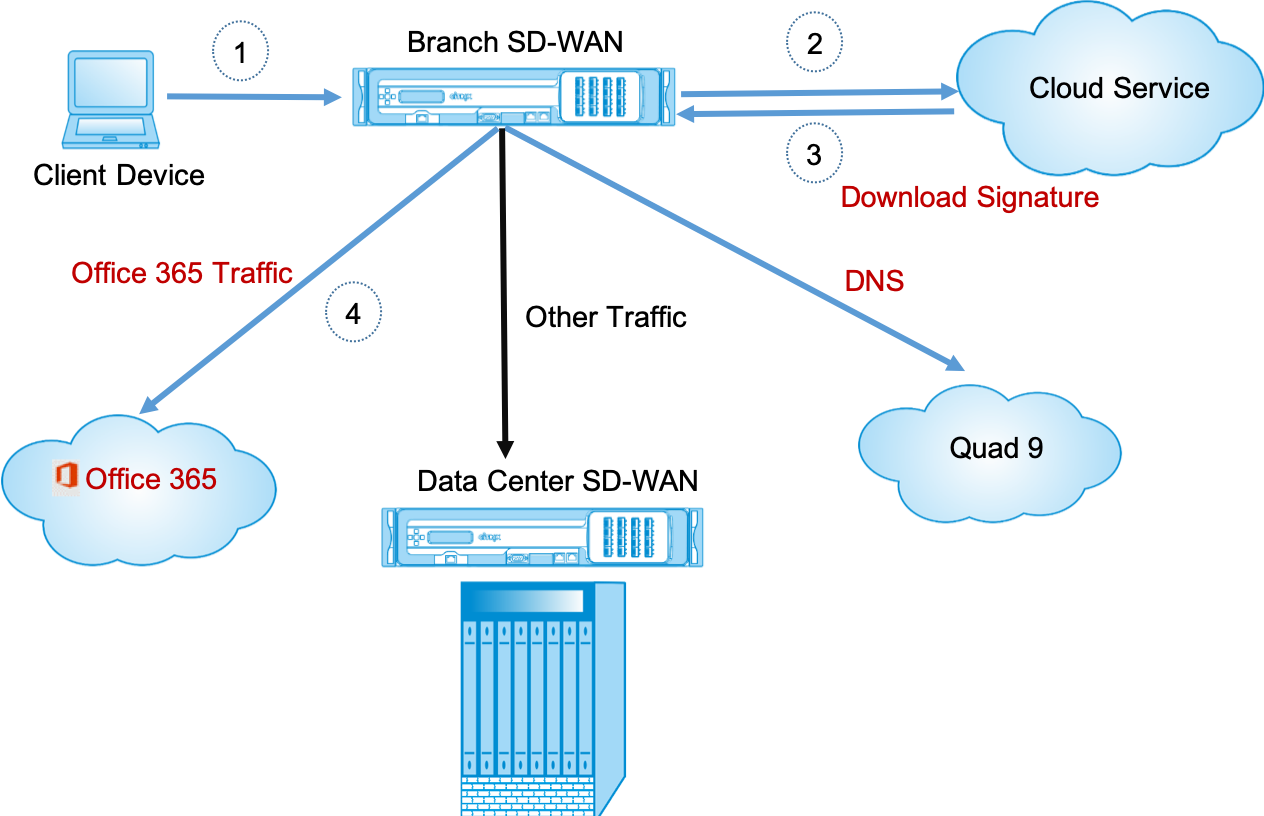

Die Office 365-Optimierungsfunktionen halten sich an dieMicrosoft Office 365-Netzwerkverbindungsgrundsätze, um Office 365 zu optimieren. Office 365 wird als Service über mehrere Service-Endpunkte (Fronttüren) bereitgestellt, die sich global befinden. Um eine optimale Benutzererfahrung für Office 365-Datenverkehr zu erzielen, empfiehlt Microsoft, Office365-Datenverkehr aus Zweigumgebungen direkt ins Internet umzuleiten und Praktiken wie Backhauling auf einen zentralen Proxy zu vermeiden. Dies liegt daran, dass Office 365-Datenverkehr wie Outlook, Word usw. auf Latenz reagieren und Backhauling Datenverkehr zusätzliche Latenz führt, was zu einer schlechten Benutzererfahrung führt. Mit Citrix SD-WAN können Sie Richtlinien konfigurieren, um Office 365-Datenverkehr zum Internet auszuschalten.

Der Office 365-Datenverkehr wird an den nächsten Office 365-Dienstendpunkt weitergeleitet, der an den Rändern der Microsoft Office 365-Infrastruktur weltweit vorhanden ist. Sobald der Datenverkehr eine Haustür erreicht, geht er über das Microsoft-Netzwerk und erreicht das eigentliche Ziel. Dadurch wird die Latenz minimiert, da die Roundtrip Zeit vom Kundennetzwerk zum Office 365-Endpunkt reduziert wird.

Office 365-Endpunkte

Office 365-Endpunkte sind eine Reihe von Netzwerkadressen und Subnetzen. Endpunkte werden in die folgenden drei Kategorien unterteilt:

-

Optimieren : Diese Endpunkte bieten Konnektivität zu jedem Office 365-Dienst und -Feature und sind sehr empfindlich auf Verfügbarkeit, Leistung und Latenz. Es stellt über 75% der Office 365-Bandbreite, Verbindungen und Datenvolumen dar. Alle Endpunkte optimieren werden in Microsoft-Rechenzentren gehostet. Serviceanforderungen an diese Endpunkte sollten vom Zweig zum Internet ausbrechen und nicht über das Rechenzentrum gehen.

-

Zulassen - Diese Endpunkte bieten nur Verbindungen zu bestimmten Office 365-Diensten und -Features und sind nicht so empfindlich auf Netzwerkleistung und Latenz. Die Darstellung der Bandbreite und der Verbindungsanzahl von Office 365 ist ebenfalls deutlich geringer. Diese Endpunkte werden in Microsoft-Rechenzentren gehostet. Dienstanforderungen an diese Endpunkte können vom Zweig zum Internet ausbrechen oder das Rechenzentrum durchlaufen.

-

Standard - Diese Endpunkte stellen Office 365-Dienste bereit, die keine Optimierung erfordern und als normaler Internetverkehr behandelt werden können. Einige dieser Endpunkte werden möglicherweise nicht in Microsoft-Rechenzentren gehostet. Der Datenverkehr in dieser Kategorie ist nicht anfällig für Latenzschwankungen. Daher führt ein direktes Ausbrechen dieser Art von Datenverkehr zu keiner Leistungssteigerung im Vergleich zum Internetausfall. Darüber hinaus ist der Datenverkehr in dieser Kategorie möglicherweise nicht immer Office 365-Datenverkehr. Daher wird empfohlen, diese Option zu deaktivieren, wenn Office 365-Unterbrechung in Ihrem Netzwerk aktiviert wird.

Funktionsweise der Office 365-Optimierung

Die Microsoft-Endpunktsignaturen werden höchstens einmal täglich aktualisiert. Der Agent auf der Appliance fragt täglich den Citrix Dienst (sdwan-app-routing.citrixnetworkapi.net) ab, um die neuesten Endpunktsignaturen zu erhalten. Die SD-WAN-Appliance fragt den Citrix Dienst (sdwan-app-routing.citrixnetworkapi.net) einmal täglich ab, wenn die Appliance eingeschaltet und Office 365-Optimierung aktiviert ist. Wenn neue Signaturen verfügbar sind, lädt die Appliance sie herunter und speichert sie in der Datenbank. Bei den Signaturen handelt es sich im Wesentlichen um eine Liste von URLs und IPs, die verwendet werden, um Office 365-Datenverkehr basierend auf den Verkehrssteuerungsrichtlinien zu erkennen, die konfiguriert werden können.

Hinweis

Erste Paketerkennung und Klassifizierung von Office 365-Datenverkehr wird nur durchgeführt, wenn das Office 365-Breakout-Feature aktiviert ist.

Wenn eine Anforderung für Office 365-Anwendung eintrifft, führt der Anwendungsklassifikator eine erste Paketklassifikatordatenbanksuche durch, identifiziert und markiert Office 365-Datenverkehr. Sobald der Office 365-Datenverkehr klassifiziert ist, werden die automatisch erstellten Anwendungsroute und Firewallrichtlinien wirksam und unterbricht den Datenverkehr direkt zum Internet. Die Office 365-DNS-Anforderungen werden an bestimmte DNS-Dienste wie Quad9 weitergeleitet. Weitere Informationen finden Sie unter Domänennamensystem.

Die Signaturen werden vom Cloud Service (sdwan-app-routing.citrixnetworkapi.net) heruntergeladen.

Konfigurieren von Office 365 - Breakout

Mit der Office 365-Richtlinie können Sie angeben, welche Kategorie von Office 365-Datenverkehr Sie direkt aus dem Zweig ausbrechen können. Beim Aktivieren von Office 365-Unterbrechung und Kompilieren der Konfiguration wird automatisch ein DNS-Objekt, ein Anwendungsobjekt, eine Anwendungsroute und eine Firewallrichtlinienvorlage erstellt und auf Zweigstandorte mit Internetdienst angewendet.

Voraussetzungen

Stellen Sie sicher, dass Sie Folgendes haben:

-

Um Office 365-Breakout durchzuführen, muss ein Internetdienst auf der Appliance konfiguriert werden. Weitere Informationen zum Konfigurieren des Internetdienstes finden Sie unterInternetzugriff.

-

Stellen Sie sicher, dass die Verwaltungsschnittstelle über eine Internetverbindung verfügt.

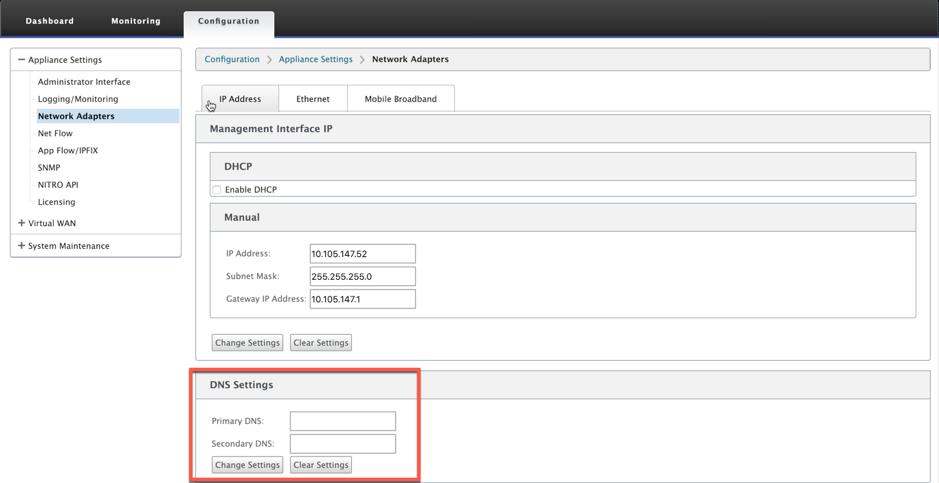

Sie können die Einstellungen der Verwaltungsschnittstelle mithilfe der Citrix SD-WAN -Webschnittstelle konfigurieren.

-

Stellen Sie sicher, dass das Management-DNS konfiguriert ist. Um das DNS der Verwaltungsschnittstelle zu konfigurieren, navigieren Sie zu Konfiguration > Einheiteneinstellungen > Netzwerkadapter. Geben Sie im Abschnitt DNS-Einstellungen die Details des primären und sekundären DNS-Servers ein, und klicken Sie auf Einstellungen ändern .

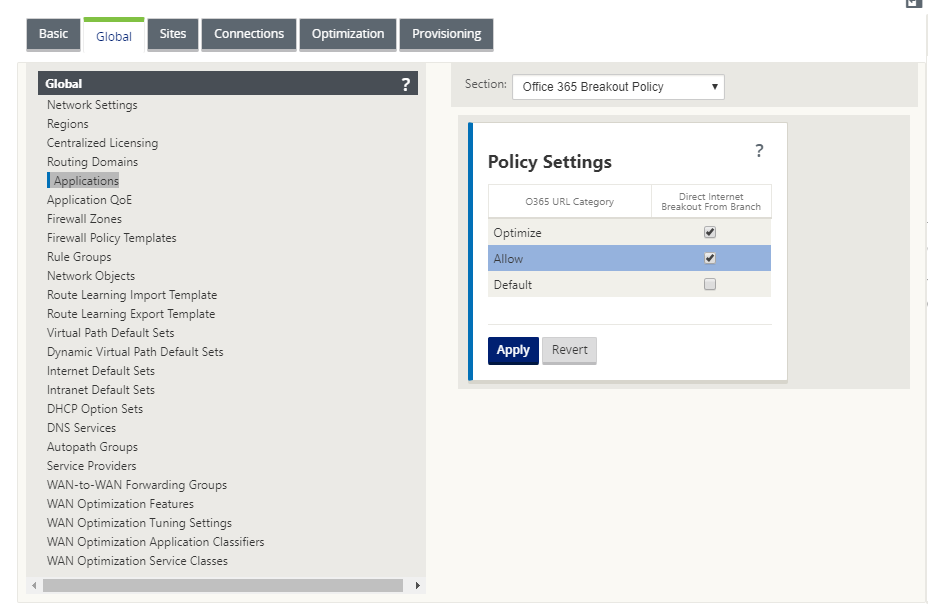

Die Einstellung Office 365 Breakout Policy ist unter globalen Einstellungen verfügbar, wählen Sie die erforderliche Office 365-Kategorie für Internetbreakout aus, und klicken Sie auf Übernehmen .

Nachdem Sie Office 365 konfiguriert haben, brechen Sie Richtlinieneinstellungen aus und kompilieren Sie die Konfiguration. Die folgenden Einstellungen werden automatisch ausgefüllt.

-

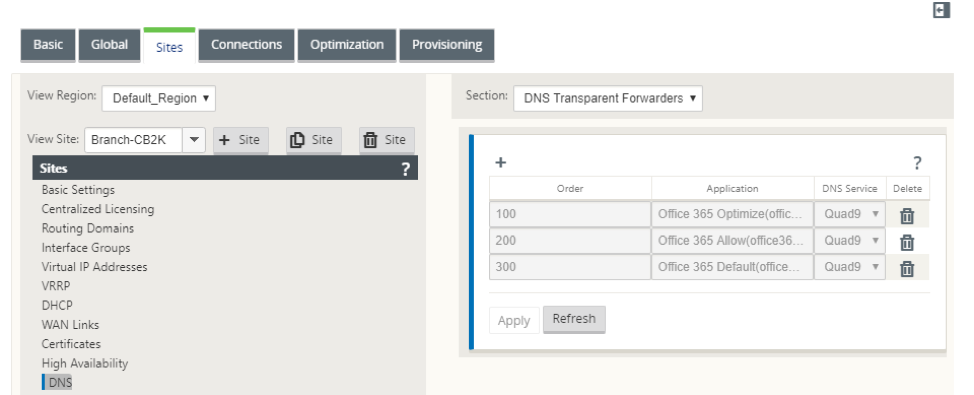

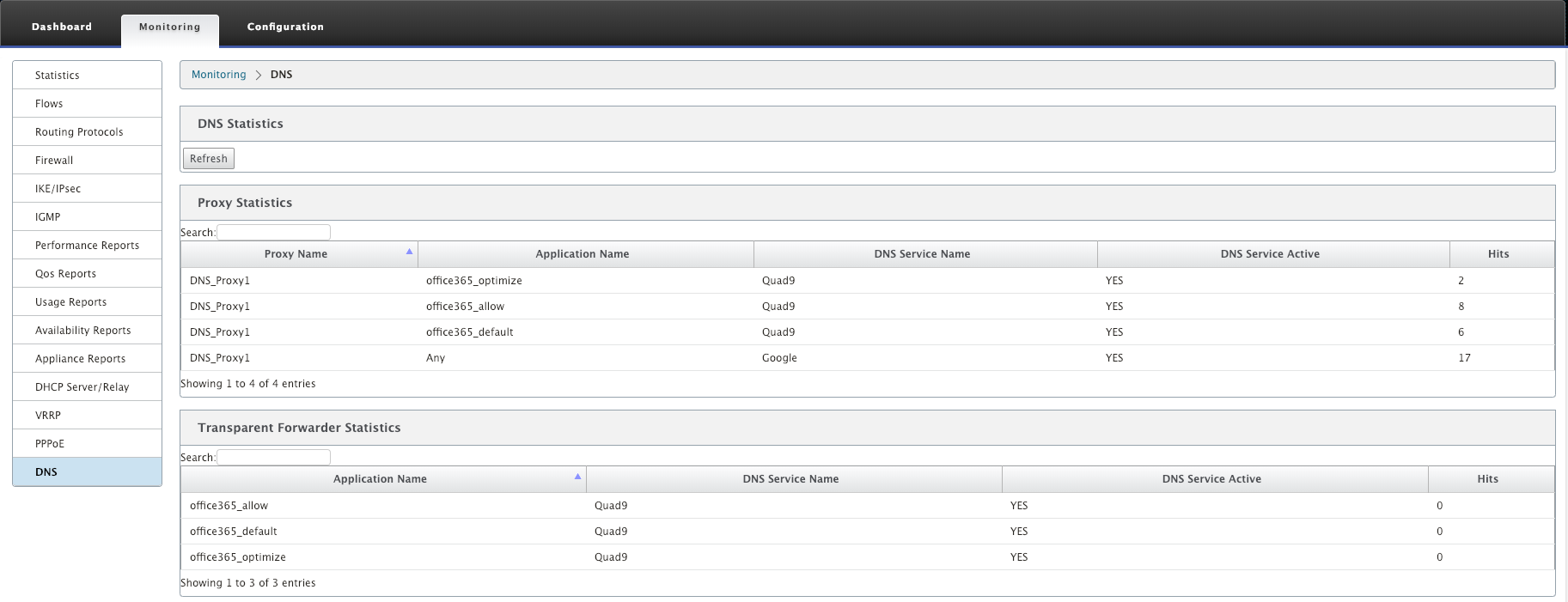

DNS-Objekt - Das DNS-Objekt gibt an, welche Art von Datenverkehr an den DNS-Dienst weitergeleitet werden soll, den der Benutzer konfiguriert ist. Die DNS-Anforderungen werden auf allen vertrauenswürdigen Schnittstellen gehört, und DNS-Weiterleitungen sind enthalten, um Office 365-DNS-Anforderungen an den Quad9-Dienst zu leiten. Diese Weiterleitungsregel hat die höchste Priorität. Weitere Informationen finden Sie im Abschnitt Domain Name Service .

-

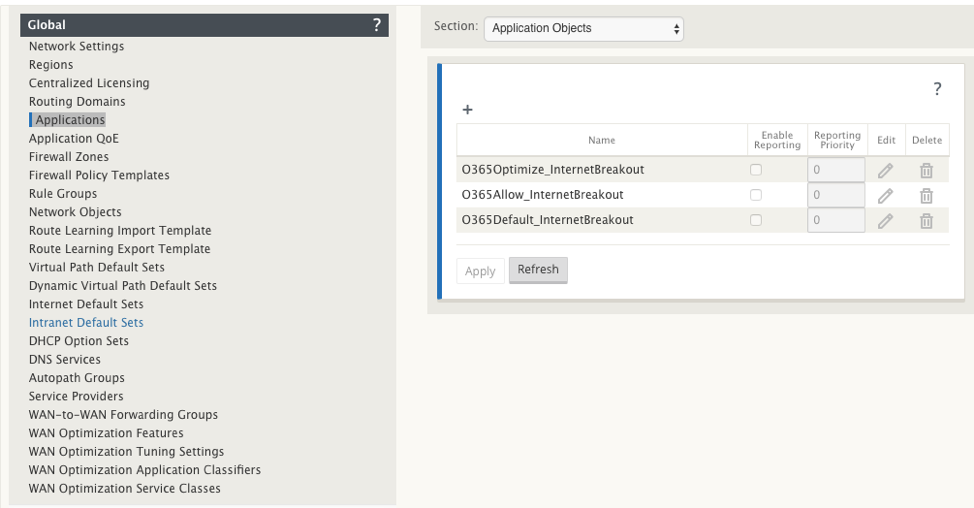

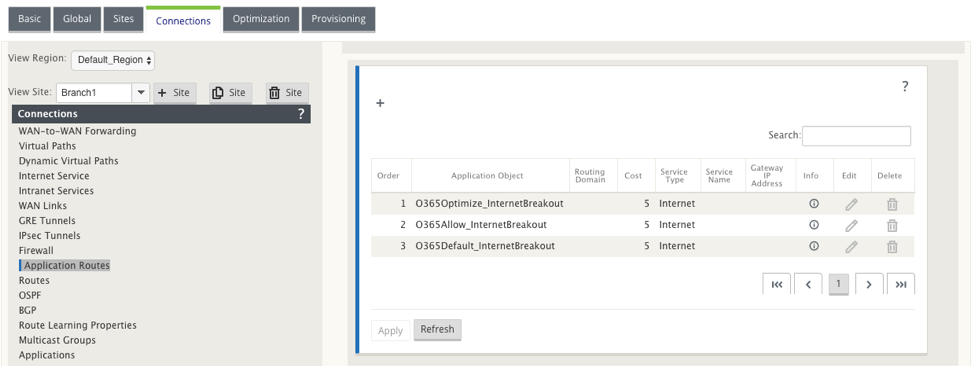

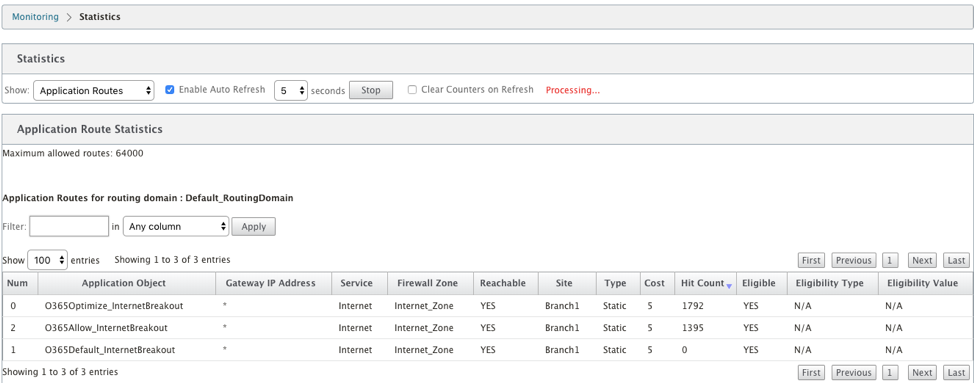

Anwendungsobjekt - Ein Anwendungsobjekt mit der vom Benutzer ausgewählten Office 365-Kategorie wird erstellt. Wenn Sie die Kategorien Optimieren, Zulassen und Standardkategorien ausgewählt haben, werden die Anwendungsobjekte O365Optimize_InternetBreakout, O365Allow_InternetBreakout und O365Default_InternetBreakout erstellt.

-

Anwendungsroute: Für jedes Office 365-Anwendungsobjekt mit dem Internetdiensttyp wird eine Anwendungsroute erstellt.

-

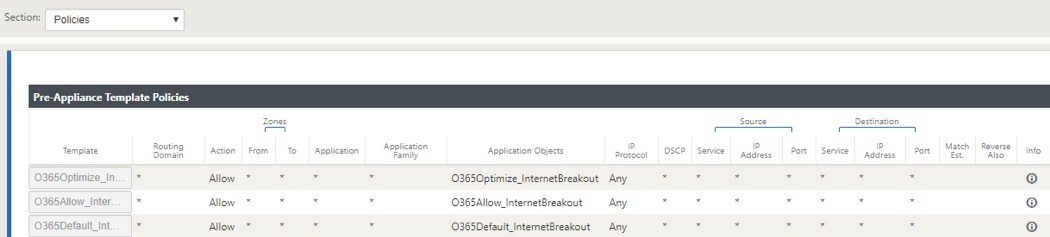

Firewall-Richtlinienvorlage für die Pre-Appliance: Für jede konfigurierte Office 365-Kategorie wird eine globale Richtlinienvorlage für die Pre-Appliance erstellt. Diese Vorlage wird auf alle Zweigwebsites angewendet, die über einen Internetdienst verfügen. Die Richtlinie vor der Appliance hat Vorrang vor lokalen Richtlinienvorlagen und Post-Appliance-Richtlinien.

Transparente Weiterleitung für Office 365

Der Zweig bricht für Office 365 beginnt mit einer DNS-Anforderung. Die DNS-Anforderung, die Office 365-Domänen durchläuft, muss lokal gesteuert werden. Wenn Office 365 Internet Breakout aktiviert ist, werden die internen DNS-Routen ermittelt und die Liste der transparenten Weiterleitungen automatisch aufgefüllt. Office 365-DNS-Anforderungen werden standardmäßig an den Open-Source-DNS-Dienst Quad 9 weitergeleitet. Der Quad 9-DNS-Dienst ist sicher, skalierbar und verfügt über Multi-Pop-Präsenz. Sie können den DNS-Dienst bei Bedarf ändern.

Transparente Weiterleitungen für Office 365-Anwendungen werden in jeder Zweigstelle erstellt, in der Internetdienst und Office 365-Breakout aktiviert sind.

Wenn Sie einen anderen DNS-Proxy verwenden oder SD-WAN als DNS-Proxy konfiguriert ist, wird die Weiterleitungsliste automatisch mit Weiterleitungen für Office 365-Anwendungen gefüllt.

Überwachen

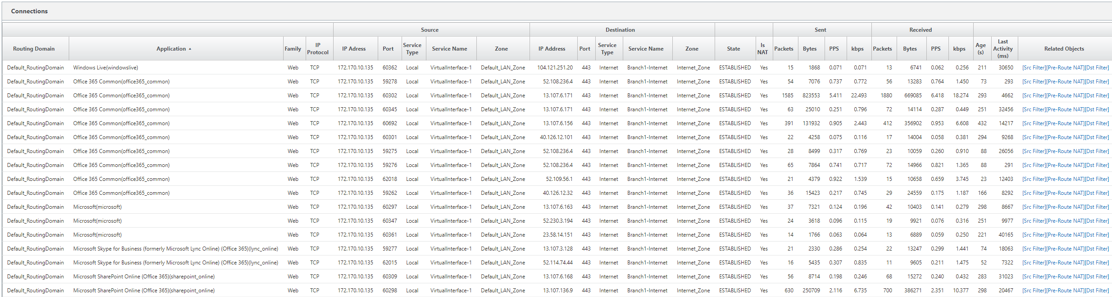

Sie können die Office 365-Anwendungsstatistiken in den folgenden SD-WAN-Statistikberichten überwachen:

-

Firewall-Statistiken

-

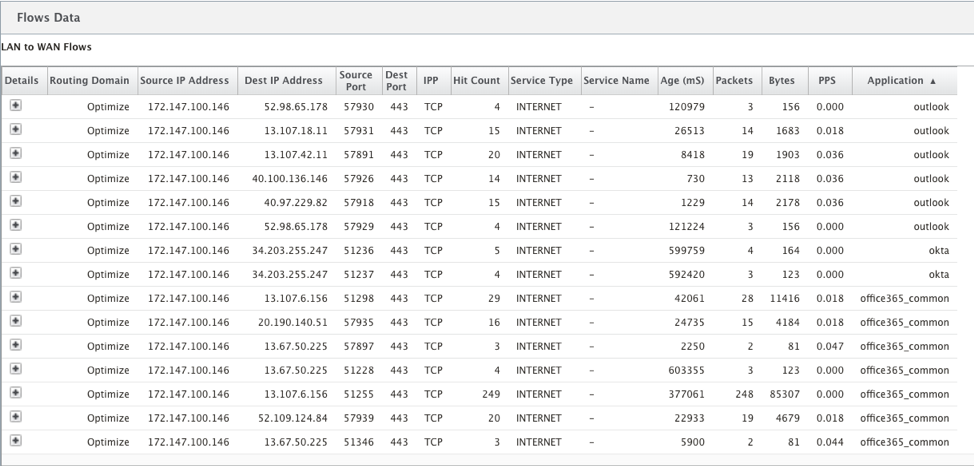

Strömungen

-

DNS-Statistiken

-

Anwendungs-Routenstatistiken

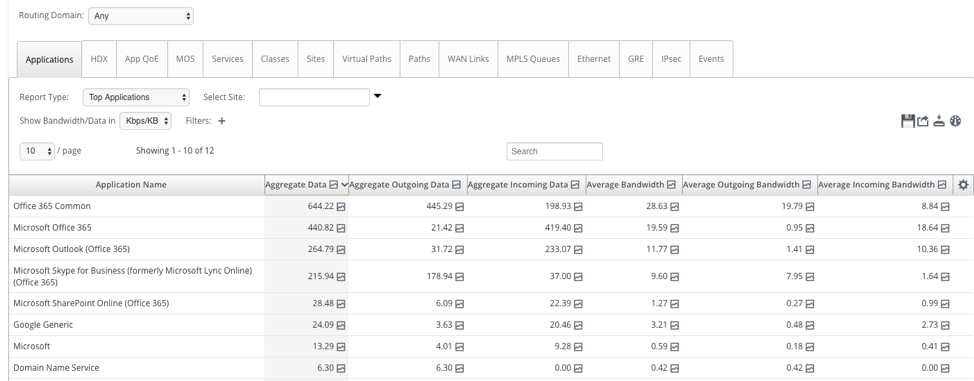

Sie können auch Office 365-Anwendungsstatistiken im SD-WAN Center-Anwendungsbericht anzeigen.

Problembehandlung

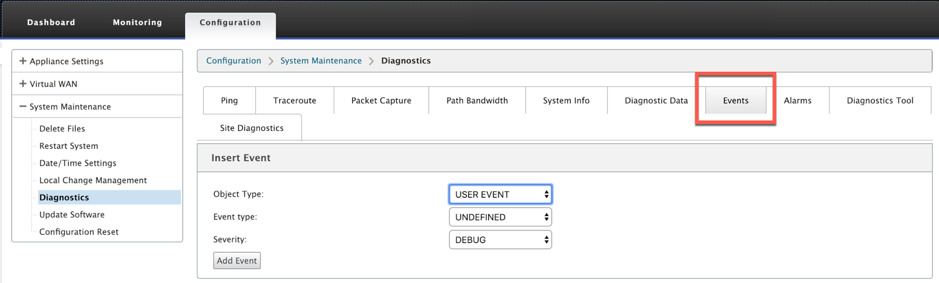

Sie können den Dienstfehler im Abschnitt Ereignisse der SD-WAN-Appliance anzeigen.

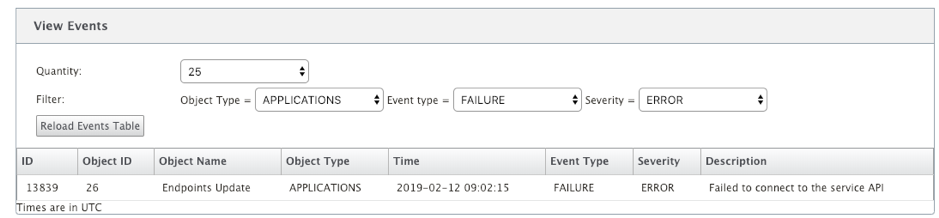

Um die Fehler zu überprüfen, navigieren Sie zu Konfiguration > Systemwartung > Diagnose, und klicken Sie auf die Registerkarte Ereignisse.

Wenn bei der Verbindung mit dem Citrix Dienst ein Problem auftritt (sdwan-app-routing.citrixnetworkapi.net), wird die Fehlermeldung in der Tabelle Ereignisse anzeigen angezeigt.

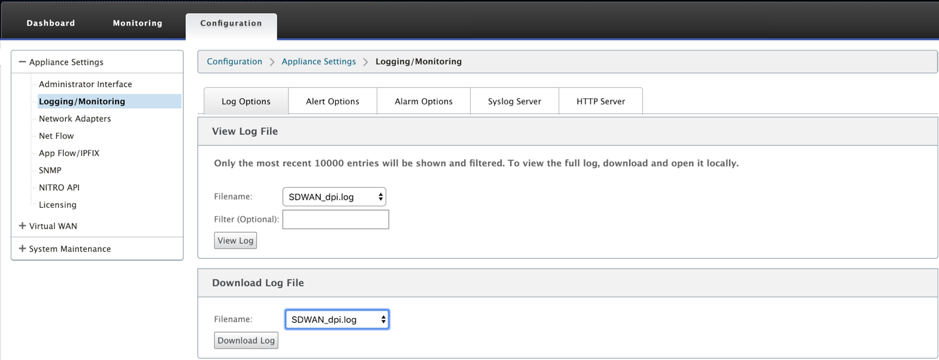

Die Verbindungsfehler werden auch in SDWAN_DPI.log protokolliert. Um das Protokoll anzuzeigen, navigieren Sie zu Konfiguration > Appliance-Einstellungen > Logging/Überwachung > Log-Optionen. Wählen Sie SDWAN_DPI.log aus der Dropdown-Liste aus, und klicken Sie auf Protokoll anzeigen.

Sie können die Protokolldatei auch herunterladen. Um die Protokolldatei herunterzuladen, wählen Sie die erforderliche Protokolldatei aus der Dropdown-Liste unter dem Abschnitt Protokolldatei herunterladen aus und klicken Sie auf Protokoll herunterladen .

Einschränkungen

- Wenn Office 365-Breakout-Richtlinie konfiguriert ist, wird keine Deep Packet Inspection für Verbindungen durchgeführt, die für die konfigurierte Kategorie von IP-Adressen bestimmt sind.

- Die automatisch erstellte Firewallrichtlinie und die Anwendungsrouten können nicht bearbeitet werden.

- Die automatisch erstellte Firewallrichtlinie hat die niedrigste Priorität und kann nicht bearbeitet werden.

- Die Routenkosten für die automatisch erstellte Anwendungsroute betragen fünf. Sie können es mit einer kostengünstigeren Route überschreiben.