Anwendungsklassifizierung

Die Citrix SD-WAN Appliances führen Deep Packet Inspection (DPI) durch, um Anwendungen anhand der folgenden Techniken zu identifizieren und zu klassifizieren:

- Klassifizierung der DPI-Bibliothek

- Citrix-proprietäre Independent Computing Architecture (ICA) Klassifizierung

- Anwendungshersteller-APIs (z. B. Microsoft REST-APIs für Office 365)

- Domänennamenbasierte Anwendungsklassifizierung

Klassifizierung der DPI-Bibliothek

Die Deep Packet Inspection (DPI) Bibliothek erkennt Tausende kommerzieller Anwendungen. Es ermöglicht die Echtzeiterkennung und Klassifizierung von Anwendungen. Mithilfe der DPI-Technologie analysiert die SD-WAN-Appliance die eingehenden Pakete und klassifiziert den Datenverkehr als zu einer bestimmten Anwendung oder Anwendungsfamilie. Die Anwendungsklassifizierung für jede Verbindung benötigt einige Pakete.

Um die DPI-Bibliotheksklassifizierung zu aktivieren, navigieren Sie im Konfigurations-Editorzu Global > Anwendungen > DPI-Einstellungen und aktivieren Sie das Kontrollkästchen Deep Packet Inspection aktivieren.

ICA-Klassifizierung

Citrix SD-WAN Appliances können Citrix HDX-Datenverkehr auch für virtuelle Apps und Desktops identifizieren und klassifizieren. Citrix SD-WAN erkennt die folgenden Varianten des ICA-Protokolls:

- ICA

- ICA-CGP

- Einzelstream-ICA (SSI)

- Multistream-ICA (MSI)

- ICA über TCP

- ICA über UDP/EDT

- ICA über nicht standardmäßige Ports (einschließlich Multi-Port ICA)

- Adaptiver HDX-Transport

- ICA über WebSocket (verwendet von HTML5 Receiver)

Hinweis

Die Klassifizierung des über SSL/TLS oder DTLS gelieferten ICA-Datenverkehrs wird in der SD-WAN Standard Edition nicht unterstützt, wird jedoch in der SD-WAN Premium Edition und der SD-WAN WANOP Edition unterstützt.

Die Klassifizierung des Netzwerkverkehrs erfolgt während der anfänglichen Verbindungen oder der Flow-Einrichtung. Daher werden bereits vorhandene Verbindungen nicht als ICA klassifiziert. Die Klassifizierung von Verbindungen geht auch verloren, wenn die Verbindungstabelle manuell gelöscht wird.

Framehawk Datenverkehr und Audio-over-UDP/RTP werden nicht als HDX-Anwendungen klassifiziert. Sie werden entweder als UDP oder Unbekanntes Protokoll gemeldet.

Seit Release 10 Version 1 kann die SD-WAN-Appliance jeden ICA-Datenstrom in Multi-Stream-ICA sogar in einer Konfiguration mit einem Port unterscheiden. Jeder ICA-Stream wird als separate Anwendung mit einer eigenen Standard-QoS-Klasse zur Priorisierung klassifiziert.

Damit die Multi-Stream-ICA-Funktionalität ordnungsgemäß funktioniert, müssen Sie über SD-WAN Standard Edition 10.1 oder höher oder SD-WAN Premium Edition verfügen.

Damit HDX benutzerbasierte Berichte auf SDWAN-Center angezeigt werden können, müssen Sie SD-WAN Standard Edition oder Premium Edition 11.0 oder höher haben.

Minimale Softwareanforderungen für den virtuellen HDX-Informationskanal:

Die 7—1912 Langzeitdienstversion oder eine aktuelle Version von Citrix Virtual Apps and Desktops (ehemals XenApp und XenDesktop), da die erforderliche Funktionalität in XenApp und XenDesktop 7.17 eingeführt wurde und nicht in der 7.15 Langzeitdienstversion enthalten ist.

Eine Version der Citrix Workspace App (oder deren Vorgänger Citrix Receiver), die Multi-Stream-ICA und den virtuellen HDX Insights-Informationskanal CTXNSAP unterstützt. Suchen Sie nach HDX Insight mit NSAP VC und Multiport/Multi-Stream ICA in der Citrix Workspace-App – Featurematrix. Siehe die derzeit unterstützten Release-Versionen unter HDX-Erkenntnisse.

Einmal klassifiziert, kann ICA-Anwendung in Anwendungsregeln verwendet werden und um Anwendungsstatistiken ähnlich wie andere klassifizierte Anwendungen anzuzeigen.

Es gibt fünf Standardanwendungsregeln für ICA-Anwendungen jeweils eine für die folgenden Prioritäts-Tags:

- Unabhängige Datenverarbeitungsarchitektur (Citrix) (ICA)

- ICA Echtzeit (ica_priority_0)

- ICA Interaktiv (ica_priority_1)

- ICA Bulk-Transfer (ica_prority_2)

- ICA-Hintergrund (ica_priority_3)

Weitere Informationen finden Sie unterRegeln nach Anwendungsname.

Wenn Sie eine Kombination von Software ausführen, die Multi-Stream-ICA nicht über einen einzigen Port unterstützt, müssen Sie zum Ausführen von QoS mehrere Ports konfigurieren, einen für jeden ICA-Stream. Um HDX auf nicht standardmäßigen Ports wie in der XA/XD-Serverrichtlinie konfiguriert zu klassifizieren, müssen Sie diese Ports in ICA-Portkonfigurationen hinzufügen. Um den Datenverkehr auf diesen Ports mit gültigen IP-Regeln abzugleichen, müssen Sie außerdem ICA-IP-Regeln aktualisieren.

In der ICA-IP- und Portliste können Sie nicht standardmäßige Ports angeben, die in der XA/XD-Richtlinie für die Verarbeitung der HDX-Klassifizierung verwendet werden. Die IP-Adresse wird verwendet, um die Ports auf ein bestimmtes Ziel weiter zu beschränken. Verwenden Sie ‘*’ für Port, der zu einer beliebigen IP-Adresse bestimmt ist. IP-Adresse mit Kombination von SSL-Port wird auch verwendet, um anzuzeigen, dass der Datenverkehr wahrscheinlich ICA ist, obwohl der Datenverkehr nicht schließlich als ICA klassifiziert wird. Diese Angabe wird verwendet, um L4 AppFlow Datensätze zur Unterstützung von Multi-Hop-Berichten in Citrix Application Delivery Management zu senden.

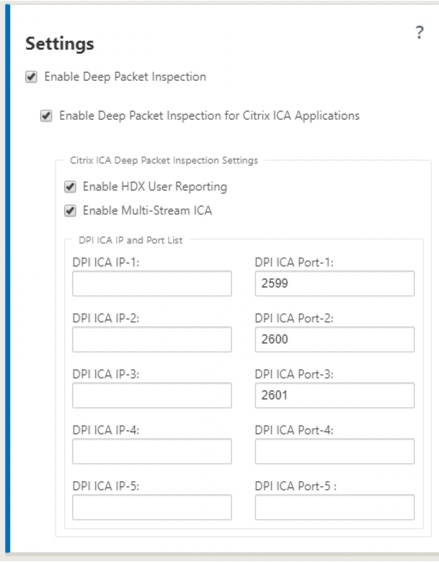

Um die ICA-basierte Klassifizierung zu aktivieren, navigieren Sie im Konfigurations-Editorzu Global > Applications > DPI-Einstellungen und aktivieren Sie das Kontrollkästchen Deep Packet Inspection für Citrix ICA-Anwendungen aktivieren.

Anwendungshersteller-API-basierte Klassifizierung

Citrix SD-WAN unterstützt die folgende API-basierte Klassifikation des Anwendungsherstellers:

-

Office 365. Weitere Informationen finden Sie unter Office 365-Optimierung.

-

Citrix Cloud und Citrix Gateway Service Weitere Informationen finden Sie unter Optimierung des Gateway.

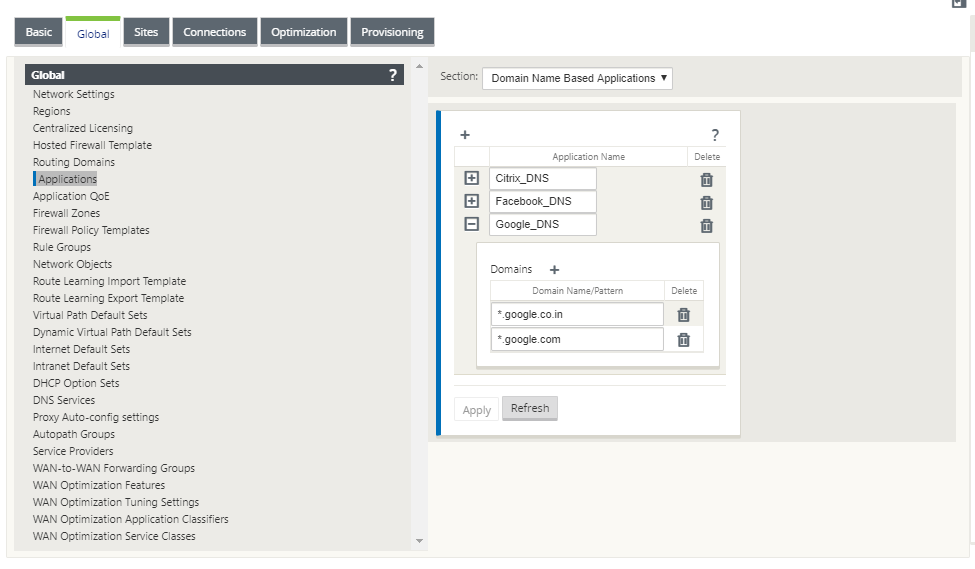

Domänennamenbasierte Anwendungsklassifizierung

Die DPI-Klassifikations-Engine wurde erweitert, um Anwendungen basierend auf dem Domänennamen und -mustern zu klassifizieren. Nachdem die DNS-Weiterleitung die DNS-Anforderungen abgefangen und analysiert hat, verwendet das DPI-Modul den IP-Klassifikator, um die erste Paketklassifizierung durchzuführen. Weitere DPI-Bibliothek und ICA-Klassifizierung werden durchgeführt und die Domänennamen-basierte Anwendungs-ID wird angehängt.

Mit der Domänennamen-basierten Anwendungsfunktion können Sie mehrere Domänennamen gruppieren und als einzelne Anwendung behandeln. Erleichterung der Anwendung von Firewall, Anwendungssteuerung, QoS und anderen Regeln. Es können maximal 64 domänennamenbasierte Anwendungen konfiguriert werden.

Um domänenbasierte Anwendungen zu definieren, navigieren Sie im Konfigurations-Editor zu Global > Anwendungen > Domänennamenbasierte Anwendungen . Geben Sie einen Anwendungsnamen ein, und fügen Sie die erforderlichen Domänennamen oder -muster hinzu. Sie können entweder den vollständigen Domainnamen eingeben oder am Anfang Wildcards verwenden. Folgende Domainnamenformate sind zulässig:

- beispiel.com

- *.beispiel.com

Die klassifizierten Domänennamen-basierten Anwendungen werden für die Konfiguration der folgenden verwendet:

- DNS-Proxy

- Transparente DNS-Weiterleitung

- Anwendungsobjekte

- Anwendungsrouten

- Firewall-Richtlinie

- Anwendungs-QoS-Regeln

- Anwendung QoE

Einschränkungen

- Wenn keine DNS-Anfrage/Antwort vorhanden ist, die einer domänennamenbasierten Anwendung entspricht, klassifiziert das DPI-Modul die domänenbasierte Anwendung nicht und wendet daher nicht die Anwendungsregeln an, die der domänenbasierten Anwendung entsprechen.

- Wenn ein Anwendungsobjekt so erstellt wird, dass der Portbereich Port 80 und/oder Port 443 mit einem bestimmten IP-Adressenübereinstimmungstyp enthält, der einer domänennamenbasierten Anwendung entspricht, klassifiziert das DPI-Modul die domänennamenbasierte Anwendung nicht.

- Wenn explizite Webproxys konfiguriert sind, müssen Sie der PAC-Datei alle Domänennamenmuster hinzufügen, um sicherzustellen, dass die DNS-Antwort nicht immer dieselbe IP-Adresse zurückgibt.

- Die domänennamenbasierten Anwendungsklassifizierungen werden beim Konfigurationsupdate zurückgesetzt. Die Reklassifizierung erfolgt basierend auf Klassifizierungstechniken vor 11.0.2, wie DPI-Bibliotheksklassifizierung, ICA-Klassifizierung und Anbieteranwendungs-APIs basierend auf Klassifizierung.

- Die erlernten Anwendungssignaturen (Ziel-IP-Adressen) nach der domänenbasierten Anwendungsklassifizierung werden bei der Konfigurationsupdate zurückgesetzt.

- Nur die standardmäßigen DNS-Abfragen und deren Antworten werden verarbeitet.

- AAAA-Einträge oder IPv6-Einträge werden nicht unterstützt.

- DNS-Antwortdatensätze, die auf mehrere Pakete aufgeteilt sind, werden nicht verarbeitet. Nur DNS-Antworten in einem einzigen Paket werden verarbeitet.

- DNS über TCP wird nicht unterstützt.

- Nur Domänen der obersten Ebene werden als Domänennamenmuster unterstützt.

Verschlüsselten Datenverkehr klassifizieren

Die Citrix SD-WAN Appliance erkennt verschlüsselten Datenverkehr im Rahmen der Anwendungsberichterstattung mit den folgenden beiden Methoden:

- Für HTTPS-Datenverkehr überprüft die DPI-Engine das SSL-Zertifikat, um den gemeinsamen Namen zu lesen, der den Namen des Dienstes trägt (z. B. Facebook, Twitter). Je nach Anwendungsarchitektur kann nur ein Zertifikat für mehrere Diensttypen verwendet werden (z. B. E-Mail, Nachrichten usw.). Wenn verschiedene Dienste unterschiedliche Zertifikate verwenden, kann die DPI-Engine zwischen Diensten unterscheiden.

- Bei Anwendungen, die ihr eigenes Verschlüsselungsprotokoll verwenden, sucht die DPI-Engine nach binären Mustern in den Flows, zum Beispiel im Falle von Skype sucht die DPI-Engine nach einem Binärmuster im Zertifikat und bestimmt die Anwendung.

So konfigurieren Sie Anwendungsklassifizierungseinstellungen:

-

Klicken Sie im Konfigurations-Editorauf Global> Anwendungen> Einstellungen.

Hinweis

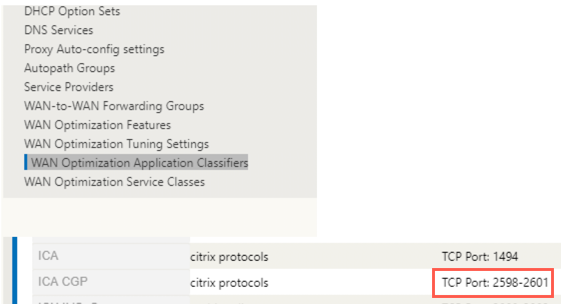

Wenn Sie zusätzlichen ICA-Port für die Bereitstellung mit mehreren Ports hinzufügen, müssen diese Ports in Anwendungsklassifizierern für die WAN-Optimierung hinzugefügt werden. Andernfalls wird der Verkehr auf den drei zusätzlichen Ports nicht an wanop weitergeleitet. Nur der standardmäßige 2598-Port wird weitergeleitet, wenn ICA für die Optimierung konfiguriert ist.

g)

g) -

Wählen Sie Deep Packet Inspection aktivierenaus. Dadurch wird die Anwendungsklassifizierung auf der Appliance aktiviert. Sie können Anwendungsstatistiken im SD-WAN Center anzeigen und überwachen. Weitere Informationen finden Sie unter Anwendungsbericht.

Hinweis

Standardmäßig erfasst Enable Deep Packet Inspection Statistiken für klassifizierte Daten.

-

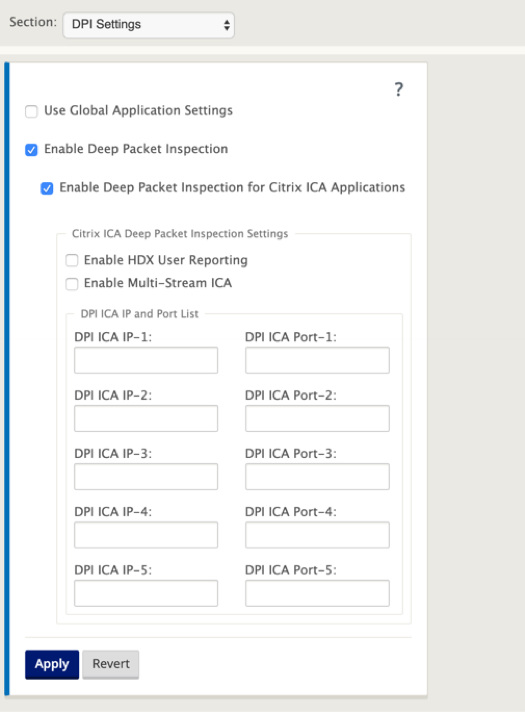

Wählen Sie Deep Packet Inspection für Citrix ICA-Anwendungen aktivieren. Dies ermöglicht die Klassifizierung von Citrix ICA-Anwendungen und sammelt Statistiken für Benutzer, Sitzungen und Flusszählungen. Wenn diese Option aktiviert ist, wird möglicherweise ein Teil des HDX-Datenverkehrs noch klassifiziert und QoE berechnet, aber Statistiken zum SD-WAN-Center sind nicht verfügbar. Sie können ICA-Anwendungsstatistiken im SD-WAN Center anzeigen und überwachen. Diese Option ist standardmäßig aktiviert. Weitere Informationen finden Sie unter HDX-Berichte.

-

Wählen Sie HDX User Reporting aktivieren aus, um neu hinzugefügte benutzerbasierte Berichte (HDX Summary, HDX User Sessions und HDX Apps) zu generieren. Diese Berichte sind im SD-WAN Center verfügbar. Dies gilt nicht für HDX Site Stats Bericht. Diese Option ist auf globaler Ebene und Standortebene verfügbar, ähnlich der DPI-Option. Um HDX User Reporting auf Standortebene zu aktivieren, klicken Sie im Konfigurations-Editor auf Verbindungen > Anwendungen .

-

Geben Sie im DPI-ICA-Portnicht standardmäßige Ports an, die in der XA/XD-Richtlinie für die Verarbeitung der HDX-Klassifizierung verwendet werden. Geben Sie keine Standardportnummern 2598 oder 1494 in diese Liste ein, da diese bereits intern enthalten sind.

-

Geben Sie in DPI ICA IPdie IP-Adresse an, die verwendet werden soll, um die Ports auf bestimmte Ziele weiter zu beschränken.

Hinweis

Verwenden Sie ‘*’ für Port, der zu einer beliebigen IP-Adresse bestimmt ist.

-

Klicken Sie auf Anwenden

Sie können die Anwendungsklassifizierungseinstellungen an jedem Standort individuell konfigurieren. Klicken Sie auf Verbindungen, wählen Sie eine Site aus und klicken Sie auf Anwendungseinstellungen. Sie können auch die globalen Anwendungseinstellungen verwenden.

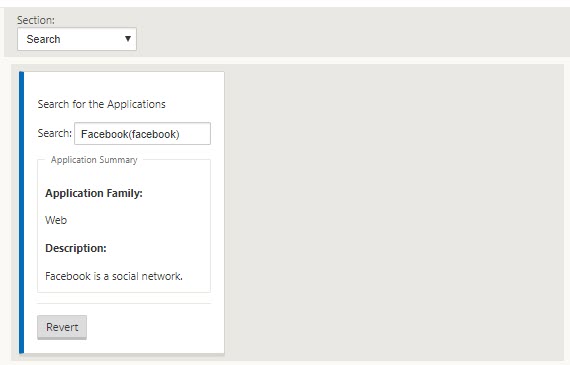

Anwendungen suchen

Sie können nach einer Anwendung suchen, um den Namen der Anwendungsfamilie zu bestimmen. Eine kurze Beschreibung des Antrags ist ebenfalls enthalten.

So suchen Sie nach einer Anwendung:

-

Klicken Sie im Konfigurations-Editor auf Global > Anwendungen > Suchen .

-

Geben Sie im Feld Suchen den Namen der Anwendung ein, und klicken Sie auf die Eingabetaste.

Eine kurze Beschreibung der Anwendung und des Namens der Anwendungsfamilie wird angezeigt.

Die folgenden Funktionen verwenden Anwendung als Übereinstimmungstyp:

Hinweis

Informationen zu Anwendungen, die die SD-WAN-Appliance mithilfe der Deep Packet Inspection identifizieren kann, finden Sie unterAnwendungssignaturbibliothek.

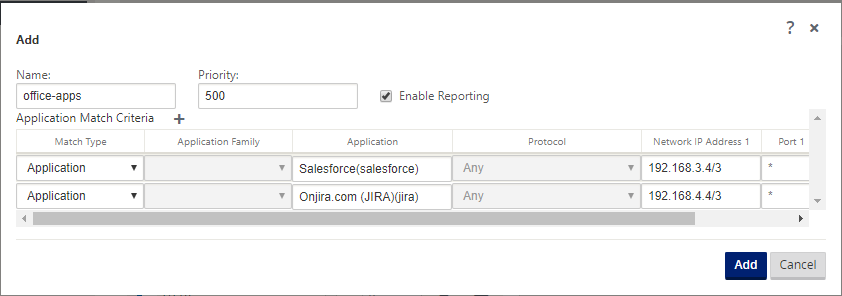

Anwendungsobjekte

Anwendungsobjekte ermöglichen es Ihnen, verschiedene Typen von Übereinstimmungskriterien in einem einzigen Objekt zu gruppieren, das in Firewall-Richtlinien und Anwendungssteuerung verwendet werden kann. IP-Protokoll, Anwendung und Anwendungsfamilie sind die verfügbaren Übereinstimmungstypen.

Die folgenden Features verwenden Anwendungsobjekt als Übereinstimmungstyp:

So erstellen Sie ein Anwendungsobjekt:

-

Klicken Sie im Konfigurations-Editor auf Global > Anwendungen > Anwendungsobjekte .

-

Klicken Sie auf Hinzufügen, und geben Sie im Feld Name einen Namen für das Objekt ein.

-

Wählen Sie Reporting aktivieren aus, um die Anzeige benutzerdefinierter Anwendungsberichte in Citrix SD-WAN Center zu aktivieren. Weitere Informationen, siehe Anwendungsbericht.

-

Geben Sie im Feld Priorität die Priorität des Anwendungsobjekts ein. Wenn die eingehenden Pakete mit zwei oder mehr Anwendungsobjektdefinitionen übereinstimmen, wird das Anwendungsobjekt mit der höchsten Priorität angewendet.

-

Klicken Sie im Abschnitt Anwendungsübereinstimmungskriterien auf +.

-

Wählen Sie einen der folgenden Übereinstimmungstypen:

- IP-Protokoll: Geben Sie das Protokoll, die Netzwerk-IP-Adresse, die Portnummer und das DSCP-Tag an.

- Anwendung: Geben Sie den Anwendungsnamen, die Netzwerk-IP-Adresse, die Portnummer und das DSCP-Tag an.

- Anwendungsfamilie: Wählen Sie eine Anwendungsfamilie aus, und geben Sie die Netzwerk-IP-Adresse, die Portnummer und das DSCP-Tag an.

-

Klicken Sie auf +, um weitere Anwendungsübereinstimmungskriterien hinzuzufügen.

-

Klicken Sie auf Hinzufügen.

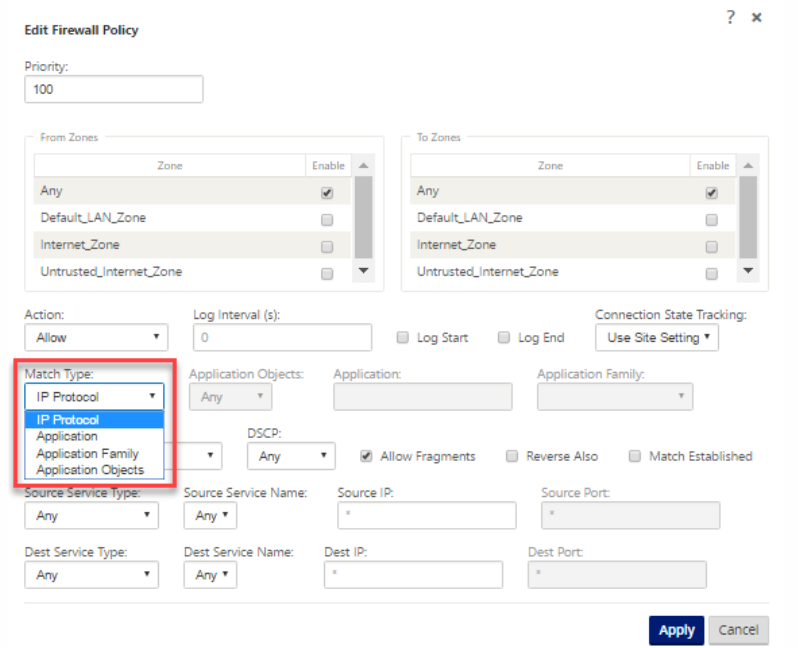

Verwenden der Anwendungsklassifizierung mit einer Firewall

Durch die Klassifizierung von Datenverkehr als Anwendungen, Anwendungsfamilien oder Domänennamen können Sie die Anwendung, Anwendungsfamilien und Anwendungsobjekte als Übereinstimmungstypen verwenden, um Datenverkehr zu filtern und Firewall-Richtlinien und -Regeln anzuwenden. Sie gilt für alle Vor-, Post- und lokalen Richtlinien. Weitere Hinweise zur Firewall finden Sie unterStateful Firewall und NAT-Unterstützung.

Anwendungsklassifizierung anzeigen

Nachdem Sie die Anwendungsklassifizierung aktiviert haben, können Sie den Anwendungsnamen und die Anwendungsfamilie in den folgenden Berichten anzeigen:

-

Firewall-Verbindungsstatistiken

-

Informationen zu Flows

-

Anwendungsstatistiken

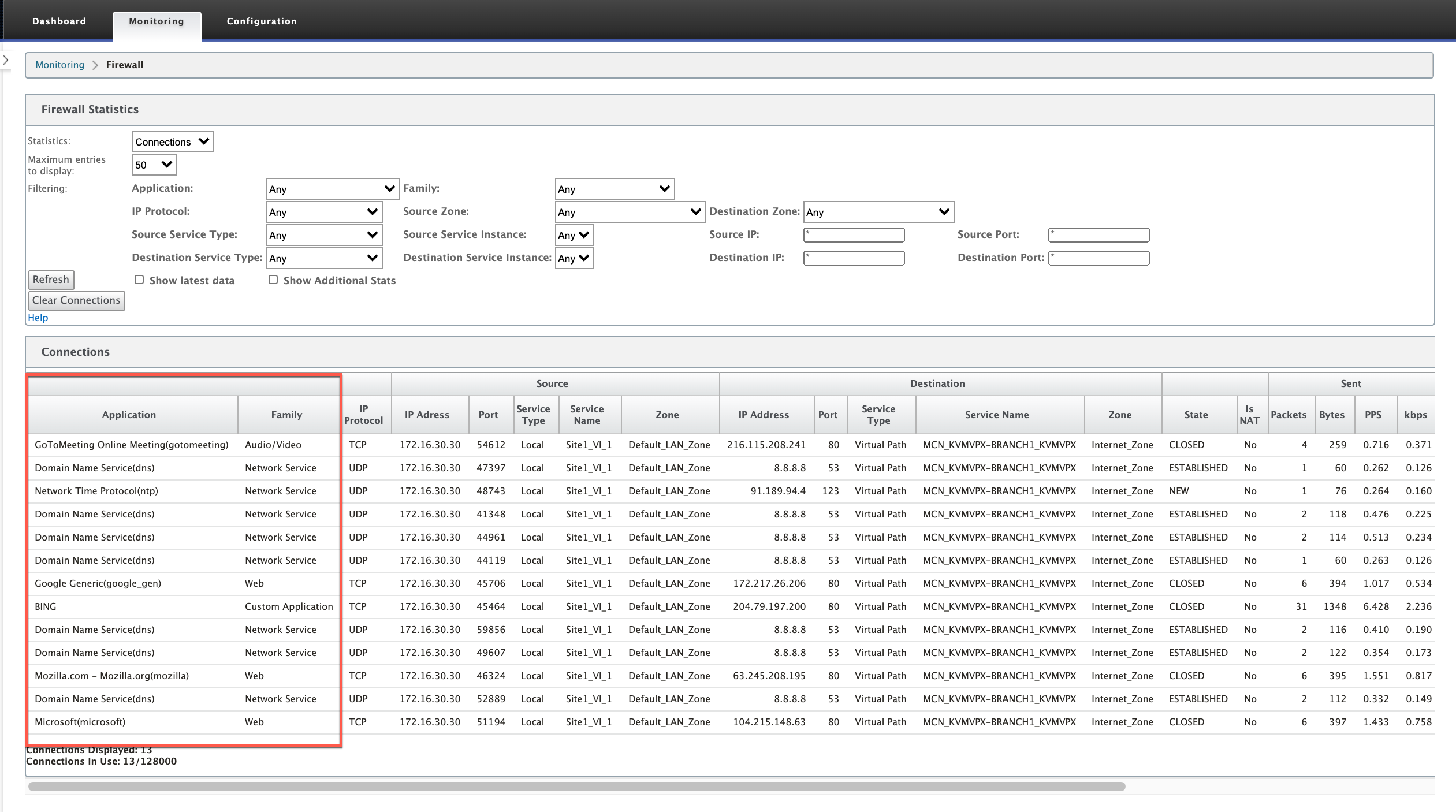

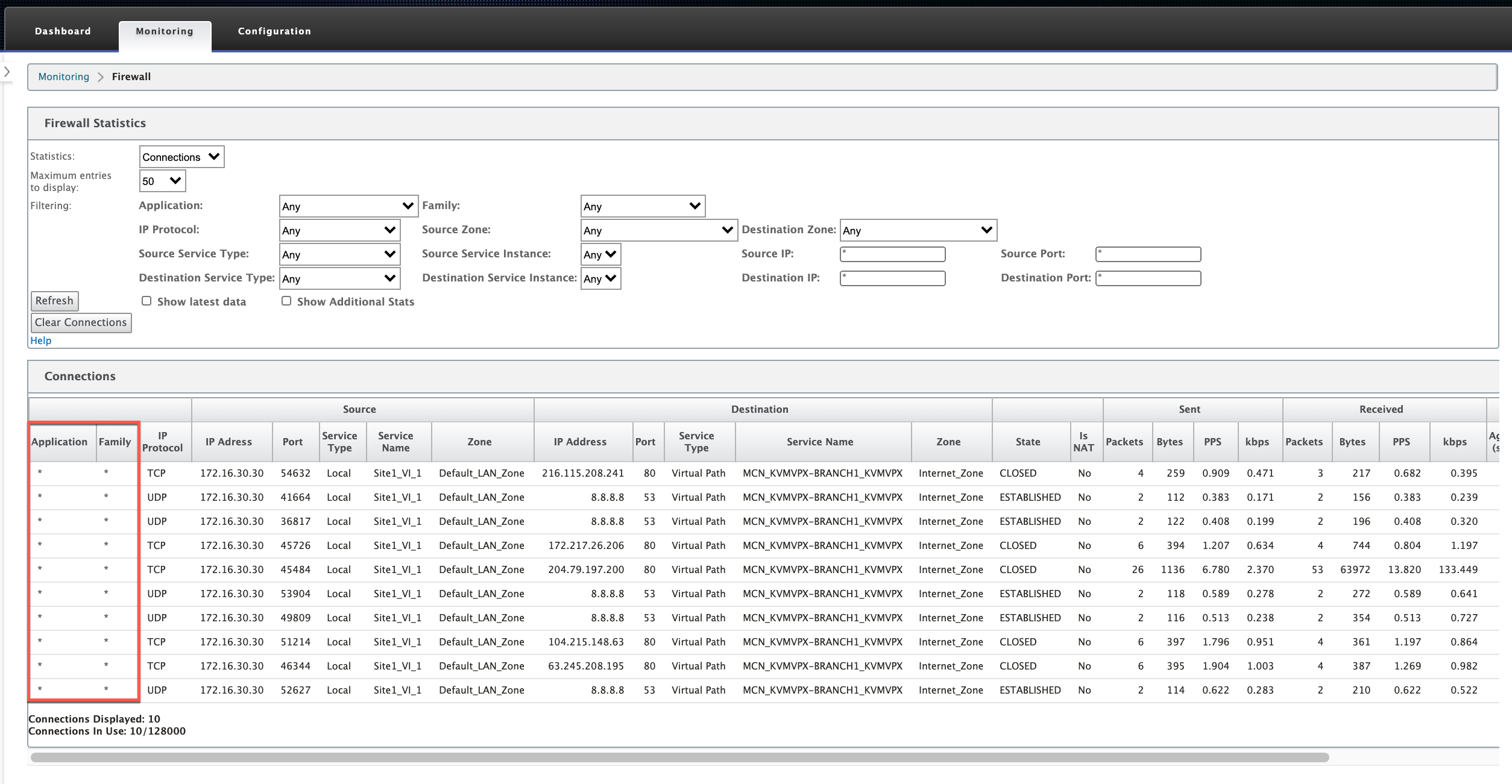

Firewall-Verbindungsstatistiken

Navigieren Sie im Konfigurations-Editorzu Monitoring > Firewall. Im Abschnitt Verbindungen werden in den Spalten Anwendung und Familie die Anwendungen und die zugehörige Familie aufgeführt.

Wenn Sie die Anwendungsklassifizierung nicht aktivieren, zeigen die Spalten Anwendung und Familie keine Daten an.

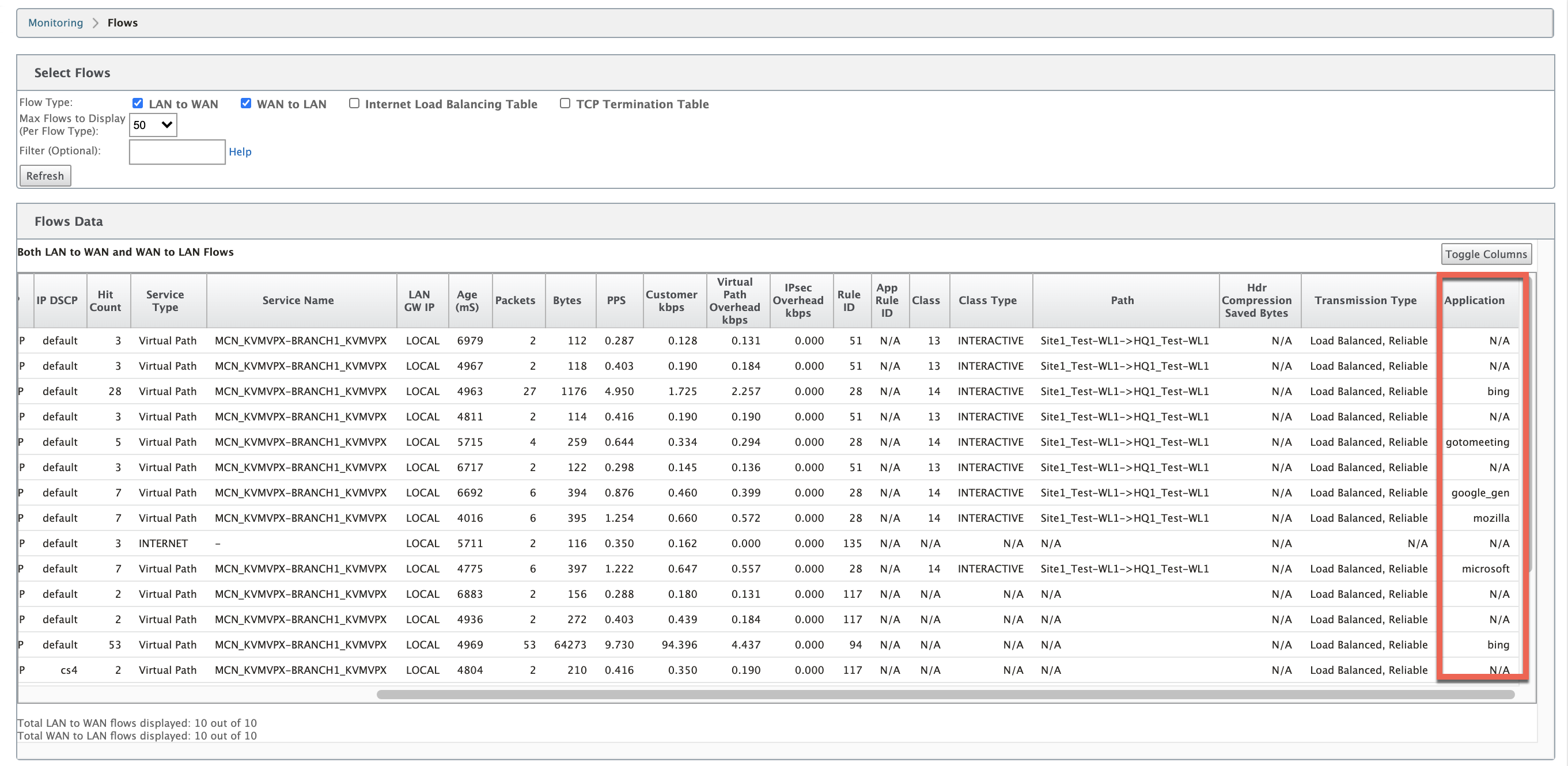

Informationen zu Flows

Navigieren Sie im Konfigurations-Editorzu Monitoring > Flows. Im Abschnitt “ Flows Data “ werden in der Spalte “ Anwendung “ die Anwendungsdetails aufgeführt.

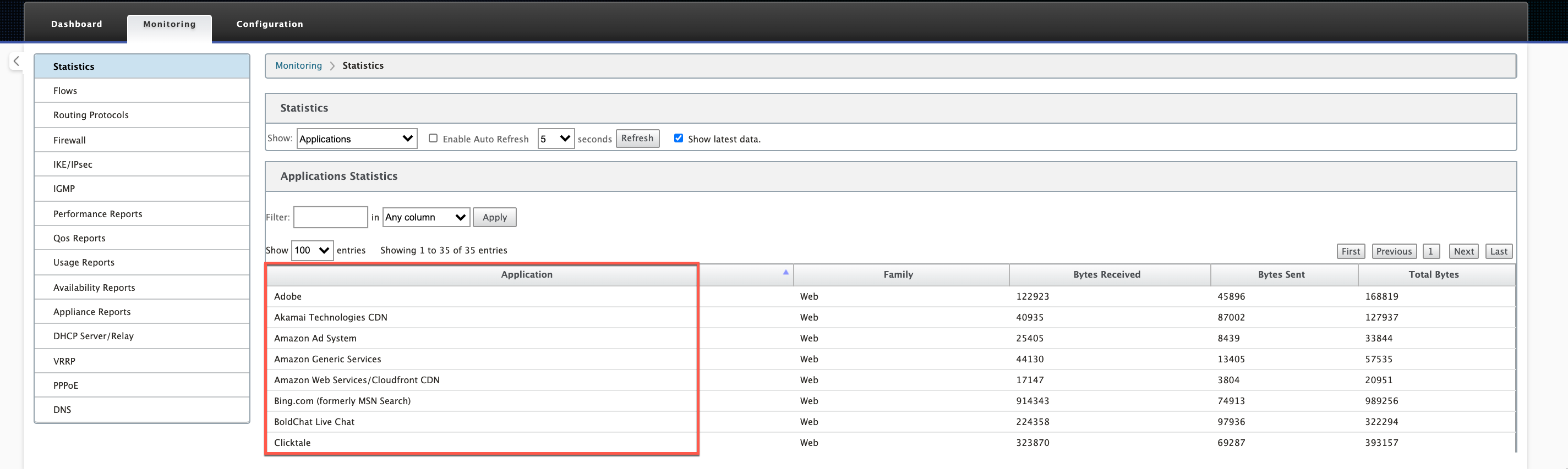

Anwendungsstatistiken

Navigieren Sie im Konfigurations-Editorzu Monitoring > Statistiken. Im Abschnitt Anwendungsstatistiken werden in der Spalte Anwendung die Anwendungsdetails aufgelistet.

Problembehandlung

Nachdem Sie die Anwendungsklassifizierung aktiviert haben, können Sie die Berichte im Abschnitt Überwachung anzeigen und sicherstellen, dass sie Anwendungsdetails anzeigen. Weitere Informationen finden Sie unter Anwendungsklassifizierung anzeigen.

Wenn ein unerwartetes Verhalten vorliegt, sammeln Sie das STS-Diagnosepaket, während das Problem beobachtet wird, und teilen Sie es mit dem Citrix Supportteam.

Das STS-Paket kann mit Konfiguration > Systemwartung > Diagnose > Diagnoseinformationenerstellt und heruntergeladen werden.

In diesem Artikel

- Klassifizierung der DPI-Bibliothek

- ICA-Klassifizierung

- Anwendungshersteller-API-basierte Klassifizierung

- Domänennamenbasierte Anwendungsklassifizierung

- Verschlüsselten Datenverkehr klassifizieren

- Anwendungen suchen

- Anwendungsobjekte

- Verwenden der Anwendungsklassifizierung mit einer Firewall

- Anwendungsklassifizierung anzeigen

- Problembehandlung