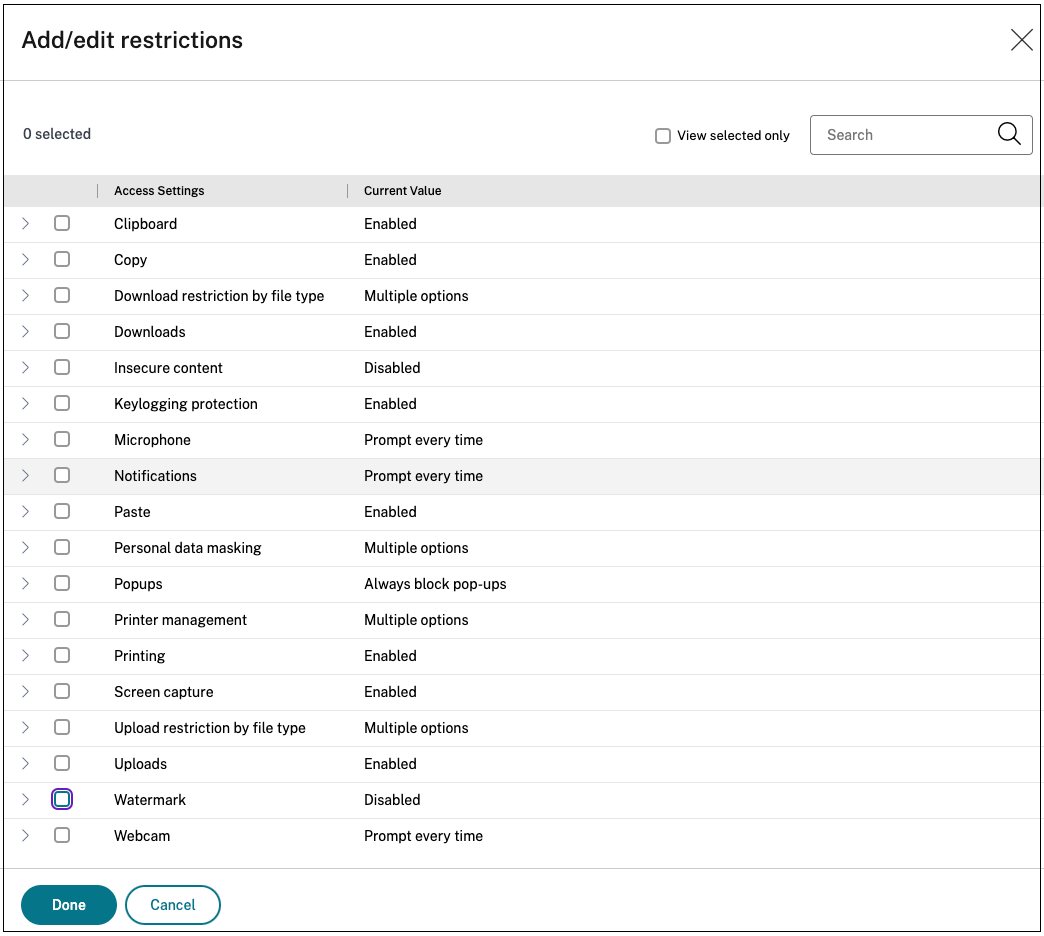

Optionen zur Zugriffsbeschränkung

Wenn Sie die Aktion Zugriff mit Einschränkungen zulassenauswählen, können Sie die Sicherheitsbeschränkungen je nach Bedarf auswählen. Diese Sicherheitsbeschränkungen sind im System vordefiniert. Administratoren können keine anderen Kombinationen ändern oder hinzufügen.

Zwischenablage

Aktivieren/deaktivieren Sie Ausschneide-/Kopieren-/Einfügevorgänge für eine SaaS- oder interne Web-App mit dieser Zugriffsrichtlinie, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Aktiviert.

Kopieren

Aktivieren/deaktivieren Sie das Kopieren von Daten aus einer SaaS- oder internen Web-App mit dieser Zugriffsrichtlinie, wenn der Zugriff über den Citrix Enterprise-Browser erfolgt. Standardwert: Aktiviert.

Hinweis:

- Wenn in einer Richtlinie sowohl die Einschränkung Zwischenablage als auch Kopieren aktiviert sind, hat die Einschränkung Zwischenablage Vorrang vor der Einschränkung Kopieren .

- Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

- Zur detaillierten Kontrolle von Kopiervorgängen innerhalb der Apps können Administratoren die Einschränkung Sicherheitsgruppen verwenden. Einzelheiten finden Sie unter Zwischenablageeinschränkung für Sicherheitsgruppen.

Downloadbeschränkung nach Dateityp

Aktivieren/deaktivieren Sie mit dieser Richtlinie die Möglichkeit des Benutzers, bestimmte MIME-Typen (Dateien) aus der SaaS- oder internen Web-App herunterzuladen, wenn der Zugriff über den Citrix Enterprise Browser erfolgt.

Hinweis:

- Die Download-Beschränkung nach Dateityp ist zusätzlich zur Download-Beschränkung ** verfügbar.

- Wenn in einer Richtlinie sowohl die Einschränkung Downloads als auch die Einschränkung Downloadbeschränkung nach Dateityp aktiviert sind, hat die Einschränkung Downloads Vorrang vor der Einschränkung Downloadbeschränkung nach Dateityp .

- Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

Um das Herunterladen von MIME-Typen zu aktivieren, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten zum Erstellen einer Zugriffsrichtlinie finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Downloadbeschränkung nach Dateityp und dann auf Bearbeiten.

-

Wählen Sie auf der Seite „Downloadbeschränkung nach Dateitypeinstellungen “ eine der folgenden Optionen aus:

- Alle Downloads mit Ausnahmen zulassen – Wählen Sie die Typen aus, die blockiert werden müssen, und lassen Sie alle anderen Typen zu.

- Alle Downloads mit Ausnahmen blockieren. – Nur die Typen auswählen, die hochgeladen werden können, und alle anderen Typen blockieren.

-

Wenn der Dateityp nicht in der Liste vorhanden ist, gehen Sie wie folgt vor:

- Klicken Sie auf Benutzerdefinierte MIME-Typen hinzufügen.

- Geben Sie in MIME-Typen hinzufügenden MIME-Typ im Format

Kategorie/Unterkategorie<extension>ein. Beispiel:image/png. - Klicken Sie auf Fertig.

Der MIME-Typ wird jetzt in der Liste der Ausnahmen angezeigt.

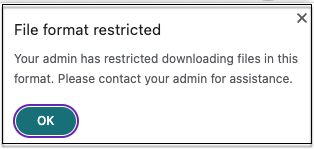

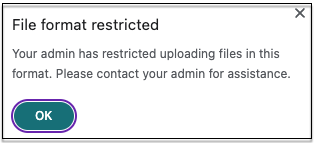

Wenn ein Endbenutzer versucht, einen eingeschränkten Dateityp herunterzuladen, zeigt Citrix Enterprise Browser die folgende Warnmeldung an:

Downloads

Aktivieren/deaktivieren Sie mit dieser Richtlinie die Möglichkeit des Benutzers, Downloads aus der SaaS- oder internen Web-App heraus durchzuführen, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Aktiviert.

Hinweis:

Wenn in einer Richtlinie sowohl die Beschränkungen Downloads als auch Downloadbeschränkung nach Dateityp aktiviert sind, hat die Beschränkung Downloads Vorrang vor der Beschränkung Downloadbeschränkung nach Dateityp.

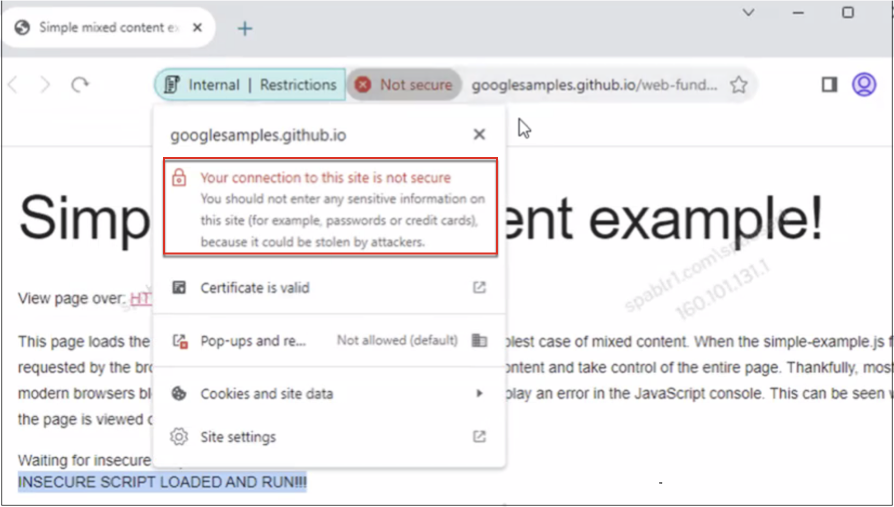

Unsicherer Inhalt

Aktivieren/deaktivieren Sie den Zugriff von Endbenutzern auf unsichere Inhalte innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Als unsicherer Inhalt gelten alle Dateien, auf die von einer Webseite aus über einen HTTP-Link und nicht über einen HTTPS-Link verwiesen wird. Standardwert: Deaktiviert.

Um die Anzeige unsicherer Inhalte zu ermöglichen, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten zum Erstellen einer Zugriffsrichtlinie finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Unsicherer Inhalt.

- Klicken Sie auf Speichernund dann auf Fertig.

Die folgende Abbildung zeigt eine Beispielbenachrichtigung, wenn Sie auf unsichere Inhalte zugreifen.

Keylogging-Schutz

Aktivieren/deaktivieren Sie mit dieser Zugriffsrichtlinie die Erfassung von Tastatureingaben durch Keylogger aus der SaaS- oder internen Web-App, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Aktiviert.

Mikrofon

Fordern Sie Benutzer bei jedem Zugriff auf das Mikrofon innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App auf/fordern Sie sie nicht auf, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Jedes Mal nachfragen.

Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die die Einschränkung Mikrofon aktiviert ist.

Um das Mikrofon jederzeit ohne Nachfrage zuzulassen, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Mikrofon und dann auf Bearbeiten.

- Klicken Sie auf der Seite Mikrofoneinstellungen auf Zugriff immer erlauben.

- Klicken Sie auf Speichernund dann auf Fertig.

Hinweis:

- Wenn die Einschränkung Mikrofon in der Secure Workspace-Richtlinie aktiviert ist, zeigt Citrix Enterprise Browser die Einstellungen Zulassenan.

- Wenn die Option Jedes Mal nachfragen in der Secure Workspace-Richtlinie festgelegt ist, variiert die auf Citrix Enterprise Browser angewendete Einstellung je nachdem, ob der Global App Configuration Service (GACS) zum Verwalten von Citrix Enterprise Browser verwendet wird.

- Wenn GACS verwendet wird, wird die GACS-Einstellung auf den Citrix Enterprise Browser angewendet.

- Wenn GACS nicht verwendet wird, zeigt der Citrix Enterprise Browser die Einstellung Askan.

- Derzeit unterstützt Secure Private Access die Blockierung des Mikrofons nicht. Wenn Sie ein Mikrofon blockieren müssen, müssen Sie dies über GACS tun.

Weitere Informationen zu GACS finden Sie unter Verwalten des Citrix Enterprise Browsers über den Global App Configuration-Dienst.

Benachrichtigungen

Erlauben/fordern Sie Benutzer jedes Mal auf, die Benachrichtigungen innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App anzuzeigen, wenn auf sie über den Citrix Enterprise Browser zugegriffen wird. Standardwert: Jedes Mal nachfragen.

Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist.

Um die Anzeige von Benachrichtigungen ohne Aufforderung zu blockieren, führen Sie die folgenden Schritte aus.

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Benachrichtigungen und dann auf Bearbeiten.

- Klicken Sie auf der Seite „ Benachrichtigungseinstellungen “ auf Benachrichtigungen immer blockieren.

- Klicken Sie auf Speichernund dann auf Fertig.

Einfügen

Aktivieren/deaktivieren Sie das Einfügen kopierter Daten in die SaaS- oder interne Web-App mit dieser Zugriffsrichtlinie, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Aktiviert.

Hinweis:

- Wenn in einer Richtlinie sowohl die Einschränkung Zwischenablage als auch Einfügen aktiviert sind, hat die Einschränkung Zwischenablage Vorrang vor der Einschränkung Einfügen .

- Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

- Zur detaillierten Steuerung von Einfügevorgängen innerhalb der Apps können Administratoren die Einschränkung Sicherheitsgruppen verwenden. Einzelheiten finden Sie unter Zwischenablageeinschränkung für Sicherheitsgruppen.

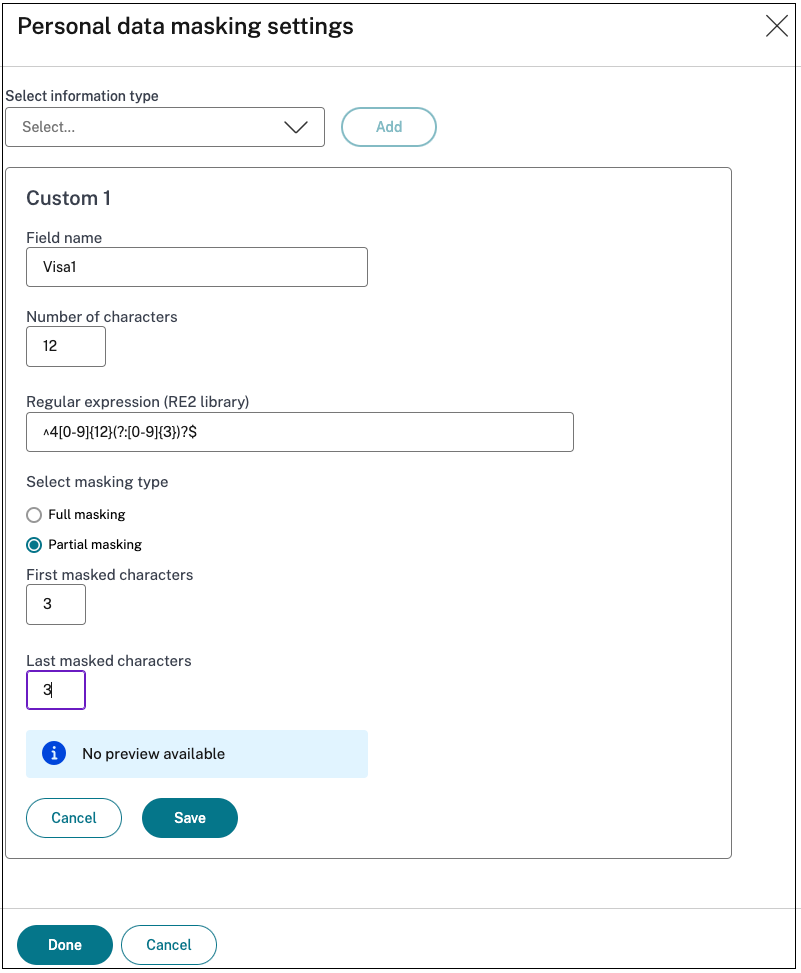

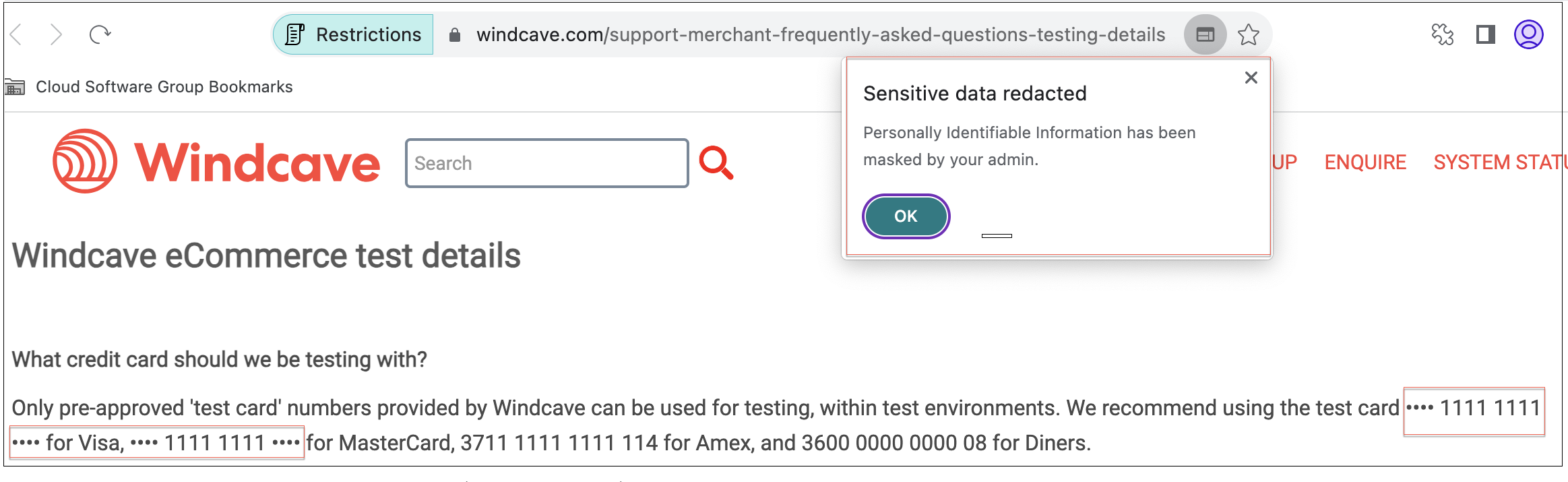

Maskierung personenbezogener Daten

Aktivieren/deaktivieren Sie mit dieser Richtlinie das Redigieren oder Maskieren personenbezogener Daten (PII) in der SaaS- oder internen Web-App, wenn der Zugriff über den Citrix Enterprise Browser erfolgt.

Hinweis:

Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

Führen Sie die folgenden Schritte aus, um personenbezogene Daten zu redigieren oder zu maskieren:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Maskierung personenbezogener Daten und anschließend auf Bearbeiten.

-

Wählen Sie den Informationstyp aus, den Sie verschleiern oder maskieren möchten, und klicken Sie dann auf Hinzufügen.

Wenn der Informationstyp nicht in der vordefinierten Liste angezeigt wird, können Sie einen benutzerdefinierten Informationstyp hinzufügen. Einzelheiten finden Sie unter Benutzerdefinierten Informationstyp hinzufügen.

-

Wählen Sie den Maskierungstyp aus.

- Vollständige Maskierung – Verdecken Sie die vertraulichen Informationen vollständig, um sie unlesbar zu machen.

-

Teilweise Maskierung – Verdecken Sie die vertraulichen Informationen teilweise. Es werden nur die relevanten Abschnitte behandelt, der Rest bleibt unverändert.

Wenn Sie Teilmarkierungauswählen, müssen Sie Zeichen auswählen, die am Anfang oder am Ende des Dokuments beginnen. Sie müssen die Zahlen in die Felder Erste maskierte Zeichen und Letzte maskierte Zeichen eingeben.

Das Feld Vorschau zeigt das Maskierungsformat an. Diese Vorschau ist für benutzerdefinierte Richtlinien nicht verfügbar.

- Klicken Sie auf Speichern und dann auf Fertig.

Benutzerdefinierten Informationstyp hinzufügen

Sie können einen benutzerdefinierten Informationstyp hinzufügen, indem Sie den regulären Ausdruck des Informationstyps hinzufügen.

- Wählen Sie in Informationstypaus, wählen Sie Benutzerdefiniertaus und klicken Sie dann auf Hinzufügen.

- Geben Sie in Feldnameden Namen für den Informationstyp ein, den Sie maskieren möchten.

- Geben Sie in Anzahl der Zeichendie Anzahl der Zeichen des Informationstyps ein.

- Geben Sie in Regulärer Ausdruck (RE2-Bibliothek)den Ausdruck für den benutzerdefinierten Informationstyp ein. Beispiel:

^4[0-9]{12}(?:[0-9]{3})?$. - Wählen Sie einen Maskierungstyp aus, wenn Sie die gesamten Informationen oder die ersten bzw. letzten Zeichen maskieren möchten.

- Klicken Sie auf Speichernund dann auf Fertig.

Die folgende Abbildung zeigt eine Beispiel-App, in der die PII maskiert sind. In der Abbildung wird auch die Benachrichtigung zur Maskierung der PII angezeigt.

Popups

Aktivieren/deaktivieren Sie die Anzeige von Popups innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App beim Zugriff über den Citrix Enterprise Browser. Standardmäßig sind Popups auf Webseiten deaktiviert. Standardwert: Popups immer blockieren.

Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist.

Um die Anzeige von Popups zu aktivieren, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Popups und dann auf Bearbeiten.

- Klicken Sie auf der Seite „ Popup-Einstellungen “ auf Popups immer zulassen.

- Klicken Sie auf Speichernund dann auf Fertig.

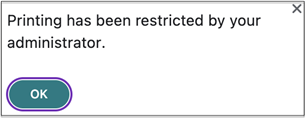

Aktivieren/deaktivieren Sie mit dieser Richtlinie das Drucken von Daten aus den konfigurierten SaaS- oder internen Web-Apps beim Zugriff über den Citrix Enterprise Browser. Standardwert: Aktiviert.

Die folgende Meldung wird angezeigt, wenn ein Endbenutzer versucht, Inhalte aus der Anwendung zu drucken, für die die Druckbeschränkung aktiviert ist.

Hinweis:

Wenn in einer Richtlinie sowohl die Einschränkungen Drucken als auch Druckerverwaltung aktiviert sind, hat die Einschränkung Drucken Vorrang vor der Einschränkung Druckerverwaltung .

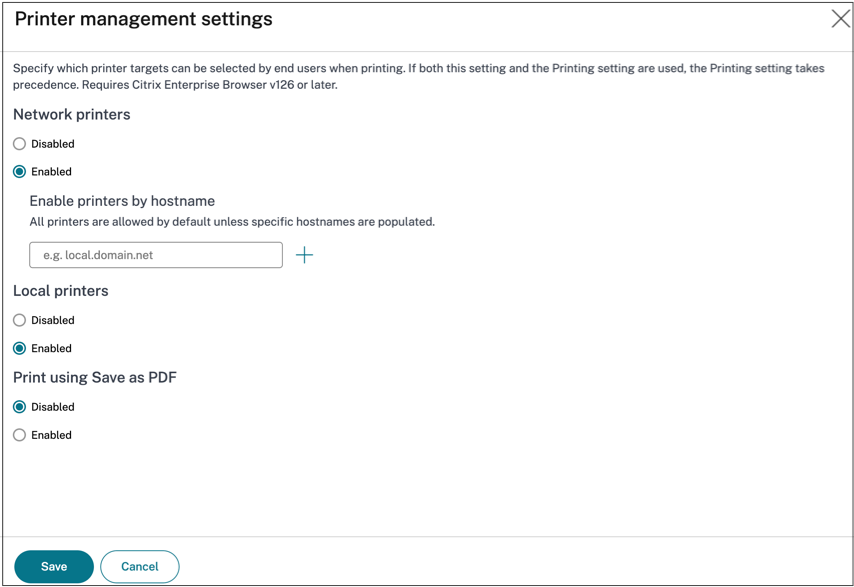

Druckerverwaltung

Aktivieren/deaktivieren Sie das Drucken von Daten mithilfe der vom Administrator konfigurierten Drucker aus den konfigurierten SaaS- oder internen Web-Apps mit dieser Richtlinie, wenn der Zugriff über den Citrix Enterprise Browser erfolgt.

Hinweis:

- Die Einschränkung Druckerverwaltung ist zusätzlich zur Einschränkung Drucken verfügbar, bei der das Drucken entweder aktiviert oder deaktiviert wird. Wenn in einer Zugriffsrichtlinie sowohl die Einschränkungen Drucken als auch Druckerverwaltung aktiviert sind, hat die Einschränkung Drucken Vorrang vor der Einschränkung Druckerverwaltung .

- Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

Um Druckbeschränkungen zu aktivieren/deaktivieren, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten zum Erstellen einer Zugriffsrichtlinie finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Druckerverwaltung und anschließend auf Bearbeiten.

-

Wählen Sie die Ausnahmen entsprechend Ihrem Bedarf aus.

-

Netzwerkdrucker - Ein Netzwerkdrucker ist ein Drucker, der an ein Netzwerk angeschlossen und von mehreren Benutzern verwendet werden kann.

- Deaktiviert: Das Drucken von allen Druckern im Netzwerk ist deaktiviert.

- Aktiviert: Das Drucken von allen Netzwerkdruckern ist aktiviert. Wenn Drucker-Hostnamen angegeben werden, werden alle anderen Netzwerkdrucker außer den angegebenen blockiert.

Hinweis: Netzwerkdrucker werden anhand ihres Hostnamens identifiziert.

-

Lokale Drucker – Ein lokaler Drucker ist ein Gerät, das über eine Kabelverbindung direkt mit einem einzelnen Computer verbunden ist. Diese Verbindung wird normalerweise über USB, parallele Anschlüsse oder andere direkte Schnittstellen hergestellt.

- Deaktiviert: Das Drucken von allen lokalen Druckern ist deaktiviert.

- Aktiviert: Das Drucken von allen lokalen Druckern ist aktiviert.

-

Drucken mit Als PDF speichern

- Deaktiviert: Das Speichern des Inhalts der Anwendung im PDF-Format ist deaktiviert.

- Aktiviert: Das Speichern des Inhalts der Anwendung im PDF-Format ist aktiviert.

-

Netzwerkdrucker - Ein Netzwerkdrucker ist ein Drucker, der an ein Netzwerk angeschlossen und von mehreren Benutzern verwendet werden kann.

-

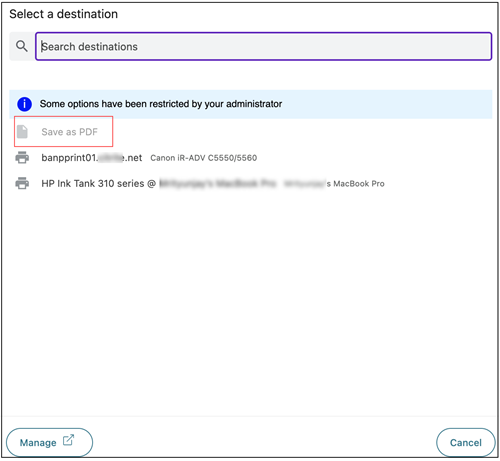

Klicken Sie auf Speichern.

Wenn ein Netzwerkdrucker deaktiviert ist, wird der jeweilige Druckername ausgegraut angezeigt, wenn Sie versuchen, den Drucker im Feld Ziel auszuwählen.

Wenn außerdem Drucken mit „Als PDF speichern“ deaktiviert ist, wird die Option Als PDF speichern ausgegraut angezeigt, wenn Sie im Feld Ziel auf den Link Mehr anzeigen klicken.

Bildschirmaufnahme

Aktivieren/deaktivieren Sie mit dieser Richtlinie die Möglichkeit zum Erfassen der Bildschirme der SaaS- oder internen Web-App, wenn der Zugriff über den Citrix Enterprise Browser mithilfe eines der Bildschirmerfassungsprogramme oder -apps erfolgt. Wenn ein Benutzer versucht, den Bildschirm zu erfassen, wird ein leerer Bildschirm erfasst. Standardwert: Aktiviert.

Uploadbeschränkung nach Dateityp

Aktivieren/deaktivieren Sie mit dieser Richtlinie die Möglichkeit des Benutzers, bestimmte MIME-Typen (Dateien) aus der SaaS- oder internen Web-App herunterzuladen, wenn der Zugriff über den Citrix Enterprise Browser erfolgt.

Hinweis:

- Die Upload-Beschränkung nach Dateityp ist zusätzlich zur Upload-Beschränkung ** verfügbar.

- Wenn in einer Richtlinie sowohl die Beschränkungen Upload als auch Uploadbeschränkung nach Dateityp aktiviert sind, hat die Einschränkung Uploads Vorrang vor der Einschränkung Uploadbeschränkung nach Dateityp .

- Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die diese Einschränkung aktiviert ist. Andernfalls ist der Anwendungszugriff eingeschränkt.

Um das Hochladen von MIME-Typen zu aktivieren/deaktivieren, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Erstellen von Zugriffsrichtlinien.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Upload-Beschränkung nach Dateityp und dann auf Bearbeiten.

-

Wählen Sie auf der Seite „Uploadbeschränkung nach Dateitypeinstellungen “ eine der folgenden Optionen aus:

Alle Uploads mit Ausnahmen zulassen. – Alle Dateien außer den ausgewählten Typen hochladen. Alle Uploads mit Ausnahmen blockieren. – Blockiert das Hochladen aller Dateitypen außer den ausgewählten Typen.

-

Wenn der Dateityp nicht in der Liste vorhanden ist, gehen Sie wie folgt vor:

- Klicken Sie auf Benutzerdefinierte MIME-Typen hinzufügen.

- Geben Sie in MIME-Typen hinzufügenden MIME-Typ im Format

Kategorie/Unterkategorie<extension>ein. Beispiel:image/png. - Klicken Sie auf Fertig.

Der MIME-Typ wird jetzt in der Liste der Ausnahmen angezeigt.

Wenn ein Endbenutzer versucht, einen eingeschränkten Dateityp hochzuladen, zeigt Citrix Enterprise Browser eine Warnmeldung an.

Uploads

Aktivieren/deaktivieren Sie die Möglichkeit des Benutzers zum Hochladen innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Aktiviert.

Hinweis:

Wenn in einer Richtlinie sowohl die Einschränkung Uploads als auch die Einschränkung Uploadbeschränkung nach Dateityp aktiviert sind, hat die Einschränkung Uploads Vorrang vor der Einschränkung Uploadbeschränkung nach Dateityp .

Wasserzeichen

Aktivieren/deaktivieren Sie das Wasserzeichen auf dem Benutzerbildschirm, das den Benutzernamen und die IP-Adresse des Computers des Benutzers anzeigt. Standardwert: Deaktiviert.

Webcam

Fordern Sie Benutzer bei jedem Zugriff auf die Webcam innerhalb der mit dieser Richtlinie konfigurierten SaaS- oder internen Web-App auf/fordern Sie sie nicht auf, wenn der Zugriff über den Citrix Enterprise Browser erfolgt. Standardwert: Jedes Mal nachfragen.

Endbenutzer müssen Citrix Enterprise Browser Version 126 oder höher verwenden, um auf Anwendungen zuzugreifen, für die die Einschränkung Webcam aktiviert ist.

Um die Webcam jedes Mal ohne Nachfrage zuzulassen, führen Sie die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine Zugriffsrichtlinie. Einzelheiten finden Sie unter Zugriffsrichtlinien konfigurieren.

- Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Klicken Sie auf Webcam und dann auf Bearbeiten.

- Klicken Sie auf der Seite „ Webcam-Einstellungen “ auf Zugriff immer erlauben.

- Klicken Sie auf Speichernund dann auf Fertig.

Hinweis:

- Wenn die Webcam-Einschränkung in der Secure Workspace-Richtlinie aktiviert ist, zeigt Citrix Enterprise Browser die Einstellungen Zulassenan.

- Wenn die Option Jedes Mal nachfragen in der Secure Workspace-Richtlinie festgelegt ist, variiert die auf Citrix Enterprise Browser angewendete Einstellung je nachdem, ob der Global App Configuration Service (GACS) zum Verwalten von Citrix Enterprise Browser verwendet wird oder nicht.

- Wenn GACS verwendet wird, wird die GACS-Einstellung auf den Citrix Enterprise Browser angewendet.

- Wenn GACS nicht verwendet wird, zeigt der Citrix Enterprise Browser die Einstellung Askan.

- Derzeit unterstützt Secure Private Access das Blockieren der Webcam nicht. Wenn Sie die Webcam blockieren müssen, müssen Sie dies über GACS tun.

Weitere Informationen zu GACS finden Sie unter Verwalten des Citrix Enterprise Browsers über den Global App Configuration-Dienst.

Zwischenablagebeschränkung für Sicherheitsgruppen

Sie können den Zugriff auf die Zwischenablage für eine bestimmte Gruppe von Apps aktivieren, indem Sie die Einschränkung Sicherheitsgruppen (Anwendungen > Sicherheitsgruppen)verwenden. Sicherheitsgruppen wird eine Reihe von Apps zugewiesen, innerhalb derer Kopier- und Einfügevorgänge durchgeführt werden können. Um den Zugriff auf die Zwischenablage innerhalb der Apps in einer Sicherheitsgruppe zu aktivieren, müssen Sie lediglich eine Zugriffsrichtlinie mit der Aktion Zulassen oder Zulassen mit Einschränkungen konfigurieren, ohne eine Zugriffseinstellung auszuwählen.

- Wenn die Einschränkung Sicherheitsgruppen aktiviert ist, können Sie keine Daten zwischen Anwendungen in verschiedenen Sicherheitsgruppen kopieren/einfügen. Wenn beispielsweise die App „ProdDocs“ zur Sicherheitsgruppe „SG1“ und die App „Edocs“ zur Sicherheitsgruppe „SG2“ gehört, können Sie Inhalte nicht von „Edocs“ nach „ProdDocs“ kopieren/einfügen, selbst wenn die Einschränkung Kopieren / Einfügen für beide Gruppen aktiviert ist.

- Für Apps, die nicht Teil einer Sicherheitsgruppe sind, können Sie eine Zugriffsrichtlinie mit der Aktion Zulassen mit Einschränkungen erstellen und die Einschränkungen auswählen (Kopieren, Einfügenoder Zwischenablage). In diesem Fall ist die App nicht Teil einer Sicherheitsgruppe und daher kann die Einschränkung Kopieren / Einfügen auf diese App angewendet werden.

Hinweis:

Sie können den Zwischenablagezugriff für Apps, auf die über Citrix Enterprise Browser zugegriffen wird, auch über den Global App Configuration Service (GACS) einschränken. Wenn Sie GACS zum Verwalten des Citrix Enterprise Browsers verwenden, verwalten Sie den Zugriff auf die Zwischenablage mit der Option Sandboxed Clipboard aktivieren . Wenn Sie den Zwischenablagezugriff über GACS einschränken, gilt dies für alle Apps, auf die über den Citrix Enterprise Browser zugegriffen wird. Weitere Informationen zu GACS finden Sie unter Verwalten des Citrix Enterprise Browsers über den Global App Configuration-Dienst.

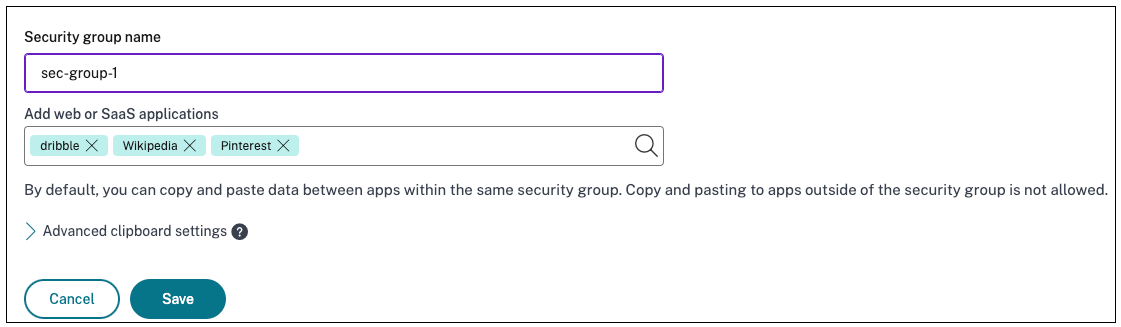

Führen Sie die folgenden Schritte aus, um eine Sicherheitsgruppe zu erstellen:

- Klicken Sie in der Secure Private Access-Konsole auf Anwendungen und dann auf Sicherheitsgruppen.

- Klicken Sie auf . Fügen Sie eine neue Sicherheitsgruppe hinzu.

- Geben Sie einen Namen für die Sicherheitsgruppe ein.

- Wählen Sie unter Web- oder SaaS-Anwendungen hinzufügendie Anwendungen aus, die Sie gruppieren möchten, um die Kopier- und Einfügesteuerung zu aktivieren. Zum Beispiel Wikipedia, Pinterest und Dribble.

- Klicken Sie auf Speichern.

Einzelheiten zu den erweiterten Zwischenablageeinstellungen finden Sie unter Kopier-/Einfügesteuerelemente für native Anwendungen und unveröffentlichte Apps aktivieren.

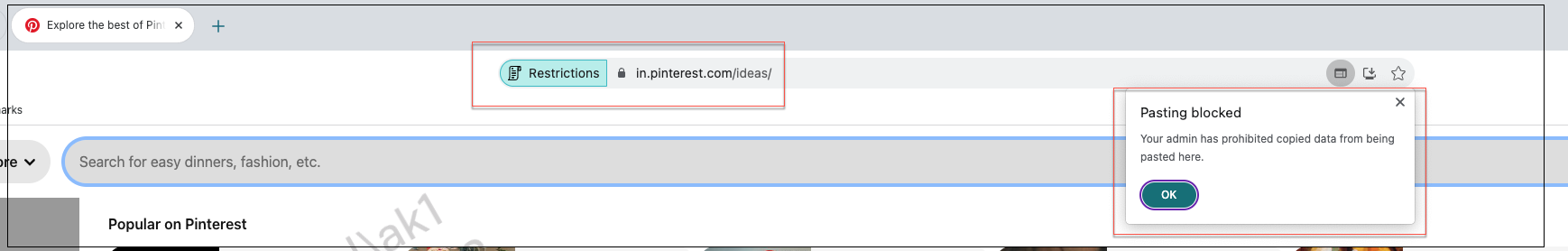

Wenn Endbenutzer diese Anwendungen (Wikipedia, Pinterest und Dribble) von Citrix Workspace aus starten, müssen sie Daten (Kopieren/Einfügen) von einer Anwendung mit den anderen Anwendungen innerhalb der Sicherheitsgruppe teilen können. Das Kopieren/Einfügen erfolgt unabhängig von anderen Sicherheitsbeschränkungen, die für die Anwendungen bereits aktiviert sind.

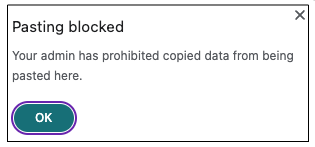

Endbenutzer können jedoch keine Inhalte aus den lokalen Anwendungen auf ihren Computern oder aus unveröffentlichten Anwendungen in diese bestimmten Anwendungen kopieren und einfügen und umgekehrt. Beim Kopieren des Inhalts aus der angegebenen Anwendung in eine andere Anwendung wird folgende Meldung angezeigt:

Hinweis:

Sie können das Kopieren/Einfügen von Inhalten aus lokalen Anwendungen auf Benutzercomputern oder aus nicht veröffentlichten Anwendungssteuerungen aktivieren, indem Sie die Optionen im Abschnitt Erweiterte Zwischenablageeinstellungen verwenden. Einzelheiten hierzu finden Sie unter Aktivieren von Kopier-/Einfügesteuerelementen für native Anwendungen und unveröffentlichte Apps.

Aktivieren Sie Kopieren/Einfügen auf granularer Ebene

Sie können den Zugriff auf die Zwischenablage in detaillierten Stufen innerhalb der Anwendungen einer bestimmten Gruppe aktivieren. Sie können dies tun, indem Sie Zugriffsrichtlinien für die Anwendungen erstellen und die Einschränkung Kopieren / Einfügen entsprechend Ihrem Bedarf aktivieren.

Hinweis:

Stellen Sie sicher, dass die spezifische Zugriffsrichtlinie, die Sie für den granularen Zwischenablagezugriff erstellt haben, eine höhere Priorität hat als die Richtlinie, die Sie für die Sicherheitsgruppen erstellt haben.

Beispiel:

Nehmen wir an, Sie haben eine Sicherheitsgruppe mit drei Anwendungen erstellt, nämlich Wikipedia, Pinterest und Dribble.

Jetzt möchten Sie das Einfügen von Inhalten aus Wikipedia oder Dribble in Pinterest einschränken. Führen Sie dazu die folgenden Schritte aus:

- Erstellen oder bearbeiten Sie eine der Anwendung

Pinterestzugewiesene Zugriffsrichtlinie. Einzelheiten zum Erstellen einer Zugriffsrichtlinie finden Sie unter Zugriffsrichtlinien konfigurieren. - Wählen Sie unter Aktionendie Option Zulassen mit Einschränkungenaus.

- Wählen Sie und fügen Sieein.

Obwohl Pinterest Teil einer Sicherheitsgruppe ist, die auch Wikipedia und Dribble enthält, können Benutzer aufgrund der mit Pinterest verknüpften Zugriffsrichtlinie, in der die Einschränkung Einfügen aktiviert ist, keine Inhalte von Wikipedia oder Dribble nach Pinterest kopieren.

Aktivieren Sie Kopier-/Einfügekontrollen für native Anwendungen und unveröffentlichte Apps

- Erstellen Sie eine Sicherheitsgruppe. Weitere Einzelheiten finden Sie unter Zwischenablage-Sicherheitsgruppen für Kopier- und Einfügebeschränkungen.

-

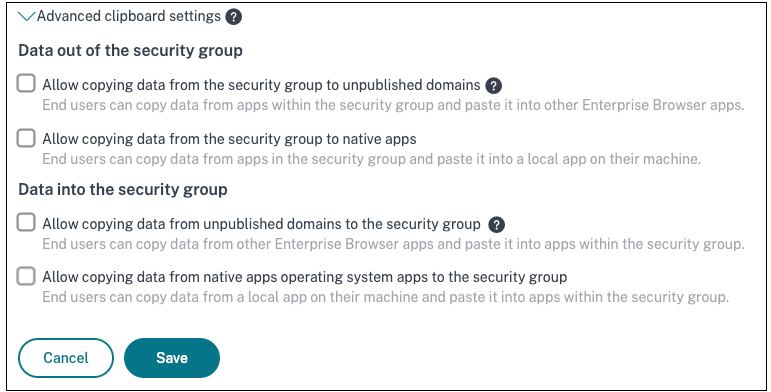

Erweitern Sie Erweiterte Zwischenablageeinstellungen.

-

Wählen Sie je nach Bedarf die folgenden Optionen aus:

- Kopieren von Daten aus der Sicherheitsgruppe in nicht veröffentlichte Domänen zulassen. – Kopieren von Daten aus Anwendungen in den Sicherheitsgruppen in die Apps aktivieren, die nicht in Secure Private Access veröffentlicht sind.

- Kopieren von Daten aus der Sicherheitsgruppe in native Apps zulassen. – Aktivieren Sie das Kopieren von Daten aus den Anwendungen in den Sicherheitsgruppen in die lokalen Anwendungen auf Ihren Computern.

- Kopieren von Daten aus nicht veröffentlichten Domänen in die Sicherheitsgruppe zulassen. – Kopieren von Daten aus nicht über Secure Private Access veröffentlichten Apps in die Anwendungen in den Sicherheitsgruppen aktivieren.

- Erlaubt das Kopieren von Daten aus nativen Apps des Betriebssystems. Die Sicherheitsgruppe - Aktiviert das Kopieren von Daten aus lokalen Anwendungen auf den Maschinen in die Anwendungen.

Bekannte Probleme

-

Die Routing-Tabelle in (Einstellungen > Anwendungsdomäne) behält die Domänen einer gelöschten Anwendung bei. Daher werden diese Anwendungen auch im Secure Private Access als veröffentlichte Anwendungen betrachtet. Wenn auf diese Domänen direkt über den Citrix Enterprise Browser zugegriffen wird, ist Kopieren/Einfügen aus diesen Anwendungen deaktiviert, unabhängig von den Optionen, die Sie in Erweiterte Zwischenablageeinstellungenausgewählt haben.

Nehmen wir beispielsweise das folgende Szenario an:

- Sie haben eine Anwendung namens Jira2 (

https://test.citrite.net) gelöscht, die Teil einer Sicherheitsgruppe war. - Sie haben die Option Kopieren von Daten aus der Sicherheitsgruppe in nicht veröffentlichte Domänen zulassenaktiviert.

Wenn der Benutzer in diesem Szenario versucht, Daten aus dieser Anwendung in eine andere Anwendung in derselben Sicherheitsgruppe zu kopieren, wird die Einfügesteuerung deaktiviert. Dem Benutzer wird eine entsprechende Benachrichtigung angezeigt.

- Sie haben eine Anwendung namens Jira2 (

-

Bei einer SaaS-App kann der App-Zugriff verweigert werden, wenn die Anwendung mit einer Zugriffsrichtlinie mit der Aktion Zugriff verweigern konfiguriert ist. Die Endbenutzer können weiterhin auf die App zugreifen, da der App-Verkehr nicht über Secure Private Access getunnelt wird. Auch wenn die Anwendung Teil der Sicherheitsgruppe ist, werden die Einstellungen der Sicherheitsgruppe nicht berücksichtigt und Sie können daher keine Inhalte aus der Anwendung kopieren/einfügen.

In diesem Artikel

- Zwischenablage

- Kopieren

- Downloadbeschränkung nach Dateityp

- Downloads

- Unsicherer Inhalt

- Keylogging-Schutz

- Mikrofon

- Benachrichtigungen

- Einfügen

- Maskierung personenbezogener Daten

- Popups

- Druckerverwaltung

- Bildschirmaufnahme

- Uploadbeschränkung nach Dateityp

- Uploads

- Wasserzeichen

- Webcam

- Zwischenablagebeschränkung für Sicherheitsgruppen