Citrix Secure Web™

Citrix Secure Web ist ein HTML5-kompatibler mobiler Webbrowser, der sicheren Zugriff auf interne und externe Websites bietet. Sie können Secure Web so konfigurieren, dass es automatisch auf Benutzergeräte übertragen wird, wenn die Geräte in Secure Hub registriert sind. Alternativ können Sie die App aus dem Endpoint Management App Store hinzufügen.

Die Systemanforderungen für Secure Web und andere mobile Produktivitäts-Apps finden Sie unter Systemanforderungen.

Integrieren und Bereitstellen von Secure Web

Hinweis:

Das MDX Toolkit 10.7.10 ist die letzte Version, die das Wrapping mobiler Produktivitäts-Apps unterstützt. Benutzer greifen auf mobile Produktivitäts-Apps der Versionen 10.7.5 und höher über die öffentlichen App Stores zu.

Gehen Sie wie folgt vor, um Secure Web zu integrieren und bereitzustellen:

- Um Single Sign-On (SSO) für das interne Netzwerk zu aktivieren, konfigurieren Sie Citrix Gateway.

- Für HTTP-Datenverkehr kann Citrix ADC SSO für alle von Citrix ADC unterstützten Proxy-Authentifizierungstypen bereitstellen. Für HTTPS-Datenverkehr ermöglicht die Web-Kennwort-Caching-Richtlinie Secure Web, sich zu authentifizieren und SSO für den Proxyserver über MDX bereitzustellen. MDX unterstützt nur die Proxy-Authentifizierungstypen Basic, Digest und NTLM. Das Kennwort wird mit MDX zwischengespeichert und im freigegebenen Tresor von Endpoint Management gespeichert, einem sicheren Speicherbereich für sensible App-Daten. Details zur Citrix Gateway-Konfiguration finden Sie unter Citrix Gateway.

-

- Laden Sie Secure Web herunter.

- Legen Sie fest, wie Sie Benutzerverbindungen zum internen Netzwerk konfigurieren möchten.

- Fügen Sie Secure Web zu Endpoint Management hinzu, indem Sie dieselben Schritte wie für andere MDX-Apps ausführen und dann MDX-Richtlinien konfigurieren. Details zu Secure Web-spezifischen Richtlinien finden Sie weiter unten in diesem Artikel unter „Informationen zu Secure Web-Richtlinien“.

Konfigurieren von Benutzerverbindungen

Secure Web unterstützt die folgenden Konfigurationen für Benutzerverbindungen:

- Getunnelt – Web-SSO: Verbindungen, die zum internen Netzwerk getunnelt werden, können eine Variante eines clientlosen VPNs verwenden, das als Getunnelt – Web-SSO bezeichnet wird. Dies ist die Standardkonfiguration, die für die Richtlinie Bevorzugter VPN-Modus angegeben ist. Getunnelt – Web-SSO wird für Verbindungen empfohlen, die Single Sign-On (SSO) erfordern.

- Vollständiger VPN-Tunnel: Verbindungen, die zum internen Netzwerk getunnelt werden, können einen vollständigen VPN-Tunnel verwenden, der durch die Richtlinie Bevorzugter VPN-Modus konfiguriert wird. Ein vollständiger VPN-Tunnel wird für Verbindungen empfohlen, die Clientzertifikate oder End-to-End-SSL zu einer Ressource im internen Netzwerk verwenden. Secure Web ist jedoch keine App, die auf einem mobilen Gerät gespeicherte Clientzertifikate lesen kann. Es können einige Drittanbieter-Apps für Unternehmen installiert werden, die diese Funktion bieten. Ein vollständiger VPN-Tunnel verarbeitet jedes Protokoll über TCP und kann zusätzlich zu iOS- und Android-Geräten mit Windows- und Mac-Computern verwendet werden.

-

Die Richtlinie VPN-Moduswechsel zulassen ermöglicht bei Bedarf das automatische Umschalten zwischen dem vollständigen VPN-Tunnel und dem Getunnelt – Web-SSO-Modus. Standardmäßig ist diese Richtlinie deaktiviert. Wenn diese Richtlinie aktiviert ist, wird eine Netzwerkanforderung, die aufgrund einer Authentifizierungsanforderung fehlschlägt, die im bevorzugten VPN-Modus nicht verarbeitet werden kann, im alternativen Modus erneut versucht. Beispielsweise unterstützt der vollständige VPN-Tunnelmodus Server-Challenges für Clientzertifikate, der Getunnelt – Web-SSO-Modus jedoch nicht. Ähnlich ist es wahrscheinlicher, dass HTTP-Authentifizierungs-Challenges mit SSO bedient werden, wenn der Getunnelt – Web-SSO-Modus verwendet wird.

-

Die folgende Tabelle zeigt an, ob Secure Web einen Benutzer zur Eingabe von Anmeldeinformationen auffordert, basierend auf der Konfiguration und dem Website-Typ:

-

Verbindungsmodus Website-Typ Kennwort-Caching SSO für Citrix Gateway konfiguriert Secure Web fordert Anmeldeinformationen beim ersten Zugriff auf eine Website an Secure Web fordert Anmeldeinformationen beim nachfolgenden Zugriff auf die Website an Secure Web fordert Anmeldeinformationen nach Kennwortänderung an -

Getunnelt – Web-SSO HTTP Nein Ja Nein Nein Nein -

Getunnelt – Web-SSO HTTPS Nein Ja Nein Nein Nein -

Vollständiges VPN HTTP Nein Ja Nein Nein Nein Vollständiges VPN HTTPS Ja; Wenn die Secure Web MDX-Richtlinie „Web-Kennwort-Caching aktivieren“ auf „Ein“ steht. Nein Ja; Erforderlich, um die Anmeldeinformationen in Secure Web zwischenzuspeichern. Nein Ja

Secure Web-Richtlinien

Beachten Sie beim Hinzufügen von Secure Web die folgenden MDX-Richtlinien, die spezifisch für Secure Web sind. Für alle unterstützten Mobilgeräte:

Zugelassene oder blockierte Websites

Secure Web filtert normalerweise keine Weblinks. Sie können diese Richtlinie verwenden, um eine spezifische Liste von zugelassenen oder blockierten Websites zu konfigurieren. Sie konfigurieren URL-Muster, um die Websites einzuschränken, die der Browser öffnen kann, formatiert als kommagetrennte Liste. Ein Pluszeichen (+) oder Minuszeichen (-) steht vor jedem Muster in der Liste. Der Browser vergleicht eine URL mit den Mustern in der angegebenen Reihenfolge, bis eine Übereinstimmung gefunden wird. Wenn eine Übereinstimmung gefunden wird, entscheidet das Präfix über die auszuführende Aktion, wie folgt:

- Ein Minuszeichen (-) weist den Browser an, die URL zu blockieren. In diesem Fall wird die URL so behandelt, als ob die Webserveradresse nicht aufgelöst werden könnte.

- Ein Pluszeichen (+) erlaubt die normale Verarbeitung der URL.

- Wenn weder + noch - mit dem Muster angegeben ist, wird + (zulassen) angenommen.

-

Wenn die URL keinem Muster in der Liste entspricht, ist die URL zugelassen

-

Um alle anderen URLs zu blockieren, beenden Sie die Liste mit einem Minuszeichen, gefolgt von einem Sternchen (-*). Beispiel:

- Der Richtlinienwert

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*erlaubt HTTP-URLs innerhalb der Domänemycorp.com, blockiert sie aber anderswo, erlaubt HTTPS- und FTP-URLs überall und blockiert alle anderen URLs. - Der Richtlinienwert

+http://*.training.lab/*,+https://*.training.lab/*,-*erlaubt Benutzern, beliebige Websites in der Domäne Training.lab (Intranet) über HTTP oder HTTPS zu öffnen. Sie können jedoch keine öffentlichen URLs wie Facebook, Google und Hotmail öffnen, unabhängig vom Protokoll.

Standardwert ist leer (alle URLs zugelassen).

Pop-ups blockieren

Pop-ups sind neue Tabs, die Websites ohne Ihre Erlaubnis öffnen. Diese Richtlinie bestimmt, ob Secure Web Pop-ups zulässt. Wenn „Ein“, verhindert Secure Web, dass Websites Pop-ups öffnen. Standardwert ist „Aus“.

Vorgeladene Lesezeichen

-

Definiert einen vorgeladenen Satz von Lesezeichen für den Secure Web-Browser. Die Richtlinie ist eine kommagetrennte Liste von Tupeln, die einen Ordnernamen, einen Anzeigenamen und eine Webadresse enthalten. Jedes Triplett muss die Form Ordner, Name, URL haben, wobei Ordner und Name optional in doppelten Anführungszeichen (“) eingeschlossen sein können.

-

Beispielsweise definieren die Richtlinienwerte

,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspxdrei Lesezeichen. Das erste ist ein primärer Link (ohne Ordnernamen) mit dem Titel „Mycorp, Inc. home page“. Der zweite Link befindet sich in einem Ordner mit dem Titel „MyCorp Links“ und ist mit „Account logon“ beschriftet. Der dritte befindet sich im Unterordner „Investor Relations“ des Ordners „MyCorp Links“ und wird als „Contact us“ angezeigt. -

Standardwert ist leer.

Startseiten-URL

- Definiert die Website, die Secure Web beim Start lädt. Der Standardwert ist leer (Standardstartseite).

Nur für unterstützte Android- und iOS-Geräte:

Browser-Benutzeroberfläche

Legt das Verhalten und die Sichtbarkeit der Steuerelemente der Browser-Benutzeroberfläche für Secure Web fest. Normalerweise sind alle Browser-Steuerelemente verfügbar. Dazu gehören Vorwärts, Rückwärts, Adressleiste und die Steuerelemente zum Aktualisieren/Stoppen. Sie können diese Richtlinie so konfigurieren, dass die Verwendung und Sichtbarkeit einiger dieser Steuerelemente eingeschränkt wird. Der Standardwert ist Alle Steuerelemente sichtbar.

Optionen

- Alle Steuerelemente sichtbar. Alle Steuerelemente sind sichtbar und Benutzer sind nicht in ihrer Verwendung eingeschränkt.

- Schreibgeschützte Adressleiste. Alle Steuerelemente sind sichtbar, aber Benutzer können das Browser-Adressfeld nicht bearbeiten.

- Adressleiste ausblenden. Blendet die Adressleiste aus, aber keine anderen Steuerelemente.

- Alle Steuerelemente ausblenden. Unterdrückt die gesamte Symbolleiste, um ein rahmenloses Browsererlebnis zu bieten.

Web-Passwort-Caching aktivieren

Wenn Secure Web-Benutzer Anmeldeinformationen eingeben, um auf eine Webressource zuzugreifen oder diese anzufordern, bestimmt diese Richtlinie, ob Secure Web das Passwort stillschweigend auf dem Gerät zwischenspeichert. Diese Richtlinie gilt für Passwörter, die in Authentifizierungsdialogen eingegeben werden, und nicht für Passwörter, die in Webformularen eingegeben werden.

Wenn Ein, speichert Secure Web alle Passwörter, die Benutzer beim Anfordern einer Webressource eingeben. Wenn Aus, speichert Secure Web keine Passwörter und entfernt vorhandene zwischengespeicherte Passwörter. Der Standardwert ist Aus.

Diese Richtlinie ist nur aktiviert, wenn Sie auch die Richtlinie “Bevorzugtes VPN” auf “Vollständiger VPN-Tunnel für diese App” setzen.

Proxyserver

- Sie können Proxyserver für Secure Web auch konfigurieren, wenn es im Modus “Getunnelt – Web-SSO” verwendet wird. Weitere Informationen finden Sie in diesem Blogbeitrag.

DNS-Suffixe

Unter Android kann das VPN fehlschlagen, wenn DNS-Suffixe nicht konfiguriert sind. Details zur Konfiguration von DNS-Suffixen finden Sie unter Unterstützung von DNS-Abfragen mithilfe von DNS-Suffixen für Android-Geräte.

Vorbereiten von Intranet-Sites für Secure Web

Dieser Abschnitt richtet sich an Website-Entwickler, die eine Intranet-Site für die Verwendung mit Secure Web für Android und iOS vorbereiten müssen. Intranet-Sites, die für Desktop-Browser entwickelt wurden, erfordern Änderungen, um auf Android- und iOS-Geräten ordnungsgemäß zu funktionieren.

Secure Web stützt sich auf Android WebView und iOS WkWebView, um Webtechnologie-Unterstützung zu bieten. Einige der von Secure Web unterstützten Webtechnologien sind:

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Einige der von Secure Web nicht unterstützten Webtechnologien sind:

- Flash

- Java

Die folgende Tabelle zeigt die für Secure Web unterstützten HTML-Rendering-Funktionen und -Technologien. X zeigt an, dass die Funktion für eine Kombination aus Plattform, Browser und Komponente verfügbar ist.

| Technologie | iOS Secure Web | Android 6.x/7.x Secure Web |

- | – | – | – |

-

JavaScript-Engine JavaScriptCore V8 -

Lokaler Speicher X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcet X X -

WebGL X -

requestAnimationFrame API X -

Navigation Timing API X -

Resource Timing API X

Technologien funktionieren auf allen Geräten gleich; Secure Web gibt jedoch unterschiedliche User-Agent-Strings für verschiedene Geräte zurück. Um die für Secure Web verwendete Browserversion zu bestimmen, können Sie den User-Agent-String anzeigen. Navigieren Sie in Secure Web zu https://whatsmyuseragent.com/.

Fehlerbehebung bei Intranet-Sites

Um Rendering-Probleme zu beheben, wenn Ihre Intranet-Site in Secure Web angezeigt wird, vergleichen Sie, wie die Website in Secure Web und einem kompatiblen Drittanbieter-Browser gerendert wird.

Für iOS sind die kompatiblen Drittanbieter-Browser zum Testen Chrome und Dolphin.

Für Android ist der kompatible Drittanbieter-Browser zum Testen Dolphin.

Hinweis:

Chrome ist ein nativer Browser unter Android. Verwenden Sie ihn nicht für den Vergleich.

Stellen Sie unter iOS sicher, dass die Browser VPN auf Geräteebene unterstützen. Sie können VPN auf dem Gerät konfigurieren, indem Sie zu Einstellungen > VPN > VPN-Konfiguration hinzufügen navigieren.

Sie können auch VPN-Client-Apps aus dem App Store verwenden, wie z. B. Citrix VPN, Cisco AnyConnect oder Pulse Secure.

- Wenn eine Webseite in beiden Browsern gleich dargestellt wird, liegt das Problem bei Ihrer Webseite. Aktualisieren Sie Ihre Webseite und stellen Sie sicher, dass sie für das Betriebssystem gut funktioniert.

- Wenn das Problem auf einer Webseite nur in Secure Web auftritt, wenden Sie sich an den Citrix Support, um ein Support-Ticket zu öffnen. Geben Sie Ihre Schritte zur Fehlerbehebung an, einschließlich der getesteten Browser- und Betriebssystemtypen. Wenn Secure Web für iOS Rendering-Probleme aufweist, fügen Sie ein Webarchiv der Seite bei, wie in den folgenden Schritten beschrieben. Dies hilft Citrix, das Problem schneller zu beheben.

So erstellen Sie eine Webarchivdatei

Mit Safari unter macOS 10.9 oder höher können Sie eine Webseite als Webarchivdatei (als Leseliste bezeichnet) speichern. Die Webarchivdatei enthält alle verknüpften Dateien wie Bilder, CSS und JavaScript.

-

Leeren Sie in Safari den Ordner „Leseliste“: Klicken Sie im Finder in der Menüleiste auf das Menü Gehe zu, wählen Sie Gehe zum Ordner, geben Sie den Pfadnamen ~/Library/Safari/ReadingListArchives/ ein und löschen Sie dann alle Ordner an diesem Speicherort.

-

Gehen Sie in der Menüleiste zu Safari > Einstellungen > Erweitert und aktivieren Sie Entwicklermenü in der Menüleiste anzeigen.

-

Gehen Sie in der Menüleiste zu Entwickeln > User Agent und geben Sie den Secure Web User Agent ein: (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25).

-

Öffnen Sie in Safari die Webseite, die Sie als Leseliste (Webarchivdatei) speichern möchten.

-

Gehen Sie in der Menüleiste zu Lesezeichen > Zur Leseliste hinzufügen. Die Archivierung erfolgt im Hintergrund und kann einige Minuten dauern.

-

Suchen Sie die archivierte Leseliste: Gehen Sie in der Menüleiste zu Ansicht > Leselisten-Seitenleiste einblenden.

-

Überprüfen Sie die Archivdatei:

- Deaktivieren Sie die Netzwerkverbindung zu Ihrem Mac.

-

Öffnen Sie die Webseite aus der Leseliste.

Die Webseite wird vollständig gerendert.

-

Komprimieren Sie die Archivdatei: Klicken Sie im Finder in der Menüleiste auf das Menü Gehe zu, wählen Sie Gehe zum Ordner, geben Sie den Pfadnamen ~/Library/Safari/ReadingListArchives/ ein. Komprimieren Sie nun den Ordner, dessen Dateiname eine zufällige Hexadezimalzeichenfolge ist. Sie können diese Datei an den Citrix Support senden, wenn Sie ein Support-Ticket öffnen.

Secure Web-Funktionen

Secure Web verwendet mobile Datenaustauschtechnologien, um einen dedizierten VPN-Tunnel für Benutzer zu erstellen, über den sie auf interne und externe Webseiten sowie alle anderen Webseiten zugreifen können. Dies umfasst auch Seiten mit sensiblen Informationen in einer Umgebung, die durch die Richtlinien Ihrer Organisation gesichert ist.

Die Integration von Secure Web mit Secure Mail und Citrix Files bietet eine nahtlose Benutzererfahrung innerhalb des sicheren Endpoint Management-Containers. Hier sind einige Beispiele für Integrationsfunktionen:

- Wenn Benutzer auf Mailto-Links tippen, wird eine neue E-Mail-Nachricht in Citrix Secure Mail™ geöffnet, ohne dass eine zusätzliche Authentifizierung erforderlich ist.

- Unter iOS können Benutzer einen Link in Secure Web aus einer nativen Mail-App öffnen, indem sie ctxmobilebrowser:// vor die URL einfügen. Um beispielsweise

example.comaus einer nativen Mail-App zu öffnen, verwenden Sie die URL ctxmobilebrowser://example.com. - Wenn Benutzer in einer E-Mail-Nachricht auf einen Intranet-Link klicken, navigiert Secure Web zu dieser Webseite, ohne dass eine zusätzliche Authentifizierung erforderlich ist.

- Benutzer können Dateien, die sie aus dem Web in Secure Web herunterladen, in Citrix Files hochladen.

Secure Web-Benutzer können auch die folgenden Aktionen ausführen:

- Pop-ups blockieren.

Hinweis:

Ein Großteil des Secure Web-Speichers wird für das Rendern von Pop-ups verwendet, sodass die Leistung oft durch das Blockieren von Pop-ups in den Einstellungen verbessert wird.

- Ihre bevorzugten Webseiten als Lesezeichen speichern.

- Dateien herunterladen.

- Seiten offline speichern.

- Passwörter automatisch speichern.

- Cache/Verlauf/Cookies löschen.

- Cookies und HTML5-Lokalspeicher deaktivieren.

- Geräte sicher mit anderen Benutzern teilen.

- In der Adressleiste suchen.

- Web-Apps, die sie mit Secure Web ausführen, den Zugriff auf ihren Standort erlauben.

- Einstellungen exportieren und importieren.

- Dateien direkt in Citrix Files öffnen, ohne sie herunterladen zu müssen. Um diese Funktion zu aktivieren, fügen Sie ctx-sf: zur Richtlinie für zugelassene URLs in Endpoint Management hinzu.

- Unter iOS 3D Touch-Aktionen verwenden, um einen neuen Tab zu öffnen und direkt vom Startbildschirm aus auf Offline-Seiten, bevorzugte Webseiten und Downloads zuzugreifen.

- Unter iOS Dateien beliebiger Größe herunterladen und in Citrix Files oder anderen Apps öffnen.

Hinweis:

Wenn Secure Web in den Hintergrund verschoben wird, wird der Download angehalten.

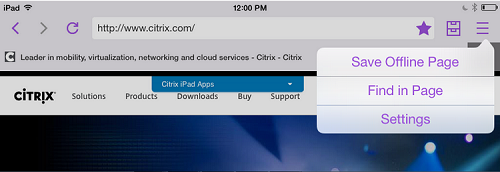

- Einen Begriff in der aktuellen Seitenansicht mit Auf Seite suchen suchen.

Secure Web unterstützt auch dynamischen Text. Die App zeigt die Schriftart an, die Benutzer auf ihren Geräten eingestellt haben.

Hinweis:

- Citrix Files für XenMobile erreichte am 1. Juli 2023 das EOL. Weitere Informationen finden Sie unter EOL und veraltete Apps