Authentifizierung

Um die Sicherheit Ihrer Umgebung zu maximieren, müssen Sie die Verbindungen zwischen der Citrix Workspace-App und den von Ihnen veröffentlichten Ressourcen sichern. Sie können verschiedene Arten der Authentifizierung für Ihre Citrix Workspace-App konfigurieren, einschließlich Domänen-Pass-Through, Smartcard und Kerberos-Pass-Through.

Domänen-Pass-Through-Authentifizierung

Single Sign-On ermöglicht Ihnen die Authentifizierung an einer Domäne und die Nutzung von Citrix Virtual Apps and Desktops™ und Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service), ohne sich erneut authentifizieren zu müssen.

- Wenn Sie sich bei der Citrix Workspace-App anmelden, werden Ihre Anmeldeinformationen zusammen mit den Apps und Desktops und den Startmenüeinstellungen an StoreFront weitergeleitet. Nach der Konfiguration von Single Sign-On können Sie sich bei der Citrix Workspace-App anmelden und virtuelle Apps- und Desktopsitzungen starten, ohne Ihre Anmeldeinformationen erneut eingeben zu müssen.

Alle Webbrowser erfordern, dass Sie Single Sign-On mithilfe der administrativen Vorlage für Gruppenrichtlinienobjekte (GPO) konfigurieren. Weitere Informationen zum Konfigurieren von Single Sign-On mithilfe der administrativen Vorlage für Gruppenrichtlinienobjekte (GPO) finden Sie unter Single Sign-On mit Citrix Gateway konfigurieren.

Sie können Single Sign-On sowohl bei einer Neuinstallation als auch bei einem Upgrade mit einer der folgenden Optionen konfigurieren:

- Befehlszeilenschnittstelle

- GUI

Single Sign-On bei Neuinstallation konfigurieren

Um Single Sign-On bei einer Neuinstallation zu konfigurieren, führen Sie die folgenden Schritte aus:

- Konfiguration in StoreFront.

- XML-Vertrauensdienste auf dem Delivery Controller konfigurieren.

- Internet Explorer-Einstellungen ändern.

- Citrix Workspace-App mit Single Sign-On installieren.

Single Sign-On in StoreFront konfigurieren

Single Sign-On ermöglicht Ihnen die Authentifizierung an einer Domäne und die Nutzung von Citrix Virtual Apps and Desktops und Citrix DaaS aus derselben Domäne, ohne sich bei jeder App oder jedem Desktop erneut authentifizieren zu müssen.

Wenn Sie einen Store mithilfe des Dienstprogramms Storebrowse hinzufügen, werden Ihre Anmeldeinformationen zusammen mit den für Sie aufgelisteten Apps und Desktops, einschließlich Ihrer Startmenüeinstellungen, über den Citrix Gateway-Server geleitet. Nach der Konfiguration von Single Sign-On können Sie den Store hinzufügen, Ihre Apps und Desktops auflisten und die erforderlichen Ressourcen starten, ohne Ihre Anmeldeinformationen mehrmals eingeben zu müssen.

Abhängig von der Citrix Virtual Apps and Desktops-Bereitstellung kann die Single Sign-On-Authentifizierung in StoreFront mithilfe der Management Console konfiguriert werden.

Verwenden Sie die folgende Tabelle für verschiedene Anwendungsfälle und deren jeweilige Konfiguration:

| Anwendungsfall | Konfigurationsdetails | Zusätzliche Informationen |

|---|---|---|

| SSON in StoreFront konfiguriert | Starten Sie Citrix Studio, gehen Sie zu Stores > Manage Authentication Methods - Store > aktivieren Sie Domain pass-through. | Wenn die Citrix Workspace-App nicht mit Single Sign-On konfiguriert ist, wechselt sie automatisch die Authentifizierungsmethode von Domain pass-through zu User name and password, falls verfügbar. |

| Wenn Workspace für Web erforderlich ist | Starten Sie Stores > Workspace for Web Sites > Manage Authentication Methods - Store > aktivieren Sie Domain pass-through. | Wenn die Citrix Workspace-App nicht mit Single Sign-On konfiguriert ist, wechselt sie automatisch die Authentifizierungsmethode von Domain pass-through zu User name and password, falls verfügbar. |

Single Sign-On mit Citrix Gateway konfigurieren

Sie aktivieren Single Sign-On mit Citrix Gateway mithilfe der administrativen Vorlage für Gruppenrichtlinienobjekte.

- Öffnen Sie die administrative GPO-Vorlage der Citrix Workspace-App, indem Sie

gpedit.mscausführen. - Gehen Sie unter dem Knoten Computer Configuration zu Administrative Template > Citrix Components > Citrix Workspace > User Authentication, und wählen Sie die Richtlinie Single Sign-on for Citrix Gateway aus.

- Wählen Sie Enabled.

- Klicken Sie auf Apply und OK.

- Starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

XML-Vertrauensdienste auf dem Delivery Controller konfigurieren

Führen Sie unter Citrix Virtual Apps and Desktops und Citrix DaaS™ den folgenden PowerShell-Befehl als Administrator auf dem Delivery Controller aus:

asnp Citrix* ; Set-BrokerSite -TrustRequestsSentToTheXmlServicePort $True

Internet Explorer-Einstellungen ändern

- Fügen Sie den StoreFront-Server mithilfe des Internet Explorers zur Liste der vertrauenswürdigen Sites hinzu. So fügen Sie ihn hinzu:

- Starten Sie Internet Options über die Systemsteuerung.

-

Klicken Sie auf Security > Local Internet und dann auf Sites.

Das Fenster Local intranet wird angezeigt.

- Wählen Sie Advanced.

- Fügen Sie die URL des StoreFront-FQDN mit den entsprechenden HTTP- oder HTTPS-Protokollen hinzu.

- Klicken Sie auf Apply und OK.

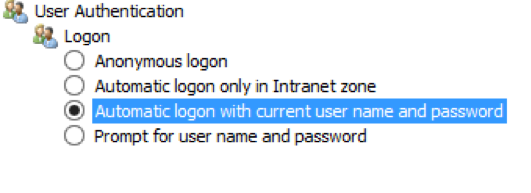

- Ändern Sie die Einstellungen für die User Authentication im Internet Explorer. So ändern Sie sie:

- Starten Sie Internet Options über die Systemsteuerung.

- Klicken Sie auf die Registerkarte Security > Trusted Sites.

- Klicken Sie auf Custom level. Das Fenster Security Settings – Trusted Sites Zone wird angezeigt.

-

Wählen Sie im Bereich User Authentication die Option Automatic logon with current user name and password.

- Klicken Sie auf Übernehmen und OK.

Single Sign-On über die Befehlszeilenschnittstelle konfigurieren

Installieren Sie die Citrix Workspace-App mit dem Schalter /includeSSON und starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

Hinweis:

Wenn Sie die Citrix Workspace-App für Windows ohne die Single Sign-On-Komponente installieren, wird ein Upgrade auf die neueste Version der Citrix Workspace-App mit dem Schalter

/includeSSONnicht unterstützt.

Single Sign-On über die GUI konfigurieren

- Suchen Sie die Installationsdatei der Citrix Workspace-App (

CitrixWorkspaceApp.exe). - Doppelklicken Sie auf

CitrixWorkspaceApp.exe, um das Installationsprogramm zu starten. - Wählen Sie im Assistenten Enable Single Sign-on installation die Option Enable Single Sign-on aus.

- Klicken Sie auf Weiter und folgen Sie den Anweisungen, um die Installation abzuschließen.

Sie können sich jetzt mit der Citrix Workspace-App bei einem vorhandenen Store anmelden (oder einen neuen Store konfigurieren), ohne Benutzeranmeldeinformationen eingeben zu müssen.

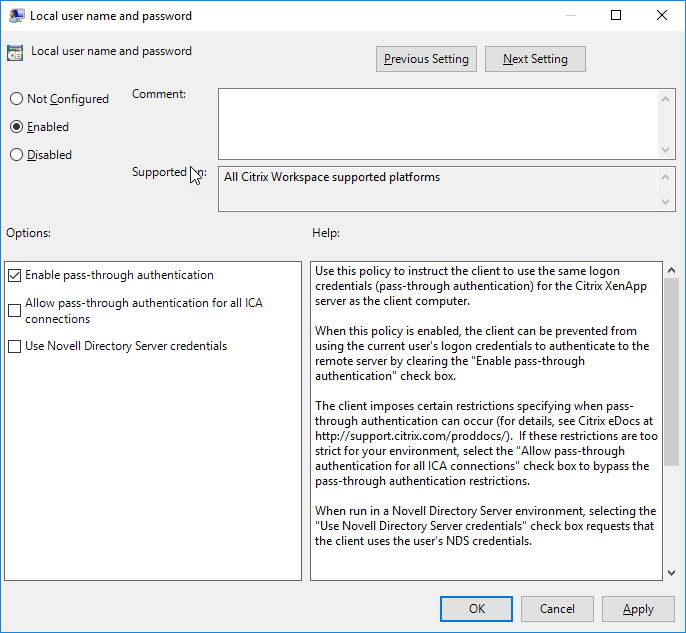

Single Sign-On für Workspace für Web konfigurieren

- Sie können Single Sign-On für Workspace für Web mithilfe der administrativen Gruppenrichtlinienobjektvorlage konfigurieren.

- Öffnen Sie die administrative GPO-Vorlage für Workspace für Web, indem Sie gpedit.msc ausführen.

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung.

- Wählen Sie die Richtlinie Lokaler Benutzername und Kennwort aus und setzen Sie sie auf Aktiviert.

- Klicken Sie auf Pass-Through-Authentifizierung aktivieren. Diese Option ermöglicht es Workspace für Web, Ihre Anmeldeinformationen für die Authentifizierung auf dem Remoteserver zu verwenden.

- Klicken Sie auf Pass-Through-Authentifizierung für alle ICA®-Verbindungen zulassen. Diese Option umgeht alle Authentifizierungseinschränkungen und ermöglicht die Weitergabe von Anmeldeinformationen für alle Verbindungen.

- Klicken Sie auf Übernehmen und OK.

- Starten Sie Workspace für Web neu, damit die Änderungen wirksam werden.

Überprüfen Sie, ob Single Sign-On aktiviert ist, indem Sie den Task-Manager starten und prüfen, ob der Prozess ssonsvr.exe ausgeführt wird.

Single Sign-On mit Active Directory konfigurieren

Führen Sie die folgenden Schritte aus, um die Citrix Workspace-App für die Pass-Through-Authentifizierung mithilfe der Active Directory-Gruppenrichtlinie zu konfigurieren. In diesem Szenario können Sie die Single Sign-On-Authentifizierung ohne den Einsatz von Tools zur Unternehmenssoftwarebereitstellung, wie dem Microsoft System Center Configuration Manager, erreichen.

-

Laden Sie die Installationsdatei der Citrix Workspace-App (CitrixWorkspaceApp.exe) herunter und legen Sie sie auf einer geeigneten Netzwerkfreigabe ab. Sie muss für die Zielcomputer, auf denen Sie die Citrix Workspace-App installieren, zugänglich sein.

-

- Rufen Sie die Vorlage

CheckAndDeployWorkspacePerMachineStartupScript.batvon der Seite Citrix Workspace-App für Windows herunterladen ab.

- Rufen Sie die Vorlage

-

-

Bearbeiten Sie den Inhalt, um den Speicherort und die Version von

CitrixWorkspaceApp.exewiderzuspiegeln. -

Geben Sie in der Konsole Active Directory-Gruppenrichtlinienverwaltung

CheckAndDeployWorkspacePerMachineStartupScript.batals Startskript ein. Weitere Informationen zum Bereitstellen von Startskripten finden Sie im Abschnitt Active Directory. -

Navigieren Sie im Knoten Computerkonfiguration zu Administrative Vorlagen > Vorlagen hinzufügen/entfernen, um die Datei

receiver.admlhinzuzufügen. -

Nachdem Sie die Vorlage

receiver.admlhinzugefügt haben, navigieren Sie zu Computerkonfiguration > Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung. Weitere Informationen zum Hinzufügen der Vorlagendateien finden Sie unter Administrative Gruppenrichtlinienobjektvorlage. -

Wählen Sie die Richtlinie Lokaler Benutzername und Kennwort aus und setzen Sie sie auf Aktiviert.

-

Wählen Sie Pass-Through-Authentifizierung aktivieren aus und klicken Sie auf Übernehmen.

-

Starten Sie den Computer neu, damit die Änderungen wirksam werden.

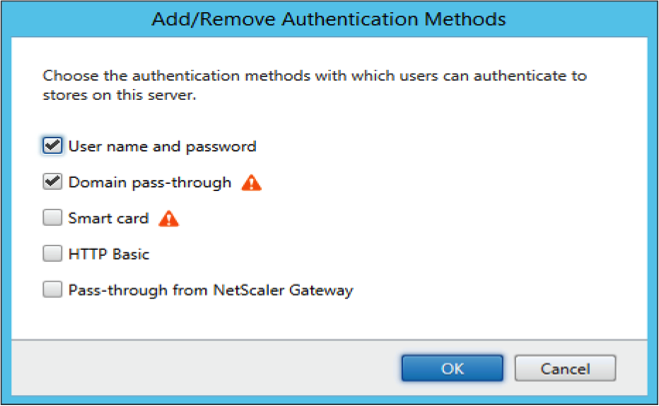

Single Sign-On in StoreFront konfigurieren

StoreFront-Konfiguration

- Starten Sie Citrix Studio auf dem StoreFront-Server und wählen Sie Stores > Authentifizierungsmethoden verwalten – Store.

- Wählen Sie Domänen-Pass-Through.

Authentifizierungstoken

Authentifizierungstoken werden verschlüsselt und auf der lokalen Festplatte gespeichert, sodass Sie Ihre Anmeldeinformationen nicht erneut eingeben müssen, wenn Ihr System oder Ihre Sitzung neu gestartet wird. Die Citrix Workspace-App bietet eine Option, um das Speichern von Authentifizierungstoken auf der lokalen Festplatte zu deaktivieren.

Für verbesserte Sicherheit stellen wir jetzt eine Gruppenrichtlinienobjekt-Richtlinie (GPO) zur Verfügung, um die Speicherung von Authentifizierungstoken zu konfigurieren.

Hinweis: - > - > Diese Konfiguration ist nur in Cloud-Bereitstellungen anwendbar.

So deaktivieren Sie das Speichern von Authentifizierungstoken mithilfe der Gruppenrichtlinienobjekt-Richtlinie (GPO):

- Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie

gpedit.mscausführen. - Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Komponenten > SelfService.

-

Wählen Sie in der Richtlinie Authentifizierungstoken speichern eine der folgenden Optionen aus:

- Aktiviert: Zeigt an, dass die Authentifizierungstoken auf der Festplatte gespeichert werden. Standardmäßig auf „Aktiviert“ eingestellt.

- Deaktiviert: Zeigt an, dass die Authentifizierungstoken nicht auf der Festplatte gespeichert werden. Geben Sie Ihre Anmeldeinformationen erneut ein, wenn Ihr System oder Ihre Sitzung neu gestartet wird.

- Klicken Sie auf Übernehmen und OK.

Ab Version 2106 bietet die Citrix Workspace-App eine weitere Option, um das Speichern von Authentifizierungstoken auf der lokalen Festplatte zu deaktivieren. Neben der bestehenden GPO-Konfiguration können Sie das Speichern von Authentifizierungstoken auf der lokalen Festplatte auch über den Global App Configuration Service deaktivieren.

Legen Sie im Global App Configuration Service das Attribut Store Authentication Tokens auf False fest.

Weitere Informationen finden Sie in der Dokumentation zum Global App Configuration Service.

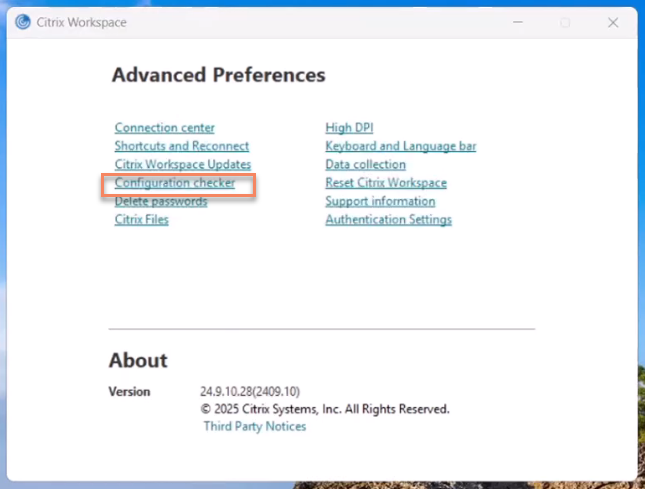

Mit der Konfigurationsprüfung können Sie einen Test ausführen, um zu überprüfen, ob Single Sign-On ordnungsgemäß konfiguriert ist. Der Test läuft an verschiedenen Prüfpunkten der Single Sign-On-Konfiguration ab und zeigt die Konfigurationsergebnisse an.

- Klicken Sie mit der rechten Maustaste auf das Symbol der Citrix Workspace-App im Infobereich und klicken Sie auf Erweiterte Einstellungen. Das Dialogfeld Erweiterte Einstellungen wird angezeigt.

-

Klicken Sie auf Konfigurationsprüfung. Das Fenster Citrix Konfigurationsprüfung wird angezeigt.

- Wählen Sie SSONChecker aus dem Bereich Auswählen aus.

- Klicken Sie auf Ausführen. Ein Fortschrittsbalken wird angezeigt, der den Status des Tests darstellt.

Das Fenster Konfigurationsprüfung enthält die folgenden Spalten:

-

Status: Zeigt das Ergebnis eines Tests an einem bestimmten Prüfpunkt an.

- Ein grünes Häkchen zeigt an, dass der spezifische Prüfpunkt ordnungsgemäß konfiguriert ist.

- Ein blaues „I“ zeigt Informationen zum Prüfpunkt an.

- Ein rotes „X“ zeigt an, dass der spezifische Prüfpunkt nicht ordnungsgemäß konfiguriert ist.

- Anbieter: Zeigt den Namen des Moduls an, für das der Test ausgeführt wird. In diesem Fall Single Sign-On.

- Suite: Zeigt die Kategorie des Tests an. Zum Beispiel Installation.

- Test: Zeigt den Namen des spezifischen Tests an, der ausgeführt wird.

- Details: Bietet zusätzliche Informationen zum Test, sowohl für bestandene als auch für fehlgeschlagene Tests.

Der Benutzer erhält weitere Informationen zu jedem Prüfpunkt und den entsprechenden Ergebnissen.

Die folgenden Tests werden durchgeführt:

- Mit Single Sign-On installiert.

- Erfassung von Anmeldeinformationen.

- Registrierung des Netzwerkproviders: Das Testergebnis für die Registrierung des Netzwerkproviders zeigt nur dann ein grünes Häkchen an, wenn „Citrix Single Sign-on“ an erster Stelle in der Liste der Netzwerkprovider steht. Wenn Citrix Single Sign-on an einer anderen Stelle in der Liste erscheint, wird das Testergebnis für die Registrierung des Netzwerkproviders mit einem blauen „I“ und zusätzlichen Informationen angezeigt.

- Single Sign-On-Prozess wird ausgeführt.

- Gruppenrichtlinie: Standardmäßig ist diese Richtlinie auf dem Client konfiguriert.

-

- Interneteinstellungen für Sicherheitszonen: Stellen Sie sicher, dass Sie die Store-/XenApp-Dienst-URL zur Liste der Sicherheitszonen in den Internetoptionen hinzufügen.

- Wenn die Sicherheitszonen über Gruppenrichtlinien konfiguriert sind, muss bei jeder Änderung der Richtlinie das Fenster Erweiterte Einstellungen erneut geöffnet werden, damit die Änderungen wirksam werden und der korrekte Status des Tests angezeigt wird.

-

- Authentifizierungsmethode für StoreFront.

- Interneteinstellungen für Sicherheitszonen: Stellen Sie sicher, dass Sie die Store-/XenApp-Dienst-URL zur Liste der Sicherheitszonen in den Internetoptionen hinzufügen.

-

Hinweis:

- Wenn Sie auf Workspace für Web zugreifen, sind die Testergebnisse nicht anwendbar.

- Wenn die Citrix Workspace-App mit mehreren Stores konfiguriert ist, wird der Authentifizierungsmethodentest für alle konfigurierten Stores ausgeführt.

- Sie können die Testergebnisse als Berichte speichern. Das Standardberichtsformat ist .txt.

Option „Konfigurationsprüfung“ aus dem Fenster „Erweiterte Einstellungen“ ausblenden

- Öffnen Sie die administrative GPO-Vorlage der Citrix Workspace-App, indem Sie

gpedit.mscausführen.-

- Navigieren Sie zu Citrix Komponenten > Citrix Workspace > Self Service > DisableConfigChecker.

-

-

- Klicken Sie auf Aktiviert, um die Option Konfigurationsprüfung aus dem Fenster Erweiterte Einstellungen auszublenden.

-

- Klicken Sie auf Übernehmen und OK.

-

- Führen Sie den Befehl

gpupdate /forceaus.

- Führen Sie den Befehl

Einschränkung:

Die Konfigurationsprüfung enthält nicht den Prüfpunkt für die Konfiguration von Vertrauensanfragen, die an den XML-Dienst auf Citrix Virtual Apps and Desktops-Servern gesendet werden.

Beacon-Test

Die Citrix Workspace-App ermöglicht Ihnen die Durchführung eines Beacon-Tests mithilfe des Beacon-Prüfers, der als Teil des Dienstprogramms Konfigurationsprüfer verfügbar ist. Der Beacon-Test hilft zu bestätigen, ob der Beacon (ping.citrix.com) erreichbar ist. Dieser Diagnosetest hilft, eine der vielen möglichen Ursachen für eine langsame Ressourcenaufzählung zu eliminieren, nämlich die Nichtverfügbarkeit des Beacons. Um den Test auszuführen, klicken Sie mit der rechten Maustaste auf die Citrix Workspace-App im Infobereich und wählen Sie Erweiterte Einstellungen > Konfigurationsprüfer. Wählen Sie die Option Beacon-Prüfer aus der Liste der Tests und klicken Sie auf Ausführen.

Die Testergebnisse können wie folgt aussehen:

- Erreichbar – Die Citrix Workspace-App kann den Beacon erfolgreich kontaktieren.

- Nicht erreichbar – Die Citrix Workspace-App kann den Beacon nicht kontaktieren.

- Teilweise erreichbar – Die Citrix Workspace-App kann den Beacon zeitweise kontaktieren.

Hinweis:

- Die Testergebnisse sind für Workspace für Web nicht anwendbar.

- Die Testergebnisse können als Berichte gespeichert werden. Das Standardformat für den Bericht ist .txt.

Domänen-Pass-Through-Authentifizierung mit Kerberos

Dieses Thema gilt nur für Verbindungen zwischen der Citrix Workspace-App für Windows und StoreFront, Citrix Virtual Apps and Desktops sowie Citrix DaaS.

Die Citrix Workspace-App unterstützt Kerberos für die Domänen-Pass-Through-Authentifizierung bei Bereitstellungen, die Smartcards verwenden. Kerberos ist eine der Authentifizierungsmethoden, die in der integrierten Windows-Authentifizierung (IWA) enthalten sind.

Wenn aktiviert, authentifiziert Kerberos die Citrix Workspace-App ohne Passwörter. Dadurch werden Trojaner-Angriffe auf das Benutzergerät verhindert, die versuchen, Zugriff auf Passwörter zu erhalten. Benutzer können sich mit jeder Authentifizierungsmethode anmelden und auf veröffentlichte Ressourcen zugreifen, z. B. mit einem biometrischen Authentifikator wie einem Fingerabdruckleser.

Wenn Sie sich mit einer Smartcard bei der Citrix Workspace-App, StoreFront, Citrix Virtual Apps and Desktops und Citrix DaaS anmelden, die für die Smartcard-Authentifizierung konfiguriert sind, führt die Citrix Workspace-App folgende Schritte aus:

-

- Erfasst die Smartcard-PIN während des Single Sign-On.

-

- Verwendet IWA (Kerberos), um den Benutzer bei StoreFront zu authentifizieren. StoreFront stellt Ihrer Citrix Workspace-App dann Informationen über die verfügbaren Citrix Virtual Apps and Desktops und Citrix DaaS bereit.

-

Hinweis

-

-

Aktivieren Sie Kerberos, um eine zusätzliche PIN-Abfrage zu vermeiden. Wenn die Kerberos-Authentifizierung nicht verwendet wird, authentifiziert sich die Citrix Workspace-App bei StoreFront mithilfe der Smartcard-Anmeldeinformationen.

- Die HDX-Engine (früher als ICA-Client bezeichnet) übergibt die Smartcard-PIN an den VDA, um den Benutzer bei der Citrix Workspace-App-Sitzung anzumelden. Citrix Virtual Apps and Desktops und Citrix DaaS stellen dann die angeforderten Ressourcen bereit.

Um die Kerberos-Authentifizierung mit der Citrix Workspace-App zu verwenden, überprüfen Sie, ob die Kerberos-Konfiguration den folgenden Anforderungen entspricht.

- Kerberos funktioniert nur zwischen der Citrix Workspace-App und Servern, die derselben oder vertrauenswürdigen Windows Server-Domäne angehören. Server sind für die Delegierung vertrauenswürdig, eine Option, die Sie über das Verwaltungstool „Active Directory-Benutzer und -Computer“ konfigurieren.

- Kerberos muss sowohl in der Domäne als auch in Citrix Virtual Apps and Desktops und Citrix DaaS aktiviert sein. Um die Sicherheit zu erhöhen und sicherzustellen, dass Kerberos verwendet wird, deaktivieren Sie alle Nicht-Kerberos-IWA-Optionen in der Domäne.

-

Die Kerberos-Anmeldung ist nicht für Remotedesktopdienste-Verbindungen verfügbar, die für die Verwendung der Standardauthentifizierung, die immer angegebene Anmeldeinformationen verwenden oder immer zur Eingabe eines Kennworts auffordern, konfiguriert sind.

-

Warnung

-

Eine falsche Verwendung des Registrierungs-Editors kann schwerwiegende Probleme verursachen, die eine Neuinstallation des Betriebssystems erforderlich machen können. Citrix kann nicht garantieren, dass Probleme, die aus einer falschen Verwendung des Registrierungs-Editors resultieren, behoben werden können. Verwenden Sie den Registrierungs-Editor auf eigenes Risiko. Stellen Sie sicher, dass Sie die Registrierung sichern, bevor Sie sie bearbeiten.

Domänen-Pass-Through-Authentifizierung mit Kerberos für die Verwendung mit Smartcards

Bevor Sie fortfahren, lesen Sie den Abschnitt Bereitstellung sichern im Dokument zu Citrix Virtual Apps and Desktops.

Wenn Sie die Citrix Workspace-App für Windows installieren, fügen Sie die folgende Befehlszeilenoption hinzu:

-

/includeSSONDiese Option installiert die Single Sign-On-Komponente auf dem in die Domäne eingebundenen Computer, wodurch Ihr Workspace die Authentifizierung bei StoreFront mithilfe von IWA (Kerberos) durchführen kann. Die Single Sign-On-Komponente speichert die Smartcard-PIN, die von der HDX-Engine verwendet wird, wenn sie die Smartcard-Hardware und -Anmeldeinformationen an Citrix Virtual Apps and Desktops und Citrix DaaS remote überträgt. Citrix Virtual Apps and Desktops und Citrix DaaS wählen automatisch ein Zertifikat von der Smartcard aus und erhalten die PIN von der HDX-Engine.

Eine verwandte Option,

ENABLE_SSON, ist standardmäßig aktiviert.

Wenn eine Sicherheitsrichtlinie Sie daran hindert, Single Sign-On auf einem Gerät zu aktivieren, konfigurieren Sie die Citrix Workspace-App mithilfe der administrativen Gruppenrichtlinienobjektvorlage.

- Öffnen Sie die administrative Gruppenrichtlinienobjektvorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

- Wählen Sie Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung > Lokaler Benutzername und Kennwort.

- Wählen Sie Pass-Through-Authentifizierung aktivieren.

-

- Starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

So konfigurieren Sie StoreFront:

Wenn Sie den Authentifizierungsdienst auf dem StoreFront-Server konfigurieren, wählen Sie die Option „Domänen-Pass-Through“. Diese Einstellung aktiviert die integrierte Windows-Authentifizierung. Sie müssen die Option „Smartcard“ nicht auswählen, es sei denn, Sie haben auch nicht in die Domäne eingebundene Clients, die Smartcards für die Verbindung mit StoreFront verwenden.

Weitere Informationen zur Verwendung von Smartcards mit StoreFront finden Sie unter Konfigurieren des Authentifizierungsdienstes in der StoreFront-Dokumentation.

Unterstützung für bedingten Zugriff mit Azure Active Directory

Der bedingte Zugriff ist ein Tool, das von Azure Active Directory verwendet wird, um Organisationsrichtlinien durchzusetzen. Workspace-Administratoren können Richtlinien für bedingten Zugriff von Azure Active Directory für Benutzer konfigurieren und durchsetzen, die sich bei der Citrix Workspace-App authentifizieren. Der Windows-Computer, auf dem die Citrix Workspace-App ausgeführt wird, muss Microsoft Edge WebView2 Runtime Version 92 oder höher installiert haben.

Vollständige Details und Anweisungen zur Konfiguration von Richtlinien für bedingten Zugriff mit Azure Active Directory finden Sie in der Dokumentation zu Azure AD Conditional Access.

Hinweis:

Diese Funktion wird nur in Workspace (Cloud)-Bereitstellungen unterstützt.

Weitere Authentifizierungsmethoden für Citrix Workspace

Sie können die folgenden Authentifizierungsmechanismen mit der Citrix Workspace-App konfigurieren. Damit die folgenden Authentifizierungsmechanismen wie erwartet funktionieren, muss auf dem Windows-Computer, auf dem die Citrix Workspace-App ausgeführt wird, Microsoft Edge WebView2 Runtime Version 92 oder höher installiert sein.

- Windows Hello-basierte Authentifizierung – Anweisungen zur Konfiguration der Windows Hello-basierten Authentifizierung finden Sie unter Configure Windows Hello for Business Policy settings - Certificate Trust.

Hinweis:

Die Windows Hello-basierte Authentifizierung mit Domänen-Pass-Through wird nicht unterstützt.

- FIDO2-Sicherheitsschlüssel-basierte Authentifizierung – FIDO2-Sicherheitsschlüssel bieten Unternehmensmitarbeitern eine nahtlose Möglichkeit zur Authentifizierung, ohne einen Benutzernamen oder ein Kennwort eingeben zu müssen. Sie können die FIDO2-Sicherheitsschlüssel-basierte Authentifizierung für Citrix Workspace konfigurieren. Wenn Ihre Benutzer sich mit ihrem Azure AD-Konto über einen FIDO2-Sicherheitsschlüssel bei Citrix Workspace authentifizieren sollen, lesen Sie Enable passwordless security key sign-in.

- Sie können auch Single Sign-On (SSO) für die Citrix Workspace-App von Microsoft Azure Active Directory (AAD)-verbundenen Computern mit AAD als Identitätsanbieter konfigurieren. Weitere Details zur Konfiguration von Azure Active Directory Domain Services finden Sie unter Configuring Azure Active Directory Domain services. Informationen zum Verbinden von Azure Active Directory mit Citrix Cloud finden Sie unter Connect Azure Active Directory to Citrix Cloud.

Smartcard

Die Citrix Workspace-App für Windows unterstützt die folgenden Smartcard-Authentifizierungen:

-

Pass-Through-Authentifizierung (Single Sign-On) – Die Pass-Through-Authentifizierung erfasst die Smartcard-Anmeldeinformationen, wenn sich Benutzer bei der Citrix Workspace-App anmelden. Die Citrix Workspace-App verwendet die erfassten Anmeldeinformationen wie folgt:

- Benutzer von in die Domäne eingebundenen Geräten, die sich mit der Smartcard bei der Citrix Workspace-App anmelden, können virtuelle Desktops und Anwendungen starten, ohne sich erneut authentifizieren zu müssen.

- Die Citrix Workspace-App, die auf nicht in die Domäne eingebundenen Geräten mit den Smartcard-Anmeldeinformationen ausgeführt wird, muss ihre Anmeldeinformationen erneut eingeben, um einen virtuellen Desktop oder eine Anwendung zu starten.

Die Pass-Through-Authentifizierung erfordert eine Konfiguration sowohl in StoreFront als auch in der Citrix Workspace-App.

-

Bimodale Authentifizierung – Die bimodale Authentifizierung bietet Benutzern die Wahl zwischen der Verwendung einer Smartcard und der Eingabe von Benutzername und Kennwort. Diese Funktion ist effektiv, wenn Sie die Smartcard nicht verwenden können. Zum Beispiel, wenn das Anmeldezertifikat abgelaufen ist. Pro Site müssen dedizierte Stores eingerichtet werden, um die bimodale Authentifizierung zu ermöglichen, wobei die Methode DisableCtrlAltDel auf False gesetzt werden muss, um Smartcards zuzulassen. Die bimodale Authentifizierung erfordert eine StoreFront-Konfiguration.

Mithilfe der bimodalen Authentifizierung kann der StoreFront-Administrator sowohl die Benutzername- und Kennwort- als auch die Smartcard-Authentifizierung für denselben Store zulassen, indem er sie in der StoreFront-Konsole auswählt. Siehe StoreFront-Dokumentation.

-

Mehrere Zertifikate – Mehrere Zertifikate können für eine einzelne Smartcard und bei Verwendung mehrerer Smartcards genutzt werden. Wenn Sie eine Smartcard in ein Lesegerät einlegen, gelten die Zertifikate für alle Anwendungen, die auf dem Benutzergerät ausgeführt werden, einschließlich der Citrix Workspace-App.

-

Clientzertifikat-Authentifizierung – Die Clientzertifikat-Authentifizierung erfordert eine Citrix Gateway- und StoreFront-Konfiguration.

- Für den Zugriff auf StoreFront über Citrix Gateway müssen Sie sich nach dem Entfernen der Smartcard erneut authentifizieren.

- Wenn die Citrix Gateway SSL-Konfiguration auf Mandatory client certificate authentication (Obligatorische Clientzertifikat-Authentifizierung) eingestellt ist, ist der Betrieb sicherer. Die obligatorische Clientzertifikat-Authentifizierung ist jedoch nicht mit der bimodalen Authentifizierung kompatibel.

-

Double-Hop-Sitzungen – Wenn ein Double-Hop erforderlich ist, wird eine Verbindung zwischen der Citrix Workspace-App und dem virtuellen Desktop des Benutzers hergestellt.

-

Smartcard-fähige Anwendungen – Smartcard-fähige Anwendungen wie Microsoft Outlook und Microsoft Office ermöglichen es Benutzern, Dokumente, die in virtuellen Apps- und Desktop-Sitzungen verfügbar sind, digital zu signieren oder zu verschlüsseln.

Einschränkungen:

- Zertifikate müssen auf der Smartcard und nicht auf dem Benutzergerät gespeichert werden.

- Die Citrix Workspace-App speichert die Auswahl des Benutzerzertifikats nicht, speichert jedoch die PIN, wenn konfiguriert. Die PIN wird nur während der Benutzersitzung im nicht ausgelagerten Speicher zwischengespeichert und nicht auf der Festplatte gespeichert.

- Die Citrix Workspace-App stellt keine Verbindung zu einer Sitzung wieder her, wenn eine Smartcard eingelegt wird.

- Wenn für die Smartcard-Authentifizierung konfiguriert, unterstützt die Citrix Workspace-App kein Single Sign-On für virtuelle private Netzwerke (VPN) oder den Sitzungsvorstart. Um VPN mit Smartcard-Authentifizierung zu verwenden, installieren Sie das Citrix Gateway Plug-in. Melden Sie sich über eine Webseite mit ihren Smartcards und PINs an, um sich bei jedem Schritt zu authentifizieren. Die Pass-Through-Authentifizierung zu StoreFront mit dem Citrix Gateway Plug-in ist für Smartcard-Benutzer nicht verfügbar.

- Die Kommunikationen des Citrix Workspace-App-Updaters mit citrix.com und dem Merchandising Server sind nicht mit der Smartcard-Authentifizierung auf Citrix Gateway kompatibel.

Warnung

Einige Konfigurationen erfordern Änderungen an der Registrierung. Eine falsche Verwendung des Registrierungs-Editors kann Probleme verursachen, die eine Neuinstallation des Betriebssystems erforderlich machen können. Citrix kann nicht garantieren, dass Probleme, die aus einer falschen Verwendung des Registrierungs-Editors resultieren, gelöst werden können. Stellen Sie sicher, dass Sie die Registrierung sichern, bevor Sie sie bearbeiten.

So aktivieren Sie Single Sign-On für die Smartcard-Authentifizierung:

Um die Citrix Workspace-App für Windows zu konfigurieren, fügen Sie während der Installation die folgende Befehlszeilenoption hinzu:

-

ENABLE_SSON=YesSingle sign-on ist ein anderer Begriff für Pass-Through-Authentifizierung. Durch Aktivierung dieser Einstellung wird verhindert, dass die Citrix Workspace-App eine zweite PIN-Eingabeaufforderung anzeigt.

- Navigieren Sie im Registrierungs-Editor zum folgenden Pfad und setzen Sie den String SSONCheckEnabled auf False, wenn Sie die Single Sign-On-Komponente nicht installiert haben.

``` copy[WFClient] SmartCardCryptographicRedirection=On

[[CODE_BLOCK_1]]

**Der Schlüssel verhindert, dass der Authentifizierungsmanager der Citrix Workspace-App nach der Single Sign-On-Komponente sucht, und ermöglicht der Citrix Workspace-App die Authentifizierung bei StoreFront.**

**Um die Smartcard-Authentifizierung bei StoreFront anstelle von Kerberos zu aktivieren, installieren Sie die Citrix Workspace-App für Windows mit den folgenden Befehlszeilenoptionen:**

**- `/includeSSON` installiert die Single Sign-On (Pass-Through)-Authentifizierung. Ermöglicht die Zwischenspeicherung von Anmeldeinformationen und die Verwendung der domänenbasierten Pass-Through-Authentifizierung.**

**- Wenn sich der Benutzer mit einer anderen Authentifizierungsmethode, z. B. Benutzername und Kennwort, am Endpunkt anmeldet, lautet die Befehlszeile:**

[[CODE_BLOCK_2]]

**Diese Art der Authentifizierung verhindert die Erfassung der Anmeldeinformationen zum Zeitpunkt der Anmeldung und ermöglicht der Citrix Workspace-App, die PIN während der Anmeldung bei der Citrix Workspace-App zu speichern.**

**1. Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie gpedit.msc ausführen.**

**1. Gehen Sie zu **Administrative Vorlagen** \> **Citrix Komponenten** \> **Citrix Workspace** \> **Benutzerauthentifizierung** \> **Lokaler Benutzername und Kennwort**.**

**1. Wählen Sie **Pass-Through-Authentifizierung aktivieren**. Abhängig von der Konfiguration und den Sicherheitseinstellungen wählen Sie **Pass-Through-Authentifizierung für alle ICA-Optionen zulassen**, damit die Pass-Through-Authentifizierung funktioniert.**

**So konfigurieren Sie StoreFront:**

**- Wenn Sie den Authentifizierungsdienst konfigurieren, aktivieren Sie das Kontrollkästchen **Smartcard**.**

**Weitere Informationen zur Verwendung von Smartcards mit StoreFront finden Sie unter [Authentifizierungsdienst konfigurieren](/de-de/storefront/current-release/stores/authentication/#authentication-methods) in der StoreFront-Dokumentation.**

**So aktivieren Sie Benutzergeräte für die Smartcard-Nutzung:**

**1. Importieren Sie das Stammzertifikat der Zertifizierungsstelle in den Keystore des Geräts.**

**1. Installieren Sie die kryptografische Middleware Ihres Anbieters.**

**1. Installieren und konfigurieren Sie die Citrix Workspace-App.**

**So ändern Sie die Zertifikatauswahl:**

**Standardmäßig fordert die Citrix Workspace-App den Benutzer auf, ein Zertifikat aus der Liste auszuwählen, wenn mehrere Zertifikate gültig sind. Stattdessen können Sie die Citrix Workspace-App so konfigurieren, dass sie das Standardzertifikat (gemäß Smartcard-Anbieter) oder das Zertifikat mit dem spätesten Ablaufdatum verwendet. Wenn keine gültigen Anmeldezertifikate vorhanden sind, wird der Benutzer benachrichtigt und erhält die Option, eine alternative Anmeldemethode zu verwenden, falls verfügbar.**

**Ein gültiges Zertifikat muss alle folgenden Merkmale aufweisen:**

**- Die aktuelle Uhrzeit des lokalen Computers liegt innerhalb des Gültigkeitszeitraums des Zertifikats.**

**- Der **öffentliche Schlüssel des Subjekts** muss den RSA-Algorithmus verwenden und eine Schlüssellänge von 1024 Bit, 2048 Bit oder 4096 Bit haben.**

**- Die Schlüsselverwendung muss die digitale Signatur umfassen.**

**- Der Antragsteller-Alternativname (Subject Alternative Name) muss den Benutzerprinzipalnamen (UPN) enthalten.**

**- Die erweiterte Schlüsselverwendung muss die Smartcard-Anmeldung und Client-Authentifizierung oder alle Schlüsselverwendungen umfassen.**

**- Eine der Zertifizierungsstellen in der Ausstellerkette des Zertifikats muss einem der zulässigen Distinguished Names (DN) entsprechen, die vom Server im TLS-Handshake gesendet werden.**

**Ändern Sie die Zertifikatauswahl mit einer der folgenden Methoden:**

**- Geben Sie in der Befehlszeile der Citrix Workspace-App die Option `AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }` an.**

**Prompt ist die Standardeinstellung. Bei `SmartCardDefault` oder `LatestExpiry` fordert die Citrix Workspace-App den Benutzer zur Auswahl eines Zertifikats auf, wenn mehrere Zertifikate die Kriterien erfüllen.**

\*\*- Fügen Sie den folgenden Schlüsselwert zum Registrierungsschlüssel `HKEY_CURRENT_USER ODER HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager`: CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry } hinzu.\*\*

**In `HKEY_CURRENT_USER` definierte Werte haben Vorrang vor Werten in `HKEY_LOCAL_MACHINE`, um den Benutzer bei der Auswahl eines Zertifikats optimal zu unterstützen.**

**So verwenden Sie CSP-PIN-Eingabeaufforderungen:**

**Standardmäßig werden die den Benutzern angezeigten PIN-Eingabeaufforderungen von der Citrix Workspace-App für Windows und nicht vom Smartcard-Kryptografiedienstanbieter (CSP) bereitgestellt. Die Citrix Workspace-App fordert Benutzer bei Bedarf zur Eingabe einer PIN auf und leitet die PIN dann an den Smartcard-CSP weiter. Wenn Ihre Site oder Smartcard strengere Sicherheitsanforderungen hat, z. B. das Zwischenspeichern der PIN pro Prozess oder pro Sitzung zu verbieten, können Sie die Citrix Workspace-App so konfigurieren, dass sie die CSP-Komponenten zur Verwaltung der PIN-Eingabe, einschließlich der PIN-Eingabeaufforderung, verwendet.**

Ändern Sie die PIN-Eingabebehandlung mit einer der folgenden Methoden:

- Geben Sie in der Befehlszeile der Citrix Workspace-App die Option `AM_SMARTCARDPINENTRY=CSP` an.

- Fügen Sie den folgenden Schlüsselwert zum Registrierungsschlüssel `HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager` hinzu: SmartCardPINEntry=CSP.

### Änderungen bei der Smartcard-Unterstützung und -Entfernung

Eine Citrix Virtual Apps-Sitzung wird abgemeldet, wenn Sie die Smartcard entfernen. Wenn die Citrix Workspace-App mit Smartcard als Authentifizierungsmethode konfiguriert ist, konfigurieren Sie die entsprechende Richtlinie in der Citrix Workspace-App für Windows, um die Abmeldung der Citrix Virtual Apps-Sitzung zu erzwingen. Der Benutzer bleibt weiterhin bei der Citrix Workspace-App-Sitzung angemeldet.

**Einschränkung:**

Wenn Sie sich mit Smartcard-Authentifizierung bei der Citrix Workspace-App-Site anmelden, wird der Benutzername als **Angemeldet** angezeigt.

#### Schnelle Smartcard

Die schnelle Smartcard ist eine Verbesserung gegenüber der bestehenden HDX PC/SC-basierten Smartcard-Umleitung. Sie verbessert die Leistung, wenn Smartcards in WAN-Umgebungen mit hoher Latenz verwendet werden.

Schnelle Smartcards werden nur auf Windows-VDAs unterstützt.

**So aktivieren Sie die schnelle Smartcard-Anmeldung in der Citrix Workspace-App:**

Die schnelle Smartcard-Anmeldung ist standardmäßig auf dem VDA aktiviert und in der Citrix Workspace-App standardmäßig deaktiviert. Um die schnelle Smartcard-Anmeldung zu aktivieren, fügen Sie den folgenden Parameter in die Datei `default.ica` der zugehörigen StoreFront-Site ein:

copy[WFClient] SmartCardCryptographicRedirection=On

```

So deaktivieren Sie die schnelle Smartcard-Anmeldung in der Citrix Workspace-App:

Um die schnelle Smartcard-Anmeldung in der Citrix Workspace-App zu deaktivieren, entfernen Sie den Parameter SmartCardCryptographicRedirection aus der Datei default.ica der zugehörigen StoreFront-Site.

Weitere Informationen finden Sie unter Smartcards.

Stille Authentifizierung für Citrix Workspace

Die Citrix Workspace-App führt eine Gruppenrichtlinienobjekt-Richtlinie (GPO) ein, um die stille Authentifizierung für Citrix Workspace zu ermöglichen. Diese Richtlinie ermöglicht der Citrix Workspace-App, sich beim Systemstart automatisch bei Citrix Workspace anzumelden. Verwenden Sie diese Richtlinie nur, wenn die Domänen-Pass-Through-Authentifizierung (Single Sign-On) für Citrix Workspace auf in die Domäne eingebundenen Geräten konfiguriert ist.

Damit diese Richtlinie funktioniert, müssen die folgenden Kriterien erfüllt sein:

- Single Sign-On muss aktiviert sein.

- Der Schlüssel

SelfServiceModemuss im Registrierungs-Editor aufOffgesetzt sein.

Aktivieren der stillen Authentifizierung:

- Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie

gpedit.mscausführen. - Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Workspace > Self-Service.

- Klicken Sie auf die Richtlinie Stille Authentifizierung für Citrix Workspace und setzen Sie sie auf Aktiviert.

- Klicken Sie auf Übernehmen und OK.