Systemanforderungen

Dieser Artikel enthält die Systemanforderungen für die Verwendung des MDX Toolkits zum Wrappen mobiler Apps. Der Artikel enthält auch die spezifischen Anforderungen für App-Plattformen.

Wichtig:

Das XenMobile App SDK 10.2 erfordert jetzt die folgenden Komponenten: JavaScriptCore.framework und LocalAuthentication.framework.

- Java Development Kit (JDK) 1.7 oder 1.8: Sie können das JDK 1.8 von den Java SE Development Kit Downloads auf der Oracle-Website herunterladen. Installationsanweisungen finden Sie im JDK 8 and JRE 8 Installation Guide auf der Oracle-Website. Stellen Sie sicher, dass Sie das vollständige JDK installieren und JDK 1.8 als Standard festlegen.

- macOS: Verwenden Sie die neueste Version. Das Installationsprogramm für das MDX Toolkit und das XenMobile® App SDK muss unter macOS ausgeführt werden. Das Installationsprogramm enthält macOS-Tools, die sowohl iOS- als auch Android-Apps wrappen, sowie ein Java-Befehlszeilentool, das Android-Apps wrappt.

-

XenMobile App SDK: Verwenden Sie die neueste Version des XenMobile iOS SDK und Xcode; Bitcode-Generierung deaktiviert.

-

Weitere Anforderungen für das Wrappen von iOS-Mobil-Apps

Um Zugriff auf die Voraussetzungen für das App-Wrapping für iOS zu erhalten, müssen Sie sich für ein Apple-Vertriebskonto registrieren. Es gibt drei Arten von iOS-Entwicklerkonten: Enterprise, Individual und University. Citrix® empfiehlt dringend iOS Developer Enterprise-Konten. Das MDX Toolkit ist auch mit iPadOS kompatibel.

- **iOS Developer Enterprise-Konten:** Der einzige Typ von Apple Developer-Konto, der es Ihnen ermöglicht, unbegrenzt viele Apps auf unbegrenzt vielen Geräten bereitzustellen, zu verteilen und zu testen, mit oder ohne App-Wrapping. Stellen Sie sicher, dass Sie Ihr Entwicklerzertifikat an Ihre Entwickler verteilen, damit diese Apps signieren können.

- **iOS Developer Individual-Konten:** Beschränkt auf 100 registrierte Geräte pro Jahr und nicht für App-Wrapping und Unternehmensverteilung mit Citrix Endpoint Management qualifiziert.

- **iOS Developer University-Konten:** Beschränkt auf 200 registrierte Geräte pro Jahr und nicht für App-Wrapping und Unternehmensverteilung mit Endpoint Management qualifiziert.

Wichtig:

Stellen Sie sicher, dass Sie verfolgen, wann die Bereitstellungsprofile für Ihr Konto ablaufen, und erneuern Sie die Profile, bevor sie ablaufen. Wenn ein zum Wrappen von Apps verwendetes Profil abläuft, müssen Sie das Profil erneuern, die Apps erneut wrappen und die Apps dann auf den Benutzergeräten neu installieren. Um ein Bereitstellungsprofil zu erneuern, melden Sie sich bei Ihrem Apple Developer-Konto an, gehen Sie zu Certificates, Identifiers & Profiles und wählen Sie dann Provisioning Profiles.

Laden Sie die Xcode-Befehlszeilentools von der Xcode Apple Developer-Website herunter. macOS 10.10 installiert die Tools nicht automatisch. Führen Sie die folgenden Schritte aus, um die Tools zu installieren:

-

Klicken Sie unter Applications > Utilities auf Terminal, um die Mac-Befehlszeilenschnittstelle (CLI) zu verwenden.

-

Geben Sie den folgenden Befehl ein:

- xcode-select --install <!--NeedCopy-->Stellen Sie sicher, dass Sie zwei Bindestriche vor dem Wort install im Befehl einfügen.

-

- Nach der Installation der Xcode-Befehlszeilentools führen Sie Xcode aus, um alle Voraussetzungen zu installieren.

-

Weitere Anforderungen für das Wrappen von Android-Mobil-Apps

Um Android-Wraps zu wrappen, benötigen Sie außerdem ein kompatibles Android Software Development Kit (SDK) und einen gültigen Keystore. Befolgen Sie diese Anweisungen, um das SDK und den Keystore herunterzuladen, zu erstellen und ordnungsgemäß zu konfigurieren:

Android Software Development Kit

Das MDX Toolkit ist mit API Level 26 des Android SDK kompatibel.

-

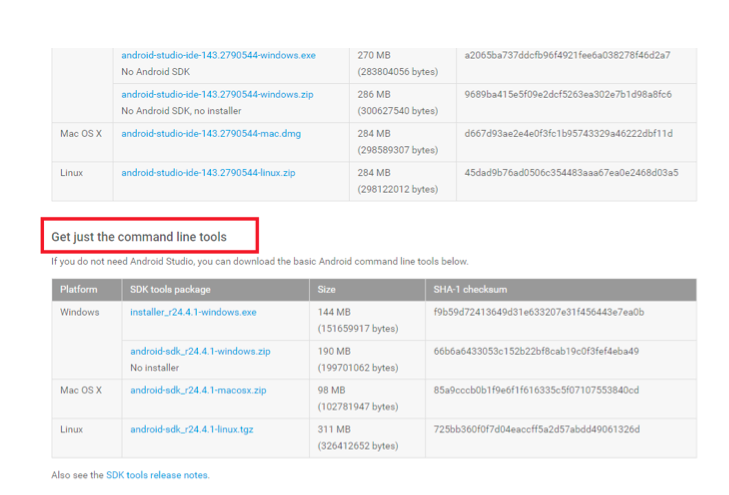

Gehen Sie zur Google-Entwickler-Website und laden Sie das Android SDK von der SDK-Downloadseite herunter. Das vollständige Android Studio ist nicht erforderlich. Sie können die Befehlszeilentools aus dem Abschnitt am unteren Rand der Seite herunterladen.

-

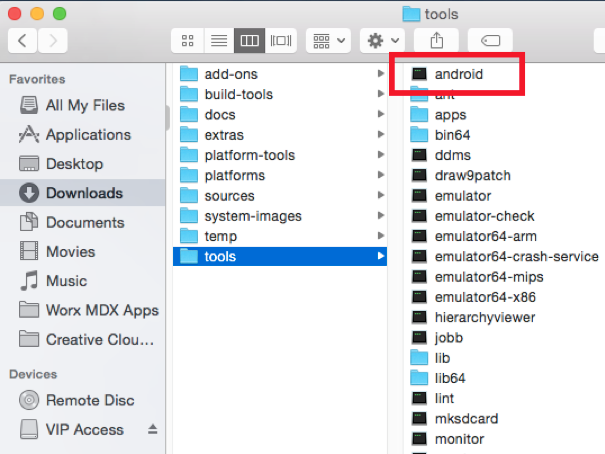

- Installieren Sie die neuesten Tools, Plattform-Tools und Build-Tools. Diese Installation erfordert die Verwendung des Android-Tools unter Android SDK > tools, um den SDK Manager zu starten:

- Entpacken Sie die heruntergeladene SDK-Datei.

- Gehen Sie zum Ordner tools und klicken Sie dann auf Android, um den SDK Manager auszuführen.

-

-

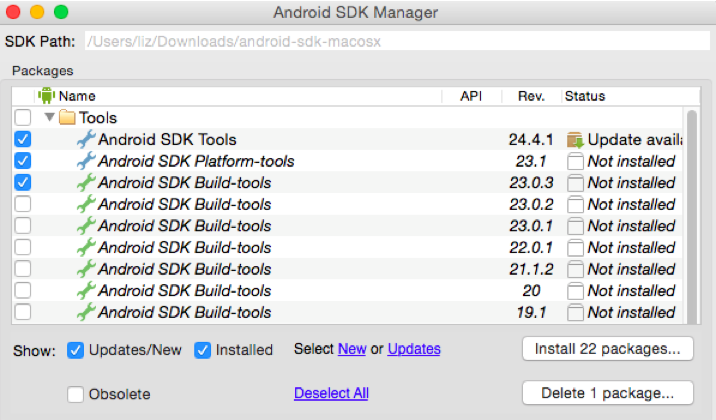

Wählen Sie im SDK Manager die neuesten Versionen der folgenden Komponenten aus:

- Android SDK Tools

- Android SDK Platform

- Android SDK Platform-tools

- Android SDK Build-tools

-

Klicken Sie auf Install Packages.

-

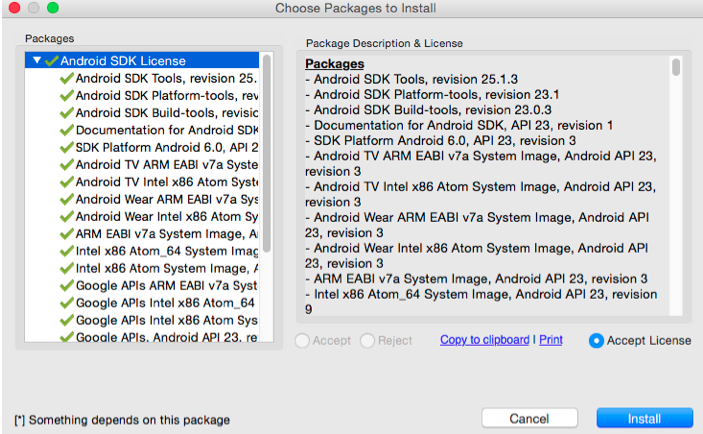

Klicken Sie auf dem Bildschirm Choose Packages to Install für alle zu installierenden Pakete auf Accept License und dann auf Install.

-

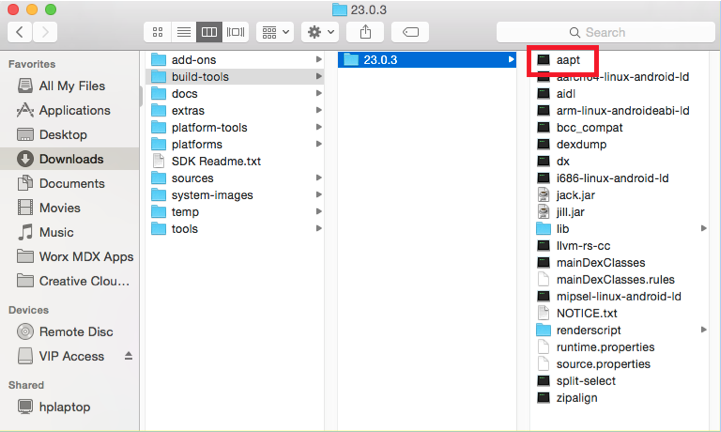

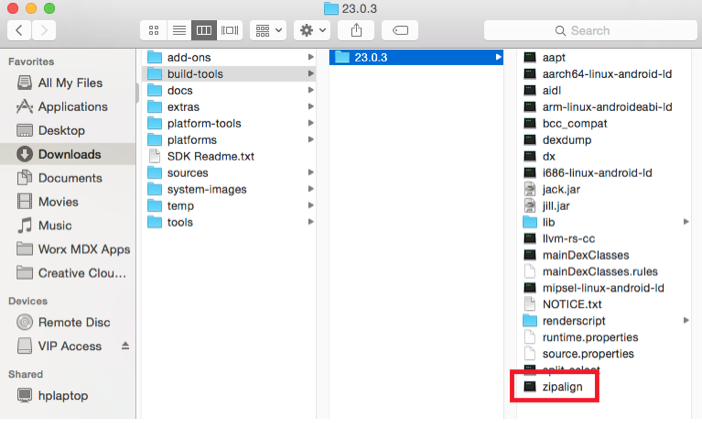

- Um zu überprüfen, ob Sie die entsprechenden SDK-Tools und APIs heruntergeladen haben, stellen Sie sicher, dass sich die Datei .aapt unter Android SDK > build-tools > 23.0.3 befindet.

-

Beim Aktualisieren Ihres SDK müssen Sie alle .aapt-Dateien aus dem Ordner platform-tools löschen. Stellen Sie sicher, dass sich die .aapt-Datei nur in build-tools befindet.

-

Wenn die Datei zipalign in build-tools fehlt, kopieren Sie die Datei aus dem Ordner platform-tools in den Ordner build-tools und löschen Sie sie dann aus platform-tools.

-

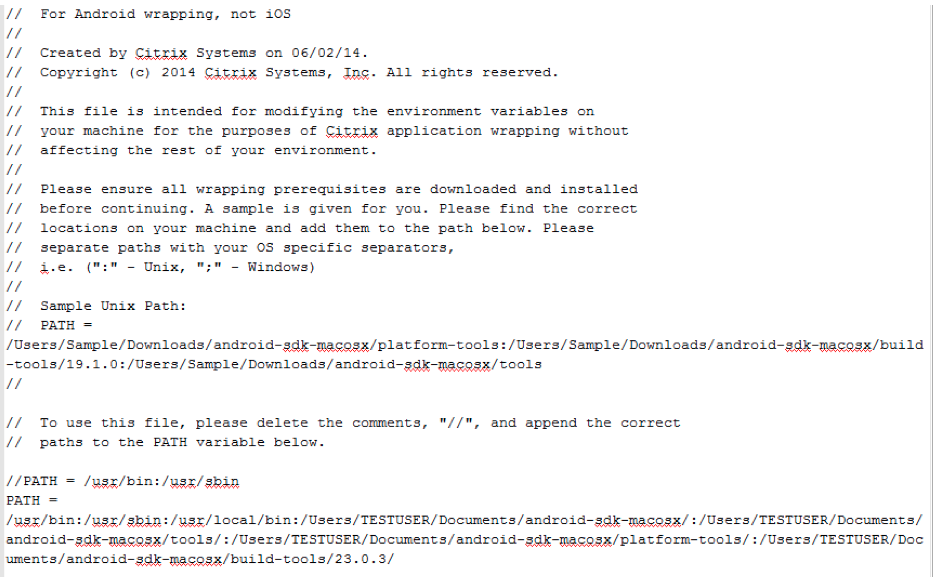

Fügen Sie den Speicherort der neu installierten Ordner zur Datei android_settings.txt im Installationsordner des MDX Toolkits hinzu.

-

Öffnen Sie unter Applications > Citrix > MDX Toolkit die Datei android_settings.txt und fügen Sie dann den vollständigen Pfad für die folgenden Ordner hinzu:

- Android SDK

- Android SDK > tools

- Android SDK > platform-tools

- Android SDK > build-tools > [version]

Hinweis:

Stellen Sie sicher, dass Sie den Pfad Android SDK > apktools aus der Datei android_settings entfernen, da dieser Pfad nicht mehr erforderlich ist.

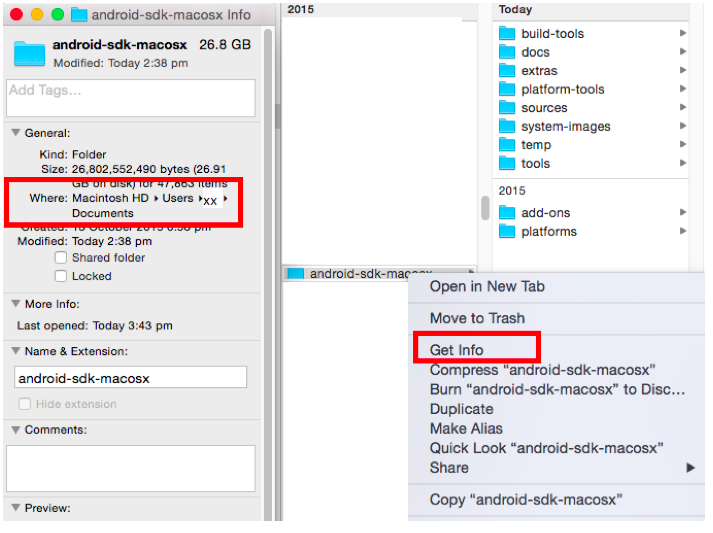

Um den vollständigen Pfad Ihres SDK-Ordners zu finden, klicken Sie mit der rechten Maustaste auf die Datei, wählen Sie Get Info und überprüfen Sie dann im Info-Panel die Informationen unter „Where“.

-

Bevor Sie die Datei android_settings bearbeiten, erstellen Sie eine Kopie der Datei.

-

Gehen Sie zu Applications > Citrix > MDXToolkit > Android_settings.

-

Fügen Sie die neuen Pfade hinzu.

-

Speichern Sie die Datei außerhalb des Ordners Applications > Citrix > MDX Toolkit.

-

Benennen Sie die ursprüngliche Datei android_settings im Ordner Applications > Citrix > MDX Toolkit um; zum Beispiel android_settings.old.

-

Kopieren Sie die neue Datei android_settings mit den hinzugefügten Pfaden in den Ordner Applications > Citrix > MDX Toolkit.

Das folgende Beispiel zeigt die Datei mit den hinzugefügten Pfaden:

-

Gültiger Keystore

Ein gültiger Keystore enthält digital signierte Zertifikate, die Sie zum Signieren von Android-Apps verwenden. Sie erstellen einen Keystore einmal und behalten diese Datei für aktuelle und zukünftige Wrappings. Wenn Sie nicht denselben Keystore verwenden, wenn Sie neue Versionen von zuvor bereitgestellten Apps wrappen, funktionieren Upgrades dieser Apps nicht. Stattdessen müssen Benutzer ältere Versionen manuell entfernen, bevor sie neue Versionen installieren.

Ein Keystore kann mehrere private Schlüssel enthalten. Normalerweise enthält der Keystore jedoch nur einen Schlüssel.

Weitere Informationen zu Zertifikaten finden Sie unter Signing Your Applications.

Signieren Sie Ihre Apps mit einem Schlüssel, der die folgenden Richtlinien erfüllt:

- 2048-Bit-Schlüsselgröße

- DSA- oder RSA-Schlüsselalgorithmus (-keyalg)

- Verwenden Sie kein MD5.

Das MDX Toolkit signiert Apps mit SHA1, um ältere Android-Versionen zu unterstützen. Dieser Algorithmus wird bald zugunsten von SHA256 veraltet sein. Wenn Sie Ihre App mit einem anderen Algorithmus signieren möchten, verwenden Sie ein anderes Tool.

Wenn Sie den Debug-Keystore nicht verwenden möchten, erstellen Sie einen Keystore. Um einen Keystore zu erstellen, starten Sie Terminal und geben Sie dann den Befehl ein:

keytool -genkey -keystore my-release-key.keystore -alias alias_name -keyalg RSA -key size 2048 -validity 10000

Geben Sie die angeforderten Informationen an, wie z. B. ein Passwort für den Keystore und den Domänennamen Ihrer Organisation (Beispiel: example.com). Der Schlüssel ist 25 Jahre lang gültig.

Um eine App zu signieren, verwenden Sie diesen Befehl:

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore my-release-key.keystore my_application.apk alias_name

Sie können jetzt Android-Apps wrappen. Weitere Informationen finden Sie unter Wrapping von Android-Apps.