StoreFront-Bereitstellung planen

StoreFront kann in Ihre Citrix Virtual Apps and Desktops-Bereitstellungen integriert werden und bietet Benutzern einen zentralen Self-Service-Zugriffspunkt für ihre Desktops und Anwendungen.

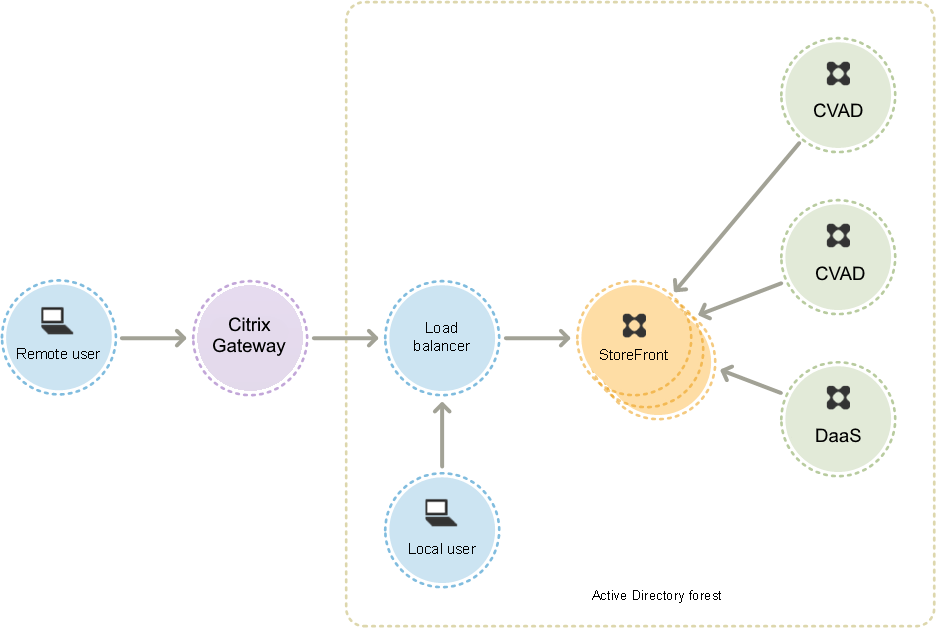

Die Abbildung zeigt eine typische StoreFront-Bereitstellung.

Active Directory

StoreFront nutzt Active Directory zur Authentifizierung von Benutzern, für die Suche von Gruppenmitgliedschaften und anderen Details und zum Synchronisieren von Daten zwischen StoreFront-Servern.

Für Einzelserverbereitstellungen können Sie StoreFront auf einem Server installieren, der nicht in einer Domäne ist, bestimmte Funktionen stehen dann aber nicht zur Verfügung. Sonst müssen StoreFront-Server in der Active Directory-Domäne mit den Benutzerkonten residieren oder in einer Domäne, die mit dieser eine Vertrauensstellung hat, außer Sie aktivieren die Delegierung der Authentifizierung an die Citrix Virtual Apps and Desktops-Sites bzw. -Farmen. Alle StoreFront-Server einer Gruppe müssen in der gleichen Domäne sein.

StoreFront-Servergruppen

StoreFront kann auf einem einzelnen Server oder als Multiserverbereitstellung (“StoreFront-Servergruppe”) konfiguriert werden. Servergruppen bieten nicht nur zusätzliche Kapazität, sondern auch eine höhere Verfügbarkeit. StoreFront stellt sicher, dass die Konfigurationsinformationen und Details zu den Anwendungsabonnements der Benutzer auf allen Servern in einer Servergruppe gespeichert und repliziert werden. Wenn ein StoreFront-Server aus irgendeinem Grund nicht verfügbar ist, können Benutzer weiter auf ihre Stores auf den übrigen Servern zugreifen. Die Konfigurations- und Abonnementsdaten auf dem ausgefallenen Server werden automatisch aktualisiert, wenn er wieder mit der Servergruppe verbunden wird. Abonnementdaten werden aktualisiert, wenn der Server wieder online geht, Sie müssen jedoch Konfigurationsänderungen verteilen, die vom Server verpasst wurden. Falls aufgrund eines Hardwarefehlers der Server ersetzt werden muss, installieren Sie StoreFront auf einem neuen Server und fügen ihn der vorhandenen Servergruppe hinzu. Der neue Server wird automatisch konfiguriert und mit den Anwendungsabonnements der Benutzer aktualisiert, wenn er der Servergruppe beitritt.

Citrix empfiehlt ein Maximum von sechs Servern pro Servergruppe. Bei mehr als sechs Servern überwiegt der Mehraufwand für die Datensynchronisierung den Nutzen der zusätzlichen Server und die Leistung fällt ab.

StoreFront-Servergruppenbereitstellungen werden nur unterstützt, wenn die Verbindungen zwischen Servern in einer Servergruppe eine Latenz von weniger als 40 ms (bei deaktivierten Abonnements) oder weniger als 3 ms (bei aktivierten Abonnements) haben. Idealerweise sollten alle Server in einer Servergruppe an demselben Standort sein (Rechenzentrum, Availability Zone). Servergruppen können aber über Standorte innerhalb derselben Region verteilt sein, vorausgesetzt, dass Verbindungen zwischen Servern in der Gruppe diese Latenzkriterien erfüllen. Beispiele hierfür sind Servergruppen, die Availability Zones innerhalb einer Cloudregion oder Rechenzentren in einer Metropolregion umfassen. Beachten Sie, dass die Latenz zwischen den Zonen je nach Cloudanbieter unterschiedlich ist. Citrix empfiehlt nicht, für die Notfallwiederherstellung standortübergreifende Konfigurationen zu verwenden, sie kann jedoch für eine hohe Verfügbarkeit geeignet sein.

Lastausgleich

Für mehrere Server in einer StoreFront-Servergruppe müssen Sie den externen Lastausgleich konfigurieren. Verwenden Sie einen Load Balancer mit integrierten Monitoren und Sitzungspersistenz, z. B. NetScaler ADC. Weitere Informationen über den Lastausgleich mit NetScaler ADC finden Sie unter Lastausgleich.

Citrix Gateway für Remotezugriff

Wenn Sie beabsichtigen, Zugriff auf StoreFront von außerhalb des Unternehmensnetzwerks zu ermöglichen, ist ein Citrix Gateway erforderlich, um sichere Verbindungen für Remotebenutzer zu gewährleisten. Stellen Sie Citrix Gateway außerhalb des Unternehmensnetzwerks bereit und trennen Sie es vom öffentlichen und internen Netzwerk durch Firewalls. Stellen Sie sicher, dass Citrix Gateway auf die Active Directory-Gesamtstruktur mit den StoreFront-Servern zugreifen kann.

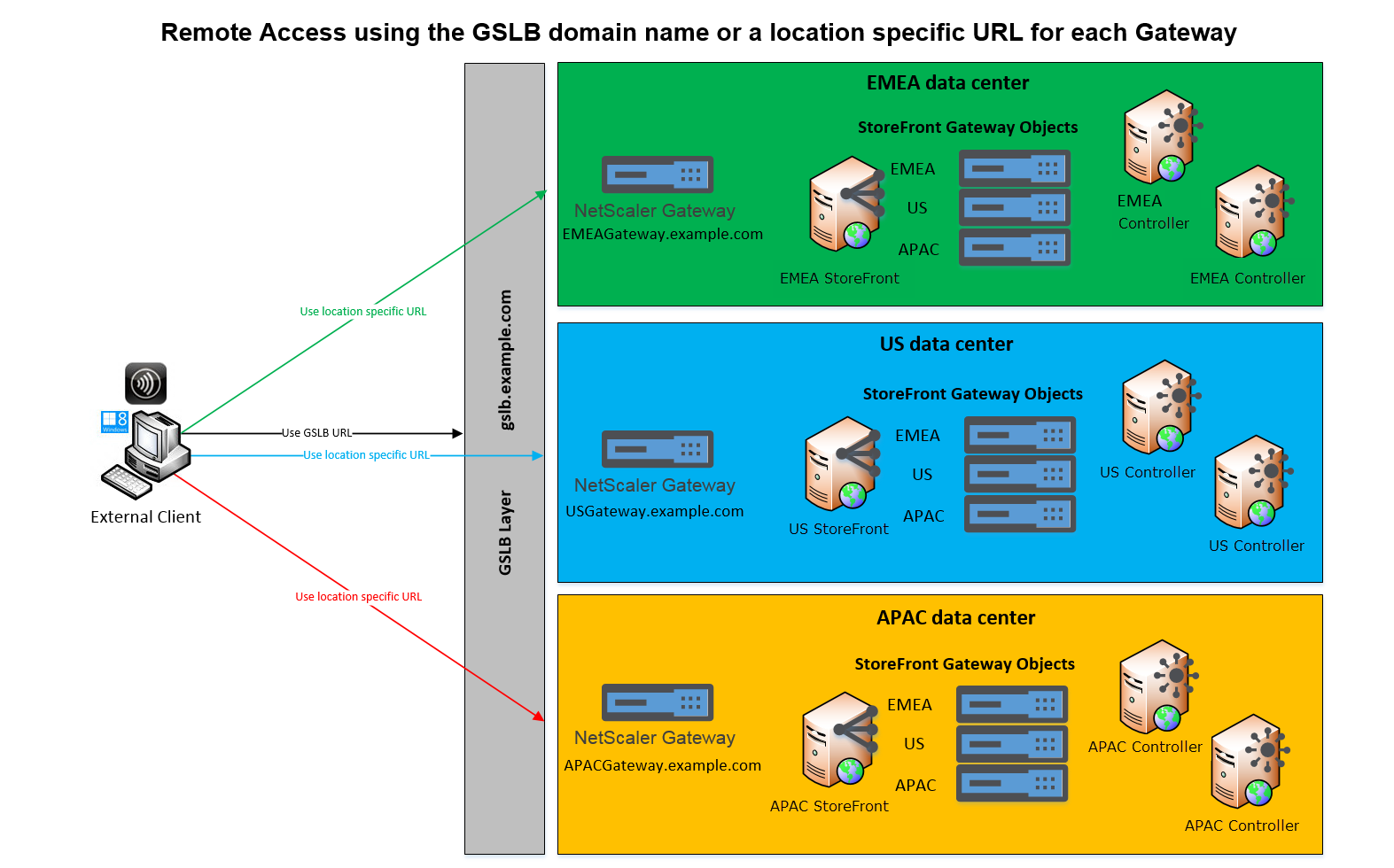

Global Server Load Balancing

In großen Citrix-Bereitstellungen befinden sich StoreFront- und NetScaler-Bereitstellungen möglicherweise in mehreren Datencentern. Mit Global Server Load Balancing (GSLB) können Sie eine einzelne globale URL konfigurieren, die der GSLB an die spezifische URL eines Gateways in einer der Regionen weiterleitet. In der Regel wählt GSLB auf der Grundlage eines Lastausgleichsalgorithmus wie Round Trip Time (RTT) oder Static Proximity das nächstgelegene Gateway.

Beispiel für drei regionale Gateways:

emeagateway.example.com – Gateway Europa

usgateway.example.com – Gateway USA

apacgateway.example.com – Gateway Asien-Pazifik

Mit GSLB:

gslb.example.com

Bevor Sie GSLB konfigurieren, prüfen Sie, welche Serverzertifikate installiert sind und wie die DNS-Auflösung in Ihrem Unternehmen erfolgt. Alle URLs, die Sie in der Citrix Gateway- und StoreFront-Bereitstellung verwenden möchten, müssen in den Serverzertifikaten aufgelistet sein.

StoreFront besitzt keinen integrierten Mechanismus zum Synchronisieren der Konfiguration zwischen Servergruppen. Der Administrator muss stattdessen dafür sorgen, dass jede StoreFront-Servergruppe gleich konfiguriert ist, damit die Benutzer unabhängig von der Servergruppe, mit der sie verbunden sind, ein einheitliches Erlebnis erhalten.

StoreFront kann Abonnements (Favoriten) zwischen Servergruppen regelmäßig synchronisieren, siehe Abonnementsynchronisierung.

Wenn Sie der Citrix Workspace-App einen Store hinzufügen, wird der Store anhand der Basis-URL und des Storenamens identifiziert. Wenn Sie mehrere StoreFront-Bereitstellungen hinter einem GSLB haben, muss daher jede Bereitstellung dieselbe Basis-URL haben.

Hinweis:

Wenn die Citrix Workspace-App zwischen verschiedenen StoreFront-Bereitstellungen hinter einem GSLB wechselt, muss sich der Benutzer erneut authentifizieren. Daher sollten Sie die Persistenz so konfigurieren, dass die Anfragen eines Benutzers möglichst immer an dieselbe Bereitstellung weitergeleitet werden.

Benutzerzugriff

Siehe Benutzerzugriffsoptionen.