Controles de acceso y seguridad adaptables para aplicaciones web, TCP y SaaS empresariales

En las situaciones actuales en constante cambio, la seguridad de las aplicaciones es vital para cualquier empresa. Tomar decisiones de seguridad basadas en el contexto y después permitir el acceso a las aplicaciones reduce los riesgos asociados a la vez que permite el acceso a los usuarios.

La función de acceso adaptable al servicio Citrix Secure Private Access ofrece un enfoque integral de acceso de confianza cero que ofrece acceso seguro a las aplicaciones. El acceso adaptable permite a los administradores proporcionar un acceso de nivel granular a las aplicaciones a las que los usuarios pueden acceder en función del contexto. El término “contexto” aquí se refiere a:

- Usuarios y grupos (usuarios y grupos de usuarios)

- Dispositivos (dispositivos de escritorio o móviles)

- Ubicación (ubicación geográfica o ubicación de red)

- Device Posture (comprobación de Device Posture)

- Riesgo (puntuación de riesgo del usuario)

La función de acceso adaptable aplica directivas adaptables a las aplicaciones a las que se accede. Estas directivas determinan los riesgos en función del contexto y toman decisiones de acceso dinámicas para conceder o denegar el acceso a las aplicaciones web empresarial, SaaS, TCP y UDP.

Funcionamiento

Para conceder o denegar el acceso a las aplicaciones, los administradores crean directivas basadas en los usuarios, los grupos de usuarios, los dispositivos desde los que los usuarios acceden a las aplicaciones, la ubicación (país o ubicación de la red) desde la que el usuario accede a la aplicación y la puntuación de riesgo del usuario.

Las directivas de acceso adaptable tienen prioridad sobre las directivas de seguridad específicas de la aplicación que se configuran al agregar el SaaS o una aplicación web en el servicio Secure Private Access. Los controles de seguridad por aplicación se sobrescriben con las directivas de acceso adaptable.

Las directivas de acceso adaptable se evalúan en tres casos:

-

Durante una enumeración de aplicaciones web, TCP o SaaS desde el servicio Secure Private Access: si se deniega el acceso a la aplicación a este usuario, el usuario no puede ver esta aplicación en el espacio de trabajo.

-

Al iniciar la aplicación: después de enumerar la aplicación y cambiar la directiva de adaptación para denegar el acceso, los usuarios no pueden iniciar la aplicación aunque la aplicación se haya enumerado anteriormente.

-

Cuando la aplicación se abre en un Citrix Enterprise Browser o en un servicio de aislamiento remoto de exploradores, Citrix Enterprise Browser aplica algunos controles de seguridad. El cliente aplica estos controles. Cuando se inicia Citrix Enterprise Browser, el servidor evalúa las directivas adaptables del usuario y las devuelve al cliente. A continuación, el cliente aplica las directivas de forma local en Citrix Enterprise Browser.

Cree una directiva de acceso adaptable con varias reglas

Puede crear varias reglas de acceso y configurar diferentes condiciones de acceso para diferentes usuarios o grupos de usuarios dentro de una única directiva. Estas reglas se pueden aplicar por separado para las aplicaciones HTTP/HTTPS y TCP/UDP, todo ello dentro de una única directiva.

Las directivas de acceso de Secure Private Access permiten habilitar o inhabilitar el acceso a las aplicaciones en función del contexto del usuario o del dispositivo del usuario. Además, puede habilitar el acceso restringido a las aplicaciones al agregar las siguientes restricciones de seguridad:

- Restringir acceso al portapapeles

- Restringir impresión

- Restringir descargas

- Restringir las subidas

- Mostrar marca de agua

- Limitar el registro de claves

- Restringir la captura

Para obtener más información sobre estas restricciones, consulte Restricciones de acceso disponibles.

Asegúrese de haber completado las siguientes tareas antes de configurar una directiva de acceso.

-

En el panel de navegación, haga clic en Directivas de acceso y después en Crear directiva.

Para los usuarios primerizos, la página de inicio de Directivas de acceso no muestra ninguna directiva. Una vez que haya creado una directiva, podrá verla listada aquí.

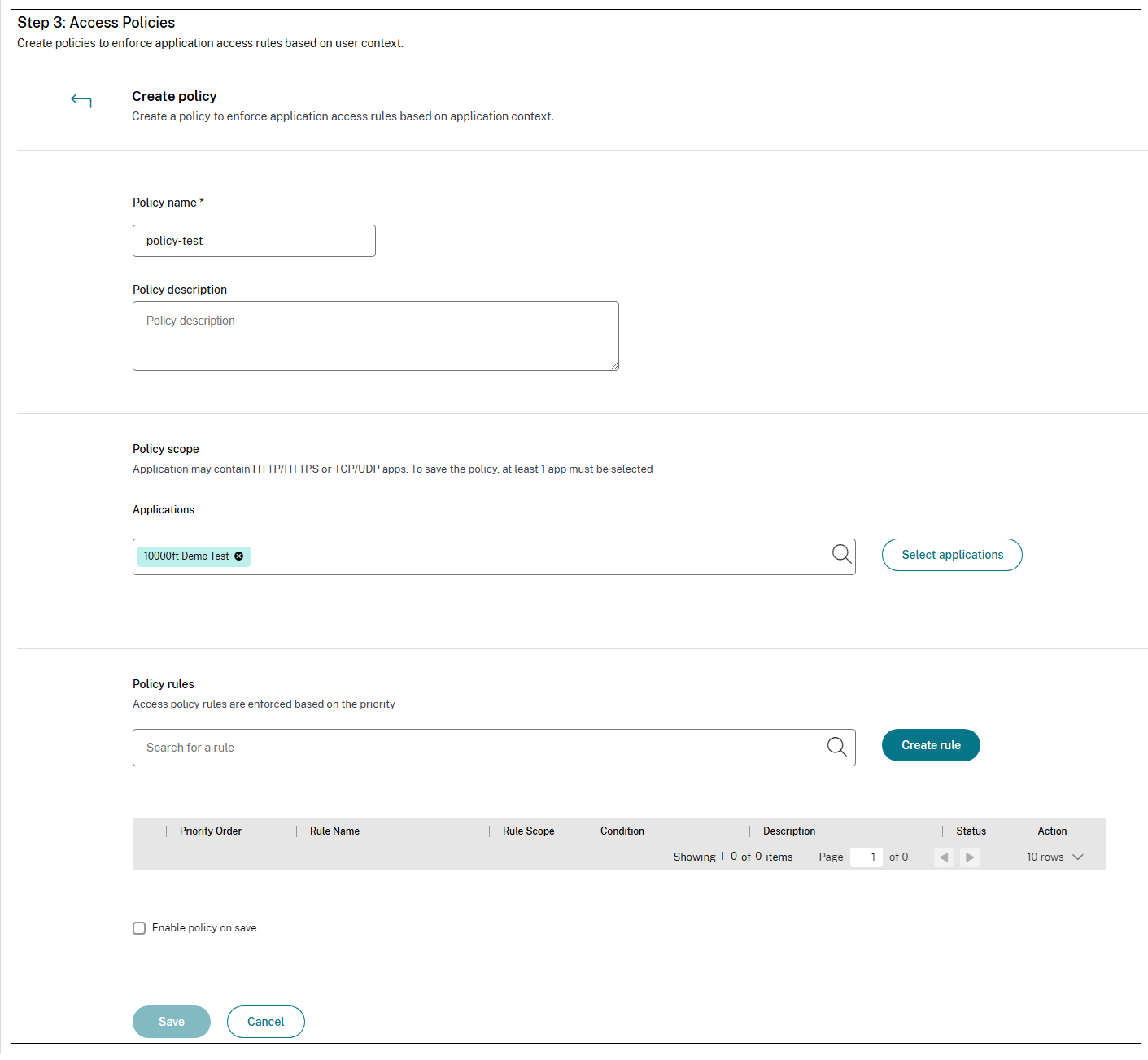

- Introduzca el nombre de la directiva y la descripción de la misma.

- En Aplicaciones, seleccione la aplicación o el conjunto de aplicaciones en las que se debe aplicar esta directiva.

-

Haga clic en Crear regla para crear reglas para la directiva.

-

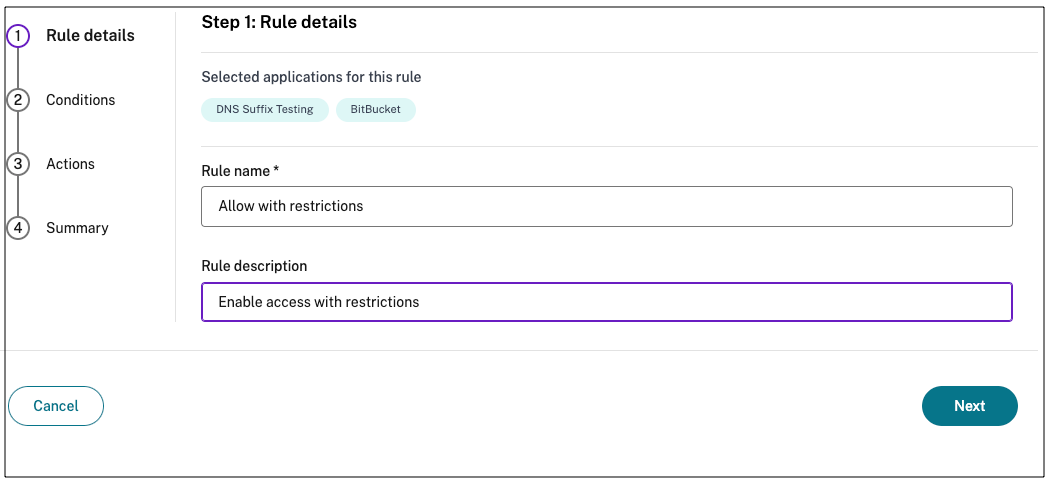

Introduzca el nombre de la regla y una breve descripción de la regla y después haga clic en Siguiente.

-

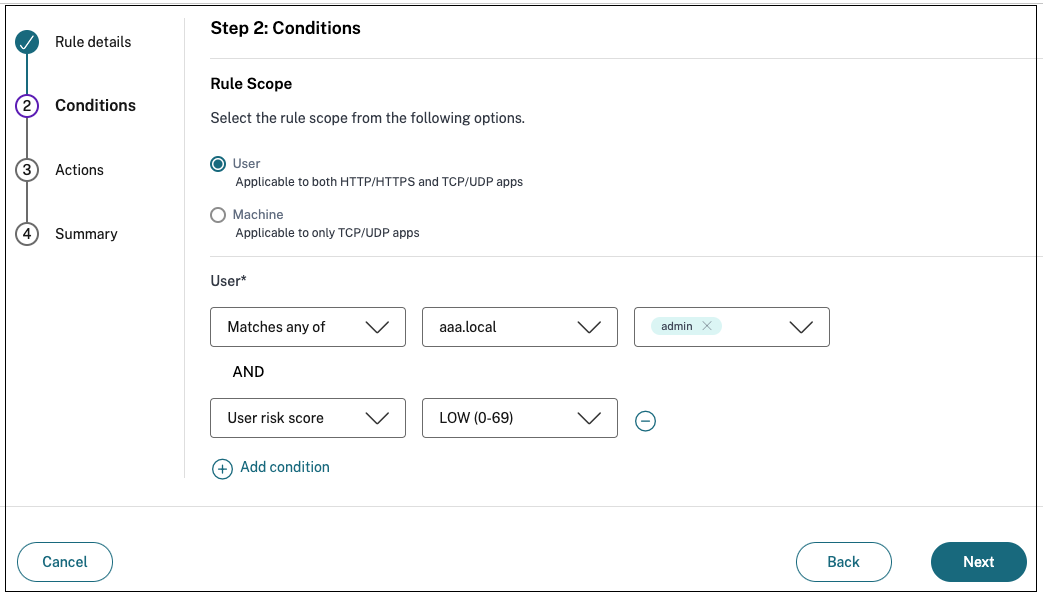

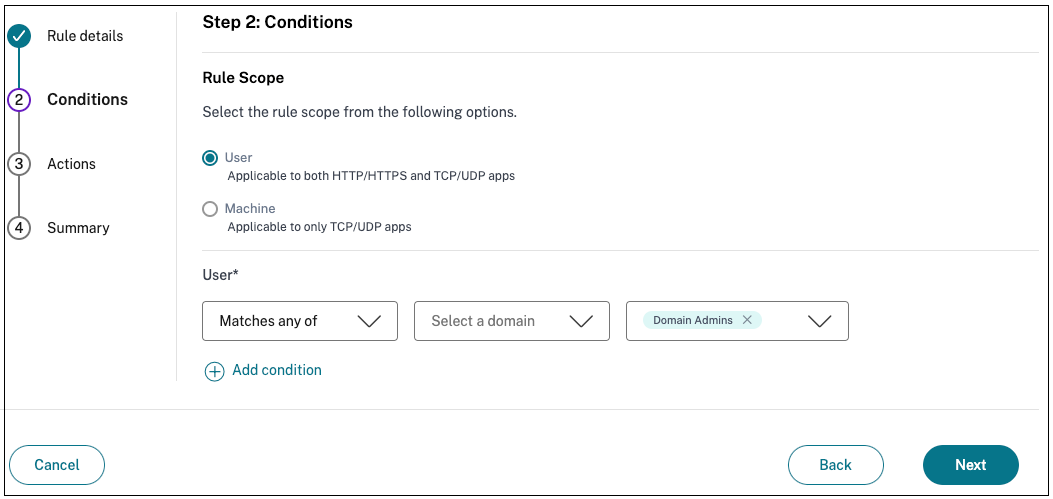

Seleccione las condiciones de los usuarios. La condición de usuario es una condición obligatoria que debe cumplirse para conceder acceso a las aplicaciones a los usuarios. Seleccione una de estas opciones:

- Coincide con alguno de: Solo se permite el acceso a los usuarios o grupos que coincidan con alguno de los nombres que figuran en el campo y que pertenezcan al dominio seleccionado.

- No coincide con ninguno: Se permite el acceso a todos los usuarios o grupos, excepto los que figuran en el campo y que pertenecen al dominio seleccionado.

-

(Opcional) Haga clic en + para agregar varias condiciones en función del contexto.

Al agregar condiciones en función de un contexto, se aplica una operación AND a las condiciones en las que la directiva se evalúa solo si se cumplen las condiciones de Users* y las condiciones opcionales basadas en el contexto. Puede aplicar las siguientes condiciones según el contexto.

- Dispositivo de escritorio o móvil: Seleccione el dispositivo para el que quiere habilitar el acceso a las aplicaciones.

- Ubicación geográfica: Seleccione la condición y la ubicación geográfica desde donde los usuarios acceden a las aplicaciones.

- Ubicación de red: Seleccione la condición y la red mediante la cual los usuarios acceden a las aplicaciones.

- Verificación de la Device Posture: Seleccione las condiciones que debe cumplir el dispositivo del usuario para acceder a la aplicación.

- Puntuación de riesgo del usuario: Seleccione las categorías de puntuación de riesgo en función de las cuales los usuarios deben tener acceso a la aplicación.

- Haga clic en Siguiente.

-

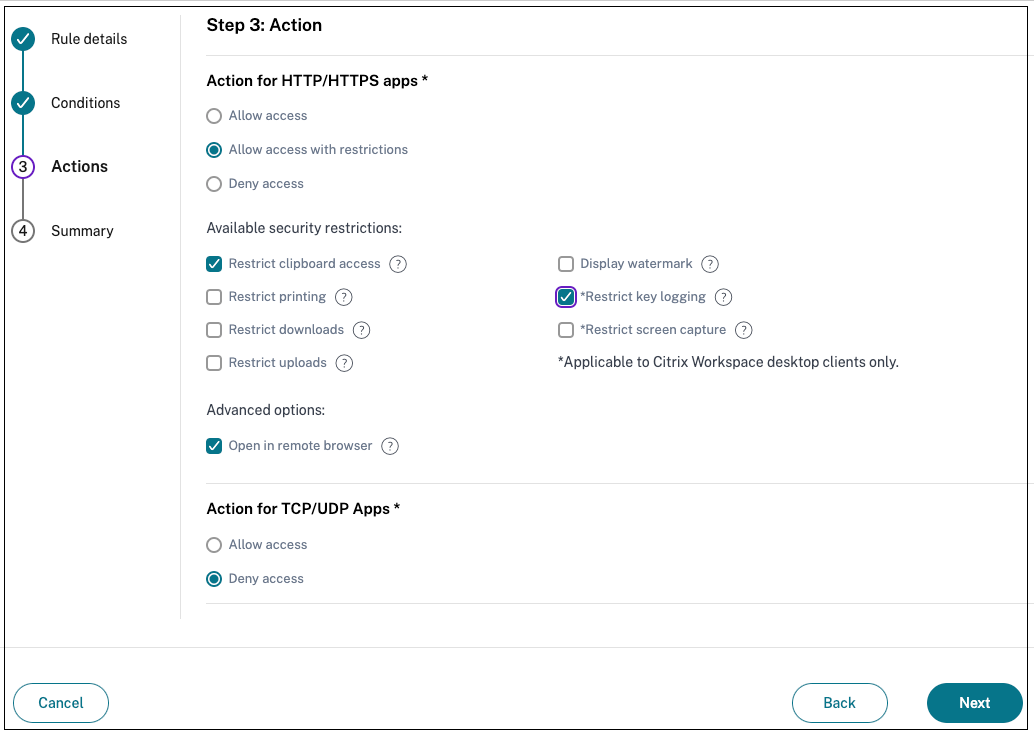

Seleccione las acciones que se deben aplicar en función de la evaluación de la condición.

- Para las aplicaciones HTTP/HTTPS, puede seleccionar lo siguiente:

- Permitir el acceso

- Permitir el acceso con restricciones

- Denegar el acceso

Nota:

Si seleccionas Permitir el acceso con restricciones, debes seleccionar las restricciones que quieres aplicar a las aplicaciones. Para obtener más información sobre las restricciones, consulte Opciones de restricciones de acceso disponibles. También puede especificar si quiere que la aplicación se abra en un explorador web remoto o en Citrix Secure Browser.

- Para el acceso a TCP/UDP, puede seleccionar lo siguiente:

- Permitir el acceso

- Denegar el acceso

- Para las aplicaciones HTTP/HTTPS, puede seleccionar lo siguiente:

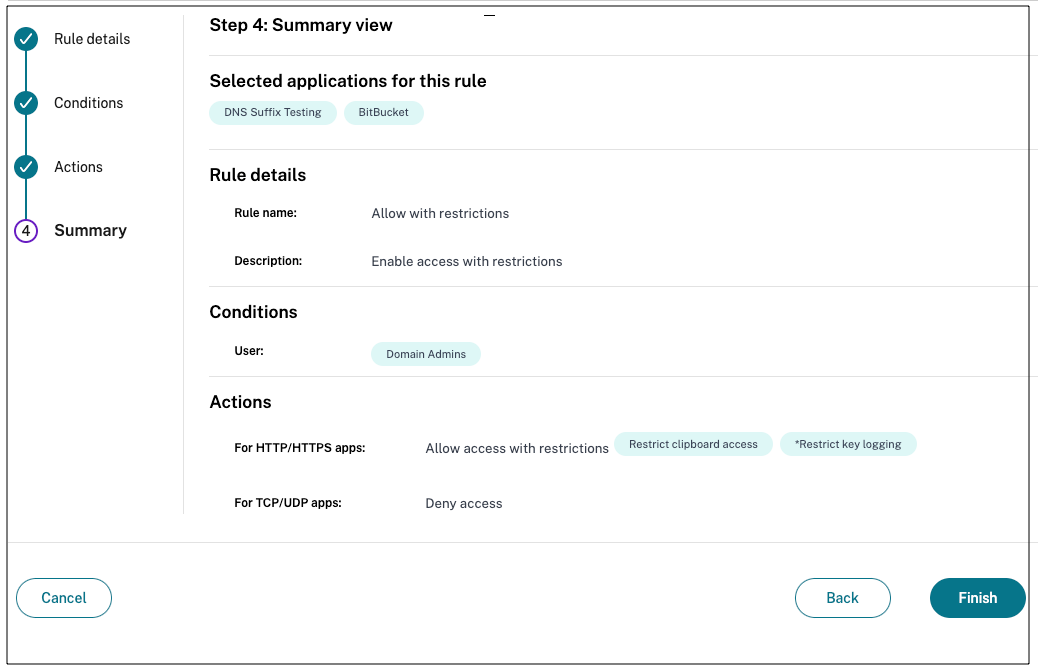

- Haga clic en Siguiente. La página de resumen muestra los detalles de la directiva.

-

Puede comprobar los detalles y hacer clic en Finalizar.

Puntos a tener en cuenta después de crear una directiva

-

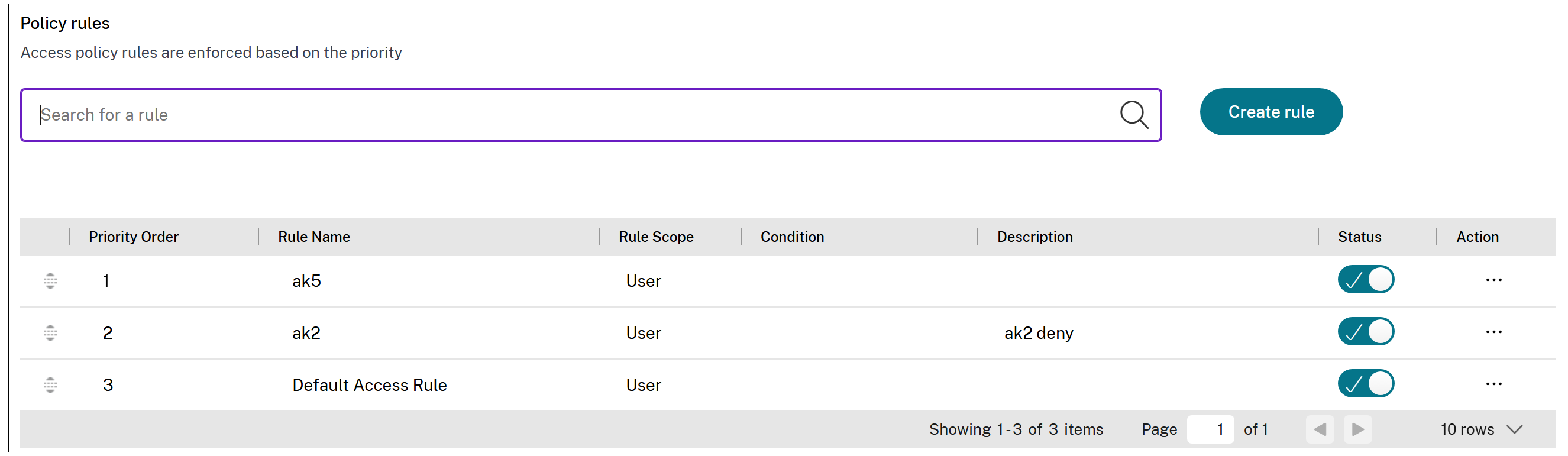

La directiva que ha creado aparece en la sección Reglas de directiva y está habilitada de forma predeterminada. Puede inhabilitar las reglas si es necesario. Sin embargo, asegúrese de que haya al menos una regla habilitada para que la directiva esté activa.

-

Se asigna un orden de prioridad a la directiva de forma predeterminada. La prioridad con un valor inferior tiene la preferencia más alta. La regla con el número de prioridad más bajo se evalúa primero. Si la regla (n) no coincide con las condiciones definidas, se evalúa la siguiente regla (n+1) y así sucesivamente.

Ejemplo de evaluación de reglas con orden de prioridad:

Suponga que ha creado dos reglas, la Regla 1 y la Regla 2. La regla 1 se asigna al usuario A y la regla 2 al usuario B y después se evalúan ambas reglas. Supongamos que tanto la regla 1 como la regla 2 están asignadas al usuario A. En este caso, la regla 1 tiene la prioridad más alta. Si se cumple la condición de la Regla 1, se aplica la Regla 1 y se omite la Regla 2. De lo contrario, si no se cumple la condición de la Regla 1, la Regla 2 se aplica al usuario A.

Nota:

Si no se evalúa ninguna de las reglas, los usuarios no enumeran la aplicación.

Opciones de restricciones de acceso disponibles

Al seleccionar la acción Permitir el acceso con restricciones, debe seleccionar al menos una de las restricciones de seguridad. Estas restricciones de seguridad están predefinidas en el sistema. Los administradores no pueden modificar ni agregar otras combinaciones. Para obtener más información, consulte Opciones de restricciones de acceso disponibles

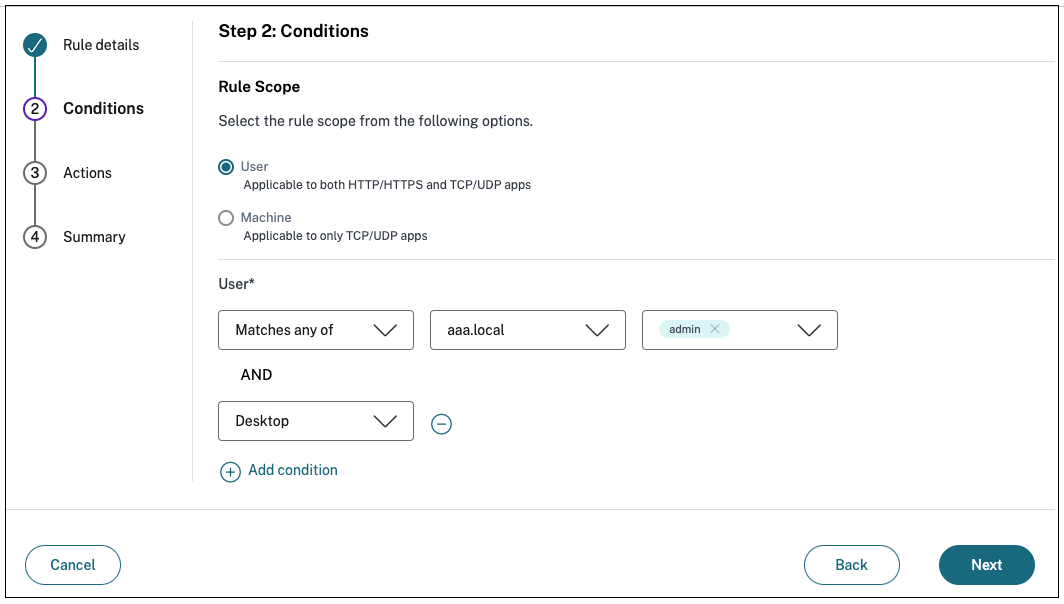

Acceso adaptable basado en dispositivos

Para configurar una directiva de acceso adaptable en función de la plataforma (dispositivo móvil o equipo de escritorio) desde la que el usuario accede a la aplicación, utilice el procedimiento Crear una directiva de acceso adaptable con múltiples reglas con los siguientes cambios.

- En la página Paso 2: Condiciones, haga clic en Agregar condición.

- Seleccione Escritorio o Dispositivo móvil.

- Complete la configuración de la directiva.

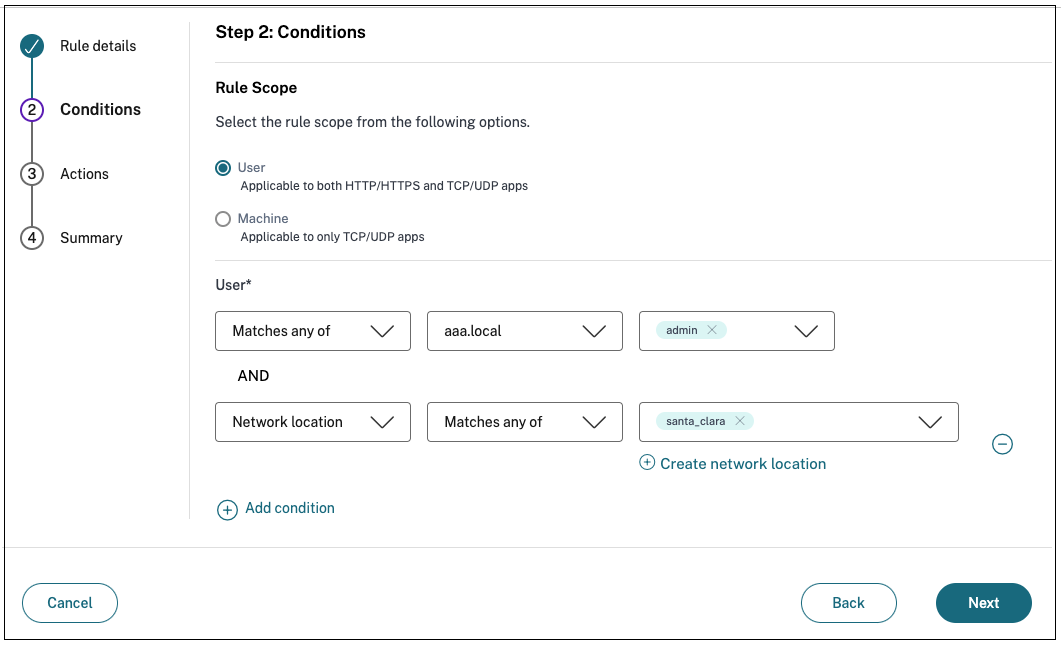

Acceso adaptable según la ubicación

Un administrador puede configurar la directiva de acceso adaptable en función de la ubicación desde la que el usuario accede a la aplicación. La ubicación puede ser el país desde el que el usuario accede a la aplicación o la ubicación de red del usuario. La ubicación de la red se define mediante un rango de direcciones IP o direcciones de subred.

Para configurar una directiva de acceso adaptable en función de la ubicación, utilice el procedimiento [Crear una directiva de acceso adaptable con múltiples reglas ] con los siguientes cambios.

- En la página Paso 2: Condiciones, haga clic en Agregar condición.

- Seleccione Geolocalización o Ubicación de red.

- Si ha configurado varias ubicaciones geográficas o ubicaciones de red, seleccione una de las siguientes según sus necesidades.

- Coincide con cualquiera de: Las ubicaciones geográficas o ubicaciones de red coinciden con cualquiera de las ubicaciones geográficas o ubicaciones de red configuradas en la base de datos.

- No coincide con ninguna: Las ubicaciones geográficas o las ubicaciones de red no coinciden con las ubicaciones geográficas o las ubicaciones de red configuradas en la base de datos.

Nota:

-

Si seleccione Geolocalización, la dirección IP de origen del usuario se evalúa con la dirección IP de la base de datos del país. Si la dirección IP del usuario se asigna al país de la directiva, se aplica la directiva. Si el país no coincide, se omite esta directiva adaptable y se evalúa la siguiente directiva adaptable.

-

Para Ubicación de red, puede seleccionar una ubicación de red existente o crear una ubicación de red. Para crear una nueva ubicación de red, haga clic en Crear ubicación de red.

-

Asegúrese de haber habilitado Adaptive Access desde Citrix Cloud > Citrix Workspace > Access > Adaptive Access. De lo contrario, no podrá agregar las etiquetas de ubicación. Para obtener más información, consulte Habilitar el acceso adaptable.

-

También puede crear una ubicación de red desde la consola de Citrix Cloud. Para obtener más información, consulte Configuración de ubicación de red de Citrix Cloud.

- Complete la configuración de la directiva.

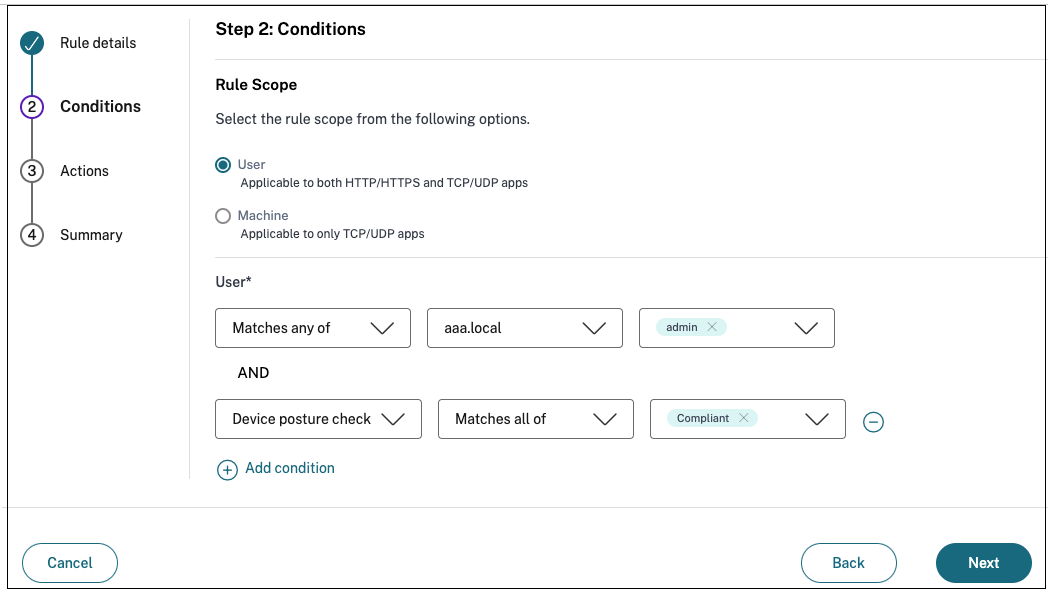

Acceso adaptable en función de la Device Posture

Puede configurar el servicio Secure Private Access para aplicar el control de acceso mediante etiquetas de Device Posture. Una vez que se permite que un dispositivo inicie sesión después de la verificación de la Device Posture, el dispositivo se puede clasificar como compatible o no compatible. Esta información está disponible como etiquetas para los servicios Citrix DaaS y Citrix Secure Private Access y se utiliza para proporcionar un acceso contextual en función de la Device Posture.

Para obtener información completa sobre Device Posture Service, consulte Device Posture.

Para configurar una directiva de acceso adaptable en función de la Device Posture, utilice el procedimiento Crear una directiva de acceso adaptable con múltiples reglas con los siguientes cambios.

- En la página Paso 2: Condiciones, haga clic en Agregar condición.

- Seleccione Verificación de Device Posture y la expresión lógica en el menú desplegable.

- Introduzca uno de los siguientes valores en las etiquetas personalizadas:

- Conforme: para dispositivos conformes

- No conforme: para dispositivos no conformes

Nota:

La sintaxis de las etiquetas de clasificación de dispositivos debe introducirse de la misma manera que se capturó anteriormente, es decir, en mayúsculas iniciales (compatible y no compatible). De lo contrario, las directivas de Device Posture no funcionan según lo previsto.

Acceso adaptable basado en la puntuación de riesgo del usuario

Importante:

Esta función solo está disponible para los clientes si tienen derecho a Security Analytics.

La puntuación de riesgo del usuario es un sistema de puntuación para determinar los riesgos asociados con las actividades de los usuarios en su empresa. Los indicadores de riesgo se asignan a las actividades de los usuarios que parecen sospechosas o que pueden representar una amenaza a la seguridad de su organización. Los indicadores de riesgo se activan cuando el comportamiento del usuario se desvía de lo normal. Cada indicador de riesgo puede tener uno o más factores de riesgo asociados. Estos factores de riesgo ayudan a determinar el tipo de anomalías en los eventos de usuario. Los indicadores de riesgo y sus factores de riesgo asociados determinan la puntuación de riesgo de un usuario. La puntuación de riesgo se calcula periódicamente y hay un retraso entre la acción y la actualización de la puntuación de riesgo. Para obtener más información, consulte Indicadores de riesgo de usuarios de Citrix.

Para configurar una directiva de acceso adaptable con puntuación de riesgo, utilice el procedimiento Crear una directiva de acceso adaptable con múltiples reglas con los siguientes cambios.

- En la página Paso 2: Condiciones, haga clic en Agregar condición.

-

Seleccione Puntuación de riesgo del usuario y después seleccione la condición de riesgo.

-

Etiquetas preestablecidas obtenidas del servicio CAS

- BAJO 1—69

- MEDIANO 70—89

- ALTO 90-100

Nota:

Una puntuación de riesgo de 0 no se considera que tenga un nivel de riesgo “Bajo. “

- Tipos de umbrales

- Mayor o igual que

- Menor o igual que

- Un rango numérico

- Rango

-