Integración e implementación de Secure Web

Para integrar y entregar Secure Web, sigue estos pasos generales:

-

Para habilitar el inicio de sesión único (SSO) en la red interna, configura Citrix Gateway.

Para el tráfico HTTP, Citrix ADC puede proporcionar SSO para todos los tipos de autenticación de proxy compatibles con Citrix ADC. Para el tráfico HTTPS, la directiva de almacenamiento en caché de contraseñas web permite a Secure Web autenticarse y proporcionar SSO al servidor proxy a través del SDK de MAM. El SDK de MSM solo admite la autenticación de proxy básica, digest y NTLM. La contraseña se almacena en caché mediante el SDK de MAM y se guarda en el almacén compartido de Endpoint Management, un área de almacenamiento segura para datos confidenciales de aplicaciones. Para obtener más información sobre la configuración de Citrix Gateway, consulta Citrix Gateway.

- Descarga Secure Web.

- Determina cómo quieres configurar las conexiones de usuario a la red interna.

-

- Agrega Secure Web a Endpoint Management, siguiendo los mismos pasos que para otras aplicaciones MDX y, a continuación, configura las directivas del SDK de MAM. Para obtener más información sobre las directivas específicas de Secure Web, consulta Acerca de las directivas de Secure Web.

Configuración de las conexiones de usuario

Secure Web admite las siguientes configuraciones para las conexiones de usuario:

-

Tunelizado – SSO web: Las conexiones que se tunelizan a la red interna pueden usar una variación de una VPN sin cliente, denominada Tunelizado – SSO web.

-

Tunelización dividida inversa: En el modo INVERSO, el tráfico de las aplicaciones de intranet omite el túnel VPN, mientras que el resto del tráfico pasa por el túnel VPN. Esta directiva se puede usar para registrar todo el tráfico LAN no local.

Tunelización dividida

En el modo de tunelización dividida, el tráfico de las aplicaciones de intranet se enruta a través de una VPN, mientras que el resto del tráfico la omite. Esta función mejora el rendimiento de las aplicaciones que no requieren protección VPN y también garantiza la seguridad al acceder a recursos internos cuando estás conectado a Internet.

Tanto para Android como para iOS, cuando la tunelización dividida está activada, tienes dos opciones:

-

Define un rango de direcciones IP de intranet: Te permite acceder al sitio de intranet abriendo Secure Web (con mVPN) y usando la dirección IP que definas (por ejemplo,

https://10.8.0.8). -

Define aplicaciones de intranet que admitan comodines: Te permite acceder al sitio de intranet abriendo Secure Web (con mVPN) y usando la dirección de dominio que definas (por ejemplo,

https://abc.example.com).

Pasos de configuración para la tunelización dividida inversa

Para configurar el modo inverso de tunelización dividida en Citrix Gateway, sigue estos pasos:

-

- Ve a Directivas > Directiva de sesión.

-

- Selecciona la directiva de Secure Hub y, a continuación, ve a Experiencia del cliente > Tunelización dividida.

-

- Selecciona INVERSO.

-

La directiva MDX de lista de exclusión del modo de tunelización dividida inversa

Configuras la directiva de modo de tunelización dividida inversa con el rango de exclusión desde Citrix Endpoint Management. El rango se basa en una lista de sufijos DNS y FQDN separados por comas. Esta lista define las URL para las que el tráfico debe dirigirse a través de la LAN del dispositivo y no enviarse a Citrix ADC.

La siguiente tabla indica si Secure Web solicita credenciales a un usuario, según la configuración y el tipo de sitio:

| Modo de conexión | Tipo de sitio | Almacenamiento en caché de contraseñas | SSO configurado para Citrix Gateway | Secure Web solicita credenciales en el primer acceso a un sitio web | Secure Web solicita credenciales en accesos posteriores al sitio web | Secure Web solicita credenciales después de un cambio de contraseña |

|---|---|---|---|---|---|---|

| Tunelizado – SSO web | HTTP | No | Sí | No | No | No |

| Tunelizado – SSO web | HTTPS | No | Sí | No | No | No |

Directivas de Secure Web

Al agregar Secure Web, ten en cuenta estas directivas del SDK de MAM que son específicas de Secure Web. Para todos los dispositivos móviles compatibles:

-

Sitios web permitidos o bloqueados

-

Secure Web normalmente no filtra los enlaces web. Puedes usar esta directiva para configurar una lista específica de sitios permitidos o bloqueados. Configuras patrones de URL para restringir los sitios web que el navegador puede abrir, formateados como una lista separada por comas. Un signo más (+) o un signo menos (-) precede a cada patrón de la lista. El navegador compara una URL con los patrones en el orden indicado hasta que encuentra una coincidencia. Cuando se encuentra una coincidencia, el prefijo dicta la acción que se debe realizar de la siguiente manera:

- Un prefijo de signo menos (-) indica al navegador que bloquee la URL. En este caso, la URL se trata como si la dirección del servidor web no pudiera resolverse.

- Un prefijo de signo más (+) permite que la URL se procese normalmente.

- Si no se proporciona ni + ni - con el patrón, se asume + (permitir).

- Si la URL no coincide con ningún patrón de la lista, la URL se permite.

Para bloquear todas las demás URL, termina la lista con un signo menos seguido de un asterisco (-*). Por ejemplo:

- El valor de la directiva

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*permite las URL HTTP dentro del dominiomycorp.com, pero las bloquea en otros lugares, permite las URL HTTPS y FTP en cualquier lugar y bloquea todas las demás URL. -

El valor de la directiva

+http://*.training.lab/*,+https://*.training.lab/*,-*permite a los usuarios abrir cualquier sitio del dominio Training.lab (intranet) a través de HTTP o HTTPS. El valor de la directiva no permite a los usuarios abrir URL públicas, como Facebook, Google, Hotmail, independientemente del protocolo. -

El valor predeterminado está vacío (todas las URL permitidas).

-

Bloquear ventanas emergentes

- Las ventanas emergentes son nuevas pestañas que los sitios web abren sin tu permiso. Esta directiva determina si Secure Web permite las ventanas emergentes. Si está activada, Secure Web impide que los sitios web abran ventanas emergentes. El valor predeterminado es “Desactivado”.

Marcadores precargados

- Define un conjunto precargado de marcadores para el navegador Secure Web. La directiva es una lista de tuplas separadas por comas que incluyen un nombre de carpeta, un nombre descriptivo y una dirección web. Cada triplete debe tener el formato carpeta, nombre, url, donde carpeta y nombre pueden ir opcionalmente entre comillas dobles (“).

Por ejemplo, los valores de la directiva "Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspx definen tres marcadores. El primero es un enlace principal (sin nombre de carpeta) titulado “Mycorp, Inc. home page”. El segundo enlace se encuentra en una carpeta titulada “MyCorp Links” y está etiquetado como “Account logon”. El tercero se encuentra en la subcarpeta “Investor Relations” de la carpeta “MyCorp Links” y se muestra como “Contact us”.

El valor predeterminado está vacío.

URL de la página de inicio

Define el sitio web que Secure Web carga al iniciarse. El valor predeterminado está vacío (página de inicio predeterminada).

Solo para dispositivos Android e iOS compatibles:

Interfaz de usuario del navegador

Dicta el comportamiento y la visibilidad de los controles de la interfaz de usuario del navegador para Secure Web. Normalmente, todos los controles de navegación están disponibles. Estos incluyen los controles de avanzar, retroceder, la barra de direcciones y los controles de actualizar/detener. Puedes configurar esta directiva para restringir el uso y la visibilidad de algunos de estos controles. El valor predeterminado es Todos los controles visibles.

Opciones:

- Todos los controles visibles. Todos los controles están visibles y los usuarios no tienen restricciones para usarlos.

- Barra de direcciones de solo lectura. Todos los controles están visibles, pero los usuarios no pueden editar el campo de dirección del navegador.

-

Ocultar barra de direcciones. Oculta la barra de direcciones, pero no otros controles.

- Ocultar todos los controles. Suprime toda la barra de herramientas para proporcionar una experiencia de navegación sin marcos.

Habilitar el almacenamiento en caché de contraseñas web

- Cuando los usuarios de Secure Web introducen credenciales al acceder o solicitar un recurso web, esta directiva determina si Secure Web almacena la contraseña en caché de forma silenciosa en el dispositivo. Esta directiva se aplica a las contraseñas introducidas en los cuadros de diálogo de autenticación y no a las contraseñas introducidas en los formularios web.

Si está en Activado, Secure Web almacena en caché todas las contraseñas que los usuarios introducen al solicitar un recurso web. Si está en Desactivado, Secure Web no almacena contraseñas en caché y elimina las contraseñas almacenadas en caché existentes. El valor predeterminado es Desactivado.

Servidores proxy

También puedes configurar servidores proxy para Secure Web cuando se utiliza en modo Tunneled – Web SSO. Para obtener más información, consulta esta entrada de blog.

Sufijos DNS

En Android, si los sufijos DNS no están configurados, la VPN podría fallar. Para obtener más información sobre cómo configurar sufijos DNS, consulta Compatibilidad con consultas DNS mediante sufijos DNS para dispositivos Android.

Preparación de sitios de intranet para Secure Web

- Esta sección está dirigida a los desarrolladores web que necesitan preparar un sitio de intranet para su uso con Secure Web para Android e iOS. Los sitios de intranet diseñados para navegadores de escritorio requieren cambios para funcionar correctamente en dispositivos Android e iOS.

Secure Web se basa en Android WebView y iOS WkWebView para proporcionar compatibilidad con tecnologías web. Algunas de las tecnologías web compatibles con Secure Web son:

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Algunas de las tecnologías web no compatibles con Secure Web son:

- Flash

- Java

La siguiente tabla muestra las características y tecnologías de renderizado HTML compatibles con Secure Web. Una ‘X’ indica que la característica está disponible para una combinación de plataforma, navegador y componente.

-

Tecnología Secure Web para iOS Secure Web para Android - | – | – | – |

-

JavaScript engine JavaScriptCore V8 -

Local Storage X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcet X X -

WebGL X -

requestAnimationFrame API X -

Navigation Timing API X Resource Timing API X

Las tecnologías funcionan igual en todos los dispositivos; sin embargo, Secure Web devuelve diferentes cadenas de agente de usuario para diferentes dispositivos. Para determinar la versión del navegador utilizada para Secure Web, puedes ver su cadena de agente de usuario. Puedes comprobar el agente de usuario en los registros de Secure Web. Para recopilar los registros de Secure Web, ve a Secure Hub > Ayuda > Informar de un problema. Selecciona Secure Web de la lista de aplicaciones. Recibirás un correo electrónico con los archivos de registro comprimidos adjuntos.

Solución de problemas de sitios de intranet

Para solucionar problemas de renderizado cuando tu sitio de intranet se visualiza en Secure Web, compara cómo se renderiza el sitio web en Secure Web y en un navegador de terceros compatible.

Para iOS, los navegadores de terceros compatibles para realizar pruebas son Chrome y Dolphin.

Para Android, el navegador de terceros compatible para realizar pruebas es Dolphin.

Nota:

Chrome es un navegador nativo en Android. No lo uses para la comparación.

En iOS, asegúrate de que los navegadores tengan compatibilidad con VPN a nivel de dispositivo. Puedes configurar esta compatibilidad en el dispositivo en Ajustes > VPN > Añadir configuración VPN.

También puedes usar aplicaciones cliente de VPN disponibles en la App Store, como Citrix Secure Access, Cisco AnyConnect o Pulse Secure.

- Si una página web se muestra igual en ambos navegadores, el problema está en tu sitio web. Actualiza tu sitio y asegúrate de que funcione bien para el sistema operativo.

- Si el problema en una página web aparece solo en Secure Web, contacta con el Soporte de Citrix para abrir un ticket de soporte. Proporciona los pasos de solución de problemas, incluidos los tipos de navegador y sistema operativo probados. Si Secure Web para iOS tiene problemas de renderizado, puedes incluir un archivo de archivo web de la página como se describe en los siguientes pasos. Esto ayuda a Citrix a resolver el problema más rápido.

Verificar la conectividad SSL

Asegúrate de que la cadena de certificados SSL esté configurada correctamente. Puedes comprobar si faltan CA raíz o intermedias que no estén vinculadas o instaladas en dispositivos móviles utilizando el Comprobador de certificados SSL.

Muchos certificados de servidor están firmados por varias autoridades de certificación (CA) jerárquicas, lo que significa que los certificados forman una cadena. Debes vincular estos certificados. Para obtener información sobre cómo instalar o vincular tus certificados, consulta Instalar, vincular y actualizar certificados.

Para crear un archivo de archivo web

Al usar Safari en macOS 10.9 o posterior, puedes guardar una página web como un archivo de archivo web (conocido como lista de lectura). El archivo de archivo web incluye todos los archivos vinculados, como imágenes, CSS y JavaScript.

-

Desde Safari, vacía la carpeta Lista de lectura: En el Finder, haz clic en el menú Ir de la barra de menú, elige Ir a la carpeta, escribe la ruta de acceso ~/Library/Safari/ReadingListArchives/. Ahora elimina todas las carpetas de esa ubicación.

-

En la barra de menú, ve a Safari > Preferencias > Avanzado y habilita Mostrar menú Desarrollo en la barra de menú.

-

En la barra de menú, ve a Desarrollo > Agente de usuario e introduce el agente de usuario de Secure Web: (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25).

-

En Safari, abre el sitio web que quieres guardar como lista de lectura (archivo de archivo web).

-

En la barra de menú, ve a Marcadores > Añadir a la lista de lectura. Este paso puede tardar unos minutos. El archivado se realiza en segundo plano.

-

Localiza la lista de lectura archivada: En la barra de menú, ve a Ver > Mostrar barra lateral de lista de lectura.

-

Verifica el archivo de archivo:

- Desactiva la conectividad de red de tu Mac.

-

Abre el sitio web desde la lista de lectura.

El sitio web se muestra completamente.

-

Comprime el archivo de archivo: En el Finder, haz clic en el menú Ir de la barra de menú, elige Ir a la carpeta y, a continuación, escribe la ruta de acceso ~/Library/Safari/ReadingListArchives/. Luego, comprime la carpeta que tiene una cadena hexadecimal aleatoria como nombre de archivo. Este archivo es el que puedes enviar al soporte de Citrix cuando abras un ticket de soporte.

Funciones de Secure Web

Secure Web utiliza tecnologías de intercambio de datos móviles para crear un túnel VPN dedicado para que los usuarios accedan a sitios web internos y externos y a todos los demás sitios web. Los sitios incluyen aquellos con información confidencial en un entorno protegido por las políticas de tu organización.

La integración de Secure Web con Secure Mail y Citrix Files ofrece una experiencia de usuario fluida dentro del contenedor seguro de Endpoint Management. Aquí tienes algunos ejemplos de funciones de integración:

- Cuando los usuarios tocan enlaces Mailto, se abre un nuevo mensaje de correo electrónico en Secure Mail sin necesidad de autenticación adicional.

-

Permitir que los enlaces se abran en Secure Web manteniendo los datos seguros: En Secure Web para Android, un túnel VPN dedicado permite a los usuarios acceder de forma segura a sitios con información confidencial. Pueden hacer clic en enlaces desde Secure Mail, desde Secure Web o desde una aplicación de terceros. El enlace se abre en Secure Web y los datos se mantienen de forma segura. Los usuarios pueden abrir un enlace interno que tenga el esquema ctxmobilebrowser en Secure Web. Al hacerlo, Secure Web transforma el prefijo

ctxmobilebrowser://enhttp://. Para abrir un enlace HTTPS, Secure Web transformactxmobilebrowsers://enhttps://.En Secure Web para iOS, esta función depende de una política MDX de interacción de aplicaciones llamada Intercambio de documentos entrantes. La política está configurada como Sin restricciones de forma predeterminada. Esta configuración permite que las URL se abran en Secure Web. Puedes cambiar la configuración de la política para que solo las aplicaciones que incluyas en una lista de permitidos puedan comunicarse con Secure Web.

-

Cuando los usuarios hacen clic en un enlace de intranet en un mensaje de correo electrónico, Secure Web va a ese sitio sin necesidad de autenticación adicional.

- Los usuarios pueden cargar archivos a Citrix Files que descargan de la web en Secure Web.

Los usuarios de Secure Web también pueden realizar las siguientes acciones:

-

Bloquear ventanas emergentes.

Nota:

Gran parte de la memoria de Secure Web se destina a la renderización de ventanas emergentes, por lo que el rendimiento a menudo mejora al bloquear las ventanas emergentes en la configuración.

- Marcar sus sitios favoritos.

- Descargar archivos.

- Guardar páginas sin conexión.

- Guardar contraseñas automáticamente.

- Borrar caché/historial/cookies.

- Deshabilitar cookies y almacenamiento local HTML5.

- Compartir dispositivos de forma segura con otros usuarios.

- Buscar dentro de la barra de direcciones.

- Permitir que las aplicaciones web que ejecutan con Secure Web accedan a su ubicación.

- Exportar e importar configuraciones.

- Abrir archivos directamente en Citrix Files sin tener que descargarlos. Para habilitar esta función, agrega ctx-sf: a la política de URL permitidas en Endpoint Management.

- En iOS, usa las acciones 3D Touch para abrir una nueva ficha y acceder a páginas sin conexión, sitios favoritos y descargas directamente desde la pantalla de inicio.

-

En iOS, descarga archivos de cualquier tamaño y ábrelos en Citrix Files u otras aplicaciones.

Nota:

Poner Secure Web en segundo plano hace que la descarga se detenga.

-

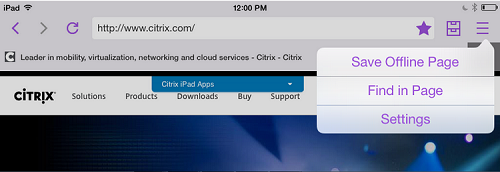

Busca un término dentro de la vista de página actual usando Buscar en la página.

Secure Web también tiene soporte de texto dinámico, por lo que muestra la fuente que los usuarios configuran en sus dispositivos.

Nota:

- Citrix Files para XenMobile ha llegado al fin de su vida útil (EOL) el 1 de julio de 2023. Para obtener más información, consulta Aplicaciones EOL y obsoletas