This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Sécuriser les sessions utilisateur en utilisant TLS

À compter de la version 7.16, l’agent Linux VDA prend en charge le chiffrement TLS pour des sessions utilisateur sécurisées. Le chiffrement TLS est désactivé par défaut.

Activer le chiffrement TLS

Pour activer le chiffrement TLS pour des sessions utilisateur sécurisées, installez des certificats et activez le chiffrement TLS sur le Linux VDA et le Delivery Controller (le Controller).

Installer des certificats sur le Linux VDA

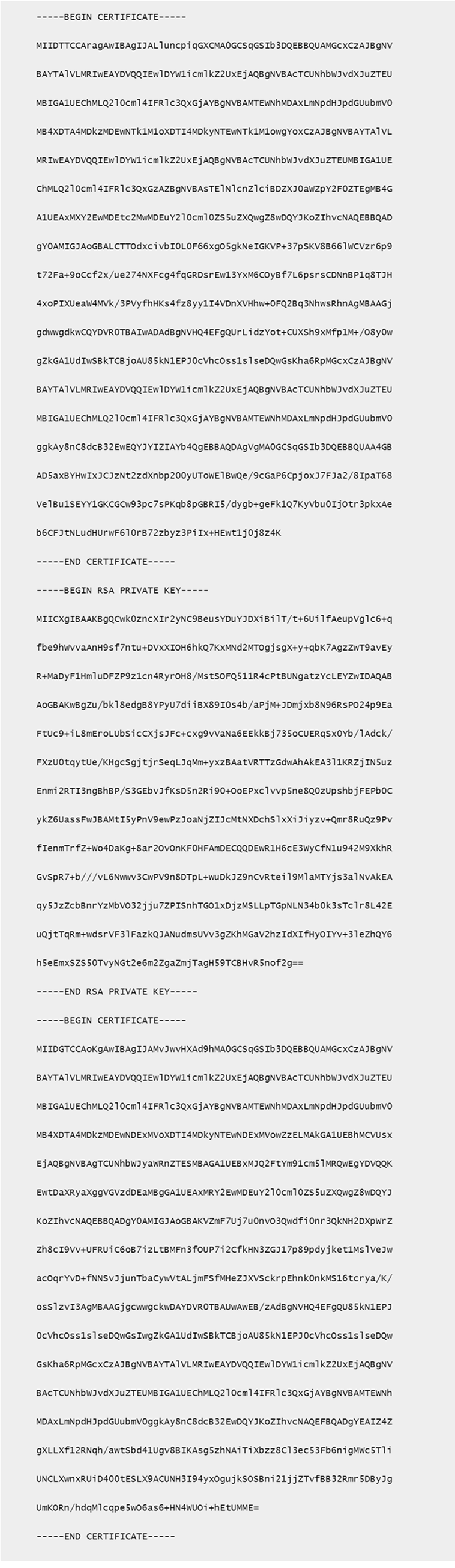

Obtenez des certificats de serveur au format PEM et des certificats racine au format CRT. Un certificat de serveur contient les sections suivantes :

- Certificat

- Clé privée non chiffrée

- Certificats intermédiaires (facultatif)

Exemple de certificat de serveur

Activer le chiffrement TLS

Activer le chiffrement TLS sur le Linux VDA

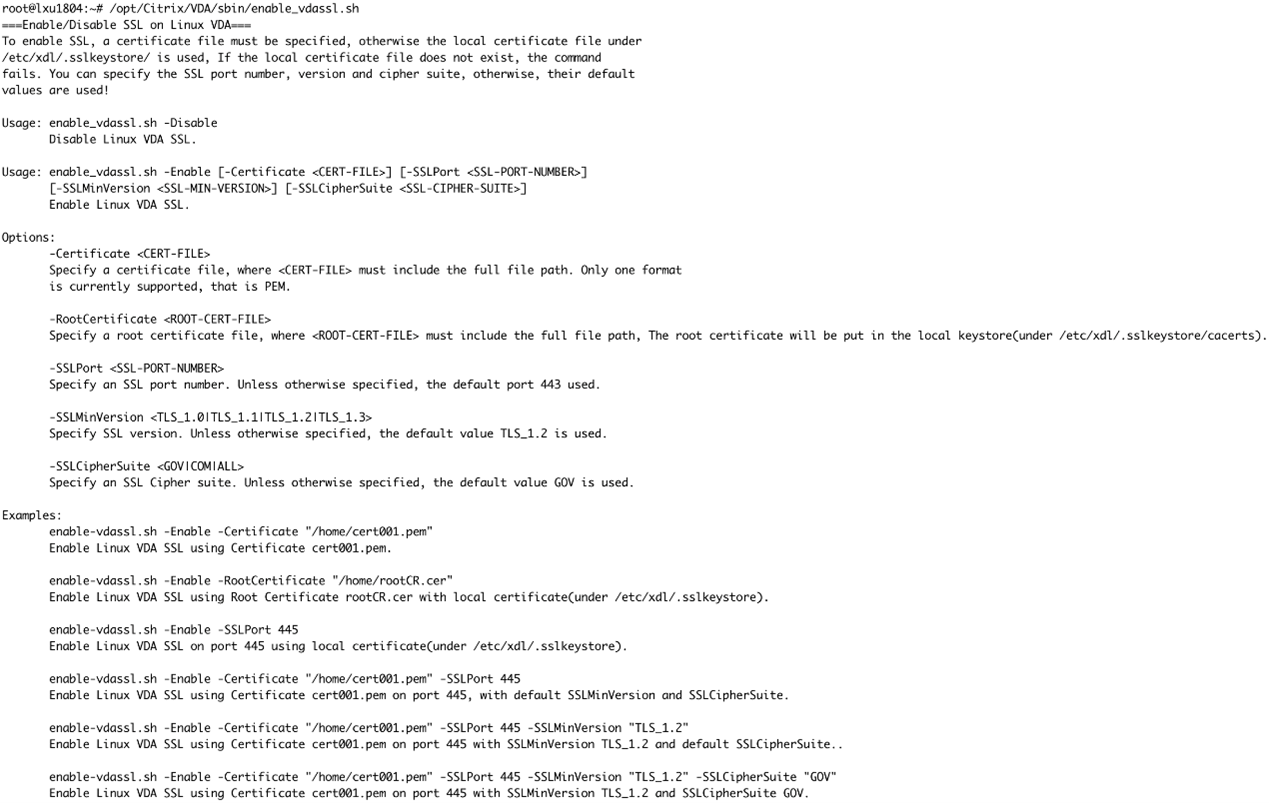

Sur le Linux VDA, utilisez le script enable_vdassl.sh du répertoire /opt/Citrix/VDA/Sbin pour activer (ou désactiver) le chiffrement TLS. Pour plus d’informations sur les options disponibles dans le script, exécutez la commande /opt/Citrix/VDA/sbin/enable_vdassl.sh -help.

Conseil : un certificat de serveur doit être installé sur chaque serveur Linux VDA et des certificats racine doivent être installés sur chaque serveur et client Linux VDA.

Activer le chiffrement TLS sur le Controller

Remarque :

Vous pouvez activer le chiffrement TLS uniquement pour les groupes de mise à disposition entiers. Vous ne pouvez pas activer le chiffrement TLS pour des applications spécifiques.

Dans une fenêtre PowerShell sur le Controller, exécutez les commandes suivantes dans l’ordre pour activer le chiffrement TLS pour le groupe de mise à disposition cible.

Add-PSSnapin citrix.*Get-BrokerAccessPolicyRule –DesktopGroupName 'GROUPNAME' | Set-BrokerAccessPolicyRule –HdxSslEnabled $true

Remarque :

Pour vous assurer que seuls les noms de domaine complets VDA sont contenus dans un fichier de session ICA, vous pouvez également exécuter la commande

Set-BrokerSite –DnsResolutionEnabled $true. La commande active la résolution DNS. Si vous désactivez la résolution DNS, un fichier de session ICA divulgue les adresses IP du VDA et fournit des noms de domaine complets uniquement pour les éléments liés à TLS tels queSSLProxyHostetUDPDTLSPort.

Pour désactiver le chiffrement TLS sur le Controller, exécutez les commandes suivantes dans l’ordre :

Add-PSSnapin citrix.*Get-BrokerAccessPolicyRule –DesktopGroupName 'GROUPNAME' | Set-BrokerAccessPolicyRule –HdxSslEnabled $falseSet-BrokerSite –DnsResolutionEnabled $false

Dépannage

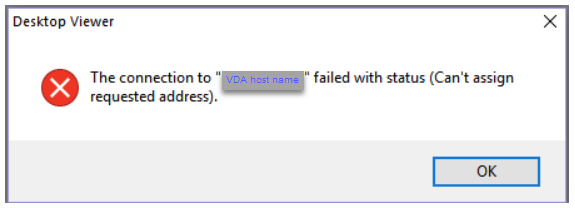

Le message d’erreur « Can’t assign requested address » (Impossible d’attribuer l’adresse demandée) peut s’afficher dans l’application Citrix Workspace pour Windows lorsque vous tentez d’accéder à une session de bureau publié :

Pour résoudre ce problème, ajoutez une entrée au fichier hosts, comme :

<IP address of the Linux VDA> <FQDN of the Linux VDA>

Sur les machines Windows, le fichier hosts est généralement situé dans C:\Windows\System32\drivers\etc\hosts.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.