Configurer les stratégies de détection d’événements

L’enregistrement de session prend en charge la configuration centralisée des stratégies de détection d’événements. Vous pouvez créer des stratégies dans la console de stratégie d’enregistrement de session pour consigner divers événements.

Événements pouvant être détectés

L’enregistrement de session détecte les événements cibles et marque ces événements dans les enregistrements en vue de faciliter leur recherche et lecture ultérieurement. Vous pouvez rechercher des événements d’intérêt au sein d’un grand nombre d’enregistrements et localiser les événements pendant la lecture.

Événements définis par le système

L’enregistrement de session peut détecter et journaliser les événements définis par le système suivants qui se produisent pendant les sessions enregistrées :

-

Insertion des périphériques de stockage de masse USB

-

Démarrages et fins d’applications

-

Défaillances d’application

-

Installations et désinstallations d’applications

-

Opérations de changement de nom, de création, de suppression et de déplacement de fichier lors de sessions

-

Transferts de fichiers entre les hôtes de session (VDA) et les machines clientes (y compris les lecteurs clients mappés et les périphériques de stockage de masse génériques redirigés)

-

Activités de navigation sur le Web

-

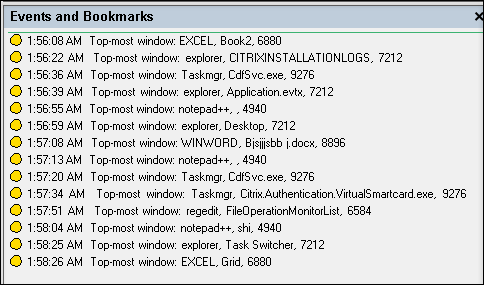

Événements de la fenêtre principale

-

Activités du presse-papiers

-

Modifications du registre Windows

-

Modifications du compte utilisateur

-

Connexions RDP

-

Données de performance (points de données liés à la session enregistrée)

-

Événements de fenêtre contextuelle

Par exemple :

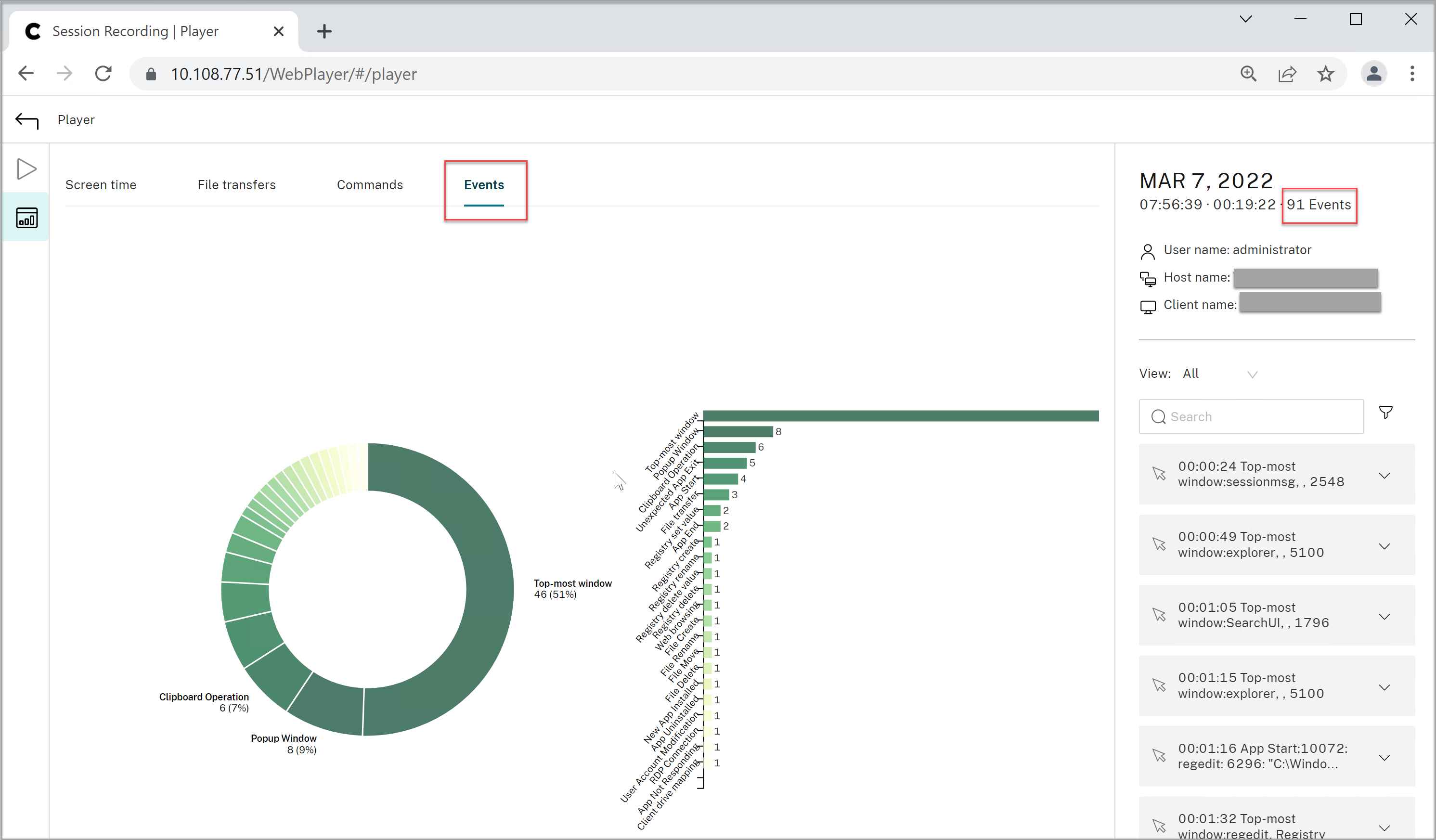

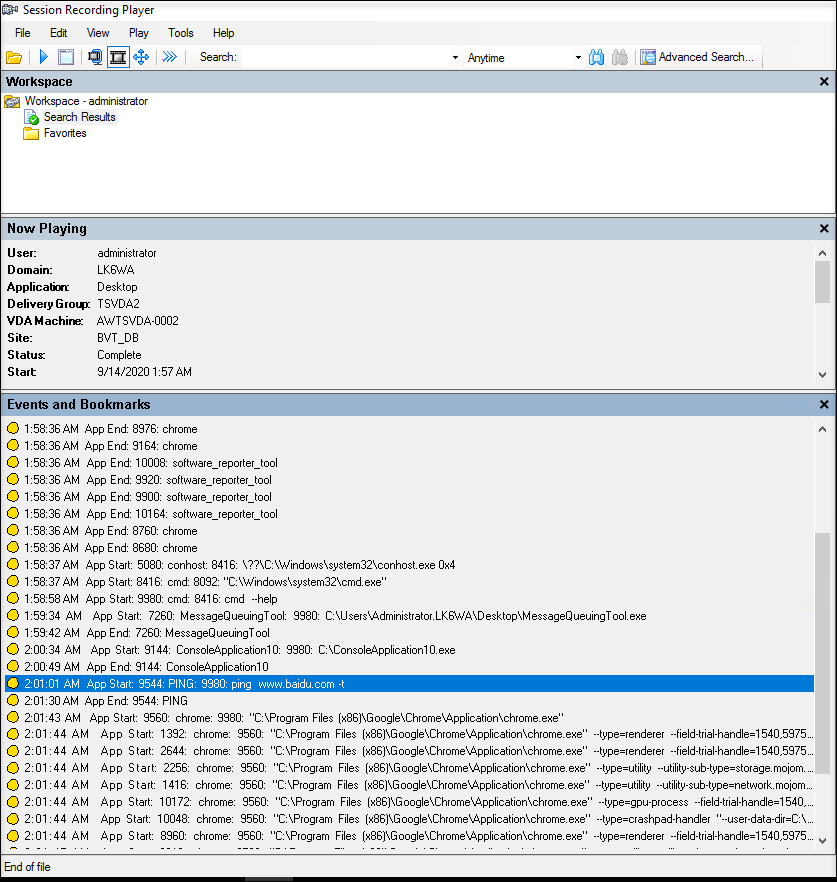

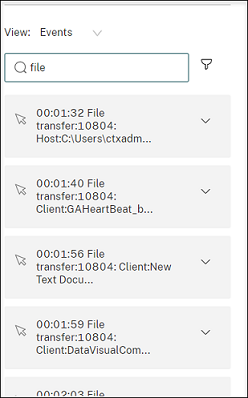

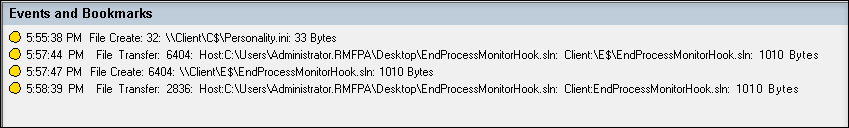

- Événements d’un enregistrement d’événement uniquement dans le lecteur Web :

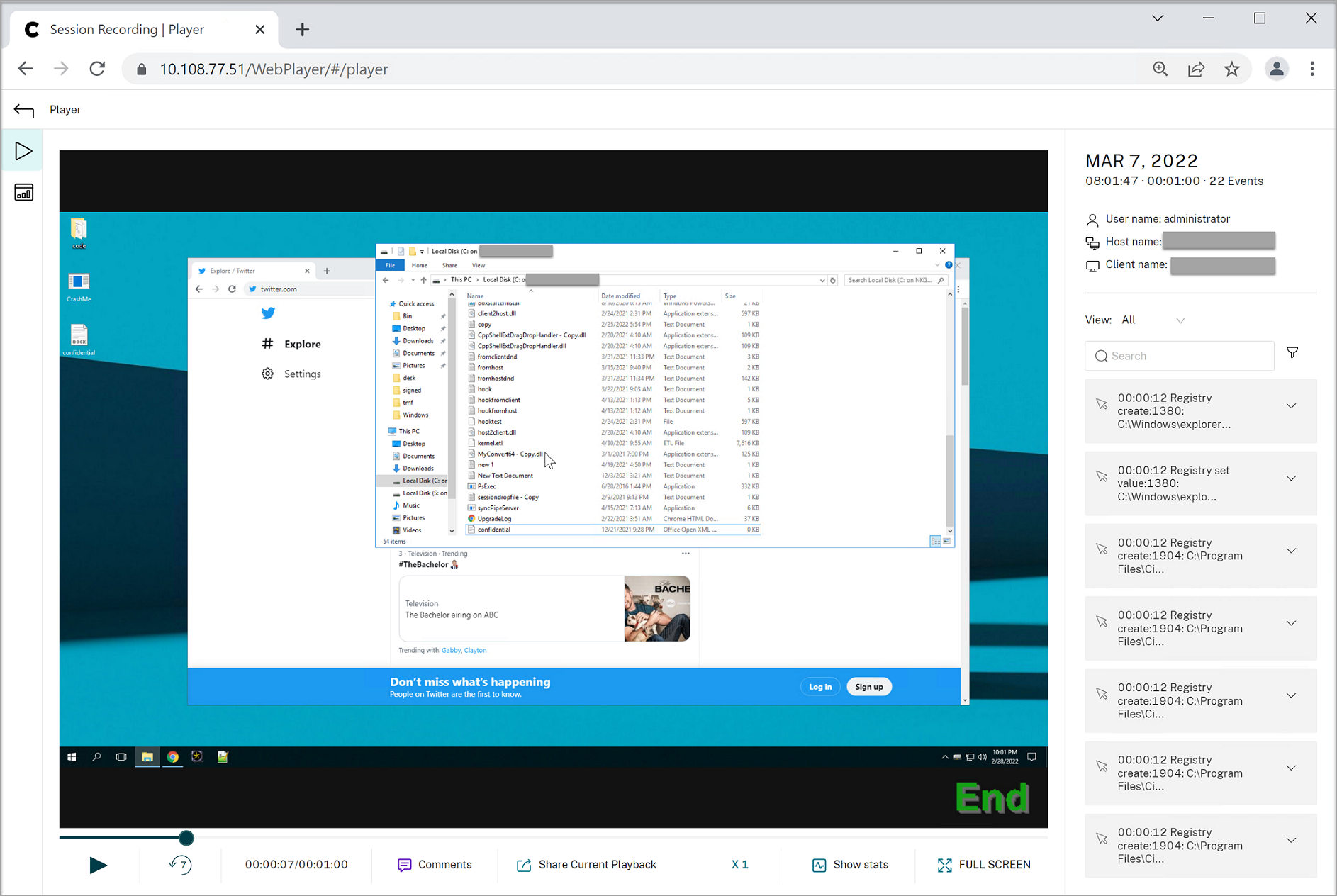

- Événements d’un enregistrement d’écran dans le lecteur Web :

-

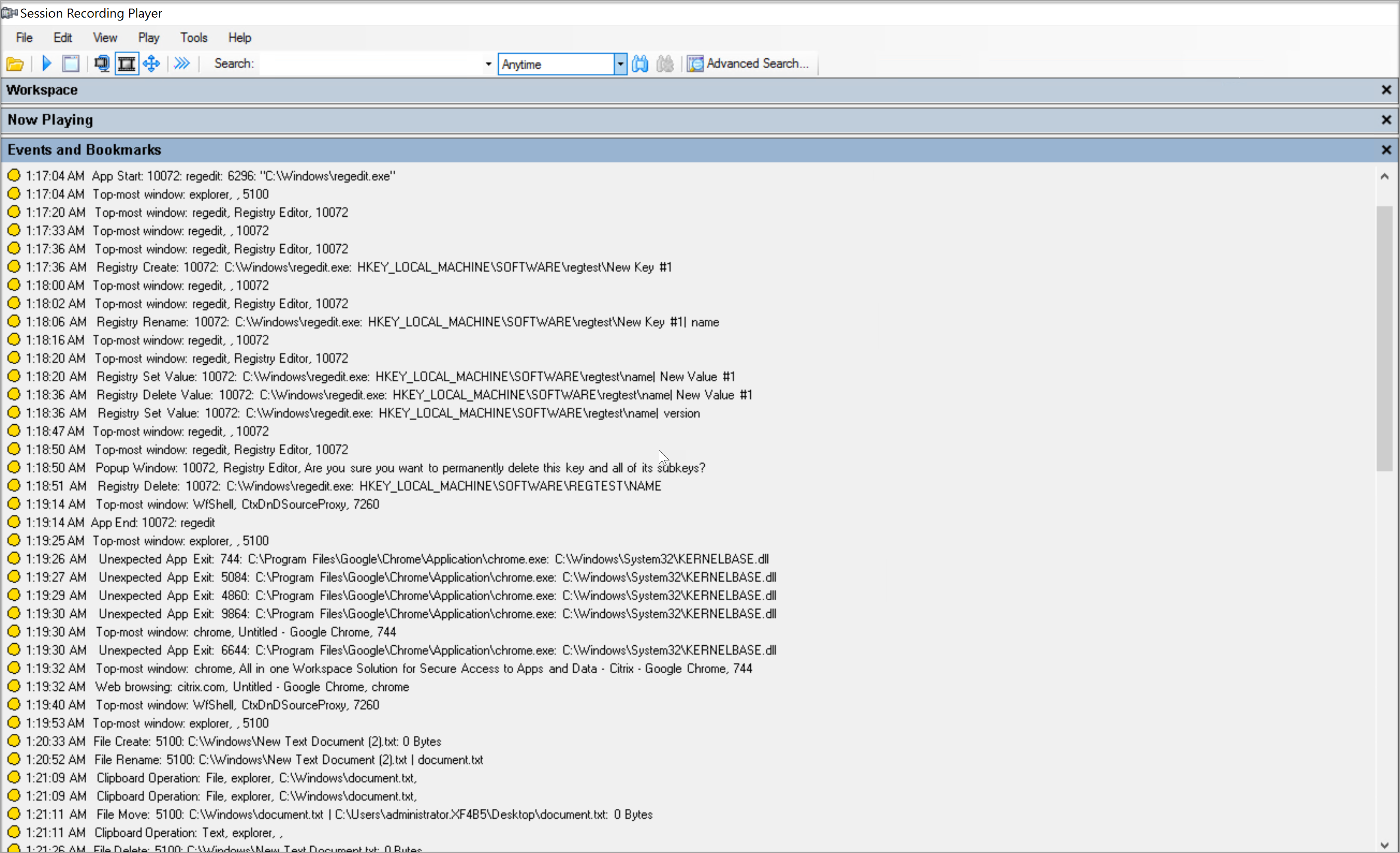

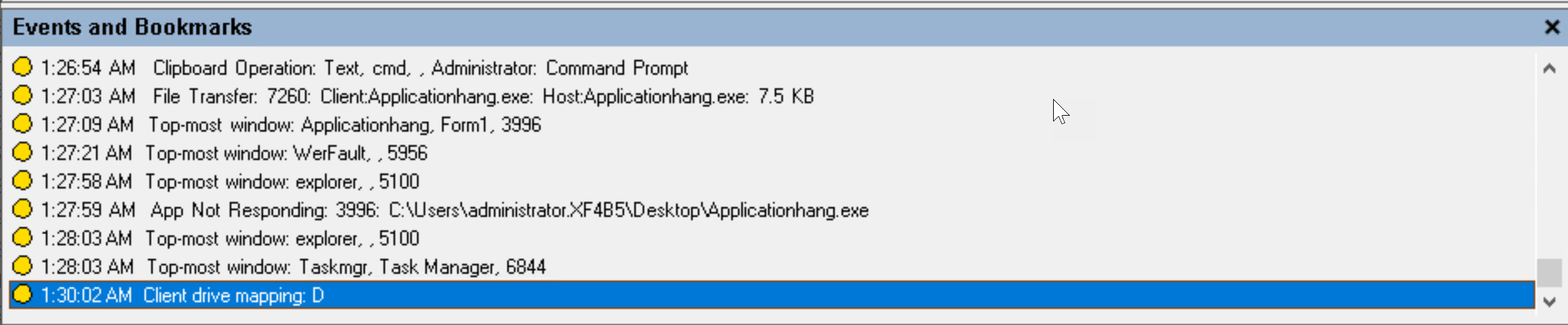

Événements dans le lecteur d’enregistrement de session :

Pour plus d’événements dans le lecteur d’enregistrement de session, consultez les descriptions des événements plus loin dans cet article.

Remarque :

Les applications créées par PowerBuilder peuvent se fermer de manière inattendue lorsque des stratégies actives détectent les activités de navigation Web et les événements de la fenêtre principale. Pour éviter ce problème, utilisez PowerBuilder 2019 R3 pour créer vos applications.

Insertion des périphériques de stockage de masse USB

L’enregistrement de session peut détecter l’insertion d’un périphérique de stockage de masse USB redirigé générique ou mappé (CDM) sur un client sur lequel l’application Citrix Workspace pour Windows ou Mac est installée. Enregistrement de session marque ces événements dans l’enregistrement.

Remarque :

Pour utiliser un périphérique de stockage de masse USB inséré et détecter les événements d’insertion, définissez la stratégie Redirection de périphérique USB client sur Autorisé dans Citrix Studio.

Actuellement, seule l’insertion de périphériques de stockage de masse USB (Classe USB 08) peut être détectée.

Démarrages et fins d’applications

L’enregistrement de session prend en charge la détection des démarrages et des arrêts d’applications Lorsque vous ajoutez un processus à la liste de surveillance des applications, les applications lancées par le processus ajouté et ses processus enfants sont surveillées. Les processus enfants d’un processus parent qui démarre avant l’exécution de l’enregistrement de session peuvent également être capturés.

Par défaut, Enregistrement de session ajoute les noms des processus, cmd.exe, powershell.exe et wsl.exe, à la liste de surveillance des applications. Si vous sélectionnez Consigner les événements de démarrage d’application et Consigner les événements de fin d’application pour une stratégie de détection des événements, les démarrages et les fins des applications Invite de commandes, PowerShell et Sous-système Windows pour Linux (WSL) sont consignés, que vous ajoutiez ou non manuellement leurs noms de processus à la liste de surveillance des applications. Les noms de processus par défaut ne sont pas visibles dans la liste de surveillance des applications.

En outre, Enregistrement de session fournit une ligne de commande complète pour chaque événement de démarrage d’application consigné.

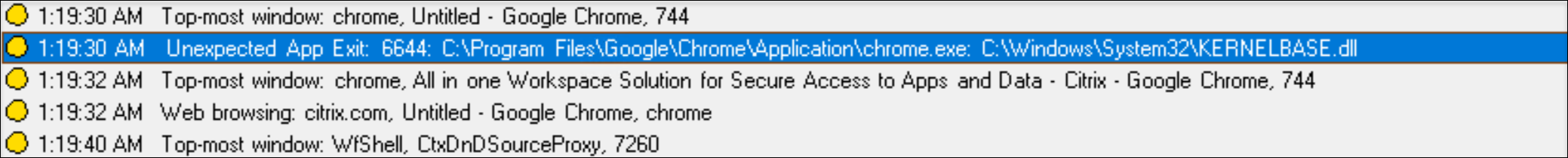

Échecs applicatifs

L’enregistrement de session détecte les fermetures d’applications et les applications qui ne répondent pas si vous sélectionnez Consigner défaillances d’application lors de la création de votre stratégie de détection d’événements. La règle Consigner défaillances d’application s’applique à toutes les applications.

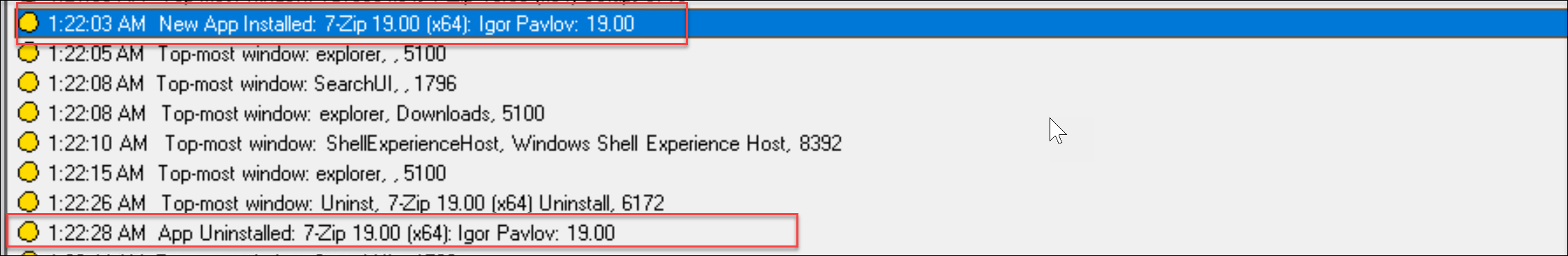

Installations et désinstallations d’applications

La règle Consigner installations et désinstallations d’applications s’applique à toutes les applications.

Modifications du compte utilisateur

L’enregistrement de session peut détecter la création, l’activation, la désactivation, la suppression, les changements de nom et les tentatives de modification du mot de passe de compte.

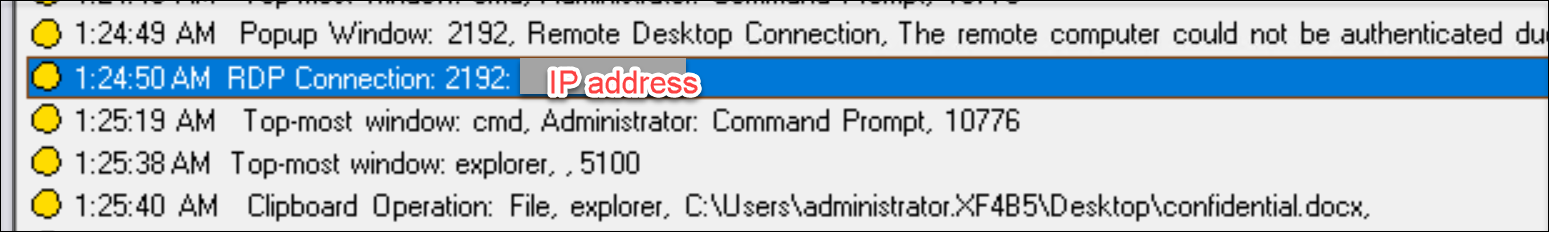

Connexions RDP

L’enregistrement de session peut détecter les connexions RDP initiées à partir du VDA hébergeant la session enregistrée.

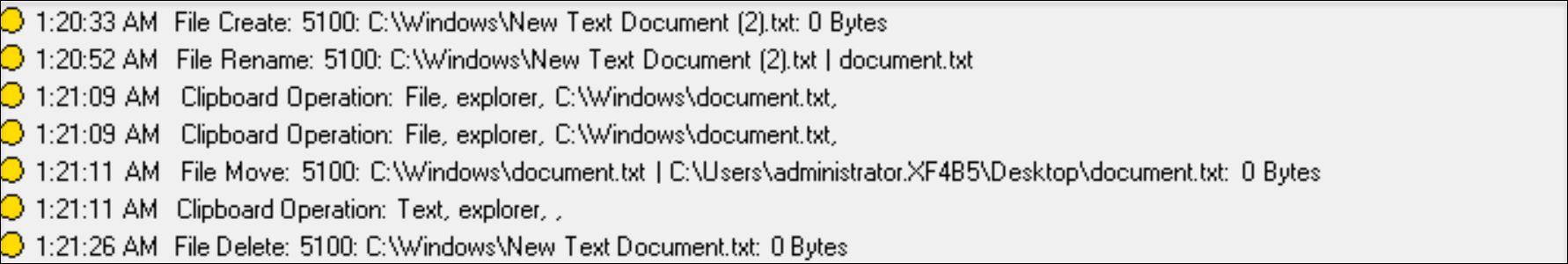

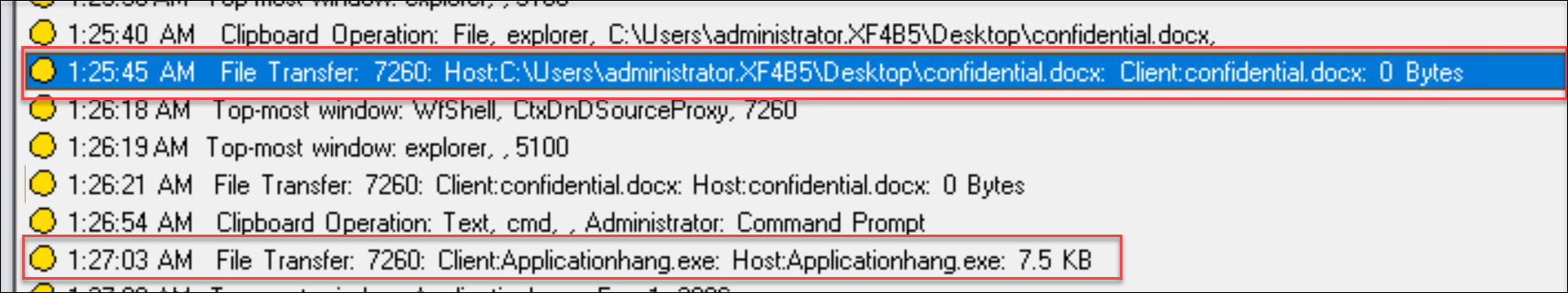

Opérations de changement de nom, de création, de suppression et de déplacement de fichiers dans les sessions et les transferts de fichiers entre les hôtes de session (VDA) et les machines clientes

L’enregistrement de session peut détecter les opérations de changement de nom, de création, de suppression et de déplacement sur les fichiers et dossiers cibles que vous spécifiez dans la Liste de surveillance des fichiers. L’enregistrement de session peut également détecter les transferts de fichiers entre les hôtes de session (VDA) et les machines clientes (y compris les lecteurs clients mappés et les périphériques de stockage de masse génériques redirigés). La sélection de l’option Consigner les événements de fichiers sensibles déclenche la détection des transferts de fichiers, que vous spécifiiez ou non la Liste de surveillance des fichiers.

Remarque :

Pour activer le glisser-déposer de fichier et capturer les événements de glisser-déposer, définissez la stratégie Glisser-déposer sur Activé dans Citrix Studio.

Activités de navigation sur le Web

L’enregistrement de session peut détecter les activités des utilisateurs sur les navigateurs pris en charge et marquer les événements dans l’enregistrement. Le nom du navigateur, l’URL et le titre de la page sont enregistrés. Pour obtenir un exemple, consultez la capture d’écran suivante.

Lorsque vous éloignez votre curseur d’une page Web qui a le focus, votre navigation sur cette page Web est marquée sans afficher le nom du navigateur. Cette fonctionnalité peut être utilisée pour estimer combien de temps un utilisateur reste sur une page Web. Pour obtenir un exemple, consultez la capture d’écran suivante.

Liste des navigateurs pris en charge :

- Google Chrome

- Microsoft Edge Chromium

- Mozilla Firefox

Remarque :

Cette fonctionnalité nécessite Enregistrement de session version 1906 ou ultérieure.

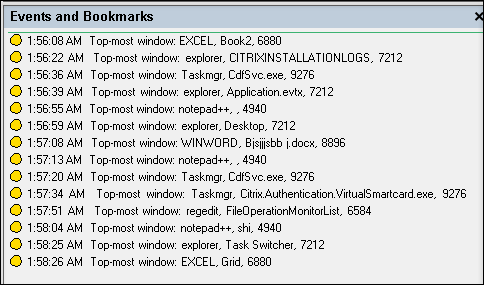

Événements de la fenêtre principale

L’enregistrement de session peut détecter les événements lorsque la fenêtre d’une application est au-dessus de tous les autres fenêtres. Le nom, le titre et le numéro du processus sont consignés.

Activités du presse-papiers

L’enregistrement de session peut détecter les opérations de copie de texte, d’images et de fichiers à l’aide du presse-papiers. Le nom du processus et le chemin d’accès du fichier sont consignés pour une copie de fichier. Le titre et le nom du processus sont consignés pour une copie de texte. Le nom du processus est consigné pour une copie d’image.

Remarque : Le contenu du texte copié n’est pas consigné par défaut. Pour consigner le contenu du texte, accédez à l’Agent d’enregistrement de session et définissez HKEY_LOCAL_MACHINE\SOFTWARE\

Citrix\SmartAuditor\Agent\CaptureClipboardContent sur 1 (la valeur par défaut est 0).

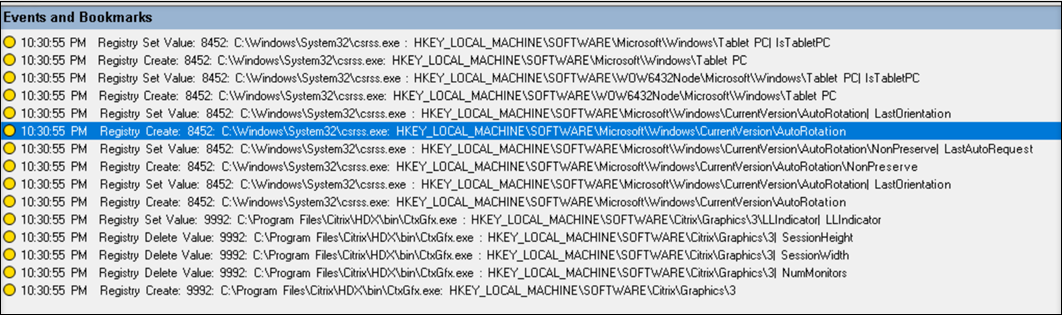

Modifications du registre Windows

À partir de la version 2109, l’enregistrement de session peut détecter et journaliser les modifications apportées au registre suivantes lors de l’enregistrement de sessions :

| Modification du registre | Événement correspondant |

|---|---|

| Ajouter une clé | Créer registre |

| Ajouter une valeur | Définir valeur du registre |

| Renommer une clé | Renommer registre |

| Renommer une valeur | Supprimer valeur du registre et Définir valeur du registre |

| Modifier une valeur existante | Définir valeur du registre |

| Supprimer une clé | Supprimer registre |

| Supprimer une valeur | Supprimer valeur du registre |

Par exemple :

Pour activer cette fonctionnalité de surveillance du registre, sélectionnez l’option Consigner les modifications du registre pour votre stratégie de détection d’événements.

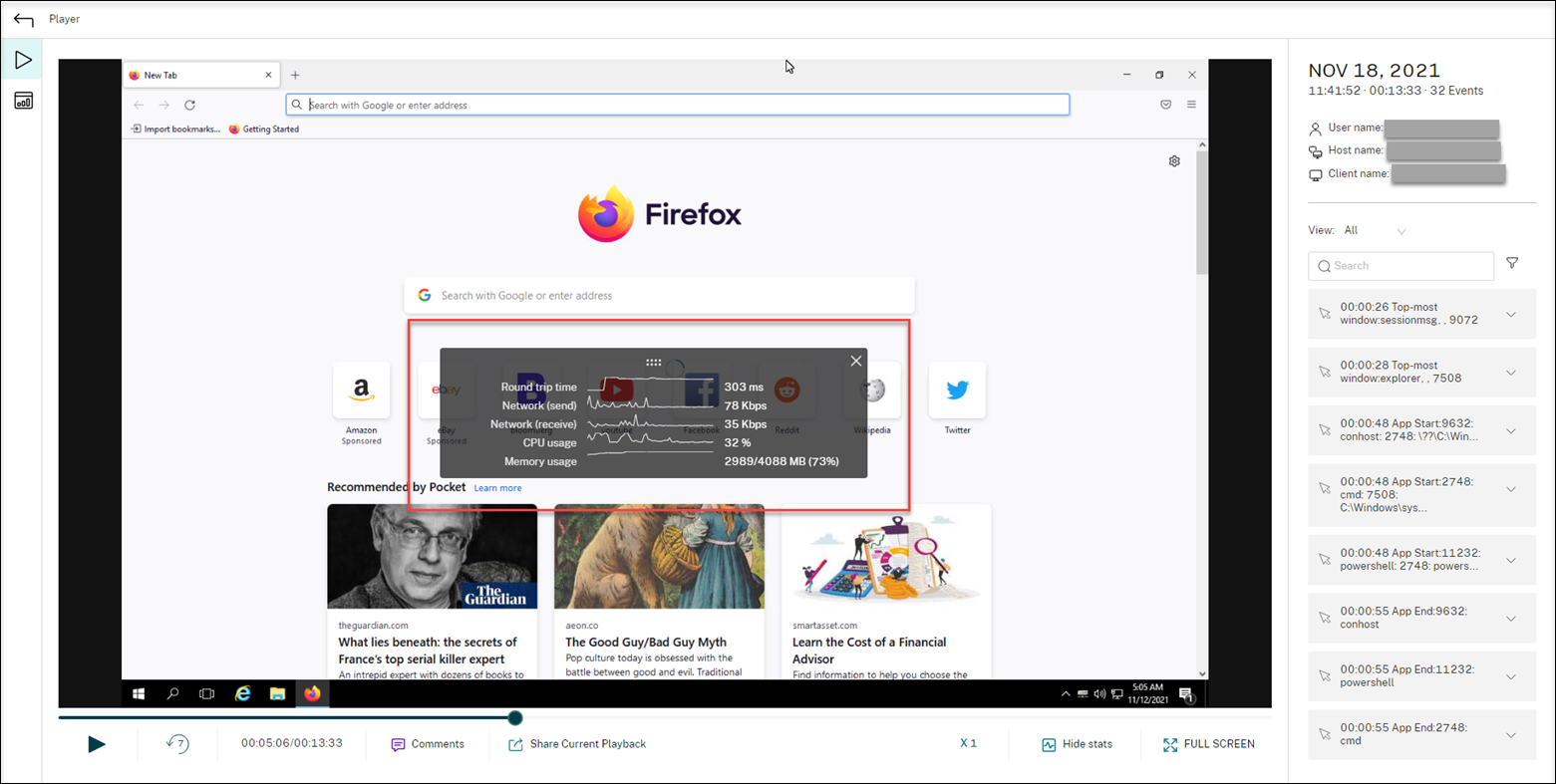

Données de performance (points de données liés à la session enregistrée)

Lors de la création de votre stratégie de détection des événements, sélectionnez Enregistrer les données de performances pour activer la fonctionnalité de superposition des données de session. Cette fonctionnalité introduit une superposition d’écran pendant la lecture de la session dans le lecteur Web. Il s’agit d’une superposition semi-transparente que vous pouvez déplacer et masquer. La superposition comporte les points de données suivants liés à la session enregistrée :

- Durée des boucles

- L’envoi réseau

- La réception réseau

- Utilisation du processeur

- Utilisation de la mémoire

Événements de fenêtre contextuelle

Lorsque les utilisateurs ouvrent ou ferment un fichier confidentiel ou accèdent à un dossier, une fenêtre contextuelle peut apparaître, affichant une invite ou demandant un mot de passe. L’enregistrement de session peut désormais surveiller ces événements de fenêtre contextuelle lors de l’enregistrement des sessions. Les fenêtres contextuelles des navigateurs Web ne sont pas surveillées.

Les attributs d’un événement de fenêtre contextuelle sont enregistrés, y compris le nom du processus et le contenu de l’invite.

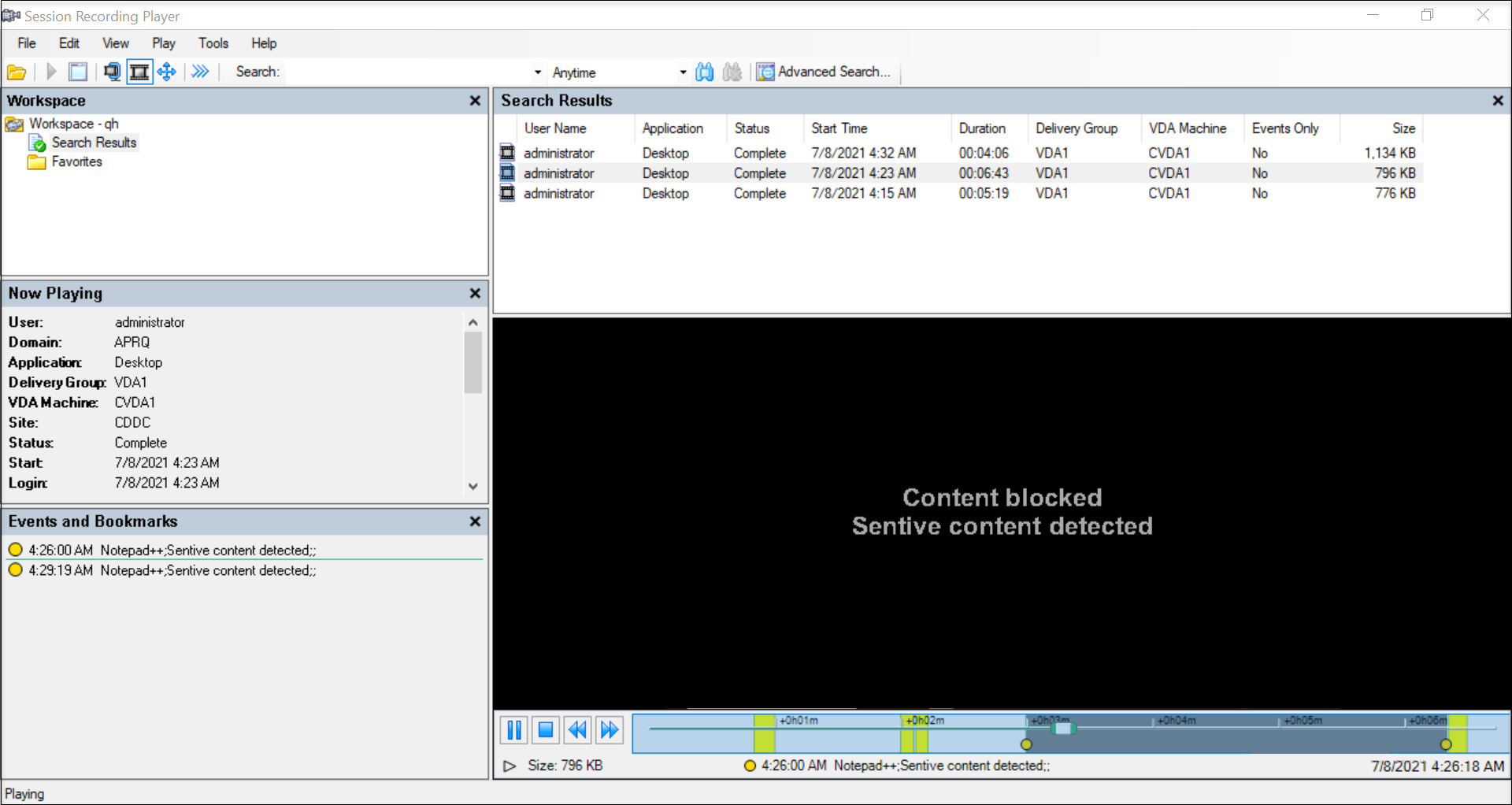

Événements personnalisés

L’agent d’enregistrement de session fournit l’interface COM IUserAPI que les applications tierces peuvent utiliser pour ajouter des données d’événement spécifiques à l’application dans les sessions enregistrées. En fonction de la personnalisation de l’événement, l’enregistrement de session peut bloquer les informations sensibles et consigner les événements de pause et de reprise de session en conséquence.

Blocage d’informations sensibles

L’enregistrement de session vous permet d’ignorer certaines périodes lors de l’enregistrement de l’écran et de bloquer les informations sensibles pendant ces périodes au cours de la lecture de session. Pour utiliser cette fonctionnalité, utilisez Enregistrement de session 2012 et versions ultérieures.

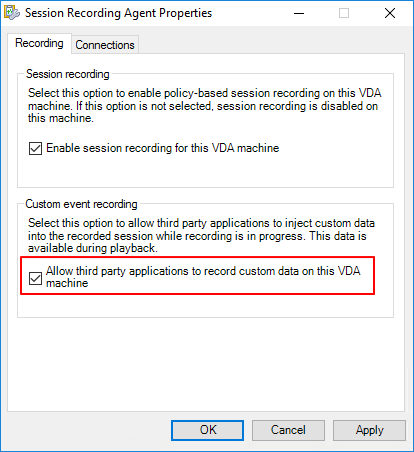

Pour utiliser cette fonctionnalité, procédez comme suit :

-

Dans Propriétés de l’Agent d’enregistrement de session, activez la case à cocher Autoriser les applications tierces à enregistrer des données personnalisées sur cette machine VDA et cliquez sur Appliquer.

-

Accordez aux utilisateurs l’autorisation d’appeler l’API d’événements de l’enregistrement de session (interface COM IUserAPI).

L’enregistrement de session ajoute le contrôle d’accès à l’interface COM API d’événement à partir de la version 7.15. Seuls les utilisateurs autorisés peuvent invoquer la fonctionnalité pour insérer des métadonnées d’événement dans un enregistrement.

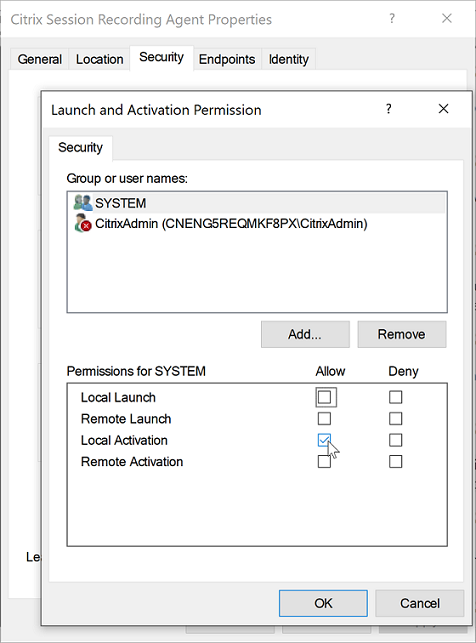

Les utilisateurs qui se connectent et qui disposent de droits d’administrateur local bénéficient de cette autorisation par défaut. Pour accorder cette autorisation à d’autres utilisateurs, utilisez l’outil de configuration Windows DCOM :

-

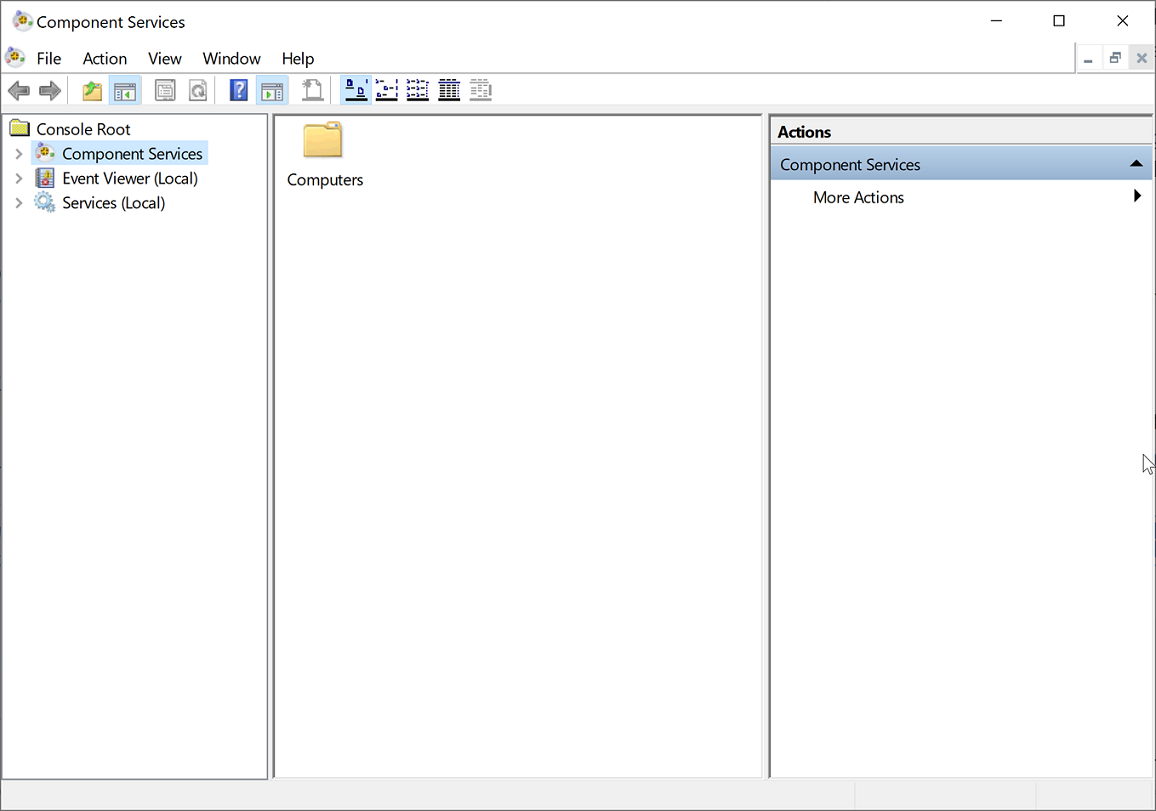

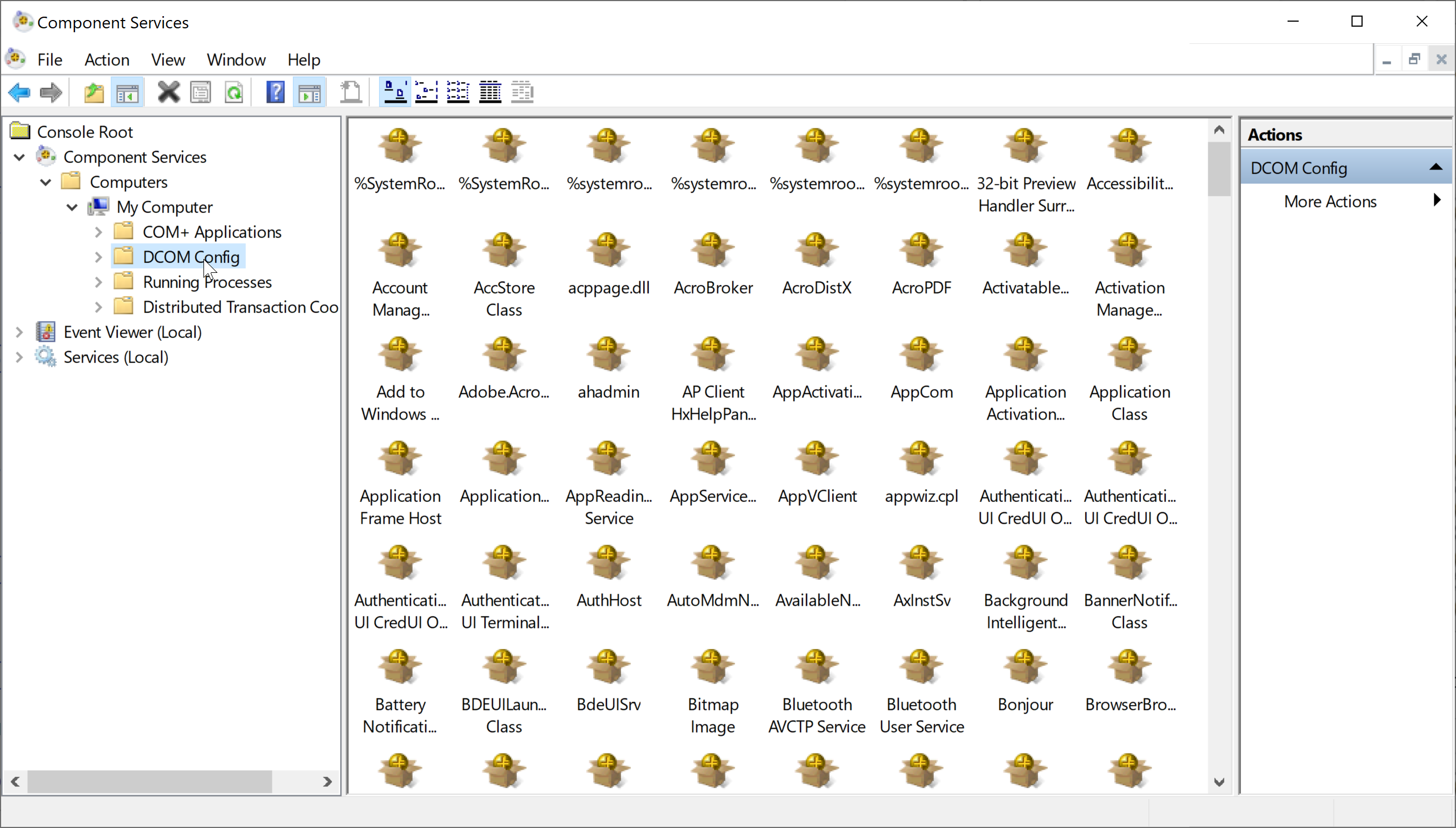

Sur l’agent d’enregistrement de session, exécutez comcnfg.exe pour ouvrir l’outil de configuration Windows DCOM.

Si vous accordez l’autorisation à des utilisateurs qui ne sont pas membres du groupe d’administrateurs de domaine et que l’agent d’enregistrement de session s’exécute sous Windows Server 2019 ou version ultérieure, ou Windows 10 ou version ultérieure, passez à l’étape b. Sinon, ignorez l’étape b et passez directement à l’étape c.

-

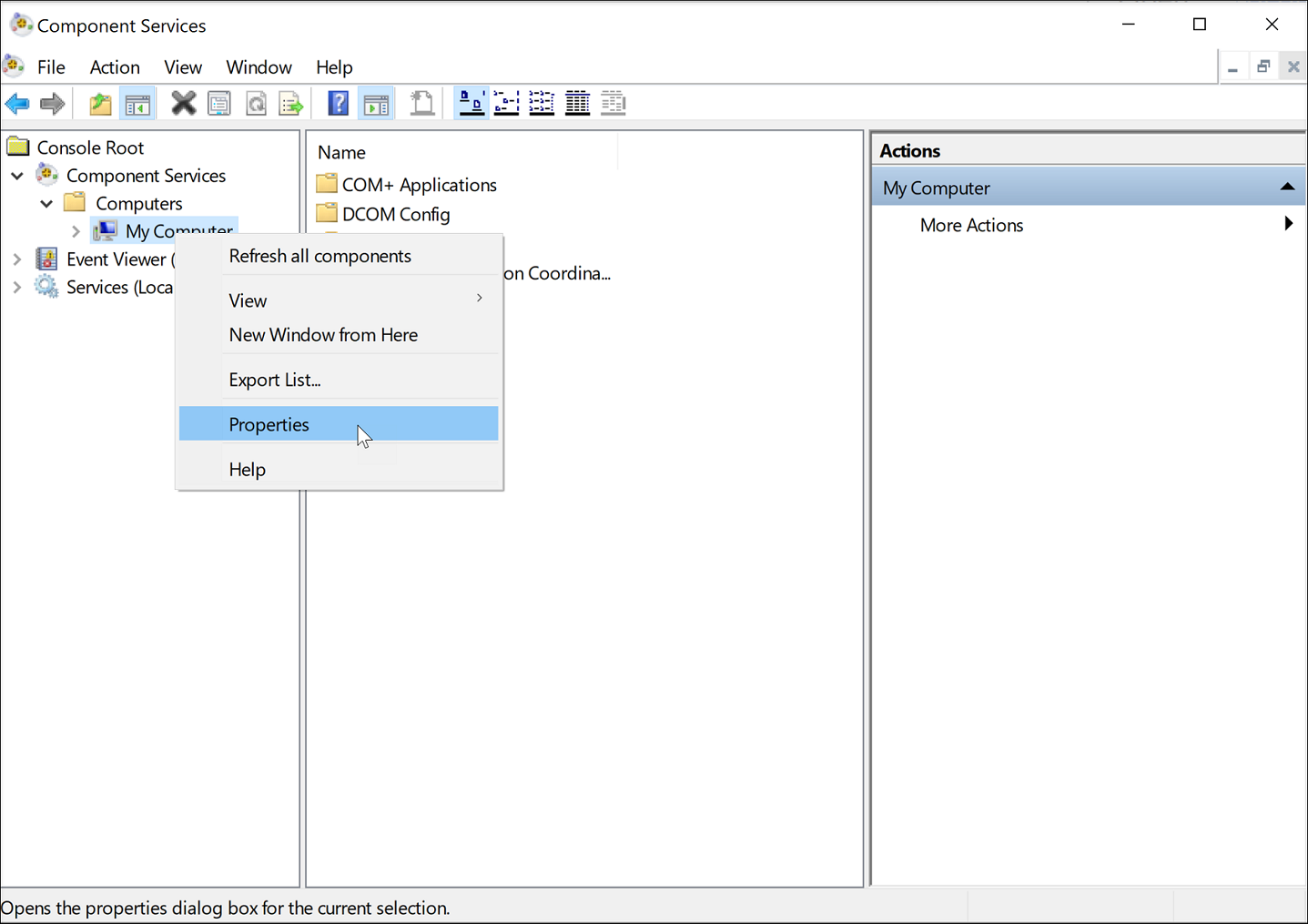

Sélectionnez Racine de la console > Services de composants > Ordinateurs > Poste de travail dans le menu de navigation de gauche.

Cliquez avec le bouton droit sur Poste de travail, puis sélectionnez Propriétés.

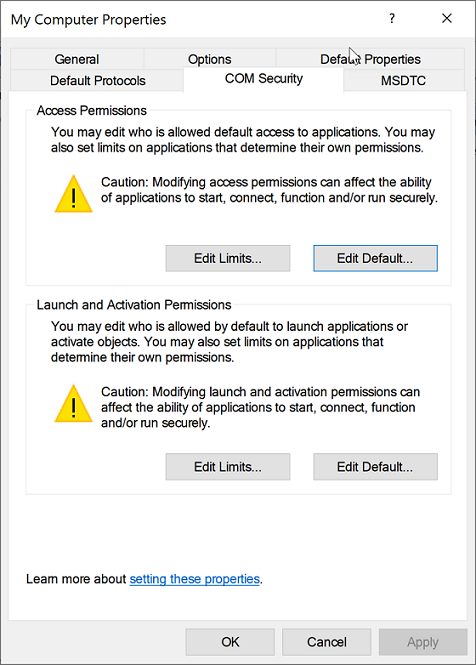

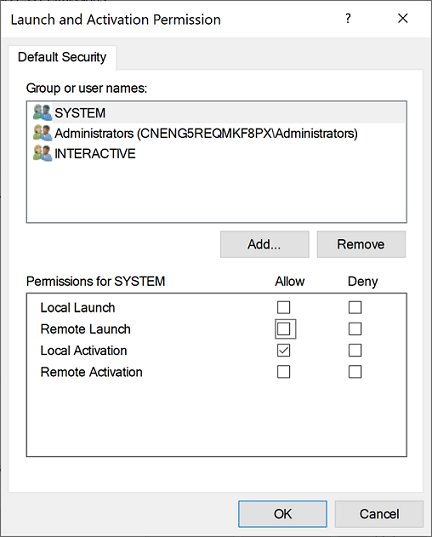

Sélectionnez l’onglet Sécurité COM, puis cliquez sur Modifier pour ajouter des utilisateurs disposant de l’autorisation Activation locale dans la section Autorisations d’exécution et d’activation.

-

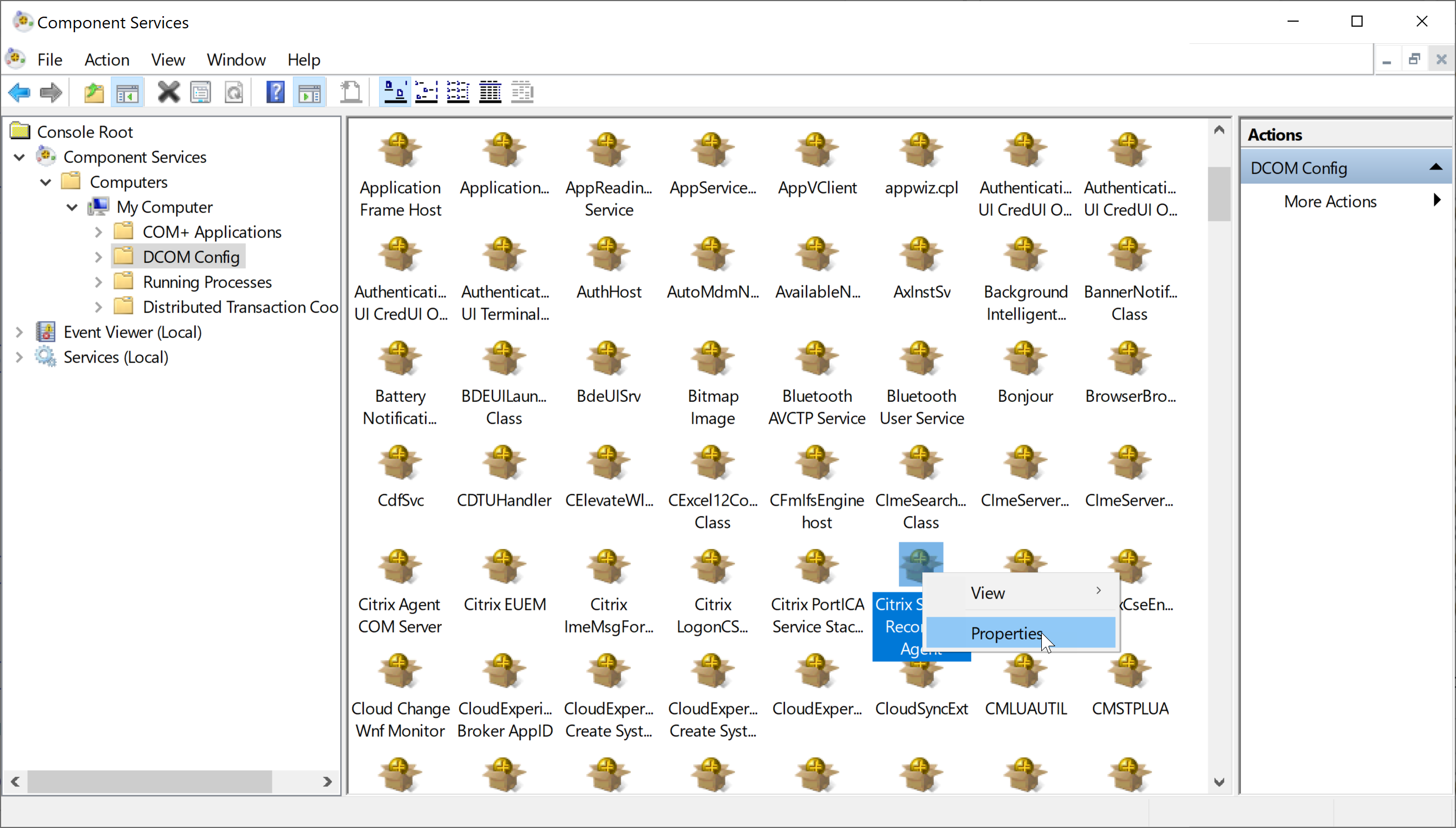

Sélectionnez Racine de la console > Services de composants > Ordinateurs > Poste de travail > Configuration DCOM dans le menu de navigation de gauche.

Cliquez avec le bouton droit sur Agent d’enregistrement de session Citrix et choisissez Propriétés.

-

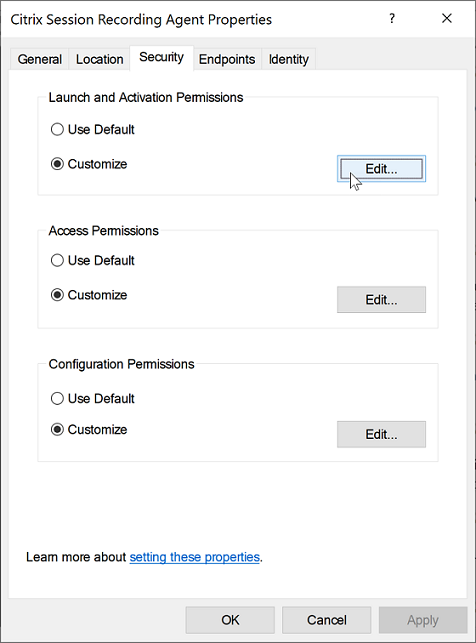

Sélectionnez l’onglet Sécurité, puis cliquez sur Modifier pour ajouter des utilisateurs disposant de l’autorisation Activation locale dans la section Autorisations d’exécution et d’activation.

Remarque :

La configuration DCOM prend effet immédiatement. Il n’est pas nécessaire de redémarrer les services ou la machine.

-

-

Démarrez une session virtuelle Citrix.

-

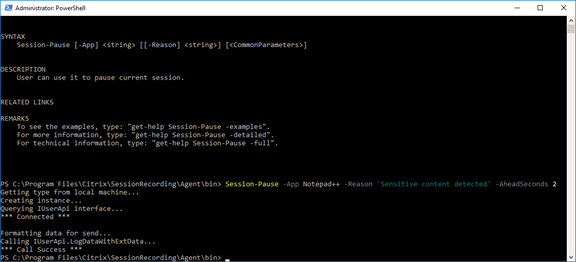

Démarrez PowerShell et modifiez le lecteur actuel vers le dossier <chemin d’installation de l’Agent d’enregistrement de session\>\Bin pour importer le module SRUserEventHelperSnapin.dll.

-

Exécutez les applets de commande

Session-PauseetSession-Resumepour définir les paramètres de déclenchement du blocage des informations sensibles.Paramètre Description Requis ou facultatif -APPNom de l’application qui appelle les applets de commande Session-Pause et Session-Resume. Obligatoire -ReasonRaison pour laquelle le contenu est bloqué. Si vous laissez ce paramètre non spécifié, la valeur par défaut s’affiche, indiquant Contenu bloqué et Du contenu sensible a été détecté et bloqué. Si vous définissez ce paramètre, la raison que vous spécifiez s’affiche lorsque vous accédez à la période bloquée pendant la lecture de session. Ce paramètre est disponible à la fois pour les applets de commande Session-Pause et Session-Resume. Facultatif -AheadSecondsCe paramètre est disponible uniquement pour l’applet de commande Session-Pause. Il vous permet de configurer la durée d’enregistrement de l’écran que vous souhaitez ignorer avant que des informations sensibles ne soient détectées. La valeur par défaut est de 1 s. Facultatif Par exemple, vous pouvez exécuter Session-Pause de la manière suivante :

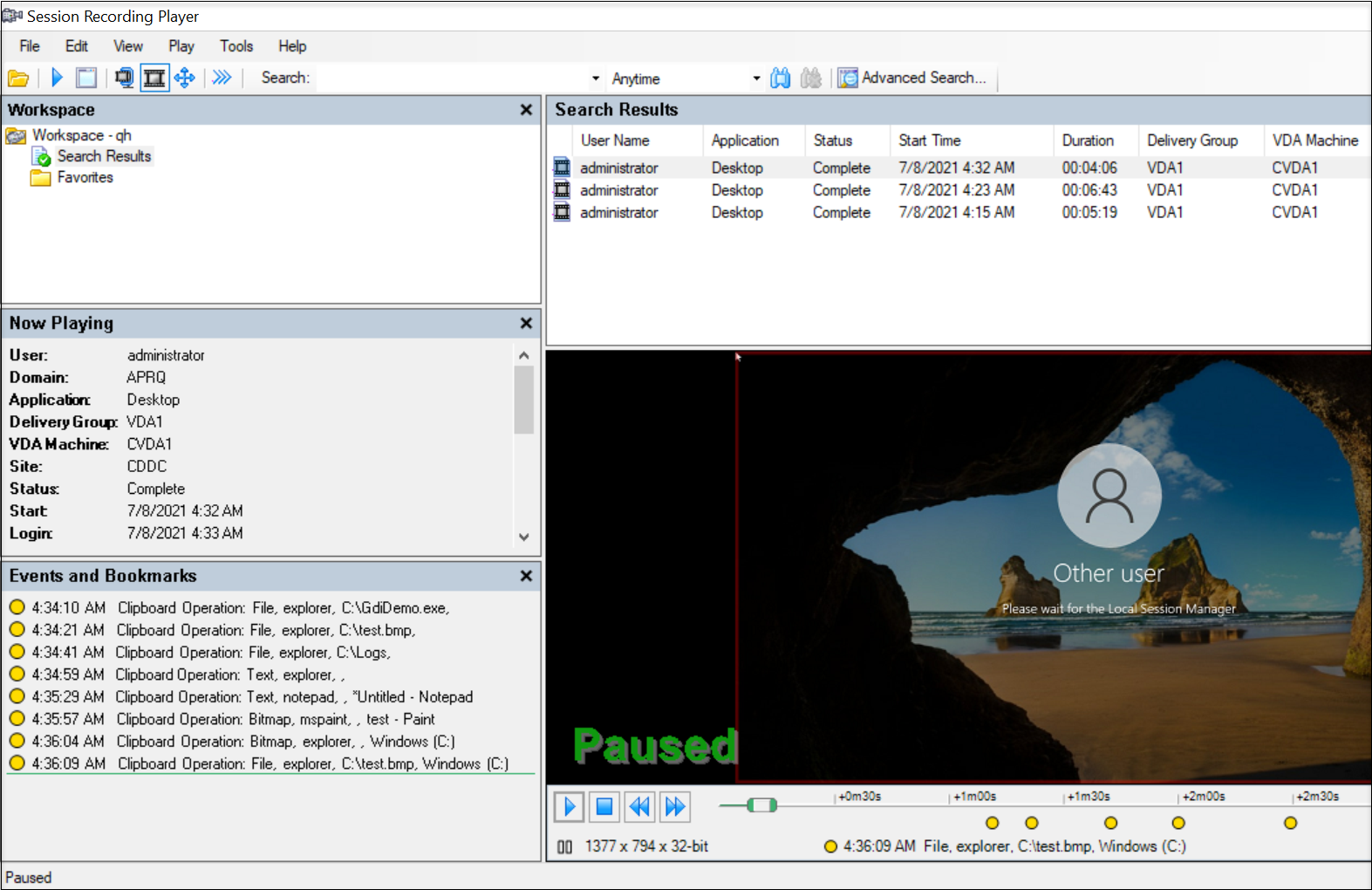

Rechercher et visualiser des enregistrements avec des événements marqués

Rechercher des enregistrements avec des événements marqués

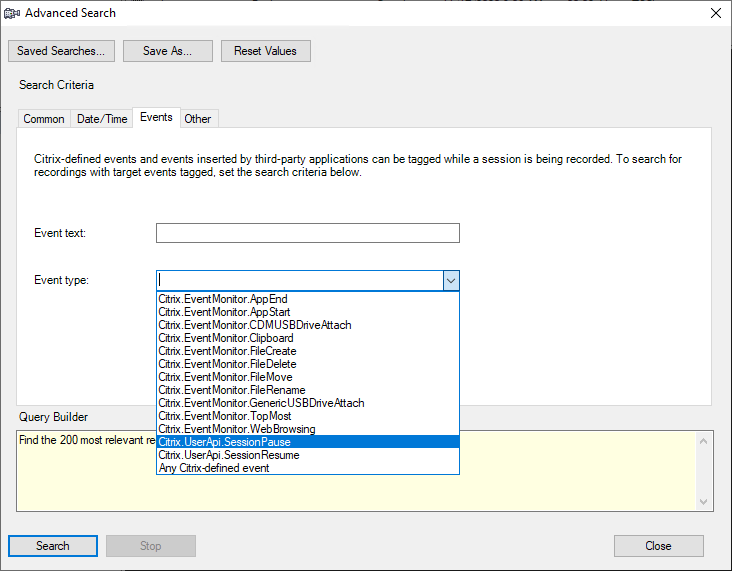

Le lecteur d’enregistrement de session vous permet d’effectuer des recherches avancées sur des enregistrements avec événements marqués.

- Dans le lecteur d’enregistrement de session, cliquez sur Recherche avancée dans la barre d’outils ou choisissez Outils > Recherche avancée.

- Définissez vos critères de recherche dans la boîte de dialogue Recherche avancée.

L’onglet Événements vous permet de rechercher des événements marqués dans les sessions par texte d’événement, type d’événement ou les deux. Vous pouvez combiner les filtres Événements, Commun, Date/Heure et Autre pour rechercher des enregistrements répondant à vos critères.

Remarque :

- La liste Type d’événement répertorie tous les types d’événements. Vous pouvez sélectionner un type d’événement à rechercher. La sélection de Tout événement défini par Citrix équivaut à rechercher tous les enregistrements avec tout type d’événement consigné par l’enregistrement de session Citrix.

- Le filtre Texte de l’événement prend en charge la correspondance partielle. Les caractères génériques ne sont pas pris en charge.

- Le filtre Texte de l’événement n’est pas sensible à la casse lors de la correspondance.

- Pour les types d’événements, les mots

App Start,App End,Client drive mappingetFile Renamene donnent pas de résultat lors d’une recherche par Texte de l’événement. Par conséquent, lorsque vous tapezApp Start,App End,Client drive mappingouFile Renamedans la zone Texte de l’événement, aucun résultat ne peut être trouvé.

Vous pouvez utiliser les événements pour naviguer dans une session enregistrée ou passer directement aux points où les événements sont marqués.

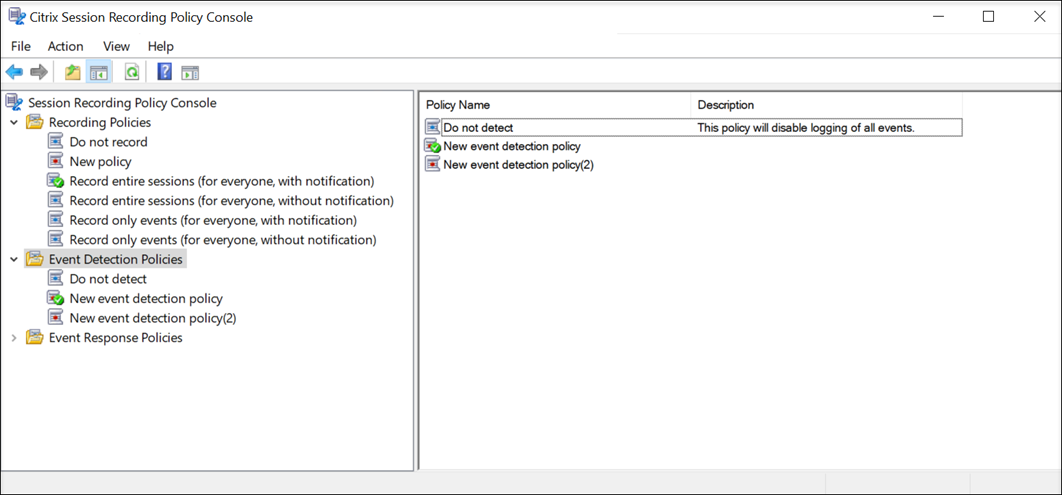

Stratégie de détection d’événements définie par le système

La stratégie de détection d’événements définie par le système est Ne pas détecter. Elle est inactive par défaut. Lorsque cette stratégie est active, aucun événement n’est journalisé.

Vous ne pouvez pas modifier ou supprimer les stratégies de détection définies par le système.

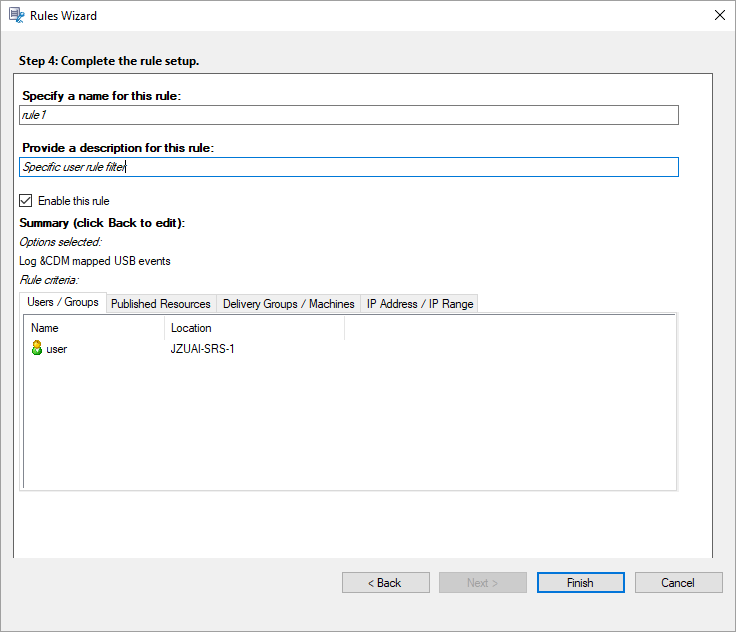

Créer une stratégie de détection d’événements personnalisée

Considérations

Vous pouvez spécifier les événements à journaliser. Un assistant intégré à la console de stratégie d’enregistrement de session vous aide à créer des règles. Pour chaque règle que vous créez, vous sélectionnez les événements à journaliser et vous spécifiez les sessions auxquelles la règle s’applique via les paramètres des critères de règle.

Pour chaque règle, choisissez au moins l’une des règles suivantes pour créer les critères de règle :

- Utilisateurs ou groupes. Crée une liste d’utilisateurs ou de groupes auxquels l’action de la règle s’applique.

- Applications ou bureaux publiés. Crée une liste d’applications ou de bureaux publiés auxquels l’action de la règle s’applique.

- Groupes de mise à disposition ou machines. Crée une liste de groupes de mise à disposition ou de machines auxquels l’action de la règle s’applique.

- Adresse IP ou plage d’adresses IP. Crée une liste d’adresses IP ou de plages d’adresses IP auxquelles l’action de la règle s’applique. Les adresses IP mentionnées ici sont les adresses IP des applications Citrix Workspace.

-

Filtre. Crée une liste de balises d’accès intelligentes auxquelles la règle s’applique. Vous pouvez configurer l’accès contextuel (accès intelligent) à l’aide de stratégies d’accès intelligentes sur Citrix NetScaler.

L’accès contextuel (accès intelligent) est disponible pour l’enregistrement de session 2402 et les versions ultérieures. Il vous permet d’appliquer des stratégies en fonction du contexte d’accès utilisateur, notamment :

- L’emplacement de l’utilisateur

- La plage d’adresses IP

- Le groupe de mise à disposition

- Le type d’appareil

- Les applications installées

Étapes

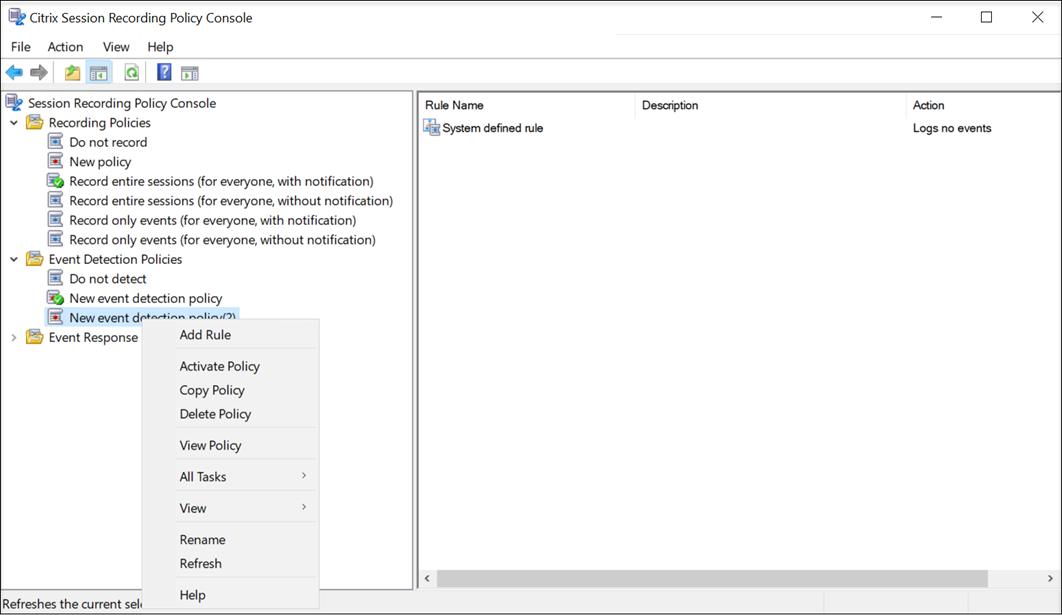

Pour créer une stratégie de détection d’événements personnalisée :

-

Ouvrez une session en tant qu’administrateur de stratégie autorisé sur le serveur sur lequel la console de stratégie d’enregistrement de session est installée.

-

Démarrez la console de stratégie d’enregistrement de session. Par défaut, il n’existe pas de stratégie de détection d’événements active.

-

Sélectionnez Stratégies de détection d’événements dans le volet gauche. Dans la barre de menu, choisissez Ajouter une nouvelle stratégie pour créer une stratégie de détection d’événements.

-

(Facultatif) Cliquez avec le bouton droit de la souris sur la nouvelle stratégie et renommez-la.

-

Cliquez avec le bouton droit sur la nouvelle stratégie de détection d’événements et sélectionnez Ajouter une règle.

-

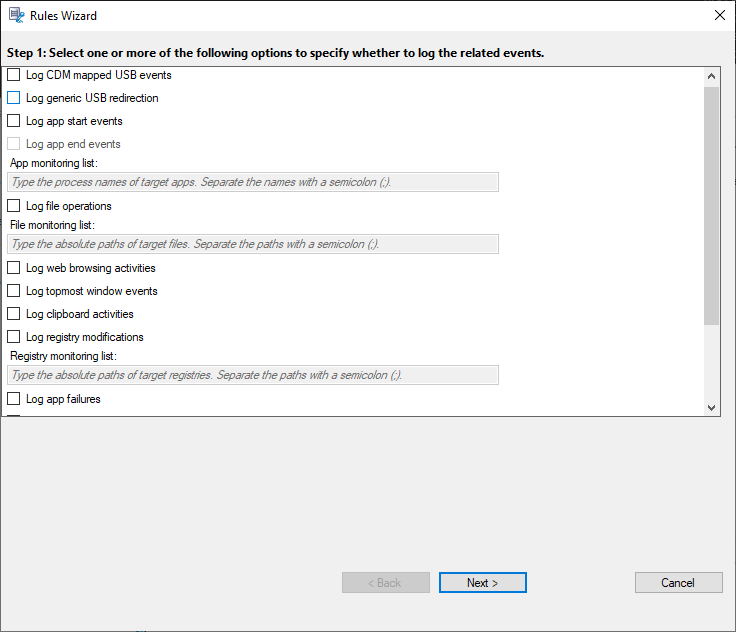

Spécifiez un ou plusieurs événements cibles à surveiller en cochant la case en regard de chaque type d’événement. Faites défiler la fenêtre vers le bas pour afficher tous les types d’événements disponibles.

-

Consigner les événements USB mappés par CDM : journalise l’insertion d’un périphérique de stockage de masse mappé (CDM) sur un client sur lequel l’application Citrix Workspace pour Windows ou Mac est installée.

-

Consigner la redirection USB générique : journalise l’insertion d’un périphérique de stockage de masse redirigé générique sur un client sur lequel l’application Citrix Workspace pour Windows ou Mac est installée.

-

Consigner les événements de démarrage d’application : enregistre les événements de démarrage des applications cibles.

-

Consigner les événements de fin d’application : enregistre les événements de fin des applications cibles.

Remarque :

La case à cocher Consigner les événements de fin d’application est grisée si l’option Consigner les événements de démarrage d’application n’est pas sélectionnée.

-

Liste de surveillance des applications : lorsque vous sélectionnez Consigner les événements de démarrage d’application et Consigner les événements de fin d’application, utilisez la liste de surveillance des applications pour spécifier les applications cibles à surveiller et éviter qu’une quantité excessive d’événements ne sature les enregistrements.

Remarque :

- Pour capturer le démarrage et la fin d’une application, ajoutez le nom du processus de l’application dans la liste de surveillance des applications. Par exemple, pour capturer le démarrage de la fonction Connexion Bureau à distance, ajoutez le nom du processus

mstsc.exedans la liste de surveillance des applications. Lorsque vous ajoutez un processus à la liste de surveillance des applications, les applications lancées par le processus ajouté et ses processus enfants sont surveillées. Par défaut, Enregistrement de session ajoute les noms des processus,cmd.exe,powershell.exeetwsl.exe, à la liste de surveillance des applications. Si vous sélectionnez Consigner les événements de démarrage d’application et Consigner les événements de fin d’application pour une stratégie de détection des événements, les démarrages et les fins des applications Invite de commandes, PowerShell et Sous-système Windows pour Linux (WSL) sont consignés, que vous ajoutiez ou non manuellement leurs noms de processus à la liste de surveillance des applications. Les noms de processus par défaut ne sont pas visibles dans la liste de surveillance des applications. - Séparez les noms de processus par un point-virgule (;).

- Seule la correspondance exacte est prise en charge. Les caractères génériques ne sont pas pris en charge.

- Les noms des processus que vous ajoutez ne sont pas sensibles à la casse.

- Pour éviter qu’une quantité excessive d’événements ne sature les enregistrements, n’ajoutez aucun nom de processus système (par exemple, explorer.exe) et de navigateurs Web au registre.

- Pour capturer le démarrage et la fin d’une application, ajoutez le nom du processus de l’application dans la liste de surveillance des applications. Par exemple, pour capturer le démarrage de la fonction Connexion Bureau à distance, ajoutez le nom du processus

-

Consigner les opérations de fichiers : journalise les opérations sur les fichiers cibles dans la Liste de surveillance des fichiers et journalise les transferts de fichiers entre les hôtes de session (VDA) et les machines clientes (y compris les lecteurs clients mappés et les périphériques de stockage de masse génériques redirigés). La sélection de cette option déclenche la journalisation des transferts de fichiers, que vous spécifiiez ou non la Liste de surveillance des fichiers.

-

Événements de fichiers présentés dans le lecteur Web

-

Événements de fichiers présentés dans le lecteur d’enregistrement de session

-

-

Liste de surveillance des fichiers : lorsque vous sélectionnez Consigner les opérations de fichiers, utilisez la liste de surveillance des fichiers pour spécifier les fichiers cibles à surveiller. Vous pouvez spécifier les dossiers dans lesquels capturer tous les fichiers. Aucun fichier n’est spécifié par défaut, ce qui signifie qu’aucun fichier n’est capturé par défaut.

Remarque :

- Pour capturer les opérations de changement de nom, de création, de suppression ou de déplacement sur un fichier, ajoutez la chaîne de chemin du dossier de fichiers (et non le nom de fichier ou le chemin racine du dossier de fichiers) dans la liste de surveillance des fichiers. Par exemple, pour capturer les opérations de changement de nom, de création, de suppression et de déplacement sur le fichier

sharing.pptdansC:\User\File, ajoutez la chaîne de cheminC:\User\Filedans la liste de surveillance des fichiers. - Les chemins de fichiers locaux et les chemins de dossiers partagés distants sont pris en charge. Par exemple, pour capturer les opérations sur le fichier RemoteDocument.txt dans le dossier

\\remote.address\Documents, ajoutez la chaîne de chemin\\remote.address\Documentsdans la liste de surveillance des fichiers. - Séparez les chemins à surveiller par un point-virgule (;).

- Seules les correspondances exactes sont prises en charge. Les caractères génériques ne sont pas pris en charge.

- Les chaînes de chemin sont insensibles à la casse.

Limitations :

- La copie de fichiers ou de dossiers d’un dossier local surveillé vers un dossier local non surveillé n’est pas capturée.

- Lorsque la longueur du chemin d’accès d’un fichier ou d’un dossier, y compris le nom du fichier ou du dossier, dépasse 260 caractères, les opérations sur le fichier ou le dossier ne sont pas capturées.

- Faites attention à la taille de la base de données. Pour empêcher la capture d’un grand nombre d’événements, sauvegardez ou supprimez régulièrement la table « Événement ».

- Lorsqu’un grand nombre d’événements est capturé pendant une courte période, le lecteur n’affiche qu’un seul événement et la base de données ne stocke qu’un seul événement pour chaque type afin d’éviter un engorgement du stockage.

- Pour capturer les opérations de changement de nom, de création, de suppression ou de déplacement sur un fichier, ajoutez la chaîne de chemin du dossier de fichiers (et non le nom de fichier ou le chemin racine du dossier de fichiers) dans la liste de surveillance des fichiers. Par exemple, pour capturer les opérations de changement de nom, de création, de suppression et de déplacement sur le fichier

-

Consigner les activités de navigation sur le Web : consigne les activités des utilisateurs sur les navigateurs pris en charge et identifie le nom du navigateur, l’URL et le titre de la page dans l’enregistrement.

Liste des navigateurs pris en charge :

- Google Chrome

- Microsoft Edge Chromium

- Mozilla Firefox

-

Consigner les événements de la fenêtre principale : consigne les événements de la fenêtre principale et ajoute une balise au nom, au titre et au numéro du processus dans l’enregistrement.

-

Enregistrer les activités du presse-papiers : consigne les opérations de copie de texte, d’images et de fichiers à l’aide du Presse-papiers. Le nom du processus et le chemin d’accès du fichier sont consignés pour une copie de fichier. Le titre et le nom du processus sont consignés pour une copie de texte. Le nom du processus est consigné pour une copie d’image.

-

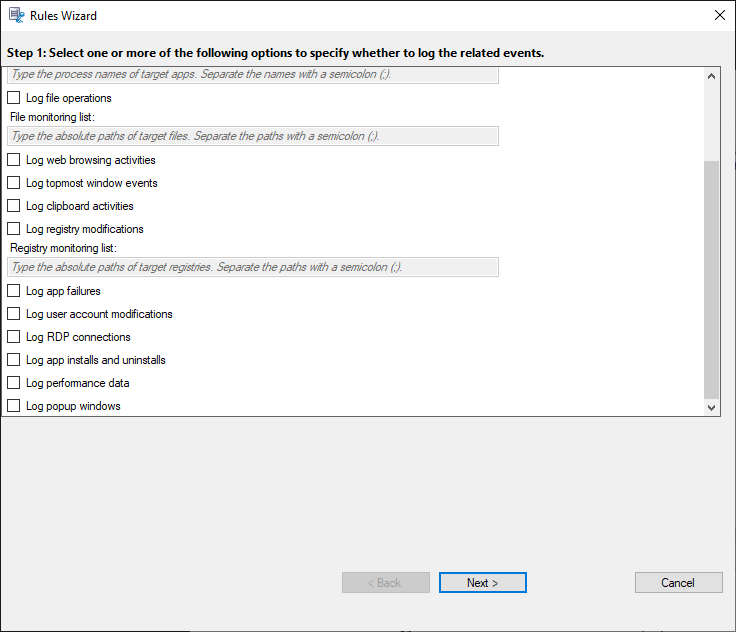

Consigner les modifications du registre : enregistre les modifications du registre Windows, notamment l’ajout d’une clé ou d’une valeur, le changement de nom d’une clé ou d’une valeur, la modification d’une valeur existante et la suppression d’une clé ou d’une valeur.

-

Liste de surveillance du registre: lorsque vous sélectionnez Consigner les modifications du registre, entrez les chemins d’accès absolus des registres que vous souhaitez surveiller et séparez les chemins par un point-virgule (;). Démarrez un chemin d’accès par HKEY_USERS, HKEY_LOCAL_MACHINE ou HKEY_CLASSES_ROOT. Par exemple, vous pouvez entrer

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows;HKEY_CLASSES_ROOT\GuestStateVDev. Si vous ne spécifiez pas cette liste, aucune modification du registre n’est capturée. -

Consigner défaillances d’application : enregistre les fermetures inattendues des applications et les applications qui ne répondent pas. Cette règle s’applique à toutes les applications.

-

Enregistrer les modifications du compte utilisateur : enregistre les modifications du compte utilisateur, notamment la création, l’activation, la désactivation, la suppression, le verrouillage, les changements de nom et les tentatives de modification du mot de passe du compte.

-

Consigner les connexions RDP : enregistre les connexions RDP initiées à partir du VDA hébergeant la session enregistrée.

-

Consigner installations et désinstallations d’applications : enregistre les installations et les désinstallations d’applications au cours de la session enregistrée. Cette règle s’applique à toutes les applications.

-

Enregistrer les données de performances : active la fonctionnalité de superposition des données de session. Activez cette case à cocher pour afficher les points de données liés à la session enregistrée.

-

Fenêtres contextuelles de journal : enregistre les fenêtres contextuelles qui peuvent apparaître lorsque les utilisateurs ouvrent ou ferment un fichier confidentiel ou accèdent à un dossier.

-

-

Sélectionnez et modifiez les critères de règle.

Comme pour créer une stratégie d’enregistrement personnalisée, vous pouvez choisir un ou plusieurs critères de règle :

- Utilisateurs ou groupes

- Applications ou bureaux publiés

- Groupes de mise à disposition ou machines

- Adresse IP ou plage d’adresses IP

- Filtre

Pour obtenir la liste des applications ou des bureaux publiés, ainsi que la liste des groupes de mise à disposition ou des machines VDA, vous devez disposer des autorisations d’accès en lecture en tant qu’administrateur de site. Configurez l’autorisation d’accès en lecture de l’administrateur sur le Delivery Controller du site.

Pour plus d’informations, consultez les instructions de la section Créer une stratégie d’enregistrement personnalisée.

Remarque :

Il se peut que certaines sessions ne correspondent à aucun des critères de règle d’une stratégie de détection d’événements. Pour ces sessions, l’action de la règle de repli s’applique ; celle-ci est toujours définie sur Ne pas détecter. Vous ne pouvez pas modifier ou supprimer la règle de repli.

-

Suivez les instructions de l’assistant pour terminer l’installation.

-

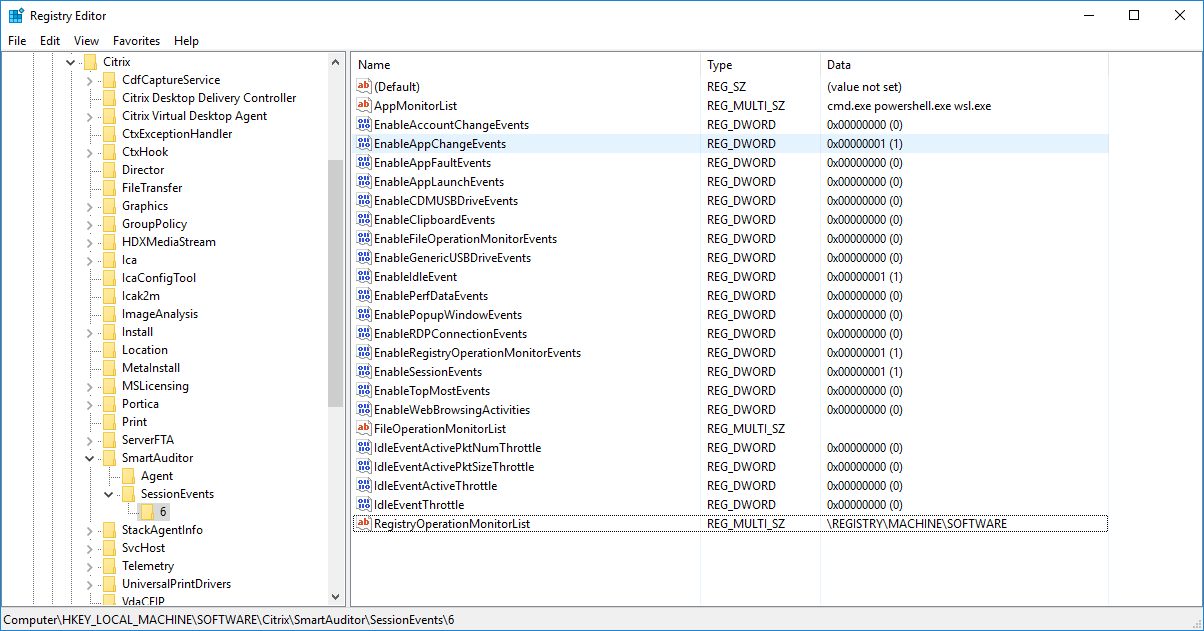

Après le démarrage d’une session correspondant à une stratégie de détection d’événements, l’ID de session et ses valeurs de registre d’événements s’affichent dans l’agent d’enregistrement de session. Par exemple :

Compatibilité avec les configurations de registre

Lorsque l’enregistrement de session est récemment installé ou mis à niveau, aucune stratégie de détection d’événements active n’est disponible par défaut. Dans ce cas, chaque agent d’enregistrement de session respecte les valeurs de registre sous HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\SmartAuditor\SessionEvents pour déterminer si des événements spécifiques doivent être journalisés. Pour obtenir une description des valeurs de registre, consultez le tableau suivant :

| Valeur de registre | Description | |

|---|---|---|

| EnableSessionEvents | 1 : active la détection d’événements de manière globale ; 0 : désactive la détection d’événements de manière globale (données de valeur par défaut). | |

| EnableAccountChangeEvents | 1 : active la détection des modifications du compte utilisateur ; 0 : désactive la détection des modifications du compte utilisateur (données de valeur par défaut). | |

| EnableAppChangeEvents | 1 : active la détection des installations et des désinstallations d’applications ; 0 : désactive la détection des installations et des désinstallations d’applications (données de valeur par défaut). | |

| EnableAppFaultEvents | 1 : active la détection des défaillances des applications ; 0 : désactive la détection des défaillances des applications (données de valeur par défaut). | |

| EnableAppLaunchEvents | 1 : active la détection des démarrages d’applications uniquement ; 2 : active la détection des démarrages et des fins d’applications ; 0 : désactive la détection des démarrages et des fins d’applications (données de valeur par défaut) | |

| AppMonitorList | Spécifie les applications cibles à surveiller. Aucune application n’est spécifiée par défaut, ce qui signifie qu’aucune application n’est capturée par défaut. | |

| EnableCDMUSBDriveEvents | 1 : active la détection de l’insertion de périphériques de stockage de masse USB mappés CDM ; 0 : désactive la détection de l’insertion de périphériques de stockage de masse USB mappés CDM (données de valeur par défaut). | |

| EnableClipboardEvents | 1 : active la détection des activités du presse-papiers ; 0 : désactive la détection des activités du presse-papiers (données de valeur par défaut). | |

| EnableFileOperationMonitorEvents | 1: active les opérations de détection de fichiers ; 0: désactive les opérations de détection de fichiers (données de valeur par défaut). | |

| FileOperationMonitorList | Spécifie les dossiers cibles à surveiller. Aucun dossier n’est spécifié par défaut, ce qui signifie qu’aucune opération de fichier n’est capturée par défaut. | |

| EnableGenericUSBDriveEvents | 1 : active la détection de l’insertion de périphériques de stockage de masse USB génériques redirigés ; 0 : désactive la détection de l’insertion de périphériques de stockage de masse USB génériques redirigés (données de valeur par défaut). | |

| EnablePerfDataEvents | 1 : active la fonction de superposition des données de session ; 0 : désactive la fonction de superposition des données de session (données de valeur par défaut). | |

| EnablePopupWindowEvents | 1 : active la détection des événements de fenêtre contextuelle ; 0 : désactive la détection des événements de fenêtre contextuelle (données de valeur par défaut). | |

| EnableRDPConnectionEvents | 1 : active la détection des connexions RDP ; 0 : désactive la détection des connexions RDP (données de valeur par défaut). | |

| EnableRegistryOperationMonitorEvents | 1 : active la détection des modifications du registre Windows ; 0 : désactive la détection des modifications du registre Windows (données de valeur par défaut). | |

| RegistryOperationMonitorList | Spécifie les registres cibles à surveiller. Aucun registre n’est spécifié par défaut, ce qui signifie qu’aucune modification du registre n’est capturée par défaut. | |

| EnableWebBrowsingActivities | 1: active la détection des activités de navigation sur Internet ; 0: désactive la détection des activités de navigation sur Internet (données de valeur par défaut). | |

Vous trouverez ci-dessous plusieurs scénarios compatibles :

-

Si l’enregistrement de session est récemment installé ou mis à niveau à partir d’une version antérieure à 1811 qui ne prend pas en charge la détection (journalisation) d’événements, les valeurs de registre associées sur chaque agent d’enregistrement de session sont les valeurs par défaut. Par défaut, il n’existe pas de stratégie de détection d’événements active ; aucun événement n’est donc journalisé.

-

Si l’enregistrement de session est mis à niveau à partir d’une version antérieure à 1811 qui prend en charge la détection d’événements mais dont la fonctionnalité est désactivée avant la mise à niveau, les valeurs de registre associées sur chaque agent d’enregistrement de session restent les valeurs par défaut. Par défaut, il n’existe pas de stratégie de détection d’événements active ; aucun événement n’est donc journalisé.

-

Si l’enregistrement de session est mis à niveau à partir d’une version antérieure à 1811 qui prend en charge la détection d’événements et dont la fonctionnalité est partiellement ou entièrement activée avant la mise à niveau, les valeurs de registre associées sur chaque agent d’enregistrement de session restent les valeurs par défaut. Par défaut, il n’existe pas de stratégie de détection d’événements active ; le comportement de la détection d’événements reste donc le même.

-

Si l’enregistrement de session est mis à niveau à partir de 1811, les stratégies de détection (journalisation) des événements configurées dans la console de stratégie restent en fonction.

Attention :

Lorsque vous activez la stratégie de détection d’événements définie par le système ou personnalisée, les paramètres de registre pertinents sur chaque agent d’enregistrement de session sont ignorés. Dans ce cas, vous ne pouvez plus utiliser les paramètres de registre pour la détection des événements.