SSL ファイルのインポートと変換

これらのホストへの FTP アクセスが使用できない場合でも、リモートホストから証明書、秘密キー、CRL、DH キーなどの SSL リソースをインポートできるようになりました。この機能は、リモートホストへのシェルアクセスが制限されている環境で特に役立ちます。デフォルトのフォルダは、/nsconfig/ssl に次のように作成されます。

- 証明書ファイルの場合:/nsconfig/ssl/certfile

- 秘密鍵の場合:/nsconfig/ssl/keyfile

- CRL の場合:/var/netscaler/ssl/crlfile

- DH キーの場合:/nsconfig/ssl/dhfile

HTTP サーバと HTTPS サーバの両方からのインポートがサポートされています。ただし、ファイルがアクセスにクライアント証明書認証を必要とする HTTPS サーバー上にある場合、インポートは失敗します。

注:

再起動後にファイルを再インポートするとエラーが発生する可能性があるため、import コマンドは構成ファイル(ns.conf)には保存されません。

証明書ファイルをインポートする

CLI および GUI を使用して、リモートホストからファイル(リソース)をインポートできます。

CLI を使用してリモートホストから証明書ファイルをインポートする

コマンドプロンプトで入力します。

import ssl certFile [<name>] [<src>]

<!--NeedCopy-->

例:

import ssl certfile my-certfile http://www.example.com/file_1

<!--NeedCopy-->

show ssl certfile

Name : my-certfile

URL : http://www.example.com/file_1

<!--NeedCopy-->

証明書ファイルを削除するには、「name」引数のみを受け入れる rm ssl certFile コマンドを使用します。

CLI を使用してリモートホストからキーファイルをインポートする

コマンドプロンプトで入力します。

import ssl keyFile [<name>] [<src>]

<!--NeedCopy-->

例:

import ssl keyfile my-keyfile http://www.example.com/key_file

<!--NeedCopy-->

show ssl keyfile

Name : my-keyfile

URL : http://www.example.com/key_file

<!--NeedCopy-->

キーファイルを削除するには、 rm ssl keyFile コマンドを使用します。このコマンドは「name」引数のみを受け入れます。

CLI を使用してリモートホストから CRL ファイルをインポートする

コマンドプロンプトで入力します。

import ssl crlFile [<name>] [<src>]

<!--NeedCopy-->

CRLファイルを削除するには、 rm ssl crlFile コマンドを使用します。このコマンドでは、<name> 引数だけを指定できます。

例:

import ssl crlfile my-crlfile http://www.example.com/crl_file

show ssl crlfile

Name : my-crlfile

URL : http://www.example.com/crl_file

<!--NeedCopy-->

CLI を使用してリモートホストから DH ファイルをインポートする

コマンドプロンプトで入力します。

import ssl dhFile [<name>] [<src>]

<!--NeedCopy-->

例:

import ssl dhfile my-dhfile http://www.example.com/dh_file

show ssl dhfile

Name : my-dhfile

URL : http://www.example.com/dh_file

<!--NeedCopy-->

DH ファイルを削除するには、rm ssl dhFileコマンドを使用します。このコマンドでは、<name> 引数だけを指定できます。

GUI を使用した SSL リソースのインポート

Traffic Management > SSL > Importsに移動して適切なタブを選択します。

PKCS #8 証明書およびPKCS #12 証明書をインポートする

ネットワーク内の他のセキュアなサーバーまたはアプリケーションにすでに存在する証明書とキーを使用する場合は、それらをエクスポートし、Citrix ADCアプライアンスにインポートします。エクスポートした証明書とキーをCitrix ADCアプライアンスにインポートする前に、その証明書とキーを変換する必要があります。

ネットワーク内のセキュアなサーバまたはアプリケーションから証明書をエクスポートする方法の詳細については、エクスポート元のサーバまたはアプリケーションのマニュアルを参照してください。

注:

Citrix ADCアプライアンスにインストールする場合、キー名と証明書名に、UNIXファイルシステムでサポートされている文字以外のスペースや特殊文字を含めることはできません。エクスポートされたキーと証明書を保存するときは、適切な命名規則に従います。

証明書と秘密キーのペアは、通常 PKCS #12 形式で送信されます。アプライアンスは、証明書とキーに対して PEM および DER 形式をサポートしています。PKCS #12 を PEM または DER に変換するか、PEM または DER を PKCS #12 に変換するには、このページの「インポートまたはエクスポート用に SSL 証明書を変換する」を参照してください。

Citrix ADCアプライアンスは、PKCS #8 形式のPEMキーをサポートしていません。ただし、OpenSSL インターフェイスを使用して、これらのキーをサポートされている形式に変換できます。OpenSSL インターフェイスは CLI または設定ユーティリティからアクセスできます。キーを変換する前に、秘密キーが PKCS #8 形式であることを確認する必要があります。PKCS #8 形式のキーは通常、次のテキストで始まります。

-----BEGIN ENCRYPTED PRIVATE KEY-----

leuSSZQZKgrgUQ==

-----END ENCRYPTED PRIVATE KEY-----

<!--NeedCopy-->

CLI から OpenSSL インターフェイスを開きます

- PuTTY などの SSH クライアントを使用して、アプライアンスへの SSH 接続を開きます。

- 管理者の資格情報を使用して、アプライアンスにログオンします。

- コマンドプロンプトで shell と入力します。

- シェルプロンプトで

opensslと入力します。

GUI から OpenSSL インターフェースを開く

Traffic Management > SSLに移動してツールグループでOpenSSL interfaceを選択します。

OpenSSL インターフェイスを使用して、サポートされていない PKCS #8 キー形式を暗号化されたサポートされているキー形式に変換する

OpenSSL プロンプトで、サポートされていないキー形式が RSA または ECDSA のどちらであるかに応じて、次のいずれかのコマンドを入力します。

OpenSSL>rsa- in <PKCS#8 Key Filename> -des3 -out <encrypted Key Filename>

OpenSSL>ec -in <PKCS#8 Key Filename> -des3 -out <encrypted Key Filename>

<!--NeedCopy-->

サポートされていないキー形式をサポートされているキー形式に変換するためのパラメータ

- PKCS #8 キーファイル名: 互換性のない PKCS #8 秘密キーの入力ファイル名。

- 暗号化キーファイル名: 互換性のある暗号化プライベートキーの出力ファイル名 (PEM 形式)。

- 暗号化されていないキーファイル名: 互換性のある暗号化されていない秘密キーの出力ファイル名 (PEM 形式)。

インポートまたはエクスポート用の SSL 証明書の変換

Citrix ADCアプライアンスは、SSL証明書のPEMおよびDER形式をサポートしています。クライアントブラウザや一部の外部セキュリティで保護されたサーバーなど、他のアプリケーションには、さまざまな公開キー暗号規格 (PKCS) 形式が必要です。アプライアンスは変換できます PKCS#12 アプライアンスに証明書をインポートするためのPEMまたはDER形式にフォーマットし、証明書をエクスポートするためPEMまたはDERをPKCS#12に変換できます。セキュリティを強化するために、インポート用のファイルの変換には、DESまたはDES3アルゴリズムを使用した秘密鍵の暗号化を含めることができます。

注:

GUIを使用してインポートする場合 PKCS#12 証明書、およびパスワードにドル記号が含まれている ($), 逆引用 (`), またはエスケープ()文字を使用すると、インポートが失敗する可能性があります。その場合は、「エラー:パスワードが無効です」というメッセージが表示されます。パスワードに特殊文字を使用する必要がある場合は、CLI を使用してすべてのインポートを実行しない限り、必ずエスケープ文字()を先頭に付けてください。

CLI を使用して証明書の形式を変換する

コマンドプロンプトで、次のコマンドを入力します。

convert ssl pkcs12 <outfile> [-import [-pkcs12File <inputFilename>] [-des | -des3] [-export [-certFile <inputFilename>] [-keyFile <inputFilename>]]

<!--NeedCopy-->

操作中に、インポートパスワードまたはエクスポートパスワードの入力を求められます。暗号化されたファイルの場合は、パスフレーズの入力も求められます。

例:

convert ssl pkcs12 Cert-Import-1.pem -import -pkcs12File Cert-Import-1.pfx -des

convert ssl pkcs12 Cert-Client-1.pfx -export -certFile Cert-Client-1 -keyFile Key-Client-1

<!--NeedCopy-->

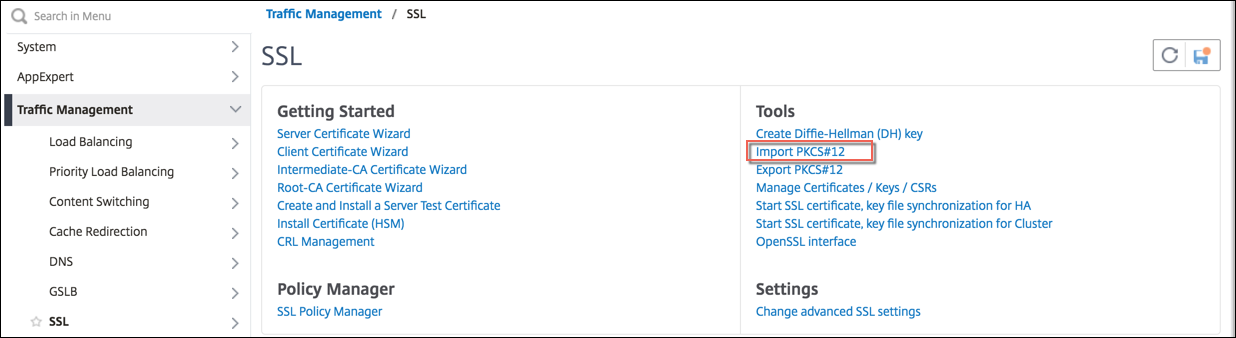

GUI を使用して証明書の形式を変換する

-

Traffic Management > SSLに移動してToolsグループでImport PKCS#12を選択します。

-

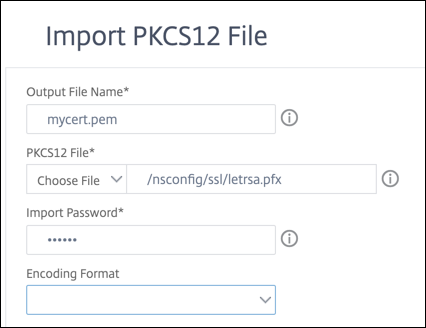

[出力ファイル名] フィールドに PEM 証明書名を指定します。

-

ローカルコンピュータまたはアプライアンス上の PFX 証明書の場所を参照します。

-

[OK] をクリックします。

-

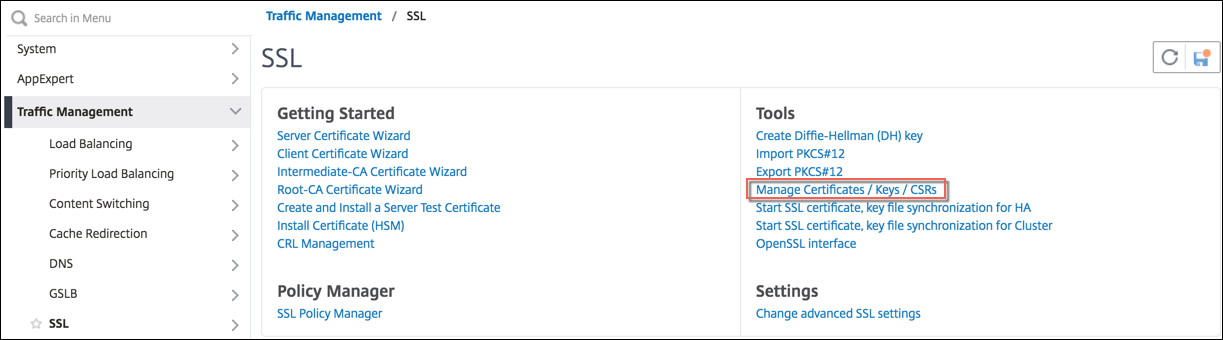

[証明書、キー、CSR の管理] をクリックして、変換された PEM ファイルを表示します。

-

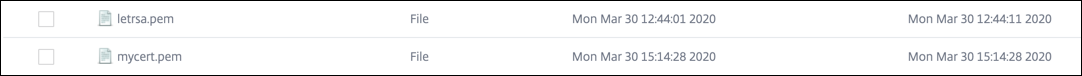

アップロードされた PFX ファイルと変換された PEM ファイルを表示できます。

-

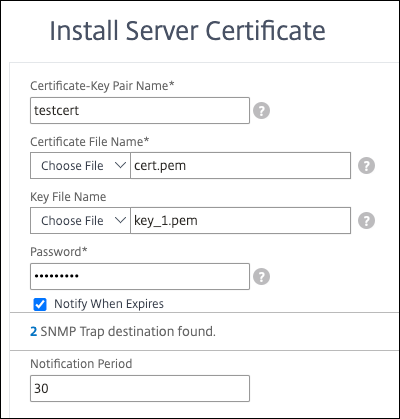

[SSL] > [証明書] > [サーバー証明書] に移動し、[インストール] をクリックします。

-

証明書とキーのペア名を指定します。

-

PEM ファイルの場所を参照します。

-

プロンプトが表示されたら、パスワードを指定します。

-

[インストール] をクリックします。

-

証明書とキーのペアを SSL 仮想サーバにバインドします。