This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Citrix SD-WAN と AWS トランジットゲートウェイとの統合

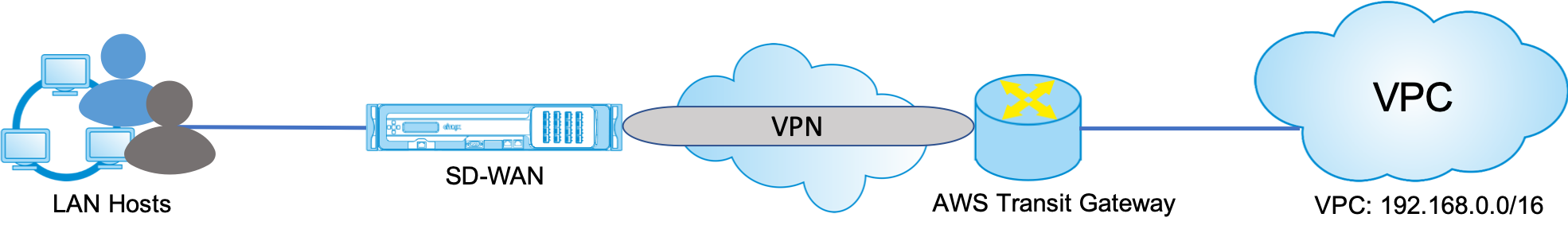

アマゾンウェブサービス(AWS)トランジット Gateway サービスを使用すると、Amazon 仮想プライベートクラウド(VPC)とオンプレミスのネットワークを 1 つのゲートウェイに接続できます。AWS で実行されるワークロードの数が増えるにつれて、複数のアカウントと Amazon VPC にまたがってネットワークを拡張し、その増加に対応できます。

ピアリングを使用して Amazon VPC のペアを接続できるようになりました。ただし、多くの Amazon VPC 間でポイントツーポイント接続を管理するには、接続ポリシーを一元管理する機能がないと、運用上のコストがかかり、煩雑になる可能性があります。オンプレミスの接続では、AWS VPN を個々の Amazon VPC にアタッチする必要があります。このソリューションは構築に時間がかかり、VPC の数が数百個に増えると、管理が難しい場合があります。

AWS Transit Gateway では、中央ゲートウェイからネットワーク経由で各 Amazon VPC、オンプレミスのデータセンター、またはリモートオフィスへの 1 つの接続を作成および管理するだけでかまいません。Transit Gateway は、スポークのように動作するすべての接続ネットワーク間でトラフィックがどのようにルーティングされるかを制御するハブとして機能します。このハブアンドスポークモデルでは、管理が大幅に簡素化され、運用コストが削減されます。これは、各ネットワークはトランジットゲートウェイにのみ接続し、他のすべてのネットワークには接続しないためです。新しい VPC はトランジットゲートウェイに接続され、トランジットゲートウェイに接続されている他のすべてのネットワークで自動的に利用できるようになります。この接続性の容易さにより、成長に合わせてネットワークの拡張が容易になります。

企業が増加するアプリケーション、サービス、インフラストラクチャをクラウドに移行するにつれ、SD-WAN を迅速に導入して、ブロードバンド接続のメリットを享受し、ブランチサイトのユーザーをクラウドリソースに直接接続します。インターネット転送サービスを使用してグローバルなプライベートネットワークを構築および管理し、地理的に分散した場所とユーザーを近位ベースのクラウドリソースで接続するという複雑さには、多くの課題があります。AWS トランジットゲートウェイネットワークマネージャー は、このパラダイムを変更します。現在、AWS を使用する Citrix SD-WAN のお客様は、Citrix SD-WAN ブランチアプライアンスの AWS Transit Gateway を統合することにより、Citrix SD-WAN を AWS トランジットゲートウェイとともに使用できるようになりました。これにより、トランジットゲートウェイに接続されたすべての VPC に手を差し伸べる機能を持つユーザーに最高品質のエクスペリエンスを提供できます。

次に、Citrix SD-WAN と AWS トランジットゲートウェイを統合する手順を示します。

-

AWS トランジットゲートウェイを作成します。

-

VPN を中継ゲートウェイ(既存の VPN または新しい VPN のいずれか)に接続します。

-

オンプレミスまたは任意のクラウド(AWS、Azure、または GCP)にある SD-WAN サイトで VPN が設定されたトランジットゲートウェイに VPN を接続します。

-

Citrix SD-WAN から AWS Transit Gateway と IPsec トンネルを介したボーダーゲートウェイプロトコル(BGP)ピアリングを確立し、トランジットゲートウェイに接続されたネットワーク(VPC)を学習します。

使用例

ユースケースは、ブランチ環境から AWS 内(任意の VPC 内)にデプロイされたリソースに手を差し伸べます。AWS Transit Gateway を使用すると、トラフィックは BGP ルートを処理せずに、Transit Gateway に接続されたすべての VPC に到達できます。これを実現するには、次の方法を実行します。

-

ブランチの Citrix SD-WAN アプライアンスから AWS トランジットゲートウェイへの IPSec を確立します。この展開方法では、トラフィックが IPsec を通過するため、SD-WAN の利点をすべて得ることはありません。

-

AWS 内に Citrix SD-WAN アプライアンスをデプロイし、仮想パスを介してオンプレミスの Citrix SD-WAN アプライアンスに接続します。

どちらの方法を選択しても、トラフィックは、AWS インフラストラクチャ内のルーティングを手動で管理することなく、Transit Gateway に接続されている VPC に到達します。

AWS トランジットゲートウェイの設定

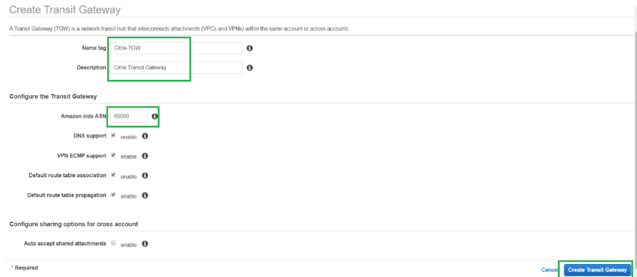

AWS トランジットゲートウェイを作成するには、VPC ダッシュボードに移動し、[ トランジットゲートウェイ ] セクションに移動します。

-

次のスクリーンショットで強調表示されているとおりにトランジットゲートウェイ名、説明、Amazon ASN 番号を指定し、[ Create Transit Gateway] をクリックします。

トランジットゲートウェイの作成が完了すると、ステータスが [ Available] として表示されます。

-

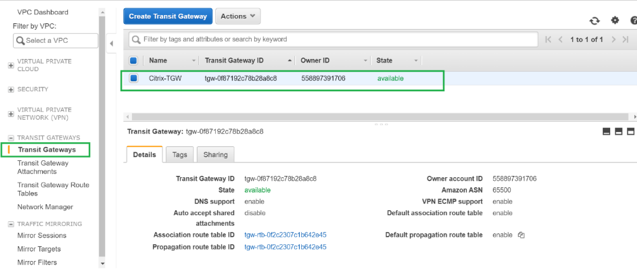

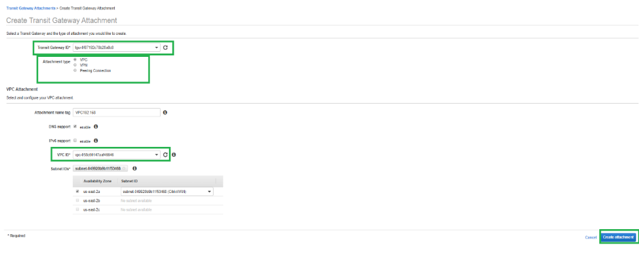

トランジットゲートウェイの 添付ファイルを作成するには、「トランジットゲートウェイ」 >「トランジットゲートウェイの添付ファイル 」に移動し、「 トランジットゲートウェイの添付ファイルの作成」をクリックします。

-

ドロップダウンリストから作成したトランジットゲートウェイを選択し、 VPCとしてアタッチメントタイプを選択します。添付ファイル名タグを指定し、作成したトランジットゲートウェイにアタッチする VPC ID を選択します。選択した VPC のサブネットの 1 つが自動選択されます。[ アタッチメントを作成 ] をクリックして、VPC をトランジットゲートウェイにアタッチします。

-

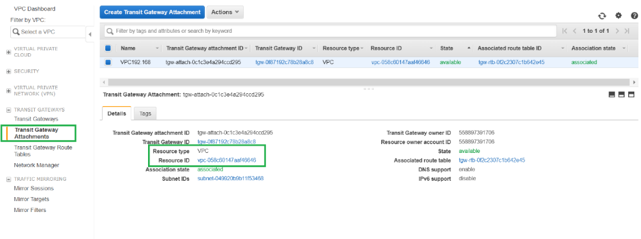

VPC をトランジットGateway にアタッチすると、 リソースタイプ VPC がトランジットゲートウェイに関連付けられていることがわかります。

-

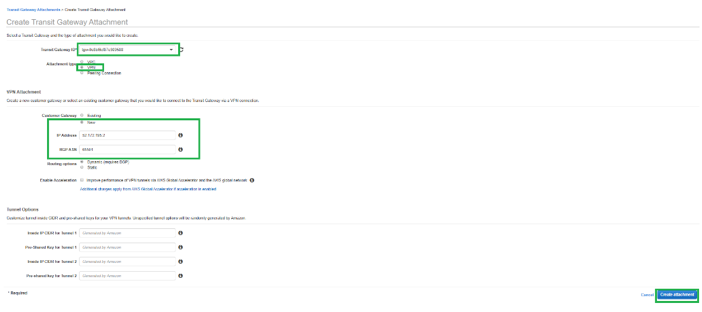

VPN を使用して SD-WAN をトランジットゲートウェイに接続するには、ドロップダウンリストから トランジットゲートウェイ ID を選択し、[ Attachment type ] を VPNとして選択します。正しいトランジットゲートウェイ ID を選択していることを確認します。

SD-WANリンクのパブリック IP アドレスと BGP ASN 番号を指定して、新しい VPN カスタマーゲートウェイを接続します。[ 添付ファイルの作成 ] をクリックして、VPN をトランジットゲートウェイにアタッチします。

-

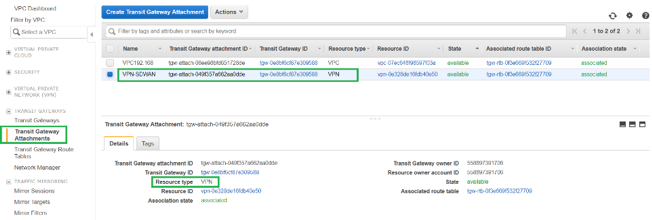

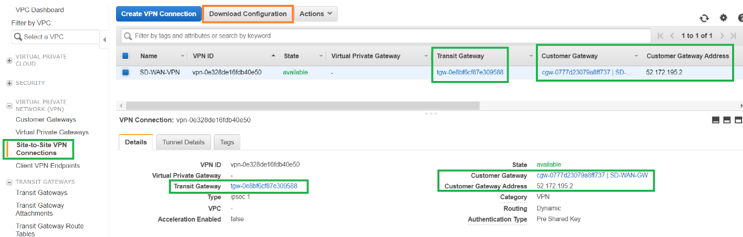

次のスクリーンショットに示すように、VPNは、トランジットゲートウェイに接続したら、あなたは詳細を表示することができます。

-

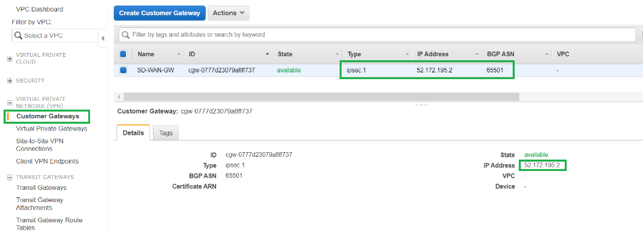

[ カスタマーゲートウェイ] で、SD-WAN カスタマーゲートウェイとサイト間 VPN 接続は、トランジットゲートウェイへの VPN 添付ファイルの一部として作成されます。SD-WAN カスタマーゲートウェイが、SD-WAN の WAN リンクパブリック IP アドレスを表すこのカスタマーゲートウェイの IP アドレスとともに作成されていることがわかります。

-

サイト間VPN接続 に移動し、 SD-WANカスタマーゲートウェイVPN設定をダウンロードします。この構成ファイルには、BGP ピア情報とともに 2 つの IPsec トンネル詳細があります。冗長性のために、SD-WAN からトランジットゲートウェイへの 2 つのトンネルが作成されます。

SD-WANリンクのパブリック IP アドレスがカスタマーゲートウェイアドレスとして設定されていることがわかります。

-

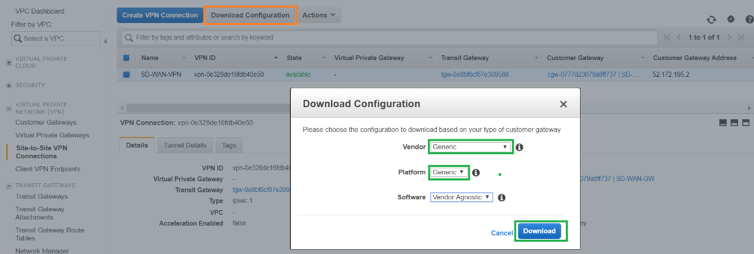

[ 設定のダウンロード ] をクリックし、VPN 構成ファイルをダウンロードします。[ **ベンダー]、[ プラットフォーム ]、[ ベンダーに依存しないソフトウェア ] を選択します。**

ダウンロードした構成ファイルには、次の情報が含まれています。

- IKE 設定

- AWS トランジットゲートウェイの IPsec 設定

- トンネルインターフェイス構成

- BGP 構成

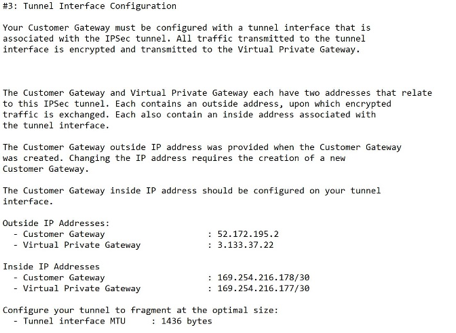

この情報は、高可用性(HA)用の 2 つの IPsec トンネルで使用できます。SD-WAN で設定する場合は、両方のトンネルエンドポイントを設定してください。参考のために次のスクリーンショットを参照してください。

SD-WAN でイントラネットサービスを構成する

-

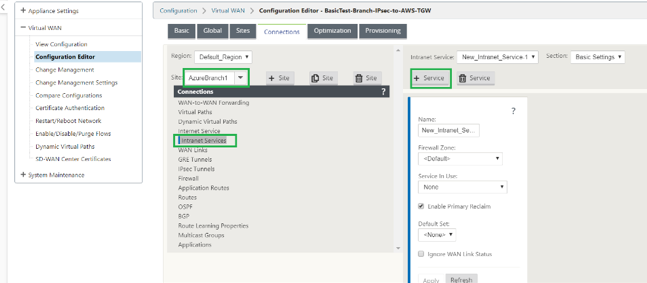

SD-WAN の IPSec トンネル構成で使用されるイントラネットサービスを構成するには、[ 構成エディタ] > [接続] の順に選択し、ドロップダウンリストからサイトを選択し、[ イントラネットサービス] を選択します。[ + サービス ] をクリックして、新しいイントラネットサービスを追加します。

-

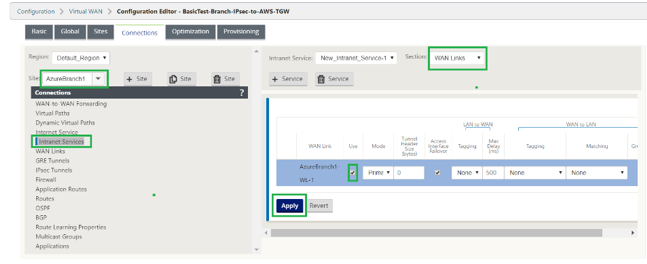

イントラネットサービスの追加後、このサービスに使用される WAN リンクを選択します (これを使用して、トランジットゲートウェイへのトンネルを確立します)。

-

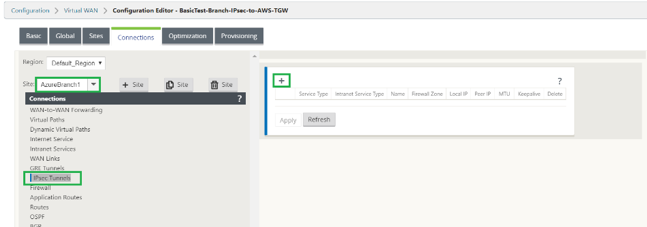

AWS Transit Gateway への IPsec トンネルを設定するには、[ 設定エディタ] > [接続 ] に移動し、ドロップダウンリストから [サイト] を選択し、[ IPsec Tunnels] をクリックします。IPSec トンネルを追加するには、[ + ] オプションをクリックします。

-

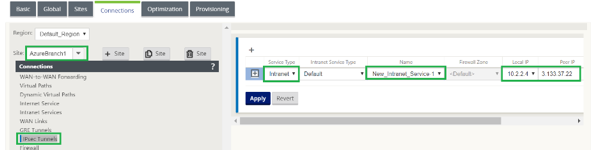

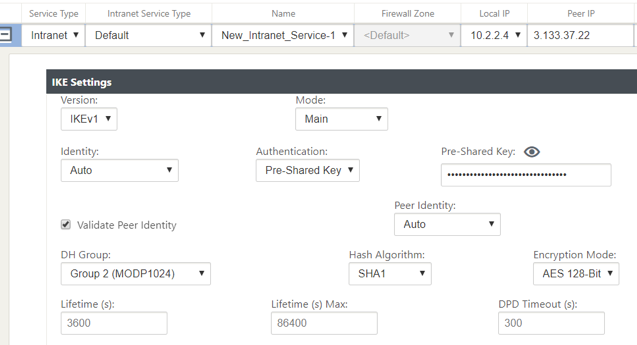

[ サービスタイプ ] を [ イントラネット ] として選択し、追加した [ イントラネットサービス名 ] を選択します。[ ローカル IP アドレス] を [WAN リンク IP アドレス] として、[ ピア アドレス] を [トランジットゲートウェイ仮想プライベートゲートウェイ IP アドレス] として選択します。

設定のアクティブ化後すぐに SD-WAN によってトンネルが開始されるようにするには、[ Keepalive ] チェックボックスをオンにします。

-

AWS からダウンロードした VPN 設定ファイルに基づいて IKE パラメータを設定します。

-

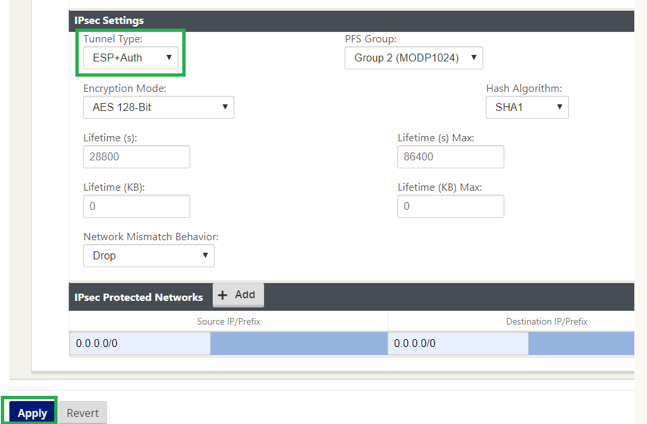

AWS からダウンロードした VPN 設定ファイルに基づいて IPSec パラメータを設定します。また、トンネルを介して送信する ネットワークに基づいて、IPsec 保護された ネットワークを構成します。IPsec トンネル経由のトラフィックを許可するように構成されていることがわかります。

-

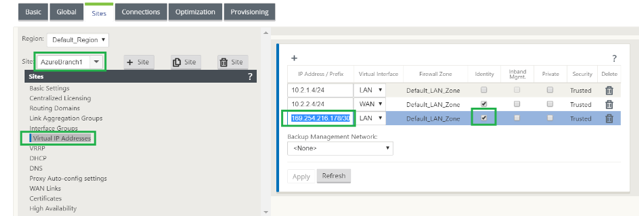

カスタマーゲートウェイの内部IPアドレスを SD-WAN上の仮想IPアドレスの1つとして設定します。ダウンロードされた VPN 設定ファイルから、Tunnel-1 に関連する IP アドレス内のカスタマーGateway を見つけます。このカスタマーGateway の IP アドレスを SD-WAN 上の仮想 IP アドレスのいずれかとして設定し、[ ID ] チェックボックスをオンにします。

-

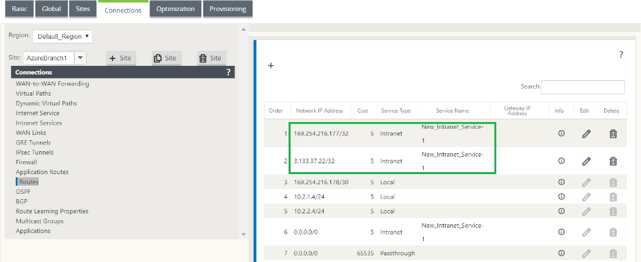

SD-WAN に ルート を追加して、トランジット ゲートウェイの仮想プライベート ゲートウェイに到達します。ダウンロードされた VPN 設定ファイルから、Tunnel-1 に関連する仮想プライベートゲートウェイの内側および外部 IP アドレスを検索します。サービスタイプ を イントラネット として仮想プライベートゲートウェイの内部と外部のIPアドレスにルートを追加し、上記の手順で作成したイントラネットサービスを選択します。

-

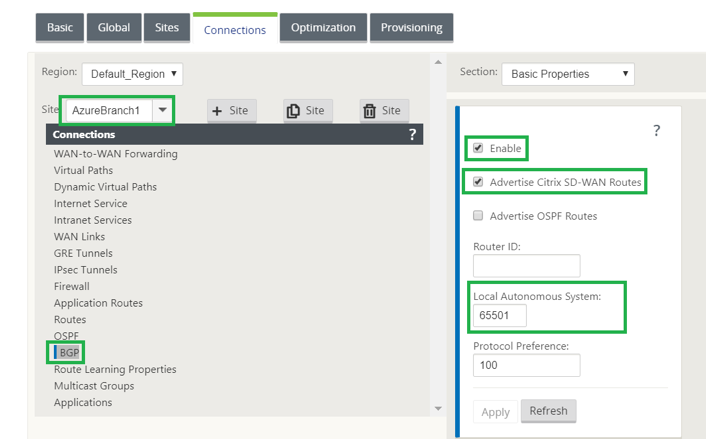

SD-WAN で BGP を設定します。適切な ASN 番号で BGP を有効にします。ダウンロードした VPN 構成ファイルから、Tunnel-1 に関連する BGP 構成オプションを探します。これらの詳細を使用して、SD-WAN に BGP ネイバーを追加します。

SD-WAN で BGP を有効にするには、[ 接続 ] に移動して、ドロップダウンリストからサイトを選択し、[ BGP] を選択します。BGP を有効にするには 、[Enable] チェックボックスをオンにします。[ Citrix SD-WAN ルートのアド バタイズ] チェックボックスをクリックして、SD-WANルートをトランジットゲートウェイにアドバタイズします。BGP 設定オプションから カスタマーゲートウェイ ASN を使用し、 ローカル自律システムとして設定します。

-

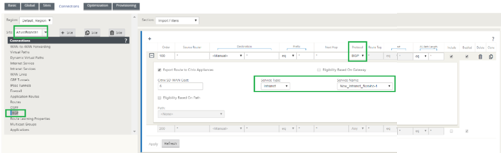

SD-WAN に BGP ネイバー を追加するには、[ 接続] に移動して、ドロップダウンリストからサイトを選択し、[ BGP] を選択します。[ ネイバー ] セクションをクリックし、[ + ] オプションをクリックします。

ネイバーを追加するときに、BGP 設定オプションからネイバー IP アドレス と 仮想プライベートゲートウェイ ASN を使用します。送信元 IP は、AWS からダウンロードした設定ファイルの カスタマーゲートウェイ 内部 IP アドレス(SD-WAN で仮想 IP アドレスとして設定)と一致する必要があります。SD-WAN で マルチホップ が有効になっている BGP ネイバーを追加します。

-

インポートフィルタ を追加して BGP ルートを SD-WAN にインポートするには、[ 接続] に移動し、ドロップダウンリストからサイトを選択し、[ BGP ] を選択して [ Import Filters ] セクションをクリックします。[ + ] オプションをクリックして、[インポート] フィルタを追加します。[ Protocol ] を [ BGP ] として選択し、[any] に一致させ、すべての BGP ルートをインポートします。[ サービスタイプ ] を [ イントラネット ] として選択し、作成したイントラネットサービスを選択します。これは、サービスタイプの BGP ルートをイントラネットとしてインポートするためです。

SD-WAN でのモニタリングとトラブルシューティング

-

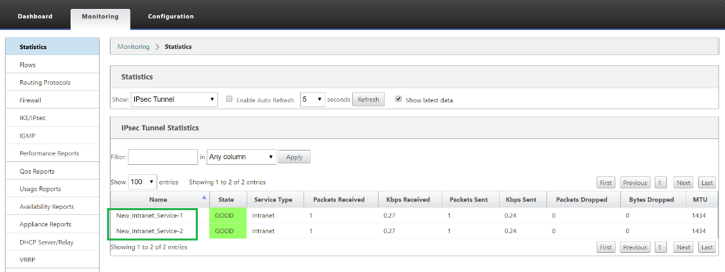

SD-WAN で IPsec トンネル確立ステータスを確認するには、[ モニタリング] > [統計情報] > [IPsec トンネル]に移動します。次のスクリーンショットでは、IPsec トンネルが SD-WAN から AWS Transit Gateway に向けて確立され、状態がGOOD であることがわかります。 また、この IPsec トンネルを介して送受信されるトラフィックの量を監視することもできます。

![SD-WAN での監視とトラブルシューティング] (/en-us/citrix-sd-wan/11-1/メディア/監視とトラブルシューティング-on-sdwan.png)

-

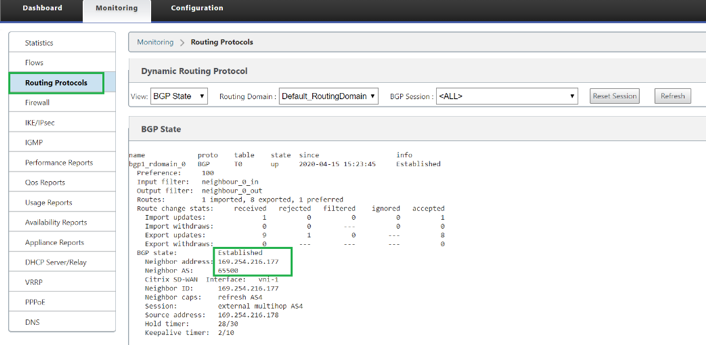

SD-WAN の BGP ピアリング ステータスを確認するには、[ モニタリング] > [ルーティングプロトコル ] に移動し、[ BGP ステート] を選択します。BGP 状態が [ 確立 済み] として報告され、 ネイバー IP アドレスとネイバー ASN が AWS BGP ネイバーの詳細と一致していることがわかります。これにより、IPsec トンネルを介して SD-WAN から AWS トランジットゲートウェイへの BGP ピアリングが確立されたことを確認できます。

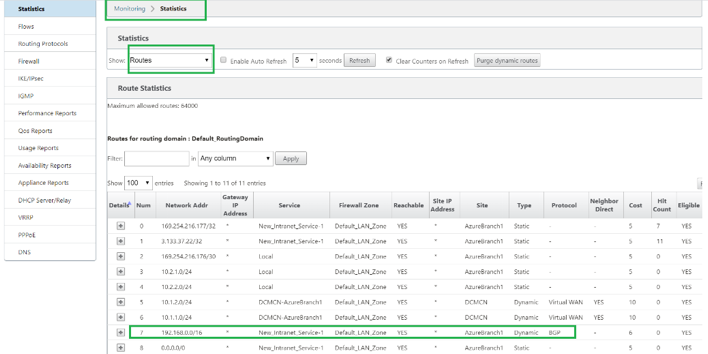

VPC(192.168.0.0)が AWS トランジットゲートウェイにアタッチされています。SD-WAN は、この VPC ネットワーク(192.168.0.0)を AWS Transit Gateway から BGP 経由で学習しました。このルートは、上記の手順で作成したインポートフィルタに従って、サービスタイプがイントラネットで SD-WAN にインストールされました。

-

SD-WAN への BGP ルートのインストールを確認するには、[Monitoring] > [Statistics] > [ Routes] の順に選択し、サービスタイプがイントラネットの BGP ルートとしてインストールされたネットワーク 192.168.0.0/16 を確認します。つまり、AWS Transit Gateway にアタッチされたネットワークを学習し、確立された IPsec トンネルを介してこれらのネットワークと通信できます。

AWS でのモニタリングおよびトラブルシューティング

-

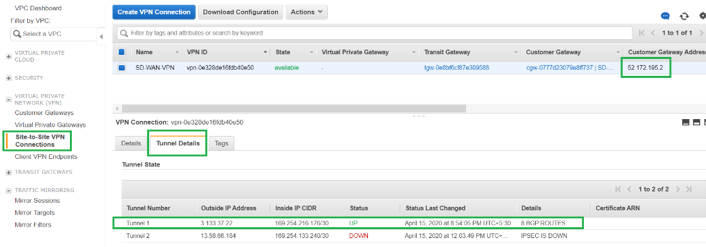

AWS で IPsec トンネルの確立ステータスを確認するには、 仮想プライベートネットワーク(VPN)> サイト間 VPN 接続に移動します。次のスクリーンショットでは、カスタマーゲートウェイアドレスは、あなたがトンネルを確立している使用してSD-WANリンクのパブリックIPアドレスを表していることを確認することができます。

トンネルのステータスは UPと表示されます。また、AWS が SD-WAN から 8 つの BGP ルート を学習していることも観察できます。つまり、SD-WAN は AWS Transit Gateway を使用してトンネルを確立でき、BGP 経由でルートを交換することもできます。

-

SD-WAN にダウンロードした構成ファイルに基づいて、2 番目のトンネルに関連する IPSec および BGP の詳細を設定します。

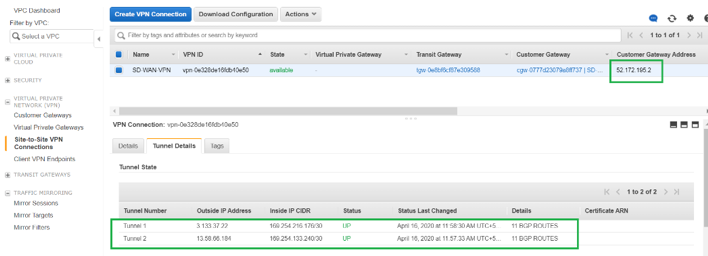

SD-WAN では、次のように、両方のトンネルに関連するステータスを監視できます。

-

両方のトンネルに関連するステータスは、AWS で次のように監視できます。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.