Secure Web の統合と展開

Secure Web を統合および配信するには、次の一般的な手順に従います。

-

内部ネットワークへのシングルサインオン (SSO) を有効にするには、Citrix Gateway を構成します。

HTTP トラフィックの場合、Citrix ADC は Citrix ADC がサポートするすべてのプロキシ認証タイプに対して SSO を提供できます。HTTPS トラフィックの場合、Web パスワードキャッシュポリシーにより、Secure Web は MAM SDK を介してプロキシサーバーに対して認証を行い、SSO を提供できます。MSM SDK は、基本、ダイジェスト、および NTLM プロキシ認証のみをサポートします。パスワードは MAM SDK を使用してキャッシュされ、機密性の高いアプリデータを保存するための安全なストレージ領域である Endpoint Management 共有ボールトに保存されます。Citrix Gateway の構成の詳細については、「Citrix Gateway」を参照してください。

- Secure Web をダウンロードします。

- 内部ネットワークへのユーザー接続を構成する方法を決定します。

-

- 他の MDX アプリケーションと同じ手順を使用して Secure Web を Endpoint Management に追加し、MAM SDK ポリシーを構成します。Secure Web に固有のポリシーの詳細については、「Secure Web ポリシーについて」を参照してください。

ユーザー接続の構成

Secure Web は、ユーザー接続に対して次の構成をサポートしています。

-

トンネル化 - Web SSO: 内部ネットワークにトンネル接続する接続は、トンネル化 - Web SSO と呼ばれるクライアントレス VPN のバリエーションを使用できます。

-

リバーススプリットトンネリング: REVERSE モードでは、イントラネットアプリケーションのトラフィックは VPN トンネルをバイパスし、その他のトラフィックは VPN トンネルを通過します。このポリシーは、すべての非ローカル LAN トラフィックをログに記録するために使用できます。

スプリットトンネリング

スプリットトンネリングモードでは、イントラネットアプリケーションのトラフィックは VPN を介してルーティングされ、その他のトラフィックはそれをバイパスします。この機能により、VPN 保護を必要としないアプリケーションのパフォーマンスが向上し、インターネットに接続されているときに内部リソースにアクセスする際のセキュリティも確保されます。

Android と iOS の両方で、スプリットトンネリングがオンの場合、次の 2 つのオプションがあります。

-

イントラネット IP アドレス範囲の定義: Secure Web (mVPN を使用) を開き、定義した IP アドレス (例:

https://10.8.0.8) を使用してイントラネットサイトにアクセスできます。 -

ワイルドカードをサポートするイントラネットアプリケーションの定義: Secure Web (mVPN を使用) を開き、定義したドメインアドレス (例:

https://abc.example.com) を使用してイントラネットサイトにアクセスできます。

リバーススプリットトンネリングの構成手順

Citrix Gateway でスプリットトンネリングリバースモードを構成するには、次の手順を実行します。

-

- ポリシー > セッションポリシーに移動します。

-

- Secure Hub ポリシーを選択し、クライアントエクスペリエンス > スプリットトンネルに移動します。

-

- REVERSE を選択します。

-

リバーススプリットトンネルモード除外リスト MDX ポリシー

リバーススプリットトンネルモードポリシーは、Citrix Endpoint Management 内から除外範囲を使用して構成します。この範囲は、DNS サフィックスと FQDN のコンマ区切りリストに基づいています。このリストは、トラフィックがデバイスの LAN を介してルーティングされ、Citrix ADC に送信されない URL を定義します。

次の表は、構成とサイトの種類に基づいて、Secure Web がユーザーに資格情報の入力を求めるかどうかを示しています。

| 接続モード | サイトの種類 | パスワードキャッシュ | Citrix Gateway 用に構成された SSO | Secure Web はウェブサイトへの初回アクセス時に資格情報を要求するか | Secure Web はウェブサイトへの以降のアクセス時に資格情報を要求するか | Secure Web はパスワード変更後に資格情報を要求するか |

|---|---|---|---|---|---|---|

| トンネル化 - Web SSO | HTTP | いいえ | はい | いいえ | いいえ | いいえ |

| トンネル化 - Web SSO | HTTPS | いいえ | はい | いいえ | いいえ | いいえ |

Secure Web ポリシー

Secure Web を追加する際は、Secure Web に固有のこれらの MAM SDK ポリシーに注意してください。すべてのサポートされているモバイルデバイスの場合:

-

許可またはブロックされたウェブサイト

-

Secure Web は通常、ウェブリンクをフィルタリングしません。このポリシーを使用して、許可またはブロックされたサイトの特定のリストを構成できます。ブラウザが開くことができるウェブサイトを制限する URL パターンを、コンマ区切りリストとして構成します。リスト内の各パターンの前にはプラス記号 (+) またはマイナス記号 (-) が付きます。ブラウザは、一致が見つかるまで、リストに記載されている順序で URL をパターンと比較します。一致が見つかると、プレフィックスは次のように実行されるアクションを決定します。

- マイナス (-) プレフィックスは、ブラウザに URL をブロックするよう指示します。この場合、URL はウェブサーバーアドレスが解決できないかのように扱われます。

- プラス (+) プレフィックスは、URL が通常どおり処理されることを許可します。

- パターンに + も - も指定されていない場合、+ (許可) が想定されます。

- URL がリスト内のどのパターンとも一致しない場合、URL は許可されます。

他のすべての URL をブロックするには、リストをマイナス記号の後にアスタリスク (-*) を付けて終了します。例:

- ポリシー値

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*は、mycorp.comドメイン内の HTTP URL を許可しますが、それ以外の場所ではブロックし、HTTPS および FTP URL をどこでも許可し、他のすべての URL をブロックします。 -

ポリシー値

+http://*.training.lab/*,+https://*.training.lab/*,-*は、ユーザーが HTTP または HTTPS を介して Training.lab ドメイン (イントラネット) 内の任意のサイトを開くことを許可します。このポリシー値は、プロトコルに関係なく、Facebook、Google、Hotmail などのパブリック URL をユーザーが開くことを許可しません。 -

デフォルト値は空です (すべての URL が許可されます)。

-

ポップアップのブロック

- ポップアップとは、ウェブサイトがユーザーの許可なく開く新しいタブのことです。このポリシーは、Secure Web がポップアップを許可するかどうかを決定します。オンの場合、Secure Web はウェブサイトがポップアップを開くのを防ぎます。デフォルト値はオフです。

プリロードされたブックマーク

- Secure Web ブラウザ用のプリロードされたブックマークのセットを定義します。このポリシーは、フォルダー名、フレンドリ名、およびウェブアドレスを含むタプルのコンマ区切りリストです。各トリプレットは、folder、name、url の形式である必要があり、folder と name はオプションで二重引用符 (“) で囲むことができます。

例えば、ポリシー値,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspxは3つのブックマークを定義します。最初のブックマークは「Mycorp, Inc. home page」というタイトルのプライマリリンク(フォルダー名なし)です。2番目のリンクは「MyCorp Links」というタイトルのフォルダーに配置され、「Account logon」とラベル付けされています。3番目のリンクは「MyCorp Links」フォルダーの「Investor Relations」サブフォルダーに配置され、「Contact us」と表示されます。

デフォルト値は空です。

ホームページURL

Secure Webの起動時に読み込まれるWebサイトを定義します。デフォルト値は空です(デフォルトのスタートページ)。

サポートされているAndroidおよびiOSデバイスのみ:

ブラウザのユーザーインターフェイス

Secure Webのブラウザユーザーインターフェイスコントロールの動作と表示を決定します。通常、すべてのブラウジングコントロールが利用可能です。これには、進む、戻る、アドレスバー、更新/停止コントロールが含まれます。このポリシーを構成して、これらのコントロールの一部使用と表示を制限できます。デフォルト値は「すべてのコントロールを表示」です。

オプション:

- すべてのコントロールを表示。 すべてのコントロールが表示され、ユーザーはそれらの使用を制限されません。

- 読み取り専用アドレスバー。 すべてのコントロールが表示されますが、ユーザーはブラウザのアドレスフィールドを編集できません。

-

アドレスバーを非表示。 アドレスバーは非表示になりますが、他のコントロールは非表示になりません。

- すべてのコントロールを非表示。 ツールバー全体を非表示にし、フレームレスなブラウジングエクスペリエンスを提供します。

Webパスワードキャッシュの有効化

- Secure WebユーザーがWebリソースにアクセスまたは要求する際に資格情報を入力すると、このポリシーはSecure Webがデバイスにパスワードをサイレントにキャッシュするかどうかを決定します。このポリシーは、認証ダイアログで入力されたパスワードに適用され、Webフォームで入力されたパスワードには適用されません。

オンの場合、Secure WebはユーザーがWebリソースを要求する際に入力するすべてのパスワードをキャッシュします。オフの場合、Secure Webはパスワードをキャッシュせず、既存のキャッシュされたパスワードを削除します。デフォルト値はオフです。

プロキシサーバー

トンネル化されたWeb SSOモードで使用する場合、Secure Webのプロキシサーバーを構成することもできます。詳細については、このブログ投稿を参照してください。

DNSサフィックス

Androidでは、DNSサフィックスが構成されていない場合、VPNが失敗する可能性があります。DNSサフィックスの構成の詳細については、「AndroidデバイスでDNSサフィックスを使用してDNSクエリをサポートする」を参照してください。

Secure Web向けイントラネットサイトの準備

- このセクションは、AndroidおよびiOS版Secure Webで使用するイントラネットサイトを準備する必要があるWebサイト開発者向けです。デスクトップブラウザ向けに設計されたイントラネットサイトは、AndroidおよびiOSデバイスで適切に動作するために変更が必要です。

Secure Webは、Webテクノロジーサポートを提供するためにAndroid WebViewおよびiOS WkWebViewに依存しています。Secure WebでサポートされているWebテクノロジーの一部は次のとおりです。

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Secure WebでサポートされていないWebテクノロジーの一部は次のとおりです。

- Flash

- Java

次の表は、Secure WebでサポートされているHTMLレンダリング機能とテクノロジーを示しています。「X」は、その機能がプラットフォーム、ブラウザ、およびコンポーネントの組み合わせで利用可能であることを示します。

-

テクノロジー iOS版Secure Web Android版Secure Web - | – | – | – |

-

JavaScriptエンジン JavaScriptCore V8 -

ローカルストレージ X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcset X X -

WebGL X -

requestAnimationFrame API X -

Navigation Timing API X Resource Timing API X

テクノロジーはデバイス間で同じように機能しますが、Secure Webはデバイスごとに異なるユーザーエージェント文字列を返します。Secure Webで使用されているブラウザバージョンを特定するには、そのユーザーエージェント文字列を表示できます。ユーザーエージェントはSecure Webのログから確認できます。Secure Webのログを収集するには、Secure Hub > ヘルプ > 問題の報告に移動します。アプリのリストからSecure Webを選択します。圧縮されたログファイルが添付されたメールが届きます。

イントラネットサイトのトラブルシューティング

Secure Webでイントラネットサイトを表示する際のレンダリングの問題をトラブルシューティングするには、Secure Webと互換性のあるサードパーティ製ブラウザでWebサイトがどのようにレンダリングされるかを比較します。

iOSの場合、テスト用の互換性のあるサードパーティ製ブラウザはChromeとDolphinです。

Androidの場合、テスト用の互換性のあるサードパーティ製ブラウザはDolphinです。

注:

ChromeはAndroidのネイティブブラウザです。比較には使用しないでください。

iOSでは、ブラウザがデバイスレベルのVPNをサポートしていることを確認してください。このサポートは、デバイスの設定 > VPN > VPN構成を追加で構成できます。

App Storeで入手可能なVPNクライアントアプリ(Citrix Secure Access、Cisco AnyConnect、Pulse Secureなど)を使用することもできます。

- ウェブページが両方のブラウザで同じようにレンダリングされる場合、問題はウェブサイトにあります。サイトを更新し、OSで適切に動作することを確認してください。

- ウェブページの問題がSecure Webでのみ発生する場合は、Citrixサポートに連絡してサポートチケットを開いてください。テストしたブラウザとOSの種類を含め、トラブルシューティングの手順を提示してください。iOS版Secure Webでレンダリングの問題がある場合は、以下の手順で説明されているように、ページのウェブアーカイブを含めることができます。これにより、Citrixは問題をより迅速に解決します。

SSL接続の確認

SSL証明書チェーンが適切に構成されていることを確認してください。モバイルデバイスにリンクまたはインストールされていないルートCAまたは中間CAがないか、SSL Certificate Checkerを使用して確認できます。

多くのサーバー証明書は、複数の階層型認証局(CA)によって署名されており、これは証明書がチェーンを形成することを意味します。これらの証明書をリンクする必要があります。証明書のインストールまたはリンクに関する情報については、「証明書のインストール、リンク、および更新」を参照してください。

ウェブアーカイブファイルの作成

macOS 10.9以降のSafariを使用すると、ウェブページをウェブアーカイブファイル(リーディングリストとも呼ばれます)として保存できます。ウェブアーカイブファイルには、画像、CSS、JavaScriptなど、すべてのリンクされたファイルが含まれます。

-

Safariから、Reading Listフォルダーを空にします。Finderで、メニューバーの移動メニューをクリックし、フォルダーへ移動を選択し、パス名

~/Library/Safari/ReadingListArchives/を入力します。次に、その場所にあるすべてのフォルダーを削除します。 -

メニューバーで、Safari > 環境設定 > 詳細に移動し、メニューバーの開発メニューを表示を有効にします。

-

メニューバーで、開発 > ユーザーエージェントに移動し、Secure Webのユーザーエージェントを入力します: (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25)。

-

Safariで、リーディングリスト(ウェブアーカイブファイル)として保存したいウェブサイトを開きます。

-

メニューバーで、ブックマーク > リーディングリストに追加に移動します。この手順には数分かかる場合があります。アーカイブはバックグラウンドで実行されます。

-

アーカイブされたリーディングリストを見つけます。メニューバーで、表示 > リーディングリストサイドバーを表示に移動します。

-

アーカイブファイルを確認します。

- Macへのネットワーク接続をオフにします。

-

リーディングリストからウェブサイトを開きます。

ウェブサイトが完全にレンダリングされます。

-

アーカイブファイルを圧縮します。Finderで、メニューバーの移動メニューをクリックし、フォルダーへ移動を選択し、パス名

~/Library/Safari/ReadingListArchives/を入力します。次に、ランダムな16進数文字列をファイル名とするフォルダーを圧縮します。このファイルは、サポートチケットを開く際にCitrixサポートに送信できるファイルです。

Secure Webの機能

Secure Webは、モバイルデータ交換テクノロジーを使用して、ユーザーが内部および外部のウェブサイト、およびその他すべてのウェブサイトにアクセスするための専用VPNトンネリングを作成します。これらのサイトには、組織のポリシーによって保護された環境内の機密情報を含むサイトが含まれます。

Secure WebとSecure MailおよびCitrix Filesの統合により、セキュアなEndpoint Managementコンテナ内でシームレスなユーザーエクスペリエンスが提供されます。統合機能の例を次に示します。

- ユーザーがMailtoリンクをタップすると、追加の認証なしでSecure Mailに新しいメールメッセージが開きます。

-

Secure Webでリンクを開き、データを安全に保つ: Android版Secure Webでは、専用のVPNトンネルにより、ユーザーは機密情報を含むサイトに安全にアクセスできます。Secure Mail、Secure Web内、またはサードパーティ製アプリからリンクをクリックできます。リンクはSecure Webで開き、データは安全に保護されます。ユーザーは、Secure Webで

ctxmobilebrowserスキームを持つ内部リンクを開くことができます。これにより、Secure Webはctxmobilebrowser://プレフィックスをhttp://に変換します。HTTPSリンクを開くには、Secure Webはctxmobilebrowsers://をhttps://に変換します。iOS版Secure Webでは、この機能はInbound Document ExchangeというApp Interaction MDXポリシーに依存します。このポリシーはデフォルトで無制限に設定されています。この設定により、URLをSecure Webで開くことができます。許可リストに含めるアプリのみがSecure Webと通信できるように、ポリシー設定を変更できます。

-

ユーザーがメールメッセージ内のイントラネットリンクをクリックすると、Secure Webは追加の認証なしでそのサイトに移動します。

- ユーザーは、Secure WebでウェブからダウンロードしたファイルをCitrix Filesにアップロードできます。

Secure Webユーザーは、次の操作も実行できます。

-

ポップアップをブロックします。

注:

Secure Webのメモリの多くはポップアップのレンダリングに費やされるため、設定でポップアップをブロックすることでパフォーマンスが向上することがよくあります。

- お気に入りのサイトをブックマークします。

- ファイルをダウンロードします。

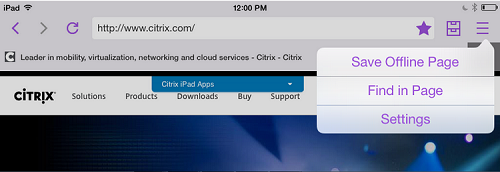

- ページをオフラインで保存します。

- パスワードを自動保存します。

- キャッシュ/履歴/Cookieをクリアします。

- CookieとHTML5ローカルストレージを無効にします。

- デバイスを他のユーザーと安全に共有します。

- アドレスバー内で検索します。

- Secure Webで実行するウェブアプリが自分の位置情報にアクセスすることを許可します。

- 設定をエクスポートおよびインポートします。

- ファイルをダウンロードすることなく、Citrix Filesで直接ファイルを開きます。この機能を有効にするには、Endpoint Managementの許可されたURLポリシーに

ctx-sf:を追加します。 - iOSでは、3D Touchアクションを使用して、ホーム画面から直接新しいタブを開き、オフラインページ、お気に入りのサイト、ダウンロードにアクセスします。

-

iOSでは、任意のサイズのファイルをダウンロードし、Citrix Filesまたは他のアプリで開きます。

注:

Secure Webをバックグラウンドにすると、ダウンロードが停止します。

- ページ内検索を使用して、現在のページビュー内で用語を検索します。

Secure Webは動的テキストもサポートしているため、ユーザーがデバイスで設定したフォントを表示します。

注:

- XenMobile向けCitrix Filesは、2023年7月1日にサポート終了(EOL)となりました。詳細については、「EOLおよび非推奨のアプリ」を参照してください。