セキュアな通信

-

Citrix Virtual Apps and DesktopsサーバーとCitrix Workspaceアプリ間の通信を保護するには、以下のセキュアなテクノロジーを使用してCitrix Workspaceアプリの接続を統合できます。

-

Citrix Gateway: 詳細については、このセクションのトピック、Citrix Gateway、およびStoreFrontのドキュメントを参照してください

-

注:

-

-

Citrixでは、StoreFrontサーバーとユーザーデバイスの間でCitrix Gatewayを使用することをお勧めします。

- ファイアウォール: ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。サーバーの内部ネットワークIPアドレスを外部インターネットアドレス(つまり、ネットワークアドレス変換、またはNAT)にマッピングするネットワークファイアウォールを介してCitrix Workspaceアプリを使用している場合は、外部アドレスを構成します

- 信頼済みサーバー

- Citrix Virtual AppsまたはWeb Interface展開のみ(XenDesktop 7には適用されません):SOCKSプロキシサーバーまたはセキュアプロキシサーバー(セキュリティプロキシサーバー、HTTPSプロキシサーバーとも呼ばれます)。プロキシサーバーを使用して、ネットワークへのアクセスを制限し、Citrix Workspaceアプリとサーバー間の接続を処理できます。Citrix WorkspaceアプリはSOCKSおよびセキュアプロキシプロトコルをサポートしています

- Citrix Virtual AppsまたはWeb Interface展開のみ。XenDesktop 7、XenDesktop 7.1、XenDesktop 7.5、またはXenApp 7.5には適用されません:Transport Layer Security(TLS)プロトコルを使用したSSLリレーソリューション

- Citrix Virtual Apps and Desktops 7.6の場合、ユーザーとVDA間でSSL接続を直接有効にできます

-

アウトバウンドプロキシのサポート

Smart Controlを使用すると、管理者はCitrix Gatewayを使用して、Citrix Virtual Apps and Desktops™およびCitrix DaaS(旧称Citrix Virtual Apps and Desktopサービス)のユーザー環境属性を構成および適用するための詳細なポリシーを定義できます。たとえば、ユーザーがリモートデスクトップにドライブをマッピングすることを禁止したい場合があります。これは、Citrix GatewayのSmart Control機能を使用して実現できます。

ただし、Citrix WorkspaceアプリとCitrix Gatewayが別々のエンタープライズアカウントに属している場合、シナリオは異なります。このようなシナリオでは、ゲートウェイがクライアントドメインに存在しないため、クライex Control機能を適用できません。代わりに、アウトバウンドICAプロキシを活用できます。アウトバウンドICAプロキシを使用すると、Citrix WorkspaceアプリとCitrix Gatewayが異なる組織に展開されている場合でも、Smart Control機能を使用できます。

Citrix Workspaceアプリは、NetScaler LANプロキシを使用したセッション起動をサポートしています。単一の静的プロキシを構成することも、アウトバウンドプロキシプラグインを使用して実行時にプロキシサーバーを選択することもできます。

アウトバウンドプロキシは、次の方法で構成できます。

- 静的プロキシ:プロキシホスト名とポート番号を指定してプロキシサーバーを構成します

- 動的プロキシ:プロキシプラグインDLLを使用して、1つ以上のプロキシサーバーの中から単一のプロキシサーバーを選択できます

- グループポリシーオブジェクト管理用テンプレートとレジストリエディターを使用して、アウトバウンドプロキシを構成できます。

アウトバウンドプロキシの詳細については、Citrix Gatewayのドキュメントの「Outbound ICA Proxy support」を参照してください。

- ### アウトバウンドプロキシのサポート - 構成

注:

静的プロキシと動的プロキシの両方が構成されている場合、動的プロキシの構成が優先されます。

- **GPO管理用テンプレートを使用したアウトバウンドプロキシの構成:**

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- [コンピューターの構成] ノードで、[管理用テンプレート] > [Citrix Workspace] > [ネットワークルーティング] の順に移動します。

- 次のいずれかのオプションを選択します。

- 静的プロキシの場合:[NetScaler® LANプロキシを手動で構成] ポリシーを選択します。[有効] を選択し、ホスト名とポート番号を指定します。

- 動的プロキシの場合:[DLLを使用してNetScaler LANプロキシを構成] ポリシーを選択します。[有効] を選択し、DLLファイルへの完全なパスを指定します。例:

C:\Workspace\Proxy\ProxyChooser.dll。

- [適用] と [OK] をクリックします。

レジストリエディターを使用したアウトバウンドプロキシの構成:

-

静的プロキシの場合:

- レジストリエディターを起動し、

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScalerに移動します。 - 次のようにDWORD値キーを作成します。

- レジストリエディターを起動し、

"StaticProxyEnabled"=dword:00000001-

"ProxyHost"="testproxy1.testdomain.com-

"ProxyPort"=dword:000001bb -

動的プロキシの場合:

- レジストリエディターを起動し、

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxyに移動します。 - 次のようにDWORD値キーを作成します。

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

-

TLS

このトピックは、Citrix Virtual Apps and Desktopsバージョン7.6以降に適用されます。

サーバーとのすべてのCitrix Workspaceアプリ通信にTLS暗号化を使用するには、ユーザーデバイス、Citrix Workspaceアプリ、およびWeb Interfaceを使用している場合はWeb Interfaceを実行しているサーバーを構成します。StoreFront通信の保護については、StoreFrontドキュメントの「Secure」セクションを参照してください。

前提条件:

ユーザーデバイスは、システム要件に指定されている要件を満たす必要があります。

このポリシーを使用して、Citrix Workspaceアプリが接続先のサーバーを安全に識別し、サーバーとのすべての通信を暗号化するためのTLSオプションを構成します。

- 以下のオプションを使用して、次のことができます。

- TLSの使用を強制する: Citrixは、インターネットを含む信頼できないネットワークを介したすべての接続でTLSを使用することを推奨します。

- FIPS (Federal Information Processing Standards) の使用を強制する: 承認された暗号化を使用し、NIST SP 800-52の推奨事項に準拠するのに役立ちます。これらのオプションはデフォルトで無効になっています。

- 特定のバージョンのTLSおよび特定のTLS暗号スイートの使用を強制する: Citrixは、Windows向けCitrix WorkspaceアプリとCitrix Virtual Apps and DesktopsおよびCitrix DaaSの間で、TLS 1.0、TLS 1.1、TLS 1.2プロトコルをサポートしています。

- 特定のサーバーにのみ接続する。

- サーバー証明書の失効を確認する。

- 特定のサーバー証明書発行ポリシーを確認する。

- サーバーがクライアント証明書を要求するように構成されている場合、特定のクライアント証明書を選択する。

TLSのサポート

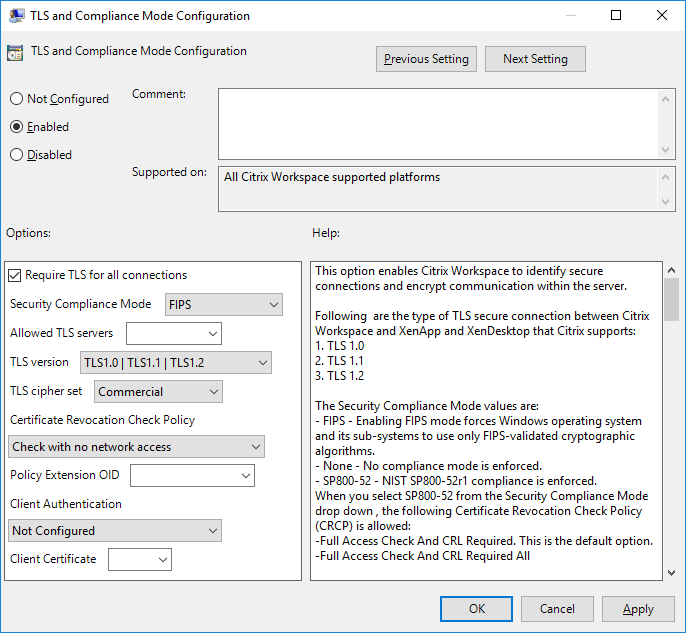

- gpedit.mscを実行して、Citrix WorkspaceアプリGPO管理用テンプレートを開きます。

-

コンピューターの構成ノードで、管理用テンプレート > Citrix Workspace > ネットワークルーティングに移動し、TLSおよびコンプライアンスモードの構成ポリシーを選択します。

-

有効を選択して、セキュアな接続を有効にし、サーバー上の通信を暗号化します。以下のオプションを設定します。

注:

-

Citrixは、セキュアな接続にはTLSを推奨します。

-

すべての接続にTLSを要求するを選択して、Citrix Workspaceアプリが公開アプリケーションおよびデスクトップへのすべての接続にTLSを使用するように強制します。

-

セキュリティコンプライアンスモードメニューから、適切なオプションを選択します。

-

- なし - コンプライアンスモードは適用されません。

-

- SP800-52 – NIST SP 800-52への準拠のためにSP800-52を選択します。このオプションは、サーバーまたはゲートウェイがNIST SP 800-52の推奨事項に準拠している場合にのみ選択してください。

-

注:

SP800-52を選択すると、FIPSを有効にするが選択されていなくても、FIPS承認済み暗号化が自動的に使用されます。また、Windowsのセキュリティオプションであるシステム暗号化: 暗号化、ハッシュ、および署名にFIPS準拠アルゴリズムを使用するを有効にする必要があります。そうしないと、Citrix Workspaceアプリが公開アプリケーションおよびデスクトップに接続できない場合があります。

-

SP800-52を選択した場合、証明書失効確認ポリシー設定で完全アクセスチェックまたは完全アクセスチェックとCRL必須のいずれかを選択する必要があります。

-

SP800-52を選択すると、Citrix Workspaceアプリはサーバー証明書がNIST SP 800-52の推奨事項に準拠していることを検証します。サーバー証明書が準拠していない場合、Citrix Workspaceアプリは接続に失敗する可能性があります。

- FIPSを有効にする – FIPS承認済み暗号化の使用を強制するには、このオプションを選択します。また、オペレーティングシステムのグループポリシーからWindowsのセキュリティオプションであるシステム暗号化: 暗号化、ハッシュ、および署名にFIPS準拠アルゴリズムを使用するを有効にする必要があります。そうしないと、Citrix Workspaceアプリが公開アプリケーションおよびデスクトップに接続できない場合があります。

-

許可されたTLSサーバードロップダウンから、ポート番号を選択します。コンマ区切りのリストを使用して、Windows向けCitrix Workspaceアプリが指定されたサーバーにのみ接続するようにできます。ワイルドカードとポート番号を指定できます。たとえば、*.citrix.com: 4433は、共通名が.citrix.comで終わり、ポート4433を使用する任意のサーバーへの接続を許可します。証明書の発行者は、セキュリティ証明書内の情報の正確性を保証します。Citrix Workspaceが発行者を認識せず、信頼しない場合、接続は拒否されます。

-

TLSバージョンメニューから、以下のいずれかのオプションを選択します。

-

TLS 1.0、TLS 1.1、またはTLS 1.2 - これはデフォルト設定です。このオプションは、互換性のためにTLS 1.0が必要なビジネス要件がある場合にのみ推奨されます。

-

TLS 1.1またはTLS 1.2 – ICA接続がTLS 1.1またはTLS 1.2のいずれかを使用するようにするには、このオプションを使用します。

-

TLS 1.2 - TLS 1.2がビジネス要件である場合、このオプションが推奨されます。

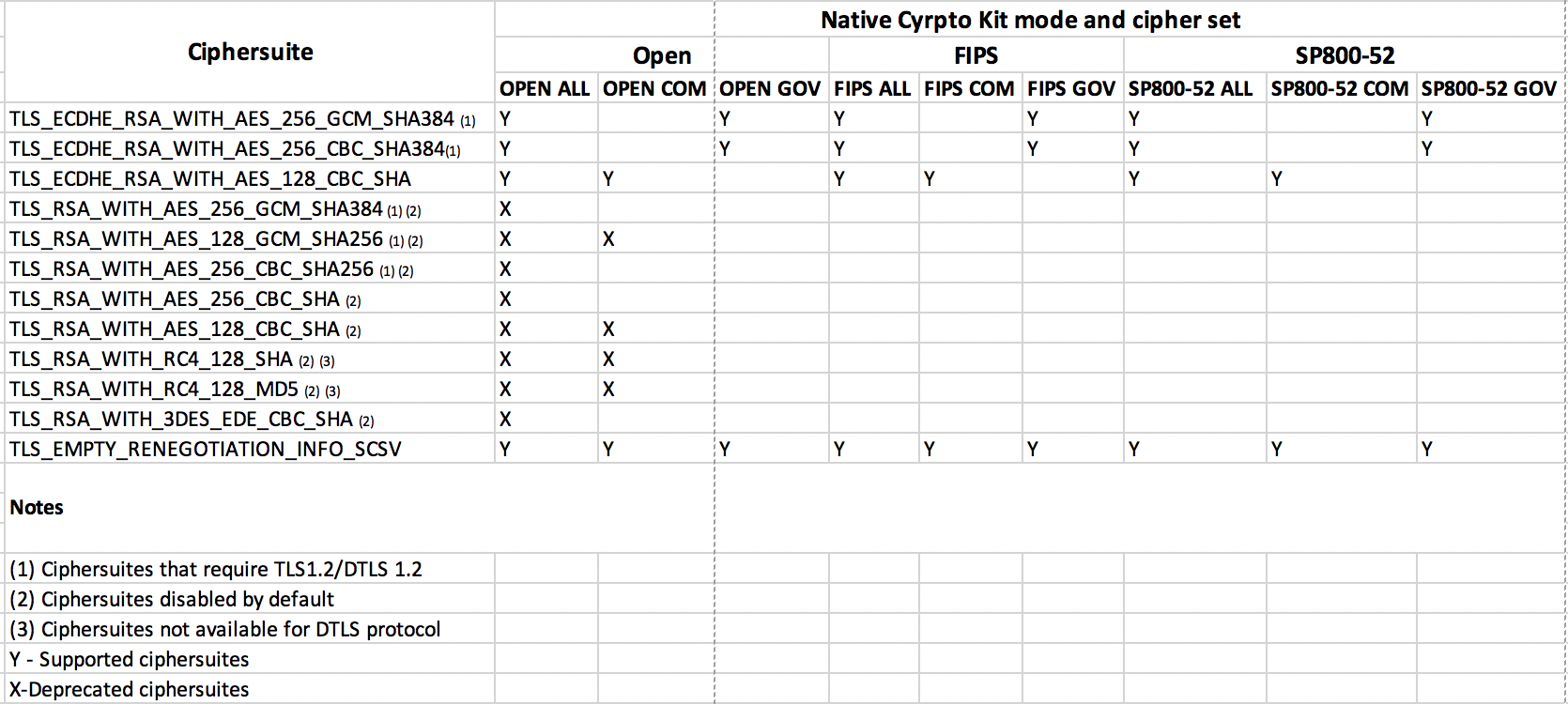

- TLS暗号セット - 特定のTLS暗号セットの使用を強制するには、Government (GOV)、Commercial (COM)、またはAll (ALL) のいずれかを選択します。Citrix Gatewayの構成によっては、COMを選択する必要がある場合があります。Citrix Workspaceアプリは、1024、2048、および3072ビット長のRSAキーをサポートしています。4096ビット長のRSAキーを持つルート証明書もサポートされています。

注:

Citrixは1024ビット長のRSAキーの使用を推奨しません。

-

任意: 「任意」が設定されている場合、ポリシーは構成されておらず、以下のいずれかの暗号スイートが許可されます。

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_256_CBC_SHA

-

- TLS_RSA_WITH_AES_128_GCM_SHA256

-

- TLS_RSA_WITH_AES_256_GCM_SHA384

-

商用: 「商用」が設定されている場合、以下の暗号スイートのみが許可されます。

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

-

Government: 「Government」が設定されている場合、以下の暗号スイートのみが許可されます。

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_GCM_SHA384

- 証明書失効チェックポリシーメニューから、次のいずれかを選択します。

-

ネットワークアクセスなしでチェック - 証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアのみが使用されます。すべての配布ポイントは無視されます。ターゲットのSSLリレー/Citrix Secure Web Gatewayサーバーによって提示されるサーバー証明書を検証するために、証明書失効リストの検出は必須ではありません。

-

フルアクセスチェック - 証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。ターゲットサーバーによって提示されるサーバー証明書の検証において、証明書失効リストの検出は重要ではありません。

-

フルアクセスチェックとCRL必須 - ルートCAを除く証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。必要なすべての証明書失効リストの検出は、検証にとって重要です。

-

フルアクセスチェックとCRLすべて必須 - ルートCAを含む証明書失効リストのチェックが実行されます。ローカルの証明書失効リストストアとすべての配布ポイントが使用されます。証明書の失効情報が見つかった場合、接続は拒否されます。必要なすべての証明書失効リストの検出は、検証にとって重要です。

-

チェックなし - 証明書失効リストのチェックは実行されません。

-

ポリシー拡張OIDを使用すると、Citrix Workspaceアプリが特定の証明書発行ポリシーを持つサーバーにのみ接続するように制限できます。ポリシー拡張OIDを選択すると、Citrix Workspaceアプリはそのポリシー拡張OIDを含むサーバー証明書のみを受け入れます。

-

クライアント認証メニューから、次のいずれかを選択します。

-

無効 - クライアント認証は無効です。

-

証明書セレクターの表示 - 常にユーザーに証明書の選択を求めます。

-

可能な場合は自動的に選択 - 識別する証明書の選択肢がある場合にのみ、ユーザーにプロンプトを表示します。

-

未構成 – クライアント認証が構成されていないことを示します。

-

指定された証明書を使用 - クライアント証明書オプションで設定されたクライアント証明書を使用します。

-

クライアント証明書設定を使用して、識別する証明書のサムプリントを指定し、ユーザーに不要なプロンプトを表示しないようにします。

-

適用とOKをクリックしてポリシーを保存します。

-

次の表に、各セットの暗号スイートを示します。

ファイアウォール

ネットワークファイアウォールは、宛先アドレスとポートに基づいてパケットを許可またはブロックできます。展開でファイアウォールを使用している場合、Windows向けCitrix Workspaceアプリは、WebサーバーとCitrixサーバーの両方とファイアウォールを介して通信できる必要があります。

一般的なCitrix通信ポート

| ソース | タイプ | ポート | 詳細 |

|---|---|---|---|

| Citrix Workspaceアプリ | TCP | 80/443 | StoreFrontとの通信 |

| ICA/HDX | TCP | 1494 | アプリケーションおよび仮想デスクトップへのアクセス |

| セッションの信頼性を備えたICA/HDX | TCP | 2598 | アプリケーションおよび仮想デスクトップへのアクセス |

| SSL経由のICA/HDX | TCP | 443 | アプリケーションおよび仮想デスクトップへのアクセス |

ポートの詳細については、Knowledge Centerの記事CTX101810を参照してください。

ファイアウォールがネットワークアドレス変換 (NAT) 用に構成されている場合は、Webインターフェイスを使用して、内部アドレスから外部アドレスおよびポートへのマッピングを定義します。たとえば、Citrix Virtual Apps and Desktopsサーバーが代替アドレスで構成されていない場合、Webインターフェイスを構成して、Citrix Workspaceアプリに代替アドレスを提供できます。Citrix Workspaceアプリは、外部アドレスとポート番号を使用してサーバーに接続します。

プロキシサーバー

プロキシサーバーは、ネットワークへのアクセスを制限し、Citrix Workspaceアプリ for Windowsとサーバー間の接続を処理するために使用されます。Citrix WorkspaceアプリはSOCKSおよびセキュアプロキシプロトコルをサポートしています。

サーバーと通信する場合、Citrix Workspaceアプリは、Workspace for WebまたはWeb Interfaceを実行しているサーバーでリモートで構成されたプロキシサーバー設定を使用します。プロキシサーバーの構成については、StoreFrontまたはWeb Interfaceのドキュメントを参照してください。

Webサーバーと通信する場合、Citrix Workspaceアプリは、ユーザーデバイスのデフォルトWebブラウザーのインターネット設定を通じて構成されたプロキシサーバー設定を使用します。ユーザーデバイスのデフォルトWebブラウザーのインターネット設定を適切に構成する必要があります。

レジストリエディターを使用してプロキシ設定を構成し、接続中にCitrix Workspaceアプリがプロキシサーバーを尊重するか破棄するかを強制します。

警告

レジストリを誤って編集すると、オペレーティングシステムの再インストールが必要になるような深刻な問題が発生する可能性があります。Citrixは、レジストリエディターの誤った使用によって生じる問題が解決できることを保証できません。

-

\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\AuthManagerに移動します。 -

ProxyEnabled(REG_SZ)を設定します。

- True – 接続中にCitrix Workspaceアプリがプロキシサーバーを尊重することを示します。

- False - 接続中にCitrix Workspaceアプリがプロキシサーバーを破棄することを示します。

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

信頼済みサーバー

信頼済みサーバー構成は、Citrix Workspaceアプリの接続における信頼関係を識別し、強制します。

信頼済みサーバーを有効にすると、Citrix Workspaceアプリは要件を指定し、サーバーへの接続を信頼できるかどうかを判断します。たとえば、特定の接続タイプ(TLSなど)で特定のCitrix Workspaceアプリが特定のアドレス(https://\*.citrix.comなど)に接続する場合、サーバー上の信頼済みゾーンに誘導されます。

この機能を有効にすると、接続されたサーバーはWindowsの信頼済みサイトゾーンに配置されます。Windowsの信頼済みサイトゾーンにサーバーを追加する方法については、Internet Explorerのオンラインヘルプを参照してください。

グループポリシーオブジェクト管理用テンプレートを使用して信頼済みサーバー構成を有効にするには

前提条件:

Connection Centerを含むCitrix Workspaceアプリのコンポーネントを終了します。

- gpedit.mscを実行して、Citrix WorkspaceアプリGPO管理用テンプレートを開きます。

- コンピューターの構成ノードで、管理用テンプレート > 従来の管理用テンプレート(ADM) > Citrixコンポーネント > Citrix Workspace > ネットワークルーティング > 信頼済みサーバー構成の構成に移動します。

- Citrix Workspaceアプリに領域識別を強制するには、有効を選択します。

- 信頼済みサーバー構成を強制を選択します。これにより、クライアントは信頼済みサーバーを使用して識別を実行します。

- Windowsインターネットゾーンドロップダウンから、クライアントサーバーアドレスを選択します。この設定は、Windowsの信頼済みサイトゾーンにのみ適用されます。

- アドレスフィールドで、Windows以外の信頼済みサイトゾーンのクライアントサーバーアドレスを設定します。コンマ区切りのリストを使用できます。

- OKと適用をクリックします。

ICA®ファイル署名

ICAファイル署名は、不正なアプリケーションまたはデスクトップの起動から保護するのに役立ちます。Citrix Workspaceアプリは、管理ポリシーに基づいて信頼できるソースがアプリケーションまたはデスクトップの起動を生成したことを検証し、信頼できないサーバーからの起動から保護します。ICAファイル署名は、グループポリシーオブジェクト管理用テンプレートまたはStoreFrontを使用して構成できます。ICAファイル署名はデフォルトでは有効になっていません。

StoreFrontのICAファイル署名を有効にする方法については、StoreFrontドキュメントのICAファイル署名を有効にするを参照してください。

Web Interface展開の場合、Web Interfaceは、Citrix ICAファイル署名サービスを使用して、起動時に署名を含めるようにアプリケーションまたはデスクトップの起動を有効にして構成します。このサービスは、コンピューターの個人証明書ストアの証明書を使用してICAファイルに署名できます。

ICAファイル署名の構成

注:

CitrixBase.admx\admlがローカルGPOに追加されていない場合、ICAファイル署名を有効にするポリシーが存在しない可能性があります。

- gpedit.mscを実行して、Citrix Workspaceアプリグループポリシーオブジェクト管理用テンプレートを開きます。

- コンピューターの構成ノードで、管理用テンプレート > Citrixコンポーネントに移動します。

-

ICAファイル署名を有効にするポリシーを選択し、必要に応じていずれかのオプションを選択します。

- 有効 - 署名証明書のサムプリントを信頼済み証明書のサムプリントのホワイトリストに追加できることを示します。

- 証明書を信頼 - 表示をクリックして、既存の署名証明書のサムプリントをホワイトリストから削除します。署名証明書のプロパティから署名証明書のサムプリントをコピーして貼り付けることができます。

- セキュリティポリシー - メニューから次のいずれかのオプションを選択します。

- 署名済み起動のみを許可(より安全):信頼済みサーバーからの署名済みアプリケーションまたはデスクトップの起動のみを許可します。無効な署名の場合、セキュリティ警告が表示されます。非認証のため、セッションを起動できません。

- 未署名起動時にユーザーにプロンプトを表示(より安全性が低い) - 未署名または無効な署名のセッションが起動されたときにメッセージプロンプトが表示されます。起動を続行するか、起動をキャンセルするかを選択できます(デフォルト)。

- 適用とOKをクリックしてポリシーを保存します。

- 変更を有効にするには、Citrix Workspaceアプリセッションを再起動します。

デジタル署名証明書を選択して配布するには:

デジタル署名証明書を選択する際は、Citrixは以下の優先順位付けされたリストから選択することをお勧めします。

- 公開認証局(CA)からコード署名証明書またはSSL署名証明書を購入します。

- 企業がプライベートCAを所有している場合は、プライベートCAを使用してコード署名証明書またはSSL署名証明書を作成します。

- Web Interfaceサーバー証明書など、既存のSSL証明書を使用します。

- ルートCA証明書を作成し、GPOまたは手動インストールを使用してユーザーデバイスに配布します。