Comunicaciones seguras

-

Para proteger la comunicación entre el servidor de Citrix Virtual Apps and Desktops y la aplicación Citrix Workspace, puedes integrar las conexiones de la aplicación Citrix Workspace mediante tecnologías seguras como las siguientes:

-

Citrix Gateway: Para obtener información, consulta los temas de esta sección y la documentación de Citrix Gateway y StoreFront.

-

Nota:

-

Citrix recomienda usar Citrix Gateway entre los servidores StoreFront y los dispositivos de usuario.

- Un firewall: Los firewalls de red pueden permitir o bloquear paquetes según la dirección de destino y el puerto. Si usas la aplicación Citrix Workspace a través de un firewall de red que asigna la dirección IP de red interna del servidor a una dirección de Internet externa (es decir, traducción de direcciones de red o NAT), configura la dirección externa.

- Servidor de confianza.

- Solo para implementaciones de Citrix Virtual Apps o Web Interface (no aplicable a XenDesktop 7): Un servidor proxy SOCKS o un servidor proxy seguro (también conocido como servidor proxy de seguridad, servidor proxy HTTPS). Puedes usar servidores proxy para limitar el acceso a tu red y desde ella, y para gestionar las conexiones entre la aplicación Citrix Workspace y el servidor. La aplicación Citrix Workspace admite los protocolos proxy SOCKS y seguros.

- Solo para implementaciones de Citrix Virtual Apps o Web Interface; no aplicable a XenDesktop 7, XenDesktop 7.1, XenDesktop 7.5 o XenApp 7.5: Soluciones SSL Relay con protocolos Transport Layer Security (TLS).

- Para Citrix Virtual Apps and Desktops 7.6, puedes habilitar una conexión SSL directamente entre los usuarios y los VDA.

-

Compatibilidad con proxy saliente

Smart Control permite a los administradores definir políticas granulares para configurar y aplicar atributos del entorno de usuario para Citrix Virtual Apps and Desktops™ y Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktop) mediante Citrix Gateway. Por ejemplo, es posible que quieras prohibir a los usuarios asignar unidades a sus escritorios remotos. Esto se puede lograr usando la función Smart Control en Citrix Gateway.

Sin embargo, el escenario cambia cuando la aplicación Citrix Workspace y Citrix Gateway pertenecen a cuentas empresariales separadas. En tales escenarios, el dominio del cliente no puede aplicar la función Smart Control porque el gateway no existe en el dominio del cliente. En su lugar, puedes aprovechar el proxy ICA saliente. El proxy ICA saliente te permite usar la función Smart Control incluso cuando la aplicación Citrix Workspace y Citrix Gateway se implementan en diferentes organizaciones.

La aplicación Citrix Workspace admite el inicio de sesiones mediante el proxy LAN de NetScaler. Se puede configurar un proxy estático único o el servidor proxy se puede seleccionar en tiempo de ejecución mediante el complemento de proxy saliente.

Puedes configurar proxies salientes usando los siguientes métodos:

- Proxy estático: El servidor proxy se configura proporcionando un nombre de host y un número de puerto del proxy.

- Proxy dinámico: Se puede seleccionar un único servidor proxy entre uno o más servidores proxy usando el archivo DLL del complemento de proxy.

- Puedes configurar el proxy saliente usando la plantilla administrativa de objeto de directiva de grupo y el editor del Registro.

Para obtener más información sobre el proxy saliente, consulta Compatibilidad con proxy ICA saliente en la documentación de Citrix Gateway.

- ### Compatibilidad con proxy saliente - Configuración

Nota:

Si se configuran tanto el proxy estático como los proxies dinámicos, la configuración del proxy dinámico tiene prioridad.

- Configuración del proxy saliente mediante la plantilla administrativa de GPO:

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando

gpedit.msc. - En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Enrutamiento de red.

- Selecciona una de las siguientes opciones:

- Para proxy estático: Selecciona la política Configurar proxy LAN de NetScaler® manualmente. Selecciona Habilitado y, a continuación, proporciona el nombre de host y el número de puerto.

- Para proxy dinámico: Selecciona la política Configurar proxy LAN de NetScaler usando DLL. Selecciona Habilitado y, a continuación, proporciona la ruta completa al archivo DLL. Por ejemplo,

C:\Workspace\Proxy\ProxyChooser.dll.

- Haz clic en Aplicar y Aceptar.

Configuración del proxy saliente mediante el editor del Registro:

-

Para proxy estático:

- Inicia el editor del Registro y navega hasta

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler. - Crea claves de valor DWORD de la siguiente manera:

- Inicia el editor del Registro y navega hasta

"StaticProxyEnabled"=dword:00000001-

"ProxyHost"="testproxy1.testdomain.com-

"ProxyPort"=dword:000001bb -

Para proxy dinámico:

- Inicia el editor del Registro y navega hasta

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxy. - Crea claves de valor DWORD de la siguiente manera:

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

-

TLS

Este tema se aplica a Citrix Virtual Apps and Desktops versión 7.6 y posteriores.

Para usar el cifrado TLS para todas las comunicaciones de la aplicación Citrix Workspace con el servidor, configura el dispositivo de usuario, la aplicación Citrix Workspace y, si usas Web Interface, el servidor que ejecuta Web Interface. Para obtener información sobre cómo proteger las comunicaciones de StoreFront, consulta la sección Proteger en la documentación de StoreFront.

Requisitos previos:

Los dispositivos de usuario deben cumplir los requisitos especificados en los Requisitos del sistema.

Usa esta directiva para configurar las opciones de TLS que garantizan que la aplicación Citrix Workspace identifique de forma segura el servidor al que se conecta y cifre toda la comunicación con el servidor.

- Puedes usar las siguientes opciones para:

- - Forzar el uso de TLS: Citrix recomienda que todas las conexiones a través de redes no fiables, incluida Internet, usen TLS.

- Forzar el uso de FIPS (Estándares Federales de Procesamiento de Información): Criptografía aprobada y ayuda a cumplir las recomendaciones de NIST SP 800-52. Estas opciones están inhabilitadas de forma predeterminada.

- Forzar el uso de una versión específica de TLS y de conjuntos de cifrado TLS específicos: Citrix admite los protocolos TLS 1.0, TLS 1.1 y TLS 1.2 entre la aplicación Citrix Workspace para Windows y Citrix Virtual Apps and Desktops y Citrix DaaS.

- Conectarse solo a servidores específicos.

- Comprobar la revocación del certificado del servidor.

- - Comprobar una directiva específica de emisión de certificados de servidor.

- Seleccionar un certificado de cliente particular, si el servidor está configurado para solicitar uno.

Compatibilidad con TLS

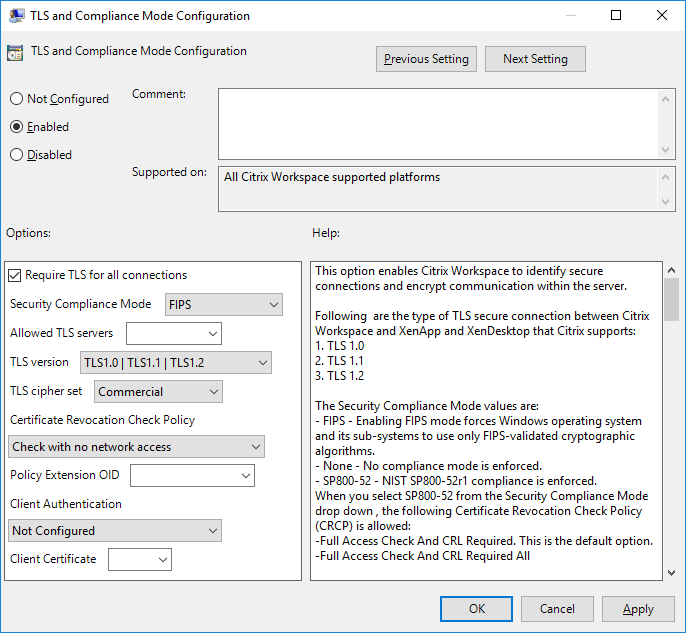

- Abre la plantilla administrativa de GPO de la aplicación Citrix Workspace ejecutando gpedit.msc.

-

En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Enrutamiento de red, y selecciona la directiva Configuración de TLS y modo de cumplimiento.

- Selecciona Habilitado para habilitar conexiones seguras y cifrar la comunicación en el servidor. Establece las siguientes opciones:

Nota:

Citrix recomienda TLS para conexiones seguras.

-

Selecciona Requerir TLS para todas las conexiones para forzar a la aplicación Citrix Workspace a usar TLS para todas las conexiones a aplicaciones y escritorios publicados.

-

En el menú Modo de cumplimiento de seguridad, selecciona la opción adecuada:

-

- Ninguno - No se aplica ningún modo de cumplimiento.

-

- SP800-52 – Selecciona SP800-52 para el cumplimiento con NIST SP 800-52. Selecciona esta opción solo si los servidores o la puerta de enlace cumplen las recomendaciones de NIST SP 800-52.

-

Nota:

Si seleccionas SP800-52, se usa automáticamente la criptografía aprobada por FIPS, incluso si no está seleccionada la opción Habilitar FIPS. También debes habilitar la opción de seguridad de Windows, Criptografía del sistema: Usar algoritmos compatibles con FIPS para cifrado, hash y firma. De lo contrario, la aplicación Citrix Workspace podría no conectarse a las aplicaciones y escritorios publicados.

- Si seleccionas **SP800-52**, debes seleccionar la configuración de **Directiva de comprobación de revocación de certificados** con **Comprobación de acceso completo**, o **Comprobación de acceso completo y CRL requerida.

- Cuando seleccionas **SP800-52**, la aplicación Citrix Workspace verifica que el certificado del servidor cumple las recomendaciones de NIST SP 800-52. Si el certificado del servidor no cumple, la aplicación Citrix Workspace podría no conectarse.

-

Habilitar FIPS – Selecciona esta opción para forzar el uso de criptografía aprobada por FIPS. También debes habilitar la opción de seguridad de Windows desde la directiva de grupo del sistema operativo, Criptografía del sistema: Usar algoritmos compatibles con FIPS para cifrado, hash y firma. De lo contrario, la aplicación Citrix Workspace podría no conectarse a las aplicaciones y escritorios publicados.

-

En el menú desplegable Servidores TLS permitidos, selecciona el número de puerto. Puedes asegurarte de que la aplicación Citrix Workspace para Windows se conecte solo a un servidor especificado mediante una lista separada por comas. Puedes especificar comodines y números de puerto. Por ejemplo, *.citrix.com: 4433 permite conexiones a cualquier servidor cuyo nombre común termine en .citrix.com en el puerto 4433. El emisor del certificado afirma la exactitud de la información en un certificado de seguridad. Si Citrix Workspace no reconoce y confía en el emisor, la conexión se rechaza.

-

En el menú Versión de TLS, selecciona una de las siguientes opciones:

-

TLS 1.0, TLS 1.1 o TLS 1.2 - Esta es la configuración predeterminada. Esta opción se recomienda solo si existe un requisito empresarial para TLS 1.0 por motivos de compatibilidad.

-

TLS 1.1 o TLS 1.2 – Usa esta opción para asegurarte de que las conexiones ICA usen TLS 1.1 o TLS 1.2.

-

TLS 1.2 - Esta opción se recomienda si TLS 1.2 es un requisito empresarial.

- Conjunto de cifrado TLS - Para forzar el uso de un conjunto de cifrado TLS específico, selecciona Gobierno (GOV), Comercial (COM) o Todo (ALL). En ciertos casos de configuraciones de Citrix Gateway, es posible que debas seleccionar COM. La aplicación Citrix Workspace admite claves RSA de 1024, 2048 y 3072 bits de longitud. También se admiten certificados raíz con claves RSA de 4096 bits de longitud.

Nota:

Citrix no recomienda usar claves RSA de 1024 bits de longitud

- Cualquiera: Cuando se establece “Cualquiera”, la directiva no está configurada y se permite cualquiera de los siguientes conjuntos de cifrado:

-

TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_256_CBC_SHA

-

- TLS_RSA_WITH_AES_128_GCM_SHA256

-

- TLS_RSA_WITH_AES_256_GCM_SHA384

-

-

Comercial: Cuando se establece “Comercial”, solo se permiten los siguientes conjuntos de cifrado:

1. TLS\_RSA\_WITH\_RC4\_128\_MD5 1. TLS\_RSA\_WITH\_RC4\_128\_SHA 1. TLS\_RSA\_WITH\_AES\_128\_CBC\_SHA 1. TLS\_RSA\_WITH\_AES\_128\_GCM\_SHA256-

Government: Cuando se establece “Government”, solo se permiten los siguientes conjuntos de cifrado:

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_GCM_SHA384

- En el menú Política de comprobación de revocación de certificados, selecciona una de las siguientes opciones:

-

Comprobar sin acceso a la red - Se realiza una comprobación de la lista de revocación de certificados. Solo se usan los almacenes locales de la lista de revocación de certificados. Se ignoran todos los puntos de distribución. Encontrar la lista de revocación de certificados no es obligatorio para verificar el certificado de servidor que presenta el servidor de retransmisión SSL/Citrix Secure Web Gateway de destino.

-

Comprobación de acceso completo - Se realiza una comprobación de la lista de revocación de certificados. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, se rechaza la conexión. Encontrar una lista de revocación de certificados no es fundamental para la verificación del certificado de servidor presentado por el servidor de destino.

-

Comprobación de acceso completo y CRL obligatoria - Se realiza una comprobación de la lista de revocación de certificados, excluyendo la CA raíz. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, se rechaza la conexión. Encontrar todas las listas de revocación de certificados necesarias es fundamental para la verificación.

-

Comprobación de acceso completo y todas las CRL obligatorias - Se realiza una comprobación de la lista de revocación de certificados, incluyendo la CA raíz. Se usan los almacenes locales de la lista de revocación de certificados y todos los puntos de distribución. Si se encuentra información de revocación para un certificado, se rechaza la conexión. Encontrar todas las listas de revocación de certificados necesarias es fundamental para la verificación.

-

Sin comprobación - No se realiza ninguna comprobación de la lista de revocación de certificados.

-

Con la OID de extensión de política, puedes limitar la aplicación Citrix Workspace para que se conecte solo a servidores con una política de emisión de certificados específica. Cuando seleccionas la OID de extensión de política, la aplicación Citrix Workspace solo acepta certificados de servidor que contengan esa OID de extensión de política.

-

En el menú Autenticación de cliente, selecciona una de las siguientes opciones:

-

Deshabilitado - La autenticación de cliente está deshabilitada.

-

Mostrar selector de certificados - Siempre pide al usuario que seleccione un certificado.

-

Seleccionar automáticamente si es posible - Pide al usuario que seleccione un certificado solo si hay varias opciones para identificar.

-

No configurado – Indica que la autenticación de cliente no está configurada.

-

Usar certificado especificado - Usa el certificado de cliente tal como se establece en la opción Certificado de cliente.

-

Usa la configuración de Certificado de cliente para especificar la huella digital del certificado de identificación y evitar pedir al usuario que lo haga innecesariamente.

-

Haz clic en Aplicar y Aceptar para guardar la política.

-

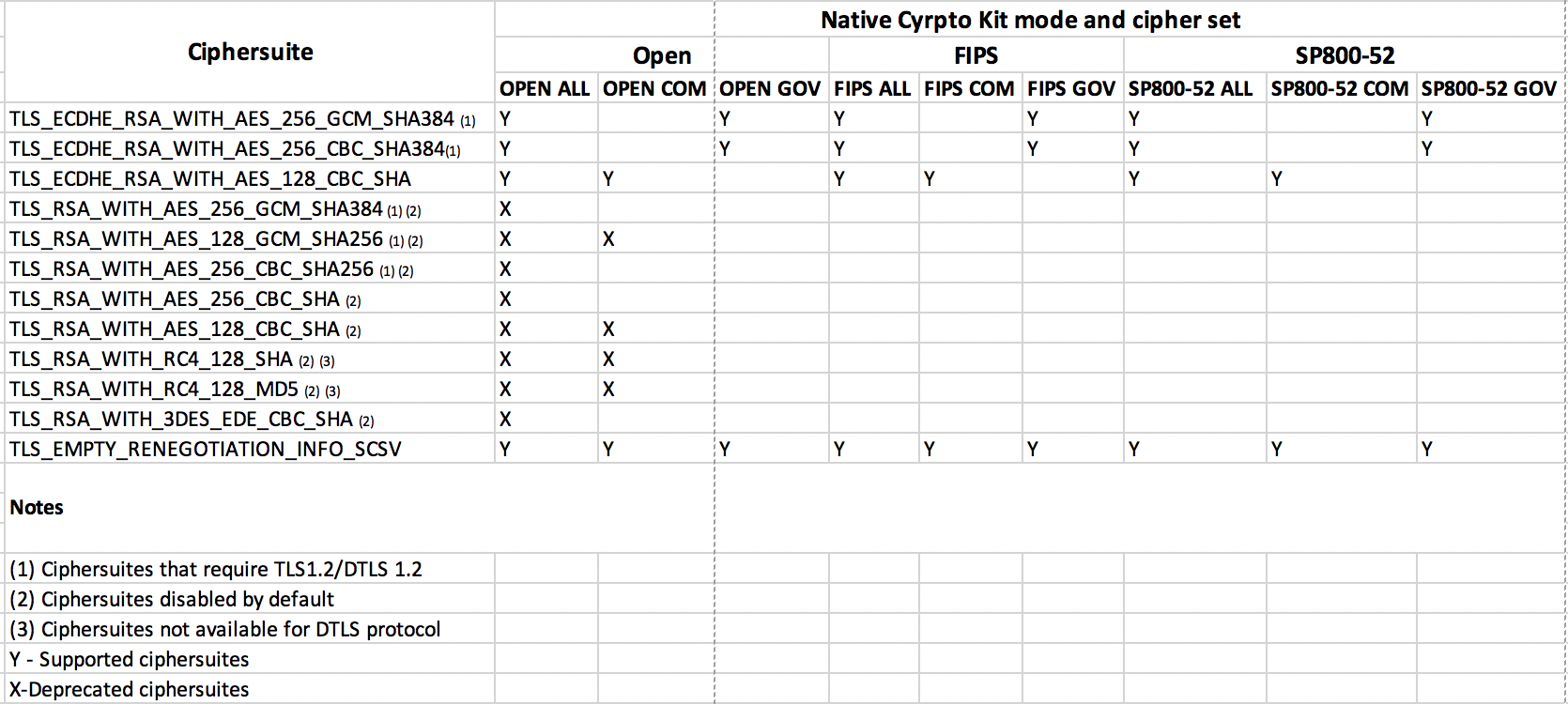

La siguiente tabla enumera los conjuntos de cifrado de cada grupo:

Firewall

Los firewalls de red pueden permitir o bloquear paquetes según la dirección de destino y el puerto. Si usas un firewall en tu implementación, la aplicación Citrix Workspace para Windows debe poder comunicarse a través del firewall tanto con el servidor web como con el servidor Citrix.

Puertos de comunicación comunes de Citrix

| Origen | Tipo | Puerto | Detalles |

|---|---|---|---|

| Aplicación Citrix Workspace | TCP | 80/443 | Comunicación con StoreFront |

| ICA/HDX | TCP | 1494 | Acceso a aplicaciones y escritorios virtuales |

| ICA/HDX con fiabilidad de sesión | TCP | 2598 | Acceso a aplicaciones y escritorios virtuales |

| ICA/HDX a través de SSL | TCP | 443 | Acceso a aplicaciones y escritorios virtuales |

Para obtener más información sobre los puertos, consulta el artículo CTX101810 del Centro de conocimiento.

Si el firewall está configurado para la Traducción de direcciones de red (NAT), usa la Interfaz web para definir asignaciones de direcciones internas a direcciones y puertos externos. Por ejemplo, si tu servidor de Citrix Virtual Apps and Desktops no está configurado con una dirección alternativa, puedes configurar la Interfaz web para proporcionar una dirección alternativa a la aplicación Citrix Workspace. La aplicación Citrix Workspace se conecta entonces al servidor usando la dirección externa y el número de puerto.

Servidor proxy

Los servidores proxy se usan para limitar el acceso a tu red y desde ella, y para gestionar las conexiones entre la aplicación Citrix Workspace para Windows y los servidores. La aplicación Citrix Workspace es compatible con los protocolos SOCKS y proxy seguro.

Al comunicarse con el servidor, la aplicación Citrix Workspace usa la configuración del servidor proxy que se configura de forma remota en el servidor que ejecuta Workspace para Web o Web Interface. Para obtener información sobre la configuración del servidor proxy, consulta la documentación de StoreFront o Web Interface.

Al comunicarse con el servidor web, la aplicación Citrix Workspace usa la configuración del servidor proxy que se configura a través de la configuración de Internet del explorador web predeterminado en el dispositivo del usuario. Debes configurar la configuración de Internet del explorador web predeterminado en el dispositivo del usuario según corresponda.

Configura los ajustes del proxy mediante el editor del Registro para que la aplicación Citrix Workspace respete o descarte el servidor proxy durante las conexiones.

Advertencia

Modificar el Registro de forma incorrecta puede causar problemas graves que pueden requerir la reinstalación del sistema operativo. Citrix no puede garantizar que los problemas resultantes del uso incorrecto del Editor del Registro se puedan resolver.

- Ve a

\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\AuthManager - Establece ProxyEnabled(REG_SZ).

- True: indica que la aplicación Citrix Workspace respeta el servidor proxy durante las conexiones.

- False: indica que la aplicación Citrix Workspace descarta el servidor proxy durante las conexiones.

- Reinicia la aplicación Citrix Workspace para que los cambios surtan efecto.

Servidor de confianza

La configuración del servidor de confianza identifica y aplica las relaciones de confianza en las conexiones de la aplicación Citrix Workspace.

Cuando habilitas el servidor de confianza, la aplicación Citrix Workspace especifica los requisitos y decide si la conexión al servidor se puede considerar de confianza o no. Por ejemplo, una aplicación Citrix Workspace que se conecta a una dirección determinada (como https://\*.citrix.com con un tipo de conexión específico (como TLS) se dirige a una zona de confianza en el servidor.

Cuando habilitas esta función, el servidor conectado reside en la zona de sitios de confianza de Windows. Para obtener instrucciones sobre cómo agregar servidores a la zona de sitios de confianza de Windows, consulta la ayuda en línea de Internet Explorer.

Para habilitar la configuración del servidor de confianza mediante la plantilla administrativa de objeto de directiva de grupo

Requisito previo:

Sal de los componentes de la aplicación Citrix Workspace, incluido el Centro de conexiones.

- Abre la plantilla administrativa de GPO de la aplicación Citrix Workspace ejecutando gpedit.msc.

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Plantillas administrativas clásicas (ADM) > Componentes de Citrix > Citrix Workspace > Enrutamiento de red > Configurar la configuración del servidor de confianza.

- Selecciona Habilitado para forzar a la aplicación Citrix Workspace a realizar la identificación de región.

- Selecciona Aplicar configuración de servidor de confianza. Esto obliga al cliente a realizar la identificación mediante un servidor de confianza.

- En el menú desplegable Zona de Internet de Windows, selecciona la dirección del servidor cliente. Esta configuración solo se aplica a la zona de sitios de confianza de Windows.

- En el campo Dirección, establece la dirección del servidor cliente para la zona de sitios de confianza que no sea de Windows. Puedes usar una lista separada por comas.

- Haz clic en Aceptar y Aplicar.

Firma de archivos ICA®

La firma de archivos ICA te ayuda a protegerte de un inicio de aplicación o escritorio no autorizado. La aplicación Citrix Workspace verifica que una fuente de confianza haya generado el inicio de la aplicación o el escritorio basándose en una política administrativa y protege contra el inicio desde servidores no confiables. Puedes configurar la firma de archivos ICA mediante la plantilla administrativa de objetos de directiva de grupo o StoreFront. La firma de archivos ICA no está habilitada de forma predeterminada.

Para obtener información sobre cómo habilitar la firma de archivos ICA para StoreFront, consulta Habilitar la firma de archivos ICA en la documentación de StoreFront.

Para la implementación de Web Interface, Web Interface habilita y configura el inicio de la aplicación o el escritorio para incluir una firma durante el inicio mediante el servicio de firma de archivos ICA de Citrix. El servicio puede firmar el archivo ICA utilizando un certificado del almacén de certificados personal del equipo.

Configurar la firma de archivos ICA

Nota:

Si CitrixBase.admx\adml no se agrega a la GPO local, es posible que la política Habilitar la firma de archivos ICA no esté presente.

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando gpedit.msc.

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Componentes de Citrix.

- Selecciona la política Habilitar la firma de archivos ICA y elige una de las opciones según sea necesario:

- Habilitado: indica que puedes agregar la huella digital del certificado de firma a la lista blanca de huellas digitales de certificados de confianza.

- Certificados de confianza: haz clic en Mostrar para quitar la huella digital del certificado de firma existente de la lista blanca. Puedes copiar y pegar las huellas digitales del certificado de firma de las propiedades del certificado de firma.

- Política de seguridad: selecciona una de las siguientes opciones del menú.

- Solo permitir inicios firmados (más seguro): solo permite el inicio de aplicaciones o escritorios firmados desde un servidor de confianza. Aparece una advertencia de seguridad en caso de una firma no válida. No puedes iniciar la sesión debido a la falta de autorización.

- Solicitar al usuario en inicios sin firmar (menos seguro): aparece un mensaje cuando se inicia una sesión sin firmar o con una firma no válida. Puedes elegir continuar con el inicio o cancelarlo (predeterminado).

- Haz clic en Aplicar y Aceptar para guardar la política.

- Reinicia la sesión de la aplicación Citrix Workspace para que los cambios surtan efecto.

Para seleccionar y distribuir un certificado de firma digital:

Al seleccionar un certificado de firma digital, Citrix te recomienda elegir de la siguiente lista priorizada:

- Compra un certificado de firma de código o un certificado de firma SSL de una autoridad de certificación (CA) pública.

- Si tu empresa tiene una CA privada, crea un certificado de firma de código o un certificado de firma SSL utilizando la CA privada.

- Usa un certificado SSL existente, como el certificado del servidor de Web Interface.

- Crea un certificado de CA raíz y distribúyelo a los dispositivos de los usuarios mediante GPO o instalación manual.