Citrix Gateway の構成

Citrix Gateway を使用して、StoreFront および Virtual Delivery Agent (VDA) への認証とリモートアクセスを提供します。Citrix Gateway は、ハードウェアまたはソフトウェアの NetScaler ADC 上で動作します。Citrix Gateway Service は Citrix によって管理されており、HDX ルーティングには使用できますが、StoreFront への認証やリモートアクセスには使用できません。

Gateway の構成の詳細については、「NetScaler Gateway と StoreFront の統合」を参照してください。

StoreFront がその Gateway 経由でのアクセスを許可する前に、StoreFront 内で Gateway を構成する必要があります。

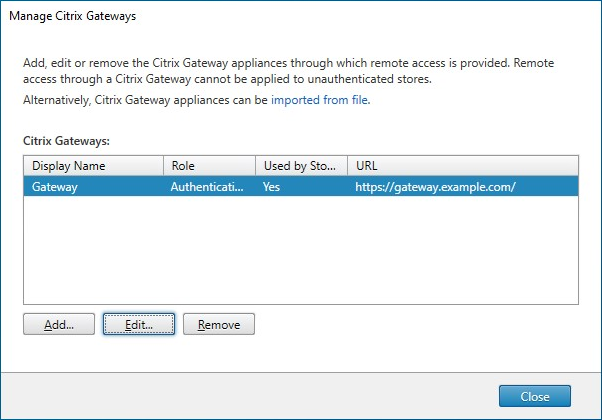

Gateway の表示

StoreFront 内で構成されている Gateway を表示するには、Citrix StoreFront 管理コンソールの左ペインで [ストア] ノードを選択し、[Citrix Gateway の管理] をクリックします。これにより、[Citrix Gateway の管理] ウィンドウが表示されます。

PowerShell

Gateway とその構成のリストを取得するには、Get-STFRoamingGateway を呼び出します。

Citrix Gateway アプライアンスの追加

-

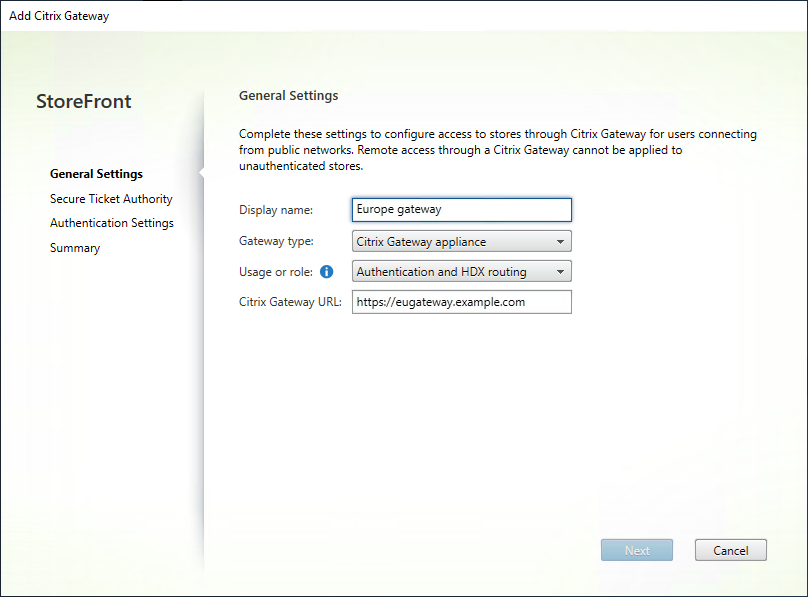

[Citrix Gateway の管理] ウィンドウで、[追加] をクリックします。

-

[全般設定] タブで設定を入力し、[次へ] をクリックします。

-

Citrix Gateway 展開の表示名を指定します。これは、ユーザーが展開を識別するのに役立ちます。

ユーザーは Citrix Workspace アプリで指定した表示名を確認するため、ユーザーがその展開を使用するかどうかを判断するのに役立つ関連情報を名前に含めます。たとえば、Citrix Gateway 展開の表示名に地理的な場所を含めることで、ユーザーは自分の場所に最も便利な展開を簡単に識別できます。

-

[Gateway の種類] を [Citrix Gateway アプライアンス] に設定します。

-

Gateway の URL を入力します。

StoreFront 展開の完全修飾ドメイン名 (FQDN) は、Citrix Gateway 仮想サーバーの FQDN とは異なり、一意である必要があります。StoreFront と Citrix Gateway 仮想サーバーに同じ FQDN を使用することはサポートされていません。Gateway は URL を

X-Citrix-ViaHTTP ヘッダーに追加します。StoreFront はこのヘッダーを使用して、どの Gateway が使用されているかを判断します。GUI を使用して追加できる Gateway URL は 1 つだけです。Gateway が複数の URL でアクセスできる場合、URL 以外の構成が同じ Gateway を 2 回追加する必要があります。構成を簡素化するために、Gateway にアクセスするために使用されるセカンダリ URL を構成できます。このオプションは GUI では使用できないため、PowerShell を使用して構成する必要があります。PowerShell コマンドを実行する前に、管理コンソールを閉じる必要があります。たとえば、グローバルサーバーロードバランサーの背後に複数の Gateway がある場合、通常、GSLB URL と、テストやトラブルシューティングなどの目的で特定の地域 Gateway にアクセスするために使用できる URL の両方を追加すると便利です。Gateway を作成したら、

Set-STFRoamingGatewayを使用して、セカンダリ URL の-GSLBurlパラメーターを使用して追加の URL を追加できます。パラメーターはGSLBurlと呼ばれますが、これは 2 番目の URL を追加したいあらゆる状況で使用できます。例:Set-STFRoamingGateway -Name "Europe Gateway" -GSLBurl "eugateway.example.com" -GatewayUrl "gslb.example.com" <!--NeedCopy-->注:

この例では直感に反しますが、

GSLBurlパラメーターには地域 URL が含まれ、GatewayUrlパラメーターには GSLB URL が含まれます。ほとんどの目的では、URL は同じように扱われ、ストアが Web ブラウザー経由でのみアクセスされる場合は、どちらの方法でも構成できます。ただし、Citrix Workspace アプリを介して StoreFront にアクセスする場合、StoreFront からGatewayUrlを読み取り、その後リモートアクセスに使用するため、常に GSLB URL に接続するように構成することが望ましいです。2 つ以上の URL が必要な場合は、これを別の Gateway として構成する必要があります。

-

使用法または役割を選択します。

使用法または役割 説明 認証と HDX ルーティング StoreFront へのリモートアクセスと VDA へのアクセス両方に Gateway を使用します。 認証のみ Gateway が StoreFront へのリモートアクセスのみに使用される場合にこれを選択します。このオプションは、Citrix Workspace launcher の動作を妨げます。したがって、ハイブリッド起動を使用する必要がある場合は、Gateway が認証のみに使用される場合でも、[認証と HDX ルーティング] を選択してください。 HDX ルーティングのみ Gateway が VDA への HDX アクセスのみを提供するために使用される場合にこれを選択します。たとえば、StoreFront インスタンスがないサイトの場合などです。

-

-

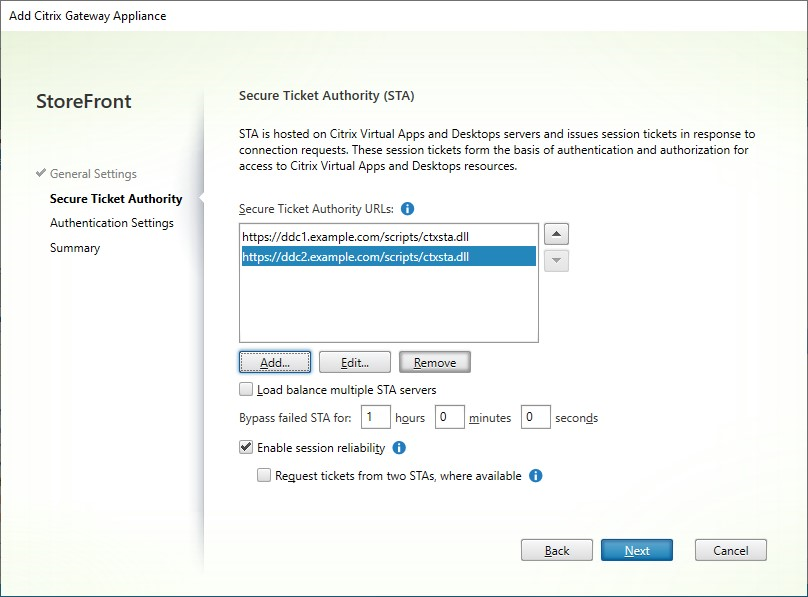

[Secure Ticketing Authority] タブで設定を入力します。

セキュアチケット機関は、接続要求に応じてセッションチケットを発行します。これらのセッションチケットは、Citrix Workspace アプリの検出と VDA へのアクセスの認証および承認の基礎となります。

-

1 つ以上の Secure Ticket Authority サーバー URL を入力します。

- Citrix Virtual Apps and Desktops™ を使用している場合は、デリバリーコントローラーを STA サーバーとして使用できます。

- Citrix Desktop as a Service を使用している場合は、クラウドコネクタを STA サーバーとして使用できます。これらは、Citrix Cloud™ Ticketing Authority への要求をプロキシするか、LHC モードの場合は独自のチケットを生成します。将来的には、回復力を向上させるために常に独自のチケットを生成するように変更されます。

- 冗長性のために、少なくとも 2 つの STA サーバーを使用することをお勧めします。

- クラウドコネクタを STA サーバーとして使用する場合、少なくとも 1 つのリソースロケーションにすべてのクラウドコネクタを含めることをお勧めします。まず、リソースロケーション内では、Citrix Cloud は一度に 1 つのクラウドコネクタのみがアップグレードされることを保証するため、すべてのコネクタを含めることで、常に少なくとも 1 つのコネクタがアップグレードされていない状態を確保します。次に、リソースロケーションが LHC モードになった場合、”elected broker” として指定された単一のクラウドコネクタのみが STA チケットを発行できます。どのコネクタになるかを事前に知ることはできないため、リソースロケーション内のすべてのクラウドコネクタを含めてください。

- StoreFront にリストされているすべての STA サーバーが、Citrix Gateway 仮想サーバーにも STA サーバーとしてリストされていることを確認してください。Citrix Gateway からサーバーが欠落している場合、起動が失敗する可能性があります。現在、クラウドコネクタを STA として使用する場合、どのコネクタも Citrix Cloud Ticketing Authority からチケットを引き換えることができるため、通常の使用ではこれは明らかではないかもしれません。ただし、ローカルホストキャッシュモードでは、コネクタは独自のチケットを生成し、将来的にはこれがデフォルトの動作になります。

- デリバリーコントローラーまたはクラウドコネクタは、StoreFront がセキュリティキーを含めるように構成されている場合があります。GUI を使用してセキュリティキーを追加することはできません。PowerShell を使用して追加する手順については、後述のステップを参照してください。

-

STA サーバー間で要求を分散するには、[複数の STA サーバーの負荷分散] を選択します。クリアされている場合、StoreFront はリストされている順序でサーバーを試行します。

-

StoreFront が STA サーバーに到達できない場合、一定期間そのサーバーの使用を回避します。デフォルトでは 1 時間ですが、この値はカスタマイズできます。

-

Citrix Workspace アプリが自動的に再接続を試行している間、Citrix Virtual Apps and Desktops が切断されたセッションを開いたままにする場合は、[セッションの信頼性を有効にする] を選択します。

-

複数の STA を構成した場合、オプションで [利用可能な場合は 2 つの STA からチケットを要求] を選択します。

[利用可能な場合は 2 つの STA からチケットを要求] が選択されている場合、StoreFront は 2 つの異なる STA からセッションチケットを取得するため、セッション中にいずれかの STA が利用できなくなってもユーザーセッションが中断されません。何らかの理由で StoreFront が 2 つの STA に接続できない場合、単一の STA を使用するようにフォールバックします。

設定の入力が完了したら、[次へ] をクリックします。

-

-

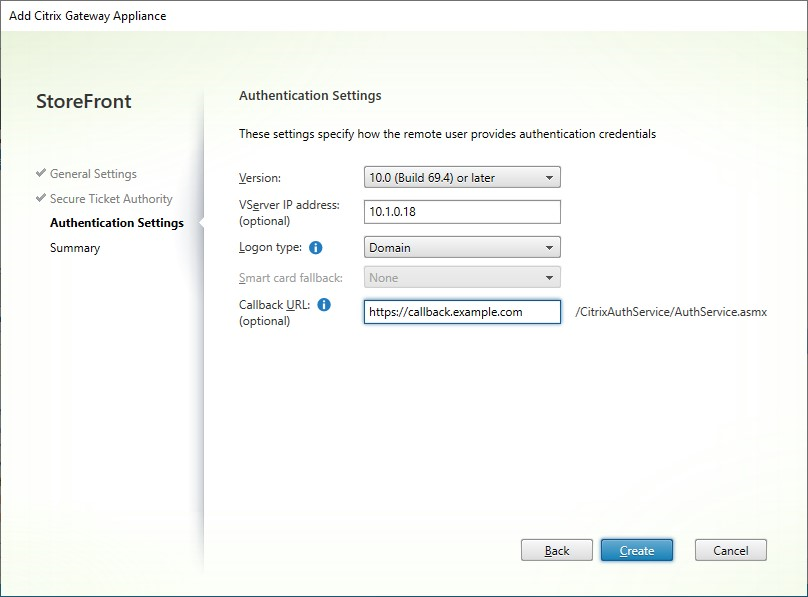

[認証設定] タブで設定を入力します。

-

NetScaler® のバージョンを選択します。

-

同じ URL を持つ複数の Gateway がある場合 (通常、グローバルサーバーロードバランサーを使用している場合)、コールバック URL を入力している場合は、Gateway の VIP を入力する必要があります。これにより、StoreFront は要求がどの Gateway から来たのか、したがってコールバック URL を使用してどのサーバーに接続するかを判断できます。それ以外の場合は、空白のままにできます。

-

Citrix Workspace アプリユーザー向けにアプライアンスで構成した認証方法を、[ログオンの種類] リストから選択します。

Citrix Gateway アプライアンスの構成について提供する情報は、ストアのプロビジョニングファイルに追加されます。これにより、Citrix Workspace アプリは、アプライアンスに初めて接続するときに適切な接続要求を送信できます。

- LDAP 認証の場合は、[ドメイン] を選択します。

- ネイティブ OTP 認証の場合は、[セキュリティトークン] を選択します。

- LDAP と OTP 認証の場合は、[ドメインとセキュリティトークン] を選択します。

- テキストメッセージによる OTP の場合は、[SMS 認証] を選択します。

- 証明書認証の場合は、[スマートカード] を選択します。

- SAML 認証の場合は、[ドメイン] を選択します。

- OIDC 認証の場合は、[ドメイン] を選択します。

スマートカード認証を構成し、ユーザーがスマートカードで問題が発生した場合にフォールバックできるセカンダリ認証方法がある場合は、[スマートカードフォールバック] リストからセカンダリ認証方法を選択します。

- オプションで、Gateway の内部からアクセス可能な URL を [コールバック URL] ボックスに入力します。これにより、StoreFront は Citrix Gateway 認証サービスに接続して、Citrix Gateway から受信した要求がそのアプライアンスから発信されたものであることを確認できます。スマートアクセスや、スマートカードや SAML などのパスワードなし認証シナリオには必須ですが、それ以外の場合は空白のままにできます。同じ URL を持つ複数の Citrix Gateway がある場合、この URL は特定の Gateway サーバーのものである必要があります。

設定の入力が完了したら、[次へ] をクリックします。

-

-

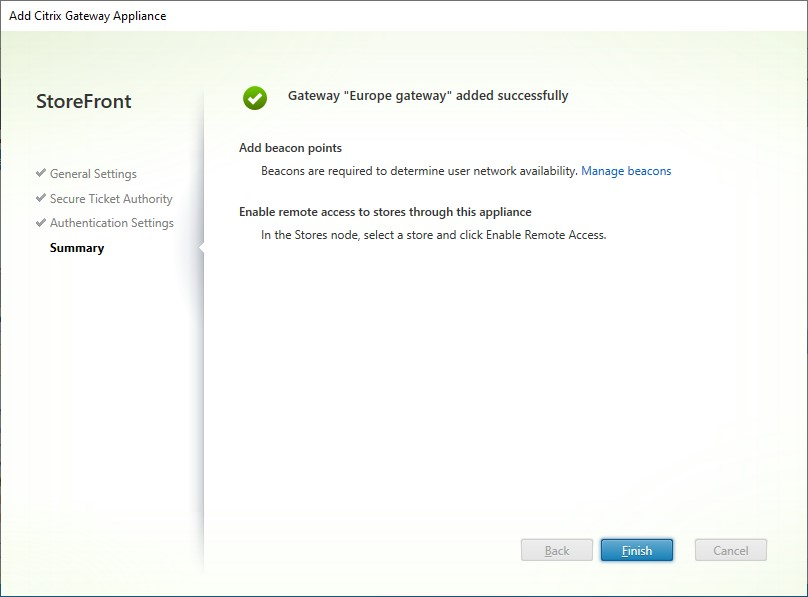

[作成] をクリックして構成を適用します。

-

展開が適用されたら、[完了] をクリックします。

-

セキュリティキー を構成している場合 (推奨)、管理コンソールを閉じて PowerShell を使用して構成する必要があります。例:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

ユーザーが Gateway を介してストアにアクセスできるようにするには、リモートユーザーアクセス を構成します。

-

デフォルトでは、StoreFront はユーザーを認証した Gateway を使用して、リソースへの HDX ルーティングを行います。オプションで、最適な HDX ルーティング を使用して、特定のリソースにアクセスするときに StoreFront が Gateway を使用するように構成できます。

PowerShell

PowerShell を使用して Gateway を追加するには、New-STFRoamingGateway コマンドレットを実行します。

Citrix Gateway Service の追加

Citrix Cloud で StoreFront 用 Citrix Gateway Service を有効にしている場合は、StoreFront 内で Gateway として構成する必要があります。

-

[Citrix Gateway の管理] ウィンドウで、[追加] をクリックします。

-

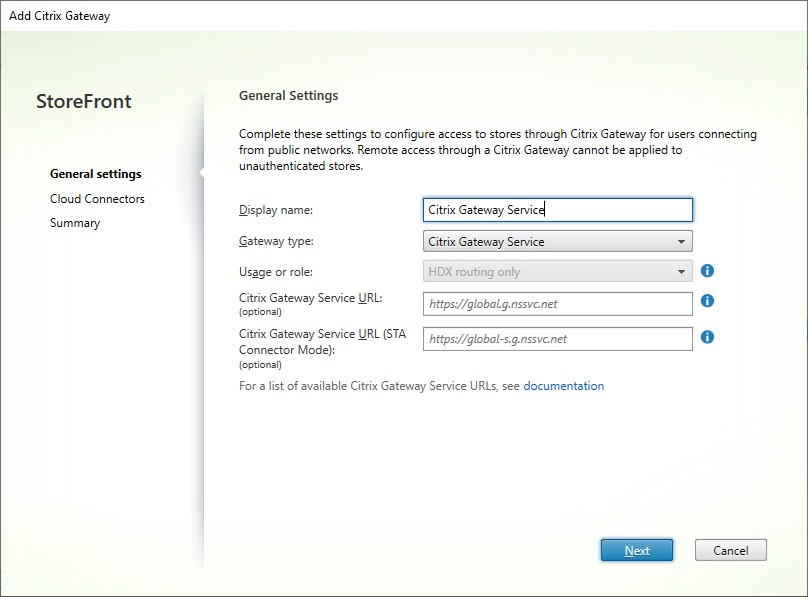

[全般設定] タブで設定を入力し、[次へ] をクリックします。

-

Citrix Gateway 展開の表示名を指定します。これは、ユーザーが展開を識別するのに役立ちます。

ユーザーは Citrix Workspace アプリで指定した表示名を確認するため、ユーザーがその展開を使用するかどうかを判断するのに役立つ関連情報を名前に含めます。たとえば、Citrix Gateway 展開の表示名に地理的な場所を含めることで、ユーザーは自分の場所に最も便利な展開を簡単に識別できます。

-

[Gateway の種類] を [Citrix Gateway Service] に設定します。これにより、[使用法または役割] が [HDX™ ルーティングのみ] に設定され、[Citrix Gateway URL] が無効になります。

-

オプションで、Citrix Gateway Service URL を入力します。URL が空白の場合、ユーザーの場所にとって最適な PoP を選択するデフォルトの商用 URL

https://global.g.nssvc.netが使用されます。特定の Gateway リージョンを使用したい場合、たとえば特定のリージョンの場合、ここにその URL を入力できます。利用可能な Gateway Service URL のリストについては、Citrix Gateway Service のドキュメント を参照してください。 -

Citrix Gateway Service URL を入力した場合は、対応する Citrix Gateway Service URL (STA コネクタモード) も入力する必要があります。これは、クラウドコネクタが Citrix Cloud に到達できず、独自の STA チケットを発行する場合に使用する Gateway Service URL を指定します。URL が空白の場合、デフォルトの URL

https://global-s.g.nssvc.netが使用されます。

-

-

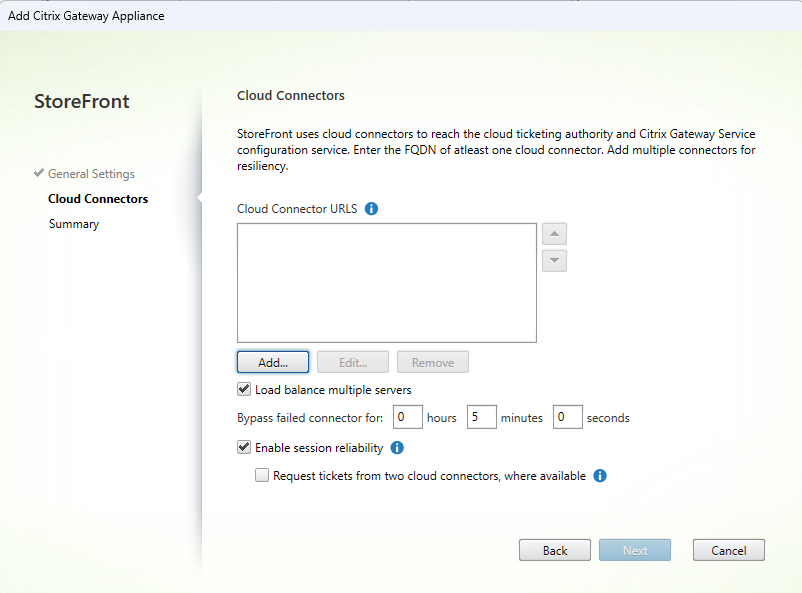

[クラウドコネクタ] タブで設定を入力します。

クラウドコネクタを使用すると、StoreFront は Citrix Cloud に接続して Gateway 構成を検索し、クラウドチケット機関に接続してセッションチケットを要求できます。

-

少なくとも 1 つのクラウドコネクタサーバー URL を入力します。

StoreFront はこれらのクラウドコネクタを呼び出して、Citrix Workspace アプリが を介した要求を認証するために使用できる STA チケットを取得します。通常の操作では、クラウドコネクタは Citrix Cloud Ticketing Authority への要求をプロキシするか、LHC モードの場合は独自のチケットを生成します。将来的には、回復力を向上させるために常に独自のチケットを生成するように変更されます。

- 各リソースロケーションで一度に 1 つのクラウドコネクタのみがアップグレードされるため、同じリソースロケーションに複数のクラウドコネクタを含めることをお勧めします。これにより、常に少なくとも 1 つのクラウドコネクタが利用可能であることが保証されます。さらなる冗長性のために、複数のリソースロケーションにクラウドコネクタを追加します。

- StoreFront にリストされているすべてのクラウドコネクタが、Citrix Gateway 仮想サーバーにも STA サーバーとしてリストされていることを確認してください。Citrix Gateway からサーバーが欠落している場合、起動が失敗する可能性があります。現在、どのコネクタも Citrix Cloud Ticketing Authority からチケットを引き換えることができるため、通常の使用ではこれは明らかではないかもしれません。ただし、ローカルホストキャッシュモードでは、コネクタは独自のチケットを生成し、将来的にはこれがデフォルトの動作になります。

- クラウドコネクタは、StoreFront がセキュリティキーを含めるように構成されている場合があります。GUI を使用してセキュリティキーを追加することはできません。PowerShell を使用して追加する手順については、後述のステップを参照してください。

-

サーバー間で要求を分散するには、[複数のサーバーの負荷分散] を選択します。クリアされている場合、StoreFront はリストされている順序でサーバーを試行します。

-

StoreFront がサーバーに到達できない場合、一定期間そのサーバーの使用を回避します。デフォルトでは 1 時間ですが、この値はカスタマイズできます。

-

オプションで [セッションの信頼性を有効にする] を選択します。

-

オプションで [利用可能な場合は 2 つのクラウドコネクタからチケットを要求] を選択します。

設定の入力が完了したら、[次へ] を選択します。

-

-

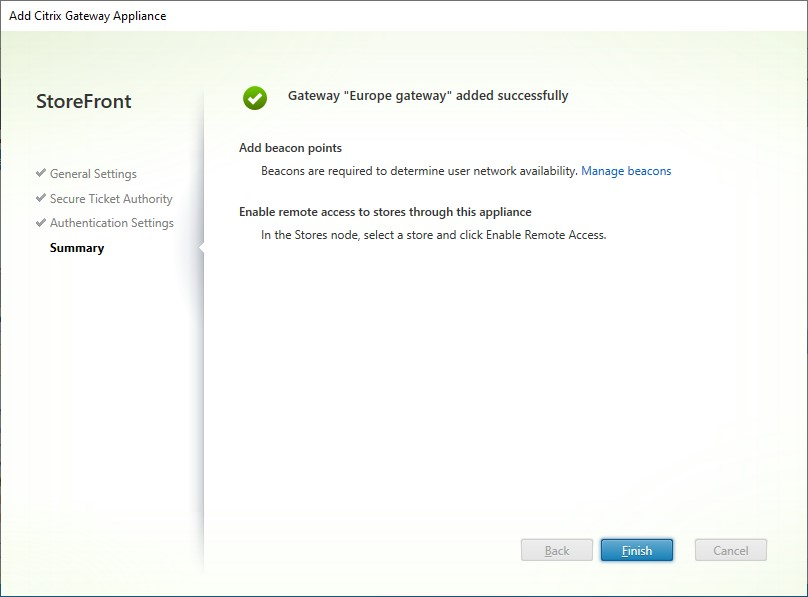

[作成] を選択して構成を適用します。

-

展開が適用されたら、[完了] を選択します。

-

セキュリティキー を構成している場合 (推奨)、管理コンソールを閉じて PowerShell を使用して構成する必要があります。例:

$gateway = Get-STFRoamingGateway -Name [Gateway name] $sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret] $sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret] Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2 <!--NeedCopy--> -

デフォルトでは、StoreFront は認証に使用された Gateway と同じ Gateway を使用してリソースにアクセスするため、Citrix Gateway Service は使用されません。最適な HDX ルーティング を使用して、StoreFront が Citrix Gateway Service を使用するタイミングを構成する必要があります。

PowerShell

PowerShell を使用して Gateway を追加するには、New-STFRoamingGateway コマンドレットを実行し、-IsCloudGateway $true を設定します。

Citrix Gateway の編集

-

[Citrix Gateway の管理] ウィンドウで、変更する Gateway をクリックし、[編集] をクリックします。

パラメーターの説明については、Citrix Gateway アプライアンスの追加 を参照してください。

-

[保存] をクリックして変更を保存します。

PowerShell

PowerShell を使用して Gateway 構成を変更するには、Set-STFRoamingGateway コマンドレットを実行します。

Citrix Gateway の削除

-

[Citrix Gateway の管理] ウィンドウで、変更する Gateway をクリックし、[削除] をクリックします。

-

確認ウィンドウで [はい] をクリックします。

PowerShell

PowerShell を使用して Gateway を削除するには、Remove-STFRoamingGateway コマンドレットを実行します。