NetScaler® ADC を使用したロードバランシング

この記事では、2つ以上のStoreFrontサーバーを含むStoreFrontサーバーグループを、すべてアクティブなロードバランス構成で展開する方法についてガイダンスを提供します。また、Citrix WorkspaceアプリおよびWebブラウザーからの受信リクエストを、サーバーグループ内のStoreFrontサーバー間でロードバランスするようにNetScaler ADCアプライアンスを構成する方法の詳細を説明します。

StoreFrontサーバーグループロードバランサーのDNSレコード作成

選択した共有FQDNのDNS AおよびPTRレコードを作成します。ネットワーク内のクライアントは、NetScaler ADCアプライアンスロードバランサーを使用して、このFQDN経由でStoreFrontサーバーグループにアクセスします。

例: storefront.example.com は、ロードバランシング仮想サーバーの仮想IP (VIP) に解決されます。

StoreFrontサーバーの構成

ロードバランスするすべてのStoreFrontサーバーは、サーバー間で構成を同期し、同一に構成されるようにStoreFrontサーバーグループの一部として構成する必要があります。サーバーグループへのサーバーの追加に関する詳細は、既存のサーバーグループへの参加を参照してください。

ロードバランサーとStoreFrontサーバー間の通信が暗号化されるように、各サーバーはHTTPS用に構成する必要があります。HTTPSによるStoreFrontの保護を参照してください。証明書には、ロードバランスされたFQDNがCommon Name (CN) またはSubject Alternative Name (SAN) として含まれている必要があります。

サーバーグループのベースURLをロードバランサーのURLに設定します。ベースURLを変更するには、Citrix StoreFront管理コンソールで、左側のペインの [サーバーグループ] を右クリックし、[ベースURLの変更] をクリックします。ロードバランサー仮想サーバーのURLを入力します。

オプション: HTTPS用のCitrix Service Monitorの構成

StoreFrontのインストールには、Citrix Service Monitor Windowsサービスが含まれています。このサービスには他のサービス依存関係はなく、重要なStoreFrontサービスの正常性を監視します。これにより、NetScaler ADCおよびその他のサードパーティアプリケーションは、StoreFrontサーバー展開の相対的な正常性を監視できます。

デフォルトでは、モニターはポート8000でHTTPを使用します。オプションで、これをポート443でHTTPSを使用するように変更できます。

-

プライマリStoreFrontサーバーでPowerShell Integrated Scripting Environment (ISE) を開き、以下のコマンドを実行してデフォルトのモニターをHTTPS 443に変更します。

$ServiceUrl = "https://localhost:443/StorefrontMonitor" Set-STFServiceMonitor -ServiceUrl $ServiceUrl Get-STFServiceMonitor <!--NeedCopy--> -

完了したら、変更をStoreFrontサーバーグループ内の他のすべてのサーバーに伝達します。

-

モニターでクイックテストを実行するには、StoreFrontサーバーまたはStoreFrontサーバーへのネットワークアクセスを持つ他のマシン上のブラウザーに以下のURLを入力します。ブラウザーは、すべてのStoreFrontサービスのステータスに関するXMLサマリーを返します。

https://<loadbalancingFQDN>/StoreFrontMonitor/GetSFServicesStatus<ArrayOfServiceStatus xmlns="http://schemas.datacontract.org/2004/07/Citrix.DeliveryServices.ServiceMonitor.Contract" xmlns:i="http://www.w3.org/2001/XMLSchema-instance"> <ServiceStatus> <name>Citrix Peer Resolution Service</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>CitrixConfigurationReplication</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>CitrixCredentialWallet</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>CitrixDefaultDomainService</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>CitrixSubscriptionsStore</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>NetTcpPortSharing</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>WAS</name> <status>running</status> </ServiceStatus> <ServiceStatus> <name>W3SVC</name> <status>running</status> </ServiceStatus> </ArrayOfServiceStatus> <!--NeedCopy-->

NetScalerロードバランサーの構成

ルート証明書のインストール

StoreFrontサーバーが内部機関によって署名された証明書を使用している場合、NetScalerにルート証明書をインストールする必要があります。これは、NetScalerがStoreFrontサーバーの証明書を信頼するために必要です。

- NetScaler ADCアプライアンス管理GUIにログオンします。

- [Traffic Management] > [SSL] > [Certificates] > [CA Certificates] を選択します。

- [Install] をクリックします。

- [Install CA Certificate] ページで、証明書とキーペアの名前を入力し、[Choose File] をクリックして証明書ファイルを検索します。

- [Install] をクリックします。

サーバー証明書のインストール

HTTPSを有効にするには、サブジェクトの別名にロードバランサーのFQDNが含まれる証明書が必要です。証明書は、エンタープライズまたはパブリック証明機関で署名できます。

PEM形式の個別の証明書ファイルとキーファイルが必要です。秘密キーを含む証明書がPKCS12形式である場合は、openssl を使用してファイルを変換できます。例:

openssl pkcs12 -in cert.pfx -clcerts -nokeys -out cert.cer

openssl pkcs12 -in cert.pfx -nocerts -out storefrontlbeu.key

<!--NeedCopy-->

既存のパスワードと新しいPEMパスフレーズを入力するプロンプトが表示されます。

証明書をインストールするには:

- NetScaler ADCアプライアンス管理GUIにログオンします。

- [Traffic Management] > [SSL] > [Certificates] > [CA Certificates] を選択します。

- [Install] をクリックします。

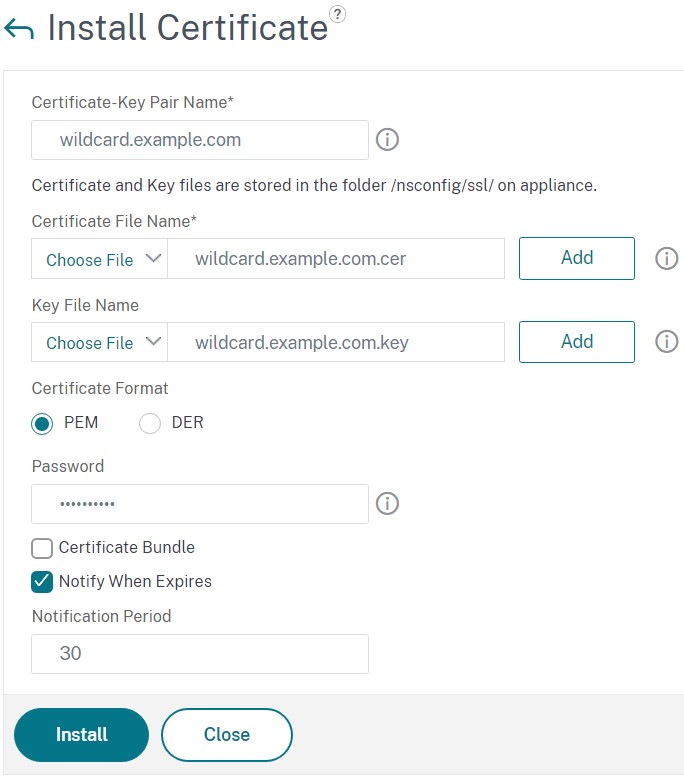

-

[Install CA Certificate] ページで:

- [Certificate-Key Pair Name] を入力します。

- [Certificate File Name] で、[Choose File] をクリックして証明書ファイルを検索します。

- [Key File Name] で、[Choose File] をクリックしてキーファイルを検索します。

- [Password] でパスフレーズを入力します。

- [Install] をクリックします。

- [Link] をクリックして、証明書をルート証明書にリンクします。

NetScaler ADCアプライアンスロードバランサーへの個々のStoreFrontサーバーノードの追加

-

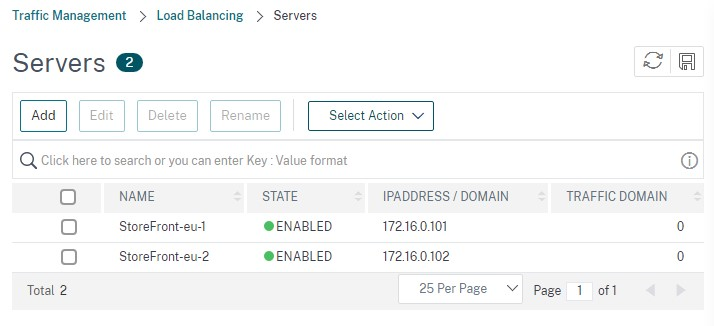

[Traffic Management] > [Load Balancing] > [Servers] に移動します。[Add] をクリックし、ロードバランスする各StoreFrontサーバーを追加します。

例 = StoreFront-eu-1およびStoreFront-eu-2という名前の2台のStoreFrontサーバー

-

IPベースのサーバー構成を使用し、各StoreFrontノードのサーバーIPアドレスを入力します。

サーバーグループ内のすべてのStoreFrontノードのステータスを確認するためのStoreFrontモニターの定義

- NetScaler ADC管理GUIにログオンします。

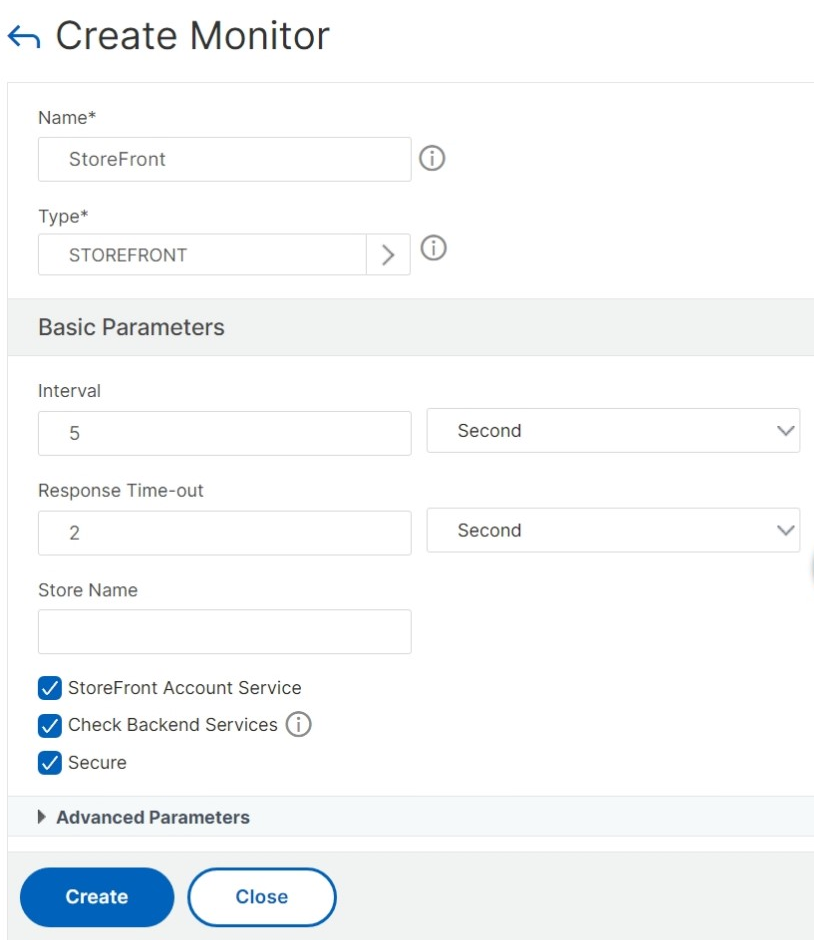

- [Traffic Management] > [Load Balancing] > [Monitors] > [Add] を選択し、StoreFront という新しいモニターを追加して、すべてのデフォルト設定を適用します。

- [Type] ドロップダウンメニューから、[StoreFront] を選択します。

- StoreFrontモニターをHTTPS用に構成している場合は、[Secure] オプションが選択されていることを確認します。それ以外の場合は、このオプションを選択せずにポート8000を入力します。

-

[Check Backend Services] オプションを選択します。このオプションは、StoreFrontサーバーで実行されているサービスの監視を有効にします。StoreFrontサービスは、StoreFrontサーバーで実行されているWindowsサービスをプローブすることによって監視され、以下のサービスのステータスを返します。

- W3SVC (IIS)

- WAS (Windows Process Activation Service)

- CitrixCredentialWallet

- CitrixDefaultDomainService

すべてのStoreFrontサーバーを含むサービスグループの作成

-

[Traffic Management] > [Load Balancing] > [Service Groups] に移動します。[Add] を押します。HTTPS経由でStoreFrontサーバーに接続するには、プロトコルとしてSSLを選択します。その他の設定はデフォルトのままにします。[OK] を押します。

-

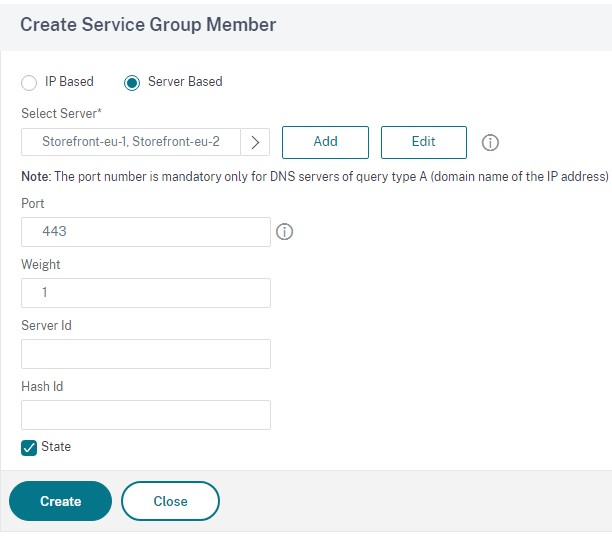

サービスグループ内で、[Service Group Members] の下の [No Service Group Member] をクリックします。

- [Service Based] をクリックします。

- 以前に定義したすべてのサーバーを選択します。

- ロードバランサーとStoreFrontサーバー間でSSLを使用するには、ポート443を入力します。それ以外の場合は、ポート80を入力します。

-

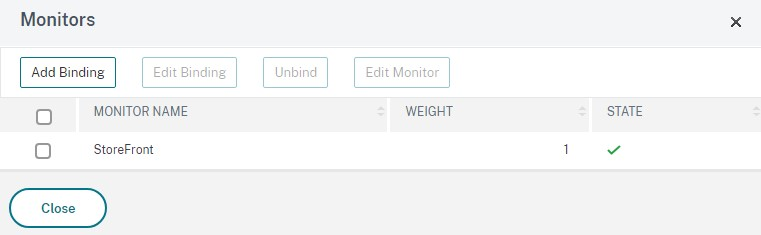

[Monitors] セクションを追加し、以前に作成したStoreFrontモニターを選択します。

-

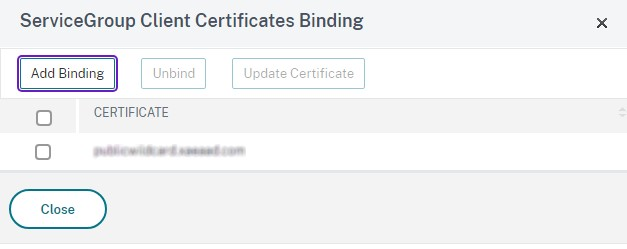

[Certificates] セクションを追加します。

- クライアント証明書をバインドします。

- 以前にインポートしたサーバー証明書の署名に使用されたCA証明書、およびPKI信頼チェーンの一部である可能性のあるその他のCAをバインドします。

-

[Settings] セクションを追加します。[Insert Client IP Header] を選択し、ヘッダー名として X-Forwarded-For を入力します。これにより、Citrix Virtual Apps and DesktopsポリシーでクライアントIPアドレスを使用できます。

ユーザー通信用のロードバランシング仮想サーバーの作成

-

NetScaler ADCアプライアンス管理GUIにログオンします。

-

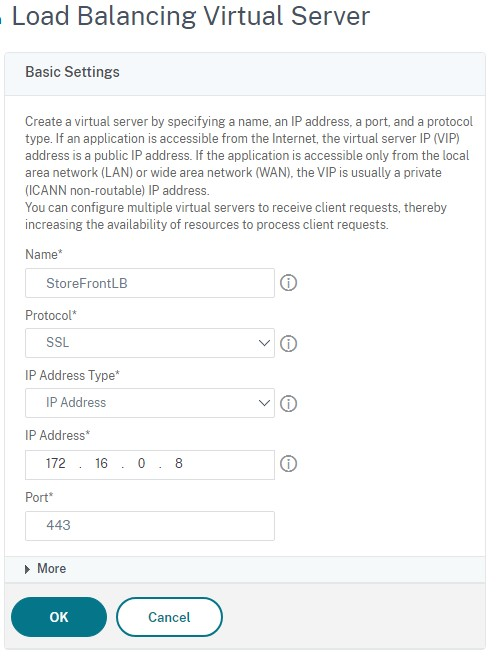

[Traffic Management] > [Load Balancing] > [Virtual Servers] > [Add] を選択して、新しい仮想サーバーを作成します。

-

名前を入力し、プロトコルとしてSSLを選択し、[Port] を入力します。[OK] をクリックして仮想サーバーを作成します。

-

以前に作成した [Service Group] をロードバランシング仮想サーバーにバインドします。

-

以前にサービスグループにバインドしたのと同じサーバー証明書とCA証明書をバインドします。

-

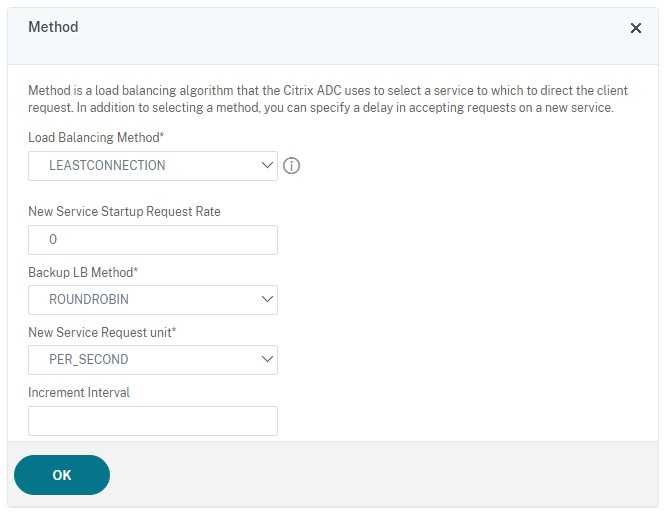

[Method] セクションを追加し、ロードバランシング方法を選択します。StoreFrontのロードバランシングで一般的な選択肢は、ラウンドロビンまたは最小接続です。

-

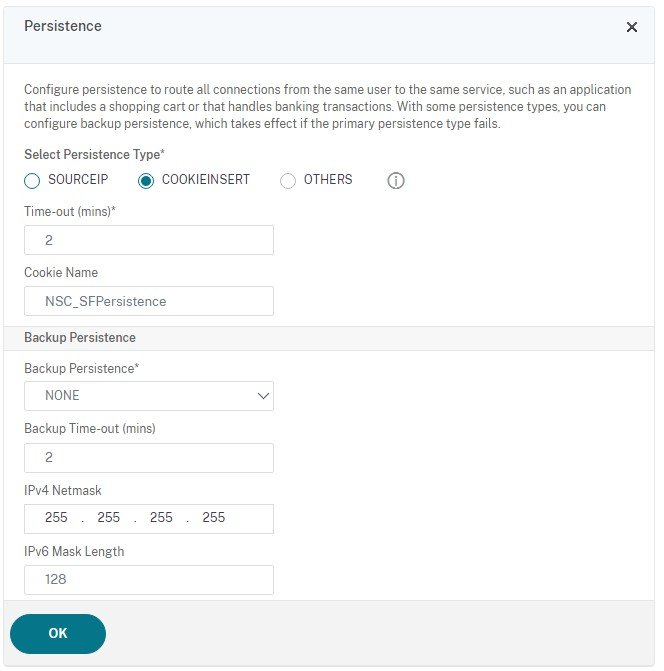

[Persistence] セクションを追加します。

-

永続化方法を [COOKIEINSERT] に設定します。

-

タイムアウトを、デフォルトで20分であるStoreFront内のセッションタイムアウトと同じに設定します。

-

Cookieに名前を付けます。たとえば、デバッグ中に識別しやすくなるように NSC_SFPersistence とします。

-

バックアップ永続化を [NONE] に設定します。

注:

クライアントがHTTP Cookieの保存を許可されていない場合、後続のリクエストにはHTTP Cookieがなく、永続化は使用されません。

-

StoreFrontループバックの構成

ベースアドレスがロードバランサーである場合、StoreFrontサービス間の内部通信では、トラフィックがロードバランサー、さらには別のサーバーにルーティングされる可能性があります。これにより、パフォーマンスの低下や予期しない動作が発生します。これを回避するには、StoreFront設定のループバック通信の有効化を使用します。デフォルトでは、これは [On] に設定されており、サービスアドレスのホスト部分をループバックIPアドレス127.0.0.1に置き換え、スキーム (HTTPまたはHTTPS) はそのまま維持されます。これは、単一サーバー展開およびSSL終端を行わないロードバランサーを使用した展開で機能します。ロードバランサーがSSL終端を行い、HTTP経由でStoreFrontと通信する場合 (非推奨)、StoreFrontループバック通信を [OnUsingHttp] に構成する必要があります。これは、StoreFrontもスキーマをHTTPSからHTTPに変更することを意味します。

サーバーグループ間のサブスクリプション同期のためのNetScaler ADCロードバランサーの構成

2つ以上のStoreFrontサーバーグループで構成されるマルチサイト展開がある場合、繰り返しスケジュールでプル戦略を使用して、それらの間でサブスクリプションデータをレプリケートできます。StoreFrontサブスクリプションレプリケーションはTCPポート808を使用するため、HTTPポート80またはHTTPS 443上の既存のロードバランシング仮想サーバーを使用すると失敗します。このサービスの高可用性を提供するには、展開内の各NetScaler ADCアプライアンスに2番目の仮想サーバーを作成し、各StoreFrontサーバーグループのTCPポート808をロードバランスします。

サブスクリプション同期用のサービスグループの構成

- NetScaler ADCアプライアンス管理GUIにログオンします。

- [Traffic Management] > [Load Balancing] > [Service Groups] > [Add] を選択します。

- サービスグループ名を入力し、プロトコルを [TCP] に変更し、[OK] をクリックして保存します。

- [Service Group Members] セクションで、以前にServersセクションで定義したすべてのStoreFrontサーバーノードを追加し、[Port] を 808 に指定します。

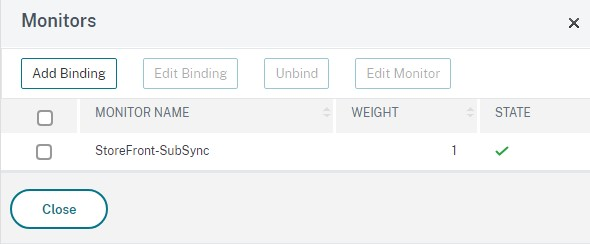

-

[Monitors] セクションを追加します。

- [No Service Group to monitor Binding] と表示されている場所をクリックします。

- [Add] をクリックします。モニターの [Name] を入力し、[Type] を [TCP] に設定します。[Create] をクリックします。

- [Bind] をクリックします。

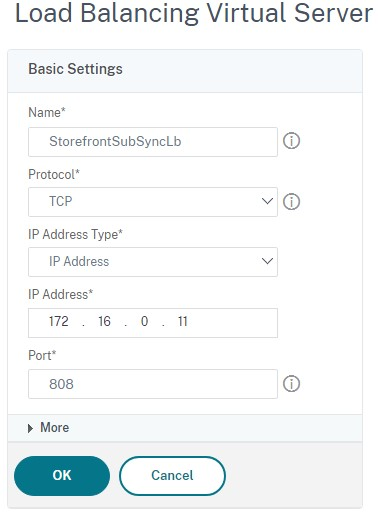

サブスクリプション同期用のロードバランシング仮想サーバーの作成

- NetScaler ADCアプライアンス管理GUIにログオンします。

- [Traffic Management] > [Load Balancing] > [Virtual Servers] > [Add] を選択し、新しいサービスグループを追加します。

- [Name] を入力します。

- プロトコルを [TCP] に変更します。

- IPアドレスを入力します。

-

[Port] に 808 を入力します。

- [OK] をクリックします。

- [No Load Balancing Virtual Server ServiceGroup Binding] をクリックし、以前に作成したサービスグループを選択して [Bind] をクリックします。

- [Method] セクションを追加し、[Load Balancing Method] を [ROUNDROBIN] に設定します。

- [Done] をクリックして変更を完了します。

ロードバランサー経由でのサブスクリプションデータプルをStoreFrontで構成

サブスクリプション同期の構成を参照してください。

レプリケーションスケジュールを構成する際は、サブスクリプション同期仮想サーバーの仮想ロードバランサーIPアドレスと一致するサーバーグループアドレスを指定します。