SAML認証

SAML (Security Assertion Markup Language) は、IDおよび認証製品で使用されるオープン標準です。SAMLを使用すると、StoreFrontを構成して、認証のためにユーザーを外部IDプロバイダーにリダイレクトできます。

注

内部アクセスには、SAML認証でStoreFrontを構成します。外部アクセスには、Citrix GatewayをSAML認証で構成してから、Gatewayパススルー認証でStoreFrontを構成します。

StoreFrontには、次のようなSAML 2.0準拠のIDプロバイダー(IdP)が必要です。

- SAMLバインディング(WS-Federationバインディングではない)を使用するMicrosoft AD Federation Services。詳しくは、「CTX220638」を参照してください。

- Citrix Gateway(IdPとして構成)。

- Microsoft Entra ID。詳しくは、「CTX237490」を参照してください。

SAMLアサーションには、ユーザーのUPNを含む saml:Subject 属性が含まれている必要があります。StoreFrontは、Active DirectoryでこのUPNを検索します。

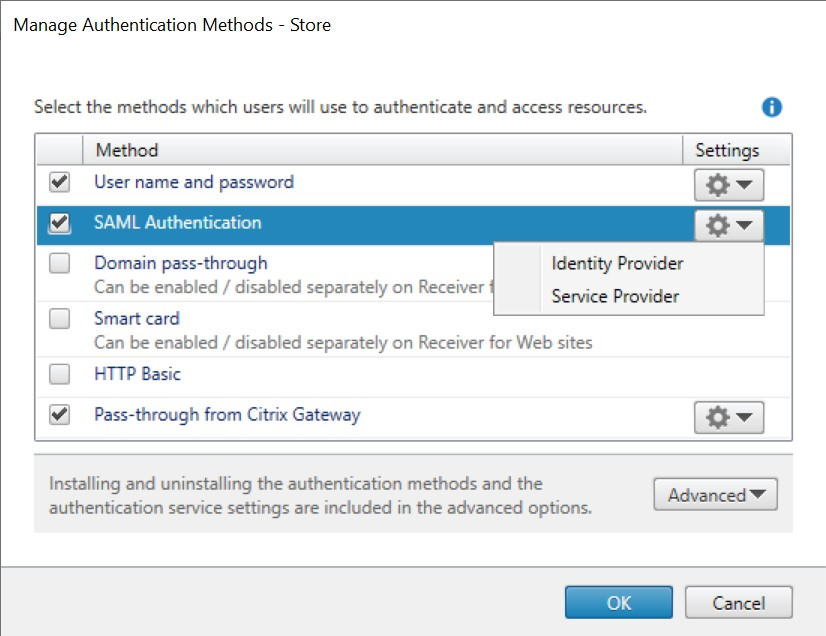

Citrix Workspaceアプリを使用して接続する際にストアのSAML認証を有効または無効にするには、認証方法ウィンドウで [SAML認証] を選択します。ストアのSAML認証をデフォルトで有効にすると、そのストアのすべてのWebサイトでも有効になります。認証方法タブで、特定のWebサイトのSAMLを個別に構成できます。

StoreFront™ SAMLエンドポイント

SAMLを構成するには、IDプロバイダーで次のエンドポイントが必要になる場合があります。

- エンティティIDのURL。これはストアの認証サービスへのパスで、通常は

https://[storefront host]/Citrix/[StoreName]Authです。 - アサーションコンシューマーサービスのURLで、通常は

https://[storefront host]/Citrix/[StoreName]Auth/SamlForms/AssertionConsumerServiceです。 - メタデータサービスで、通常は

https://[storefront host]/Citrix/[StoreName]Auth/SamlForms/ServiceProvider/Metadataです。

さらに、テストエンドポイントがあり、通常は https://[storefront host]/Citrix/[StoreName]Auth/SamlTest です。

次のPowerShellスクリプトを使用して、指定したストアのエンドポイントを一覧表示できます。

# Change this value for your Store

$storeVirtualPath = "/Citrix/Store"

$auth = Get-STFAuthenticationService -Store (Get-STFStoreService -VirtualPath $storeVirtualPath)

$spId = $auth.AuthenticationSettings["samlForms"].SamlSettings.ServiceProvider.Uri.AbsoluteUri

$acs = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlForms/AssertionConsumerService")

$md = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlForms/ServiceProvider/Metadata")

$samlTest = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlTest")

Write-Host "SAML Service Provider information:

Entity ID: $spId

Assertion Consumer Service: $acs

Metadata: $md

Test Page: $samlTest"

<!--NeedCopy-->

出力例:

SAML Service Provider information:

Entity ID: https://storefront.example.com/Citrix/StoreAuth

Assertion Consumer Service: https://storefront.example.com/Citrix/StoreAuth/SamlForms/AssertionConsumerService

Metadata: https://storefront.example.com/Citrix/StoreAuth/SamlForms/ServiceProvider/Metadata

Test Page: https://storefront.example.com/Citrix/StoreAuth/SamlTest

<!--NeedCopy-->

メタデータ交換を使用した構成

構成を簡素化するために、IDプロバイダーとサービスプロバイダー(この場合はStoreFront)の間でメタデータ(識別子、証明書、エンドポイント、その他の構成)を交換できます。

IDプロバイダーがメタデータインポートをサポートしている場合は、StoreFrontメタデータエンドポイントを指すことができます。注: これはHTTPS経由で行う必要があります。

IDプロバイダーからのメタデータを使用してStoreFrontを構成するには、Update-STFSamlIdPFromMetadataコマンドレットを使用します。例:

Get-Module "Citrix.StoreFront*" -ListAvailable | Import-Module

# Remember to change this with the virtual path of your Store.

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

# To read the metadata directly from the Identity Provider, use the following:

# Note again this is only allowed for https endpoints

Update-STFSamlIdPFromMetadata -AuthenticationService $auth -Url https://example.com/FederationMetadata/2007-06/FederationMetadata.xml

# If the metadata has already been download, use the following:

# Note: Ensure that the file is encoded as UTF-8

Update-STFSamlIdPFromMetadata -AuthenticationService $auth -FilePath "C:\Users\exampleusername\Downloads\FederationMetadata.xml"

<!--NeedCopy-->

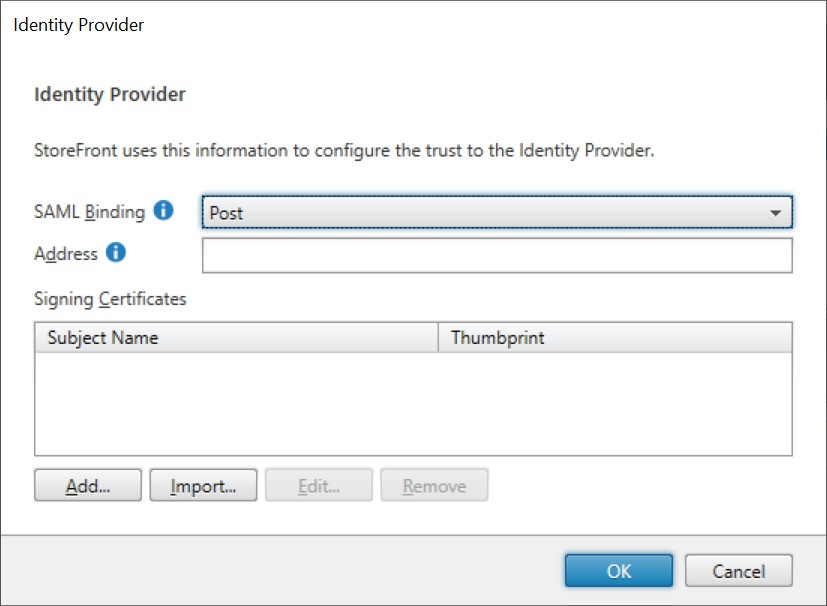

IDプロバイダーの構成

-

[SAML認証] 行の設定ドロップダウンをクリックし、[IDプロバイダー] をクリックします。

-

[SAMLバインディング] で [Post] または [Redirect] を選択します。

-

IDプロバイダーの [アドレス] を入力します。

-

SAMLトークンの署名に使用する証明書をインポートします。

-

[OK] を押して変更を保存します。

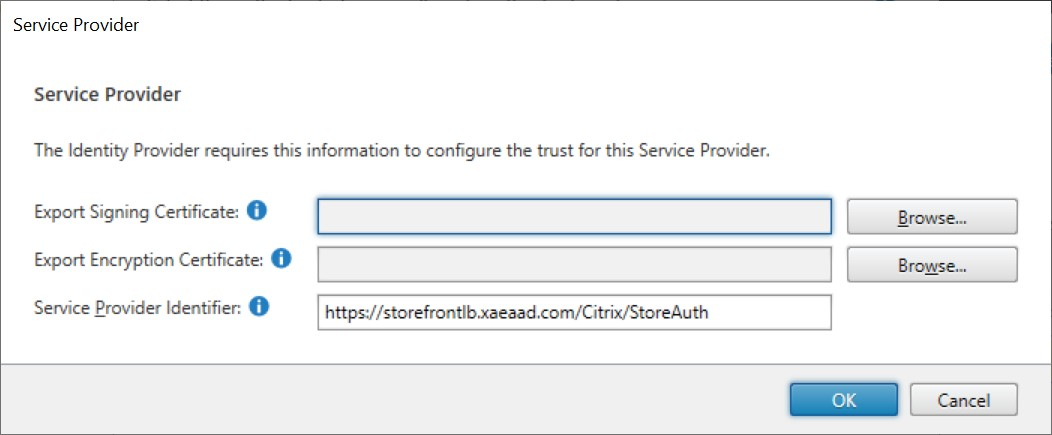

サービスプロバイダーの構成

-

[SAML認証] 行の設定ドロップダウンをクリックし、[サービスプロバイダー] をクリックします。

-

オプションで、IDプロバイダーへのメッセージの署名に使用する [署名証明書のエクスポート] を選択します。

-

オプションで、IDプロバイダーから受信したメッセージの復号化に使用する [暗号化証明書のエクスポート] を選択します。

-

[サービスプロバイダー識別子] には、ストアの認証サービスが事前に入力されています。

-

[OK] を押して変更を保存します。

PowerShell

PowerShellの使用:

-

署名証明書をインポートするには、コマンドレット Import-STFSamlSigningCertificate を呼び出します。

-

暗号化証明書をインポートするには、コマンドレット Import-STFSamlEncryptionCertificate を呼び出します。

テスト

SAML統合をテストするには:

- SAMLテストページに移動します。「StoreFront SAMLエンドポイント」を参照してください。

- これにより、IDプロバイダーにリダイレクトされます。資格情報を入力します。

- IDクレームとアサーションを表示するテストページにリダイレクトされます。

Delivery Controller™をStoreFrontを信頼するように構成

SAML認証を使用する場合、StoreFrontはユーザーの資格情報にアクセスできないため、Citrix Virtual Apps and Desktopsに対して認証できません。したがって、Delivery Controllerを構成してStoreFrontからの要求を信頼するようにする必要があります。「Citrix Virtual Apps and Desktopsのセキュリティに関する考慮事項とベストプラクティス」を参照してください。

Federated Authentication Serviceを使用したVDAへのシングルサインオン

SAML認証を使用する場合、StoreFrontはユーザーの資格情報にアクセスできないため、VDAへのシングルサインオンはデフォルトでは利用できません。Federated Authentication Serviceを使用してシングルサインオンを提供できます。