Secure Web 통합 및 배포

Secure Web을 통합하고 배포하려면 다음 일반 단계를 따르십시오.

-

내부 네트워크에 대한 단일 Sign-On(SSO)을 활성화하려면 Citrix Gateway를 구성하십시오.

HTTP 트래픽의 경우 Citrix ADC는 Citrix ADC에서 지원하는 모든 프록시 인증 유형에 대해 SSO를 제공할 수 있습니다. HTTPS 트래픽의 경우 웹 암호 캐싱 정책을 통해 Secure Web은 MAM SDK를 통해 프록시 서버에 인증하고 SSO를 제공할 수 있습니다. MSM SDK는 기본, 다이제스트 및 NTLM 프록시 인증만 지원합니다. 암호는 MAM SDK를 사용하여 캐시되며 중요한 앱 데이터를 위한 보안 저장 영역인 Endpoint Management 공유 볼트에 저장됩니다. Citrix Gateway 구성에 대한 자세한 내용은 Citrix Gateway를 참조하십시오.

- Secure Web을 다운로드하십시오.

- 내부 네트워크에 대한 사용자 연결을 구성하는 방법을 결정하십시오.

-

- 다른 MDX 앱과 동일한 단계를 사용하여 Secure Web을 Endpoint Management에 추가한 다음 MAM SDK 정책을 구성하십시오. Secure Web에 특정한 정책에 대한 자세한 내용은 Secure Web 정책 정보를 참조하십시오.

사용자 연결 구성

Secure Web은 사용자 연결을 위해 다음 구성을 지원합니다.

-

터널링됨 – 웹 SSO: 내부 네트워크로 터널링되는 연결은 클라이언트리스 VPN의 변형인 터널링됨 – 웹 SSO를 사용할 수 있습니다.

-

역방향 분할 터널링: 역방향 모드에서는 인트라넷 애플리케이션 트래픽이 VPN 터널을 우회하고 다른 트래픽은 VPN 터널을 통과합니다. 이 정책은 모든 비로컬 LAN 트래픽을 기록하는 데 사용할 수 있습니다.

분할 터널링

분할 터널링 모드에서는 인트라넷 애플리케이션 트래픽이 VPN을 통해 라우팅되고 다른 트래픽은 이를 우회합니다. 이 기능은 VPN 보호가 필요 없는 애플리케이션의 성능을 향상시키고, 인터넷에 연결되어 있을 때 내부 리소스에 액세스할 때 보안을 보장합니다.

Android 및 iOS 모두에서 분할 터널링이 켜져 있으면 두 가지 옵션이 있습니다.

-

인트라넷 IP 주소 범위 정의: Secure Web(mVPN 포함)을 열고 정의한 IP 주소(예:

https://10.8.0.8)를 사용하여 인트라넷 사이트에 액세스할 수 있습니다. -

와일드카드를 지원하는 인트라넷 애플리케이션 정의: Secure Web(mVPN 포함)을 열고 정의한 도메인 주소(예:

https://abc.example.com)를 사용하여 인트라넷 사이트에 액세스할 수 있습니다.

역방향 분할 터널링 구성 단계

Citrix Gateway에서 분할 터널링 역방향 모드를 구성하려면 다음 단계를 수행하십시오.

-

- 정책 > 세션 정책으로 이동하십시오.

-

- Secure Hub 정책을 선택한 다음 클라이언트 환경 > 분할 터널로 이동하십시오.

-

- 역방향을 선택하십시오.

-

역방향 분할 터널 모드 제외 목록 MDX 정책

Citrix Endpoint Management 내에서 제외 범위로 역방향 분할 터널 모드 정책을 구성합니다. 이 범위는 쉼표로 구분된 DNS 접미사 및 FQDN 목록을 기반으로 합니다. 이 목록은 트래픽이 장치의 LAN을 통해 전달되어야 하고 Citrix ADC로 전송되지 않아야 하는 URL을 정의합니다.

다음 표는 구성 및 사이트 유형에 따라 Secure Web이 사용자에게 자격 증명을 요청하는지 여부를 나타냅니다.

| 연결 모드 | 사이트 유형 | 암호 캐싱 | Citrix Gateway에 대해 SSO 구성됨 | Secure Web이 웹사이트 첫 액세스 시 자격 증명 요청 | Secure Web이 웹사이트 후속 액세스 시 자격 증명 요청 | Secure Web이 암호 변경 후 자격 증명 요청 |

|---|---|---|---|---|---|---|

| 터널링됨 – 웹 SSO | HTTP | 아니요 | 예 | 아니요 | 아니요 | 아니요 |

| 터널링됨 – 웹 SSO | HTTPS | 아니요 | 예 | 아니요 | 아니요 | 아니요 |

Secure Web 정책

Secure Web을 추가할 때 Secure Web에 특정한 다음 MAM SDK 정책에 유의하십시오. 지원되는 모든 모바일 장치의 경우:

-

허용 또는 차단된 웹사이트

-

Secure Web은 일반적으로 웹 링크를 필터링하지 않습니다. 이 정책을 사용하여 허용되거나 차단된 사이트의 특정 목록을 구성할 수 있습니다. 브라우저가 열 수 있는 웹사이트를 제한하기 위해 쉼표로 구분된 목록 형식으로 URL 패턴을 구성합니다. 목록의 각 패턴 앞에는 더하기 기호(+) 또는 빼기 기호(-)가 붙습니다. 브라우저는 일치하는 항목을 찾을 때까지 나열된 순서대로 URL을 패턴과 비교합니다. 일치하는 항목이 발견되면 접두사는 다음과 같이 취할 작업을 지시합니다.

- 빼기(-) 접두사는 브라우저에 URL을 차단하도록 지시합니다. 이 경우 URL은 웹 서버 주소를 확인할 수 없는 것처럼 처리됩니다.

- 더하기(+) 접두사는 URL이 정상적으로 처리되도록 허용합니다.

- 패턴에 + 또는 -가 제공되지 않으면 + (허용)가 가정됩니다.

- URL이 목록의 어떤 패턴과도 일치하지 않으면 URL이 허용됩니다.

다른 모든 URL을 차단하려면 목록을 빼기 기호 뒤에 별표(-*)로 끝내십시오. 예를 들어:

- 정책 값

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*는mycorp.com도메인 내의 HTTP URL을 허용하지만 다른 곳에서는 차단하고, 모든 곳에서 HTTPS 및 FTP URL을 허용하며, 다른 모든 URL을 차단합니다. -

정책 값

+http://*.training.lab/*,+https://*.training.lab/*,-*는 사용자가 HTTP 또는 HTTPS를 통해 Training.lab 도메인(인트라넷)의 모든 사이트를 열 수 있도록 허용합니다. 이 정책 값은 프로토콜에 관계없이 Facebook, Google, Hotmail과 같은 공용 URL을 열 수 있도록 허용하지 않습니다. -

기본값은 비어 있습니다(모든 URL 허용).

-

팝업 차단

- 팝업은 웹사이트가 사용자 허락 없이 여는 새 탭입니다. 이 정책은 Secure Web이 팝업을 허용하는지 여부를 결정합니다. ‘켜짐’으로 설정하면 Secure Web은 웹사이트가 팝업을 여는 것을 방지합니다. 기본값은 ‘꺼짐’입니다.

미리 로드된 책갈피

- Secure Web 브라우저에 대한 미리 로드된 책갈피 세트를 정의합니다. 이 정책은 폴더 이름, 친숙한 이름 및 웹 주소를 포함하는 튜플의 쉼표로 구분된 목록입니다. 각 세 쌍은 folder, name, url 형식이어야 하며, 여기서 folder와 name은 선택적으로 큰따옴표(“)로 묶을 수 있습니다.

예를 들어, 정책 값 ,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspx은 세 개의 북마크를 정의합니다. 첫 번째는 “Mycorp, Inc. home page”라는 제목의 기본 링크(폴더 이름 없음)입니다. 두 번째 링크는 “MyCorp Links”라는 폴더에 배치되고 “Account logon”으로 레이블이 지정됩니다. 세 번째는 “MyCorp Links” 폴더의 “Investor Relations” 하위 폴더에 배치되고 “Contact us”로 표시됩니다.

기본값은 비어 있습니다.

홈 페이지 URL

Secure Web이 시작될 때 로드하는 웹사이트를 정의합니다. 기본값은 비어 있습니다(기본 시작 페이지).

지원되는 Android 및 iOS 장치에만 해당:

브라우저 사용자 인터페이스

Secure Web의 브라우저 사용자 인터페이스 컨트롤의 동작 및 가시성을 결정합니다. 일반적으로 모든 브라우징 컨트롤을 사용할 수 있습니다. 여기에는 앞으로, 뒤로, 주소 표시줄, 새로 고침/중지 컨트롤이 포함됩니다. 이 정책을 구성하여 이러한 컨트롤 중 일부의 사용 및 가시성을 제한할 수 있습니다. 기본값은 모든 컨트롤 표시입니다.

옵션:

- 모든 컨트롤 표시. 모든 컨트롤이 표시되며 사용자는 이를 사용하는 데 제한을 받지 않습니다.

- 읽기 전용 주소 표시줄. 모든 컨트롤이 표시되지만 사용자는 브라우저 주소 필드를 편집할 수 없습니다.

-

주소 표시줄 숨기기. 주소 표시줄을 숨기지만 다른 컨트롤은 숨기지 않습니다.

- 모든 컨트롤 숨기기. 프레임 없는 브라우징 환경을 제공하기 위해 전체 도구 모음을 숨깁니다.

웹 암호 캐싱 사용

- Secure Web 사용자가 웹 리소스에 액세스하거나 요청할 때 자격 증명을 입력하면 이 정책은 Secure Web이 장치에 암호를 자동으로 캐시할지 여부를 결정합니다. 이 정책은 인증 대화 상자에 입력된 암호에 적용되며 웹 양식에 입력된 암호에는 적용되지 않습니다.

켜짐으로 설정하면 Secure Web은 사용자가 웹 리소스를 요청할 때 입력하는 모든 암호를 캐시합니다. 꺼짐으로 설정하면 Secure Web은 암호를 캐시하지 않으며 기존 캐시된 암호를 제거합니다. 기본값은 꺼짐입니다.

프록시 서버

Tunneled – Web SSO 모드에서 Secure Web을 사용할 때 Secure Web용 프록시 서버를 구성할 수도 있습니다. 자세한 내용은 이 블로그 게시물을 참조하십시오.

DNS 접미사

Android에서 DNS 접미사가 구성되지 않은 경우 VPN이 실패할 수 있습니다. DNS 접미사 구성에 대한 자세한 내용은 Android 장치용 DNS 접미사를 사용하여 DNS 쿼리 지원을 참조하십시오.

Secure Web용 인트라넷 사이트 준비

- 이 섹션은 Android 및 iOS용 Secure Web과 함께 사용하기 위해 인트라넷 사이트를 준비해야 하는 웹사이트 개발자를 위한 것입니다. 데스크톱 브라우저용으로 설계된 인트라넷 사이트는 Android 및 iOS 장치에서 제대로 작동하려면 변경이 필요합니다.

Secure Web은 웹 기술 지원을 제공하기 위해 Android WebView 및 iOS WkWebView에 의존합니다. Secure Web에서 지원하는 웹 기술 중 일부는 다음과 같습니다.

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Secure Web에서 지원하지 않는 웹 기술 중 일부는 다음과 같습니다.

- Flash

- Java

다음 표는 Secure Web에서 지원하는 HTML 렌더링 기능 및 기술을 보여줍니다. ‘X’는 해당 기능이 플랫폼, 브라우저 및 구성 요소 조합에서 사용 가능함을 나타냅니다.

-

기술 iOS용 Secure Web Android용 Secure Web - | – | – | – |

-

JavaScript 엔진 JavaScriptCore V8 -

로컬 저장소 X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcet X X -

WebGL X -

requestAnimationFrame API X -

Navigation Timing API X Resource Timing API X

기술은 장치 전반에 걸쳐 동일하게 작동하지만, Secure Web은 다른 장치에 대해 다른 사용자 에이전트 문자열을 반환합니다. Secure Web에 사용된 브라우저 버전을 확인하려면 사용자 에이전트 문자열을 볼 수 있습니다. Secure Web 로그에서 사용자 에이전트를 확인할 수 있습니다. Secure Web 로그를 수집하려면 Secure Hub > 도움말 > 문제 보고로 이동합니다. 앱 목록에서 Secure Web을 선택합니다. 압축된 로그 파일이 첨부된 이메일을 받게 됩니다.

인트라넷 사이트 문제 해결

Secure Web에서 인트라넷 사이트를 볼 때 렌더링 문제를 해결하려면 Secure Web과 호환되는 타사 브라우저에서 웹사이트가 어떻게 렌더링되는지 비교하십시오.

iOS의 경우 테스트를 위한 호환되는 타사 브라우저는 Chrome 및 Dolphin입니다.

Android의 경우 테스트를 위한 호환되는 타사 브라우저는 Dolphin입니다.

참고:

Chrome은 Android의 기본 브라우저입니다. 비교를 위해 사용하지 마십시오.

iOS에서는 브라우저에 장치 수준 VPN 지원이 있는지 확인하십시오. 이 지원은 장치에서 설정 > VPN > VPN 구성 추가에서 구성할 수 있습니다.

App Store에서 사용할 수 있는 VPN 클라이언트 앱(예: Citrix Secure Access, Cisco AnyConnect 또는 Pulse Secure)을 사용할 수도 있습니다.

- 두 브라우저에서 웹 페이지가 동일하게 렌더링되는 경우, 문제는 웹 사이트에 있습니다. 사이트를 업데이트하고 OS에서 제대로 작동하는지 확인하십시오.

- 웹 페이지 문제가 Secure Web에서만 나타나는 경우, Citrix 지원팀에 문의하여 지원 티켓을 여십시오. 테스트한 브라우저 및 OS 유형을 포함하여 문제 해결 단계를 제공해 주십시오. iOS용 Secure Web에 렌더링 문제가 있는 경우, 다음 단계에 설명된 대로 페이지의 웹 아카이브를 포함할 수 있습니다. 이렇게 하면 Citrix가 문제를 더 빨리 해결하는 데 도움이 됩니다.

SSL 연결 확인

SSL 인증서 체인이 올바르게 구성되어 있는지 확인하십시오. SSL 인증서 검사기를 사용하여 모바일 장치에 연결되거나 설치되지 않은 누락된 루트 또는 중간 CA를 확인할 수 있습니다.

많은 서버 인증서는 여러 계층적 인증 기관(CA)에 의해 서명되므로, 인증서가 체인을 형성합니다. 이러한 인증서를 연결해야 합니다. 인증서 설치 또는 연결에 대한 자세한 내용은 인증서 설치, 연결 및 업데이트를 참조하십시오.

웹 아카이브 파일 생성

macOS 10.9 이상에서 Safari를 사용하면 웹 페이지를 웹 아카이브 파일(읽기 목록이라고 함)로 저장할 수 있습니다. 웹 아카이브 파일에는 이미지, CSS 및 JavaScript와 같은 모든 연결된 파일이 포함됩니다.

-

Safari에서 읽기 목록 폴더를 비웁니다. Finder에서 메뉴 바의 이동 메뉴를 클릭하고 폴더로 이동을 선택한 다음 경로 이름 ~/Library/Safari/ReadingListArchives/를 입력합니다. 이제 해당 위치의 모든 폴더를 삭제합니다.

-

메뉴 바에서 Safari > 환경설정 > 고급으로 이동하여 메뉴 바에서 개발 메뉴 보기를 활성화합니다.

-

메뉴 바에서 개발 > 사용자 에이전트로 이동하여 Secure Web 사용자 에이전트를 입력합니다: (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25).

-

Safari에서 읽기 목록(웹 아카이브 파일)으로 저장하려는 웹 사이트를 엽니다.

-

메뉴 바에서 책갈피 > 읽기 목록에 추가로 이동합니다. 이 단계는 몇 분 정도 걸릴 수 있습니다. 아카이빙은 백그라운드에서 진행됩니다.

-

아카이브된 읽기 목록을 찾습니다. 메뉴 바에서 보기 > 읽기 목록 사이드바 표시로 이동합니다.

-

아카이브 파일을 확인합니다:

- Mac에 대한 네트워크 연결을 끕니다.

-

읽기 목록에서 웹 사이트를 엽니다.

웹 사이트가 완전히 렌더링됩니다.

-

아카이브 파일을 압축합니다. Finder에서 메뉴 바의 이동 메뉴를 클릭하고 폴더로 이동을 선택한 다음 경로 이름 ~/Library/Safari/ReadingListArchives/를 입력합니다. 그런 다음, 파일 이름으로 임의의 16진수 문자열을 가진 폴더를 압축합니다. 이 파일은 지원 티켓을 열 때 Citrix 지원팀에 보낼 수 있는 파일입니다.

Secure Web 기능

Secure Web은 모바일 데이터 교환 기술을 사용하여 사용자가 내부 및 외부 웹 사이트와 기타 모든 웹 사이트에 액세스할 수 있도록 전용 VPN 터널링을 생성합니다. 이 사이트에는 조직의 정책에 의해 보호되는 환경에서 민감한 정보가 포함된 사이트가 포함됩니다.

Secure Web과 Secure Mail 및 Citrix Files의 통합은 보안 Endpoint Management 컨테이너 내에서 원활한 사용자 경험을 제공합니다. 통합 기능의 몇 가지 예는 다음과 같습니다:

- 사용자가 Mailto 링크를 탭하면 추가 인증 없이 Secure Mail에서 새 이메일 메시지가 열립니다.

-

데이터를 안전하게 유지하면서 Secure Web에서 링크 열기 허용: Android용 Secure Web에서는 전용 VPN 터널을 통해 사용자가 민감한 정보가 포함된 사이트에 안전하게 액세스할 수 있습니다. Secure Mail, Secure Web 내 또는 타사 앱에서 링크를 클릭할 수 있습니다. 링크는 Secure Web에서 열리며 데이터는 안전하게 보호됩니다. 사용자는 Secure Web에서

ctxmobilebrowser스키마가 있는 내부 링크를 열 수 있습니다. 이렇게 하면 Secure Web은ctxmobilebrowser://접두사를http://로 변환합니다. HTTPS 링크를 열려면 Secure Web은ctxmobilebrowsers://를https://로 변환합니다.iOS용 Secure Web에서 이 기능은 인바운드 문서 교환이라는 앱 상호 작용 MDX 정책에 따라 달라집니다. 이 정책은 기본적으로 제한 없음으로 설정되어 있습니다. 이 설정은 URL이 Secure Web에서 열리도록 허용합니다. 허용 목록에 포함된 앱만 Secure Web과 통신할 수 있도록 정책 설정을 변경할 수 있습니다.

-

사용자가 이메일 메시지에서 인트라넷 링크를 클릭하면 Secure Web은 추가 인증 없이 해당 사이트로 이동합니다.

- 사용자는 Secure Web에서 웹에서 다운로드한 파일을 Citrix Files에 업로드할 수 있습니다.

Secure Web 사용자는 다음 작업도 수행할 수 있습니다:

-

팝업 차단.

참고:

Secure Web 메모리의 상당 부분이 팝업 렌더링에 사용되므로, 설정에서 팝업을 차단하면 성능이 향상되는 경우가 많습니다.

- 즐겨찾는 사이트 북마크.

- 파일 다운로드.

- 페이지 오프라인 저장.

- 암호 자동 저장.

- 캐시/기록/쿠키 지우기.

- 쿠키 및 HTML5 로컬 저장소 비활성화.

- 다른 사용자와 장치 안전하게 공유.

- 주소 표시줄 내에서 검색.

- Secure Web으로 실행하는 웹 앱이 사용자의 위치에 액세스하도록 허용.

- 설정 내보내기 및 가져오기.

- 파일을 다운로드할 필요 없이 Citrix Files에서 직접 파일을 엽니다. 이 기능을 활성화하려면 Endpoint Management의 허용된 URL 정책에 ctx-sf:를 추가하십시오.

- iOS에서 3D Touch 동작을 사용하여 새 탭을 열고 오프라인 페이지, 즐겨찾는 사이트 및 다운로드에 홈 화면에서 직접 액세스합니다.

-

iOS에서 모든 크기의 파일을 다운로드하고 Citrix Files 또는 다른 앱에서 엽니다.

참고:

Secure Web을 백그라운드에 두면 다운로드가 중지됩니다.

-

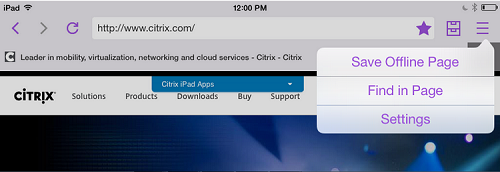

페이지에서 찾기를 사용하여 현재 페이지 보기 내에서 용어를 검색합니다.

Secure Web은 동적 텍스트도 지원하므로 사용자가 장치에 설정한 글꼴을 표시합니다.

참고:

- XenMobile용 Citrix Files는 2023년 7월 1일에 서비스 종료(EOL)되었습니다. 자세한 내용은 EOL 및 사용 중단된 앱을 참조하십시오.