Integração e implantação do Secure Web

Para integrar e entregar o Secure Web, siga estas etapas gerais:

-

Para habilitar o logon único (SSO) na rede interna, configure o Citrix Gateway.

Para tráfego HTTP, o Citrix ADC pode fornecer SSO para todos os tipos de autenticação de proxy compatíveis com o Citrix ADC. Para tráfego HTTPS, a política de cache de senha da Web permite que o Secure Web autentique e forneça SSO ao servidor proxy por meio do MAM SDK. O MSM SDK oferece suporte apenas à autenticação de proxy básica, digest e NTLM. A senha é armazenada em cache usando o MAM SDK e guardada no cofre compartilhado do Endpoint Management, uma área de armazenamento segura para dados confidenciais de aplicativos. Para obter detalhes sobre a configuração do Citrix Gateway, consulte Citrix Gateway.

- Baixe o Secure Web.

- Determine como você deseja configurar as conexões de usuário com a rede interna.

-

- Adicione o Secure Web ao Endpoint Management, usando as mesmas etapas que para outros aplicativos MDX e, em seguida, configure as políticas do MAM SDK. Para obter detalhes sobre políticas específicas do Secure Web, consulte Sobre as políticas do Secure Web.

Configurando as conexões de usuário

O Secure Web oferece suporte às seguintes configurações para conexões de usuário:

-

Tunneled – Web SSO: As conexões que fazem túnel para a rede interna podem usar uma variação de uma VPN sem cliente, conhecida como Tunneled – Web SSO.

-

Tunelamento dividido reverso (Reverse Split Tunneling): No modo REVERSO, o tráfego para aplicativos da intranet ignora o túnel VPN, enquanto outro tráfego passa pelo túnel VPN. Essa política pode ser usada para registrar todo o tráfego LAN não local.

Tunelamento dividido (Split Tunneling)

No modo de tunelamento dividido, o tráfego para os aplicativos da intranet é roteado por meio de uma VPN, enquanto outro tráfego a ignora. Esse recurso melhora o desempenho de aplicativos que não exigem proteção VPN e também garante a segurança ao acessar recursos internos quando conectado à internet.

Para Android e iOS, quando o Tunelamento Dividido está ativado, você tem duas opções:

-

Defina um intervalo de endereços IP da intranet: Isso permite que você acesse o site da intranet abrindo o Secure Web (com mVPN) e usando o endereço IP que você define (por exemplo,

https://10.8.0.8). -

Defina aplicativos da intranet que suportam curingas: Isso permite que você acesse o site da intranet abrindo o Secure Web (com mVPN) e usando o endereço de domínio que você define (por exemplo,

https://abc.example.com).

Etapas de configuração para tunelamento dividido reverso

Para configurar o modo Tunelamento Dividido Reverso no Citrix Gateway, siga estas etapas:

-

- Navegue até “Policies > Session” policy.

-

- Selecione a política do Secure Hub e, em seguida, navegue até “Client Experience > Split Tunnel”.

-

- Selecione “REVERSE”.

-

A política MDX da lista de exclusão do modo Tunelamento Dividido Reverso

Você configura a política do modo Tunelamento Dividido Reverso com o intervalo de exclusão no Citrix Endpoint Management. O intervalo é baseado em uma lista separada por vírgulas de sufixos DNS e FQDN. Esta lista define as URLs para as quais o tráfego deve ser direcionado pela LAN do dispositivo e não enviado ao Citrix ADC.

A tabela a seguir indica se o Secure Web solicita credenciais a um usuário, com base na configuração e no tipo de site:

| Modo de conexão | Tipo de site | Cache de senha | SSO configurado para Citrix Gateway | O Secure Web solicita credenciais no primeiro acesso a um site | O Secure Web solicita credenciais em acessos subsequentes ao site | O Secure Web solicita credenciais após a alteração da senha |

|---|---|---|---|---|---|---|

| Tunneled – Web SSO | HTTP | Não | Sim | Não | Não | Não |

| Tunneled – Web SSO | HTTPS | Não | Sim | Não | Não | Não |

Políticas do Secure Web

Ao adicionar o Secure Web, esteja ciente destas políticas do MAM SDK que são específicas para o Secure Web. Para todos os dispositivos móveis compatíveis:

-

Sites permitidos ou bloqueados

-

O Secure Web normalmente não filtra links da web. Você pode usar esta política para configurar uma lista específica de sites permitidos ou bloqueados. Você configura padrões de URL para restringir os sites que o navegador pode abrir, formatados como uma lista separada por vírgulas. Um sinal de mais (+) ou menos (-) precede cada padrão na lista. O navegador compara uma URL com os padrões na ordem listada até que uma correspondência seja encontrada. Quando uma correspondência é encontrada, o prefixo dita a ação a ser tomada da seguinte forma:

- Um prefixo de menos (-) instrui o navegador a bloquear a URL. Neste caso, a URL é tratada como se o endereço do servidor web não pudesse ser resolvido.

- Um prefixo de mais (+) permite que a URL seja processada normalmente.

- Se nem + nem - for fornecido com o padrão, + (permitir) é assumido.

- Se a URL não corresponder a nenhum padrão na lista, a URL será permitida.

Para bloquear todas as outras URLs, termine a lista com um sinal de menos seguido por um asterisco (-*). Por exemplo:

- O valor da política

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*permite URLs HTTP dentro do domíniomycorp.com, mas as bloqueia em outros lugares, permite URLs HTTPS e FTP em qualquer lugar e bloqueia todas as outras URLs. -

O valor da política

+http://*.training.lab/*,+https://*.training.lab/*,-*permite que os usuários abram quaisquer sites no domínio Training.lab (intranet) via HTTP ou HTTPS. O valor da política não permite que os usuários abram URLs públicas, como Facebook, Google, Hotmail, independentemente do protocolo. -

O valor padrão é vazio (todas as URLs permitidas).

-

Bloquear pop-ups

- Pop-ups são novas abas que os sites abrem sem a sua permissão. Esta política determina se o Secure Web permite pop-ups. Se ativado, o Secure Web impede que os sites abram pop-ups. O valor padrão é Desativado.

Favoritos pré-carregados

- Define um conjunto pré-carregado de favoritos para o navegador Secure Web. A política é uma lista separada por vírgulas de tuplas que incluem um nome de pasta, nome amigável e endereço web. Cada trio deve ter o formato folder, name, url, onde folder e name podem opcionalmente ser incluídos entre aspas duplas (“).

Por exemplo, os valores da política ,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspx definem três favoritos. O primeiro é um link principal (sem nome de pasta) intitulado “Mycorp, Inc. home page”. O segundo link é colocado em uma pasta intitulada “MyCorp Links” e rotulado como “Account logon”. O terceiro é colocado na subpasta “Investor Relations” da pasta “MyCorp Links” e exibido como “Contact us”.

O valor padrão está vazio.

URL da página inicial

Define o site que o Secure Web carrega ao ser iniciado. O valor padrão está vazio (página inicial padrão).

Somente para dispositivos Android e iOS compatíveis:

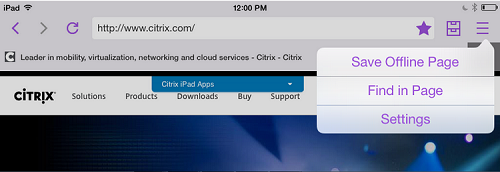

Interface do usuário do navegador

Ditames o comportamento e a visibilidade dos controles da interface do usuário do navegador para o Secure Web. Normalmente, todos os controles de navegação estão disponíveis. Isso inclui os controles de avançar, voltar, barra de endereços e atualizar/parar. Você pode configurar esta política para restringir o uso e a visibilidade de alguns desses controles. O valor padrão é Todos os controles visíveis.

Opções:

- Todos os controles visíveis. Todos os controles estão visíveis e os usuários não são impedidos de usá-los.

- Barra de endereços somente leitura. Todos os controles estão visíveis, mas os usuários não podem editar o campo de endereço do navegador.

-

Ocultar barra de endereços. Oculta a barra de endereços, mas não outros controles.

- Ocultar todos os controles. Suprime toda a barra de ferramentas para fornecer uma experiência de navegação sem moldura.

Habilitar cache de senha da web

- Quando os usuários do Secure Web inserem credenciais ao acessar ou solicitar um recurso da web, esta política determina se o Secure Web armazena silenciosamente a senha em cache no dispositivo. Esta política se aplica a senhas inseridas em diálogos de autenticação e não a senhas inseridas em formulários da web.

Se Ativado, o Secure Web armazena em cache todas as senhas que os usuários inserem ao solicitar um recurso da web. Se Desativado, o Secure Web não armazena senhas em cache e remove as senhas em cache existentes. O valor padrão é Desativado.

Servidores proxy

Você também pode configurar servidores proxy para o Secure Web quando usado no modo Tunneled – Web SSO. Para obter detalhes, consulte esta postagem do blog.

Sufixos DNS

No Android, se os sufixos DNS não estiverem configurados, a VPN pode falhar. Para obter detalhes sobre como configurar sufixos DNS, consulte Suporte a consultas DNS usando sufixos DNS para dispositivos Android.

Preparando sites de intranet para o Secure Web

- Esta seção é para desenvolvedores de sites que precisam preparar um site de intranet para uso com o Secure Web para Android e iOS. Sites de intranet projetados para navegadores de desktop exigem alterações para funcionar corretamente em dispositivos Android e iOS.

O Secure Web depende do Android WebView e do iOS WkWebView para fornecer suporte a tecnologias da web. Algumas das tecnologias da web suportadas pelo Secure Web são:

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Algumas das tecnologias da web não suportadas pelo Secure Web são:

- Flash

- Java

A tabela a seguir mostra os recursos e tecnologias de renderização HTML suportados para o Secure Web. ‘X’ indica que o recurso está disponível para uma combinação de plataforma, navegador e componente.

-

Tecnologia Secure Web para iOS Secure Web para Android - | – | – | – |

-

JavaScript engine JavaScriptCore V8 -

Local Storage X X -

AppCache X X -

IndexedDB X -

SPDY X -

WebP X -

srcet X X -

WebGL X -

requestAnimationFrame API X -

Navigation Timing API X Resource Timing API X

As tecnologias funcionam da mesma forma em todos os dispositivos; no entanto, o Secure Web retorna diferentes strings de agente de usuário para diferentes dispositivos. Para determinar a versão do navegador usada para o Secure Web, você pode visualizar sua string de agente de usuário. Você pode verificar o agente de usuário nos logs do Secure Web. Para coletar os logs do Secure Web, navegue até Secure Hub > Ajuda > Relatar Problema. Selecione Secure Web na lista de aplicativos. Você receberá um e-mail com os arquivos de log compactados anexados.

Solução de problemas de sites de intranet

Para solucionar problemas de renderização quando seu site de intranet é visualizado no Secure Web, compare como o site é renderizado no Secure Web e em um navegador de terceiros compatível.

Para iOS, os navegadores de terceiros compatíveis para teste são Chrome e Dolphin.

Para Android, o navegador de terceiros compatível para teste é Dolphin.

Nota:

O Chrome é um navegador nativo no Android. Não o use para a comparação.

No iOS, certifique-se de que os navegadores tenham suporte VPN no nível do dispositivo. Você pode configurar este suporte no dispositivo em Ajustes > VPN > Adicionar Configuração de VPN.

Você também pode usar aplicativos cliente VPN disponíveis na App Store, como Citrix Secure Access, Cisco AnyConnect ou Pulse Secure.

- Se uma página da web é renderizada da mesma forma nos dois navegadores, o problema está no seu site. Atualize seu site e certifique-se de que ele funcione bem para o SO.

- Se o problema em uma página da web aparecer apenas no Secure Web, entre em contato com o Suporte da Citrix para abrir um tíquete de suporte. Forneça as etapas de solução de problemas, incluindo o navegador testado e os tipos de SO. Se o Secure Web para iOS tiver problemas de renderização, você pode incluir um arquivo web da página, conforme descrito nas etapas a seguir. Isso ajuda a Citrix a resolver o problema mais rapidamente.

Verificar conectividade SSL

Certifique-se de que a cadeia de certificados SSL esteja configurada corretamente. Você pode verificar se há CAs Raiz ou Intermediárias ausentes que não estão vinculadas ou instaladas em dispositivos móveis usando o Verificador de Certificados SSL.

Muitos certificados de servidor são assinados por várias Autoridades de Certificação (CA) hierárquicas, o que significa que os certificados formam uma cadeia. Você deve vincular esses certificados. Para obter informações sobre como instalar ou vincular seus certificados, consulte Instalar, vincular e atualizar certificados.

Para criar um arquivo web

Usando o Safari no macOS 10.9 ou posterior, você pode salvar uma página da web como um arquivo web (referido como uma lista de leitura). O arquivo web inclui todos os arquivos vinculados, como imagens, CSS e JavaScript.

-

No Safari, esvazie a pasta Lista de Leitura: No Finder, clique no menu Ir na barra de Menu, escolha Ir para Pasta, digite o nome do caminho ~/Library/Safari/ReadingListArchives/. Agora exclua todas as pastas nesse local.

-

Na barra de Menu, vá para Safari > Preferências > Avançado e ative Mostrar menu Desenvolver na barra de menu.

-

Na barra de Menu, vá para Desenvolver > Agente de Usuário e insira o agente de usuário do Secure Web: (Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25).

-

No Safari, abra o site que você deseja salvar como uma lista de leitura (arquivo web).

-

Na barra de Menu, vá para Favoritos > Adicionar à Lista de Leitura. Esta etapa pode levar alguns minutos. O arquivamento ocorre em segundo plano.

-

Localize a lista de leitura arquivada: Na barra de Menu, vá para Visualizar > Mostrar Barra Lateral da Lista de Leitura.

-

Verifique o arquivo web:

- Desative a conectividade de rede do seu Mac.

-

Abra o site da lista de leitura.

O site é renderizado completamente.

-

Compacte o arquivo web: No Finder, clique no menu Ir na barra de Menu, escolha Ir para Pasta e digite o nome do caminho ~/Library/Safari/ReadingListArchives/. Em seguida, compacte a pasta que tem uma sequência hexadecimal aleatória como nome de arquivo. Este arquivo é o que você pode enviar ao suporte da Citrix ao abrir um tíquete de suporte.

Recursos do Secure Web

O Secure Web usa tecnologias de troca de dados móveis para criar um tunelamento VPN dedicado para que os usuários acessem sites internos e externos e todos os outros sites. Os sites incluem aqueles com informações confidenciais em um ambiente protegido pelas políticas da sua organização.

A integração do Secure Web com o Secure Mail e o Citrix Files oferece uma experiência de usuário contínua dentro do contêiner do Endpoint Management. Aqui estão alguns exemplos de recursos de integração:

- Quando os usuários tocam em links Mailto, uma nova mensagem de e-mail é aberta no Secure Mail sem necessidade de autenticação adicional.

-

Permitir que links sejam abertos no Secure Web mantendo os dados seguros: No Secure Web para Android, um túnel VPN dedicado permite que os usuários acessem sites com informações confidenciais de forma segura. Eles podem clicar em links do Secure Mail, de dentro do Secure Web ou de um aplicativo de terceiros. O link é aberto no Secure Web, e os dados são contidos de forma segura. Os usuários podem abrir um link interno que tenha o esquema ctxmobilebrowser no Secure Web. Ao fazer isso, o Secure Web transforma o prefixo

ctxmobilebrowser://emhttp://. Para abrir um link HTTPS, o Secure Web transformactxmobilebrowsers://emhttps://.No Secure Web para iOS, este recurso depende de uma política MDX de Interação de Aplicativos chamada Inbound Document Exchange. A política é definida como Irrestrita por padrão. Essa configuração permite que URLs sejam abertas no Secure Web. Você pode alterar a configuração da política para que apenas os aplicativos que você incluir em uma lista de permissões possam se comunicar com o Secure Web.

-

Quando os usuários clicam em um link de intranet em uma mensagem de e-mail, o Secure Web acessa esse site sem necessidade de autenticação adicional.

- Os usuários podem carregar arquivos para o Citrix Files que eles baixam da web no Secure Web.

Os usuários do Secure Web também podem realizar as seguintes ações:

-

Bloquear pop-ups.

Observação:

Grande parte da memória do Secure Web é usada para renderizar pop-ups, então o desempenho geralmente é melhorado ao bloquear pop-ups em Configurações.

- Adicionar seus sites favoritos aos favoritos.

- Baixar arquivos.

- Salvar páginas offline.

- Salvar senhas automaticamente.

- Limpar cache/histórico/cookies.

- Desativar cookies e armazenamento local HTML5.

- Compartilhar dispositivos com segurança com outros usuários.

- Pesquisar na barra de endereços.

- Permitir que aplicativos web executados com o Secure Web acessem sua localização.

- Exportar e importar configurações.

- Abrir arquivos diretamente no Citrix Files sem precisar baixá-los. Para habilitar este recurso, adicione ctx-sf: à política de URLs Permitidas no Endpoint Management.

- No iOS, use ações 3D Touch para abrir uma nova aba e acessar páginas offline, sites favoritos e downloads diretamente da tela inicial.

-

No iOS, baixe arquivos de qualquer tamanho e abra-os no Citrix Files ou em outros aplicativos.

Observação:

Colocar o Secure Web em segundo plano faz com que o download pare.

-

Pesquisar um termo na visualização da página atual usando Localizar na Página.

O Secure Web também possui suporte a texto dinâmico, exibindo a fonte que os usuários definem em seus dispositivos.

Observação:

- O Citrix Files para XenMobile atingiu o Fim da Vida Útil (EOL) em 1º de julho de 2023. Para obter mais informações, consulte Aplicativos EOL e preteridos