Conexão com ambientes de nuvem do Google

Criar e gerenciar conexões e recursos descreve os assistentes que criam uma conexão. As informações a seguir abrangem detalhes específicos dos ambientes de nuvem do Google.

Nota:

Antes de criar uma conexão com os ambientes de nuvem do Google, você precisa primeiro concluir a configuração da sua conta de nuvem do Google como um local de recursos. Consulte Ambientes do Google Cloud.

Adicionar uma conexão

Siga as orientações em Criar uma conexão e recursos. A descrição a seguir orienta você para configurar uma conexão de hospedagem:

-

Em Manage > Configuration, selecione Hosting no painel esquerdo.

-

Selecione Add Connection and Resources na barra de ações.

-

Na página Connection, selecione Create a new Connection e Citrix provisioning tools, depois selecione Next.

- Connection type. Selecione Google Cloud no menu.

- Connection name. Digite um nome para a conexão.

-

Na página Region, selecione um nome de projeto no menu, selecione uma região que contenha os recursos que você deseja usar e, em seguida, selecione Next.

-

Na página Network, digite um nome para os recursos, selecione uma rede virtual no menu, selecione um subconjunto e, em seguida, selecione Next. O nome do recurso ajuda a identificar a combinação de região e rede. As redes virtuais com o sufixo (Shared) anexado ao nome representam VPCs compartilhadas. Se você configurar uma função do IAM no nível da sub-rede para uma VPC compartilhada, somente sub-redes específicas da VPC compartilhada aparecem na lista de sub-redes.

Nota:

- O nome do recurso pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

\ / ; : # . * ? = < > | [ ] { } " ' ( ) ' ).

- O nome do recurso pode conter de 1 a 64 caracteres e não pode conter apenas espaços em branco ou os caracteres

-

Na página Summary, confirme as informações e selecione Finish para sair da janela Add Connection and Resources.

Depois de criar a conexão e os recursos, a conexão e os recursos que você criou são listados. Para configurar a conexão, selecione a conexão e, em seguida, selecione a opção aplicável na barra de ações.

Da mesma forma, você pode excluir, renomear ou testar os recursos criados na conexão. Para fazer isso, selecione o recurso na conexão e, em seguida, selecione a opção aplicável na barra de ações.

URLs do ponto de extremidade de serviço

Você deve ter acesso às seguintes URLs:

https://oauth2.googleapis.comhttps://cloudresourcemanager.googleapis.comhttps://compute.googleapis.comhttps://storage.googleapis.comhttps://cloudbuild.googleapis.com

Projetos do Google Cloud

Existem basicamente dois tipos de projetos do Google Cloud:

- Projeto de provisionamento: nesse caso, a conta de administrador atual é proprietária das máquinas provisionadas no projeto. Esse projeto também é conhecido como projeto local.

- Projeto de VPC compartilhada: projeto no qual máquinas criadas no projeto de provisionamento usam a VPC do projeto de VPC compartilhada. A conta de administrador usada para provisionar o projeto tem permissões limitadas nesse projeto – especificamente, somente permissões para usar a VPC.

Criar um ambiente seguro para o tráfego gerenciado do GCP

Você pode permitir o acesso privado do Google aos seus projetos do Google Cloud. Essa implementação aumenta a segurança para manipular dados confidenciais. Para isso, você pode seguir uma destas opções:

-

Inclua as seguintes regras de entrada dos controles de serviço de VPC na conta de serviço do Cloud Build. Se você seguir essa etapa, não siga as etapas abaixo para criar um ambiente seguro para o tráfego gerenciado pelo GCP.

Ingress Rule 1 From: Identities: <ProjectID>@cloudbuild.gserviceaccount.com Source > All sources allowed To: Projects = All projects Services = Service name: All services <!--NeedCopy--> -

Se você estiver usando um pool de workers privado, adicione

UsePrivateWorkerPoolemCustomProperties. Para obter informações sobre o pool de workers privado, consulte Visão geral dos pools privados.

Requisitos para criar um ambiente seguro para o tráfego gerenciado do GCP

Os requisitos para criar um ambiente seguro para o tráfego gerenciado do GCP são:

- Certifique-se de que a conexão de hospedagem esteja no modo de manutenção ao atualizar as propriedades personalizadas.

- Para usar pools de workers privados, as seguintes alterações são necessárias:

- Para a conta de serviço do Citrix Cloud, adicione as seguintes funções do IAM:

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

- Service Account Token Creator

- Cloud Build WorkerPool Owner

- Crie a conta de serviço do Citrix Cloud no mesmo projeto que você usa para criar uma conexão de hospedagem.

-

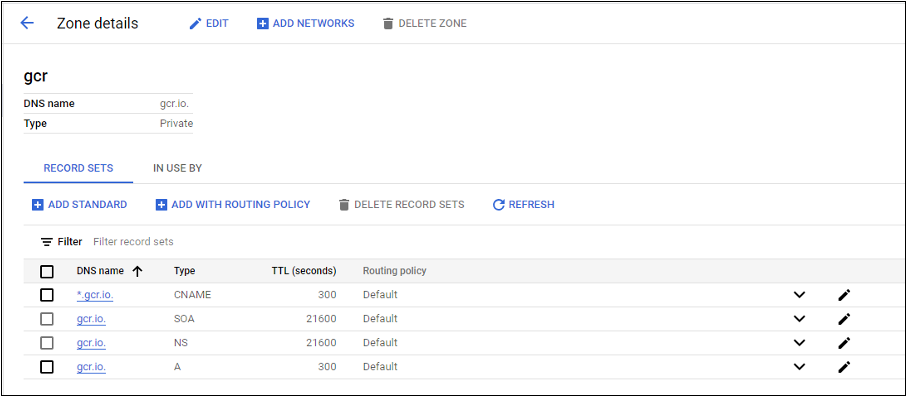

Configure zonas DNS para

private.googleapis.comegcr.ioconforme descrito em Configuração do DNS.

-

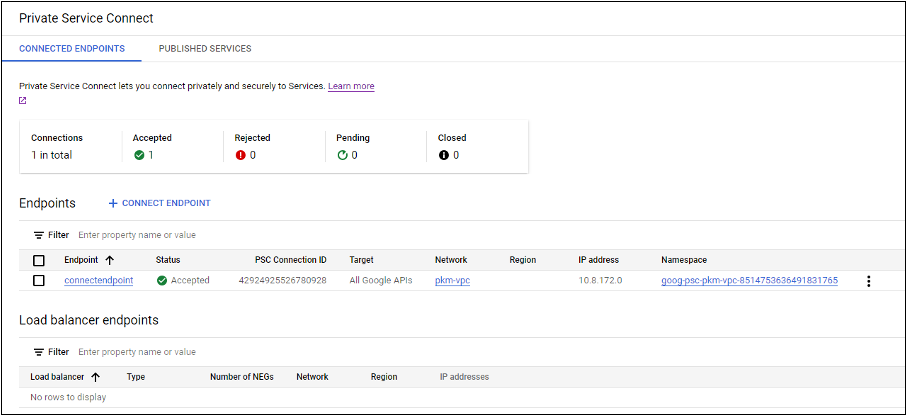

Configure a conversão de endereços de rede (NAT) privada ou use a conexão de serviço privada. Para obter mais informações, consulte Acessar APIs do Google por endpoints.

-

Se estiver usando uma VPC emparelhada, crie uma zona de peering no Cloud DNS para a VPC emparelhada. Para obter mais informações, consulte Criar uma zona de peering.

-

Nos controles de serviço da VPC, configure regras de saída Egress para que as APIs e as VMs possam se comunicar com a Internet. As regras de entrada Ingress são opcionais. Por exemplo:

Egress Rule 1 From: Identities:ANY_IDENTITY To: Projects = All projects Service = Service name: All services <!--NeedCopy-->

- Para a conta de serviço do Citrix Cloud, adicione as seguintes funções do IAM:

Ativar o pool de workers privado

Para ativar o pool de workers privado, defina as propriedades personalizadas da seguinte forma na conexão do host:

- Abra uma janela do PowerShell a partir do host do Delivery Controller ou use o Remote PowerShell SDK. Para obter mais informações sobre o Remote PowerShell SDK, consulte SDKs e APIs.

-

Execute os seguintes comandos:

Add-PSSnapin citrix*cd XDHyp:\Connections\dir

- Copie o

CustomPropertiesda conexão para um bloco de notas. -

Anexe a configuração da propriedade

<Property xsi:type="StringProperty" Name="UsePrivateWorkerPool" Value="True"/>. Por exemplo:``` <CustomProperties xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.citrix.com/2014/xd/machinecreation"> <Property xsi:type="StringProperty" Name="UsePrivateWorkerPool" Value="True"/> </CustomProperties> <!--NeedCopy--> ``` - Na janela do PowerShell, atribua uma variável às propriedades personalizadas modificadas. Por exemplo:

$customProperty = '<CustomProperties…</CustomProperties>'. - Execute

$gcpServiceAccount = "<ENTER YOUR SERVICE ACCOUNT EMAIL HERE>". - Execute

$gcpPrivateKey = "<ENTER YOUR SERVICE ACCOUNT PRIVATE KEY HERE AFTER REMOVING ALL INSTANCES OF \n >". - Execute

$securePassword = ConvertTo-SecureString $gcpPrivateKey -AsPlainText -Force. -

Execute o seguinte para atualizar uma conexão de host existente:

Set-Item -PassThru -Path @('XDHyp:\Connections\<ENTER YOUR CONNECTION NAME HERE>') -SecurePassword $securePassword -UserName $gcpServiceAccount -CustomProperties $customProperty <!--NeedCopy-->

Permissões necessárias do GCP

Esta seção tem a lista completa das permissões do GCP. Use o conjunto completo de permissões, conforme indicado na seção, para que a funcionalidade funcione corretamente.

Nota:

O GCP está introduzindo mudanças no comportamento padrão dos serviços do Cloud Build e no uso das contas de serviço após 29 de abril de 2024. Para obter mais informações, consulte Alteração da conta de serviço do Cloud Build. Seus projetos existentes do Google com a API do Cloud Build ativada antes de 29 de abril de 2024 não serão afetados por essa alteração. No entanto, se quiser ter um comportamento existente do serviço do Cloud Build após 29 de abril, você poderá criar ou aplicar a política da organização para desativar a imposição de restrições antes de ativar a API. Se você definir a nova política da organização, ainda poderá seguir as permissões existentes nesta seção e os itens marcados Antes da alteração da conta de serviço do Cloud Build. Caso contrário, siga as permissões e os itens existentes marcados Após a alteração da conta de serviço do Cloud Build.

Criar uma conexão de host

-

Permissões mínimas necessárias para a conta de serviço do Citrix Cloud no projeto de provisionamento:

compute.instanceTemplates.list compute.instances.list compute.networks.list compute.projects.get compute.regions.list compute.subnetworks.list compute.zones.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Cloud Datastore User

-

Permissões adicionais necessárias para a VPC compartilhada para a conta de serviço do Citrix Cloud no projeto de VPC compartilhada:

compute.networks.list compute.subnetworks.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

Gerenciamento de energia de VMs

Permissões mínimas necessárias para a conta de serviço do Citrix Cloud no projeto de Provisionamento no caso de catálogos somente com gerenciamento de energia:

compute.instanceTemplates.list

compute.instances.list

compute.instances.get

compute.instances.reset

compute.instances.resume

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.networks.list

compute.projects.get

compute.regions.list

compute.subnetworks.list

compute.zones.list

resourcemanager.projects.get

compute.zoneOperations.get

<!--NeedCopy-->

As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Cloud Datastore User

Criar, atualizar ou excluir VMs

-

Permissões mínimas necessárias para a conta de serviço do Citrix Cloud no projeto de provisionamento:

cloudbuild.builds.create cloudbuild.builds.get cloudbuild.builds.list compute.acceleratorTypes.list compute.diskTypes.get compute.diskTypes.list compute.disks.create compute.disks.createSnapshot compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.firewalls.create compute.firewalls.delete compute.firewalls.list compute.globalOperations.get compute.images.create compute.images.delete compute.images.get compute.images.list compute.images.setLabels compute.images.useReadOnly compute.instanceTemplates.create compute.instanceTemplates.delete compute.instanceTemplates.get compute.instanceTemplates.list compute.instanceTemplates.useReadOnly compute.instances.attachDisk compute.instances.create compute.instances.delete compute.instances.detachDisk compute.instances.get compute.instances.list compute.instances.reset compute.instances.resume compute.instances.setDeletionProtection compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.start compute.instances.stop compute.instances.suspend compute.machineTypes.get compute.machineTypes.list compute.networks.list compute.networks.updatePolicy compute.nodeGroups.list compute.nodeTemplates.get compute.projects.get compute.regions.list compute.snapshots.create compute.snapshots.delete compute.snapshots.list compute.snapshots.get compute.snapshots.setLabels compute.snapshots.useReadOnly compute.subnetworks.get compute.subnetworks.list compute.subnetworks.use compute.zoneOperations.get compute.zoneOperations.list compute.zones.get compute.zones.list iam.serviceAccounts.actAs resourcemanager.projects.get storage.buckets.create storage.buckets.delete storage.buckets.get storage.buckets.list storage.buckets.update storage.objects.create storage.objects.delete storage.objects.get storage.objects.list compute.networks.get compute.resourcePolicies.use <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

-

Permissões adicionais necessárias para a VPC compartilhada para a conta de serviço do Citrix Cloud no projeto de VPC compartilhada para criar uma unidade de hospedagem usando VPC e sub-rede do projeto de VPC compartilhada:

compute.firewalls.list compute.networks.list compute.projects.get compute.regions.list compute.subnetworks.get compute.subnetworks.list compute.subnetworks.use compute.zones.list resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Cloud Datastore User

-

(Antes da alteração da conta de serviço do Cloud Build): permissões mínimas exigidas para a conta de serviço do Cloud Build no projeto de provisionamento exigidas pelo serviço do Google Cloud Build ao baixar o disco de instruções de preparação para o MCS:

-

(Após a alteração da conta de serviço do Cloud Build): permissões mínimas exigidas para a conta de serviço do Cloud Compute no projeto de provisionamento exigidas pelo serviço do Google Cloud Compute ao baixar o disco de instruções de preparação para o MCS:

compute.disks.create compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.images.get compute.images.list compute.images.useReadOnly compute.instances.create compute.instances.delete compute.instances.get compute.instances.getSerialPortOutput compute.instances.list compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.machineTypes.list compute.networks.get compute.networks.list compute.projects.get compute.subnetworks.list compute.subnetworks.use compute.subnetworks.useExternalIp compute.zoneOperations.get compute.zones.list iam.serviceAccounts.actAs logging.logEntries.create pubsub.topics.publish resourcemanager.projects.get source.repos.get source.repos.list storage.buckets.create storage.buckets.get storage.buckets.list storage.objects.create storage.objects.delete storage.objects.get storage.objects.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Conta de serviço do Cloud Build (após a alteração da conta de serviço do Cloud Build, ela se torna conta de serviço do Cloud Compute)

- Compute Instance Admin

- Service Account User

-

Permissões mínimas exigidas para a conta do serviço Cloud Compute no projeto de provisionamento exigidas pelo serviço Google Cloud Build ao baixar o disco de instruções de preparação para o MCS:

resourcemanager.projects.get storage.objects.create storage.objects.get storage.objects.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Storage Account User

- Cloud Datastore User

- (Antes da alteração da conta de serviço do Cloud Build): permissões adicionais necessárias para a VPC compartilhada para a conta de serviço do Cloud Build no projeto de Provisioning exigido pelo serviço do Google Cloud Build ao baixar o disco de instruções de preparação para o MCS:

-

(Após a alteração da conta de serviço do Cloud Build): permissões adicionais necessárias para a VPC compartilhada para a conta de serviço do Cloud Compute no projeto de Provisioning exigido pelo serviço do Google Cloud Compute ao baixar o disco de instruções de preparação para o MCS:

compute.firewalls.list compute.networks.list compute.subnetworks.list compute.subnetworks.use resourcemanager.projects.get <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute Network User

- Storage Account User

- Cloud Datastore User

-

Permissões adicionais necessárias para o Cloud Key Management Service (KMS) para a conta de serviço do Citrix Cloud no projeto de provisionamento:

cloudkms.cryptoKeys.get cloudkms.cryptoKeys.list cloudkms.keyRings.get cloudkms.keyRings.list <!--NeedCopy-->As seguintes funções definidas pelo Google têm as permissões listadas acima:

- Compute KMS Viewer

Permissões gerais

A seguir estão as permissões para a conta do Citrix Cloud Service no projeto Provisioning para todos os recursos suportados no MCS. Essas permissões oferecem a melhor compatibilidade daqui para frente:

resourcemanager.projects.get

cloudbuild.builds.create

cloudbuild.builds.get

cloudbuild.builds.list

compute.acceleratorTypes.list

compute.diskTypes.get

compute.diskTypes.list

compute.disks.create

compute.disks.createSnapshot

compute.disks.delete

compute.disks.get

compute.disks.setLabels

compute.disks.use

compute.disks.useReadOnly

compute.firewalls.create

compute.firewalls.delete

compute.firewalls.list

compute.globalOperations.get

compute.images.create

compute.images.delete

compute.images.get

compute.images.list

compute.images.setLabels

compute.images.useReadOnly

compute.instanceTemplates.create

compute.instanceTemplates.delete

compute.instanceTemplates.get

compute.instanceTemplates.list

compute.instanceTemplates.useReadOnly

compute.instances.attachDisk

compute.instances.create

compute.instances.delete

compute.instances.detachDisk

compute.instances.get

compute.instances.list

compute.instances.reset

compute.instances.resume

compute.instances.setDeletionProtection

compute.instances.setLabels

compute.instances.setMetadata

compute.instances.setTags

compute.instances.start

compute.instances.stop

compute.instances.suspend

compute.instances.update

compute.instances.updateAccessConfig

compute.instances.updateDisplayDevice

compute.instances.updateSecurity

compute.instances.updateShieldedInstanceConfig

compute.instances.updateShieldedVmConfig

compute.machineTypes.get

compute.machineTypes.list

compute.networks.list

compute.networks.updatePolicy

compute.nodeGroups.list

compute.nodeTemplates.get

compute.projects.get

compute.regions.list

compute.snapshots.create

compute.snapshots.delete

compute.snapshots.list

compute.snapshots.get

compute.snapshots.setLabels

compute.snapshots.useReadOnly

compute.subnetworks.get

compute.subnetworks.list

compute.subnetworks.use

compute.subnetworks.useExternalIp

compute.zoneOperations.get

compute.zoneOperations.list

compute.zones.get

compute.zones.list

resourcemanager.projects.get

storage.buckets.create

storage.buckets.delete

storage.buckets.get

storage.buckets.list

storage.buckets.update

storage.objects.create

storage.objects.delete

storage.objects.get

storage.objects.list

cloudkms.cryptoKeys.get

cloudkms.cryptoKeys.list

cloudkms.keyRings.get

cloudkms.keyRings.list

compute.disks.list

compute.instances.setServiceAccount

compute.networks.get

compute.networks.use

compute.networks.useExternalIp

iam.serviceAccounts.actAs

compute.resourcePolicies.use

<!--NeedCopy-->

O que fazer a seguir

- Se você estiver no processo de implantação inicial, consulte Criar catálogos de máquinas

- Para obter informações específicas do Google Cloud Platform (GCP), consulte Criar um catálogo do Google Cloud Platform