这篇文章已经过机器翻译.放弃

支持 DTLS 协议

备注:

- Citrix ADC MPX/SDX(基于 N2 和 N3)、VPX 和 MPX 14000 FIPS 设备支持 dtlSv1.0 协议。外部 HSM 不支持此功能。

- 包含英特尔 Coleto SSL 芯片的 Citrix ADC 设备支持 DTLS 1.0 协议(从版本 12.1 版本 50.x 开始)。

- Citrix ADC VPX 设备的前端支持 dtlSv1.2 协议(从版本 13.0 版本 47.x 开始)。

- 包含 Intel Coleto SSL 芯片的 Citrix ADC 设备的前端支持 DTLS 1.2 协议(从版本 13.0 版本 52.x)。有关包含英特尔 Coleo SSL 芯片的平台的更多信息,请参阅 支持基于英特尔 Coleo SSL 芯片的平台。

- 不支持 DTLS 类型的服务组。

- Citrix ADC MPX(基于 N3)设备的前端支持 DTLSv1.2 协议(来自 13.0 版本版本 58.x)。

- 有关 Citrix Gateway 的 Enlightened Data Transport (EDT) 支持的信息,请参阅 HDX 启发的数据传输支持。

- 从版本 13.0 版本 79.x 版本对 DTL 配置文件进行了更改。有关更多信息,请参阅 DTLS 配置文件。

- 从 13.0 版本版本 82.x 开始,DTLS 配置文件中引入了一个新的参数

maxBadmacIgnorecount,以忽略在 DTLS 会话中收到的错误 MAC 记录。有关更多信息,请参阅 DTLS 配置文件。- 有关支持的平台和版本的信息,请参阅 Citrix ADC MPX 硬件-软件兼容性矩阵

传统上,SSL 和 TLS 协议用于保护流媒体流量。这两种协议都基于 TCP,速度很慢。此外,TLS 无法处理丢失或重新排序的数据包。

UDP 是音频和视频应用程序的首选协议,例如 Lync、Skype、iTunes、YouTube、培训视频和 Flash。但是,UDP 并不安全或不可靠。DTLS 协议旨在通过 UDP 保护数据,用于媒体流、VOIP 和用于通信的在线游戏等应用程序。在 DTLS 中,每条握手消息都会在该握手内分配一个特定的序列号。当对等方收到握手消息时,它可以快速确定该消息是否是预期的下一条消息。如果是,则节点会处理该消息。如果没有,则在收到以前的所有消息后,消息将排队等待处理。

创建 DTLS 虚拟服务器和 UDP 类型的服务。默认情况下,DTLS 配置文件 (nsdtls_default_profile) 绑定到虚拟服务器。或者,您可以创建用户定义的 DTLS 配置文件并将其绑定到虚拟服务器。

注意:DTLS 虚拟服务器不支持 RC4 密码。

DTLS 配置

您可以使用命令行 (CLI) 或配置实用程序 (GUI) 在 ADC 设备上配置 DTLS。

注意: 从 13.0 版本 47.x 开始,Citrix ADC VPX 设备的前端支持 DTLS 1.2 协议。配置 DTLSv1.2 虚拟服务器时,请指定 DTLS12。默认值为 DTLS1。

在命令提示符下,键入:

set ssl vserver DTLS [-dtls1 ( ENABLED | DISABLED )] [-dtls12 ( ENABLED | DISABLED )]

使用 CLI 创建 DTLS 配置

在命令提示符下,键入:

add lb vserver <vserver_name> DTLS <IPAddress> <port>

add service <service_name> <IPAddress> UDP 443

bind lb vserver <vserver_name> <udp_service_name>

以下步骤是可选的:

add dtlsProfile dtls-profile -maxretryTime <positive_integer>

set ssl vserver <vserver_name> -dtlsProfileName <dtls_profile_name>

使用 GUI 创建 DTLS 配置

- 导航到流量管理 > 负载平衡 > 虚拟服务器。

- 创建 DTLS 类型的虚拟服务器,然后将 UDP 服务绑定到虚拟服务器。

- 默认 DTLS 配置文件绑定到 DTLS 虚拟服务器。要绑定其他配置文件,请在 SSL 参数中选择不同的 DTLS 配置文件。要创建配置文件,请单击 DTLS 配置文件旁边的加号 (+)。

支持 DTLS 虚拟服务器上的 SNI

有关 SNI 的信息,请参阅 配置 SNI 虚拟服务器以安全托管多个站点。

使用 CLI 在 DTLS 虚拟服务器上配置 SNI

在命令提示符下,键入:

set ssl vserver <vServerName> -SNIEnable ENABLED

bind ssl vserver <vServerName> -certkeyName <string> -SNICert

show ssl vserver <vServerName>

示例:

set ssl vserver v1 -sniEnable ENABLED

bind ssl vserver v1 -certkeyName san2 -sniCert

bind ssl vserver v1 -certkeyName san13 –sniCert

bind ssl vserver v1 -certkeyName san17 –sniCert

sh ssl vserver v1

Advanced SSL configuration for VServer v1:

DH: DISABLED

DH Private-Key Exponent Size Limit: DISABLED

Ephemeral RSA: ENABLED

Refresh Count: 0

Session Reuse: ENABLED

Timeout: 1800 seconds

Cipher Redirect: DISABLED

ClearText Port: 0

Client Auth: DISABLED

SSL Redirect: DISABLED

Non FIPS Ciphers: DISABLED

SNI: ENABLED

OCSP Stapling: DISABLED

HSTS: DISABLED

HSTS IncludeSubDomains: NO

HSTS Max-Age: 0

DTLSv1: ENABLED

Send Close-Notify: YES

Strict Sig-Digest Check: DISABLED

Zero RTT Early Data: DISABLED

DHE Key Exchange With PSK: NO

Tickets Per Authentication Context: 1

DTLS profile name: nsdtls_default_profile

ECC Curve: P_256, P_384, P_224, P_521

1) CertKey Name: ca

CA Certificate OCSPCheck: OptionalCA_Name Sent

2) CertKey Name: san2 Server Certificate for SNI

3) CertKey Name: san17 Server Certificate for SNI

4) CertKey Name: san13 Server Certificate for SNI

1) Cipher Name: DEFAULT

Description: Default cipher list with encryption strength >= 128bit

Done

使用 GUI 在 DTLS 虚拟服务器上配置 SNI

- 导航到流量管理 > 负载平衡 > 虚拟服务器。

- 打开 DTLS 虚拟服务器,然后在证书中单击 服务器证书。

- 添加证书或从列表中选择一个证书,然后选择 SNI 的服务器证书。

- 在 高级设置中,单击 SSL 参数。

- 选择 SNI 启用。

DTLS 虚拟服务器不支持的功能

无法在 DTLS 虚拟服务器上启用以下选项:

- SSLv2

- SSLv3

- TLSv1

- TLSv1.1

- TLSv1.2

- 推送加密触发器

- SSLv2Redirect

- SSLv2URL

DTLS 虚拟服务器未使用的参数

即使设置了以下 SSL 参数,DTLS 虚拟服务器也会忽略以下 SSL 参数:

- 加密触发数据包计数

- PUSH 加密触发超时

- SSL 量子大小

- 加密触发器超时

- 主题/发行人名称插入格式

在 DTLS 服务上配置重新协商

DTLS 服务支持不安全的重新协商。您可以使用 CLI 或 GUI 来配置此设置。

使用 CLI 在 DTLS 服务上配置重新协商

在命令提示符下,键入:

set ssl parameter -denysslreneg NONSECURE

示例:

set ssl parameter -denysslreneg NONSECURE

sh ssl parameter

Advanced SSL Parameters

-----------------------

SSL quantum size : 8 KB

Max CRL memory size : 256 MB

Strict CA checks : NO

Encryption trigger timeout : 100 ms

Send Close-Notify : YES

Encryption trigger packet count : 45

Deny SSL Renegotiation : NONSECURE

Subject/Issuer Name Insertion Format : Unicode

OCSP cache size : 10 MB

Push flag : 0x0 (Auto)

Strict Host Header check for SNI enabled SSL sessions : NO

PUSH encryption trigger timeout : 1 ms

Crypto Device Disable Limit : 0

Global undef action for control policies : CLIENTAUTH

Global undef action for data policies : NOOP

Default profile : DISABLED

SSL Insert Space in Certificate Header : YES

Disable TLS 1.1/1.2 for SSL_BRIDGE secure monitors : NO

Disable TLS 1.1/1.2 for dynamic and VPN services : NO

Software Crypto acceleration CPU Threshold : 0

Hybrid FIPS Mode : DISABLED

Signature and Hash Algorithms supported by TLS1.2 : ALL

SSL Interception Error Learning and Caching : DISABLED

SSL Interception Maximum Error Cache Memory : 0 Bytes

Done

使用 GUI 在 DTLS 服务上配置重新协商

- 导航到 Traffic Management(流量管理)> Load Balancing(负载平衡)> Services(服务)。

- 选择一个 DTLS 服务,然后单击 编辑。

- 导航到 SSL > 高级设置。

- 选择 拒绝 SSL 重新协商。

DTLS 服务不支持的功能

无法在 DTLS 服务上启用以下选项:

- SSLv2

- SSLv3

- TLSv1

- TLSv1.1

- TLSv1.2

- 推送加密触发器

- SSLv2Redirect

- SSLv2URL

- SNI

- 安全的重新协商

DTLS 服务未使用的参数

即使设置了以下 SSL 参数,DTLS 服务也会忽略以下 SSL 参数:

- 加密触发数据包计数

- PUSH 加密触发超时

- SSL 量子大小

- 加密触发器超时

- 主题/发行人名称插入格式

注意:

SSL 会话重复使用握手在 DTLS 服务上失败,因为 DTLS 服务当前不支持会话重用。

解决办法: 在 DTLS 服务上手动禁用会话重用。在 CLI 中,键入:

set ssl service <dtls-service-name> -sessReuse DISABLED

DTLS 配置文件

具有默认设置的 DTLS 配置文件会自动绑定到 DTLS 虚拟服务器。但是,您可以使用特定设置创建 DTLS 配置文件以满足您的要求。

将 DTLS 配置文件用于 DTLS 虚拟服务器或 VPN DTLS 虚拟服务器。您不能将 SSL 配置文件与 DTLS 虚拟服务器一起使用。

注意:

根据 MTU 和数据包大小的变化,更改 DTLS 配置文件中的最大记录大小设置。例如,默认的最大记录大小 1459 字节是根据 IPv4 地址标头大小计算的。对于 IPv6 记录,标头大小会更大,因此必须减小最大记录大小才能满足以下标准。

max record size + UDP header(8bytes) + IP header size < MTU

示例:

Default DTLS profile

1) Name: nsdtls_default_profile

PMTU Discovery: DISABLED

Max Record Size: 1459 bytes

Max Retry Time: 3 sec

Hello Verify Request: ENABLED

Terminate Session: DISABLED

Max Packet Count: 120 bytes

Custom DTLS profile

1) Name: ns_dtls_profile_ipv6_1

PMTU Discovery: DISABLED

Max Record Size: 1450 bytes

Max Retry Time: 3 sec

Hello Verify Request: ENABLED

Terminate Session: DISABLED

Max Packet Count: 120 bytes

使用 CLI 创建 DTLS 配置文件

注意: 从 13.0 版本 79.x 开始,对 DTL 配置文件的更改如下:

- 默认情况下,该

helloverifyrequest参数是启用的。启用此参数有助于降低攻击者或机器人超出网络吞吐量的风险,从而可能导致出站带宽耗尽。也就是说,它有助于缓解 DTL DDoS 扩增攻击。- 添加了

maxHoldQlen参数。此参数定义了可以在 DTLS 层排队进行处理的数据报的数量。如果 UDP 多路复用传输了高 UDP 流量,则该maxHoldQlen参数的值较高可能会导致 DTLS 层的内存积累。因此,建议配置较低的值。最小值为 32,最大值为 65535,默认值为 32。从 13.0 版本版本 82.x 开始,DTLS 配置文件中引入了一个新的参数

maxBadmacIgnorecount,以忽略在 DTLS 会话中收到的错误 MAC 记录。使用此参数,将忽略不超过参数中设置的值的坏记录。只有在达到限制后,设备才会终止会话并发送警报。 此参数设置仅在启用terminateSession参数时才有效。

ssl dtlsProfile <name> -maxRetryTime <positive_integer> -helloVerifyRequest ( ENABLED | DISABLED ) -terminateSession (ENABLED | DISABLED ) -maxHoldQLen <positive_integer> -maxBadmacIgnorecount <positive_integer>

helloVerifyRequest

Send a Hello Verify request to validate the client.

Possible values: ENABLED, DISABLED

Default value: ENABLED

terminateSession

Terminate the session if the message authentication code (MAC)

of the client and server do not match.

Possible values: ENABLED, DISABLED

Default value: DISABLED

maxHoldQLen

Maximum number of datagrams that can be queued at DTLS layer for

processing

Default value: 32

Minimum value: 32

Maximum value: 65535

maxBadmacIgnorecount

Maximum number of bad MAC errors to ignore for a connection prior disconnect. Disabling parameter terminateSession

terminates session immediately when bad MAC is detected in the connection.

Default value: 100

Minimum value: 1

Maximum value: 65535

示例:

> add ssl dtlsprofile dtls_profile -maxRetryTime 4 -helloVerifyRequest ENABLED -terminateSession ENABLED -maxHoldQLen 40 -maxBadmacIgnorecount 150

Done

> sh dtlsprofile dtls_profile

1) Name: dtls_profile

PMTU Discovery: DISABLED

Max Record Size: 1459 bytes

Max Retry Time: 4 sec

Hello Verify Request: ENABLED

Terminate Session: ENABLED

Max Packet Count: 120 bytes

Max HoldQ Size: 40 datagrams

Max bad-MAC Ignore Count: 150

Done

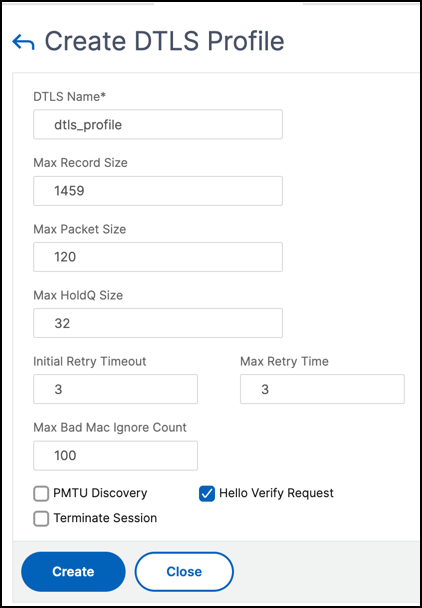

通过使用 GUI 创建 DTLS 配置文件

- 导航到 系统 > 配置文件 > DTL 配置文件 ,然后单击 添加。

-

在 “ 创建 DTLS 配置文件 ” 页面中,键入不同参数的值。

- 单击 “ 创建”。

端到端 DTLS 配置示例

enable ns feature SSL LB

add server s1 198.51.100.2

en ns mode usnip

add service svc_dtls s1 DTLS 443

add lb vserver v1 DTLS 10.102.59.244 443

bind ssl vserver v1 -ciphername ALL

add ssl certkey servercert -cert servercert_aia_valid.pem -key serverkey_aia.pem

bind ssl vserver v1 -certkeyname servercert

bind lb vserver lb1 svc_dtls

sh lb vserver v1

v1 (10.102.59.244:4433) - DTLS Type: ADDRESS

State: UP

Last state change was at Fri Apr 27 07:00:27 2018

Time since last state change: 0 days, 00:00:04.810

Effective State: UP

Client Idle Timeout: 120 sec

Down state flush: ENABLED

Disable Primary Vserver On Down : DISABLED

Appflow logging: ENABLED

No. of Bound Services : 1 (Total) 0 (Active)

Configured Method: LEASTCONNECTION

Current Method: Round Robin, Reason: A new service is bound BackupMethod: ROUNDROBIN

Mode: IP

Persistence: NONE

L2Conn: OFF

Skip Persistency: None

Listen Policy: NONE

IcmpResponse: PASSIVE

RHIstate: PASSIVE

New Service Startup Request Rate: 0 PER_SECOND, Increment Interval: 0

Mac mode Retain Vlan: DISABLED

DBS_LB: DISABLED

Process Local: DISABLED

Traffic Domain: 0

TROFS Persistence honored: ENABLED

Retain Connections on Cluster: NO

1) svc_dtls (10.102.59.190: 4433) - DTLS State: UP Weight: 1

Done

sh ssl vserver v1

Advanced SSL configuration for VServer v1:

DH: DISABLED

DH Private-Key Exponent Size Limit: DISABLED Ephemeral RSA: ENABLED Refresh Count: 0

Session Reuse: ENABLED Timeout: 1800 seconds

Cipher Redirect: DISABLED

ClearText Port: 0

Client Auth: DISABLED

SSL Redirect: DISABLED

Non FIPS Ciphers: DISABLED

SNI: DISABLED

OCSP Stapling: DISABLED

HSTS: DISABLED

HSTS IncludeSubDomains: NO

HSTS Max-Age: 0

DTLSv1: ENABLED

Send Close-Notify: YES

Strict Sig-Digest Check: DISABLED

Zero RTT Early Data: DISABLED

DHE Key Exchange With PSK: NO

Tickets Per Authentication Context: 1

DTLS profile name: nsdtls_default_profile

ECC Curve: P_256, P_384, P_224, P_521

1) CertKey Name: servercert Server Certificate

1) Cipher Name: DEFAULT

Description: Default cipher list with encryption strength >= 128bit

2) Cipher Name: ALL

Description: All ciphers supported by NetScaler, excluding NULL ciphers

Done

sh service svc_dtls

svc_dtls (10.102.59.190:4433) - DTLS

State: UP

Last state change was at Fri Apr 27 07:00:26 2018

Time since last state change: 0 days, 00:00:22.790

Server Name: s1

Server ID : None Monitor Threshold : 0

Max Conn: 0 Max Req: 0 Max Bandwidth: 0 kbits

Use Source IP: NO

Client Keepalive(CKA): NO

Access Down Service: NO

TCP Buffering(TCPB): NO

HTTP Compression(CMP): NO

Idle timeout: Client: 120 sec Server: 120 sec

Client IP: DISABLED

Cacheable: NO

SC: OFF

SP: OFF

Down state flush: ENABLED

Monitor Connection Close : NONE

Appflow logging: ENABLED

Process Local: DISABLED

Traffic Domain: 0

1) Monitor Name: ping-default

State: UP Weight: 1 Passive: 0

Probes: 5 Failed [Total: 0 Current: 0]

Last response: Success - ICMP echo reply received.

Response Time: 2.77 millisec

Done

sh ssl service svc_dtls

Advanced SSL configuration for Back-end SSL Service svc_dtls:

DH: DISABLED

DH Private-Key Exponent Size Limit: DISABLED Ephemeral RSA: DISABLED

Session Reuse: ENABLED Timeout: 1800 seconds

Cipher Redirect: DISABLED

ClearText Port: 0

Server Auth: DISABLED

SSL Redirect: DISABLED

Non FIPS Ciphers: DISABLED

SNI: DISABLED

OCSP Stapling: DISABLED

DTLSv1: ENABLED

Send Close-Notify: YES

Strict Sig-Digest Check: DISABLED

Zero RTT Early Data: ???

DHE Key Exchange With PSK: ???

Tickets Per Authentication Context: ???

DTLS profile name: nsdtls_default_profile

ECC Curve: P_256, P_384, P_224, P_521

1) Cipher Name: DEFAULT_BACKEND

Description: Default cipher list for Backend SSL session

Done

> sh dtlsProfile nsdtls_default_profile

1) Name: nsdtls_default_profile

PMTU Discovery: DISABLED

Max Record Size: 1459 bytes

Max Retry Time: 3 sec

Hello Verify Request: DISABLED

Terminate Session: ENABLED

Max Packet Count: 120 bytes

Max HoldQ Size: 32 datagrams

Max bad-MAC Ignore Count: 10

Done

对 IPv6 地址的 DTLS 支持

IPv6 地址也支持 DTL。但是,要将 DTL 与 IPv6 地址结合使用,必须在 DTLS 配置文件中调整最大记录大小。

如果默认值用于最大记录大小,则初始 DTLS 连接可能会失败。使用 DTLS 配置文件调整最大记录大小。

DTLS 密码支持

默认情况下,创建 DTLS 虚拟服务器或服务时会绑定 DTLS 密码组。DEFAULT_DTLS 包含前端 DTLS 实体支持的密码。创建 DTLS 虚拟服务器时,默认情况下会绑定此组。DEFAULT_DTLS_BACEND 包含后端 DTLS 实体支持的密码。默认情况下,此组绑定到 DTLS 后端服务。DTLS_FIPS 包含 Citrix ADC FIPS 平台上支持的密码。默认情况下,此组绑定到在 FIPS 平台上创建的 DTLS 虚拟服务器或服务。

Citrix ADC VPX、MPX/SDX(基于 N2 和 N3)设备上的 DTLS 密码支持

如何阅读表格:

除非指定了内部版本号,否则发行版中的所有内部版本都支持密码套件。

示例:

- 10.5、11.0、11.1、12.0、12.1、13.0:10.5、11.0、11.1、12.0、12.1、13.0 版本的所有内部版本。

- -NA-:不适用。

Citrix ADC VPX、MPX/SDX(基于 N2 和 N3)设备上的 DTLS 密码支持

| 密码套件名称 | 十六进制码 | Wireshark 密码套件名称 | 支持的构建(前端) | 支持的构建版本(后端) |

|---|---|---|---|---|

| TLS1-AES-256-CBC-SHA | 0x0035 | TLS_RSA_WITH_AES_256_CBC_SHA | 11.0, 11.1, 12.0, 12.1, 13.0 | 12.0, 12.1, 13.0 |

| TLS1-AES-128-CBC-SHA | 0x002f | TLS_RSA_WITH_AES_128_CBC_SHA | 11.0、11.1、12.0、12.1、13.0 | 12.0、12.1、13.0 |

| SSL3-DES-CBC-SHA | 0x0009 | TLS_RSA_WITH_DES_CBC_SHA | 11.0、11.1、12.0、12.1、13.0 | -NA- |

| SSL3-DES-CBC3-SHA | 0x000a | TLS_RSA_WITH_3DES_EDE_CBC_SHA | 11.0、11.1、12.0、12.1、13.0 | 12.0、12.1、13.0 |

| SSL3-EDH-RSA-DES-CBC3-SHA | 0x0016 | TLS_DHE_RSA_WITH_3DES_EDE_CBC_S | 11.0、11.1、12.0、12.1、13.0 | -NA- |

| SSL3-EDH-RSA-DES-CBC-SHA | 0x0015 | TLS_DHE_RSA_WITH_DES_CBC_SHA | 11.0、11.1、12.0、12.1、13.0 | -NA- |

| TLS1-ECDHE-RSA-AES256-SHA | 0xc014 | TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA | 12.1, 13.0 | 12.1、13.0 |

| TLS1-ECDHE-RSA-AES128-SHA | 0xc013 | TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA | 12.1、13.0 | 12.1、13.0 |

| TLS1-ECDHE-RSA-DES-CBC3-SHA | 0xc012 | TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA | 12.1、13.0 | -NA- |

| TLS1-DHE-RSA-AES-128-CBC-SHA | 0x0033 | TLS_DHE_RSA_WITH_AES_128_CBC_SHA | 12.1、13.0 | 12.1、13.0 |

| TLS1-DHE-RSA-AES-256-CBC-SHA | 0x0039 | TLS_DHE_RSA_WITH_AES_256_CBC_SHA | 12.1、13.0 | 12.1、13.0 |

要查看前端支持的默认密码列表,请在命令提示符处键入:

show ssl cipher DEFAULT_DTLS

1) Cipher Name: TLS1-AES-256-CBC-SHA Priority : 1

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0x0035

2) Cipher Name: TLS1-AES-128-CBC-SHA Priority : 2

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0x002f

3) Cipher Name: TLS1-ECDHE-RSA-AES256-SHA Priority : 3

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0xc014

4) Cipher Name: TLS1-ECDHE-RSA-AES128-SHA Priority : 4

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0xc013

5) Cipher Name: TLS1-DHE-RSA-AES-256-CBC-SHA Priority : 5

Description: SSLv3 Kx=DH Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0x0039

6) Cipher Name: TLS1-DHE-RSA-AES-128-CBC-SHA Priority : 6

Description: SSLv3 Kx=DH Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0x0033

7) Cipher Name: TLS1-ECDHE-RSA-DES-CBC3-SHA Priority : 7

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0xc012

8) Cipher Name: SSL3-DES-CBC3-SHA Priority : 8

Description: SSLv3 Kx=RSA Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0x000a

要查看后端支持的默认密码列表,请在命令提示符处键入:

show ssl cipher DEFAULT_DTLS_BACKEND

1) Cipher Name: TLS1-AES-256-CBC-SHA Priority : 1

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0x0035

2) Cipher Name: TLS1-AES-128-CBC-SHA Priority : 2

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0x002f

3) Cipher Name: TLS1-ECDHE-RSA-AES256-SHA Priority : 3

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0xc014

4) Cipher Name: TLS1-ECDHE-RSA-AES128-SHA Priority : 4

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0xc013

5) Cipher Name: TLS1-DHE-RSA-AES-256-CBC-SHA Priority : 5

Description: SSLv3 Kx=DH Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0x0039

6) Cipher Name: TLS1-DHE-RSA-AES-128-CBC-SHA Priority : 6

Description: SSLv3 Kx=DH Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0x0033

7) Cipher Name: TLS1-ECDHE-RSA-DES-CBC3-SHA Priority : 7

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0xc012

8) Cipher Name: SSL3-DES-CBC3-SHA Priority : 8

Description: SSLv3 Kx=RSA Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0x000a

Citrix ADC MPX 14000 FIPS 平台上的 DTLS 密码支持

注意:如果满足以下条件,FIPS 平台支持开明数据支持 (EDT):

- StoreFront 上设置的 UDT MSS 值为 900。

- Windows 客户端版本为 4.12 或更高版本。

- 启用了 DTLS 的 VDA 版本为 7.17 或更高版本。

- 非 DTL VDA 版本为 7.15 LTSR CU3 或更高版本。

如何阅读表格:

除非指定了内部版本号,否则发行版中的所有内部版本都支持密码套件。

示例:

- 10.5、11.0、11.1、12.0、12.1、13.0:10.5、11.0、11.1、12.0、12.1、13.0 版本的所有内部版本。

- -NA-:不适用。

| 密码套件名称 | 十六进制码 | Wireshark 密码套件名称 | 支持的构建(前端) | 支持的构建版本(后端) |

|---|---|---|---|---|

| TLS1-AES-256-CBC-SHA | 0x0035 | TLS_RSA_WITH_AES_256_CBC_SHA | 11.0, 11.1, 12.0, 12.1–49.x, 13.0 | 12.0, 12.1–49.x, 13.0 |

| TLS1-AES-128-CBC-SHA | 0x002f | TLS_RSA_WITH_AES_128_CBC_SHA | 11.0、11.1、12.0、12.1—49.x、13.0 | 12.0、12.1—49.x、13.0 |

| SSL3-DES-CBC-SHA | 0x0009 | TLS_RSA_WITH_DES_CBC_SHA | 11.0、11.1、12.0、12.1—49.x、13.0 | -NA- |

| SSL3-DES-CBC3-SHA | 0x000a | TLS_RSA_WITH_3DES_EDE_CBC_SHA | 11.0、11.1、12.0、12.1—49.x、13.0 | 12.0、12.1—49.x、13.0 |

| SSL3-EDH-RSA-DES-CBC3-SHA | 0x0016 | TLS_DHE_RSA_WITH_3DES_EDE_CBC_S | 11.0、11.1、12.0、12.1—49.x、13.0 | -NA- |

| SSL3-EDH-RSA-DES-CBC-SHA | 0x0015 | TLS_DHE_RSA_WITH_DES_CBC_SHA | 11.0、11.1、12.0、12.1—49.x、13.0 | -NA- |

| TLS1-ECDHE-RSA-AES256-SHA | 0xc014 | TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA | 12.1–49.x, 13.0 | 12.1—49.x、13.0 |

| TLS1-ECDHE-RSA-AES128-SHA | 0xc013 | TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA | 12.1—49.x、13.0 | 12.1—49.x、13.0 |

| TLS1-ECDHE-RSA-DES-CBC3-SHA | 0xc012 | TLS_ECDHE_RSA_WITH_3DES_EDE_CBC_SHA | 12.1—49.x、13.0 | -NA- |

| TLS1-DHE-RSA-AES-128-CBC-SHA | 0x0033 | TLS_DHE_RSA_WITH_AES_128_CBC_SHA | 12.1—49.x、13.0 | 12.1—49.x、13.0 |

| TLS1-DHE-RSA-AES-256-CBC-SHA | 0x0039 | TLS_DHE_RSA_WITH_AES_256_CBC_SHA | 12.1—49.x、13.0 | 12.1—49.x、13.0 |

要查看 Citrix ADC FIPS 设备支持的默认密码列表,请在命令提示符下键入:

show ssl cipher DTLS_FIPS

1) Cipher Name: TLS1-AES-256-CBC-SHA Priority : 1

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0x0035

2) Cipher Name: TLS1-AES-128-CBC-SHA Priority : 2

Description: SSLv3 Kx=RSA Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0x002f

3) Cipher Name: TLS1-ECDHE-RSA-AES256-SHA Priority : 3

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(256) Mac=SHA1 HexCode=0xc014

4) Cipher Name: TLS1-ECDHE-RSA-AES128-SHA Priority : 4

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=AES(128) Mac=SHA1 HexCode=0xc013

5) Cipher Name: TLS1-ECDHE-RSA-DES-CBC3-SHA Priority : 5

Description: SSLv3 Kx=ECC-DHE Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0xc012

6) Cipher Name: SSL3-DES-CBC3-SHA Priority : 6

Description: SSLv3 Kx=RSA Au=RSA Enc=3DES(168) Mac=SHA1 HexCode=0x000a

DTLSV1.2 前端 VPX 设备、MPX/SDX(基于 Coleto 和 N3)设备的密码支持

下表列出了 DTLSv1.2 协议支持的其他密码。

| 密码套件名称 | 十六进制码 | Wireshark 密码套件名称 | 支持的构建(VPX 前端) | 支持的构建(基于 Coleo) | 支持的构建(基于 N3) |

|---|---|---|---|---|---|

| TLS1.2-AES256-GCM-SHA384 | 0x009d | TLS_RSA_WITH_AES_256_GCM_SHA384 | 13.0–47.x | 13.0–52.x | 13.0–58.x |

| TLS1.2-AES128-GCM-SHA256 | 0x009c | TLS_RSA_WITH_AES_128_GCM_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-ECDHE-RSA-AES256-GCM-SHA384 | 0xc030 | TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-ECDHE-RSA-AES128-GCM-SHA256 | 0xc02f | TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-DHE-RSA-AES256-GCM-SHA384 | 0x009f | TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-DHE-RSA-AES128-GCM-SHA256 | 0x009e | TLS_DHE_RSA_WITH_AES_128_GCM_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-AES-256-SHA256 | 0x003d | TLS_RSA_WITH_AES_256_CBC_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-AES-128-SHA256 | 0x003c | TLS_RSA_WITH_AES_128_CBC_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-ECDHE-RSA-AES-256-SHA384 | 0xc028 | TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-ECDHE-RSA-AES-128-SHA256 | 0xc027 | TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-DHE-RSA-AES-256-SHA256 | 0x006b | TLS_DHE_RSA_WITH_AES_256_CBC_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |

| TLS1.2-DHE-RSA-AES-128-SHA256 | 0x0067 | TLS_DHE_RSA_WITH_AES_128_CBC_SHA256 | 13.0—47.x | 13.0–52.x | 13.0—58.x |