ADFS 部署

简介

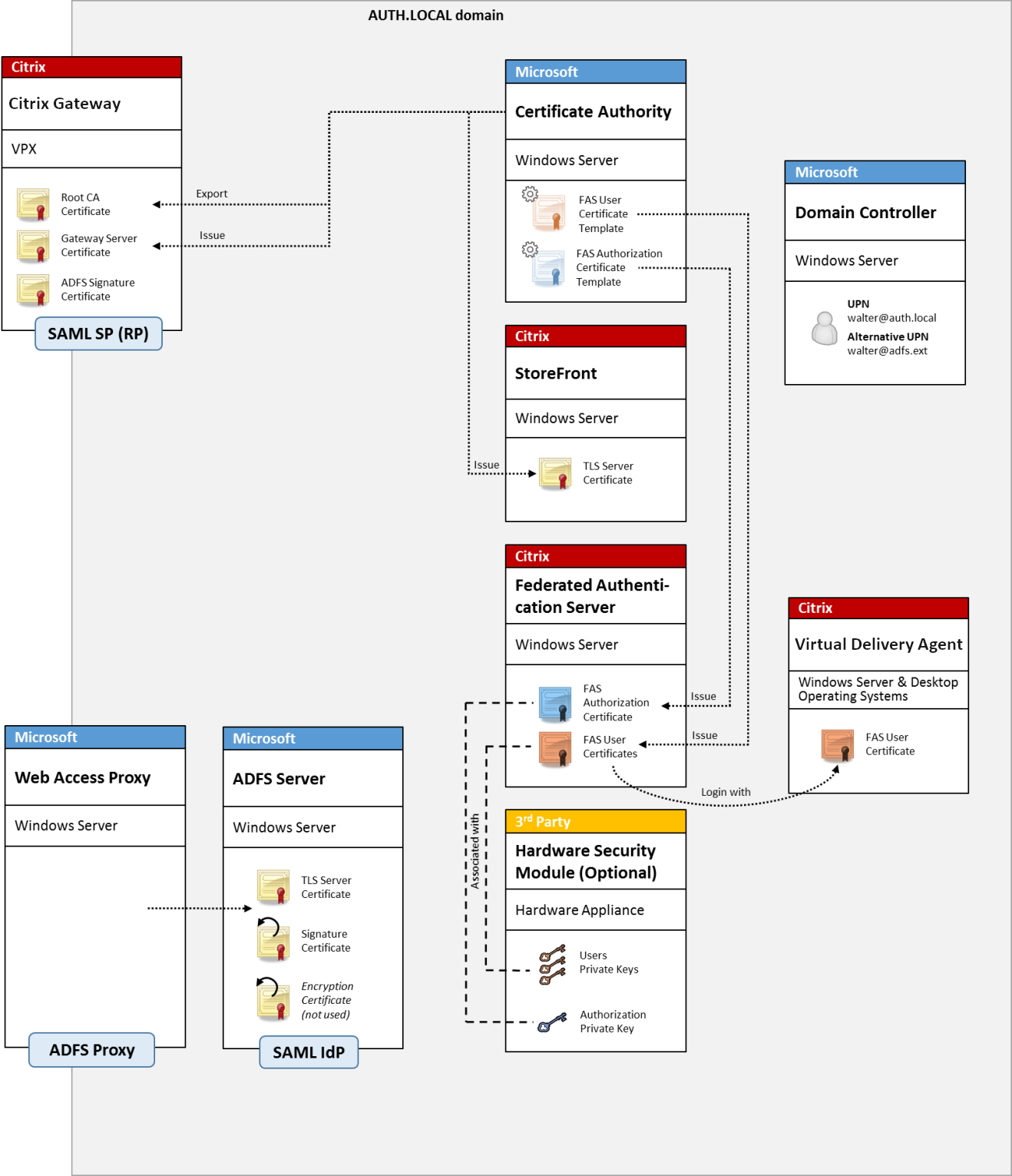

本文档介绍了如何将 Citrix 环境与 Microsoft ADFS 集成。

许多组织使用 ADFS 来管理对需要单一身份验证点的网站的安全用户访问。例如,公司可能拥有可供员工使用的额外内容和下载;这些位置需要使用标准 Windows 登录凭据进行保护。

联合身份验证服务 (FAS) 还允许将 Citrix Gateway 和 Citrix StoreFront™ 与 ADFS 登录系统集成,从而减少公司员工的潜在困惑。

此部署将 Citrix Gateway 作为信赖方与 Microsoft ADFS 集成。

注意:

如果后端资源是 Windows VDA 或 Linux VDA,则没有区别。

SAML 概述

安全断言标记语言 (SAML) 是一种简单的“重定向到登录页面”的 Web 浏览器登录系统。配置包括以下各项:

重定向 URL [单一登录服务 URL]

当 Citrix Gateway 发现用户需要进行身份验证时,它会指示用户的 Web 浏览器向 ADFS 服务器上的 SAML 登录网页执行 HTTP POST。这通常是以下形式的 https:// 地址:https://adfs.mycompany.com/adfs/ls。

此网页 POST 包含其他信息,包括 ADFS 在登录完成后将用户返回到的“返回地址”。

标识符 [颁发者名称/实体 ID]

EntityId 是 Citrix Gateway 在其 POST 数据中包含到 ADFS 的唯一标识符。这会通知 ADFS 用户尝试登录的服务,并根据需要应用不同的身份验证策略。如果颁发,SAML 身份验证 XML 将仅适用于登录由 EntityId 标识的服务。

通常,EntityID 是 Citrix Gateway 服务器登录页面的 URL,但只要 Citrix Gateway 和 ADFS 对其达成一致,它通常可以是任何内容:https://ns.mycompany.com/application/logonpage。

如果身份验证成功,ADFS 会指示用户的 Web 浏览器将 SAML 身份验证 XML POST 回为 EntityId 配置的回复 URL 之一。这通常是原始 Citrix Gateway 服务器上的 https:// 地址,形式为:https://ns.mycompany.com/cgi/samlauth。

如果配置了多个回复 URL 地址,Citrix Gateway 可以在其原始 POST 到 ADFS 中选择一个。

签名证书 [IDP 证书]

ADFS 使用其私钥对 SAML 身份验证 XML blob 进行加密签名。为了验证此签名,必须将 Citrix Gateway 配置为使用证书文件中包含的公钥检查这些签名。证书文件通常是从 ADFS 服务器获取的文本文件。

单一注销 URL [单一注销 URL]

ADFS 和 Citrix Gateway 支持“集中注销”系统。这是一个 URL,Citrix Gateway 会偶尔轮询它,以检查 SAML 身份验证 XML blob 是否仍表示当前登录的会话。

这是一个可选功能,无需配置。它通常是以下形式的 https:// 地址:https://adfs.mycompany.com/adfs/logout。(请注意,它可以与单一登录 URL 相同。)

配置

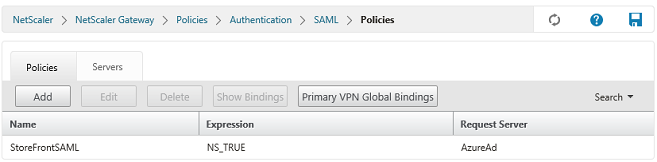

“Citrix Gateway 部署”部分介绍了如何设置 Citrix Gateway 以处理标准 LDAP 身份验证选项。成功完成后,您可以在 Citrix Gateway 上创建允许 SAML 身份验证的新身份验证策略。然后,这可以替换 Citrix Gateway 向导使用的默认 LDAP 策略。

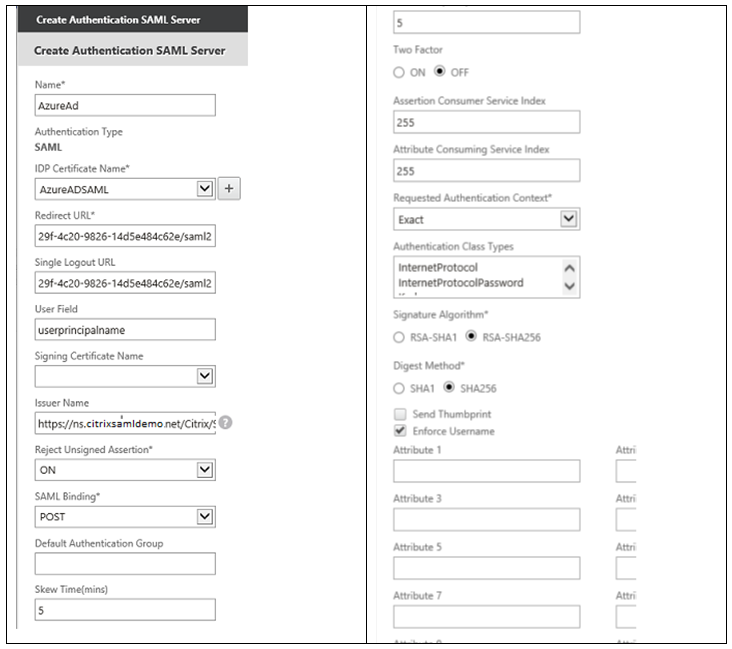

填写 SAML 策略

使用之前从 ADFS 管理控制台获取的信息配置新的 SAML IdP 服务器。应用此策略后,Citrix Gateway 会将用户重定向到 ADFS 进行登录,并接受 ADFS 签名的 SAML 身份验证令牌作为回报。